Inicio de sesión SSO/SAML

Dentro de Valispace, podemos iniciar sesión con Single Sign-On (SSO) mediante Security Assertion Markup Language versión 2 (SAML v2). Si dispone de un proveedor de identidad (IdP) compatible con SAML v2, puede conectarlo a su instancia de Valispace y los usuarios podrán iniciar sesión con sus cuentas existentes.

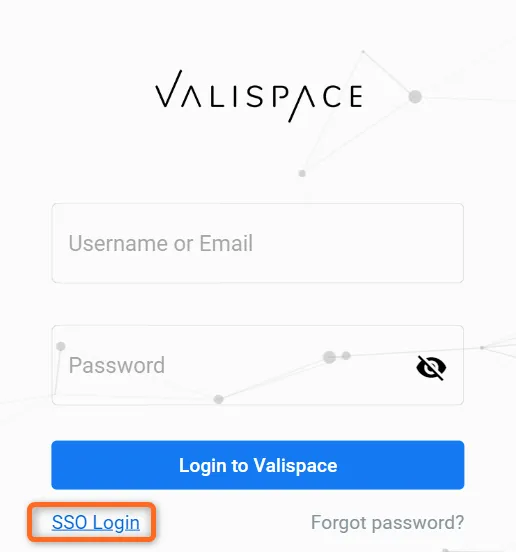

Inicio de sesión SSO

Inicio de sesión SSO

La configuración de SSO para la aplicación Valispace tiene particularidades según el tipo de despliegue.

01. Configuración del lado del servidor:

Una vez actualizada la configuración de SSO, esta puede configurarse. Los ajustes indicados a continuación no requieren un

reinicio de la aplicación.

Step 1: En el despliegue, navegue a: https://{your.valispace.deploy}/admin/constance/config/

-

AUTH_SSO_SP_ENTITY_ID

Sustituya la dirección predeterminada http://127.0.0.1:8000/rest/auth/sso/metadata/ por la URL del despliegue, por ejemplo: https://<url/rest/auth/sso/metadata/> -

AUTH_SSO_SP_ACS

Sustituya la URL por la real, por ejemplo https://<url/rest/auth/sso/acs/> -

AUTH_SSO_SP_SLS

Sustituya la URL por la real, por ejemplo https://<url/rest/auth/sso/sls/> -

AUTH_SSO_X509CERT

Puede dejarse en blanco como ajuste opcional. En caso de que se requieran los certificados x509, puede encontrar ayuda en Altium Support para habilitar esta función. -

AUTH_SSO_IDP_XML

Metadatos XML del IdP que conectan ambos sistemas. Se explicará más adelante. -

AUTH_SSO_NAMEID_FORMAT

Los IdP admiten distintos formatos de nameId. En la sección “Authentication SSO Attributes” de la página de configuración, tiene la opción de definir nombres específicos que su proveedor de identidad (IdP) utiliza para varios campos. A continuación, proporcionamos un ejemplo de cómo podría nombrar estas propiedades:-

AUTH_SSO_EMAIL_ATTRIBUTE mail

-

AUTH_SSO_USERNAME_ATTRIBUTE uid

-

AUTH_SSO_FIRST_NAME_ATTRIBUTE givenName

-

AUTH_SSO_LAST_NAME_ATTRIBUTE sn

Note: Estos nombres deberían estar documentados por su IdP, pero si encuentra errores 500 después de configurar tanto el IdP como el SP, una herramienta útil es SAML-tracer. Es un complemento para Chrome o Firefox que muestra la información y los nombres de campo que su IdP envía a Valispace para asignarlos correctamente.

-

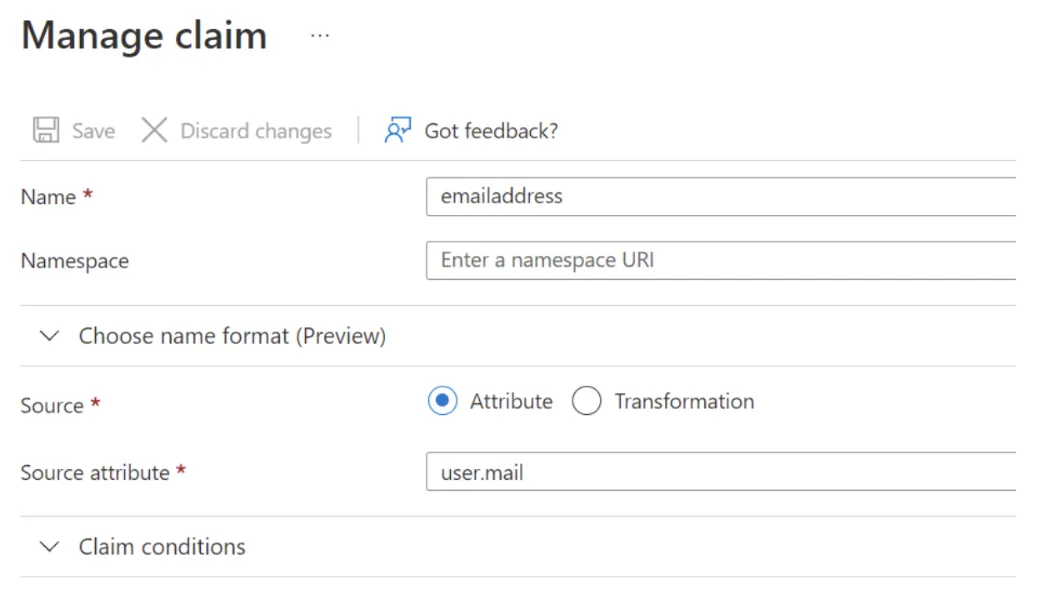

Note for Azure Configuration: Valispace solo intenta localizar los campos AUTH_SSO_*_ATTRIBUTE dentro de la sección de atributos de la respuesta SAML. Si decide establecer tanto el correo electrónico como el nombre de usuario como “nameId” (correo electrónico), también es necesario designarlo en la propiedad “emailAddress”.

Cuando Azure está configurado para transmitir el “nameId” en formato “emailAddress”, no se envía como atributo. La función Claim de Azure tiene un atributo conocido como “namespace”. Este “namespace” debe dejarse vacío (no está vacío de forma predeterminada) o coincidir con la configuración de administración de Valispace.

Por ejemplo, en el caso de Microsoft Azure, el “namespace” en los claims debe dejarse vacío. Como alternativa, debe corresponder al mismo atributo en la configuración de administración de Valispace.

Inicialmente, si es posible, establezca el elemento NameIDPolicy en la AuthnRequest de Azure como “persistent”. Después de completar este paso, ajuste la configuración correspondiente de Valispace (AUTH_SSO_NAMEID_FORMAT) para alinearla con este cambio.

Esto garantiza que cada usuario reciba un token único que establezca un vínculo entre Azure y Valispace. Este método tiene prioridad sobre los cambios en las direcciones de correo electrónico.

A continuación, considere revisar los siguientes ajustes en Valispace para que coincidan con la configuración siguiente:

AUTH_SSO_EMAIL_ATTRIBUTE: Establezca esto como “emailaddress”

AUTH_SSO_USERNAME_ATTRIBUTE: Establezca esto como “emailaddress”

Estos ajustes se basan en la suposición de que la dirección de correo electrónico está destinada a servir como “username”.

02. Configuración y validación del IdP:

Esto depende por completo del IdP específico utilizado en la configuración. Este documento proporciona algunos de los enlaces de documentación más comunes para IdP específicos, como se indica a continuación:

-

Azure AD SAML Azure/active-directory-setup-sso

-

Auth0 Auth0 configure-auth0-saml-identity-provider

-

Keycloak https://www.keycloak.org/docs/latest/server_admin/#_saml

Al añadir una nueva aplicación/configuración en su IdP, normalmente se le solicitará la siguiente información sobre la aplicación que desea agregar:

-

ENTITY_ID

https://<url/rest/auth/sso/metadata/>

-

ACS (Assertion Consumer Service)

https://<url/rest/auth/sso/acs/>

-

SLS (Single Logout Service)

https://<url/rest/auth/sso/sls/>

También puede permitir configurar qué campos de usuario se envían a la aplicación configurada y sus nombres, que luego pueden añadirse en la sección Authentication SSO Attributes de la configuración de administración, como se indicó en la sección anterior.

Ahora que el IdP está configurado, necesitamos vincular nuestro SP al IdP. Para ello, necesitamos obtener un archivo en formato XML que contenga la información de conexión del IdP. Esto varía de un IdP a otro, pero hay dos formas de obtenerlo.

-

Disponible directamente como XML desde el IdP

-

El IdP muestra la información de conexión, pero no en formato XML. En este caso, se sugiere ir a https://www.samltool.com/idp_metadata.php, que generará automáticamente los metadatos con la información proporcionada.

Una vez que tenga el archivo XML, copie todo su contenido y péguelo en el campo: AUTH_SSO_IDP_XML que se introdujo en los pasos anteriores.

Debería mostrarse un botón de inicio de sesión SSO en la página de inicio de sesión de Valispace, después de cada paso completado, para redirigir a la pantalla de inicio de sesión del IdP configurado más recientemente y permitir el acceso.

Note: En caso de que su organización todavía tenga usuarios registrados dentro de la aplicación Valispace, estos se validarán automáticamente con los valores del campo de correo electrónico en el IdP para vincularse cuando coincidan.

The SSO Configuration for Valispace is done.

Solo inicio de sesión SSO

Una vez que Single Sign-On (SSO) esté habilitado, los usuarios podrán iniciar sesión en el despliegue usando SSO o su nombre de usuario y contraseña. Si desea restringir el acceso mediante nombre de usuario y contraseña, puede hacerlo activando una “Flag” dentro del panel de administración. Esta bandera oculta la opción “Username and Password” en la página de inicio de sesión. Para activar esta función, el administrador debe iniciar sesión en el panel de administración, ir a “Constants” y luego a “Config”. Desde allí, el administrador puede desmarcar la opción “AUTH_USERNAME_PASSWORD.”

Vea esta demostración para aprender a hacerlo de forma rápida y sencilla.

AI-localized

AI-localized