Connexion SSO/SAML

Dans Valispace, il est possible de se connecter avec l’authentification unique (SSO) à l’aide de Security Assertion Markup Language version 2 (SAML v2). Si vous disposez d’un fournisseur d’identité (IdP) compatible SAML v2, vous pouvez le connecter à votre instance Valispace, et les utilisateurs pourront se connecter avec leurs comptes existants.

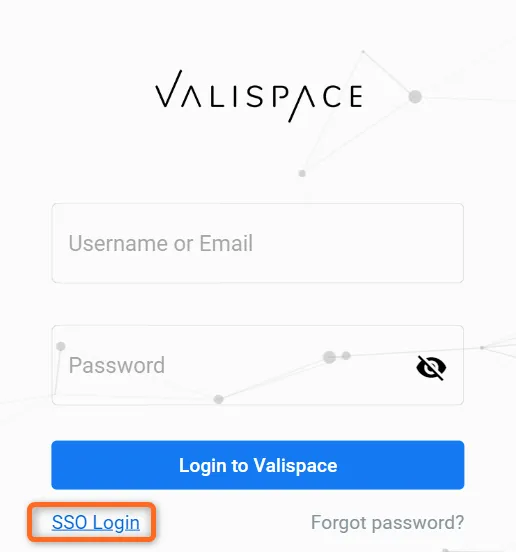

Connexion SSO

Connexion SSO

La configuration du SSO pour l’application Valispace présente des spécificités selon le type de déploiement.

01. Configuration côté serveur :

Une fois le paramétrage SSO mis à jour, il peut être configuré. Les paramètres ci-dessous ne nécessitent pas de

redémarrage de l’application.

Step 1: Dans le déploiement, accédez à : https://{your.valispace.deploy}/admin/constance/config/

-

AUTH_SSO_SP_ENTITY_ID

Remplacez l’adresse par défaut http://127.0.0.1:8000/rest/auth/sso/metadata/ par l’URL du déploiement, par ex. : https://<url/rest/auth/sso/metadata/> -

AUTH_SSO_SP_ACS

Remplacez l’URL par l’adresse réelle, par ex. https://<url/rest/auth/sso/acs/> -

AUTH_SSO_SP_SLS

Remplacez l’URL par l’adresse réelle, par ex. https://<url/rest/auth/sso/sls/> -

AUTH_SSO_X509CERT

Ce champ peut être laissé vide, car il s’agit d’un paramètre facultatif. Si les certificats x509 sont requis, vous trouverez de l’aide auprès du support Altium pour activer cette fonctionnalité. -

AUTH_SSO_IDP_XML

Métadonnées XML de l’IdP qui relient les deux systèmes. Cela sera expliqué plus loin. -

AUTH_SSO_NAMEID_FORMAT

Différents formats de nameId sont pris en charge par les IdP. Dans la section « Authentication SSO Attributes » de la page de configuration, vous avez la possibilité de définir les noms spécifiques que votre fournisseur d’identité (IdP) utilise pour différents champs. Ci-dessous, nous fournissons un exemple de nommage possible pour ces propriétés :-

AUTH_SSO_EMAIL_ATTRIBUTE mail

-

AUTH_SSO_USERNAME_ATTRIBUTE uid

-

AUTH_SSO_FIRST_NAME_ATTRIBUTE givenName

-

AUTH_SSO_LAST_NAME_ATTRIBUTE sn

Note: Ces noms devraient être documentés par votre IdP, mais si vous rencontrez des erreurs 500 après avoir configuré à la fois l’IdP et le SP, un outil utile est SAML-tracer. Il s’agit d’une extension pour Chrome ou Firefox qui affiche les informations et les noms de champs que votre IdP envoie à Valispace afin de les mapper correctement.

-

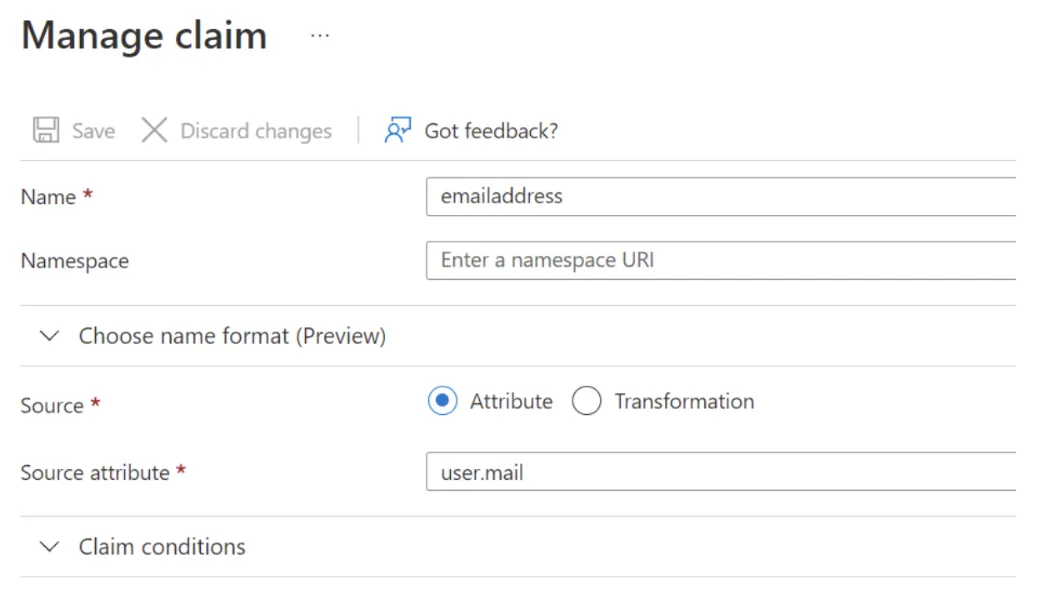

Note for Azure Configuration: Valispace tente uniquement de localiser les champs AUTH_SSO_*_ATTRIBUTE dans la section attributes de la réponse SAML. Si vous choisissez de définir à la fois l’e-mail et le nom d’utilisateur comme « nameId » (e-mail), il est également nécessaire de le désigner sous la propriété « emailAddress ».

Lorsque Azure est configuré pour transmettre le « nameId » au format « emailAddress », celui-ci n’est pas envoyé comme attribut. La fonctionnalité Claim d’Azure comporte un attribut appelé « namespace ». Ce « namespace » doit soit être laissé vide (il n’est pas vide par défaut), soit correspondre à celui défini dans les paramètres d’administration de Valispace.

Par exemple, dans le cas de Microsoft Azure, le « namespace » dans les claims doit être laissé vide. Sinon, il doit correspondre au même attribut dans les paramètres d’administration de Valispace.

Dans un premier temps, si possible, définissez l’élément NameIDPolicy dans l’AuthnRequest d’Azure sur « persistent ». Une fois cette étape terminée, ajustez le paramètre Valispace correspondant (AUTH_SSO_NAMEID_FORMAT) pour l’aligner sur ce changement.

Cela garantit que chaque utilisateur reçoit un jeton unique qui établit un lien entre Azure et Valispace. Cette méthode prévaut sur les modifications d’adresses e-mail.

Ensuite, envisagez de réviser les paramètres suivants dans Valispace afin qu’ils correspondent à la configuration ci-dessous :

AUTH_SSO_EMAIL_ATTRIBUTE: Définissez ceci sur « emailaddress »

AUTH_SSO_USERNAME_ATTRIBUTE: Définissez ceci sur « emailaddress »

Ces paramètres reposent sur l’hypothèse que l’adresse e-mail doit servir de « username ».

02. Configuration et validation de l’IdP :

Cela dépend entièrement de l’IdP spécifique utilisé dans la configuration. Ce document fournit quelques-uns des liens de documentation les plus courants pour certains IdP, comme suit :

-

Azure AD SAML Azure/active-directory-setup-sso

-

Auth0 Auth0 configure-auth0-saml-identity-provider

-

Keycloak https://www.keycloak.org/docs/latest/server_admin/#_saml

Lors de l’ajout d’une nouvelle application/configuration dans votre IdP, il vous sera généralement demandé les informations suivantes concernant l’application que vous souhaitez ajouter :

-

ENTITY_ID

https://<url/rest/auth/sso/metadata/>

-

ACS (Assertion Consumer Service)

https://<url/rest/auth/sso/acs/>

-

SLS (Single Logout Service)

https://<url/rest/auth/sso/sls/>

Il peut également être possible de configurer quels champs utilisateur sont envoyés à l’application configurée ainsi que leurs noms, qui pourront ensuite être ajoutés dans la section Authentication SSO Attributes de la configuration d’administration, comme indiqué dans la section précédente.

Maintenant que l’IdP est configuré, nous devons lier notre SP à l’IdP. Pour cela, nous devons obtenir un fichier au format XML contenant les informations de connexion de l’IdP. Cela varie d’un IdP à l’autre, mais il existe deux façons de l’obtenir.

-

Directement disponible au format XML depuis l’IdP

-

L’IdP affiche les informations de connexion, mais pas au format XML. Dans ce cas, il est recommandé de vous rendre sur https://www.samltool.com/idp_metadata.php, qui générera automatiquement les métadonnées à partir des informations fournies.

Une fois le fichier XML obtenu, copiez l’intégralité de son contenu et collez-le dans le champ : AUTH_SSO_IDP_XML qui a été introduit dans les étapes précédentes.

Un bouton de connexion SSO devrait apparaître sur la page de connexion de Valispace, après chaque étape terminée, afin de rediriger vers l’écran de connexion du dernier IdP configuré et permettre la connexion.

Note: Si votre organisation possède encore des utilisateurs enregistrés dans l’application Valispace, ils seront validés par rapport aux valeurs du champ e-mail dans l’IdP afin d’être automatiquement liés en cas de correspondance.

The SSO Configuration for Valispace is done.

Connexion SSO uniquement

Une fois l’authentification unique (SSO) activée, les utilisateurs peuvent se connecter au déploiement soit via le SSO, soit avec leur nom d’utilisateur et leur mot de passe. Si vous souhaitez empêcher les utilisateurs de se connecter avec leur nom d’utilisateur et leur mot de passe, vous pouvez le faire en activant/désactivant un « Flag » dans le panneau d’administration. Ce flag masque l’option « Username and Password » sur la page de connexion. Pour activer cette fonctionnalité, l’administrateur doit se connecter au panneau d’administration, accéder à « Constants », puis à « Config ». À partir de là, l’administrateur peut décocher l’option « AUTH_USERNAME_PASSWORD ».

Regardez cette démonstration pour apprendre à le faire rapidement et facilement.

AI-localized

AI-localized