Accesso SSO/SAML

All’interno di Valispace, è possibile accedere con Single Sign-On (SSO) utilizzando Security Assertion Markup Language versione 2 (SAML v2). Se disponi di un Identity Provider (IdP) compatibile con SAML v2, puoi collegarlo alla tua istanza Valispace e gli utenti potranno accedere con i loro account esistenti.

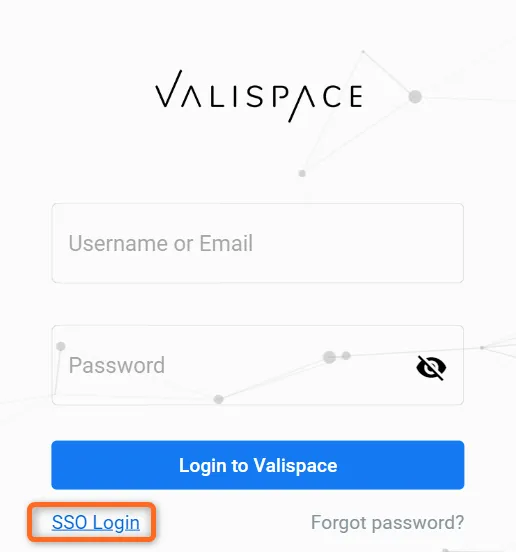

Accesso SSO

Accesso SSO

La configurazione SSO per l’applicazione Valispace presenta specificità in base al tipo di deployment.

01. Configurazione lato server:

Dopo l’aggiornamento dell’impostazione SSO, è possibile configurarla. Le impostazioni riportate di seguito non richiedono un

riavvio dell’applicazione.

Step 1: Nel deployment, vai a: https://{your.valispace.deploy}/admin/constance/config/

-

AUTH_SSO_SP_ENTITY_ID

Sostituisci l’http://127.0.0.1:8000/rest/auth/sso/metadata/ predefinito con l’URL del deployment, ad esempio: https://<url/rest/auth/sso/metadata/> -

AUTH_SSO_SP_ACS

Sostituisci l’URL con quello effettivo, ad esempio https://<url/rest/auth/sso/acs/> -

AUTH_SSO_SP_SLS

Sostituisci l’URL con quello effettivo, ad esempio https://<url/rest/auth/sso/sls/> -

AUTH_SSO_X509CERT

Può essere lasciato vuoto come impostazione facoltativa. Nel caso in cui siano richiesti i certificati x509, è possibile trovare assistenza presso Altium Support per abilitare questa funzionalità. -

AUTH_SSO_IDP_XML

Metadati XML dell’IdP che collegano entrambe le parti. Verranno spiegati più avanti. -

AUTH_SSO_NAMEID_FORMAT

Gli IdP supportano diversi formati nameId. Nella sezione “Authentication SSO Attributes” della pagina di configurazione, hai la possibilità di definire nomi specifici che il tuo Identity Provider (IdP) utilizza per vari campi. Di seguito forniamo un esempio di come potresti denominare queste proprietà:-

AUTH_SSO_EMAIL_ATTRIBUTE mail

-

AUTH_SSO_USERNAME_ATTRIBUTE uid

-

AUTH_SSO_FIRST_NAME_ATTRIBUTE givenName

-

AUTH_SSO_LAST_NAME_ATTRIBUTE sn

Note: Questi nomi dovrebbero essere documentati dal tuo IdP, ma se riscontri errori 500 dopo aver configurato sia l’IdP sia lo SP, uno strumento utile da usare è SAML-tracer. Si tratta di un componente aggiuntivo per Chrome o Firefox che mostra le informazioni e i nomi dei campi che il tuo IdP invia a Valispace, così da mapparli correttamente.

-

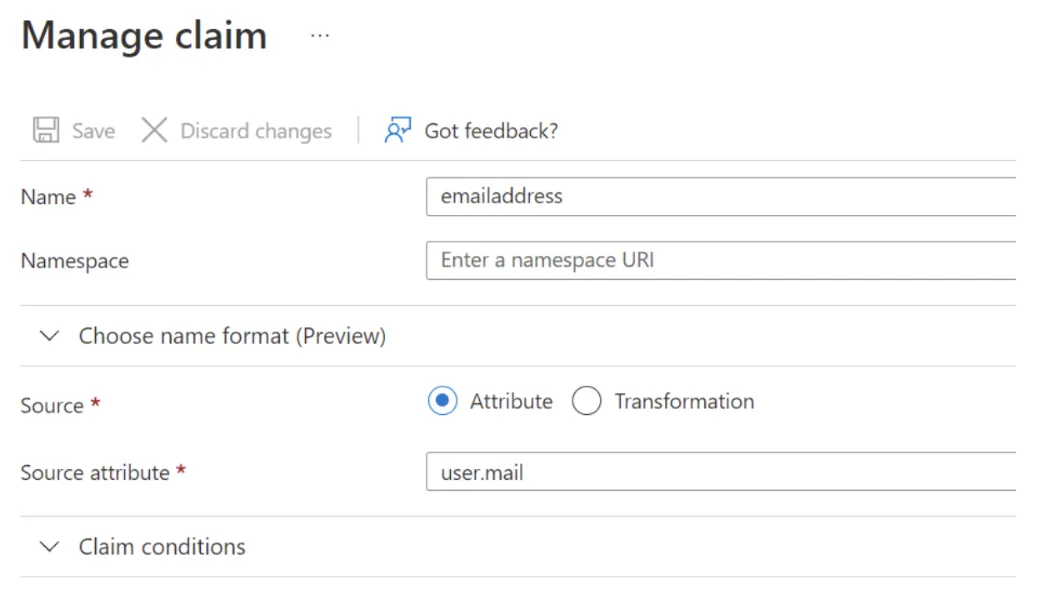

Note for Azure Configuration: Valispace tenta di individuare i campi AUTH_SSO_*_ATTRIBUTE solo all’interno della sezione attributes della risposta SAML. Se decidi di impostare sia l’email sia il nome utente come “nameId” (email), è necessario indicarlo anche nella proprietà “emailAddress”.

Quando Azure è configurato per trasmettere il “nameId” nel formato “emailAddress”, questo non viene inviato come attributo. La funzionalità Claim di Azure ha un attributo noto come “namespace”. Questo “namespace” deve essere lasciato vuoto (per impostazione predefinita non è vuoto) oppure deve corrispondere a quanto impostato nelle impostazioni admin di Valispace.

Ad esempio, nel caso di Microsoft Azure, il “namespace” nei claim deve essere lasciato vuoto. In alternativa, deve corrispondere allo stesso attributo nelle impostazioni admin di Valispace.

Inizialmente, se possibile, imposta l’elemento NameIDPolicy nell’AuthnRequest di Azure su “persistent”. Dopo aver completato questo passaggio, modifica la corrispondente impostazione di Valispace (AUTH_SSO_NAMEID_FORMAT) in modo che sia allineata a questa modifica.

Questo garantisce che ogni utente riceva un token univoco che stabilisce un collegamento tra Azure e Valispace. Questo metodo ha la precedenza rispetto alle modifiche agli indirizzi email.

Successivamente, valuta la possibilità di rivedere le seguenti impostazioni in Valispace affinché corrispondano alla configurazione seguente:

AUTH_SSO_EMAIL_ATTRIBUTE: Imposta questo valore su “emailaddress”

AUTH_SSO_USERNAME_ATTRIBUTE: Imposta questo valore su “emailaddress”

Queste impostazioni si basano sull’ipotesi che l’indirizzo email debba fungere da “username”.

02. Configurazione e convalida dell’IdP:

Questo dipende interamente dallo specifico IdP utilizzato nella configurazione. Questo documento fornisce alcuni dei link alla documentazione più comuni per IdP specifici, come segue:

-

Azure AD SAML Azure/active-directory-setup-sso

-

Auth0 Auth0 configure-auth0-saml-identity-provider

-

Keycloak https://www.keycloak.org/docs/latest/server_admin/#_saml

Quando aggiungi una nuova applicazione/configurazione nel tuo IdP, normalmente ti verranno richieste le seguenti informazioni sull’applicazione che desideri aggiungere:

-

ENTITY_ID

https://<url/rest/auth/sso/metadata/>

-

ACS (Assertion Consumer Service)

https://<url/rest/auth/sso/acs/>

-

SLS (Single Logout Service)

https://<url/rest/auth/sso/sls/>

Potrebbe anche consentire di configurare quali campi utente vengono inviati all’applicazione configurata e i relativi nomi, che possono poi essere aggiunti nella sezione Authentication SSO Attributes della configurazione admin, come indicato nella sezione precedente.

Ora che l’IdP è configurato, dobbiamo collegare il nostro SP all’IdP. Per farlo, dobbiamo ottenere un file in formato XML che contenga le informazioni di connessione dell’IdP. Questo varia da un IdP all’altro, ma ci sono due modi per ottenerlo.

-

Direttamente disponibile come XML dall’IdP

-

L’IdP mostra le informazioni di connessione ma non in formato XML. In questo caso, si consiglia di andare su https://www.samltool.com/idp_metadata.php, che genererà automaticamente i metadati con le informazioni fornite.

Dopo aver ottenuto il file XML, copia tutto il suo contenuto e incollalo nel campo: AUTH_SSO_IDP_XML che è stato introdotto nei passaggi precedenti.

Dopo il completamento di ogni passaggio, nella pagina di accesso di Valispace dovrebbe essere visualizzato un pulsante di accesso SSO, che reindirizza alla schermata di accesso dell’IdP configurato più di recente e consente di effettuare l’accesso.

Note: Nel caso in cui la tua organizzazione abbia ancora utenti registrati all’interno dell’applicazione Valispace, questi verranno convalidati rispetto ai valori del campo email nell’IdP per essere collegati automaticamente, in caso di corrispondenza.

The SSO Configuration for Valispace is done.

Solo accesso SSO

Una volta abilitato il Single Sign-On (SSO), gli utenti possono accedere al deployment utilizzando l’SSO oppure il proprio nome utente e la password. Se desideri impedire agli utenti di accedere con nome utente e password, puoi farlo attivando/disattivando un “Flag” nel pannello admin. Questo flag nasconde l’opzione “Username and Password” nella pagina di accesso. Per attivare questa funzionalità, l’amministratore deve accedere al pannello admin, andare su “Constants” e poi su “Config”. Da lì, l’amministratore può deselezionare l’opzione “AUTH_USERNAME_PASSWORD.”

Guarda questa demo per scoprire come farlo in modo rapido e semplice.

Localizzato tramite A

Localizzato tramite A