Logowanie SSO/SAML

W Valispace możemy zalogować się za pomocą Single Sign-On (SSO) przy użyciu Security Assertion Markup Language w wersji 2 (SAML v2). Jeśli masz dostawcę tożsamości (IdP) zgodnego z SAML v2, możesz połączyć go z instancją Valispace, a użytkownicy mogą logować się przy użyciu istniejących kont.

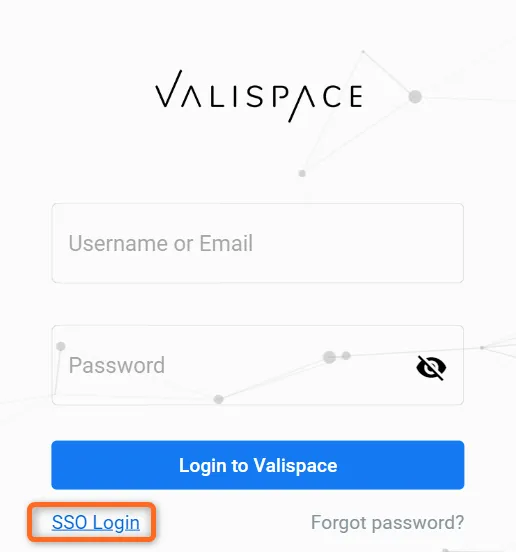

Logowanie SSO

Logowanie SSO

Konfiguracja SSO dla aplikacji Valispace ma specyfikę zależną od typu wdrożenia.

01. Konfiguracja po stronie serwera:

Po zaktualizowaniu ustawień SSO można je skonfigurować. Poniższe ustawienia nie wymagają

restartu aplikacji.

Step 1: We wdrożeniu przejdź do: https://{your.valispace.deploy}/admin/constance/config/

-

AUTH_SSO_SP_ENTITY_ID

Zastąp domyślny adres http://127.0.0.1:8000/rest/auth/sso/metadata/ adresem URL wdrożenia, np.: https:// -

AUTH_SSO_SP_ACS

Zastąp adres URL rzeczywistym adresem, takim jak https:// -

AUTH_SSO_SP_SLS

Zastąp adres URL rzeczywistym adresem, takim jak https:// -

AUTH_SSO_X509CERT

Może on pozostać pusty jako ustawienie opcjonalne. W przypadku, gdy wymagane są certyfikaty x509, pomoc można znaleźć na stronie pomocy technicznej Altium, aby włączyć tę funkcję. -

AUTH_SSO_IDP_XML

Metadane IdP XML, które łączą oba. Zostanie to wyjaśnione dalej. -

AUTH_SSO_NAMEID_FORMAT

Różne formaty nameId są obsługiwane przez IdP. W sekcji "Atrybuty uwierzytelniania SSO" na stronie konfiguracji można zdefiniować konkretne nazwy używane przez dostawcę tożsamości (IdP) dla różnych pól. Poniżej podajemy przykład, jak można nazwać te właściwości:-

AUTH_SSO_EMAIL_ATTRIBUTE mail

-

AUTH_SSO_USERNAME_ATTRIBUTE uid

-

AUTH_SSO_FIRST_NAME_ATTRIBUTE givenName

-

AUTH_SSO_LAST_NAME_ATTRIBUTE sn

Note: Nazwy te powinny być udokumentowane przez IdP, ale jeśli napotkasz 500 błędów po skonfigurowaniu zarówno IdP, jak i SP, pomocnym narzędziem jest SAML-tracer. Jest to dodatek do Chrome lub Firefox, który wyświetla informacje i nazwy pól, które IdP wysyła do Valispace, aby poprawnie je zmapować.

-

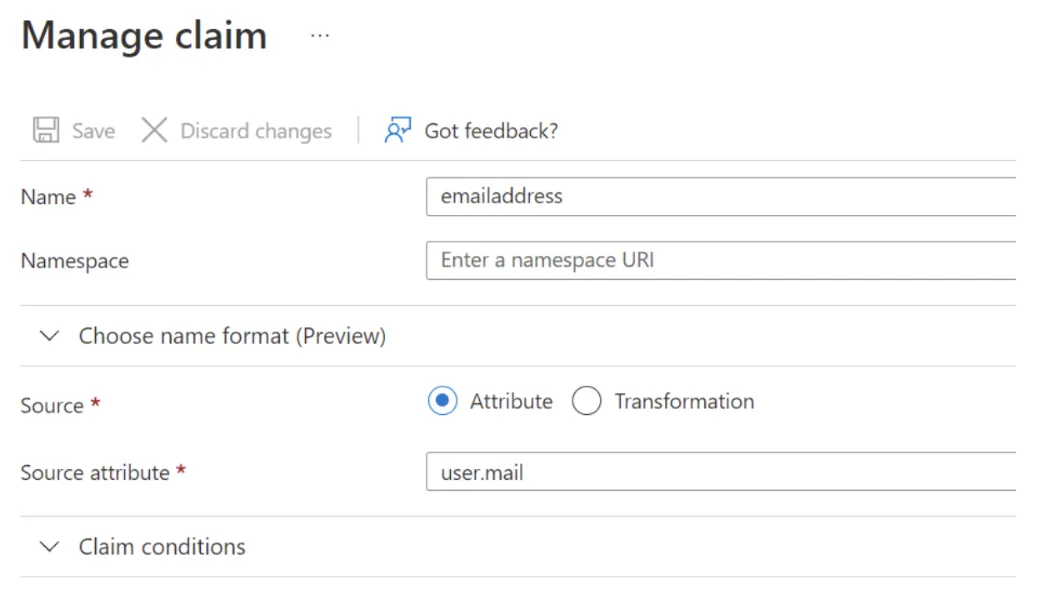

Note for Azure Configuration: Valispace próbuje zlokalizować tylko pola AUTH_SSO_*_ATTRIBUTE w sekcji atrybutów odpowiedzi SAML. Jeśli zdecydujesz się ustawić zarówno adres e-mail, jak i nazwę użytkownika jako "nameId" (e-mail), konieczne jest również wyznaczenie go we właściwości "emailAddress".

Gdy platforma Azure jest skonfigurowana do przesyłania identyfikatora "nameId" w formacie "emailAddress", nie jest on wysyłany jako atrybut. Funkcja Claim platformy Azure ma atrybut znany jako "przestrzeń nazw". Ta "przestrzeń nazw" powinna pozostać pusta (domyślnie nie jest pusta) lub dopasowana w ustawieniach administratora Valispace.

Na przykład w przypadku Microsoft Azure "przestrzeń nazw" w oświadczeniach powinna pozostać pusta. Alternatywnie, powinien odpowiadać temu samemu atrybutowi w ustawieniach administratora Valispace.

Początkowo, jeśli to możliwe, ustaw element NameIDPolicy w AuthnRequest platformy Azure na "persistent". Po wykonaniu tego kroku dostosuj odpowiednie ustawienie Valispace (AUTH_SSO_NAMEID_FORMAT), aby dostosować się do tej zmiany.

Gwarantuje to, że każdy użytkownik otrzyma unikalny token, który ustanawia połączenie między platformą Azure a usługą Valispace. Ta metoda ma pierwszeństwo przed modyfikacjami adresów e-mail.

Następnie należy rozważyć zmianę następujących ustawień w Valispace, aby dopasować je do poniższej konfiguracji:

AUTH_SSO_EMAIL_ATTRIBUTE: Ustaw to na "emailaddress

AUTH_SSO_USERNAME_ATTRIBUTE: Ustaw to na "emailaddress

Ustawienia te opierają się na założeniu, że adres e-mail ma służyć jako "nazwa użytkownika".

02. Konfiguracja i walidacja IdP:

Jest to całkowicie zależne od konkretnego IdP używanego w konfiguracji. Ten dokument zawiera niektóre z najczęstszych linków do dokumentacji dla określonych IdP, jak poniżej:

-

Azure AD SAML Azure/active-directory-setup-sso

-

Auth0 Auth0 configure-auth0-saml-identity-provider

-

Keycloak https://www.keycloak.org/docs/latest/server_admin/#_saml

Podczas dodawania nowej aplikacji/konfiguracji w IdP zwykle pojawi się prośba o podanie następujących informacji o aplikacji, którą chcesz dodać:

-

ENTITY_ID

https://

-

ACS (Assertion Consumer Service)

https://

-

SLS (Single Logout Service)

https://

Może również pozwolić na skonfigurowanie, które pola użytkownika są wysyłane do skonfigurowanej aplikacji i jej nazw, które następnie można dodać w sekcji Atrybuty uwierzytelniania SSO konfiguracji administratora, jak opisano w poprzedniej sekcji.

Teraz, gdy IdP jest skonfigurowany, musimy połączyć nasz SP z IdP. W tym celu musimy uzyskać plik w formacie XML, który zawiera informacje o połączeniu IdP. Różni się on w zależności od IdP, ale można go uzyskać na dwa sposoby.

-

Bezpośrednio dostępny jako XML od IdP

-

IdP pokazuje informacje o połączeniu, ale nie w formacie XML. W takim przypadku zaleca się przejście na stronę https://www.samltool.com/idp_metadata.php, która automatycznie utworzy metadane z dostarczonymi informacjami.

Po uzyskaniu pliku XML należy skopiować całą jego zawartość i wkleić ją do pola: AUTH_SSO_IDP_XML, które zostało wprowadzone w poprzednich krokach.

Po każdym ukończonym kroku na stronie logowania Valispace powinien pojawić się przycisk SSO Login, który przekieruje do najnowszego skonfigurowanego ekranu logowania IdP i umożliwi zalogowanie się.

Note: W przypadku, gdy Twoja organizacja nadal ma zarejestrowanych użytkowników w aplikacji Valispace, zostaną oni zweryfikowani pod kątem wartości w polu e-mail w IdP, aby po dopasowaniu zostali automatycznie połączeni.

The SSO Configuration for Valispace is done.

Tylko logowanie SSO

Po włączeniu logowania jednokrotnego (SSO) użytkownicy mogą logować się do wdrożenia przy użyciu SSO lub nazwy użytkownika i hasła. Jeśli chcesz ograniczyć użytkownikom możliwość logowania się przy użyciu nazwy użytkownika i hasła, możesz to zrobić, przełączając "Flagę" w panelu administracyjnym. Flaga ta ukrywa opcję "Nazwa użytkownika i hasło" na stronie logowania. Aby aktywować tę funkcję, administrator musi zalogować się do panelu administracyjnego, przejść do "Stałych", a następnie do "Konfiguracji" Stamtąd administrator może odznaczyć opcję "AUTH_USERNAME_PASSWORD"

Obejrzyj to demo, aby dowiedzieć się, jak to zrobić szybko i łatwo.

Tłumaczenie SI

Tłumaczenie SI