La page Company Dashboard Authentication permet aux administrateurs du compte d’entreprise de configurer et d’activer les fonctionnalités de Single Sign-On (SSO) pour votre compte d’entreprise, et inclut la prise en charge du SCIM (System for Cross-domain Identity Management) pour le provisionnement des utilisateurs et des groupes, ce qui automatise l’échange des données d’identité entre votre entreprise et son Identity Provider (IdP).

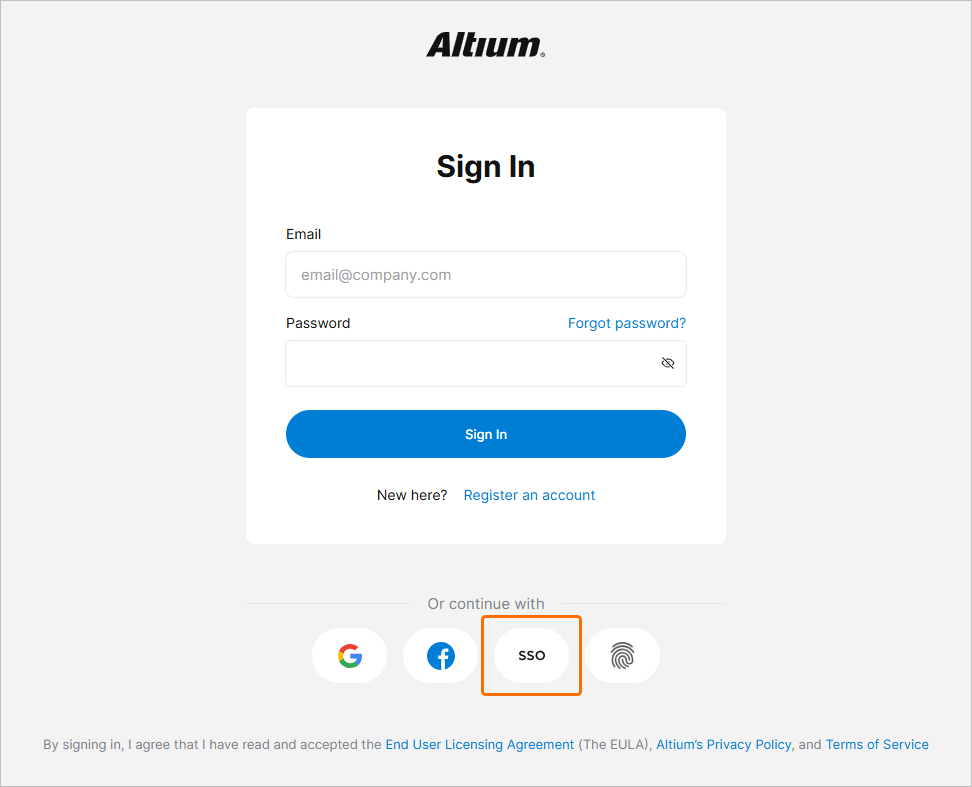

Ce système de configuration backend permet aux administrateurs du compte d’entreprise d’établir, de tester, d’activer et de désactiver la fonctionnalité SSO pour les utilisateurs de l’entreprise. L’option SSO est disponible lors de la connexion à Altium Designer, à votre Altium account et à un Altium Workspace. Lorsqu’il est configuré pour les utilisateurs du compte d’entreprise, le SSO offre la commodité de se connecter aux logiciels et services Altium en utilisant le même jeu d’identifiants que celui appliqué aux systèmes de votre entreprise.

SAML Single Sign-On

Lorsqu’il est configuré et activé dans le Dashboard, le système SSO établit des identités autorisées à partir du fournisseur d’identité (IdP) désigné par votre entreprise, par exemple Okta, OneLogin, etc., avec des communications d’assertion d’identité basées sur le standard Security Assertion Markup Language (SAML 2.0). L’interface de connexion SSO de votre entreprise, si elle n’est pas déjà en place, est généralement basée sur un modèle ou un exemple fourni par l’IdP ; cela déclenche les échanges d’assertion d’authentification basés sur SAML et fournit l’accès aux services de l’entreprise.

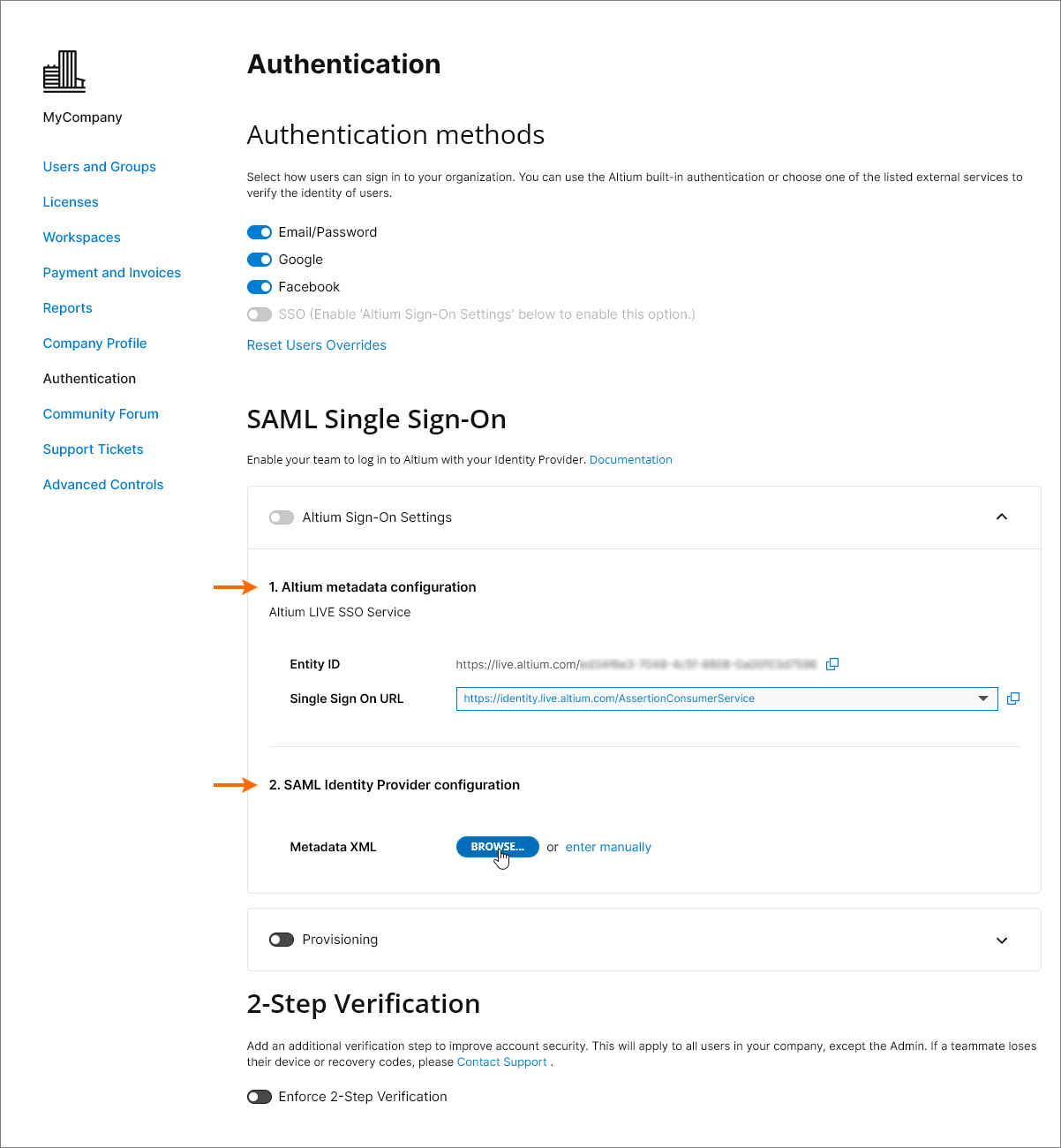

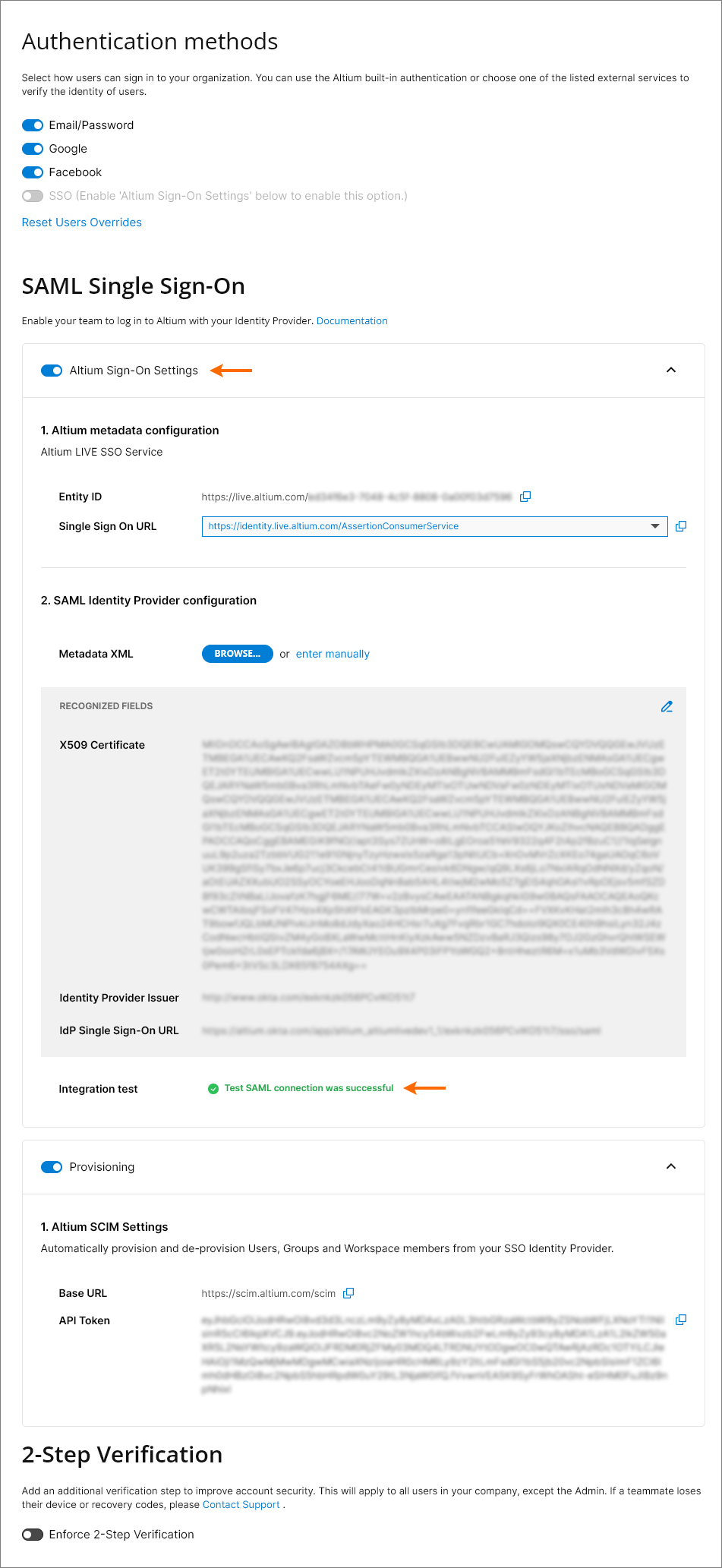

Dans son état par défaut, la page Dashboard Authentication affiche les URL préconfigurées pour le service SSO AltiumLive (1. Altium metadata configuration), ainsi que l’option permettant de téléverser ou de saisir manuellement les données de connexion d’autorisation de votre IdP (2. SAML Identity Provider Configuration).

Notez que l’entrée Altium metadata configuration inclut les informations d’identité fournies pour le service SSO Altium de votre organisation :

-

Entity ID – utilisée comme URL cible de réponse de l’IdP. Elle peut inclure un suffixe GUID qui identifie une organisation spécifique (telle qu’une région/un département) sous le compte Altium de votre entreprise - voir Multiple Organizations with one SSO Provider ci-dessous.

-

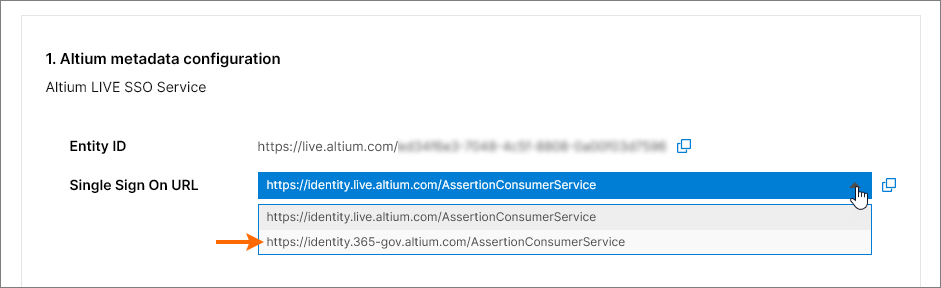

Single Sign On URL – utilisée par l’IdP pour identifier l’URL SSO Altium applicable. Lors de la configuration du SAML SSO pour un service de connexion Altium GovCloud, choisissez son URL d’assertion SSO associée dans le menu déroulant de l’entrée.

Ces URL sont copiées ( ) dans l’interface du fournisseur d’identité afin de permettre la génération des métadonnées SAML pour le service SSO de votre entreprise. Ce code de configuration (généralement disponible sous forme de données XML) est ensuite téléversé ou copié dans l’entrée SAML Identity Provider configuration. Voir ci-dessous pour plus d’informations.

) dans l’interface du fournisseur d’identité afin de permettre la génération des métadonnées SAML pour le service SSO de votre entreprise. Ce code de configuration (généralement disponible sous forme de données XML) est ensuite téléversé ou copié dans l’entrée SAML Identity Provider configuration. Voir ci-dessous pour plus d’informations.

Exemples d’intégration de fournisseur d’identité

Développez la section repliable ci-dessous pour un exemple pas à pas du processus d’intégration pour un fournisseur d’identité typique (OneLogin) :

OneLogin Identity Provider integration example guide

Intégration avec OneLogin comme fournisseur d’identité

Ajout d’une application SAML :

-

Connectez-vous à OneLogin en tant qu’administrateur.

-

Sélectionnez Applications puis Add Apps.

-

Recherchez « SAML » et sélectionnez l’option d’application IdP SAML Test Connector (Advanced).

-

Spécifiez un nom d’application (Display Name). Celui-ci est utilisé uniquement à des fins d’affichage.

-

Cliquez sur le bouton Save.

-

Copiez ( ) les entrées Entity ID et Single Sign On URL (Assertion Consumer Service) depuis la section Altium Sign-On Settings de la page Authentication du Company Dashboard. Dans la configuration de l’application OneLogin :

) les entrées Entity ID et Single Sign On URL (Assertion Consumer Service) depuis la section Altium Sign-On Settings de la page Authentication du Company Dashboard. Dans la configuration de l’application OneLogin :

-

Collez Entity ID (nom du fournisseur de services) comme URL Audience (EntityID).

-

Collez Single Sign On URL (Assertion Consumer Service) dans ACS (Consumer) URL Validator.

-

Collez également Single Sign On URL (Assertion Consumer Service) dans ACS (Consumer) URL.

-

Les champs RelayState, Recipient, Single Logout URL et Login URL peuvent être laissés vides.

-

Assurez-vous que l’option SAML nameID format est définie sur Email, et que SAML signature element est défini sur Both. Cliquez sur le bouton Save pour confirmer les paramètres.

-

Cliquez sur le bouton More Actions, puis sur l’option de menu SAML Metadata pour télécharger les métadonnées SAML du fournisseur d’identité sous forme de fichier XML.

-

Ce fichier de métadonnées sera téléversé dans la page Authentication du Company Dashboard afin de configurer le service SSO OneLogin – voir ci-dessous.

-

Si vous préférez configurer manuellement le service SSO OneLogin dans le Company Dashboard, les paramètres requis peuvent être trouvés en sélectionnant l’option de menu SSO dans l’interface de l’application OneLogin.

-

Les étapes suivantes consistent à ajouter des utilisateurs et à leur attribuer l’application.

Développez les sections repliables ci-dessous pour des exemples pas à pas du processus d’intégration et de provisionnement pour un fournisseur d’identité typique (Okta) :

Okta Identity Provider integration example guide

Intégration avec Okta comme fournisseur d’identité

Ajout d’une application SAML :

-

Connectez-vous à Okta en tant qu’administrateur.

-

Cliquez sur le lien/bouton Admin, puis sur le bouton Add Application sous Applications de l’entreprise.

-

Cliquez sur le bouton Create New App.

-

Sélectionnez SAML 2.0 comme Sign-on method.

-

Spécifiez un App name. Celui-ci est utilisé uniquement à des fins d’affichage.

-

Copiez ( ) l’entrée Single Sign On URL (Assertion Consumer Service) depuis la section Altium Sign-On Settings de la page Authentication du Company Dashboard et collez-la dans le champ Single sign on URL des paramètres SAML d’Okta.

) l’entrée Single Sign On URL (Assertion Consumer Service) depuis la section Altium Sign-On Settings de la page Authentication du Company Dashboard et collez-la dans le champ Single sign on URL des paramètres SAML d’Okta.

-

Copiez ( ) l’entrée Entity ID depuis la section Altium Sign-On Settings de la page Authentication du Company Dashboard et collez-la dans le champ Audience URI des paramètres SAML d’Okta.

) l’entrée Entity ID depuis la section Altium Sign-On Settings de la page Authentication du Company Dashboard et collez-la dans le champ Audience URI des paramètres SAML d’Okta.

Une entrée Default RelayState n’est pas requise.

-

Définissez les champs restants comme suit :

-

Le Name ID format est EmailAddress.

-

Le Application username est (Okta) Email.

-

Dans la section ATTRIBUTE STATEMENTS, définissez le champ Name sur : http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress et le Value sur : user.email

-

Cliquez sur le bouton Next et sélectionnez l’option ..Okta customer adding an internal app.

-

Cliquez sur le bouton Finish.

-

Cliquez sur le lien Identity Provider metadata et enregistrez le XML de métadonnées sur votre ordinateur, ou cliquez sur le bouton View Setup Instructions pour les options de configuration manuelle.

-

Dans la section SAML Identity Provider configuration de la page Authentication du Company Dashboard, téléversez le fichier XML de métadonnées enregistré ou utilisez le lien enter manually pour configurer les sections individuelles – voir ci-dessous.

Okta SCIM Provisioning example guide

Intégration du provisionnement SCIM avec Okta comme IdP

Ajout de l’intégration SCIM (System for Cross-domain Identity Management) :

-

Dans Okta Admin Console, sélectionnez l’onglet General et définissez SCIM comme méthode de provisionnement.

-

Sélectionnez l’onglet Provisioning et cliquez sur le bouton Edit.

-

En mode d’édition des paramètres, sélectionnez toutes les actions de provisionnement (options Import.. et Push..), et HTTP Header comme mode Authentication.

-

Copiez ( ) l’entrée Base URL depuis la section Provisioning de la page Authentication du Company Dashboard et collez-la dans le champ SCIM Connector base URL d’Okta.

) l’entrée Base URL depuis la section Provisioning de la page Authentication du Company Dashboard et collez-la dans le champ SCIM Connector base URL d’Okta.

Copiez ( ) l’entrée API Token depuis la section Provisioning de la page Authentication du Company Dashboard et collez-la dans le champ Authorization d’Okta (sous HTTP HEADER).

) l’entrée API Token depuis la section Provisioning de la page Authentication du Company Dashboard et collez-la dans le champ Authorization d’Okta (sous HTTP HEADER).

-

Spécifiez userName comme Unique identifier field for users Okta.

-

Cliquez sur le bouton Test Connector Configuration (voir ci-dessus) et assurez-vous que la connexion fonctionne. Si le test de configuration réussit, fermez la fenêtre de test puis enregistrez la configuration ( ).

).

-

Sélectionnez To App dans l’arborescence de navigation à gauche, puis l’option Edit.

Activez les options Create Users, Update User Attributes et Deactivate Users, puis cliquez sur Save.

Utilisateurs, provisionnement et déprovisionnement des groupes :

-

Sélectionnez l’onglet Push Groups, puis cliquez sur le bouton Refresh App Groups.

-

Sélectionnez l’option de page Directory » Groups dans le menu principal.

Dans Groups, vous devriez voir à la fois l’application Groups et Workspaces comme entrées de groupe.

-

Créez des groupes Okta « natifs » portant le même nom que le ou les groupes d’application/espaces de travail — dans cet exemple, les groupes Administrators et Workspace importés.

-

Sélectionnez un groupe Okta créé, puis cliquez sur le bouton Manage Apps. Dans la fenêtre Assign Applications to <group name>, attribuez l’application SCIM au groupe et cliquez sur  lorsque vous avez terminé.

lorsque vous avez terminé.

-

Revenez à la page Groups et sélectionnez l’onglet Push Groups. Sélectionnez le Find groups by name option dans le menu du bouton Push Groups.

-

Saisissez le nom du groupe (ici, Group Administrators), puis choisissez l’option Link Group pour le lier au groupe d’application. Enregistrez cette configuration de liaison ( ).

).

Gestion des utilisateurs et des groupes

Vous devriez maintenant pouvoir ajouter des membres aux groupes d’application existants ou en retirer.

-

Créez un nouvel utilisateur Okta (Directory » People, puis sélectionnez Add Person). Assurez-vous que l’utilisateur dispose d’une adresse e-mail unique qui n’existe pas dans AltiumLive.

-

Ajoutez le nouvel utilisateur à un groupe Okta attribué à l’application SCIM (Directory » Groups, sélectionnez un groupe, puis utilisez Assign People).

-

Vérifiez que l’utilisateur apparaît dans le tableau de bord de l’entreprise.

Pour créer un nouveau groupe d’utilisateurs via l’application SCIM, créez un nouveau groupe Okta dans la page Groups ( ), puis, sous l’onglet Push Groups, recherchez le nom du nouveau groupe et choisissez l’option Create Group (plutôt que « Link Group »).

), puis, sous l’onglet Push Groups, recherchez le nom du nouveau groupe et choisissez l’option Create Group (plutôt que « Link Group »).

L’application SCIM configurée doit vous permettre de :

-

Modifier le prénom / nom de famille et l’adresse e-mail d’un utilisateur.

-

Modifier l’appartenance à un groupe.

-

Modifier le nom d’un groupe.

-

Créer un groupe.

-

Supprimer un groupe – dissociez le groupe sous Push Groups avec l’option de suppression depuis l’application.

-

Activer ou désactiver un utilisateur – un utilisateur activé recevra un e-mail d’activation.

Les espaces de travail ressemblent aux groupes d’utilisateurs dans Okta, mais ne prennent en charge que la gestion des appartenances. Vous ne pouvez pas créer un nouvel espace de travail ni renommer un espace existant.

Après avoir ajouté ou supprimé un utilisateur d’un groupe Workspace, vous pouvez vérifier le résultat via l’interface Workspace d’Altium 365.

-

Le nouvel utilisateur SCIM doit pouvoir se connecter à l’aide du SSO

-

Le nouvel utilisateur SCIM doit être automatiquement invité dans le Workspace.

-

Une invitation par e-mail ne sera pas envoyée à l’utilisateur.

Développez la section repliable ci-dessous pour voir un exemple pas à pas du processus d’intégration et de provisionnement avec Microsoft Entra ID comme fournisseur d’identité :

SAML login with Microsoft Entra ID

Intégration avec l’application SAML Microsoft Entra ID

:

-

Connectez-vous au centre d’administration Microsoft Entra.

-

Sélectionnez Identity, puis l’option Enterprise applications.

-

Créez votre propre application.

-

Sélectionnez Users and groups, puis Add user/group.

-

Sélectionnez Single sign-on, Step 1, puis Edit.

-

Copiez ( ) les entrées Entity ID et Single Sign On URL de la section Altium Sign-On Settings de la page Authentication du tableau de bord de l’entreprise. Collez les chaînes copiées dans les champs Entity ID et Assertion Consumer Service URL de la zone de configuration SAML de l’application Microsoft Entra. Assurez-vous que les cases Default sont cochées pour ces champs, puis enregistrez la configuration.

) les entrées Entity ID et Single Sign On URL de la section Altium Sign-On Settings de la page Authentication du tableau de bord de l’entreprise. Collez les chaînes copiées dans les champs Entity ID et Assertion Consumer Service URL de la zone de configuration SAML de l’application Microsoft Entra. Assurez-vous que les cases Default sont cochées pour ces champs, puis enregistrez la configuration.

-

Téléchargez le fichier XML de métadonnées de fédération créé.

-

Téléversez le fichier XML de métadonnées de fédération sur la page Authentication du tableau de bord de l’entreprise (dans la zone 2. SAML Identity Provider configuration de la section Altium Sign-On Settings) puis testez la connexion d’intégration SAML.

Provisionnement :

-

Dans l’écran de gestion de l’application Microsoft Entra, sélectionnez Provisioning dans le panneau de gauche, puis le bouton Get started.

-

Définissez Provision MODE sur Automatic.

-

Copiez ( ) les entrées Base URL et API Token de la section Provisioning de la page Authentication du tableau de bord de l’entreprise, puis collez-les respectivement dans les champs Tenant URL et Secret Token.

) les entrées Base URL et API Token de la section Provisioning de la page Authentication du tableau de bord de l’entreprise, puis collez-les respectivement dans les champs Tenant URL et Secret Token.

-

Cliquez sur le bouton Test Connection de provisionnement Microsoft Entra et, si les informations d’identification sont correctement autorisées, Save la configuration.

-

Dans la section Mappings, deux ensembles de mappages d’attributs peuvent être sélectionnés : l’un pour les objets Groupe et l’autre pour les objets Utilisateur.

-

Sélectionnez chaque mappage pour examiner les attributs synchronisés de Microsoft Entra ID vers votre application. Les attributs sélectionnés comme propriétés de correspondance sont utilisés pour faire correspondre les utilisateurs et les groupes dans votre application lors des opérations de mise à jour. Sélectionnez Save pour valider toute modification.

Vous pouvez éventuellement désactiver la synchronisation des objets de groupe en désactivant le mappage Groups.

-

Sous Settings, le champ Scope définit quels utilisateurs et groupes sont synchronisés. Sélectionnez Sync only assigned users and groups (recommandé) pour synchroniser uniquement les utilisateurs et groupes attribués dans la page Users and groups.

-

Une fois votre configuration terminée, définissez Provisioning Status sur On.

-

Sélectionnez Save pour démarrer le service de provisionnement Microsoft Entra.

Développez la section repliable ci-dessous pour voir un exemple pas à pas du processus d’intégration avec JumpCloud comme fournisseur d’identité :

SAML SSO Configuration with JumpCloud

Intégration avec JumpCloud comme fournisseur d’identité

-

Dans l’interface JumpCloud, sélectionnez SSO dans l’arborescence de navigation, puis le bouton Add New Application sur la page SSO.

-

Saisissez « saml » dans le champ de recherche de la fenêtre de configuration pour localiser puis installer Custom SAML App.

-

Nommez votre instance de Custom SAML App – dans cet exemple, l’étiquette est « Altium ».

-

Passez à l’onglet SSO dans l’interface de configuration JumpCloud. Copiez ( ) les entrées Entity ID et Single Sign On URL de la section Altium Sign-On Settings de la page Authentication du tableau de bord de l’entreprise, puis collez-les respectivement dans les champs SP Entity ID et Default URL.

) les entrées Entity ID et Single Sign On URL de la section Altium Sign-On Settings de la page Authentication du tableau de bord de l’entreprise, puis collez-les respectivement dans les champs SP Entity ID et Default URL.

-

Saisissez le point de terminaison JumpCloud IDP URL et activez l’option Declare Redirect Endpoint.

-

Passez à l’onglet Identity Management dans l’interface JumpCloud. Copiez ( ) les entrées Base URL et API Token de la section Provisioning de la page Authentication du tableau de bord de l’entreprise, puis collez-les dans les champs Base URL et Token Key. Saisissez également une adresse e-mail de test appropriée.

) les entrées Base URL et API Token de la section Provisioning de la page Authentication du tableau de bord de l’entreprise, puis collez-les dans les champs Base URL et Token Key. Saisissez également une adresse e-mail de test appropriée.

-

Effectuez un Test Connection, ce qui affichera un message de confirmation en haut à droite de la page (comme illustré ci-dessous).

-

Désactivez (décochez) l’option Group Management, puis Activate la configuration.

Remarque : si vous recevez une erreur de connexion telle que « There was a problem activating Identity Management » en haut de la page ou « Test filter user: unable to get or create user from service » en bas de la page, essayez de saisir une autre adresse e-mail de test, puis sélectionnez à nouveau Activate.

-

De retour dans l’interface JumpCloud, onglet SSO, utilisez l’option Export Metadata pour télécharger le fichier XML de métadonnées SAML résultant.

-

Dans la page Authentication du tableau de bord de l’entreprise, importez le fichier XML de métadonnées téléchargé, puis lancez un test d’intégration avec le bouton Test Sign On. Le résultat d’un test d’intégration réussi devrait alors s’afficher. Après confirmation de la connexion, vous pouvez activer l’option Altium Sign-On Settings, puis l’option SSO dans la section Authentication methods.

Développez la section repliable ci-dessous pour voir un exemple pas à pas du processus d’intégration avec Microsoft AD FS comme fournisseur d’identité :

SSO SAML Authentication with Microsoft AD FS

Authentification SAML SSO avec Microsoft Administrative Domain Federated Services (AD FS)

Suivez les étapes ci-dessous pour configurer la connexion de votre organisation Altium 365 afin d’utiliser votre instance AD FS pour l’authentification SSO.

Prérequis

Configuration d’AD FS

-

Ouvrez l’application AD FS Management (généralement Start → Windows Administrative Tools → AD FS Management).

-

Accédez à Relying Party Trusts et cliquez sur l’option Add Relying Party Trust... (1).

-

Dans la fenêtre contextuelle, veillez à sélectionner Claims aware (2), puis cliquez sur Start (3).

-

À l’étape Select Data Source, sélectionnez Enter data about the relying party manually (1), puis cliquez sur Next (2).

-

Indiquez un nom d’affichage pour l’approbation de confiance. Cet exemple utilise AltiumLive comme nom d’affichage.

-

Selon votre configuration de sécurité, vous pouvez spécifier un certificat facultatif de chiffrement de jeton. Aux fins de ce guide, nous n’en utiliserons pas.

-

À l’étape Configure URL, veillez à sélectionner l’option Enable support for the SAML 2.0 WebSSO protocol (1) et saisissez https://identity.live.altium.com/AssertionConsumerService dans le champ Relying party SAML 2.0 SSO service URL: (2). Cliquez sur Next (3).

-

À l’étape Configure Identifiers, fournissez un identifiant pour cette approbation de confiance dans le champ de saisie (1). L’identifiant doit être repris depuis l’entrée Entity ID située dans la zone SAML Single Sign-On de la page Dashboard Authentication. Veillez à cliquer sur le bouton Add (2).

Le résultat doit ressembler à ce qui suit. Cliquez sur Next.

-

Selon votre configuration de sécurité, vous pouvez choisir des stratégies facultatives de contrôle d’accès à l’étape suivante. Pour cet exemple, nous ne sélectionnerons aucune stratégie supplémentaire et poursuivrons avec l’option Permit everyone.

-

Vérifiez la configuration et sélectionnez Next.

-

Tous les paramètres ne sont pas disponibles lors de la configuration de l’approbation de confiance. Pour permettre à SHA-1 d’être utilisé comme algorithme de hachage sécurisé, cliquez avec le bouton droit sur le nom de la Relying Party Trust que vous venez d’ajouter et sélectionnez Properties.

-

Dans la fenêtre des propriétés, sélectionnez l’onglet Advanced (1) et définissez SHA-1 comme algorithme de hachage sécurisé (2). Cliquez sur OK pour enregistrer les modifications.

-

De retour dans la fenêtre de gestion AD FS, sélectionnez l’approbation de confiance de partie de confiance que vous avez ajoutée et sélectionnez l’option Edic Claim Issuance Policy...

-

Dans la fenêtre Edit Claim Issuance Policy, sélectionnez Add Rule...

-

À l’étape Choose Rule Type de l’assistant, assurez-vous que Send LDAP Attributes as Claims est sélectionné, puis cliquez sur Next.

-

Fournissez un Claim rule name (1), sélectionnez Active Directory comme Attribute store (2), puis sélectionnez un LDAP Attribute (3) à partir de l’ID qui contient le nom d’utilisateur du compte Altium. Cet attribut doit être mappé à Name ID dans le Outgoing Claim Type (3). Cliquez sur Finish (4).

Important Note: Pour cet exemple, nous avons mappé Surname ou Last name pour contenir la valeur requise. Votre configuration peut être différente.

-

Assurez-vous que la stratégie d’émission des revendications est enregistrée en cliquant sur OK.

Cela termine la configuration d’AD FS.

Important Note: Téléchargez le fichier FederationMetadata.xml depuis le serveur approprié.

Configuration d’Altium 365

-

Accédez à la page Authentication du tableau de bord de l’entreprise et chargez le fichier FederationMetadata.xml que vous avez téléchargé précédemment (voir la section Configuration SSO du tableau de bord ci-dessous pour plus d’informations). La configuration doit être importée, et les valeurs de X509 Certificate, Identity Provider Issuer et IdP Single Sign-On URL doivent être visibles. Cliquez sur le bouton Test Sign On pour tester la configuration.

-

Dans l’écran de connexion, saisissez les identifiants utilisateur conformément aux exigences de votre organisation, puis cliquez sur Sign in.

-

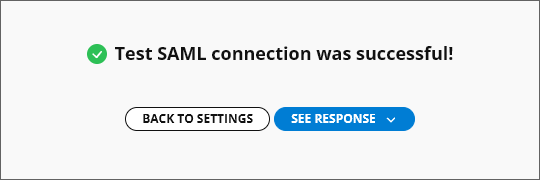

L’assertion sera renvoyée à Altium 365. Si l’écran affiche un message Test SAML connection was successful!, alors la configuration a été correctement effectuée. Vous pouvez afficher la réponse SAML en cliquant sur le bouton See Response . Cliquez sur Back to Settings pour revenir à la page Authentication.

-

Sur la page Authentication, activez les options Altium Sign-On Settings et SSO .

Cela termine la configuration. À partir de ce moment, les utilisateurs de votre organisation devraient pouvoir se connecter à Altium 365 en utilisant l’AD FS de votre organisation comme IdP SSO.

Développez la section repliable ci-dessous pour voir un exemple pas à pas du processus d’intégration de AWS IAM Identity Center en tant que fournisseur d’identité :

SSO SAML Configuration with AWS IAM Identity Center

Configuration SAML SSO avec Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center

-

Accédez à IAM Identity Center et ajoutez une application SAML 2.0 personnalisée (Add Application).

-

Copiez ( ) les entrées Entity ID et Single Sign On URL depuis la section Altium Sign-On Settings de la page Authentication du tableau de bord de l’entreprise, puis collez-les dans les paramètres d’URL de métadonnées AWS. Confirmez les paramètres avec Submit.

) les entrées Entity ID et Single Sign On URL depuis la section Altium Sign-On Settings de la page Authentication du tableau de bord de l’entreprise, puis collez-les dans les paramètres d’URL de métadonnées AWS. Confirmez les paramètres avec Submit.

-

Téléchargez le fichier de métadonnées depuis la zone IAM Identity Center metadata.

-

Accédez à Edit attribute mappings.

-

Ajoutez ${user:email} et le Format comme unspecified.

-

Créez de nouveaux utilisateurs dans AWS – les noms des utilisateurs doivent être au format user@domain.com.

Attribuez l’application aux utilisateurs créés ou à un groupe.

-

L’option Provisioning sur la page Authentication du tableau de bord de l’entreprise doit être désactivée.

Actuellement, le provisionnement sortant automatique via SCIM n’est pas pris en charge par AWS.

-

Assurez-vous que les mêmes utilisateurs existent à la fois côté Altium et côté IAM. Les utilisateurs doivent être nommés selon le format user@domain.com.

-

Sur la page Authentication du tableau de bord de l’entreprise, chargez le fichier XML que vous avez téléchargé précédemment (voir la section Configuration SSO du tableau de bord ci-dessous pour plus d’informations). Cliquez sur le bouton Test Sign On pour tester la configuration.

-

Vous serez ensuite redirigé vers la page de connexion AWS. Saisissez vos identifiants utilisateur AWS. Vous devriez être redirigé vers le tableau de bord et voir le message Test SAML connection was successful!.

-

Après un test réussi, activez les options Altium Sign-On Settings et SSO .

Configuration SSO du tableau de bord

Pour configurer le système SSO dans le Dashboard (si cela n’a pas déjà été fait), utilisez le bouton  sur la page Authentication pour localiser et charger le fichier XML de configuration SAML IdP généré par l’IdP de votre entreprise – voir les exemples d’intégration IdP ci-dessus. Vous pouvez également utiliser le lien enter manually pour ajouter les éléments individuels de la configuration (certificat de sécurité et URL).

sur la page Authentication pour localiser et charger le fichier XML de configuration SAML IdP généré par l’IdP de votre entreprise – voir les exemples d’intégration IdP ci-dessus. Vous pouvez également utiliser le lien enter manually pour ajouter les éléments individuels de la configuration (certificat de sécurité et URL).

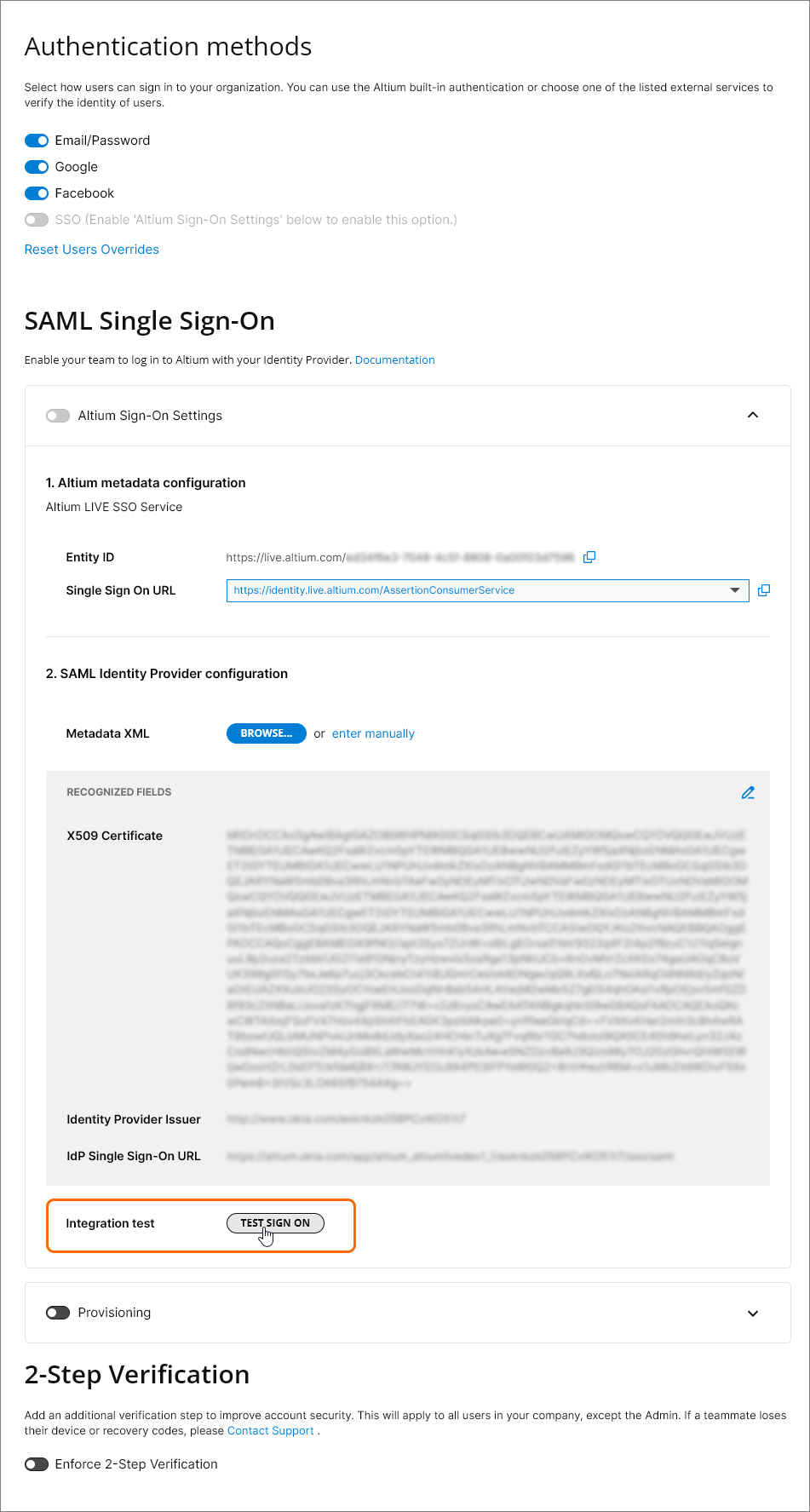

Un fichier XML IdP chargé est analysé par le système afin d’extraire les principaux champs de configuration (X509 Certificate, URL Identity Provider Issuer et IdP Single Sign-On URL), qui peuvent être modifiés manuellement si nécessaire ( ).

).

Le SSO n’est pas activé tant qu’un Integration Test n’a pas été exécuté, ce qui est lancé par le bouton  . Cela vérifie le processus d’identité SSO et la connexion SSO de votre entreprise, puis fournit un message de confirmation incluant l’option d’inspecter le code de résultat d’autorisation SAML (

. Cela vérifie le processus d’identité SSO et la connexion SSO de votre entreprise, puis fournit un message de confirmation incluant l’option d’inspecter le code de résultat d’autorisation SAML ( ).

).

De retour sur la page Authentication, la vérification de validité de la configuration est signalée comme réussie et la fonctionnalité d’authentification unique du compte entreprise peut être activée ( ). Si le SSO est ensuite désactivé, soit manuellement, soit en réponse à une modification de configuration, le bouton

). Si le SSO est ensuite désactivé, soit manuellement, soit en réponse à une modification de configuration, le bouton  devient disponible afin que le processus de test puisse être répété.

devient disponible afin que le processus de test puisse être répété.

Notez que la section utilisateur Provisioning est préconfigurée avec les paramètres SCIM d’Altium afin de prendre en charge le provisionnement des utilisateurs/groupes via le fournisseur d’identité (IdP) de votre entreprise, tel que Okta, OneLogin, etc.

Important: Les attributs de profil utilisateur requis pour un provisionnement réussi sont :

-

First name

-

Last name

-

Email – de préférence l’adresse e-mail professionnelle de l’utilisateur.

-

Username – côté Altium, il s’agit de l’attribut E-mail de l’utilisateur.

Plusieurs organisations avec un seul fournisseur SSO

Si votre entreprise possède plus d’une organisation Altium sous le compte Altium de l’entreprise – par exemple, une organisation pour chaque région du monde – alors un seul fournisseur d’identité SSO peut être utilisé pour gérer l’authentification SSO de toute l’entreprise à l’aide d’un format Entity ID étendu du tableau de bord.

Le format Entity ID (par défaut https://live.altium.com) est étendu avec un suffixe GUID généré pour l’organisation actuelle. Ce format d’URL amélioré peut ensuite être utilisé pour une application de fournisseur SSO spécifique associée à cette organisation Altium. D’autres organisations sous le compte Altium de votre entreprise, avec des suffixes GUID Entity ID différents, peuvent être liées à différentes applications SSO sous le même fournisseur d’identité SSO. En pratique, cela signifie que l’authentification de connexion SSO pour toute l’entreprise peut être gérée au sein d’un seul fournisseur d’identité SSO.

L’ID d’entité étendu, associé à l’organisation actuelle du tableau de bord, peut être attribué à une application de fournisseur SSO spécifique.

L’ID d’entité étendu, associé à l’organisation actuelle du tableau de bord, peut être attribué à une application de fournisseur SSO spécifique.

Pour activer le Entity ID étendu pour une configuration SAML SSO active :

-

Désactivez Altium Sign-On Settings.

-

Actualisez la page pour déclencher une régénération de l’URL Entity ID vers son format étendu : https://live.altium.com/XXXXXXXXXX. L’organisation actuelle peut désormais être identifiée spécifiquement grâce à son Entity ID étendu.

-

Dans l’interface de gestion des applications du fournisseur d’identité, modifiez la référence Entity ID de l’application – généralement appelée une variante de « Audience » ou « Entity » – vers la nouvelle version étendue copiée depuis le tableau de bord Altium. Enregistrez les paramètres.

-

Activez le Integration test du tableau de bord et réactivez Altium Sign-On Settings.

Ce processus peut être répété pour les autres organisations Altium de votre entreprise, qui doivent être liées à leur propre application dédiée au sein du fournisseur d’identité SSO. À titre d’exemple, dans le guide de configuration Microsoft Entra ID inclus ici, une application nommée est créée à l’étape 3 et le Identifier (Entity ID) est ajouté à l’étape 6.

Méthodes d’authentification

En plus de fournir une interface de configuration pour la connectivité SSO d’Altium, la page Authentication du tableau de bord offre également un contrôle global et individuel sur l’ensemble des options de connexion utilisateur – à savoir : l’e-mail/mot de passe traditionnel, la connexion via Google® et Facebook®, ainsi que l’authentification unique via le fournisseur d’identité de votre organisation. Les options activées dans la section Authentication methods de la page déterminent les méthodes de connexion disponibles pour tous les utilisateurs du compte entreprise de votre organisation.

Les options de connexion peuvent être configurées pour un utilisateur individual en modifiant les paramètres dans son entrée Dashboard du compte Altium. Sélectionnez le bouton  sur la page Utilisateurs du tableau de bord de l’utilisateur pour accéder à ses options de remplacement de connexion. Ces paramètres, lorsqu’ils sont modifiés avec l’option Override Authentication methods activée, auront priorité sur les paramètres globaux de connexion de la page Authentication pour cet utilisateur uniquement.

sur la page Utilisateurs du tableau de bord de l’utilisateur pour accéder à ses options de remplacement de connexion. Ces paramètres, lorsqu’ils sont modifiés avec l’option Override Authentication methods activée, auront priorité sur les paramètres globaux de connexion de la page Authentication pour cet utilisateur uniquement.

Les paramètres de dérogation d’authentification peuvent être utilisés lorsqu’une organisation impose l’authentification unique (SSO) comme méthode de connexion (toutes les autres options étant désactivées globalement), mais qu’un utilisateur individuel a besoin d’un type d’accès à la connexion spécifique, par exemple e-mail/mot de passe uniquement.

Les méthodes de connexion d’utilisateurs individuels qui ont été spécifiées avec les paramètres Override Authentication methods (comme ci-dessus) peuvent être rétablies à leurs valeurs par défaut avec l’option Reset users overrides dans la section Authentication methods de la page Authentication. Cela réinitialisera les paramètres de connexion individuels de tous les utilisateurs aux méthodes d’authentification globales actuellement sélectionnées sur la page Authentication.

Configuration de la vérification en 2 étapes

Les administrateurs de groupe d’un compte d’entreprise peuvent configurer la vérification en 2 étapes afin de fournir une couche de sécurité supplémentaire, permettant aux utilisateurs de confirmer leur identité lorsqu’ils tentent de se connecter à leurs comptes Altium à l’aide de leurs identifiants e-mail/mot de passe. La méthode de vérification supplémentaire peut être définie sur l’envoi d’un mot de passe à usage unique (OTP) par e-mail ou sur la génération d’un OTP dans une application d’authentification, telle que Google Authenticator ou Okta Verify. La vérification en 2 étapes peut être imposée à tous les utilisateurs du compte d’entreprise, ou des utilisateurs individuels peuvent configurer la vérification en 2 étapes pour leurs comptes.

La configuration de la vérification en 2 étapes au niveau du compte d’entreprise est effectuée par un administrateur de groupe du compte dans la section 2-Step Verification de la page Dashboard Authentication. Pour ce faire, activez l’option Enforce 2-Step Verification et sélectionnez la Method requise, soit OTP via Email, soit OTP via Authenticator App. Si l’option OTP via Authenticator App est sélectionnée, choisissez l’App requis dans la liste déroulante (Other, Okta ou Google). Facultativement, définissez un lien dans le champ Instructions Link (Optional) (ce lien sera affiché sur la page 2-Step Authentication lorsqu’un utilisateur tentera de se connecter).

Lorsque l’application obligatoire de la vérification en 2 étapes est activée et que la méthode OTP via Authenticator App a été choisie, l’utilisateur devra effectuer la configuration finale lors de sa première tentative de connexion. Il devra ajouter un code d’authentification à l’application d’authentification de son choix en scannant le code QR fourni à l’aide de l’application ou en saisissant la clé secrète. Ensuite, le code généré par l’application devra être saisi dans le champ Enter code. Après avoir cliqué sur Continue, plusieurs codes de récupération seront fournis ; ils pourront être utilisés en cas de perte d’accès au code d’authentification dans l’application. Ces codes doivent être conservés dans un endroit sûr. Cliquez sur Done pour terminer la connexion au compte Altium.

Notez que les administrateurs de groupe du compte d’entreprise se connecteront sans l’étape de vérification supplémentaire, c’est-à-dire que seuls les identifiants e-mail/mot de passe sont requis pour qu’un administrateur de groupe se connecte.

Sinon, si l’application obligatoire de la vérification en 2 étapes n’est pas activée au niveau du compte d’entreprise (l’option Enforce 2-Step Verification est désactivée sur la page Dashboard Authentication), la vérification en 2 étapes peut être configurée au niveau du compte Altium. Une fois connecté à votre compte Altium, accédez à votre profil (en cliquant sur votre avatar/image utilisateur en haut à droite de la fenêtre de votre navigateur puis en sélectionnant My Profile dans le menu déroulant) et ouvrez la page Authentication. Dans la section 2-Step Verification de la page, activez l’option Enable 2-Step Verification et sélectionnez la Method requise, soit OTP via Email, soit OTP via Authenticator App.

-

Si la méthode OTP via Email a été choisie, des e-mails de vérification de code seront envoyés à l’adresse e-mail de votre profil.

-

Si la méthode OTP via Authenticator App a été choisie, sélectionnez l’App requis dans la liste déroulante (Other, Okta ou Google). Dans la fenêtre qui apparaît, terminez la configuration de l’application comme décrit ci-dessus.

Si l’application obligatoire de la vérification en 2 étapes est activée au niveau du compte d’entreprise, les paramètres du profil refléteront les paramètres du compte d’entreprise en mode lecture seule.

Authentification basée sur l’appareil

Les utilisateurs peuvent configurer une méthode d’authentification basée sur l’appareil prise en charge par leur appareil (telle que Windows Hello ou Face ID) lors de la connexion au compte Altium.

Pour configurer l’authentification basée sur l’appareil, cliquez sur le bouton d’empreinte digitale lorsque vous utilisez la page de connexion Altium (https://auth.altium.com/).

À l’étape suivante, terminez la connexion à l’aide de votre mot de passe et cliquez sur Continue.

Selon votre appareil, des étapes vous seront proposées pour terminer la configuration de la méthode d’authentification applicable. Une fois cela terminé, saisissez le Device Name souhaité et cliquez sur Done.

La prochaine fois que vous choisirez de vous connecter à l’aide de l’authentification basée sur l’appareil (en cliquant sur le bouton d’empreinte digitale sur la page de connexion Altium), il vous sera proposé d’utiliser la méthode configurée pour vous connecter.

Les méthodes d’authentification basées sur l’appareil configurées se trouvent dans votre profil. Accédez à votre profil (en cliquant sur votre avatar/image utilisateur en haut à droite de la fenêtre de votre navigateur puis en sélectionnant My Profile dans le menu déroulant) et ouvrez la page Authentication. Les méthodes configurées seront répertoriées dans la section Authentication methods de la page. Pour supprimer une méthode configurée, utilisez le contrôle Unlink account dans son entrée.