Company Dashboard Authentication 페이지에서는 회사 계정 관리자가 회사 계정에 대한 Single Sign-On(SSO) 기능을 구성하고 활성화할 수 있으며, SCIM(System for Cross-domain Identity Management) 사용자 및 그룹 프로비저닝도 지원합니다. 이를 통해 회사와 해당 Identity Provider(IdP) 간의 ID 데이터 교환이 자동화됩니다.

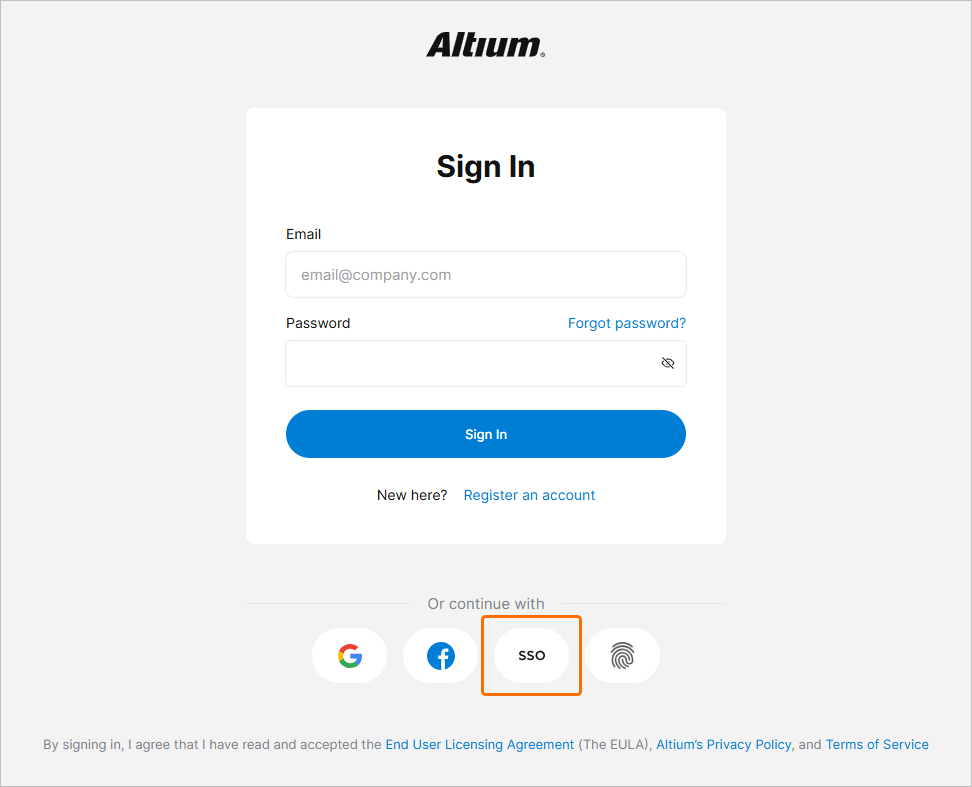

이 백엔드 구성 시스템을 통해 회사 계정 관리자는 회사 사용자에 대한 SSO 기능을 설정, 테스트, 활성화 및 비활성화할 수 있습니다. SSO 옵션은 Altium Designer, 사용자의 Altium account, 그리고 Altium Workspace에 로그인할 때 사용할 수 있습니다. 회사 계정 사용자에 대해 설정되면, SSO는 회사 전사 시스템에 적용되는 것과 동일한 자격 증명 세트로 Altium 소프트웨어 및 서비스에 로그인할 수 있는 편의성을 제공합니다.

SAML Single Sign-On

Dashboard에서 구성하고 활성화하면, SSO 시스템은 회사에서 지정한 Identity Provider(IdP)(예: Okta, OneLogin 등)로부터 승인된 ID를 설정하며, ID 어설션 통신은 표준화된 Security Assertion Markup Language(SAML 2.0)을 기반으로 합니다. 회사용 SSO 로그인 인터페이스가 아직 마련되어 있지 않은 경우, 일반적으로 IdP에서 제공하는 템플릿 또는 예제를 기반으로 구성되며, 이를 통해 SAML 기반 인증 어설션 교환이 시작되고 회사 서비스에 대한 액세스가 제공됩니다.

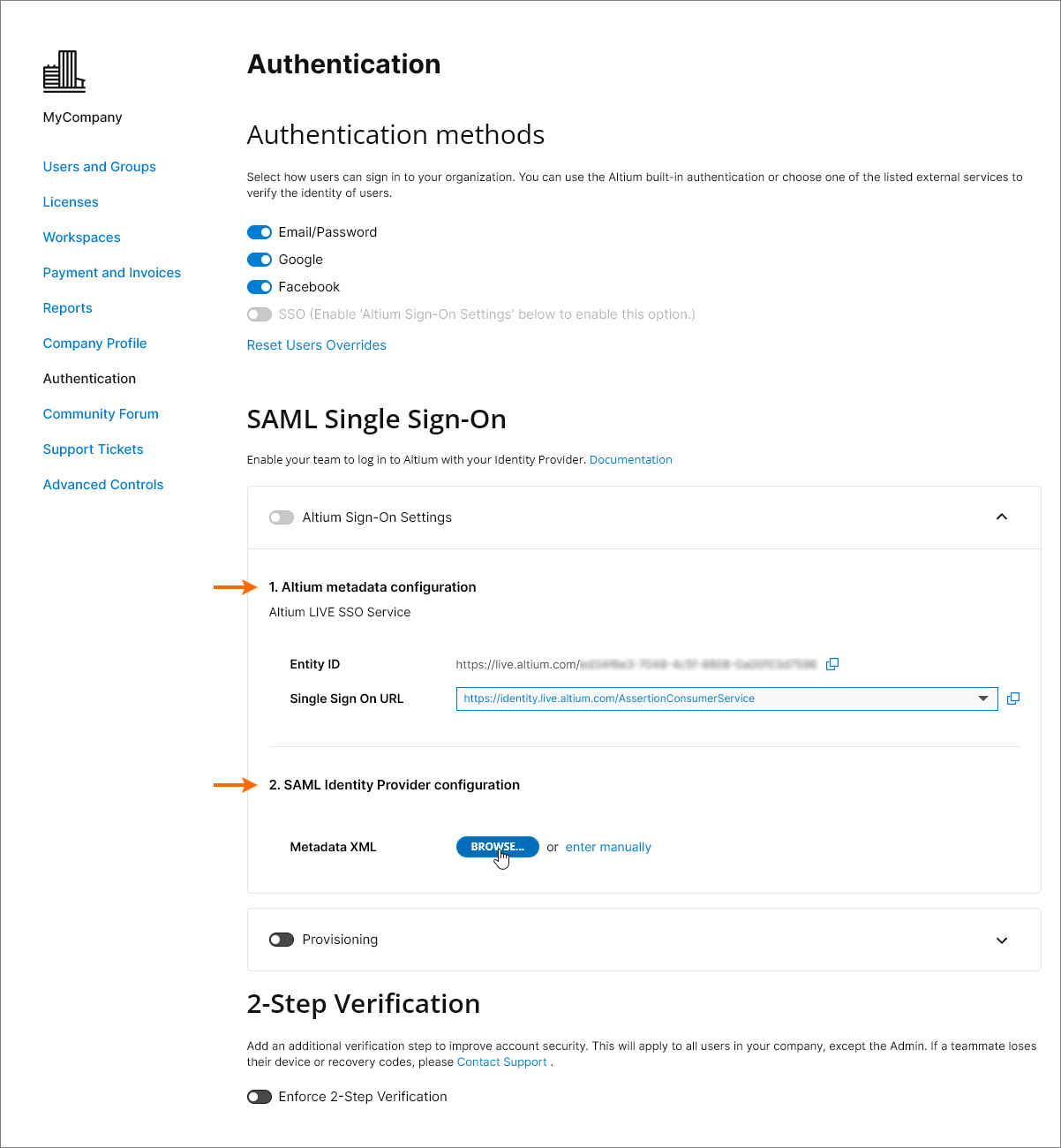

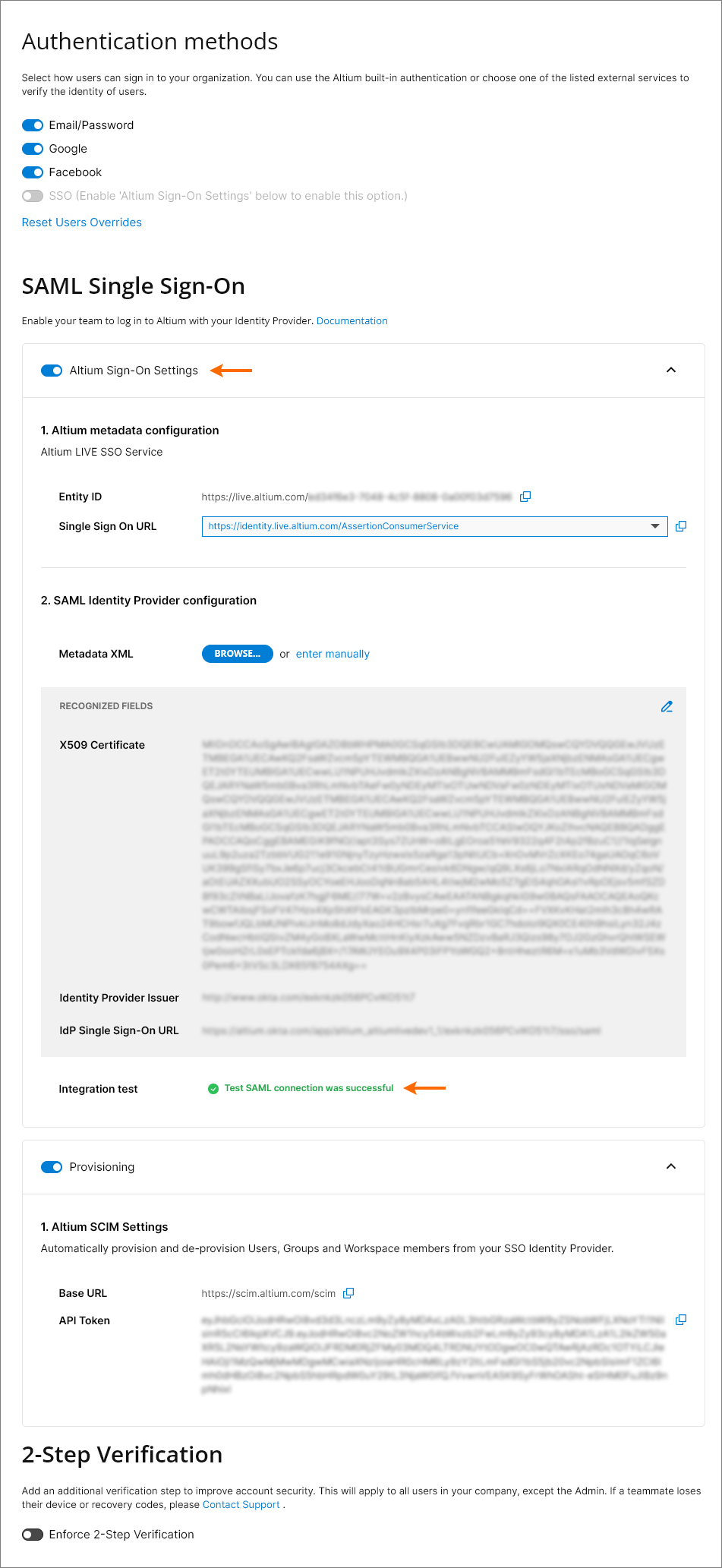

기본 상태에서 Dashboard Authentication 페이지에는 AltiumLive SSO 서비스(1. Altium metadata configuration)에 대해 사전 구성된 URL과, IdP의 인증 연결 데이터를 업로드하거나 수동으로 입력하는 옵션(2. SAML Identity Provider Configuration)이 표시됩니다.

Altium metadata configuration 항목에는 조직의 Altium SSO 서비스에 대한 제공된 ID 정보가 포함되어 있습니다.

-

Entity ID – IdP 응답 대상 URL로 사용됩니다. 여기에는 회사의 Altium Account 하위에 있는 특정 Organization(예: 지역/부서)을 식별하는 GUID 접미사가 포함될 수 있습니다. 아래의 Multiple Organizations with one SSO Provider를 참조하세요.

-

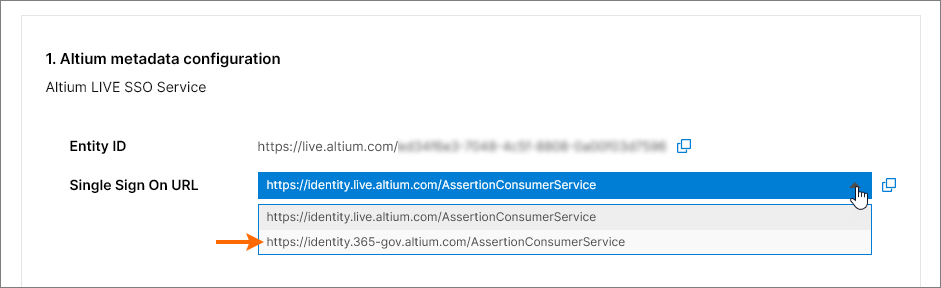

Single Sign On URL – IdP가 적용 가능한 Altium SSO URL을 식별하는 데 사용됩니다. Altium GovCloud 로그인 서비스에 대해 SAML SSO를 구성할 때는, 해당 항목의 드롭다운 메뉴에서 연결된 SSO 어설션 URL을 선택하십시오.

이 URL들은 복사( )되어 Identity Provider 인터페이스에 입력되며, 이를 통해 회사 SSO 서비스에 대한 SAML 메타데이터 생성이 가능해집니다. 이렇게 생성된 구성 코드(일반적으로 XML 데이터로 제공됨)는 이후 SAML Identity Provider configuration 항목에 업로드하거나 복사해 넣습니다. 자세한 내용은 아래를 참조하십시오.

)되어 Identity Provider 인터페이스에 입력되며, 이를 통해 회사 SSO 서비스에 대한 SAML 메타데이터 생성이 가능해집니다. 이렇게 생성된 구성 코드(일반적으로 XML 데이터로 제공됨)는 이후 SAML Identity Provider configuration 항목에 업로드하거나 복사해 넣습니다. 자세한 내용은 아래를 참조하십시오.

Identity Provider Integration Examples

일반적인 Identity Provider(OneLogin)에 대한 통합 프로세스 단계별 예시는 아래의 접을 수 있는 섹션을 펼쳐 확인하십시오.

OneLogin Identity Provider integration example guide

Identity Provider로 OneLogin을 사용하는 통합

SAML 애플리케이션 추가:

-

관리자 권한으로 OneLogin에 로그인합니다.

-

Applications을(를) 선택한 다음 Add Apps을(를) 선택합니다.

-

'SAML'을 검색하고 SAML Test Connector (Advanced) IdP 애플리케이션 옵션을 선택합니다.

-

애플리케이션 이름(Display Name)을 지정합니다. 이는 표시 용도로만 사용됩니다.

-

Save 버튼을 클릭합니다.

-

Company Dashboard Authentication 페이지의 Altium Sign-On Settings 섹션에서 Entity ID 및 Single Sign On URL(Assertion Consumer Service) 항목을 복사( )합니다. OneLogin 애플리케이션 설정에서:

)합니다. OneLogin 애플리케이션 설정에서:

-

Entity ID (service provider name)을 Audience (EntityID) URL로 붙여넣습니다.

-

Single Sign On URL(Assertion Consumer Service)을 ACS (Consumer) URL Validator에 붙여넣습니다.

-

또한 Single Sign On URL(Assertion Consumer Service)을 ACS (Consumer) URL에도 붙여넣습니다.

-

RelayState, Recipient, Single Logout URL 및 Login URL 필드는 비워 두어도 됩니다.

-

SAML nameID format 옵션이 Email로 설정되어 있고, SAML signature element이(가) Both로 설정되어 있는지 확인합니다. 설정을 확인하려면 Save 버튼을 클릭합니다.

-

More Actions 버튼을 클릭한 다음 SAML Metadata 메뉴 옵션을 선택하여 Identity Provider SAML 메타데이터를 XML 파일로 다운로드합니다.

-

이 메타데이터 파일은 Company Dashboard의 Authentication 페이지에서 업로드되어 OneLogin SSO 서비스를 구성합니다 – 아래 참조.

-

Company Dashboard에서 OneLogin SSO 서비스를 수동으로 설정하려는 경우, OneLogin 애플리케이션 인터페이스에서 SSO 메뉴 옵션을 선택하면 필요한 파라미터를 확인할 수 있습니다.

-

후속 단계로 사용자를 추가하고, 해당 사용자에게 애플리케이션을 할당합니다.

일반적인 Identity Provider(Okta)에 대한 통합 및 프로비저닝 프로세스 단계별 예시는 아래의 접을 수 있는 섹션을 펼쳐 확인하십시오.

Okta Identity Provider integration example guide

Identity Provider로 Okta를 사용하는 통합

SAML 애플리케이션 추가:

-

관리자 권한으로 Okta에 로그인합니다.

-

Admin 링크/버튼을 클릭한 다음 회사 Applications 아래의 Add Application 버튼을 클릭합니다.

-

Create New App 버튼을 클릭합니다.

-

SAML 2.0을(를) Sign-on method로 선택합니다.

-

App name을(를) 지정합니다. 이는 표시 용도로만 사용됩니다.

-

Company Dashboard Authentication 페이지의 Altium Sign-On Settings 섹션에서 Single Sign On URL (Assertion Consumer Service) 항목을 복사( )하여 Okta SAML Settings의 Single sign on URL 필드에 붙여넣습니다.

)하여 Okta SAML Settings의 Single sign on URL 필드에 붙여넣습니다.

-

Company Dashboard Authentication 페이지의 Altium Sign-On Settings 섹션에서 Entity ID 항목을 복사( )하여 Okta SAML Settings의 Audience URI 필드에 붙여넣습니다.

)하여 Okta SAML Settings의 Audience URI 필드에 붙여넣습니다.

Default RelayState 항목은 필요하지 않습니다.

-

나머지 필드는 다음과 같이 설정합니다.

-

Name ID format은(는) EmailAddress입니다.

-

Application username은(는) (Okta) Email입니다.

-

ATTRIBUTE STATEMENTS 섹션에서 Name 필드를 http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress로, Value을(를) user.email

-

로 설정합니다. Next 버튼을 클릭하고 ..Okta customer adding an internal app 옵션을 선택합니다.

-

Finish 버튼을 클릭합니다.

-

Identity Provider metadata 링크를 클릭하여 메타데이터 XML을 컴퓨터에 저장하거나, 수동 설정 옵션을 위해 View Setup Instructions 버튼을 클릭합니다.

-

Company Dashboard Authentication 페이지의 SAML Identity Provider configuration 섹션에서 저장한 메타데이터 XML 파일을 업로드하거나 enter manually 링크를 사용해 각 섹션을 개별적으로 설정합니다 – 아래를 참조하십시오.

Okta SCIM Provisioning example guide

IdP로 Okta를 사용하는 SCIM 프로비저닝 통합

SCIM(System for Cross-domain Identity Management) 통합 추가:

-

Okta Admin Console에서 General 탭을 선택하고, 프로비저닝 방법으로 SCIM을(를) 설정합니다.

-

Provisioning 탭을 선택하고 Edit 버튼을 클릭합니다.

-

설정 편집 모드에서 모든 프로비저닝 작업(Import.. 및 Push.. 옵션)을 선택하고, Authentication 모드로 HTTP Header을(를) 설정합니다.

-

Company Dashboard Authentication 페이지의 Provisioning 섹션에서 Base URL 항목을 복사( )하여 Okta SCIM Connector base URL 필드에 붙여넣습니다.

)하여 Okta SCIM Connector base URL 필드에 붙여넣습니다.

Company Dashboard Authentication 페이지의 Provisioning 섹션에서 API Token 항목을 복사( )하여 Okta Authorization 필드(HTTP HEADER 아래)에 붙여넣습니다.

)하여 Okta Authorization 필드(HTTP HEADER 아래)에 붙여넣습니다.

-

Okta Unique identifier field for users로 userName을(를) 지정합니다.

-

Test Connector Configuration 버튼(위 참조)을 클릭하고 연결이 정상 동작하는지 확인합니다. 구성 테스트가 성공하면 Test 창을 닫고 구성을 저장( )합니다.

)합니다.

-

왼쪽 탐색 트리에서 To App을(를) 선택한 다음 Edit 옵션을 선택합니다.

Create Users, Update User Attributes, Deactivate Users 옵션을 활성화한 다음 Save을(를) 클릭합니다.

사용자, 그룹 프로비저닝 및 프로비저닝 해제:

-

Push Groups 탭을 선택한 다음 Refresh App Groups 버튼을 클릭합니다.

-

메인 메뉴에서 Directory » Groups 페이지 옵션을 선택합니다.

Groups에서 애플리케이션 Groups 및 Workspaces이(가) 그룹 항목으로 모두 표시되어야 합니다.

-

애플리케이션 그룹/워크스페이스와 동일한 이름으로 ‘네이티브’ Okta 그룹을 생성합니다. 이 예에서는 가져온 Administrators 및 Workspace 그룹입니다.

-

생성한 Okta 그룹을 선택한 다음 Manage Apps 버튼을 클릭합니다. Assign Applications to <group name> 창에서 해당 그룹에 SCIM 애플리케이션을 할당하고 완료되면  을(를) 클릭합니다.

을(를) 클릭합니다.

-

Groups 페이지로 돌아가 Push Groups 탭을 선택합니다. Push Groups 버튼 메뉴에서 Find groups by name option을(를) 선택합니다.

-

그룹 이름(여기서는 Group Administrators)을 입력한 다음 Link Group 옵션을 선택하여 애플리케이션 그룹과 연결합니다. 해당 연결 구성을 저장( )합니다.

)합니다.

사용자 및 그룹 관리

이제 기존 애플리케이션 그룹에 멤버를 추가하거나, 멤버를 제거할 수 있어야 합니다.

-

새 Okta 사용자를 생성합니다(

Directory » People, 그런 다음

Add Person 선택). 해당 사용자가 AltiumLive에 존재하지 않는 고유한 이메일 주소를 가지고 있는지 확인합니다.

새 사용자를 SCIM 애플리케이션에 할당된 Okta 그룹에 추가합니다(Directory » Groups, 그룹을 선택한 다음 Assign People 사용).

해당 사용자가 Company Dashboard에 표시되는지 확인합니다.

SCIM 애플리케이션을 통해 새 사용자 그룹을 만들려면 Groups 페이지( )에서 새 Okta 그룹을 만든 다음, Push Groups 탭에서 새 그룹 이름을 찾아 ‘Link Group’이 아니라 Create Group 옵션을 선택합니다.

)에서 새 Okta 그룹을 만든 다음, Push Groups 탭에서 새 그룹 이름을 찾아 ‘Link Group’이 아니라 Create Group 옵션을 선택합니다.

구성된 SCIM 애플리케이션을 통해 다음을 수행할 수 있어야 합니다:

Workspace는 Okta의 사용자 그룹과 유사해 보이지만, 멤버십 관리만 지원합니다. 새 workspace를 만들거나 기존 workspace의 이름을 변경할 수는 없습니다.

Workspace 그룹에서 사용자를 추가하거나 제거한 후, Altium 365 Workspace 인터페이스를 통해 결과를 확인할 수 있습니다.

-

새 SCIM 사용자는 SSO를 사용해 로그인할 수 있어야 합니다.

-

새 SCIM 사용자는 Workspace에 자동으로 초대되어야 합니다.

-

사용자에게 이메일 초대장은 전송되지 않습니다.

아래의 접을 수 있는 섹션을 펼치면, Identity Provider로 Microsoft Entra ID를 사용하는 통합 및 프로비저닝 프로세스의 단계별 예시를 확인할 수 있습니다:

SAML login with Microsoft Entra ID

Microsoft Entra ID와의 통합

SAML 애플리케이션:

-

Microsoft Entra admin center에 로그인합니다.

-

Identity를 선택한 다음 Enterprise applications 옵션을 선택합니다.

-

사용자 지정 애플리케이션을 생성합니다.

-

Users and groups를 선택한 다음 Add user/group를 선택합니다.

-

Single sign-on, Step 1를 선택한 다음 Edit를 선택합니다.

-

Company Dashboard Authentication 페이지의 Altium Sign-On Settings 섹션에서 Entity ID 및 Single Sign On URL 항목을 복사( )합니다. 복사한 문자열을 Microsoft Entra 앱 SAML Configuration 영역의 Entity ID 및 Assertion Consumer Service URL 필드에 붙여넣습니다. 이 필드들에 대해 Default 체크박스가 선택되어 있는지 확인한 다음 구성을 저장합니다.

)합니다. 복사한 문자열을 Microsoft Entra 앱 SAML Configuration 영역의 Entity ID 및 Assertion Consumer Service URL 필드에 붙여넣습니다. 이 필드들에 대해 Default 체크박스가 선택되어 있는지 확인한 다음 구성을 저장합니다.

-

생성된 Federation Metadata XML을 다운로드합니다.

-

Federation Metadata XML을 Company Dashboard Authentication 페이지( Altium Sign-On Settings 섹션의 2. SAML Identity Provider configuration 영역)에 업로드한 다음 SAML 통합 연결을 테스트합니다.

프로비저닝:

-

Microsoft Entra 앱 관리 화면에서 왼쪽 패널의 Provisioning 을 선택한 다음 Get started 버튼을 선택합니다.

-

Provision MODE를 Automatic로 설정합니다.

-

Company Dashboard Authentication 페이지의 Provisioning 섹션에서 Base URL 및 API Token 항목을 복사( )하여 각각 Tenant URL 및 Secret Token 필드에 붙여넣습니다.

)하여 각각 Tenant URL 및 Secret Token 필드에 붙여넣습니다.

-

Microsoft Entra Provisioning Test Connection 버튼을 클릭하고, 자격 증명이 성공적으로 인증되면 Save 구성을 저장합니다.

-

Mappings 섹션에는 선택 가능한 두 가지 속성 매핑 세트(그룹 객체용 1개, 사용자 객체용 1개)가 있습니다.

-

각 매핑을 선택하여 Microsoft Entra ID에서 앱으로 동기화되는 속성을 검토합니다. Matching properties로 선택된 속성은 업데이트 작업을 위해 앱의 사용자 및 그룹을 매칭하는 데 사용됩니다. 변경 사항을 확정하려면 Save를 선택합니다.

Groups 매핑을 비활성화하여 그룹 객체 동기화를 선택적으로 끌 수 있습니다.

-

Settings에서 Scope 필드는 동기화되는 사용자와 그룹을 정의합니다. Users and groups 페이지에 할당된 사용자와 그룹만 동기화하려면(권장) Sync only assigned users and groups를 선택합니다.

-

구성이 완료되면 Provisioning Status를 On으로 설정합니다.

-

Save를 선택하여 Microsoft Entra 프로비저닝 서비스를 시작합니다.

아래의 접을 수 있는 섹션을 펼치면, Identity Provider로 JumpCloud를 사용하는 통합 프로세스의 단계별 예시를 확인할 수 있습니다:

SAML SSO Configuration with JumpCloud

Identity Provider로 JumpCloud를 사용하는 통합

-

JumpCloud 인터페이스에서 탐색 트리의 SSO를 선택한 다음 SSO 페이지에서 Add New Application 버튼을 선택합니다.

-

구성 창의 Search에 ‘saml’를 입력하여 Custom SAML App를 찾은 다음 설치합니다.

-

Custom SAML App 인스턴스의 이름을 지정합니다. 이 예시에서는 레이블이 ‘Altium’입니다.

-

JumpCloud 구성 인터페이스에서 SSO 탭으로 전환합니다. Company Dashboard Authentication 페이지의 Altium Sign-On Settings 섹션에서 Entity ID 및 Single Sign On URL 항목을 복사( )하여 각각 SP Entity ID 및 Default URL 필드에 붙여넣습니다.

)하여 각각 SP Entity ID 및 Default URL 필드에 붙여넣습니다.

-

JumpCloud 엔드포인트 IDP URL를 입력하고 Declare Redirect Endpoint 옵션을 활성화합니다.

-

JumpCloud 인터페이스에서 Identity Management 탭으로 전환합니다. Company Dashboard Authentication 페이지의 Provisioning 섹션에서 Base URL 및 API Token 항목을 복사( )하여 각각 Base URL 및 Token Key 필드에 붙여넣습니다. 또한 적절한 테스트 이메일 주소를 입력합니다.

)하여 각각 Base URL 및 Token Key 필드에 붙여넣습니다. 또한 적절한 테스트 이메일 주소를 입력합니다.

-

Test Connection를 수행하면 페이지 오른쪽 상단에 확인 메시지가 표시됩니다(아래와 같이).

-

Group Management 옵션을 끄고(체크 해제) Activate로 구성을 저장합니다.

참고: 페이지 상단에 ‘There was a problem activating Identity Management’ 또는 페이지 하단에 ‘Test filter user: unable to get or create user from service’와 같은 연결 오류가 표시되면, 다른 테스트 이메일 주소를 입력한 다음 Activate를 다시 선택해 보십시오.

-

JumpCloud 인터페이스의 SSO 탭으로 돌아가 Export Metadata 옵션을 사용해 결과 SAML 메타데이터 XML 파일을 다운로드합니다.

-

Company Dashboard Authentication 페이지에서 다운로드한 메타데이터 XML 파일을 가져온 다음 Test Sign On 버튼으로 통합 테스트를 실행합니다. 성공적인 통합 테스트 결과가 표시되어야 합니다. 연결 확인 후 Altium Sign-On Settings 옵션을 활성화하고, Authentication methods 섹션에서 SSO 옵션을 활성화할 수 있습니다.

아래의 접을 수 있는 섹션을 펼치면, Identity Provider로 Microsoft AD FS를 사용하는 통합 프로세스의 단계별 예시를 확인할 수 있습니다:

SSO SAML Authentication with Microsoft AD FS

Microsoft Administrative Domain Federated Services(AD FS)를 사용한 SSO SAML 인증

아래 단계에 따라 AD FS 인스턴스를 SSO 인증에 사용하도록 Altium 365 조직 로그인을 설정합니다.

사전 요구 사항

AD FS 설정

-

AD FS Management 애플리케이션을 엽니다(일반적으로 Start → Windows Administrative Tools → AD FS Management).

-

Relying Party Trusts로 이동한 다음 Add Relying Party Trust... 옵션(1)을 클릭합니다.

-

팝업 창에서 Claims aware가 선택되어 있는지 확인하고 Start(3)을 클릭합니다.

-

Select Data Source 단계에서 Enter data about the relying party manually(1)을 선택하고 Next(2)를 클릭합니다.

-

트러스트의 표시 이름을 입력합니다. 이 예시에서는 표시 이름으로 AltiumLive를 사용합니다.

-

보안 구성에 따라 선택적으로 토큰 암호화 인증서를 지정할 수 있습니다. 이 가이드에서는 사용하지 않습니다.

-

Configure URL 단계에서 Enable support for the SAML 2.0 WebSSO protocol 옵션(1)이 선택되어 있는지 확인하고 Relying party SAML 2.0 SSO service URL: 필드(2)에 https://identity.live.altium.com/AssertionConsumerService를 입력합니다. Next(3)를 클릭합니다.

-

Configure Identifiers 단계에서 이 트러스트의 식별자를 입력 필드(1)에 입력합니다. 식별자는 Dashboard Authentication 페이지의 SAML Single Sign-On 영역에 있는 Entity ID 항목에서 가져와야 합니다. Add 버튼(2)을 클릭해야 합니다.

결과는 다음과 같이 표시되어야 합니다. Next를 클릭합니다.

-

보안 구성에 따라 다음 단계에서 선택적 액세스 제어 정책을 선택할 수 있습니다. 이 예시에서는 추가 정책을 선택하지 않고 Permit everyone 옵션으로 계속 진행합니다.

-

구성을 검토하고 Next를 선택합니다.

-

트러스트를 설정하는 동안에는 모든 설정을 사용할 수 없습니다. SHA-1를 보안 해시 알고리즘으로 사용할 수 있도록, 방금 추가한 Relying Party Trust의 이름을 마우스 오른쪽 버튼으로 클릭하고 Properties를 선택합니다.

-

속성 창에서 Advanced 탭(1)을 선택하고 보안 해시 알고리즘(2)을 SHA-1로 설정합니다. 변경 사항을 저장하려면 OK를 클릭합니다.

-

AD FS Management 창으로 돌아가 추가한 Relaying Party Trust를 선택한 다음 Edic Claim Issuance Policy... 옵션을 선택합니다.

-

Edit Claim Issuance Policy 창에서 Add Rule...

-

Choose Rule Type 마법사 단계에서 Send LDAP Attributes as Claims가 선택되어 있는지 확인한 다음 Next를 클릭합니다.

-

Claim rule name을(를) 제공하고(1),

Active Directory을(를)

Attribute store(2)로 선택한 다음, Altium Account의 사용자 이름이 포함된 ID에서

LDAP Attribute(3)을(를) 선택합니다. 이 속성은

Outgoing Claim Type(3)에서

Name ID(으)로 매핑되어야 합니다.

Finish(4)을(를) 클릭합니다.

Important Note: 이 예에서는 필요한 값을 포함하도록 Surname 또는 Last name을(를) 매핑했습니다. 구성은 환경에 따라 다를 수 있습니다.

OK을(를) 클릭하여 클레임 발급 정책이 저장되었는지 확인합니다.

이로써 AD FS 설정이 완료됩니다.

Important Note: 적절한 서버에서 FederationMetadata.xml 파일을 다운로드합니다.

Altium 365 설정

-

Company Dashboard Authentication 페이지에 접속하여 이전에 다운로드한 FederationMetadata.xml 파일을 업로드합니다(자세한 내용은 아래 Dashboard SSO Configuration 섹션 참조). 구성이 가져와져야 하며, X509 Certificate, Identity Provider Issuer, IdP Single Sign-On URL 값이 표시되어야 합니다. Test Sign On 버튼을 클릭하여 설정을 테스트합니다.

-

로그인 화면에서 조직의 요구 사항에 따라 사용자 자격 증명을 입력하고 Sign in을(를) 클릭합니다.

-

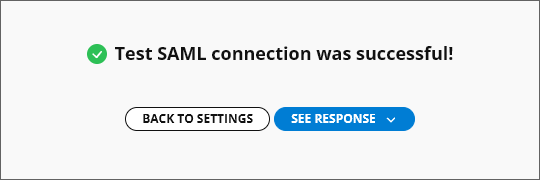

어설션(assertion)이 Altium 365로 다시 전송됩니다. 화면에 Test SAML connection was successful! 메시지가 표시되면 구성이 올바르게 완료된 것입니다. See Response 버튼을 클릭하여 SAML 응답을 확인할 수 있습니다. Back to Settings 을(를) 클릭하여 Authentication 페이지로 돌아갑니다.

-

Authentication 페이지에서 Altium Sign-On Settings 및 SSO 옵션을 활성화합니다.

이로써 설정이 완료됩니다. 이제부터 조직의 사용자는 조직의 AD FS를 SSO IdP로 사용하여 Altium 365에 로그인할 수 있어야 합니다.

아래의 접을 수 있는 섹션을 펼쳐 AWS IAM Identity Center를 Identity Provider로 통합하는 과정을 단계별 예제로 확인하세요:

SSO SAML Configuration with AWS IAM Identity Center

Amazon Web Services(AWS) Identity Access Management(IAM) Identity Center로 SSO SAML 구성

-

IAM Identity Center(으)로 이동하여 Custom SAML 2.0 Application(Add Application)을 추가합니다.

-

Company Dashboard Authentication 페이지의 Altium Sign-On Settings 섹션에서 Entity ID 및 Single Sign On URL 항목을 복사( )하여 AWS 메타데이터 URL 설정에 붙여넣습니다. Submit(으)로 설정을 확인합니다.

)하여 AWS 메타데이터 URL 설정에 붙여넣습니다. Submit(으)로 설정을 확인합니다.

-

IAM Identity Center metadata 영역에서 메타데이터 파일을 다운로드합니다.

-

Edit attribute mappings(으)로 이동합니다.

-

${user:email} 및 Format을(를) unspecified(으)로 추가합니다.

-

AWS에서 새 사용자를 생성합니다. 사용자 이름은 user@domain.com 형식이어야 합니다.

생성한 사용자 또는 그룹에 애플리케이션을 할당합니다.

-

Company Dashboard Authentication 페이지의 Provisioning 옵션은 꺼져 있어야 합니다.

현재 AWS는 SCIM을 통한 자동 아웃바운드 프로비저닝을 지원하지 않습니다.

-

Altium 측과 IAM 측 모두에 동일한 사용자가 존재하는지 확인합니다. 사용자는 user@domain.com 형식을 따라 이름을 지정해야 합니다.

-

Company Dashboard Authentication 페이지에서 이전에 다운로드한 XML 파일을 업로드합니다(자세한 내용은 아래 Dashboard SSO Configuration 섹션 참조). Test Sign On 버튼을 클릭하여 설정을 테스트합니다.

-

그러면 AWS 로그인 페이지로 리디렉션됩니다. AWS 사용자 자격 증명을 입력합니다. 다시 Dashboard로 리디렉션되며 Test SAML connection was successful! 메시지가 표시되어야 합니다.

-

테스트가 성공하면 Altium Sign-On Settings 및 SSO 옵션을 활성화합니다.

Dashboard SSO Configuration

Dashboard에서 SSO 시스템을 구성하려면(아직 완료하지 않은 경우) Authentication 페이지의  버튼을 사용하여 회사의 IdP에서 생성한 SAML IdP 구성 XML 파일을 찾아 업로드합니다(위의 IdP 통합 예시 참조). 또는 enter manually 링크를 사용하여 구성의 개별 요소(보안 인증서 및 URL)를 추가할 수 있습니다.

버튼을 사용하여 회사의 IdP에서 생성한 SAML IdP 구성 XML 파일을 찾아 업로드합니다(위의 IdP 통합 예시 참조). 또는 enter manually 링크를 사용하여 구성의 개별 요소(보안 인증서 및 URL)를 추가할 수 있습니다.

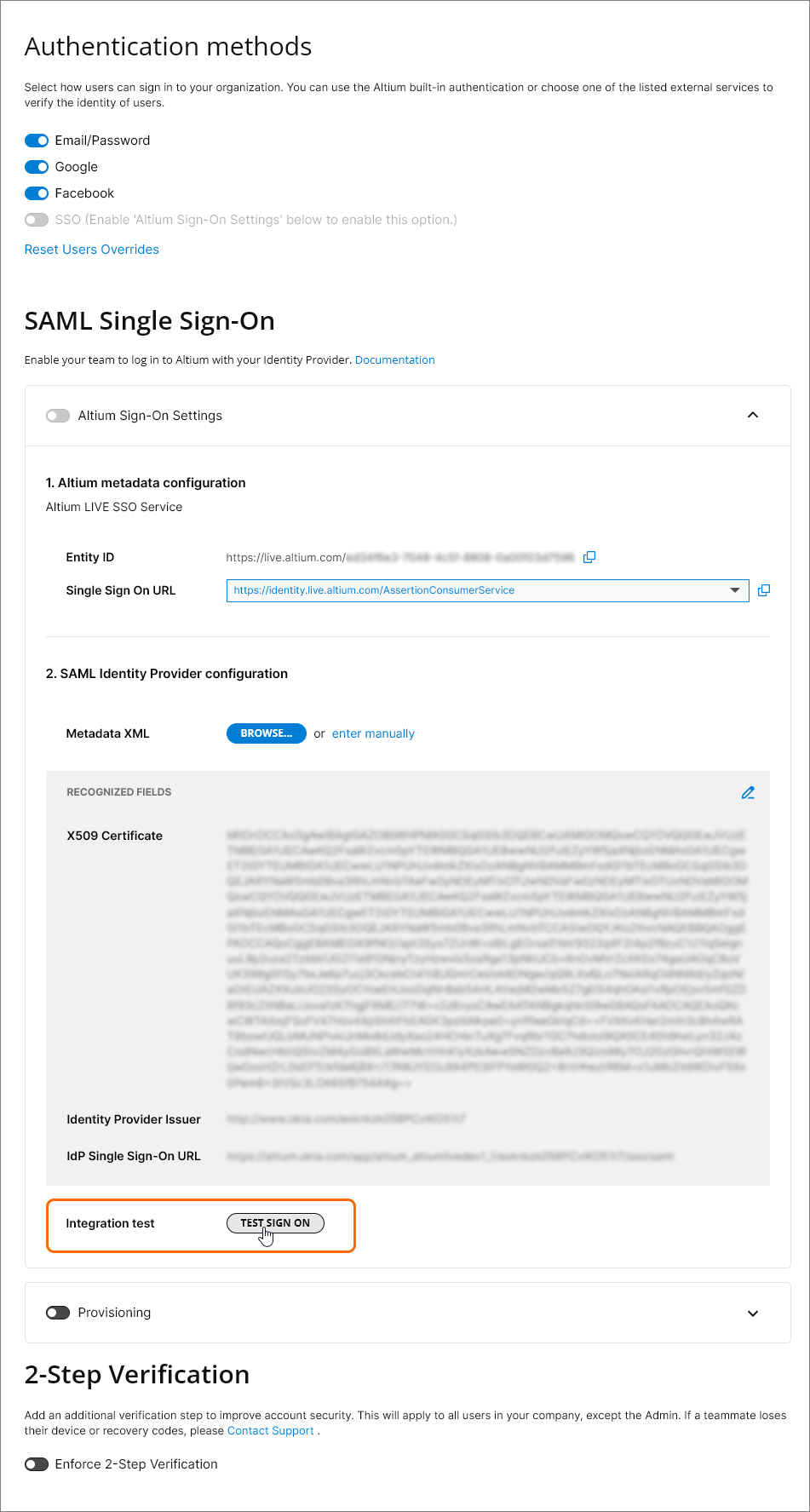

업로드된 IdP XML 파일은 시스템에서 파싱되어 주요 구성 필드(X509 Certificate, Identity Provider Issuer URL, IdP Single Sign-On URL)를 추출하며, 필요 시 수동으로 편집할 수 있습니다( ).

).

SSO는 Integration Test이(가) 실행되기 전까지 활성화되지 않으며, 이는  버튼으로 호출됩니다. 이를 통해 SSO ID 프로세스와 회사의 SSO 로그인 절차를 검증한 뒤, SAML 인증 결과 코드(

버튼으로 호출됩니다. 이를 통해 SSO ID 프로세스와 회사의 SSO 로그인 절차를 검증한 뒤, SAML 인증 결과 코드( )를 확인할 수 있는 옵션이 포함된 확인 메시지를 제공합니다.

)를 확인할 수 있는 옵션이 포함된 확인 메시지를 제공합니다.

Authentication 페이지로 돌아오면 구성 유효성 검사가 성공으로 보고되며 Company Account의 Single Sign-On 기능을 활성화할 수 있습니다( ). 이후 SSO가 수동으로 또는 구성 변경에 의해 비활성화되면

). 이후 SSO가 수동으로 또는 구성 변경에 의해 비활성화되면  버튼을 사용할 수 있게 되어 테스트 프로세스를 다시 수행할 수 있습니다.

버튼을 사용할 수 있게 되어 테스트 프로세스를 다시 수행할 수 있습니다.

사용자 Provisioning 섹션은 SCIM 설정으로 미리 구성되어 있어, Okta, OneLogin 등 회사의 Identity Provider(IdP)를 통한 사용자/그룹 프로비저닝을 지원합니다.

Important: 프로비저닝을 성공적으로 수행하기 위해 필요한 사용자 프로필 속성은 다음과 같습니다.

하나의 SSO Provider로 여러 Organization 사용

회사가 회사의 Altium Account 아래에 둘 이상의 Altium Organization(예: 전 세계 지역별 Organization)을 보유하고 있다면, 확장된 Dashboard Entity ID 형식을 사용하여 단일 SSO Identity Provider로 회사 전체의 SSO 인증을 관리할 수 있습니다.

Entity ID 형식(기본값 https://live.altium.com)은 현재 Organization에 대해 생성된 GUID 접미사가 추가되어 확장됩니다. 이렇게 향상된 URL 형식은 해당 Altium Organization에 연결된 특정 SSO Provider 애플리케이션에 사용할 수 있습니다. 회사의 Altium Account 아래 다른 Organization들은 서로 다른 GUID Entity ID 접미사를 가지며, 동일한 SSO Identity Provider 내에서 서로 다른 SSO 애플리케이션에 연결할 수 있습니다. 즉, 회사 전체의 SSO 로그인 인증을 하나의 SSO Identity Provider에서 관리할 수 있습니다.

현재 Dashboard Organization과 연결된 확장 Entity ID는 특정 SSO Provider 애플리케이션에 할당할 수 있습니다.

현재 Dashboard Organization과 연결된 확장 Entity ID는 특정 SSO Provider 애플리케이션에 할당할 수 있습니다.

활성 SAML SSO 구성에 대해 확장 Entity ID을(를) 활성화하려면 다음을 수행합니다.

-

Altium Sign-On Settings을(를) 비활성화합니다.

-

페이지를 새로 고쳐 Entity ID URL이 확장 형식(https://live.altium.com/XXXXXXXXXX)으로 재생성되도록 트리거합니다. 이제 현재 Organization은 확장 Entity ID을(를) 통해 구체적으로 식별될 수 있습니다.

-

Identity Provider의 애플리케이션 관리 인터페이스에서 애플리케이션의 Entity ID 참조(일반적으로 'Audience' 또는 'Entity'의 변형으로 불림)를 Altium Dashboard에서 복사한 새 확장 버전으로 변경합니다. 설정을 저장합니다.

-

Dashboard Integration test을(를) 활성화하고 Altium Sign-On Settings을(를) 다시 활성화합니다.

이 프로세스는 회사의 다른 Altium Organization에 대해서도 반복할 수 있으며, 각 Organization은 SSO Identity Provider 내에서 전용 애플리케이션에 연결되어야 합니다. 예시로, 여기에 포함된 Microsoft Entra ID setup guide에서는 단계 3에서 이름이 지정된 애플리케이션을 생성하고 단계 6에서 Identifier (Entity ID)을(를) 추가합니다.

Authentication Methods

Altium SSO 연결 구성을 위한 설정 인터페이스를 제공하는 것과 함께, Dashboard Authentication 페이지는 사용자 로그인 옵션 전체 범위에 대한 전역 및 개별 제어도 제공합니다. 즉, 기존 Email/Password, Google® 및 Facebook® 로그인, 그리고 조직의 Identity Provider를 통한 Single Sign On입니다. 페이지의 Authentication methods 섹션에서 활성화된 옵션은 조직의 모든 Company Account 사용자에게 제공되는 로그인 방법을 결정합니다.

individual 사용자에 대한 로그인 옵션은 해당 사용자의 Dashboard Altium Account 항목에서 설정을 편집하여 구성할 수 있습니다. 사용자의 Dashboard Users page에서  버튼을 선택하여 로그인 재정의 옵션에 접근합니다. 이 설정은 Override Authentication methods 옵션이 활성화된 상태에서 편집되면, 이 사용자에 한해 Authentication 페이지의 전역 로그인 설정보다 우선 적용됩니다.

버튼을 선택하여 로그인 재정의 옵션에 접근합니다. 이 설정은 Override Authentication methods 옵션이 활성화된 상태에서 편집되면, 이 사용자에 한해 Authentication 페이지의 전역 로그인 설정보다 우선 적용됩니다.

인증 재정의(Authentication Override) 설정은 조직에서 SSO가 강제 로그인 방식으로 적용되어(다른 모든 옵션이 전역적으로 비활성화됨) 있지만, 특정 사용자가 예를 들어 이메일/비밀번호만과 같은 특정 로그인 접근 방식이 필요한 경우에 사용할 수 있습니다.

Override Authentication methods 설정(위와 같음)으로 지정된 개별 사용자 로그인 방법은 Authentication 페이지의 Authentication methods 섹션에 있는 Reset users overrides 옵션을 통해 기본값으로 복원할 수 있습니다. 이렇게 하면 모든 사용자의 개별 로그인 설정이 Authentication 페이지에서 현재 선택되어 있는 전역 인증 방법으로 재설정됩니다.

2단계 인증 구성

Company Account의 그룹 관리자는 사용자가 이메일/비밀번호 자격 증명을 사용해 Altium 계정에 로그인하려고 할 때 신원을 확인할 수 있도록 추가 보안 계층을 제공하는 2단계 인증을 구성할 수 있습니다. 추가 검증 방법은 이메일로 일회용 비밀번호(OTP)를 전송하거나 Google Authenticator 또는 Okta Verify와 같은 인증 앱에서 OTP를 생성하는 방식으로 설정할 수 있습니다. 2단계 인증은 Company Account의 모든 사용자에게 강제 적용할 수 있으며, 또는 개별 사용자가 자신의 계정에 대해 2단계 인증을 구성할 수도 있습니다.

Company Account 수준에서 2단계 인증을 구성하는 작업은 계정의 그룹 관리자가 Dashboard Authentication 페이지의 2-Step Verification 영역에서 수행합니다. 이를 위해 Enforce 2-Step Verification 옵션을 활성화하고 필요한 Method(OTP via Email 또는 OTP via Authenticator App)을 선택합니다. OTP via Authenticator App 옵션을 선택한 경우 드롭다운에서 필요한 App(Other, Okta 또는 Google)을 선택합니다. 선택적으로 Instructions Link (Optional) 필드에 링크를 설정할 수 있으며(이 링크는 사용자가 로그인하려고 할 때 2-Step Authentication 페이지에 표시됨),

2단계 인증이 활성화되어 있고 OTP via Authenticator App 방법을 선택한 경우, 사용자는 처음 로그인 시 최종 구성을 완료해야 합니다. 제공된 QR 코드를 앱으로 스캔하거나 비밀 키를 입력하여 선호하는 인증 앱에 인증 코드를 추가해야 합니다. 그 다음 앱에서 생성된 코드를 Enter code 필드에 입력해야 합니다. Continue을(를) 클릭하면, 앱에서 인증 코드에 접근할 수 없게 되는 경우에 사용할 수 있는 여러 개의 복구 코드가 제공됩니다. 이 코드는 안전한 장소에 보관해야 합니다. Done 을(를) 클릭하여 Altium Account 로그인을 완료합니다.

Company Account의 그룹 관리자는 추가 검증 단계 없이 로그인한다는 점에 유의하십시오. 즉, 그룹 관리자가 로그인하려면 이메일/비밀번호 자격 증명만 필요합니다.

또는 Company Account 수준에서 2단계 인증이 활성화되어 있지 않은 경우(Dashboard Authentication 페이지에서 Enforce 2-Step Verification 옵션이 비활성화됨), Altium Account 수준에서 2단계 인증을 구성할 수 있습니다. Altium Account에 로그인한 상태에서 프로필에 접근한 다음(브라우저 창 오른쪽 상단의 사용자 아바타/이미지를 클릭하고 드롭다운 메뉴에서 My Profile 선택) Authentication 페이지를 엽니다. 페이지의 2-Step Verification 영역에서 Enable 2-Step Verification 옵션을 활성화하고 필요한 Method(OTP via Email 또는 OTP via Authenticator App)을 선택합니다.

-

OTP via Email 방법을 선택한 경우, 코드 검증 이메일이 프로필 이메일로 전송됩니다.

-

OTP via Authenticator App 방법을 선택한 경우, 드롭다운에서 필요한 App(Other, Okta 또는 Google)을 선택합니다. 표시되는 창에서 위에서 설명한 대로 앱 설정을 완료합니다.

Company Account 수준에서 2단계 인증이 활성화되어 있으면, 프로필 설정은 Company Account 설정을 읽기 전용 모드로 반영합니다.

디바이스 기반 인증

사용자는 Altium Account에 로그인할 때 디바이스에서 지원하는 디바이스 기반 인증 방식(예: Windows Hello 또는 Face ID)을 구성할 수 있습니다.

디바이스 기반 인증을 구성하려면 Altium Sign In 페이지(https://auth.altium.com/)에서 지문 버튼을 클릭합니다.

다음 단계에서 비밀번호로 로그인을 완료한 후 Continue을(를) 클릭합니다.

디바이스에 따라 해당 인증 방법 구성을 완료하기 위한 단계가 제공됩니다. 완료되면 원하는 Device Name을(를) 입력하고 Done을(를) 클릭합니다.

다음에 디바이스 기반 인증으로 로그인을 선택하면(Altium Sign In 페이지에서 지문 버튼 클릭), 구성된 방법을 사용하여 로그인하라는 안내가 표시됩니다.

구성된 디바이스 기반 인증 방법은 프로필에서 확인할 수 있습니다. 프로필에 접근한 다음(브라우저 창 오른쪽 상단의 사용자 아바타/이미지를 클릭하고 드롭다운 메뉴에서 My Profile 선택) Authentication 페이지를 엽니다. 구성된 방법은 페이지의 Authentication methods 영역에 목록으로 표시됩니다. 구성된 방법을 제거하려면 해당 항목의 Unlink account 컨트롤을 사용합니다.