La página Company Dashboard Authentication permite a los administradores de la cuenta de empresa configurar y habilitar las capacidades de Single Sign-On (SSO) para su cuenta de empresa, e incluye compatibilidad con el aprovisionamiento de usuarios y grupos mediante SCIM (System for Cross-domain Identity Management), que automatiza el intercambio de datos de identidad entre su empresa y su Identity Provider (IdP).

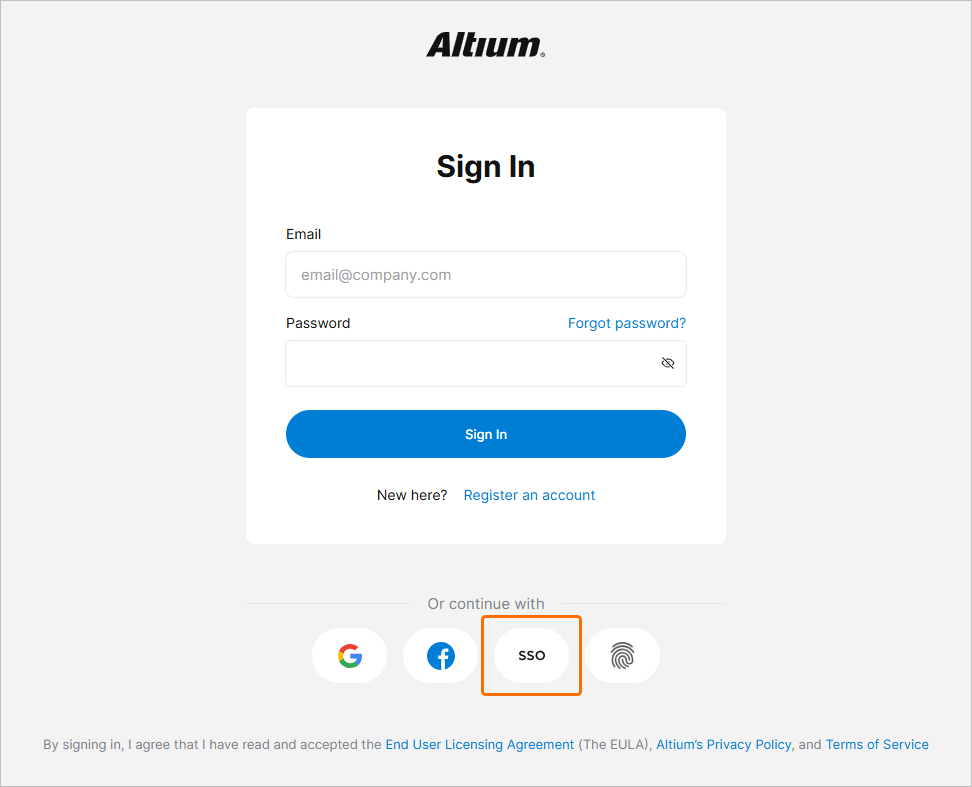

Este sistema de configuración de backend permite a los administradores de la cuenta de empresa establecer, probar, habilitar y deshabilitar la capacidad de SSO para los usuarios de la empresa. La opción de SSO está disponible al iniciar sesión en Altium Designer, su cuenta de Altium y un Altium Workspace. Cuando se configura para los usuarios de la cuenta de empresa, SSO ofrece la comodidad de iniciar sesión en el software y los servicios de Altium usando el mismo conjunto de credenciales que se aplica a los sistemas de toda su empresa.

SAML Single Sign-On

Cuando se configura y habilita en Dashboard, el sistema SSO establece identidades autorizadas desde el Identity Provider (IdP) designado por su empresa, por ejemplo Okta, OneLogin, etc., con comunicaciones de aserción de identidad basadas en el estándar Security Assertion Markup Language (SAML 2.0). La interfaz de inicio de sesión SSO de su empresa, si aún no existe, normalmente se basa en una plantilla o ejemplo proporcionado por el IdP; esto inicia los intercambios de aserción de autenticación basados en SAML y proporciona acceso a los servicios de la empresa.

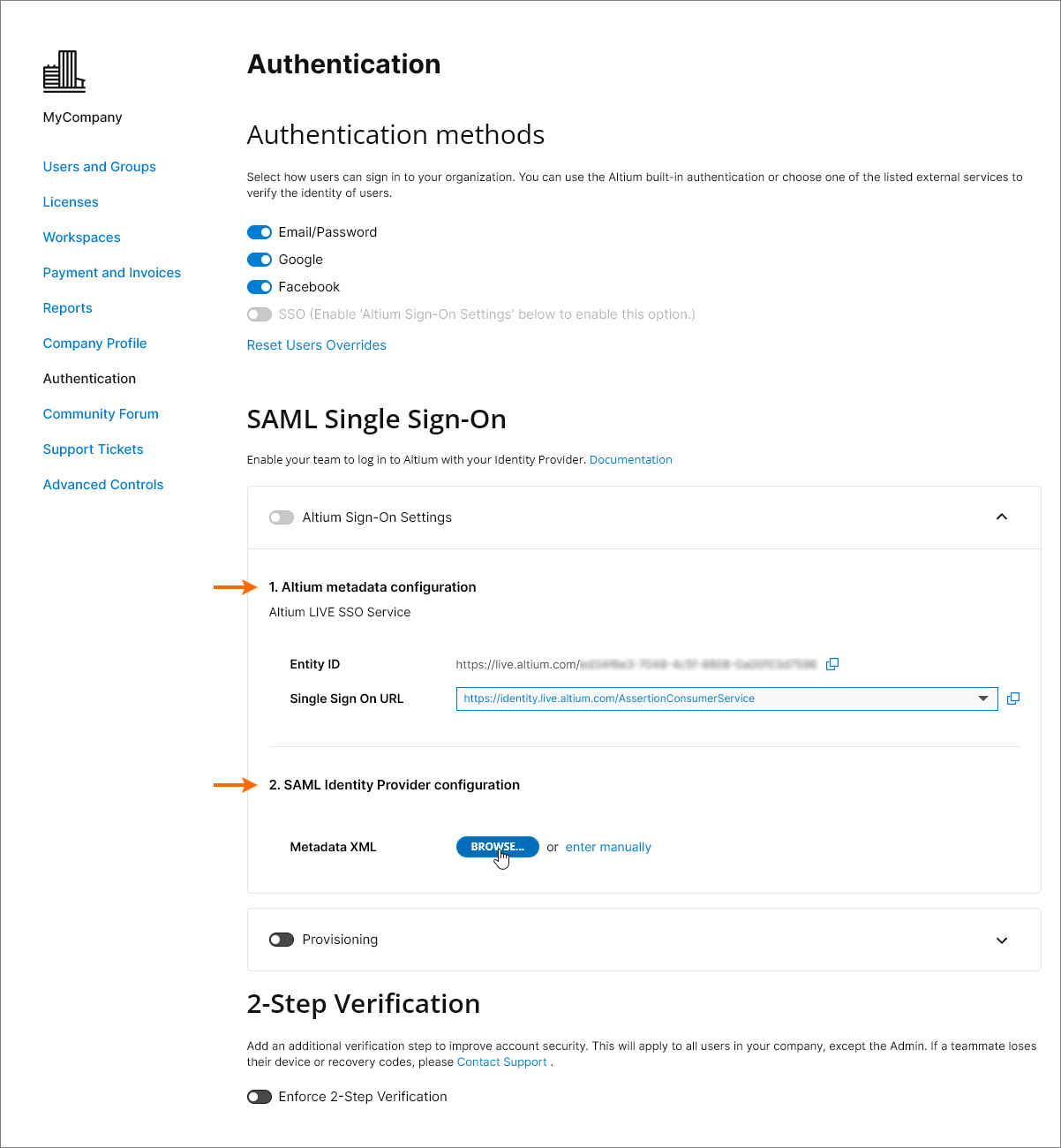

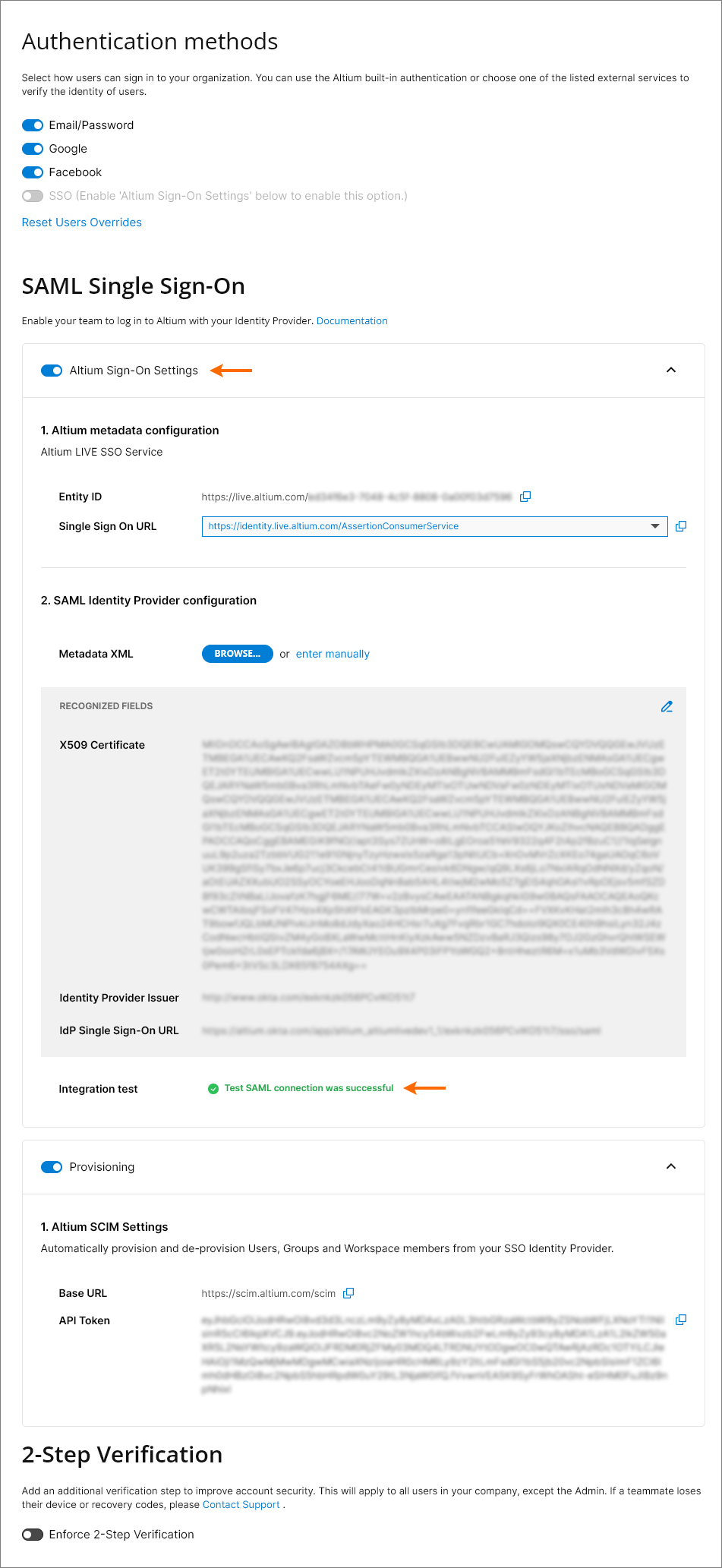

En su estado predeterminado, la página Dashboard Authentication muestra las URL preconfiguradas para el servicio SSO de AltiumLive (1. Altium metadata configuration) y la opción de cargar o introducir manualmente los datos de conexión de autorización de su IdP (2. SAML Identity Provider Configuration).

Tenga en cuenta que la entrada Altium metadata configuration incluye la información de identidad proporcionada para el servicio SSO de Altium de su organización:

-

Entity ID – se utiliza como la URL de destino de la respuesta del IdP. Puede incluir un sufijo GUID que identifica una organización específica (como una región/departamento) dentro de la cuenta de Altium de su empresa; consulte Varias organizaciones con un solo proveedor de SSO más abajo.

-

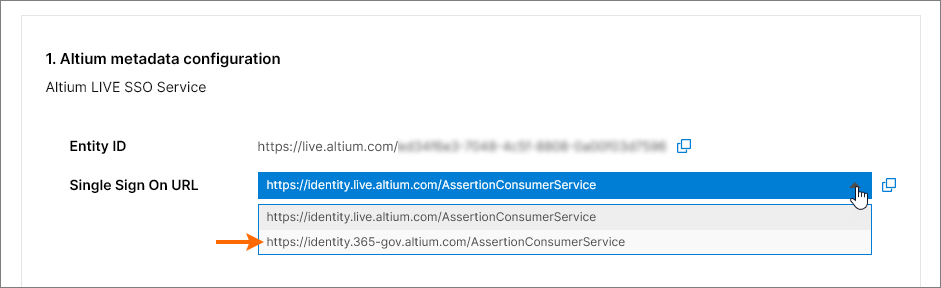

Single Sign On URL – el IdP la utiliza para identificar la URL de SSO de Altium aplicable. Al configurar SAML SSO para un servicio de inicio de sesión de Altium GovCloud, elija su URL de aserción SSO asociada en el menú desplegable de la entrada.

Estas URL se copian ( ) en la interfaz del Identity Provider para permitir la generación de metadatos SAML para el servicio SSO de su empresa. Este código de configuración (normalmente disponible como datos XML) luego se carga o se copia en la entrada SAML Identity Provider configuration. Consulte más abajo para obtener más información.

) en la interfaz del Identity Provider para permitir la generación de metadatos SAML para el servicio SSO de su empresa. Este código de configuración (normalmente disponible como datos XML) luego se carga o se copia en la entrada SAML Identity Provider configuration. Consulte más abajo para obtener más información.

Ejemplos de integración con Identity Provider

Expanda la sección desplegable a continuación para ver un ejemplo paso a paso del proceso de integración para un Identity Provider típico (OneLogin):

OneLogin Identity Provider integration example guide

Integración con OneLogin como proveedor de identidad

Adición de una aplicación SAML:

-

Inicie sesión en OneLogin como administrador.

-

Seleccione Applications y luego Add Apps.

-

Busque 'SAML' y seleccione la opción de aplicación IdP SAML Test Connector (Advanced).

-

Especifique un nombre de aplicación (Display Name). Esto es solo para fines de visualización.

-

Haga clic en el botón Save.

-

Copie ( ) las entradas Entity ID y Single Sign On URL (Assertion Consumer Service) de la sección Altium Sign-On Settings de la página Authentication de Company Dashboard. En la configuración de la aplicación OneLogin:

) las entradas Entity ID y Single Sign On URL (Assertion Consumer Service) de la sección Altium Sign-On Settings de la página Authentication de Company Dashboard. En la configuración de la aplicación OneLogin:

-

Pegue Entity ID (nombre del proveedor de servicios) como la URL Audience (EntityID).

-

Pegue Single Sign On URL (Assertion Consumer Service) como ACS (Consumer) URL Validator.

-

Pegue también Single Sign On URL (Assertion Consumer Service) como ACS (Consumer) URL.

-

Los campos RelayState, Recipient, Single Logout URL y Login URL pueden dejarse en blanco.

-

Asegúrese de que la opción SAML nameID format esté configurada como Email y que SAML signature element esté configurado como Both. Haga clic en el botón Save para confirmar la configuración.

-

Haga clic en el botón More Actions y luego en la opción de menú SAML Metadata para descargar los metadatos SAML del Identity Provider como un archivo XML.

-

Este archivo de metadatos se cargará en la página Authentication de Company Dashboard para configurar el servicio SSO de OneLogin – consulte más abajo.

-

Si se prefiere configurar manualmente el servicio SSO de OneLogin en Company Dashboard, los parámetros necesarios se pueden encontrar seleccionando la opción de menú SSO en la interfaz de la aplicación OneLogin.

-

Los pasos siguientes serían agregar usuarios y asignar la aplicación a esos usuarios.

Expanda las secciones desplegables a continuación para ver ejemplos paso a paso del proceso de integración y aprovisionamiento para un Identity Provider típico (Okta):

Okta Identity Provider integration example guide

Integración con Okta como Identity Provider

Adición de una aplicación SAML:

-

Inicie sesión en Okta como administrador.

-

Haga clic en el enlace/botón Admin y luego en el botón Add Application en Applications de la empresa.

-

Haga clic en el botón Create New App.

-

Seleccione SAML 2.0 como Sign-on method.

-

Especifique un App name. Esto es solo para fines de visualización.

-

Copie ( ) la entrada Single Sign On URL (Assertion Consumer Service) de la sección Altium Sign-On Settings de la página Authentication de Company Dashboard y péguela en el campo Single sign on URL de Okta SAML Settings.

) la entrada Single Sign On URL (Assertion Consumer Service) de la sección Altium Sign-On Settings de la página Authentication de Company Dashboard y péguela en el campo Single sign on URL de Okta SAML Settings.

-

Copie ( ) la entrada Entity ID de la sección Altium Sign-On Settings de la página Authentication de Company Dashboard y péguela en el campo Audience URI de Okta SAML Settings.

) la entrada Entity ID de la sección Altium Sign-On Settings de la página Authentication de Company Dashboard y péguela en el campo Audience URI de Okta SAML Settings.

No se requiere una entrada Default RelayState.

-

Configure los campos restantes de la siguiente manera:

-

El Name ID format es EmailAddress.

-

El Application username es (Okta) Email.

-

En la sección ATTRIBUTE STATEMENTS, configure el campo Name como: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress y Value como: user.email

-

Haga clic en el botón Next y seleccione la opción ..Okta customer adding an internal app.

-

Haga clic en el botón Finish.

-

Haga clic en el enlace Identity Provider metadata y guarde el XML de metadatos en su equipo, o haga clic en el botón View Setup Instructions para ver las opciones de configuración manual.

-

En la sección SAML Identity Provider configuration de la página Authentication de Company Dashboard, cargue el archivo XML de metadatos guardado o use el enlace enter manually para configurar las secciones individuales; consulte más abajo.

Okta SCIM Provisioning example guide

Integración de aprovisionamiento SCIM con Okta como IdP

Adición de la integración SCIM (System for Cross-domain Identity Management):

-

En Okta Admin Console seleccione la pestaña General y establezca SCIM como método de aprovisionamiento.

-

Seleccione la pestaña Provisioning y haga clic en el botón Edit.

-

En el modo de edición de configuración, seleccione todas las acciones de aprovisionamiento (Import.. y Push..) y HTTP Header como modo Authentication.

-

Copie ( ) la entrada Base URL de la sección Provisioning de la página Authentication de Company Dashboard y péguela en el campo SCIM Connector base URL de Okta.

) la entrada Base URL de la sección Provisioning de la página Authentication de Company Dashboard y péguela en el campo SCIM Connector base URL de Okta.

Copie ( ) la entrada API Token de la sección Provisioning de la página Authentication de Company Dashboard y péguela en el campo Authorization de Okta (en HTTP HEADER).

) la entrada API Token de la sección Provisioning de la página Authentication de Company Dashboard y péguela en el campo Authorization de Okta (en HTTP HEADER).

-

Especifique userName como Unique identifier field for users de Okta.

-

Haga clic en el botón Test Connector Configuration (consulte arriba) y asegúrese de que la conexión funcione. Si la prueba de configuración es correcta, cierre la ventana de prueba y luego guarde la configuración ( ).

).

-

Seleccione To App en el árbol de navegación de la izquierda y luego la opción Edit.

Habilite las opciones Create Users, Update User Attributes y Deactivate Users, y luego haga clic en Save.

Usuarios, aprovisionamiento y desaprovisionamiento de grupos:

-

Seleccione la pestaña Push Groups y luego haga clic en el botón Refresh App Groups.

-

Seleccione la opción de página Directory » Groups en el menú principal.

En Groups, debería ver tanto la aplicación Groups como Workspaces como entradas de grupo.

-

Cree grupos "nativos" de Okta con el mismo nombre que los grupos de aplicación/espacios de trabajo; en este ejemplo, los grupos importados Administrators y Workspace.

-

Seleccione un grupo de Okta creado y luego haga clic en el botón Manage Apps. En la ventana Assign Applications to <group name>, asigne la aplicación SCIM al grupo y haga clic en  cuando termine.

cuando termine.

-

Vuelva a la página Groups y seleccione la pestaña Push Groups. Seleccione Find groups by name option en el menú del botón Push Groups.

-

Introduzca el nombre del grupo (aquí, Group Administrators) y luego elija la opción Link Group para vincularlo con el grupo de la aplicación. Guarde esa configuración de vínculo ( ).

).

Gestión de usuarios y grupos

Ahora debería poder agregar miembros a los grupos de aplicación existentes o eliminarlos de ellos.

-

Cree un nuevo usuario de Okta (Directory » People, luego seleccione Add Person). Asegúrese de que el usuario tenga una dirección de correo electrónico única que no exista en AltiumLive.

-

Agregue el nuevo usuario a un grupo de Okta que esté asignado a la aplicación SCIM (Directory » Groups, seleccione un grupo y luego use Assign People).

-

Compruebe que el usuario aparezca en el Company Dashboard.

Para crear un nuevo grupo de usuarios mediante la aplicación SCIM, cree un nuevo grupo de Okta en la página Groups ( ) y, a continuación, en la pestaña Push Groups, busque el nombre del nuevo grupo y elija la opción Create Group (en lugar de 'Link Group').

) y, a continuación, en la pestaña Push Groups, busque el nombre del nuevo grupo y elija la opción Create Group (en lugar de 'Link Group').

La aplicación SCIM configurada debería permitirle:

-

Cambiar el nombre/apellido y el correo electrónico de un usuario.

-

Cambiar la pertenencia de un grupo.

-

Cambiar el nombre de un grupo.

-

Crear un grupo.

-

Eliminar un grupo: desvincule el grupo en Push Groups con la opción de eliminar de la aplicación.

-

Activar o desactivar un usuario: un usuario activado recibirá un correo electrónico de activación.

Los Workspaces se parecen a los grupos de usuarios en Okta, pero solo admiten la gestión de miembros. No puede crear un nuevo workspace ni cambiar el nombre de uno existente.

Después de agregar o quitar un usuario de un grupo de Workspace, puede comprobar el resultado a través de la interfaz de Workspace de Altium 365.

-

El nuevo usuario SCIM debería poder iniciar sesión mediante SSO

-

El nuevo usuario SCIM debería ser invitado automáticamente al Workspace.

-

No se enviará una invitación por correo electrónico al usuario.

Expanda la sección desplegable a continuación para ver un ejemplo paso a paso del proceso de integración y aprovisionamiento para Microsoft Entra ID como proveedor de identidad:

SAML login with Microsoft Entra ID

Integración con la aplicación SAML de Microsoft Entra ID

:

-

Inicie sesión en el Microsoft Entra admin center.

-

Seleccione Identity y luego la opción Enterprise applications.

-

Cree su propia aplicación.

-

Seleccione Users and groups y luego Add user/group.

-

Seleccione Single sign-on, Step 1 y luego Edit.

-

Copie ( ) las entradas Entity ID y Single Sign On URL de la sección Altium Sign-On Settings de la página Authentication del Company Dashboard. Pegue las cadenas copiadas en los campos Entity ID y Assertion Consumer Service URL del área de configuración SAML de la aplicación Microsoft Entra. Asegúrese de que las casillas Default estén marcadas para estos campos y, a continuación, guarde la configuración.

) las entradas Entity ID y Single Sign On URL de la sección Altium Sign-On Settings de la página Authentication del Company Dashboard. Pegue las cadenas copiadas en los campos Entity ID y Assertion Consumer Service URL del área de configuración SAML de la aplicación Microsoft Entra. Asegúrese de que las casillas Default estén marcadas para estos campos y, a continuación, guarde la configuración.

-

Descargue el XML de metadatos de federación creado.

-

Cargue el XML de metadatos de federación en la página Authentication del Company Dashboard (la región 2. SAML Identity Provider configuration de la sección Altium Sign-On Settings) y luego pruebe la conexión de integración SAML.

Aprovisionamiento:

-

En la pantalla de administración de la aplicación Microsoft Entra, seleccione Provisioning en el panel izquierdo y luego el botón Get started.

-

Establezca Provision MODE en Automatic.

-

Copie ( ) las entradas Base URL y API Token de la sección Provisioning de la página Authentication del Company Dashboard y péguelas en los campos Tenant URL y Secret Token, respectivamente.

) las entradas Base URL y API Token de la sección Provisioning de la página Authentication del Company Dashboard y péguelas en los campos Tenant URL y Secret Token, respectivamente.

-

Haga clic en el botón Test Connection de aprovisionamiento de Microsoft Entra y, si las credenciales se autorizan correctamente, Save la configuración.

-

En la sección Mappings, hay dos conjuntos seleccionables de asignaciones de atributos: uno para objetos de grupo y otro para objetos de usuario.

-

Seleccione cada asignación para revisar los atributos que se sincronizan desde Microsoft Entra ID con su aplicación. Los atributos seleccionados como propiedades coincidentes se utilizan para hacer coincidir los usuarios y grupos de su aplicación en las operaciones de actualización. Seleccione Save para confirmar cualquier cambio.

Opcionalmente, puede deshabilitar la sincronización de objetos de grupo deshabilitando la asignación de grupos.

-

En Settings, el campo Scope define qué usuarios y grupos se sincronizan. Seleccione Sync only assigned users and groups (recomendado) para sincronizar solo los usuarios y grupos asignados en la página Users and groups.

-

Una vez completada la configuración, establezca Provisioning Status en On.

-

Seleccione Save para iniciar el servicio de aprovisionamiento de Microsoft Entra.

Expanda la sección desplegable a continuación para ver un ejemplo paso a paso del proceso de integración para JumpCloud como proveedor de identidad:

SAML SSO Configuration with JumpCloud

Integración con JumpCloud como proveedor de identidad

-

En la interfaz de JumpCloud, seleccione SSO en el árbol de navegación y luego el botón Add New Application en la página SSO.

-

Introduzca 'saml' en la búsqueda de la ventana de configuración para localizar e instalar Custom SAML App.

-

Asigne un nombre a su instancia de Custom SAML App; en este ejemplo, la etiqueta es 'Altium'.

-

Cambie a la pestaña SSO en la interfaz de configuración de JumpCloud. Copie ( ) las entradas Entity ID y Single Sign On URL de la sección Altium Sign-On Settings de la página Authentication del Company Dashboard y péguelas en los campos SP Entity ID y Default URL , respectivamente.

) las entradas Entity ID y Single Sign On URL de la sección Altium Sign-On Settings de la página Authentication del Company Dashboard y péguelas en los campos SP Entity ID y Default URL , respectivamente.

-

Introduzca el endpoint de JumpCloud IDP URL y habilite la opción Declare Redirect Endpoint.

-

Cambie a la pestaña Identity Management en la interfaz de JumpCloud. Copie ( ) las entradas Base URL y API Token de la sección Provisioning de la página Authentication del Company Dashboard y péguelas en los campos Base URL y Token Key , respectivamente. Introduzca también una dirección de correo electrónico de prueba adecuada.

) las entradas Base URL y API Token de la sección Provisioning de la página Authentication del Company Dashboard y péguelas en los campos Base URL y Token Key , respectivamente. Introduzca también una dirección de correo electrónico de prueba adecuada.

-

Realice una Test Connection, que mostrará un mensaje de confirmación en la parte superior derecha de la página (como se muestra a continuación).

-

Desactive (desmarque) la opción Group Management y luego Activate la configuración.

Nota: Si recibe un error de conexión como 'There was a problem activating Identity Management' en la parte superior de la página o 'Test filter user: unable to get or create user from service' en la parte inferior de la página, intente introducir una dirección de correo electrónico de prueba diferente y luego seleccionar Activate nuevamente.

-

De vuelta en la pestaña SSO de la interfaz de JumpCloud, use la opción Export Metadata para descargar el archivo XML de metadatos SAML resultante.

-

En la página Authentication del Company Dashboard, importe el archivo XML de metadatos descargado y luego invoque una prueba de integración con el botón Test Sign On. A continuación, debería mostrarse un resultado satisfactorio de la prueba de integración. Después de la confirmación de la conexión, puede habilitar la opción Altium Sign-On Settings y luego la opción SSO en la sección Authentication methods.

Expanda la sección desplegable a continuación para ver un ejemplo paso a paso del proceso de integración para Microsoft AD FS como proveedor de identidad:

SSO SAML Authentication with Microsoft AD FS

Autenticación SAML SSO con Microsoft Administrative Domain Federated Services (AD FS)

Siga los pasos que se describen a continuación para configurar el inicio de sesión de su organización de Altium 365 para usar su instancia de AD FS para la autenticación SSO.

Requisitos previos

Configuración de AD FS

-

Abra la aplicación AD FS Management (normalmente Start → Windows Administrative Tools → AD FS Management).

-

Vaya a Relying Party Trusts y haga clic en la opción Add Relying Party Trust... (1).

-

En la ventana emergente, asegúrese de seleccionar Claims aware (2) y haga clic en Start (3).

-

En el paso Select Data Source, seleccione Enter data about the relying party manually (1) y haga clic en Next (2).

-

Proporcione un nombre para mostrar para la relación de confianza. En este ejemplo se usa AltiumLive como nombre para mostrar.

-

Según su configuración de seguridad, puede especificar un certificado opcional de cifrado de tokens. Para los fines de esta guía no usaremos ninguno.

-

En el paso Configure URL, asegúrese de seleccionar la opción Enable support for the SAML 2.0 WebSSO protocol (1) e introducir https://identity.live.altium.com/AssertionConsumerService en el campo Relying party SAML 2.0 SSO service URL: (2). Haga clic en Next (3).

-

En el paso Configure Identifiers, proporcione un identificador para esta relación de confianza en el campo de entrada (1). El identificador debe tomarse de la entrada Entity ID ubicada en la región SAML Single Sign-On de la página Dashboard Authentication. Asegúrese de hacer clic en el botón Add (2).

El resultado debería verse como el siguiente. Haga clic en Next.

-

Según su configuración de seguridad, puede elegir políticas opcionales de control de acceso en el siguiente paso. Para este ejemplo no seleccionaremos ninguna política adicional y continuaremos con la opción Permit everyone.

-

Revise la configuración y seleccione Next.

-

No todas las configuraciones están disponibles al establecer la relación de confianza. Para permitir que SHA-1 se use como algoritmo hash seguro, haga clic con el botón derecho en el nombre de Relying Party Trust que acaba de agregar y seleccione Properties.

-

En la ventana de propiedades, seleccione la pestaña Advanced (1) y establezca SHA-1 como algoritmo hash seguro (2). Haga clic en OK para guardar los cambios.

-

De vuelta en la ventana de administración de AD FS, seleccione la relación de confianza de usuario autenticado que ha agregado y seleccione la opción Edic Claim Issuance Policy...

-

En la ventana Edit Claim Issuance Policy seleccione Add Rule...

-

En el paso Choose Rule Type del asistente, asegúrese de que Send LDAP Attributes as Claims esté seleccionado y luego haga clic en Next.

-

Proporcione un Claim rule name (1), seleccione Active Directory como el Attribute store (2) y seleccione un LDAP Attribute (3) del ID que contiene el nombre de usuario de la cuenta de Altium. Este atributo debe asignarse a Name ID en el Outgoing Claim Type (3). Haga clic en Finish (4).

Important Note: Para este ejemplo, hemos asignado Surname o Last name para que contenga el valor requerido. Su configuración puede ser diferente.

-

Asegúrese de guardar la directiva de emisión de notificaciones haciendo clic en OK.

Con esto concluye la configuración de AD FS.

Important Note: Descargue el archivo FederationMetadata.xml desde el servidor correspondiente.

Configuración de Altium 365

-

Acceda a la página Authentication del Panel de la empresa y cargue el archivo FederationMetadata.xml que descargó anteriormente (consulte la sección Dashboard SSO Configuration más abajo para obtener más información). La configuración debe importarse y los valores de X509 Certificate, Identity Provider Issuer y IdP Single Sign-On URL deben ser visibles. Haga clic en el botón Test Sign On para probar la configuración.

-

En la pantalla de inicio de sesión, introduzca las credenciales del usuario según los requisitos de su organización y haga clic en Sign in.

-

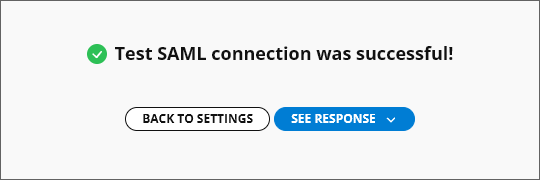

La aserción se enviará de vuelta a Altium 365. Si la pantalla muestra un mensaje Test SAML connection was successful!, entonces la configuración se ha completado correctamente. Puede ver la respuesta SAML haciendo clic en el botón See Response . Haga clic en Back to Settings para volver a la página Authentication.

-

En la página Authentication, habilite las opciones Altium Sign-On Settings y SSO .

Con esto concluye la configuración. A partir de este momento, los usuarios de su organización deberían poder iniciar sesión en Altium 365 usando el AD FS de su organización como IdP de SSO.

Expanda la sección desplegable a continuación para ver un ejemplo paso a paso del proceso de integración de AWS IAM Identity Center como proveedor de identidad:

SSO SAML Configuration with AWS IAM Identity Center

Configuración SAML de SSO con Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center

-

Vaya a IAM Identity Center y agregue una aplicación SAML 2.0 personalizada (Add Application).

-

Copie ( ) las entradas Entity ID y Single Sign On URL de la sección Altium Sign-On Settings de la página Authentication del Panel de la empresa y péguelas en la configuración de URL de metadatos de AWS. Confirme la configuración con Submit.

) las entradas Entity ID y Single Sign On URL de la sección Altium Sign-On Settings de la página Authentication del Panel de la empresa y péguelas en la configuración de URL de metadatos de AWS. Confirme la configuración con Submit.

-

Descargue el archivo de metadatos desde el área IAM Identity Center metadata.

-

Vaya a Edit attribute mappings.

-

Agregue ${user:email} y el Format como unspecified.

-

Cree nuevos usuarios en AWS; los nombres de los usuarios deben tener el formato user@domain.com.

Asigne la aplicación a los usuarios creados o a un grupo.

-

La opción Provisioning en la página Authentication del Panel de la empresa debe estar desactivada.

Actualmente, AWS no admite el aprovisionamiento saliente automático mediante SCIM.

-

Asegúrese de que existan los mismos usuarios tanto en Altium como en IAM. Los usuarios deben nombrarse siguiendo el formato user@domain.com.

-

En la página Authentication del Panel de la empresa, cargue el archivo XML que descargó anteriormente (consulte la sección Dashboard SSO Configuration más abajo para obtener más información). Haga clic en el botón Test Sign On para probar la configuración.

-

Luego será redirigido a la página de inicio de sesión de AWS. Introduzca sus credenciales de usuario de AWS. Debería ser redirigido de nuevo al Panel y ver el mensaje Test SAML connection was successful! .

-

Después de una prueba correcta, habilite las opciones Altium Sign-On Settings y SSO .

Dashboard SSO Configuration

Para configurar el sistema SSO en el Dashboard (si aún no se ha completado), use el botón  en la página Authentication para localizar y cargar el archivo XML de configuración SAML del IdP generado por el IdP de su empresa; consulte los ejemplos de integración de IdP anteriores. Como alternativa, use el enlace enter manually para agregar los elementos individuales (certificado de seguridad y URL) de la configuración.

en la página Authentication para localizar y cargar el archivo XML de configuración SAML del IdP generado por el IdP de su empresa; consulte los ejemplos de integración de IdP anteriores. Como alternativa, use el enlace enter manually para agregar los elementos individuales (certificado de seguridad y URL) de la configuración.

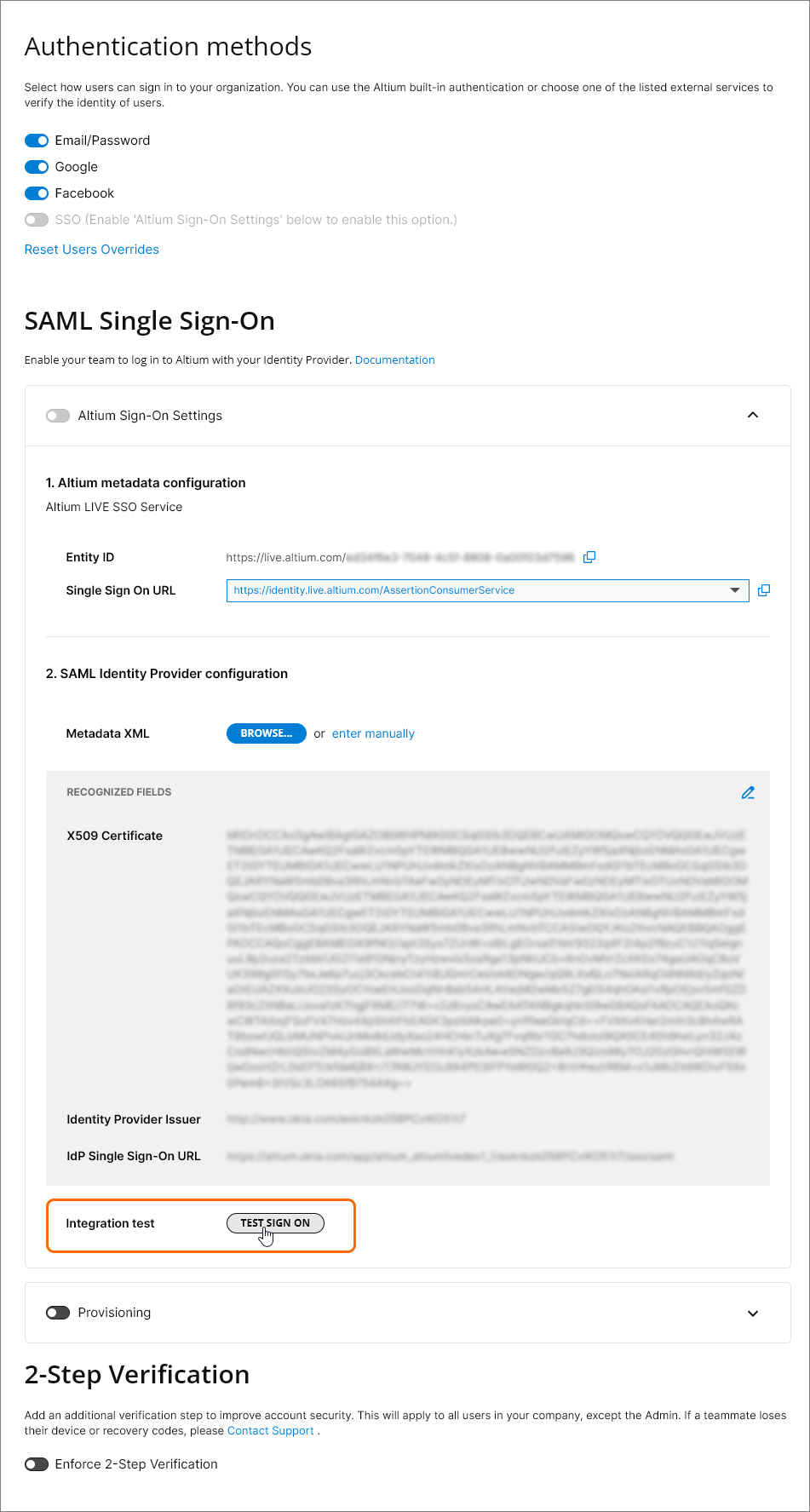

El sistema analiza un archivo XML de IdP cargado para extraer los principales campos de configuración (X509 Certificate, URL de Identity Provider Issuer y IdP Single Sign-On URL), que pueden editarse manualmente si es necesario ( ).

).

SSO no se habilita hasta que se ejecute un Integration Test, que se invoca mediante el botón  . Esto verifica el proceso de identidad SSO y el inicio de sesión SSO de su empresa, y luego proporciona un mensaje de confirmación que incluye la opción de inspeccionar el código de resultado de autorización SAML (

. Esto verifica el proceso de identidad SSO y el inicio de sesión SSO de su empresa, y luego proporciona un mensaje de confirmación que incluye la opción de inspeccionar el código de resultado de autorización SAML ( ).

).

De vuelta en la página Authentication, la comprobación de validez de la configuración se informa como correcta y se puede habilitar la capacidad de inicio de sesión único de la cuenta de empresa ( ). Si posteriormente se deshabilita SSO, ya sea manualmente o en respuesta a un cambio de configuración, el botón

). Si posteriormente se deshabilita SSO, ya sea manualmente o en respuesta a un cambio de configuración, el botón  pasa a estar disponible para que el proceso de prueba pueda repetirse.

pasa a estar disponible para que el proceso de prueba pueda repetirse.

Tenga en cuenta que la sección de usuario Provisioning está preconfigurada con la configuración SCIM de Altium para admitir el aprovisionamiento de usuarios/grupos a través del proveedor de identidad (IdP) de su empresa, como Okta, OneLogin, etc.

Important: Los atributos requeridos del perfil de usuario para un aprovisionamiento correcto son:

-

First name

-

Last name

-

Email – preferiblemente, la dirección de correo electrónico laboral del usuario.

-

Username – en el lado de Altium, este es el atributo de correo electrónico del usuario.

Múltiples organizaciones con un proveedor de SSO

Si su empresa tiene más de una organización de Altium bajo la cuenta de Altium de la empresa —por ejemplo, una organización para cada región global—, entonces se puede usar un único proveedor de identidad SSO para gestionar la autenticación SSO de toda la empresa mediante un formato extendido de Entity ID del Panel.

El formato Entity ID (de forma predeterminada https://live.altium.com) se amplía con un sufijo GUID generado para la organización actual. Este formato de URL mejorado puede usarse entonces para una aplicación específica del proveedor de SSO asociada con esa organización de Altium. Otras organizaciones bajo la cuenta de Altium de su empresa, con diferentes sufijos GUID Entity ID, pueden vincularse a diferentes aplicaciones SSO bajo el mismo proveedor de identidad SSO. En la práctica, esto significa que la autenticación de inicio de sesión SSO de toda la empresa puede gestionarse dentro de un único proveedor de identidad SSO.

El ID de entidad extendido, asociado con la organización actual del Panel, puede asignarse a una aplicación específica del proveedor de SSO.

El ID de entidad extendido, asociado con la organización actual del Panel, puede asignarse a una aplicación específica del proveedor de SSO.

Para habilitar el Entity ID extendido para una configuración SAML SSO activa:

-

Deshabilite Altium Sign-On Settings.

-

Actualice la página para activar la regeneración de la URL Entity ID a su formato extendido: https://live.altium.com/XXXXXXXXXX. Ahora la organización actual puede identificarse específicamente mediante su Entity ID extendido.

-

En la interfaz de administración de aplicaciones del proveedor de identidad, cambie la referencia Entity ID de la aplicación —normalmente llamada alguna variante de “Audience” o “Entity”— a la nueva versión extendida copiada desde el Panel de Altium. Guarde la configuración.

-

Active Integration test en el Panel y vuelva a habilitar Altium Sign-On Settings.

Este proceso puede repetirse para las demás organizaciones de Altium de su empresa, que deben vincularse a su propia aplicación dedicada dentro del proveedor de identidad SSO. Como ejemplo de referencia, en la guía de configuración de Microsoft Entra ID incluida aquí, se crea una aplicación con nombre en el paso 3 y se agrega el Identifier (Entity ID) en el paso 6.

Métodos de autenticación

Además de proporcionar una interfaz de configuración para establecer la conectividad SSO de Altium, la página Authentication del Panel también ofrece control global e individual sobre toda la gama de opciones de inicio de sesión de usuario, a saber: correo electrónico/contraseña tradicional, inicio de sesión con Google® y Facebook®, e inicio de sesión único a través del proveedor de identidad de su organización. Las opciones habilitadas en la sección Authentication methods de la página determinan los métodos de inicio de sesión disponibles para todos los usuarios de la cuenta de empresa de su organización.

Las opciones de inicio de sesión pueden configurarse para un usuario individual editando la configuración en su entrada de cuenta de Altium Dashboard . Seleccione el botón  en la página Dashboard Users del usuario para acceder a sus opciones de anulación de inicio de sesión. Estas configuraciones, cuando se editan con la opción Override Authentication methods habilitada, tendrán prioridad sobre la configuración global de inicio de sesión en la página Authentication solo para este usuario.

en la página Dashboard Users del usuario para acceder a sus opciones de anulación de inicio de sesión. Estas configuraciones, cuando se editan con la opción Override Authentication methods habilitada, tendrán prioridad sobre la configuración global de inicio de sesión en la página Authentication solo para este usuario.

La configuración de Anulación de autenticación puede usarse cuando el SSO es el método de inicio de sesión obligatorio para una organización (todas las demás opciones están deshabilitadas globalmente), pero un usuario individual requiere un tipo específico de acceso de inicio de sesión; por ejemplo, solo correo electrónico/contraseña.

Los métodos de inicio de sesión de usuarios individuales que se hayan especificado con la configuración Override Authentication methods (como arriba) pueden restaurarse a sus valores predeterminados con la opción Reset users overrides en la sección Authentication methods de la página Authentication. Esto restablecerá la configuración individual de inicio de sesión para todos los usuarios a los métodos globales de autenticación que estén seleccionados actualmente en la página Authentication.

Configuración de la verificación en 2 pasos

Los administradores de grupo de una Company Account pueden configurar la verificación en 2 pasos para proporcionar una capa adicional de seguridad, de modo que los usuarios puedan confirmar su identidad cuando intenten iniciar sesión en sus cuentas de Altium usando las credenciales de correo electrónico/contraseña. El método de verificación adicional puede configurarse para enviar una contraseña de un solo uso (OTP) a un correo electrónico o para generar una OTP en una aplicación de autenticación, como Google Authenticator u Okta Verify. La verificación en 2 pasos puede imponerse para todos los usuarios de la Company Account, o los usuarios individuales pueden configurar la verificación en 2 pasos para sus cuentas.

La configuración de la verificación en 2 pasos a nivel de Company Account la realiza el administrador de grupo de la cuenta en la región 2-Step Verification de la página Dashboard Authentication. Para ello, habilite la opción Enforce 2-Step Verification y seleccione el Method requerido, ya sea OTP via Email o OTP via Authenticator App. Si se selecciona la opción OTP via Authenticator App, elija el App requerido en la lista desplegable (Other, Okta o Google). Opcionalmente, establezca un enlace en el campo Instructions Link (Optional) (este enlace se mostrará en la página 2-Step Authentication cuando un usuario intente iniciar sesión).

Cuando la verificación en 2 pasos está habilitada y se eligió el método OTP via Authenticator App, el usuario deberá realizar la configuración final al intentar iniciar sesión por primera vez. Será necesario agregar un código de autenticación a la aplicación de autenticación preferida escaneando el código QR proporcionado con la aplicación o introduciendo la clave secreta. Después de eso, el código generado por la aplicación debe introducirse en el campo Enter code. Después de hacer clic en Continue, se proporcionarán varios códigos de recuperación que podrán usarse en caso de que se pierda el acceso al código de autenticación en la aplicación. Estos códigos deben guardarse en un lugar seguro. Haga clic en Done para completar el inicio de sesión en la cuenta de Altium.

Tenga en cuenta que los administradores de grupo de la Company Account iniciarán sesión sin el paso de verificación adicional; es decir, para que un administrador de grupo inicie sesión solo se requieren credenciales de correo electrónico/contraseña.

Como alternativa, si la verificación en 2 pasos no está habilitada a nivel de Company Account (la opción Enforce 2-Step Verification está deshabilitada en la página Dashboard Authentication), la verificación en 2 pasos puede configurarse a nivel de la cuenta de Altium. Cuando haya iniciado sesión en su cuenta de Altium, acceda a su perfil (haciendo clic en su avatar/imagen de usuario en la parte superior derecha de la ventana del navegador y seleccionando My Profile en el menú desplegable) y abra la página Authentication. En la región 2-Step Verification de la página, habilite la opción Enable 2-Step Verification y seleccione el Method requerido, ya sea OTP via Email o OTP via Authenticator App.

-

Si se eligió el método OTP via Email, los correos electrónicos de verificación de código se enviarán al correo electrónico de su perfil.

-

Si se eligió el método OTP via Authenticator App, seleccione el App requerido en la lista desplegable (Other, Okta o Google). En la ventana que aparece, complete la configuración de la aplicación como se describió anteriormente.

Si la verificación en 2 pasos está habilitada a nivel de Company Account, la configuración del perfil reflejará la configuración de la Company Account en modo de solo lectura.

Autenticación basada en dispositivo

Los usuarios pueden configurar el método de autenticación basada en dispositivo compatible con su dispositivo (como Windows Hello o Face ID) al iniciar sesión en la cuenta de Altium.

Para configurar la autenticación basada en dispositivo, haga clic en el botón de huella digital al usar la página de inicio de sesión de Altium (https://auth.altium.com/).

En el siguiente paso, complete el inicio de sesión usando su contraseña y haga clic en Continue.

Según su dispositivo, se le proporcionarán los pasos para completar la configuración del método de autenticación aplicable. Cuando haya terminado, introduzca el Device Name deseado y haga clic en Done.

La próxima vez que elija iniciar sesión usando autenticación basada en dispositivo (haciendo clic en el botón de huella digital en la página de inicio de sesión de Altium), se le sugerirá usar el método configurado para iniciar sesión.

Los métodos de autenticación basada en dispositivo configurados pueden encontrarse en su perfil. Acceda a su perfil (haciendo clic en su avatar/imagen de usuario en la parte superior derecha de la ventana del navegador y seleccionando My Profile en el menú desplegable) y abra la página Authentication. Los métodos configurados aparecerán en la región Authentication methods de la página. Para eliminar un método configurado, use el control Unlink account en su entrada.