Les administrateurs d’Enterprise Server peuvent configurer et activer les fonctionnalités de Single Sign-On (SSO) pour votre serveur. Le système de configuration backend permet aux administrateurs d’établir, de tester, d’activer et de désactiver la fonctionnalité SSO pour les utilisateurs du serveur. L’option SSO est disponible lors de la connexion à l’interface navigateur d’Enterprise Server. Lorsqu’il est configuré pour les utilisateurs du serveur, le SSO offre la commodité d’accéder au serveur en utilisant le même ensemble d’identifiants que celui appliqué aux systèmes de votre entreprise.

-

Si l’utilisation du SSO est imposée (l’option Enforce SSO (not applied to access from localhost) est activée sur la page Admin – Settings – Authentication de l’interface navigateur), les utilisateurs verront la page de connexion SSO immédiatement après avoir accédé à l’adresse d’Enterprise Server.

-

L’accès SSO peut également être utilisé lors de la connexion à l’espace de travail Enterprise Server depuis Altium Designer. Pour plus d’informations, consultez la page Accessing Your Workspace.

Lorsque EDMS.UnifiedLogin est à l’état Public - mettez à jour le paragraphe ci-dessous avec le code source de l’extrait 'Open Beta Feature Moves to Public'.

Notez que l’approche de « connexion unifiée » pour se connecter à votre espace de travail Enterprise Server via un navigateur externe doit être utilisée afin de pouvoir exploiter la fonctionnalité d’accès SSO dans Altium Designer. Cette fonctionnalité est en Open Beta et disponible lorsque l’option EDMS.UnifiedLogin est activée dans la boîte de dialogue Advanced Settings dialog d’Altium Designer.

Pour plus d’informations sur l’accès à l’interface navigateur d’Enterprise Server, consultez la page Exploring the Browser-based Interface.

Lors de l’utilisation d’un fournisseur d’identité interne, Enterprise Server doit approuver le certificat HTTPS utilisé par ce fournisseur d’identité. Sinon, vous obtiendrez une erreur lors de la tentative d’établissement d’une connexion à celui-ci depuis Enterprise Server. Les fournisseurs d’identité des principaux éditeurs (Okta, Entra ID, etc.) disposent par défaut de certificats approuvés.

Authentification unique SAML

Lorsqu’il est configuré et activé dans Enterprise Server, le système SSO établit des identités autorisées à partir du fournisseur d’identité (IdP) désigné par votre entreprise, par exemple Okta, OneLogin, etc., avec des communications d’assertion d’identité basées sur le standard Security Assertion Markup Language (SAML 2.0). L’interface de connexion SSO de votre entreprise, si elle n’est pas déjà en place, est généralement basée sur un modèle ou un exemple fourni par l’IdP – cela déclenche les échanges d’assertion d’authentification basés sur SAML et fournit l’accès aux services de l’entreprise.

Lorsque l’option SAML est sélectionnée dans la liste déroulante SSO de la page Admin – Settings – Authentication de l’interface navigateur, la page affiche les URL préconfigurées pour le service SSO d’Enterprise Server (Altium Metadata Configuration), ainsi que l’option permettant de téléverser ou de saisir manuellement les données de connexion d’autorisation de votre IdP (SAML Identity Provider Configuration).

Les métadonnées de configuration de l’IdP doivent être disponibles auprès de votre fournisseur d’identité une fois celui-ci configuré pour l’intégration avec les services de votre entreprise – voir les exemples d’intégration IdP ci-dessous. Pour configurer le système SAML SSO dans Enterprise Server (si cela n’a pas déjà été fait), utilisez le bouton  pour localiser et téléverser le fichier XML de configuration SAML IdP généré par l’IdP de votre entreprise. Un fichier XML IdP téléversé est analysé par le système afin d’extraire les principaux champs de configuration (X509 Certificate, URL Identity Provider Issuer et IdP Single Sign-On URL). Vous pouvez également ajouter manuellement les éléments individuels (certificat de sécurité et URL) de la configuration dans les champs correspondants.

pour localiser et téléverser le fichier XML de configuration SAML IdP généré par l’IdP de votre entreprise. Un fichier XML IdP téléversé est analysé par le système afin d’extraire les principaux champs de configuration (X509 Certificate, URL Identity Provider Issuer et IdP Single Sign-On URL). Vous pouvez également ajouter manuellement les éléments individuels (certificat de sécurité et URL) de la configuration dans les champs correspondants.

Le SSO n’est pas activé tant qu’un test d’intégration n’a pas été exécuté, ce qui est lancé par le bouton  . Cela vérifie le processus d’identité SSO et la connexion SSO de votre entreprise. Une fois la configuration testée avec succès, vous pouvez enregistrer les paramètres en cliquant sur le bouton

. Cela vérifie le processus d’identité SSO et la connexion SSO de votre entreprise. Une fois la configuration testée avec succès, vous pouvez enregistrer les paramètres en cliquant sur le bouton  (

( ), ce qui les applique effectivement à Enterprise Server.

), ce qui les applique effectivement à Enterprise Server.

Si le SSO est ensuite désactivé, soit manuellement soit en réponse à une modification de configuration, le bouton  devient disponible afin que le processus de test puisse être répété.

devient disponible afin que le processus de test puisse être répété.

Exemples d’intégration de fournisseur d’identité

Développez la section rétractable ci-dessous pour voir un exemple pas à pas du processus d’intégration de OneLogin en tant que fournisseur d’identité.

Integration with OneLogin

-

Connectez-vous à OneLogin en tant qu’administrateur.

-

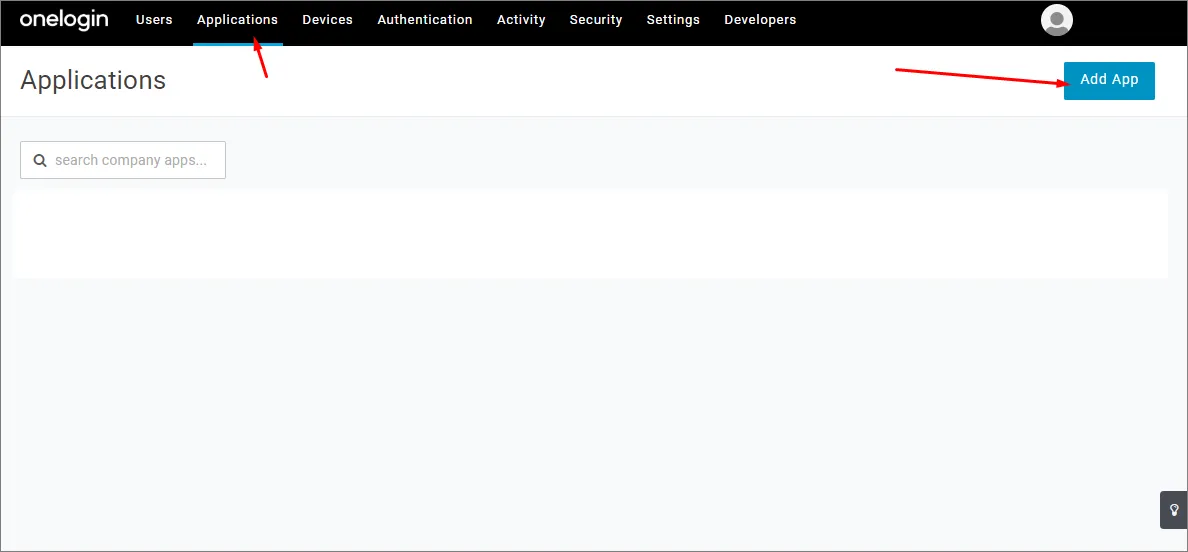

Sélectionnez Applications, puis Add Apps.

-

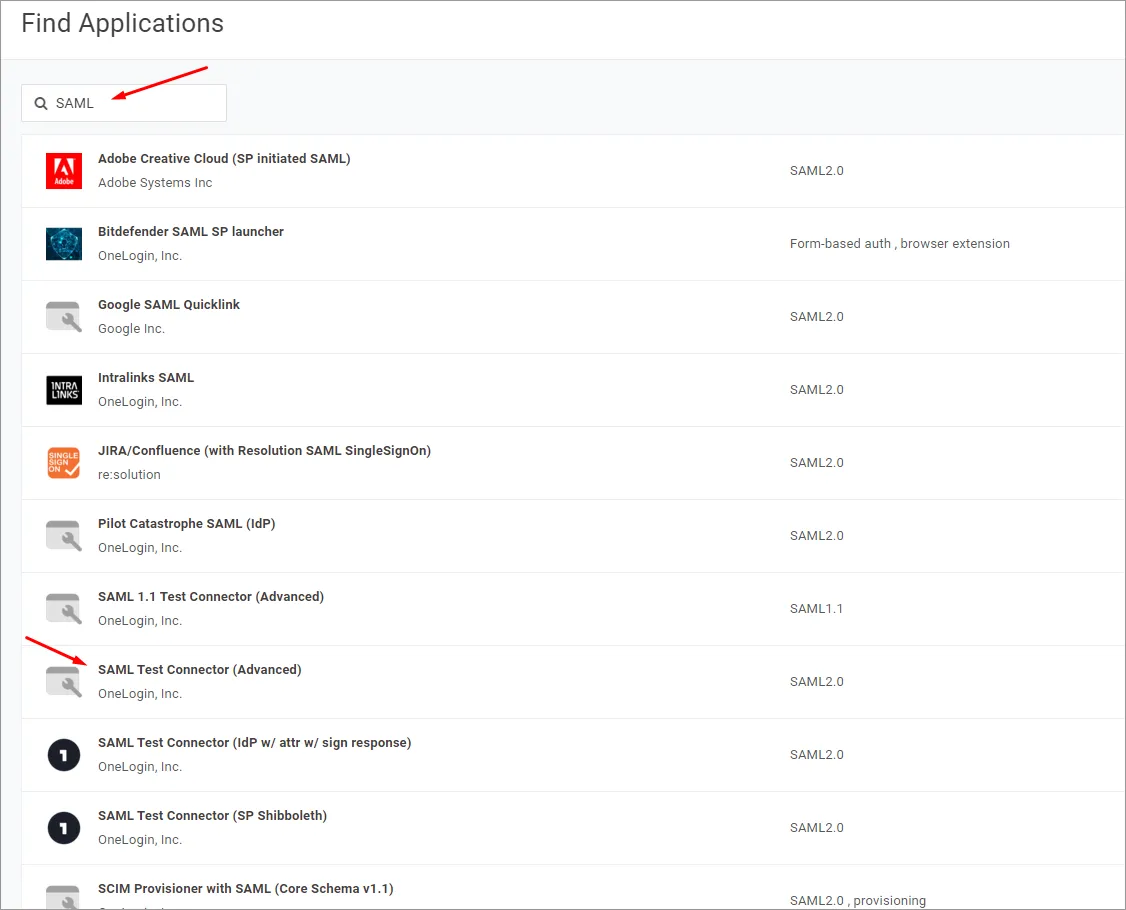

Recherchez « SAML » et sélectionnez l’option d’application IdP SAML Test Connector (Advanced).

-

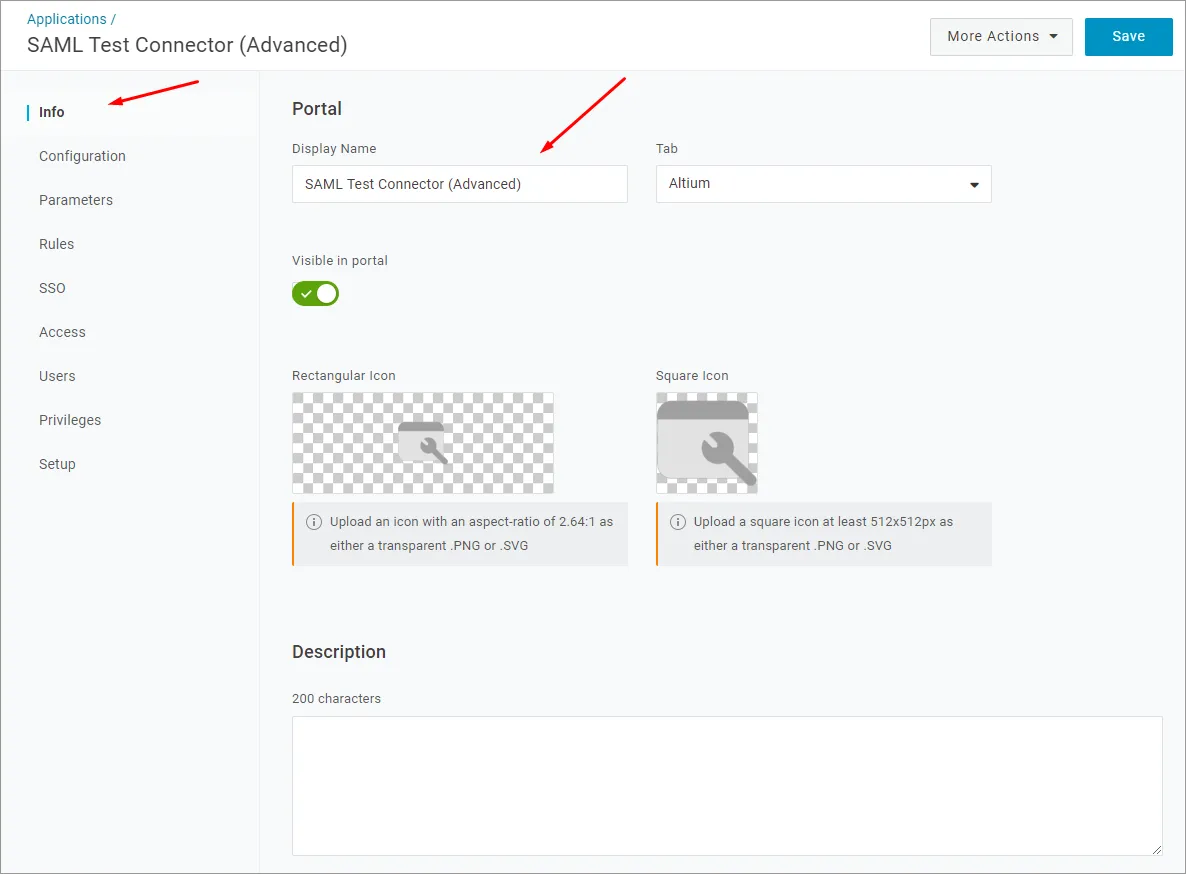

Spécifiez un nom d’application (Display Name). Celui-ci est uniquement destiné à l’affichage.

-

Cliquez sur le bouton Save.

-

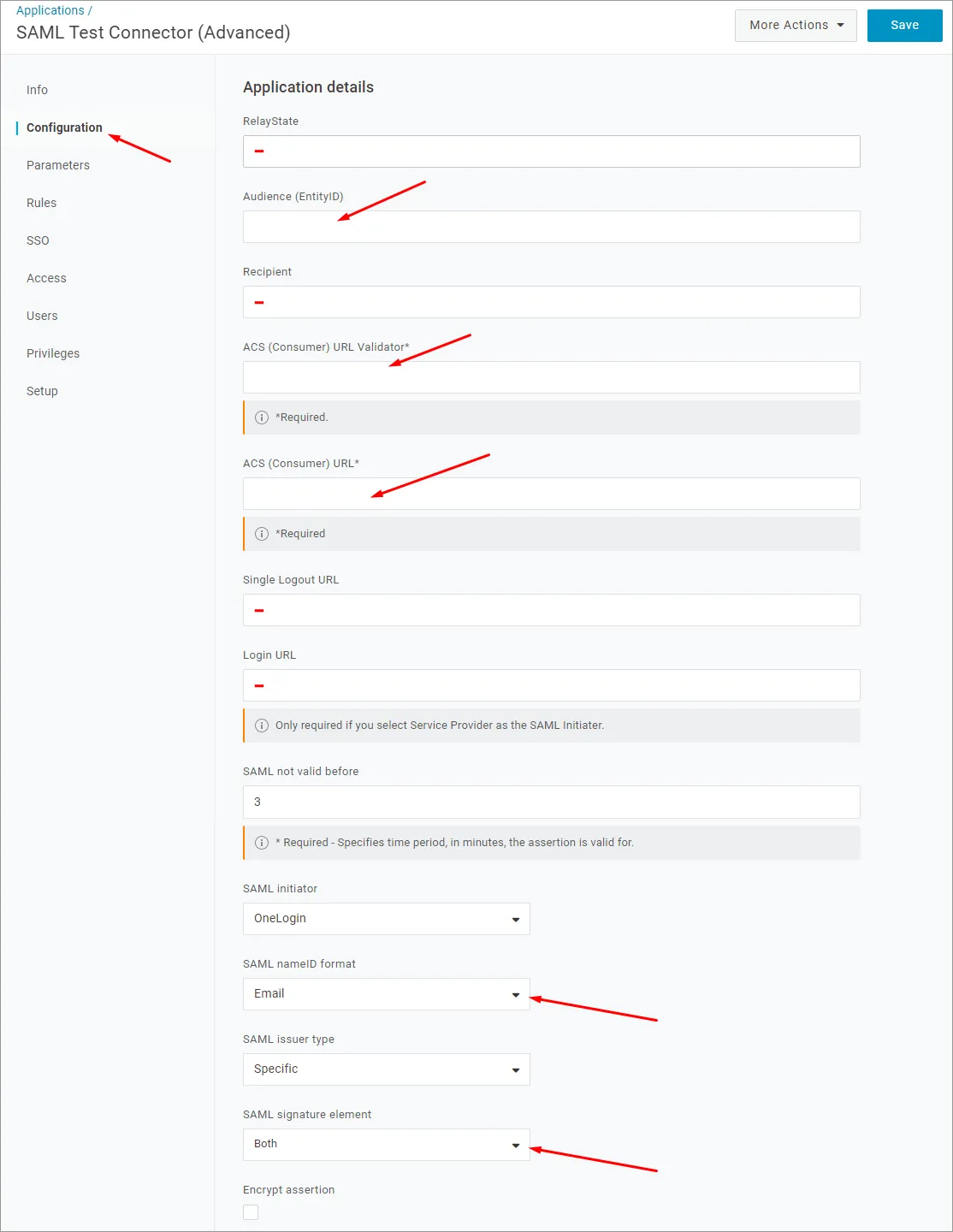

Copiez ( ) les entrées Entity ID et Single Sign-On URL (Assertion Consumer Service) depuis la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server vers les champs indiqués ci-dessous.

) les entrées Entity ID et Single Sign-On URL (Assertion Consumer Service) depuis la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server vers les champs indiqués ci-dessous.

Dans la configuration de l’application OneLogin :

-

Collez la valeur Entity ID ci-dessus (nom du fournisseur de services) comme URL Audience (EntityID).

-

Collez la valeur Single Sign-On URL ci-dessus (Assertion Consumer Service) comme ACS (Consumer) URL Validator.

-

Collez également la valeur Single Sign-On URL (Assertion Consumer Service) comme ACS (Consumer) URL.

-

Les champs RelayState, Recipient, Single Logout URL et Login URL peuvent être laissés vides.

-

Assurez-vous que l’option SAML nameID format est définie sur Email, et que SAML signature element est défini sur Both. Cliquez sur le bouton Save pour confirmer les paramètres.

-

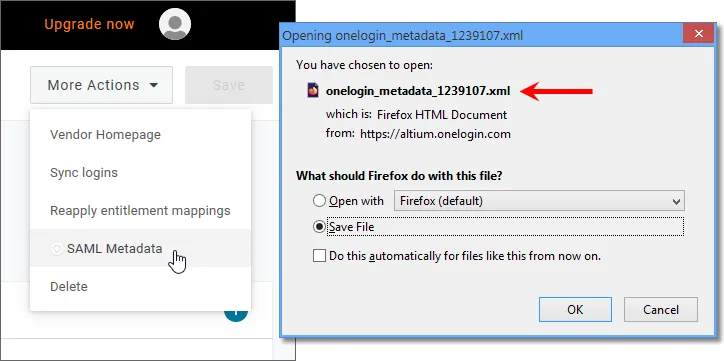

Cliquez sur le bouton More Actions, puis sur l’option de menu SAML Metadata pour télécharger les métadonnées SAML du fournisseur d’identité sous forme de fichier XML.

-

Ce fichier de métadonnées sera téléversé sur la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server afin de configurer le service SSO OneLogin – voir ci-dessous.

-

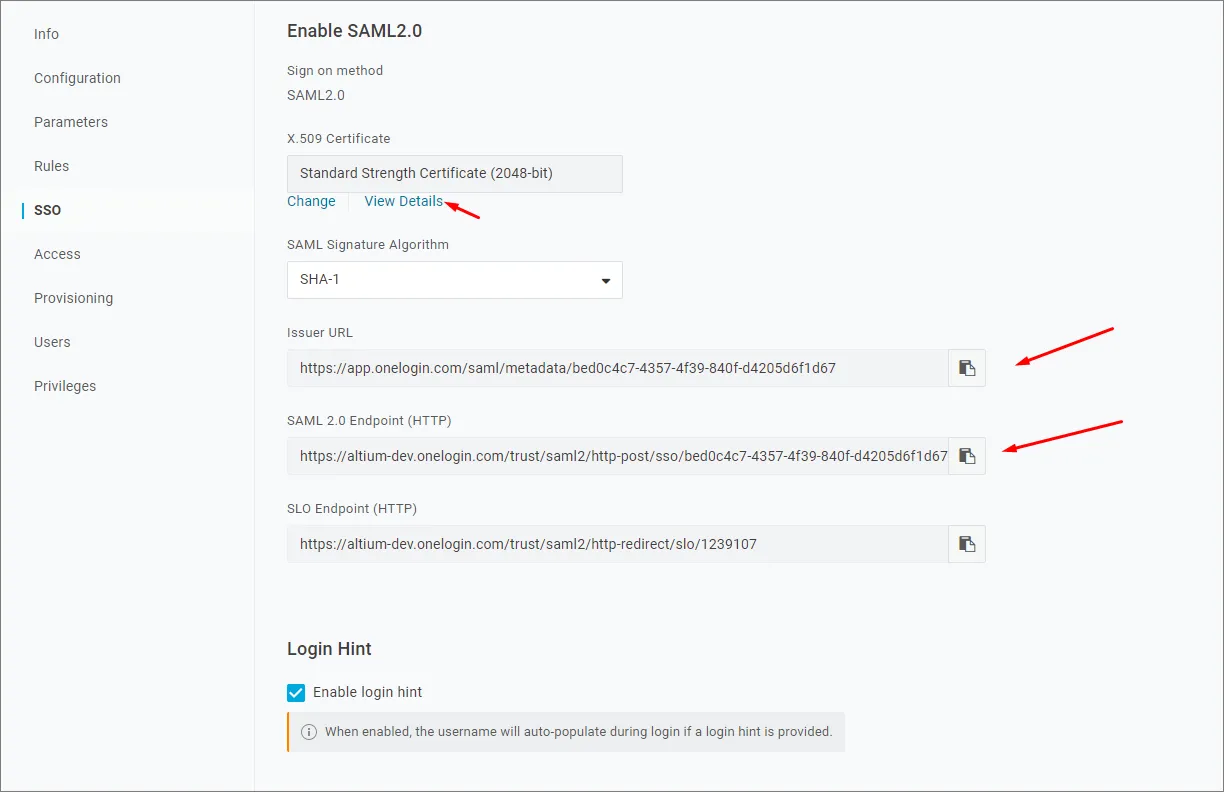

Si vous préférez configurer manuellement le service SSO OneLogin dans Enterprise Server, les paramètres requis peuvent être trouvés en sélectionnant l’option de menu SSO dans l’interface de l’application OneLogin.

-

Les étapes suivantes consisteraient à ajouter des utilisateurs et à leur attribuer l’application.

Développez la section rétractable ci-dessous pour voir un exemple pas à pas du processus d’intégration de Okta en tant que fournisseur d’identité.

Integration with Okta

-

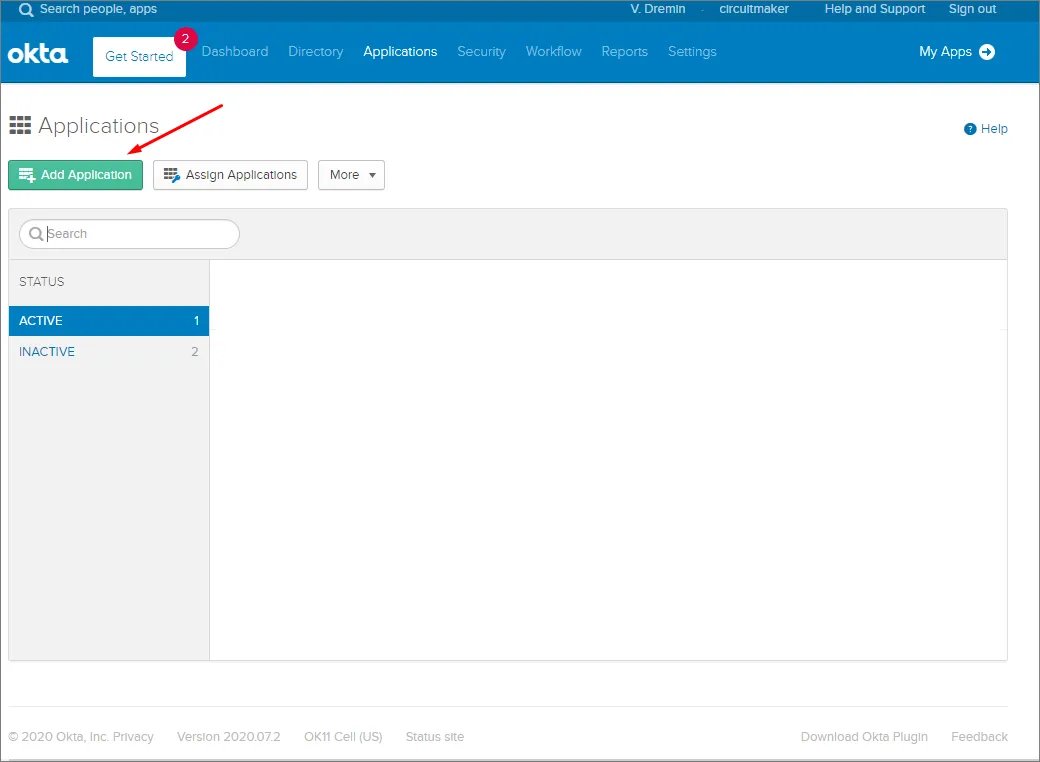

Connectez-vous à Okta en tant qu’administrateur.

-

Cliquez sur le lien/bouton Admin, puis sur le bouton Add Application sous Applications de l’entreprise.

-

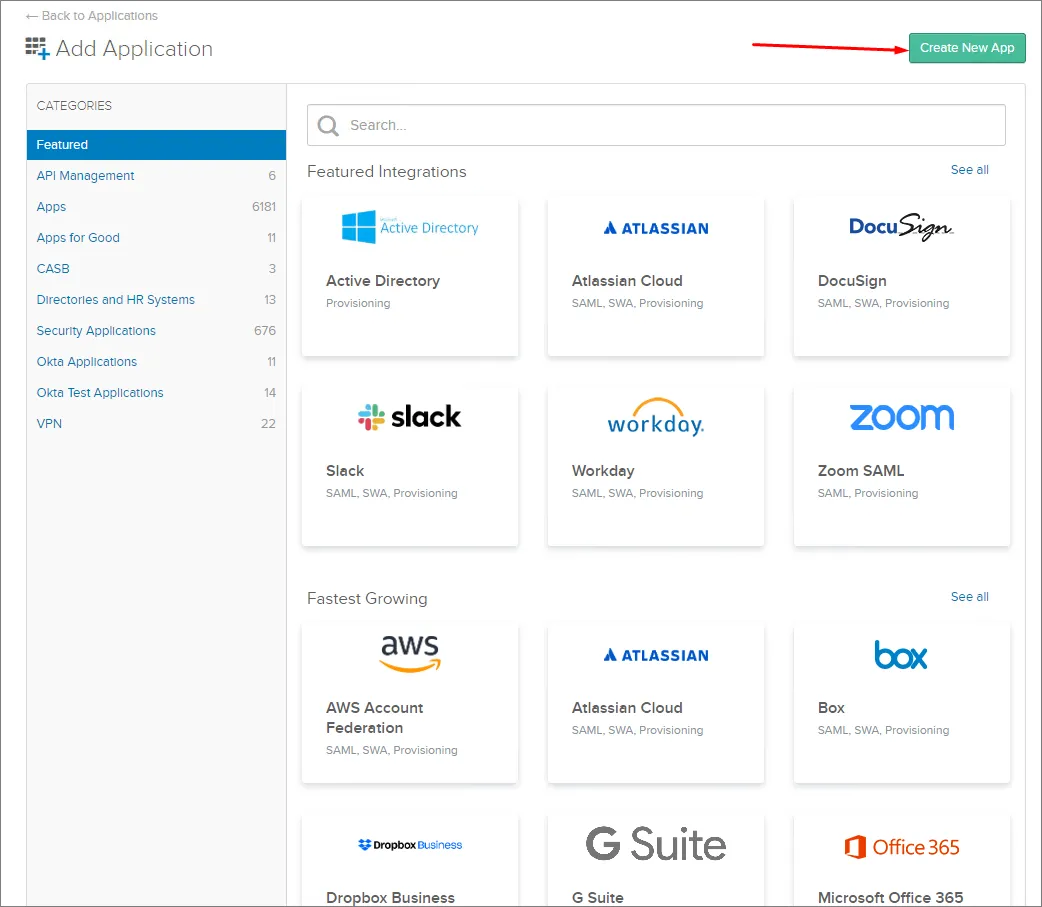

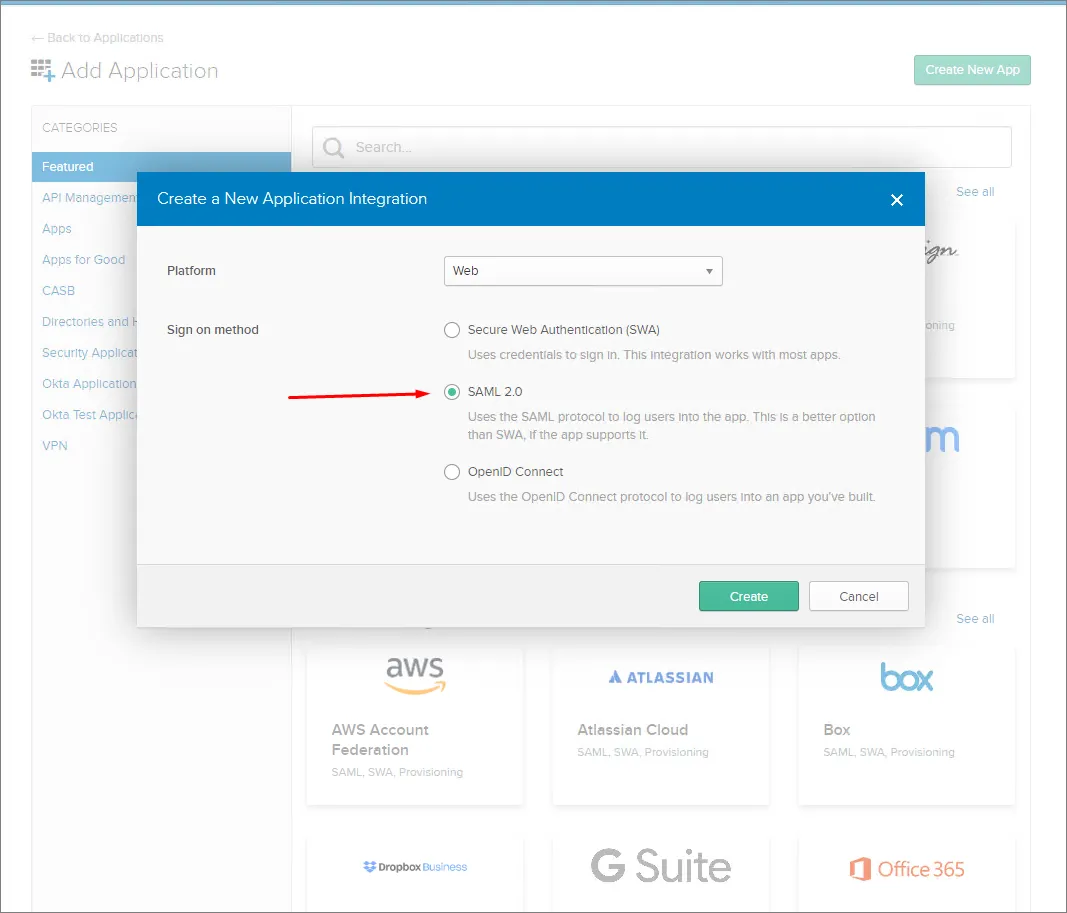

Cliquez sur le bouton Create New App.

-

Sélectionnez SAML 2.0 comme Sign-on method.

-

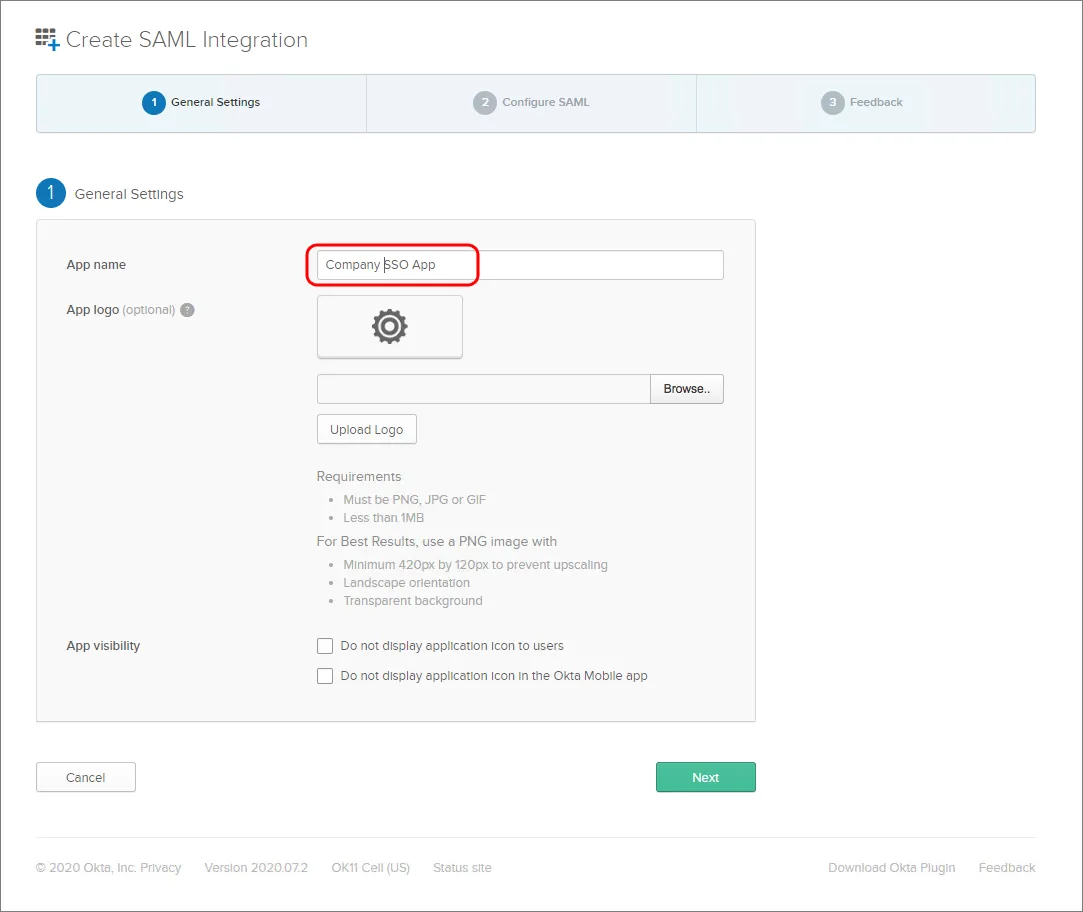

Spécifiez un App name. Celui-ci est uniquement destiné à l’affichage.

-

Notez les entrées Single Sign On URL (Assertion Consumer Service) et Entity ID sur la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server.

-

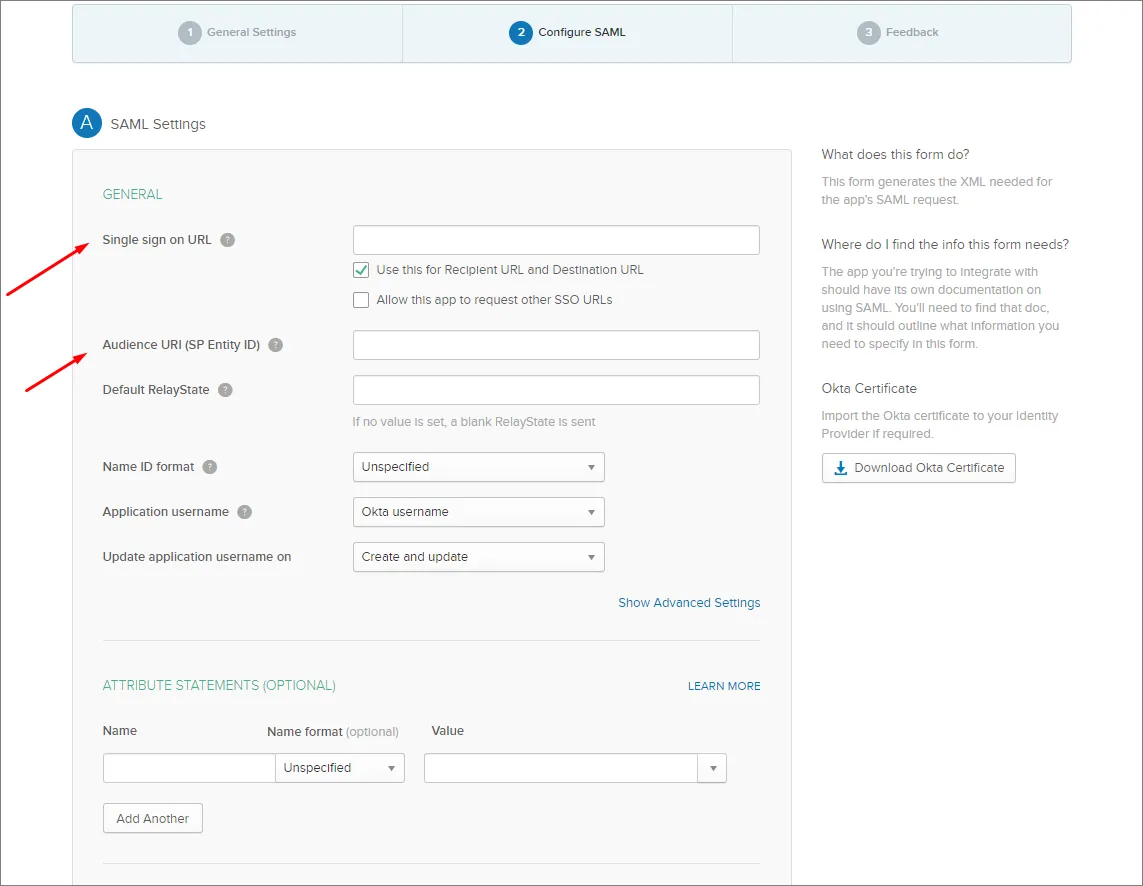

Copiez ( ) et collez l’entrée Single Sign-On URL d’Enterprise Server dans le champ Single sign on URL des paramètres SAML d’Okta.

) et collez l’entrée Single Sign-On URL d’Enterprise Server dans le champ Single sign on URL des paramètres SAML d’Okta.

-

Copiez ( ) et collez l’entrée Entity ID d’Enterprise Server dans le champ Audience URI des paramètres SAML d’Okta.

) et collez l’entrée Entity ID d’Enterprise Server dans le champ Audience URI des paramètres SAML d’Okta.

Une entrée Default RelayState n’est pas requise.

-

Définissez les champs restants comme suit :

-

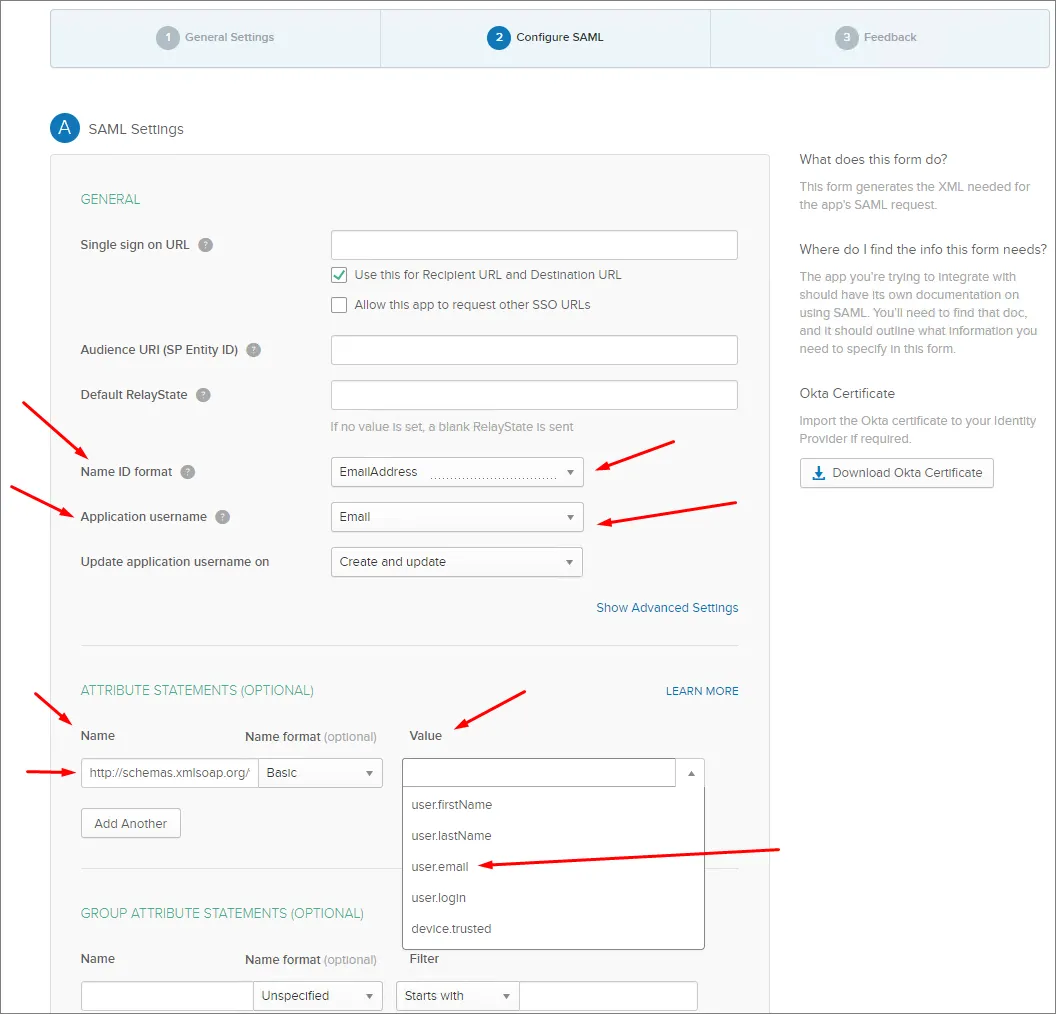

Le Name ID format est EmailAddress.

-

Le Application username est (Okta) Email.

-

Dans la section ATTRIBUTE STATEMENTS, définissez le champ Name sur : http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress et le Value sur : user.email

-

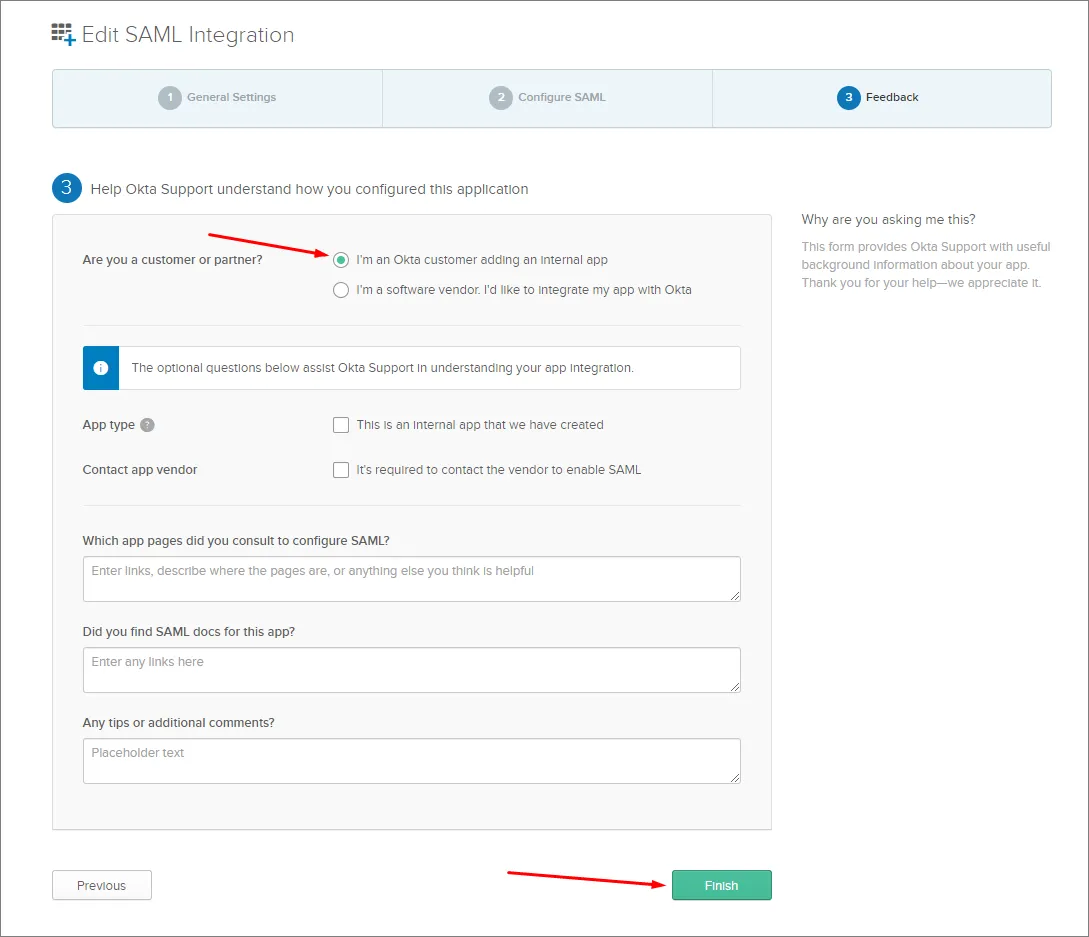

Cliquez sur le bouton Next et sélectionnez l’option ..Okta customer adding an internal app.

-

Cliquez sur le bouton Finish.

-

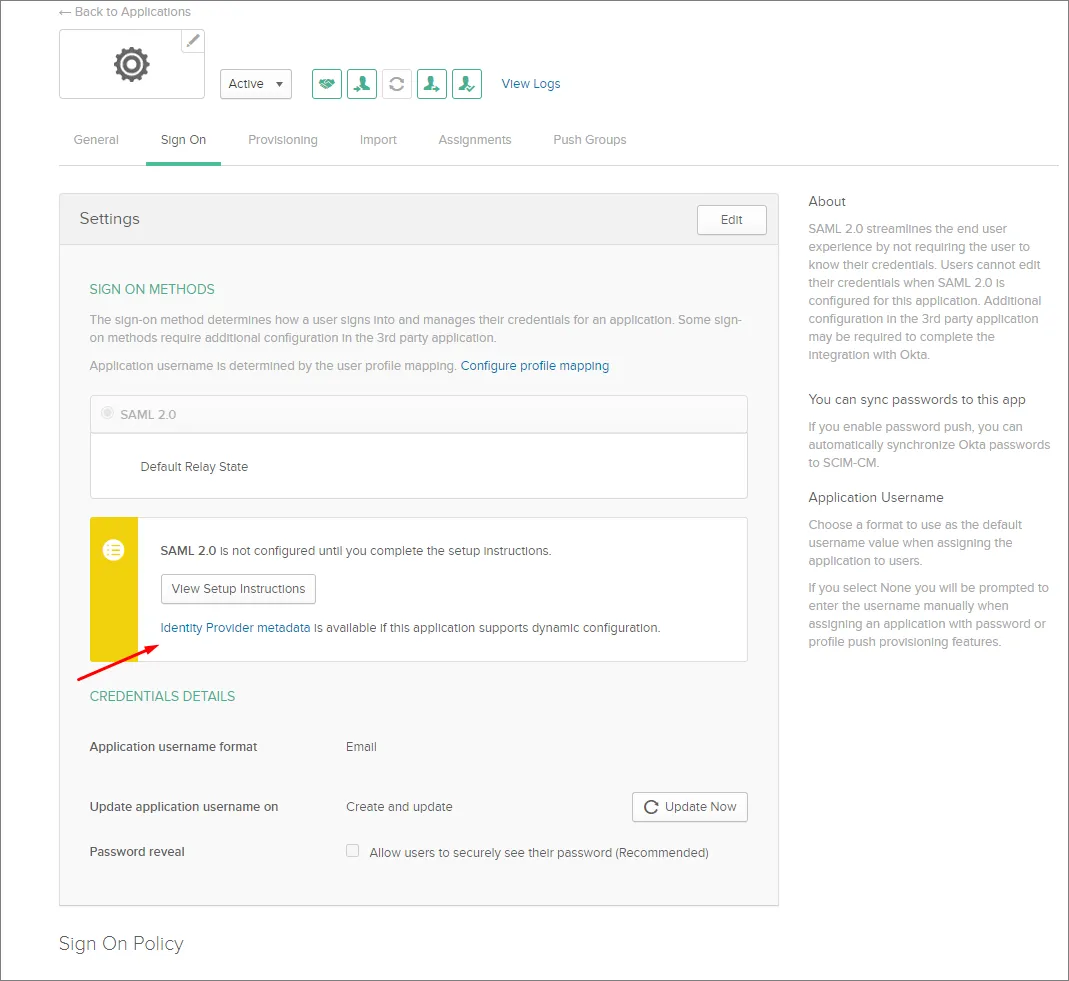

Cliquez sur le lien Identity Provider metadata et enregistrez le XML de métadonnées sur votre ordinateur, ou cliquez sur le bouton View Setup Instructions pour les options de configuration manuelle.

-

Dans la section SAML Identity Provider configuration de la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server, téléversez le fichier XML de métadonnées enregistré ou configurez manuellement les sections individuelles – voir ci-dessus.

Développez la section rétractable ci-dessous pour voir un exemple pas à pas du processus d’intégration de Microsoft Entra ID en tant que fournisseur d’identité.

Integration with Microsoft Entra ID

-

Connectez-vous au Microsoft Entra admin center.

-

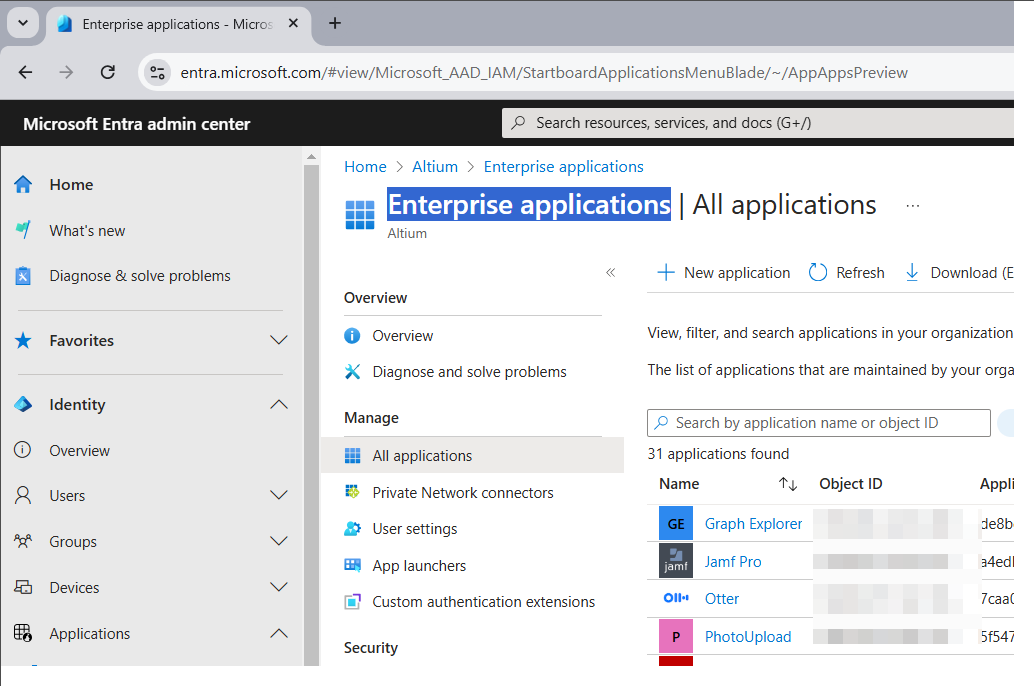

Sélectionnez Identity, puis l’option Enterprise applications.

-

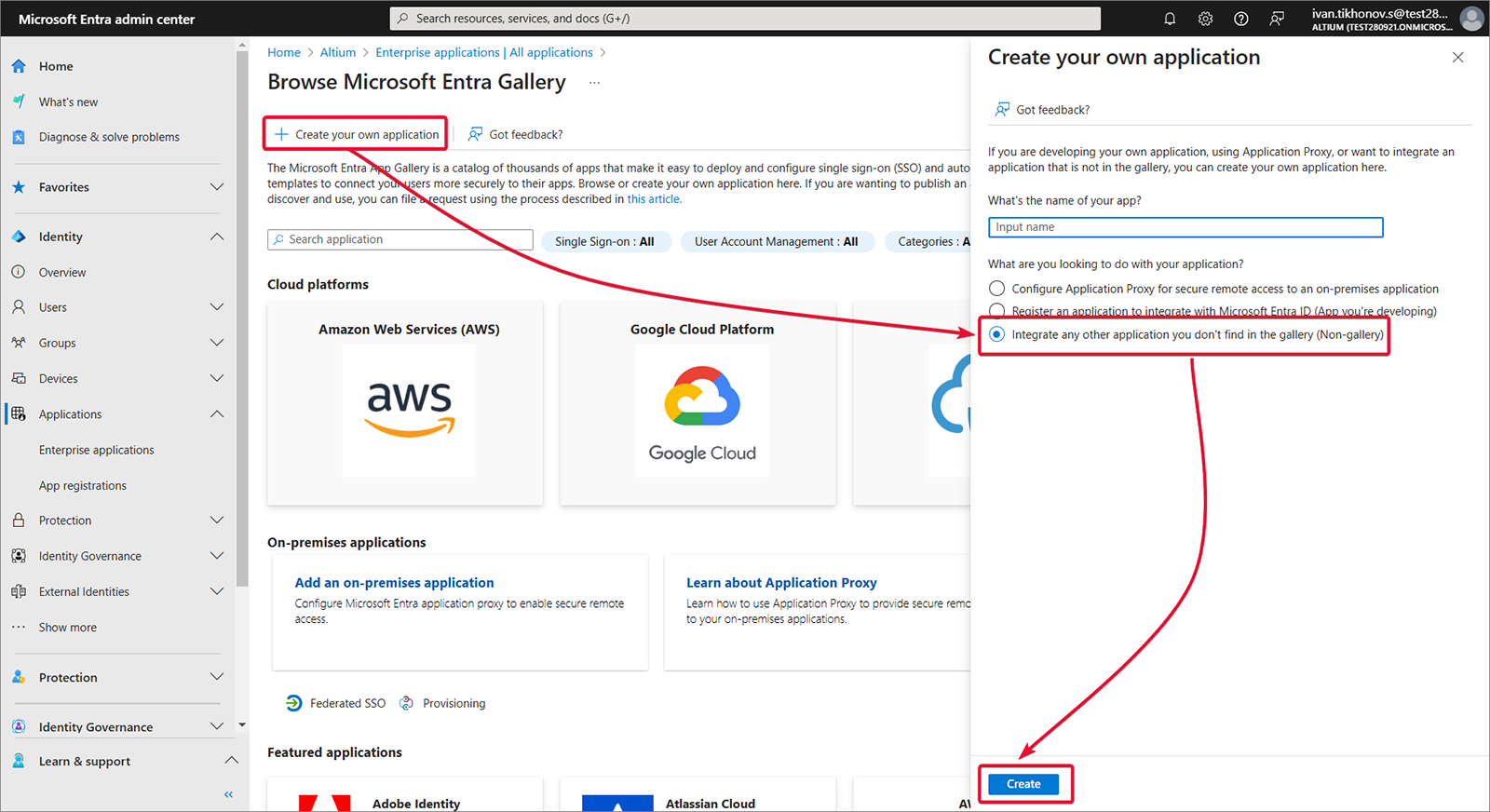

Créez votre propre application.

-

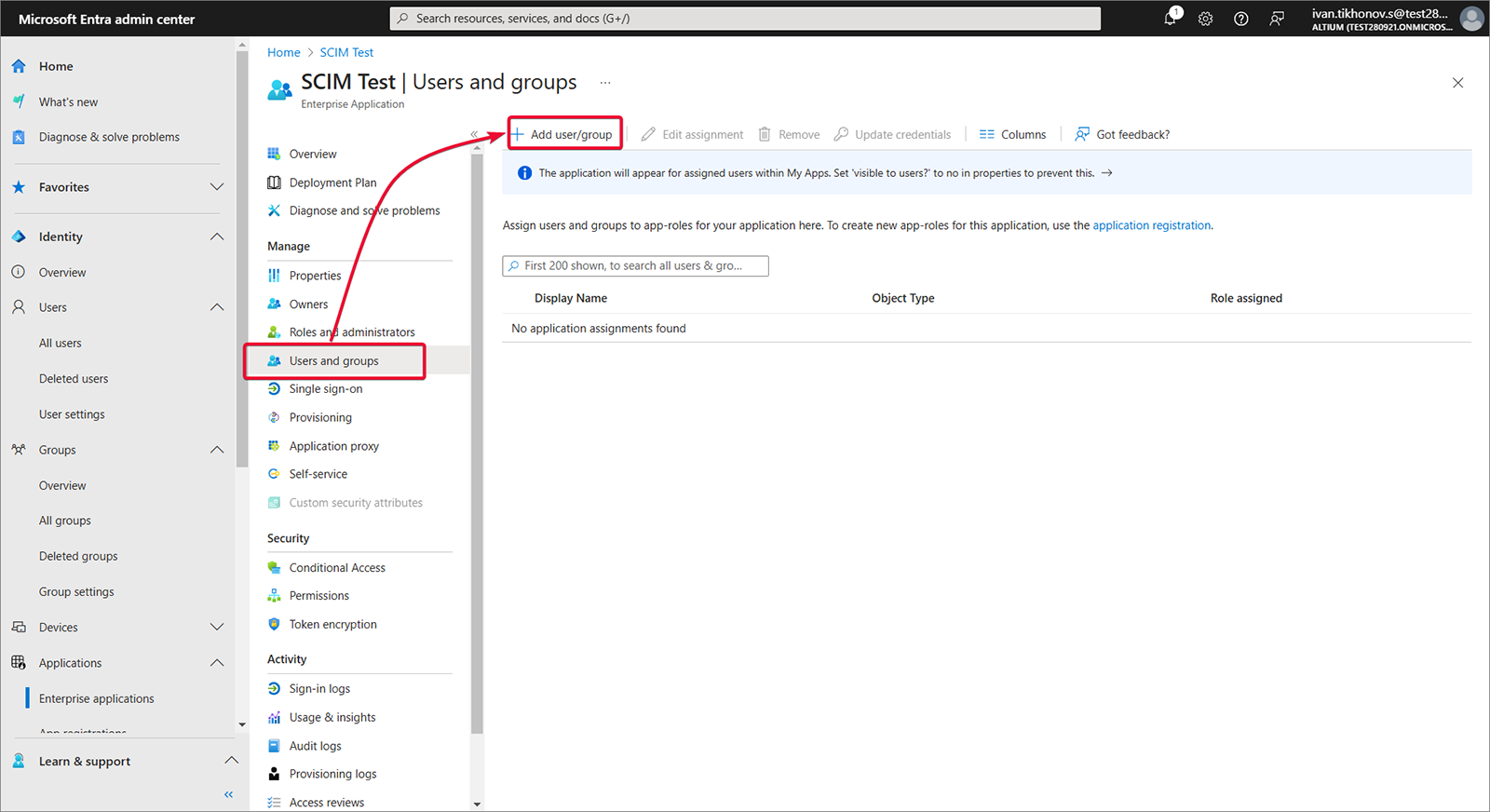

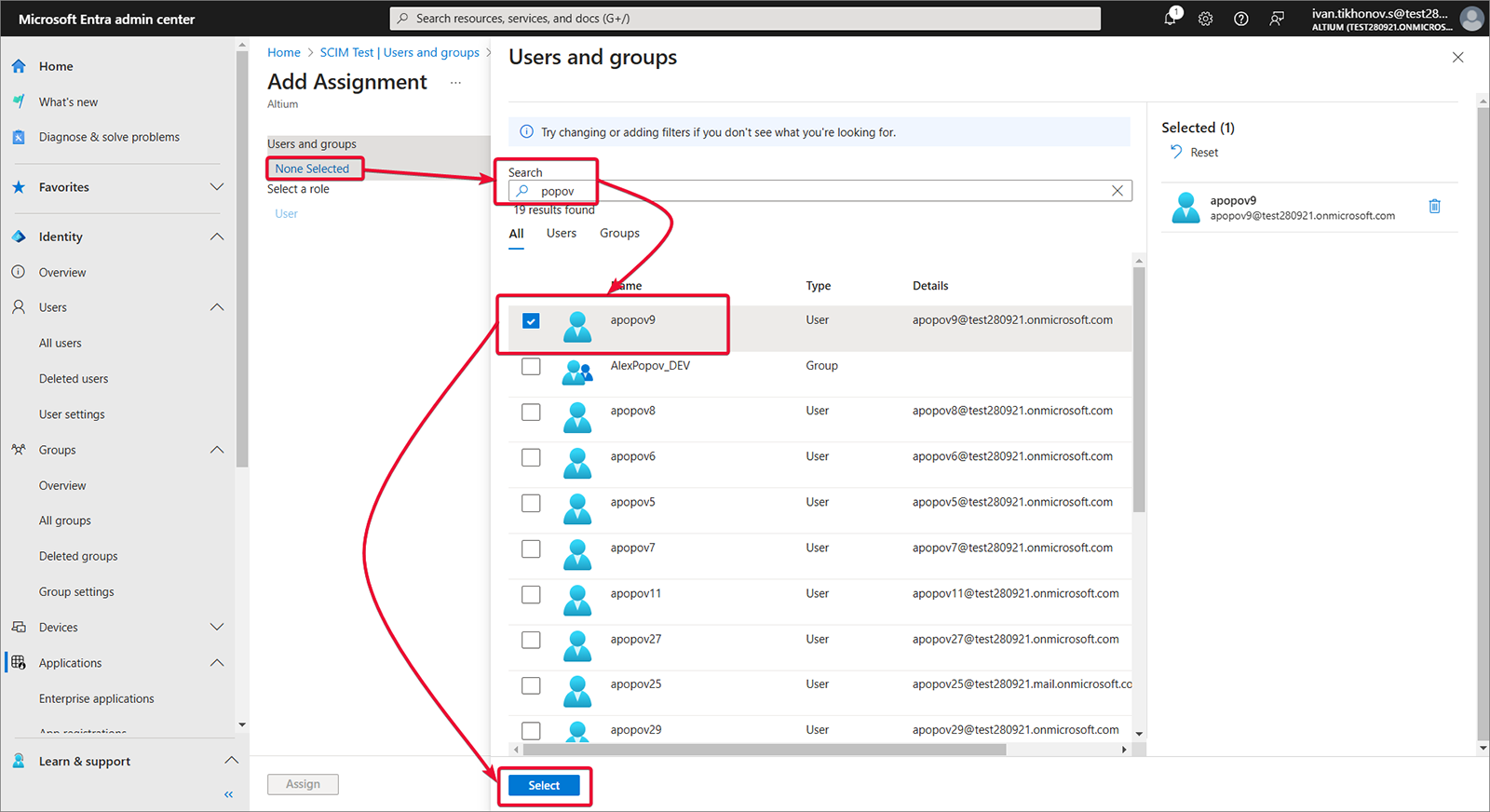

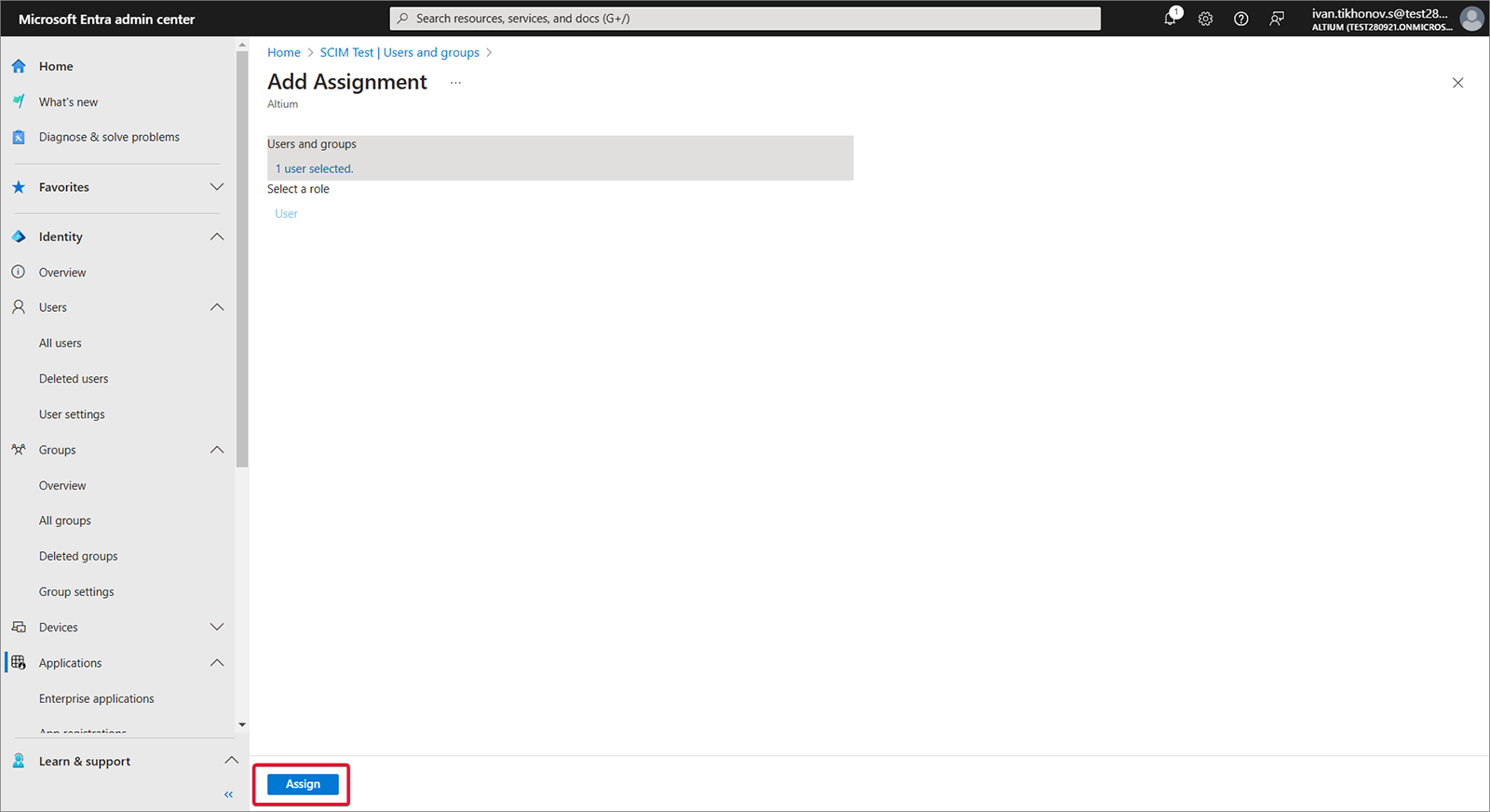

Sélectionnez Users and groups, puis Add user/group.

-

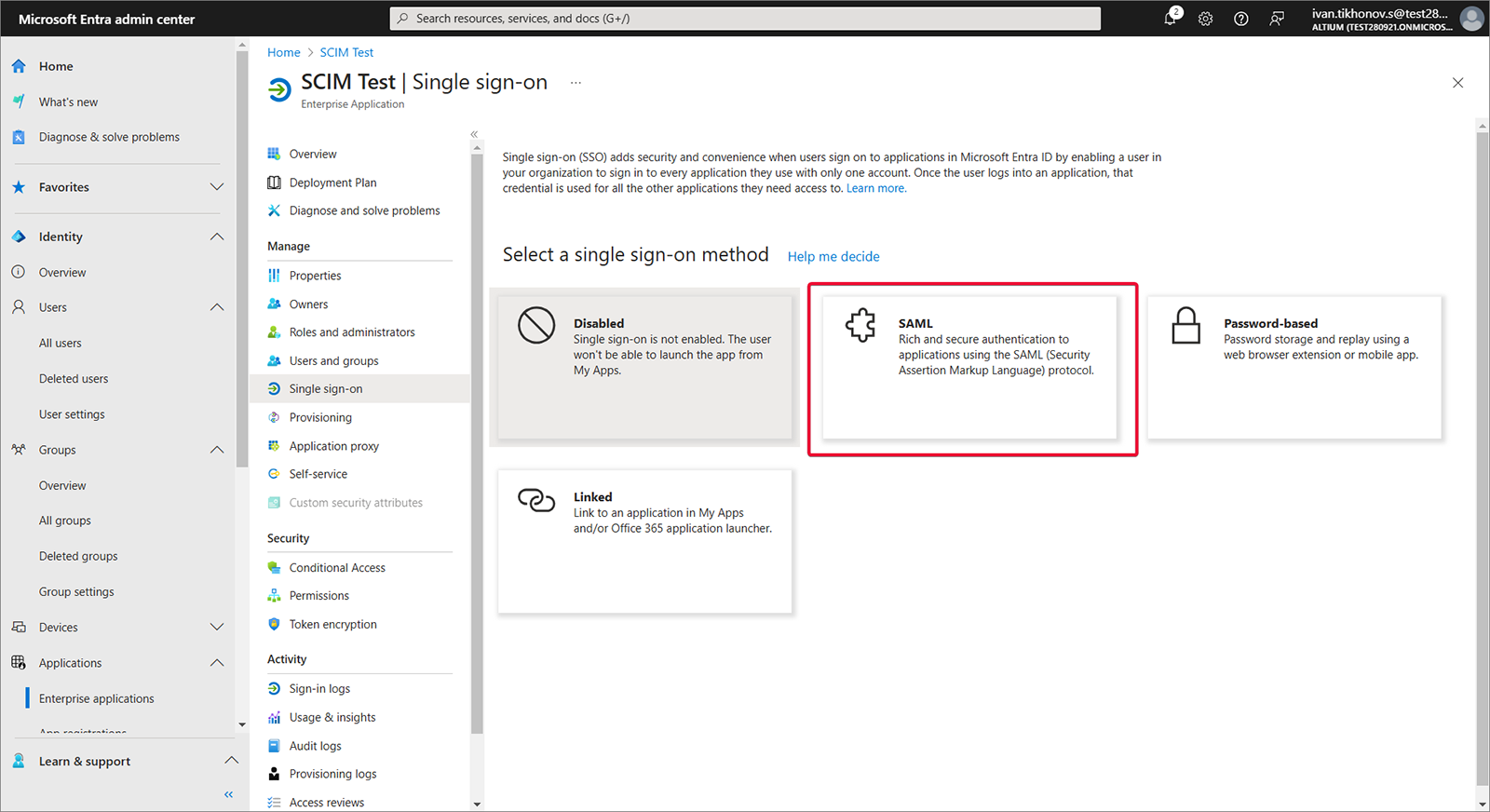

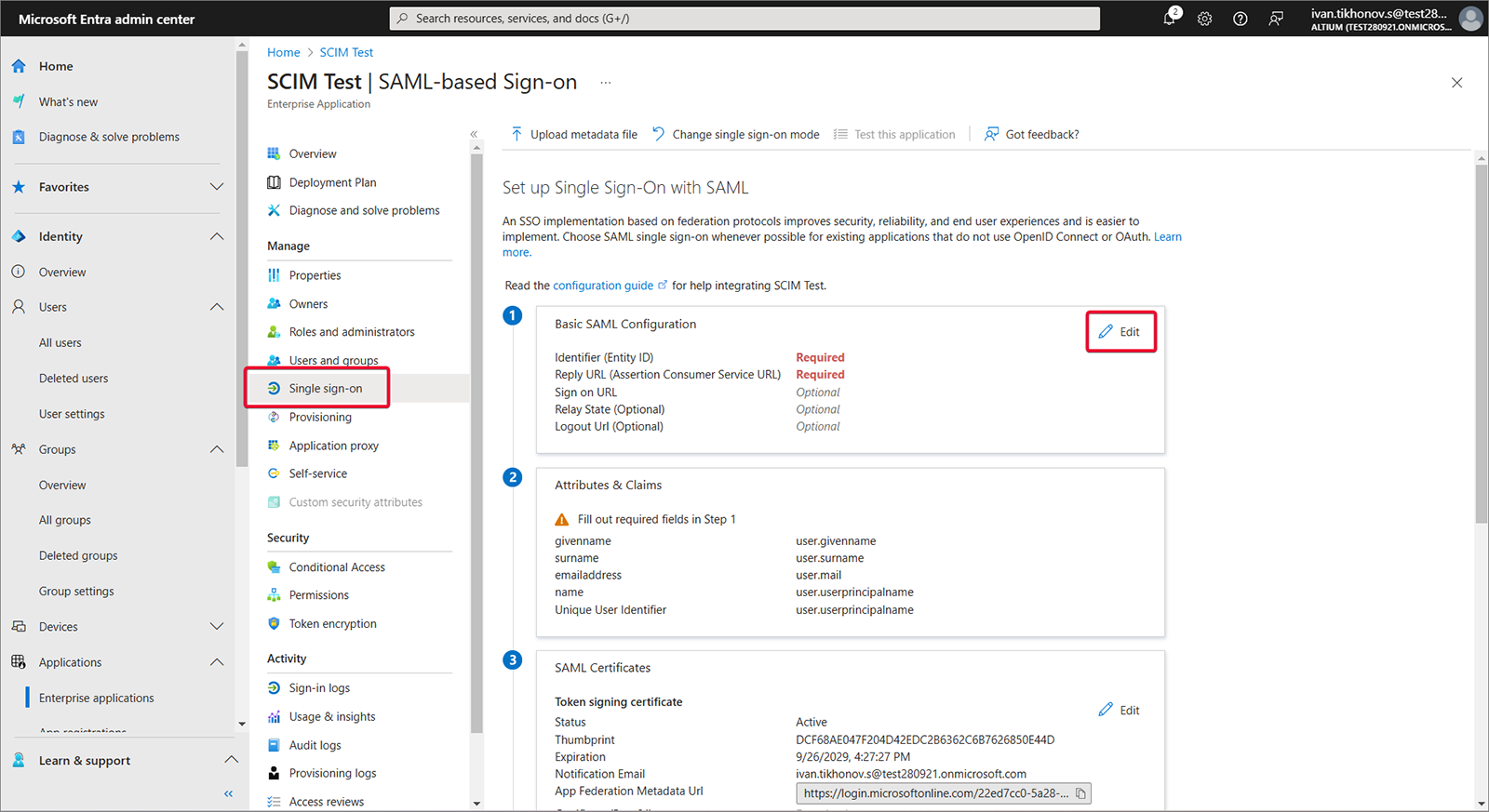

Sélectionnez Single sign-on, Step 1, puis Edit.

-

Copiez ( ) Entity ID et Single Sign-On URL depuis la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server. Collez les chaînes copiées dans les champs Entity ID et Assertion Consumer Service URL dans la zone SAML Configuration de l’application Microsoft Entra. Assurez-vous que les cases Default sont cochées pour ces champs, puis enregistrez la configuration.

) Entity ID et Single Sign-On URL depuis la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server. Collez les chaînes copiées dans les champs Entity ID et Assertion Consumer Service URL dans la zone SAML Configuration de l’application Microsoft Entra. Assurez-vous que les cases Default sont cochées pour ces champs, puis enregistrez la configuration.

-

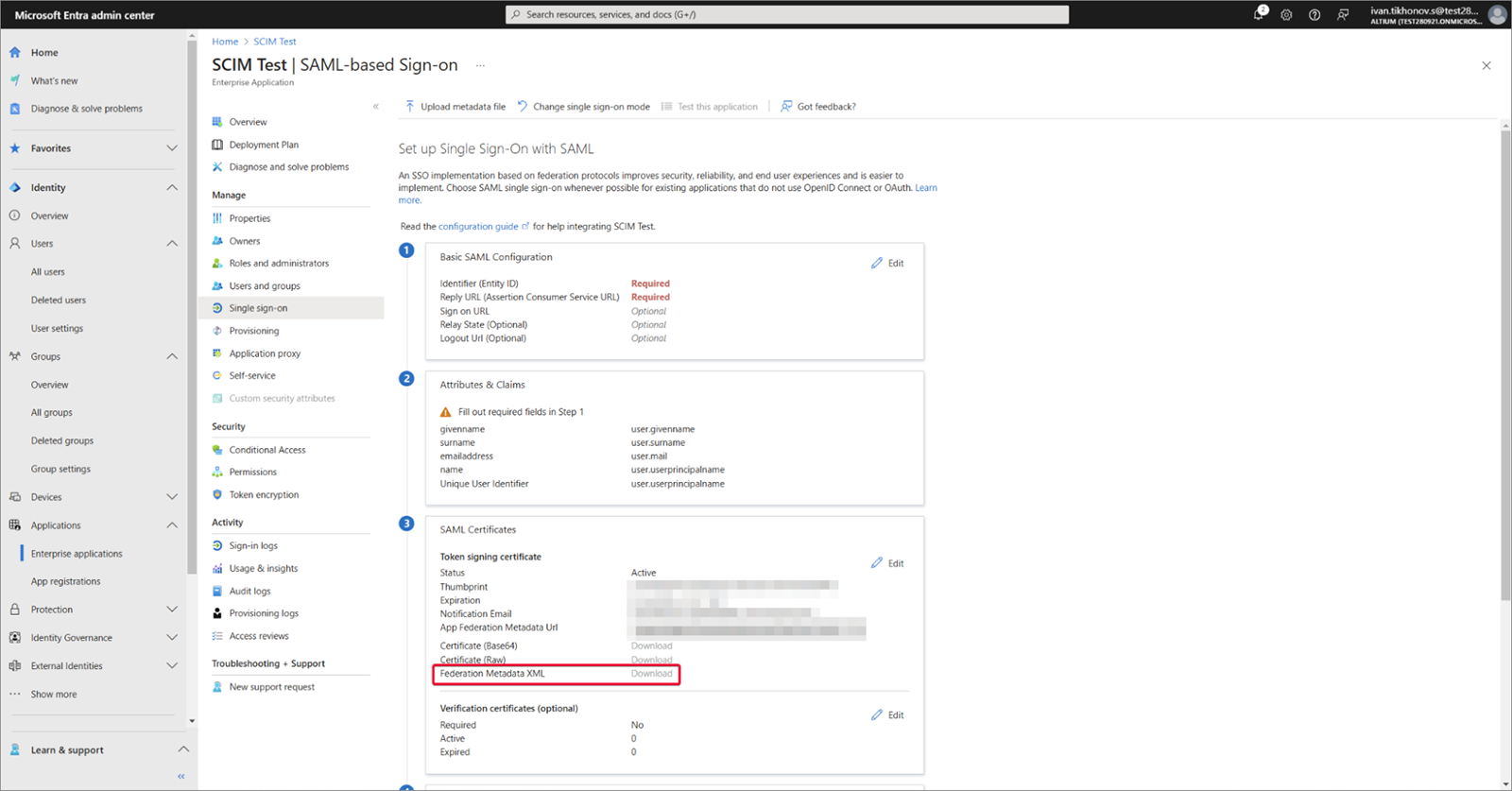

Téléchargez le XML de métadonnées de fédération créé.

-

Téléversez le XML de métadonnées de fédération sur la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server, puis testez la connexion d’intégration SAML – voir ci-dessus.

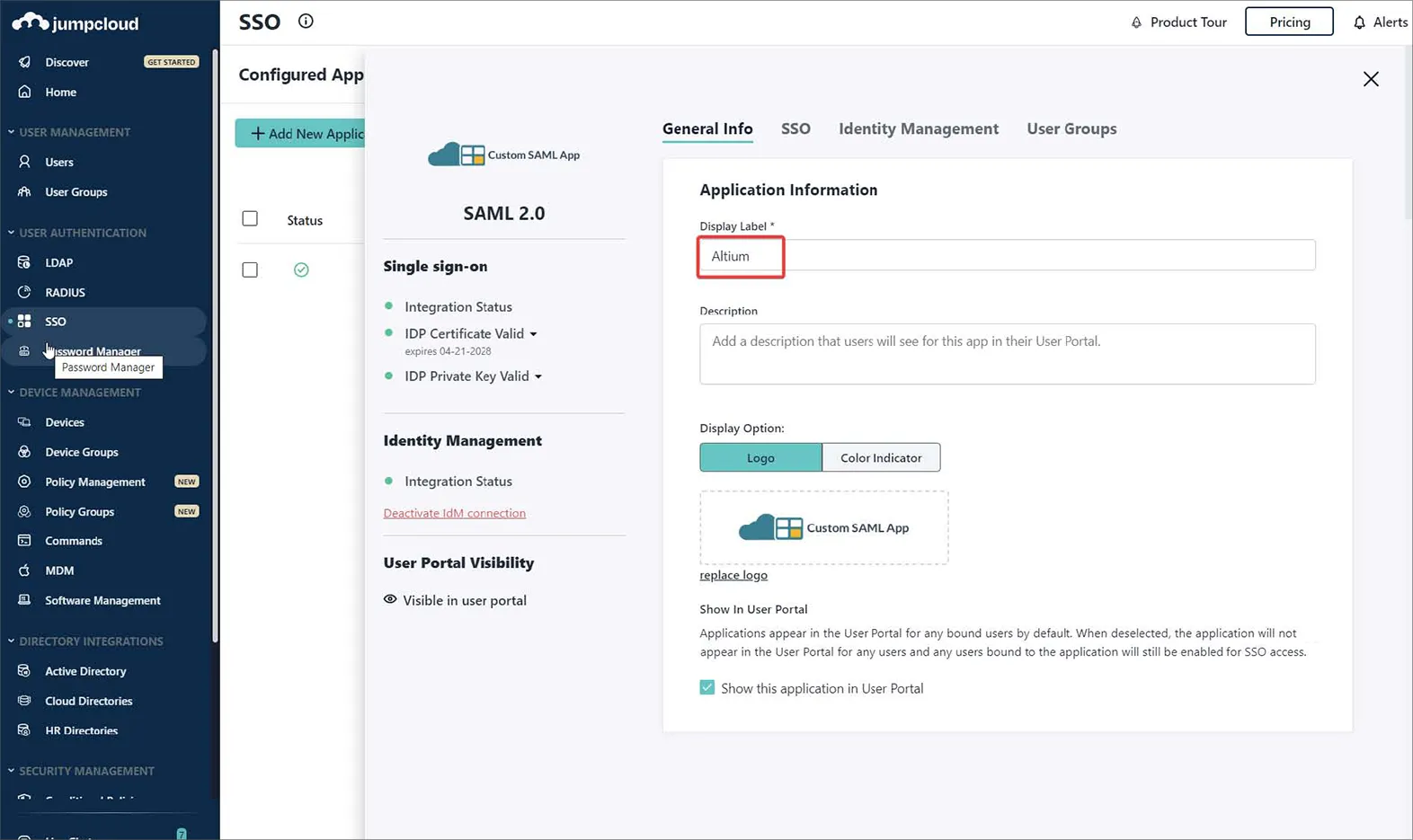

Développez la section rétractable ci-dessous pour voir un exemple pas à pas du processus d’intégration de JumpCloud en tant que fournisseur d’identité.

Integration with JumpCloud

-

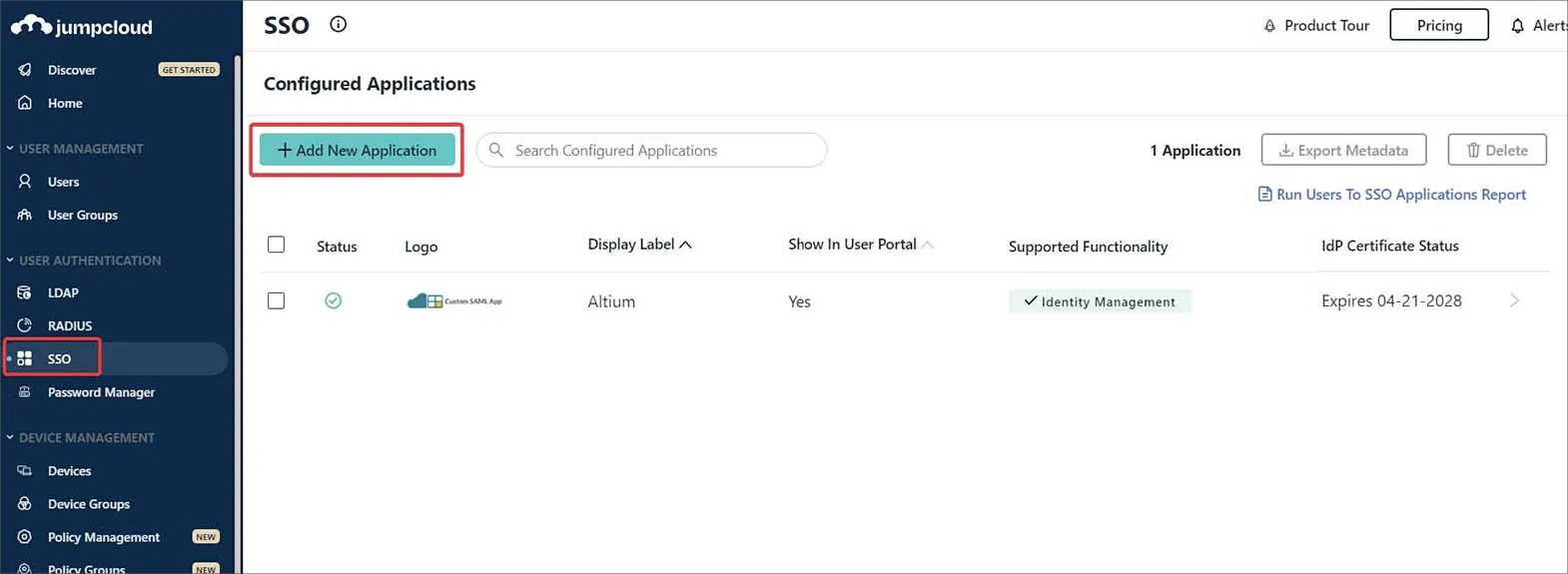

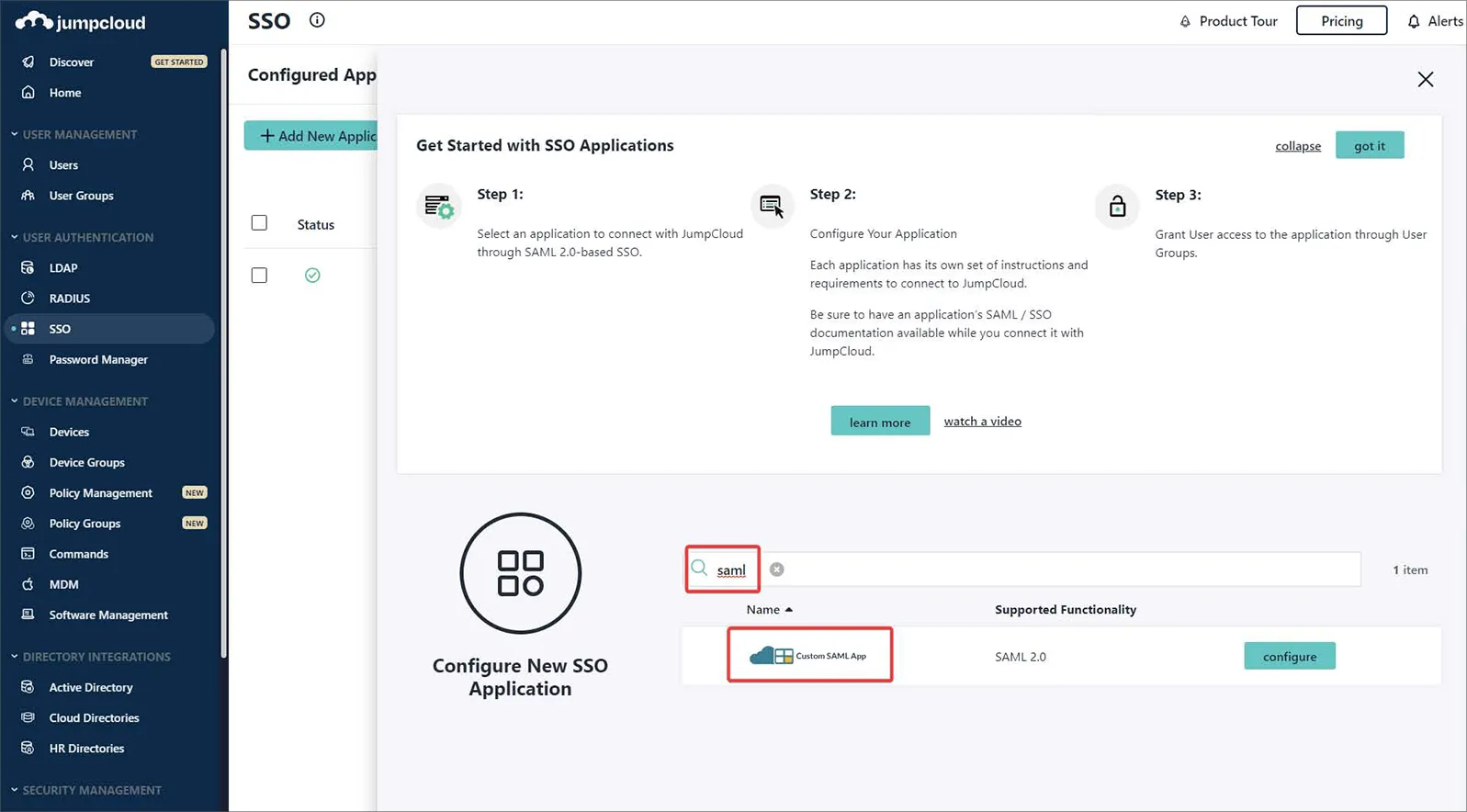

Dans l’interface JumpCloud, sélectionnez SSO dans l’arborescence de navigation, puis le bouton Add New Application sur la page SSO.

-

Saisissez « saml » dans la fenêtre de configuration Search pour localiser puis installer Custom SAML App.

-

Nommez votre instance de Custom SAML App – dans cet exemple, l’étiquette est Altium.

-

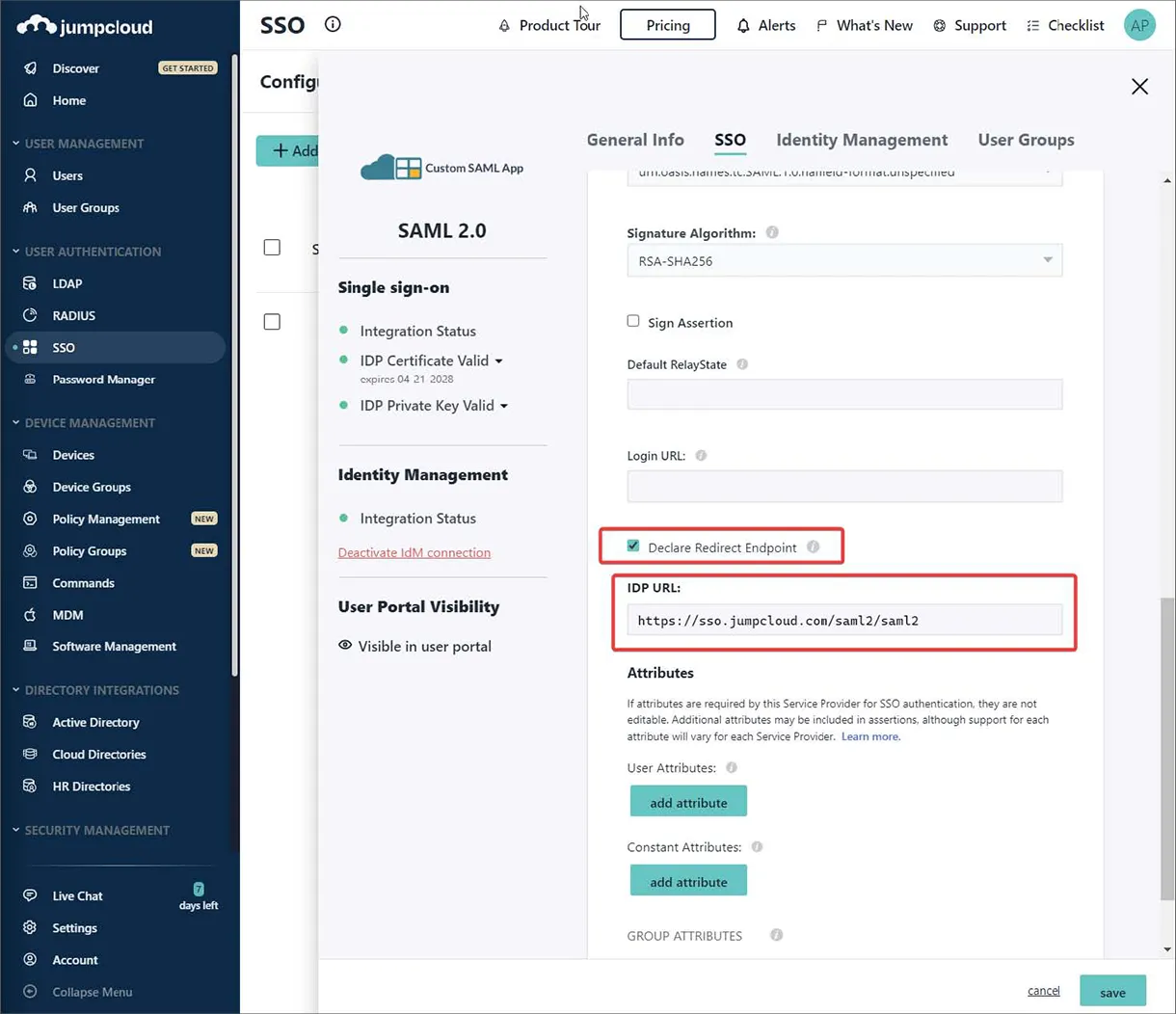

Passez à l’onglet SSO dans l’interface de configuration JumpCloud et saisissez les paramètres Entity/URL depuis la page Admin – Settings – Authentication de l’interface navigateur d’Enterprise Server comme indiqué.

-

Saisissez le point de terminaison JumpCloud IDP URL et activez l’option Declare Redirect Endpoint.

-

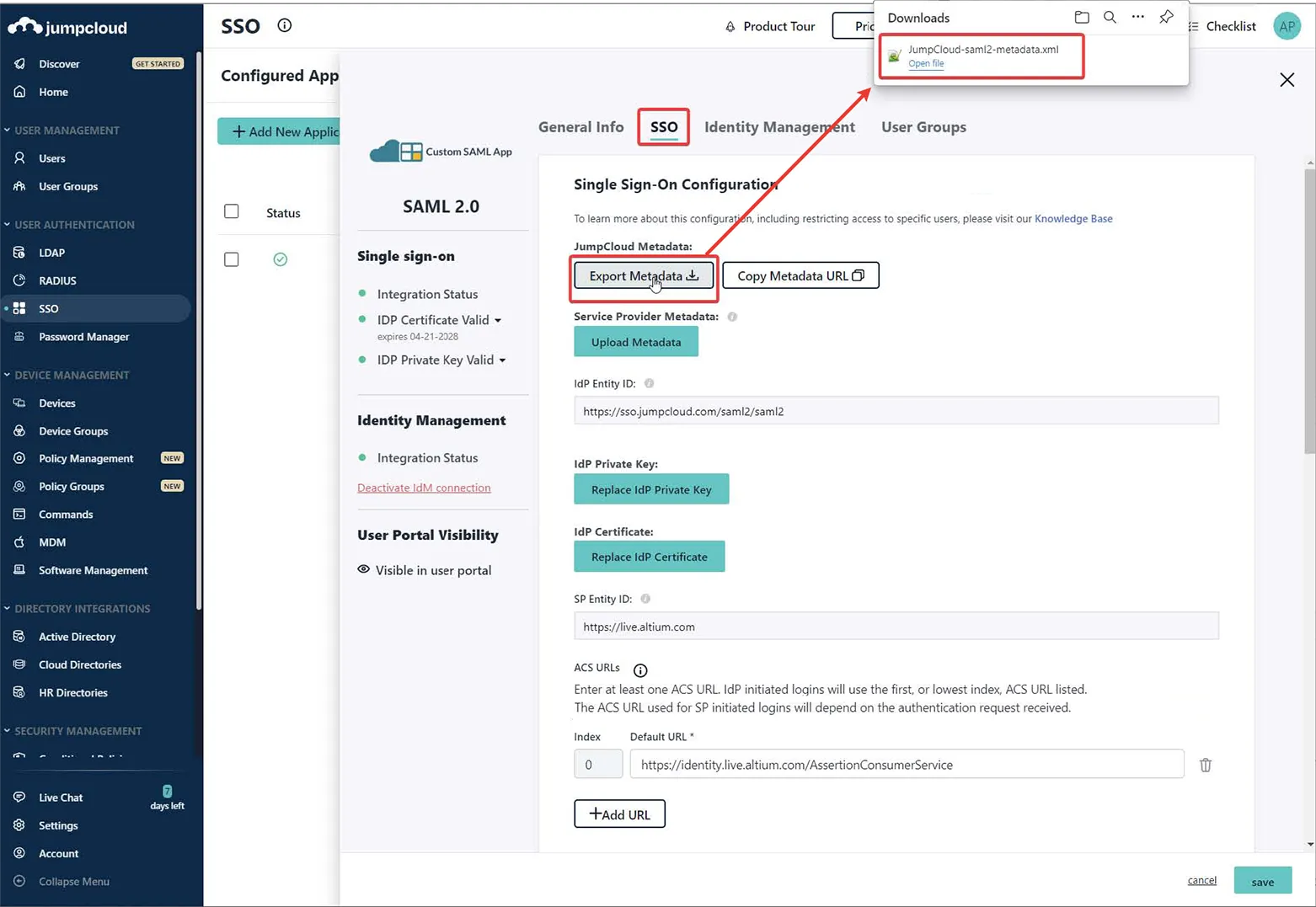

Utilisez l’option Export Metadata pour télécharger le fichier XML de métadonnées SAML résultant.

-

Téléchargez le fichier XML de métadonnées sur la page Admin – Settings – Authentication de l’interface navigateur de l’Enterprise Server, puis testez la connexion d’intégration SAML – voir ci-dessus.

Développez la section repliable ci-dessous pour voir un exemple pas à pas du processus d’intégration de Microsoft Administrative Domain Federated Services (AD FS) en tant que fournisseur d’identité.

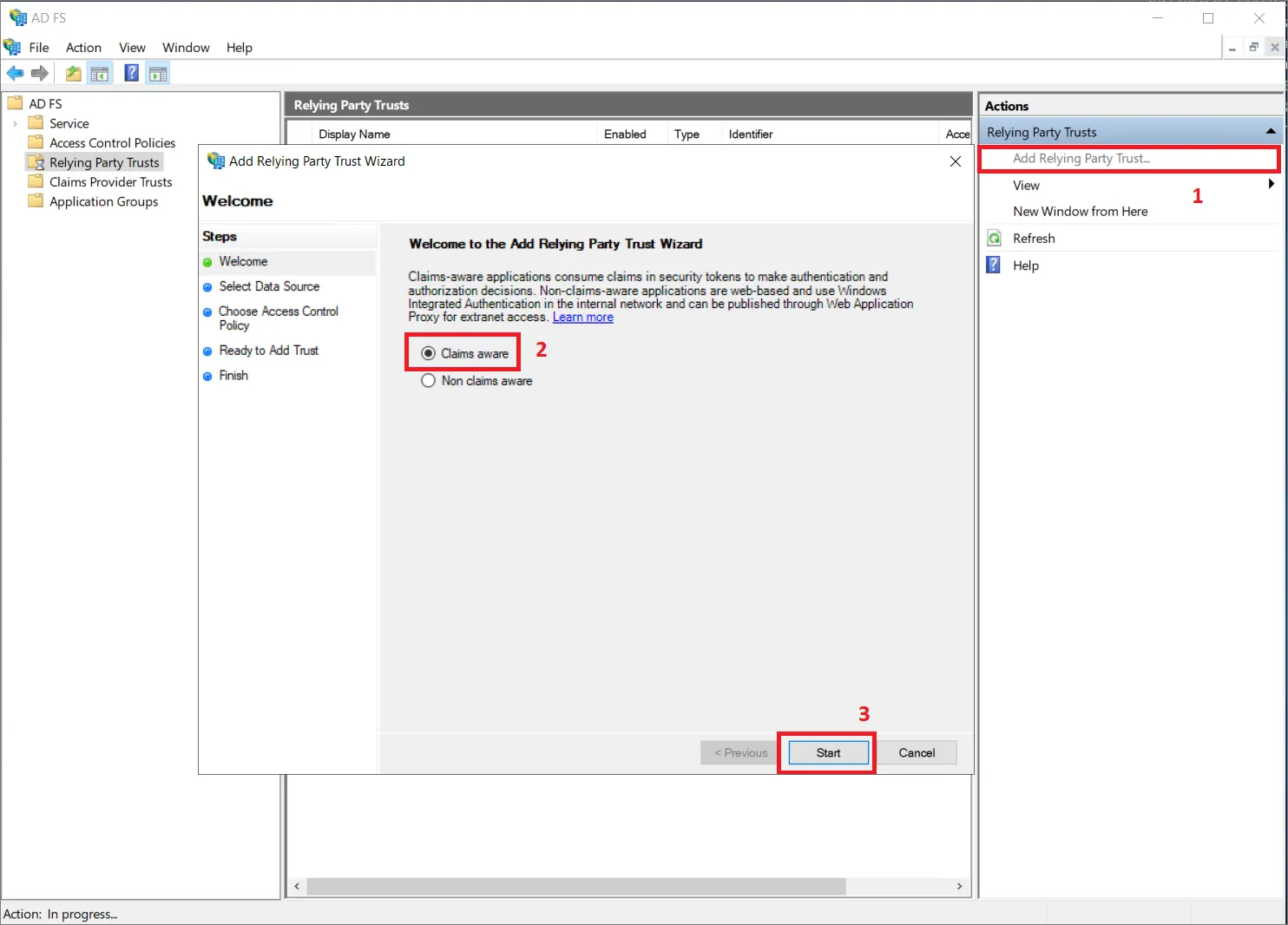

Integration with Microsoft AD FS

Vous devez disposer d’un accès administrateur à l’instance AD FS.

-

Ouvrez l’application AD FS Management (généralement Start → Windows Administrative Tools → AD FS Management).

-

Accédez à Relying Party Trusts et cliquez sur l’option Add Relying Party Trust... (1).

-

Dans la fenêtre contextuelle, veillez à sélectionner Claims aware (2), puis cliquez sur Start (3).

-

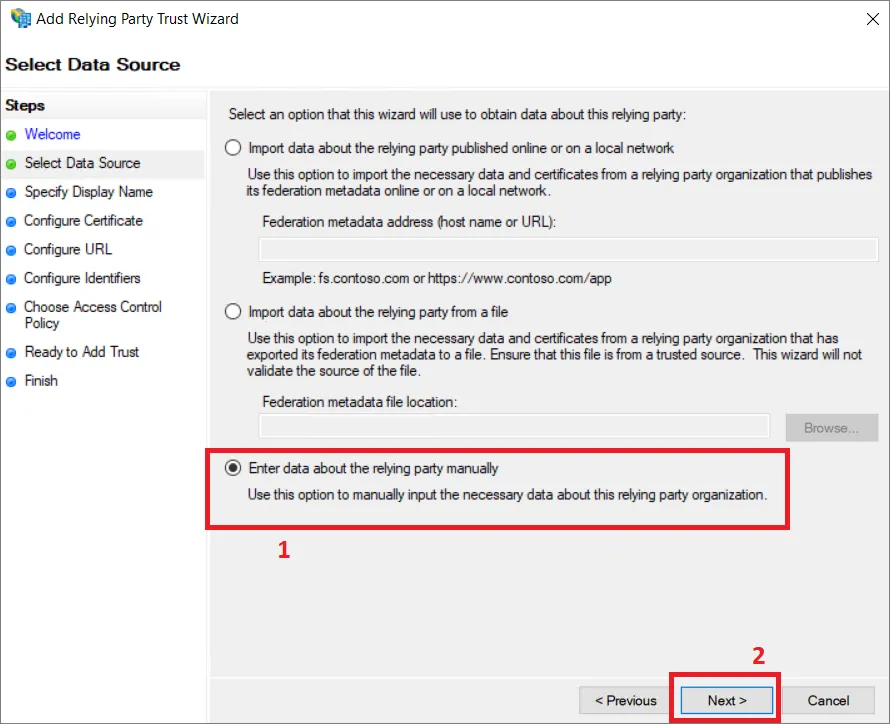

À l’étape Select Data Source, sélectionnez Enter data about the relying party manually (1), puis cliquez sur Next (2).

-

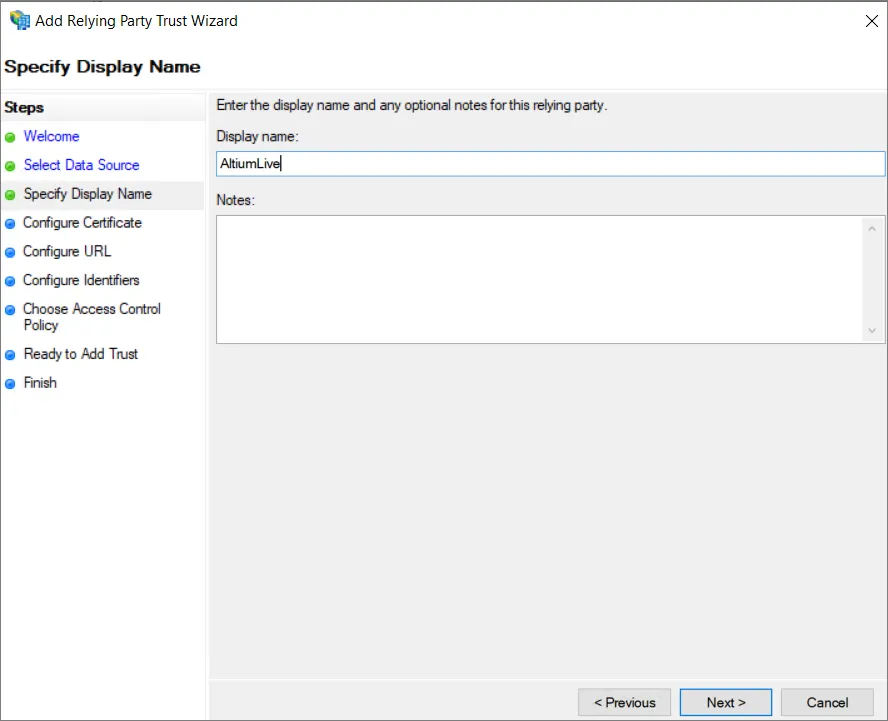

Indiquez un nom d’affichage pour la relation d’approbation. Cet exemple utilise AltiumLive comme nom d’affichage.

-

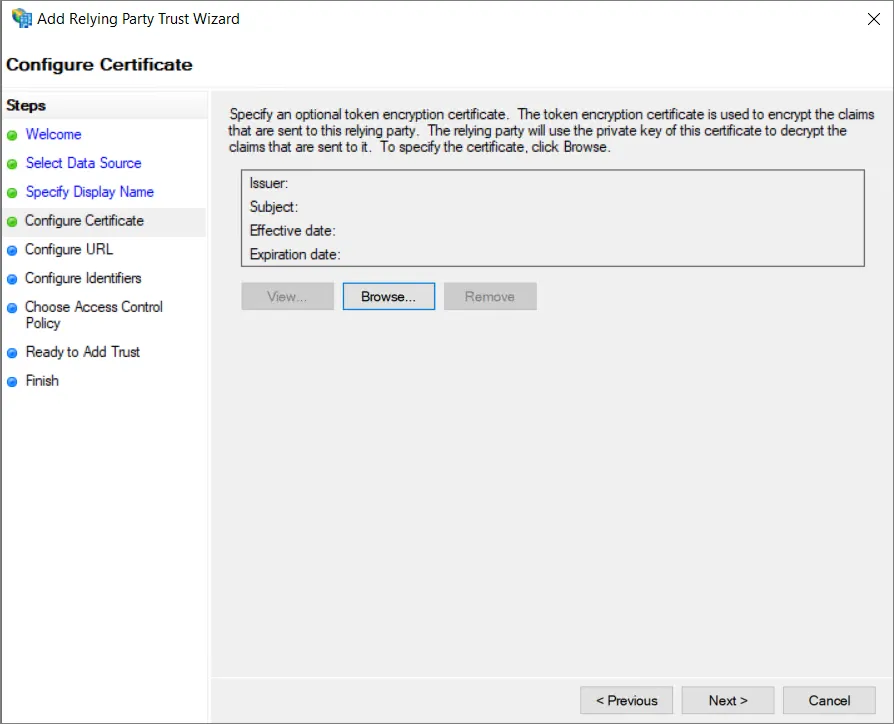

Selon votre configuration de sécurité, vous pouvez spécifier un certificat facultatif de chiffrement de jeton. Dans le cadre de ce guide, nous n’en utiliserons pas.

-

À l’étape Configure URL, veillez à sélectionner l’option Enable support for the SAML 2.0 WebSSO protocol (1) et saisissez Single Sign-On URL copié depuis la page Admin – Settings – Authentication de l’interface navigateur de l’Enterprise Server dans le champ Relying party SAML 2.0 SSO service URL: (2). Cliquez sur Next (3).

-

À l’étape Configure Identifiers, fournissez un identifiant pour cette relation d’approbation dans le champ de saisie (1). L’identifiant doit être repris depuis l’entrée Entity ID située dans la zone Altium Metadata Configuration de la page Admin – Settings – Authentication de l’interface navigateur de l’Enterprise Server. Veillez à cliquer sur le bouton Add (2).

Le résultat devrait ressembler à ce qui suit. Cliquez sur Next.

-

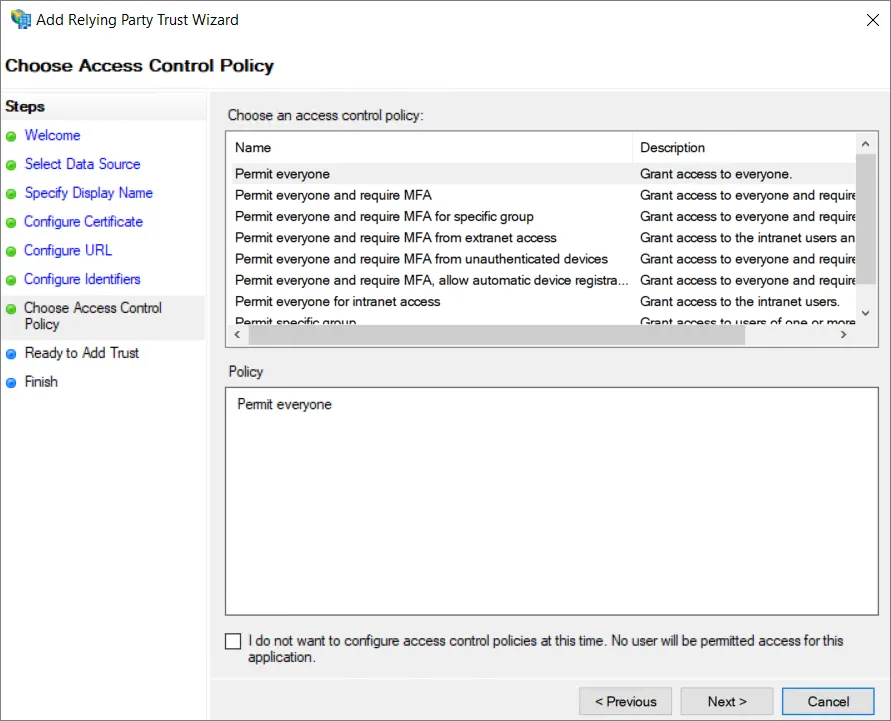

Selon votre configuration de sécurité, vous pouvez choisir des stratégies facultatives de contrôle d’accès à l’étape suivante. Pour cet exemple, nous ne sélectionnerons aucune stratégie supplémentaire et poursuivrons avec l’option Permit everyone.

-

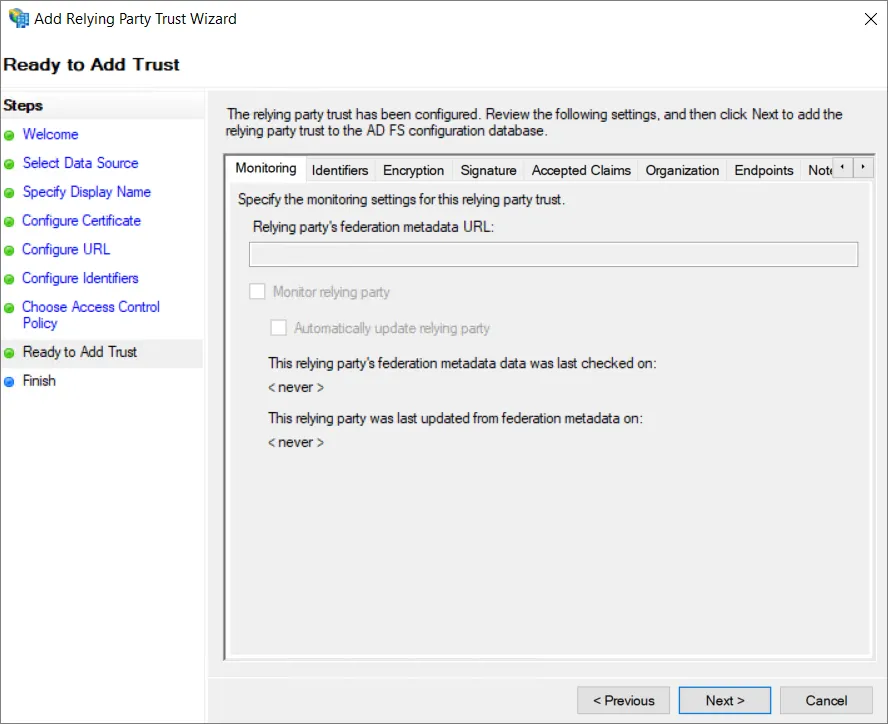

Vérifiez la configuration et sélectionnez Next.

-

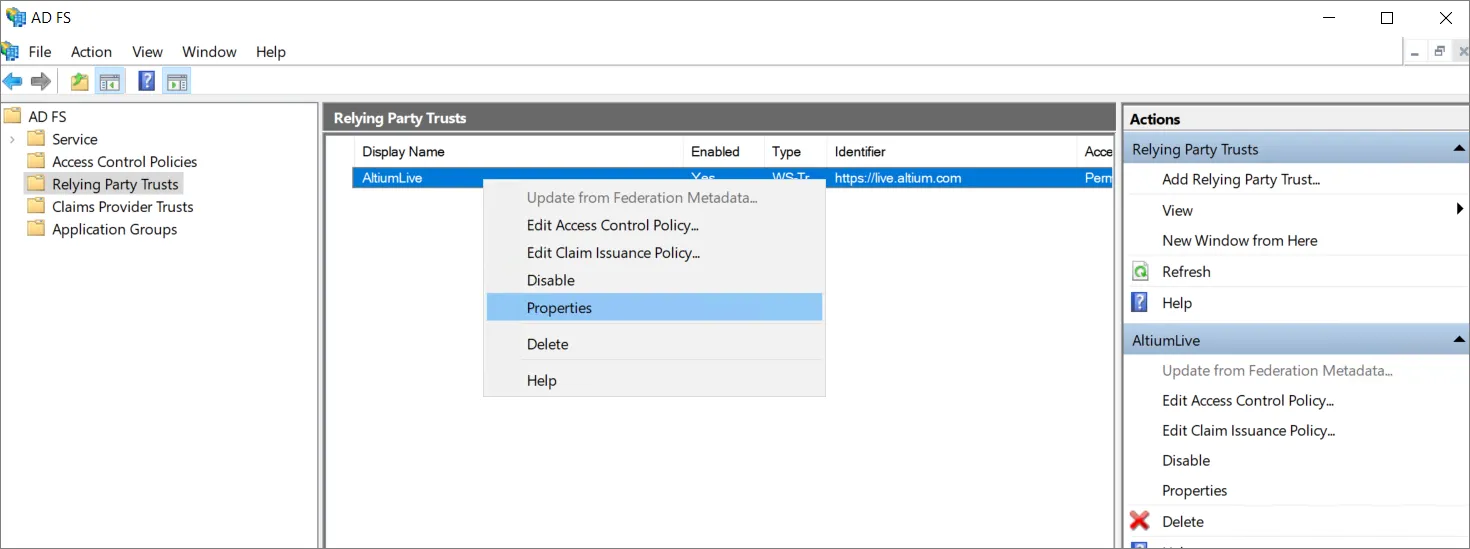

Tous les paramètres ne sont pas disponibles lors de la configuration de la relation d’approbation. Pour permettre l’utilisation de SHA-1 comme algorithme de hachage sécurisé, cliquez avec le bouton droit sur le nom de la Relying Party Trust que vous venez d’ajouter et sélectionnez Properties.

-

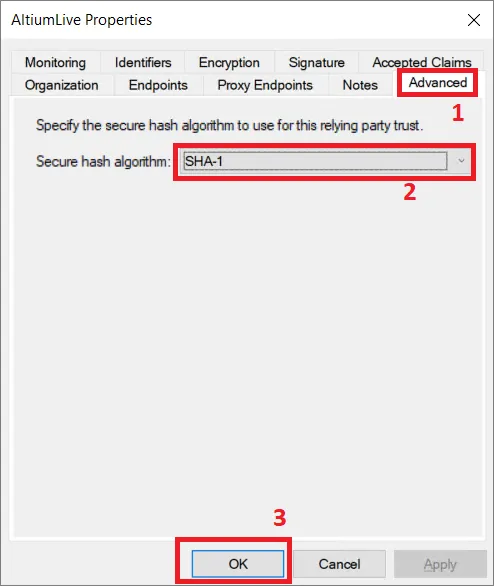

Dans la fenêtre des propriétés, sélectionnez l’onglet Advanced (1) et définissez SHA-1 comme algorithme de hachage sécurisé (2). Cliquez sur OK pour enregistrer les modifications.

-

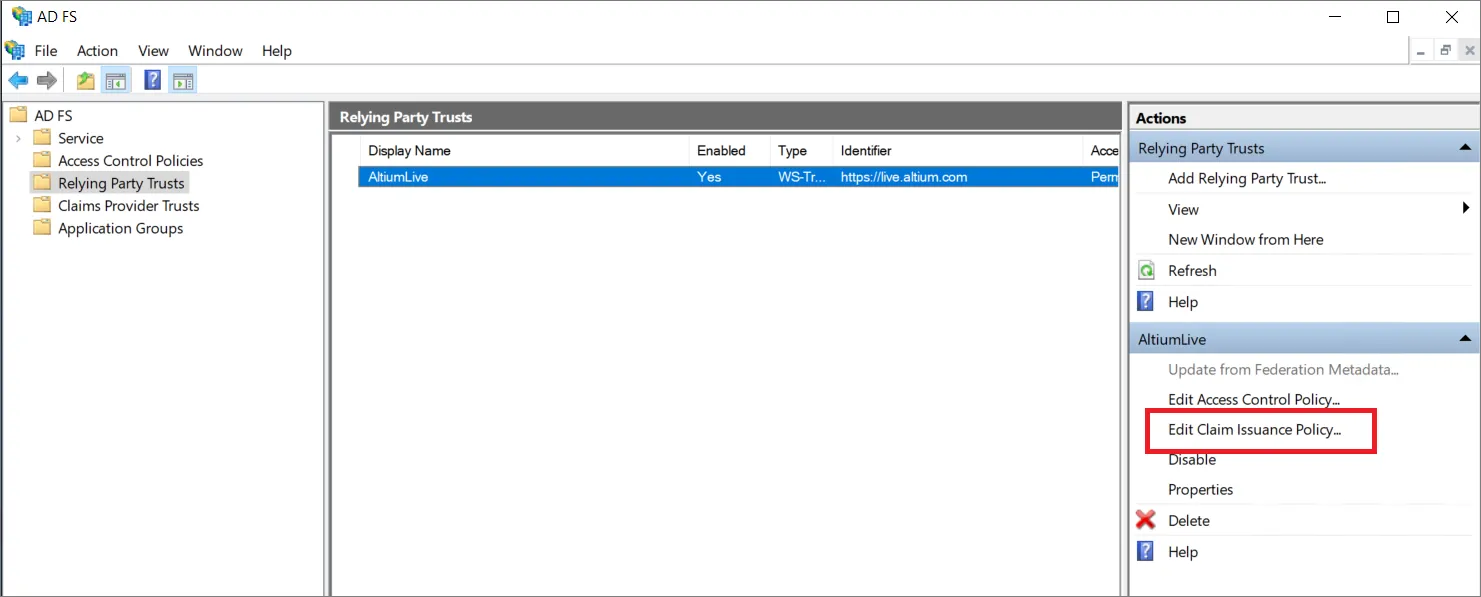

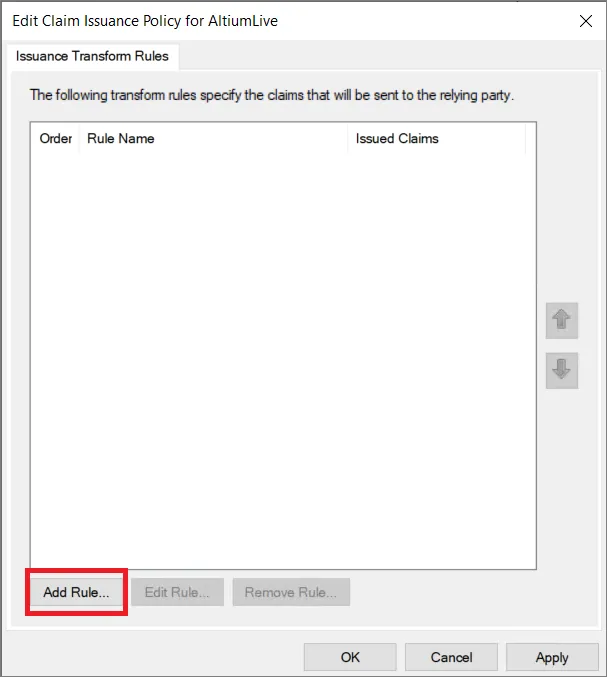

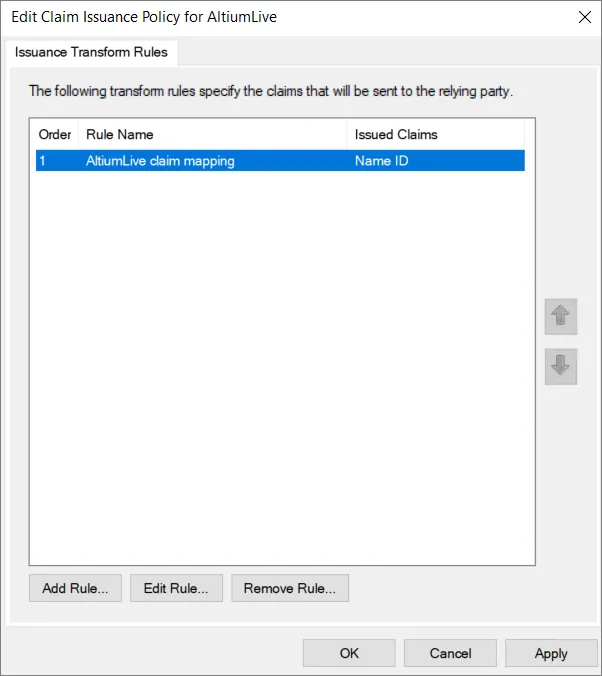

De retour dans la fenêtre AD FS Management, sélectionnez la relation d’approbation de partie de confiance que vous avez ajoutée et choisissez l’option Edit Claim Issuance Policy....

-

Dans la fenêtre Edit Claim Issuance Policy, sélectionnez Add Rule...

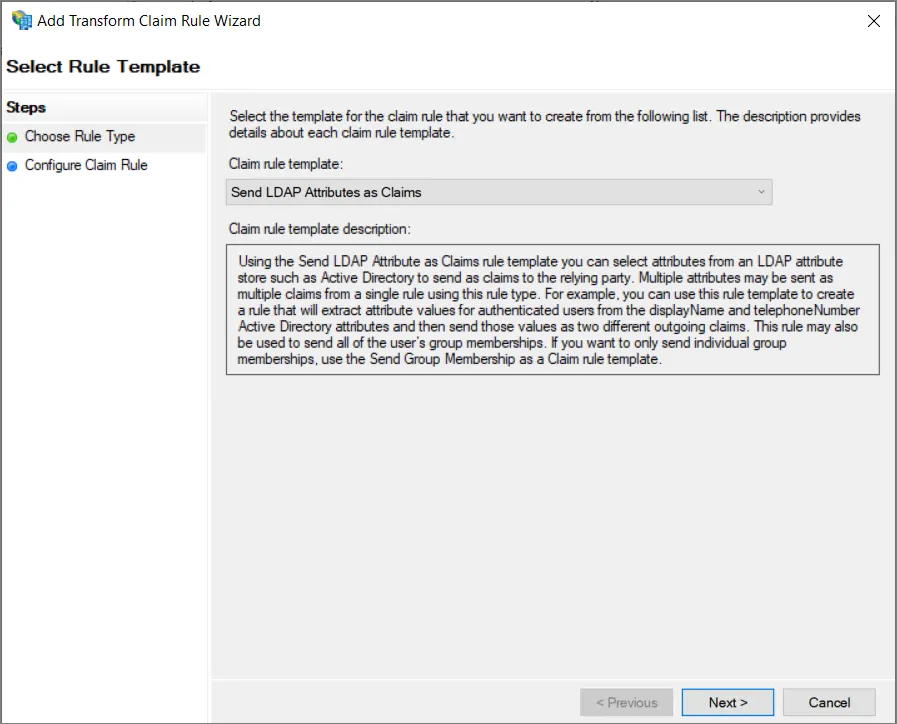

-

À l’étape Choose Rule Type de l’assistant, assurez-vous que Send LDAP Attributes as Claims est sélectionné, puis cliquez sur Next.

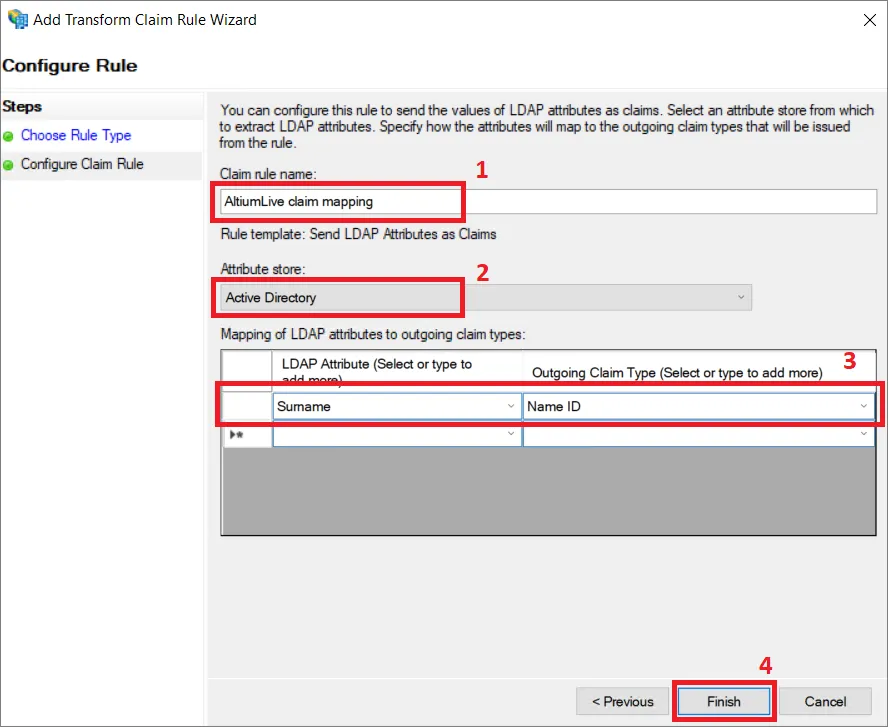

-

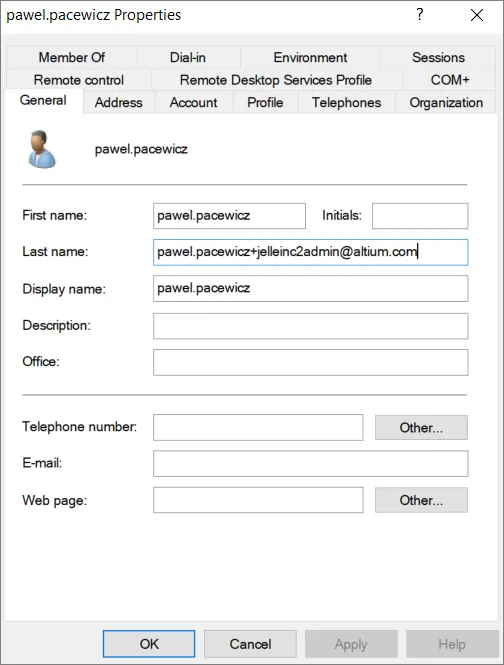

Indiquez un Claim rule name (1), sélectionnez Active Directory comme Attribute store (2), puis choisissez un LDAP Attribute (3) à partir de l’ID qui contient le nom d’utilisateur de l’utilisateur Enterprise Server. Cet attribut doit être mappé à Name ID dans le Outgoing Claim Type (3). Cliquez sur Finish (4).

Important Note: Pour cet exemple, nous avons mappé Surname ou Last name pour contenir la valeur requise. Votre configuration peut être différente.

-

Assurez-vous que la stratégie d’émission des revendications est enregistrée en cliquant sur OK.

-

Téléchargez le fichier FederationMetadata.xml depuis le serveur approprié.

-

Téléchargez le fichier XML de métadonnées sur la page Admin – Settings – Authentication de l’interface navigateur de l’Enterprise Server, puis testez la connexion d’intégration SAML – voir ci-dessus.

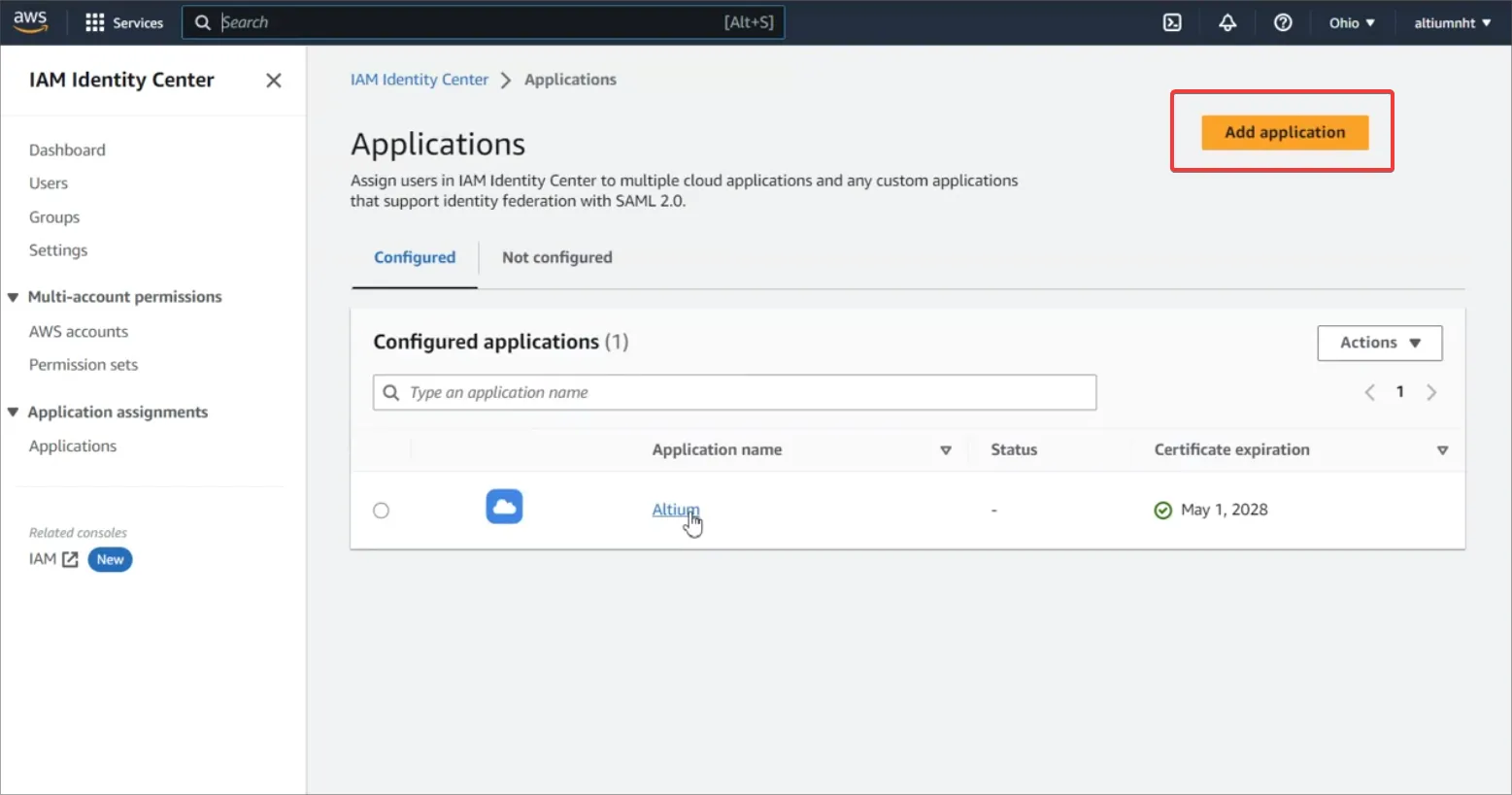

Développez la section repliable ci-dessous pour voir un exemple pas à pas du processus d’intégration de AWS IAM Identity Center en tant que fournisseur d’identité :

Integration with AWS IAM Identity Center

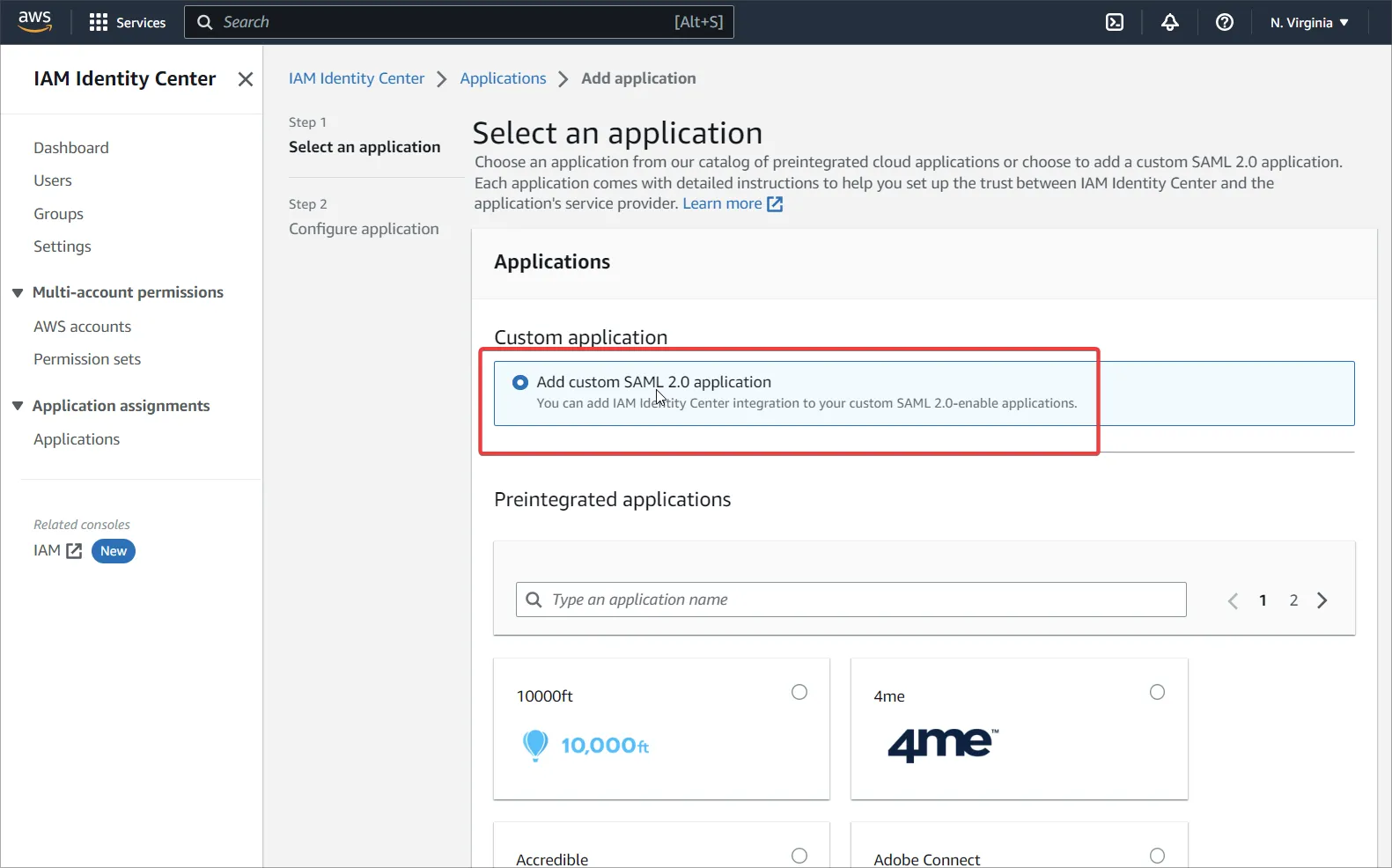

-

Accédez à IAM Identity Center et ajoutez une application SAML 2.0 personnalisée (Add Application).

-

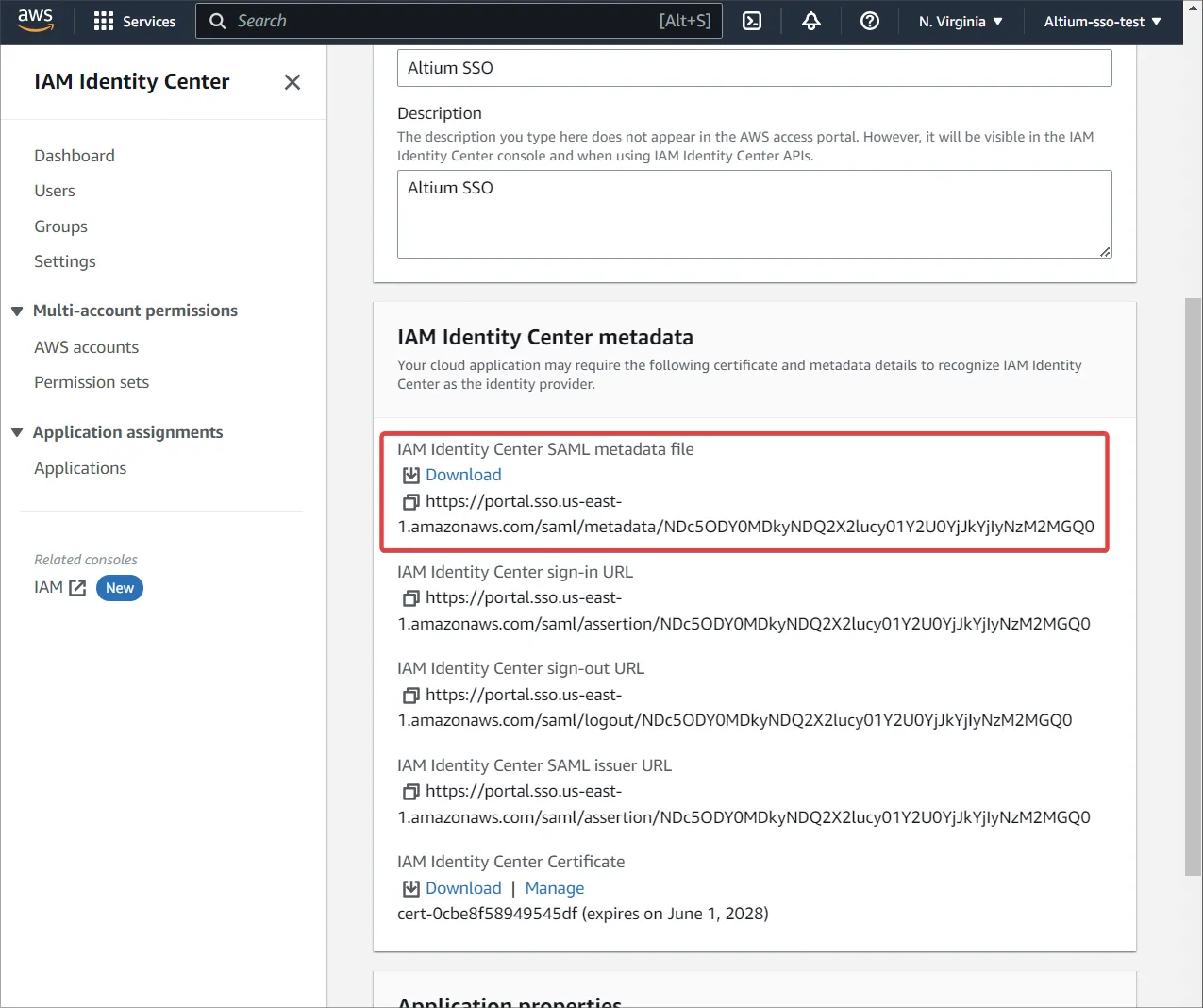

Renseignez les paramètres d’URL des métadonnées AWS à partir de votre page SSO Altium. Confirmez les paramètres avec Submit.

-

Téléchargez le fichier de métadonnées depuis la zone IAM Identity Center metadata.

-

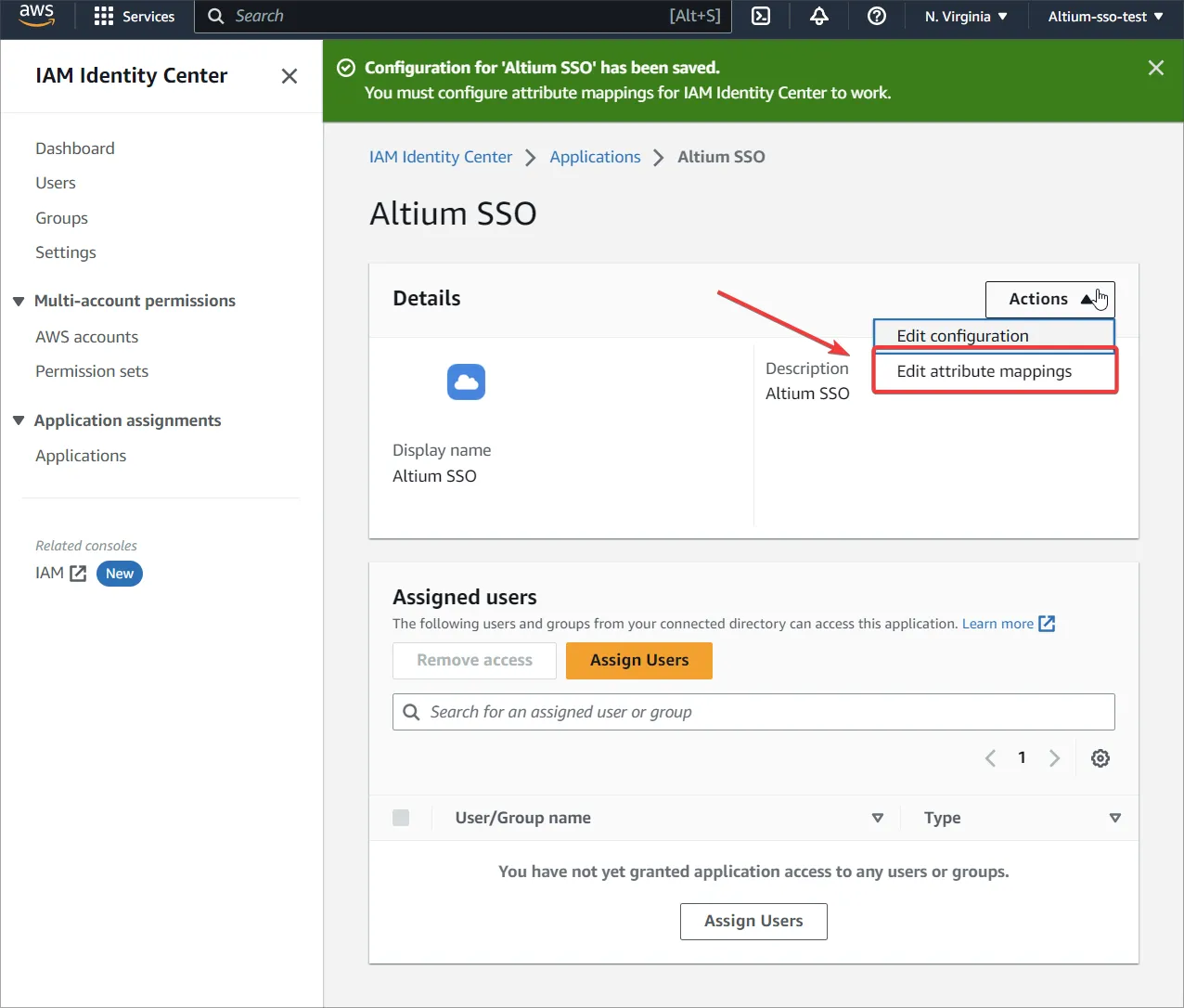

Accédez à Edit attribute mappings.

-

Indiquez un attribut qui contiendra le nom d’utilisateur de l’utilisateur Enterprise Server et sélectionnez unspecified pour le Format.

-

Créez de nouveaux utilisateurs dans AWS et attribuez l’application aux utilisateurs créés ou à un groupe.

-

Assurez-vous que les mêmes utilisateurs existent à la fois côté Altium et côté IAM.

-

Téléchargez le fichier XML de métadonnées sur la page Admin – Settings – Authentication de l’interface navigateur de l’Enterprise Server, puis testez la connexion d’intégration SAML – voir ci-dessus.

Authentification unique OAuth / OIDC

La fonctionnalité SSO de votre Enterprise Server peut également être configurée à l’aide de la norme OAuth / OIDC. Lorsque l’option OAuth / OIDC est sélectionnée dans la liste déroulante SSO de la page Admin – Settings – Authentication de l’interface navigateur, la page permet de saisir les données fournies par le fournisseur d’identité choisi.

Le SSO n’est pas activé tant qu’un test d’intégration n’a pas été exécuté, ce qui est lancé par le bouton  . Cela vérifie le processus d’identité SSO ainsi que la connexion SSO de votre entreprise. Une fois la configuration testée avec succès, vous pouvez enregistrer les paramètres en cliquant sur le bouton

. Cela vérifie le processus d’identité SSO ainsi que la connexion SSO de votre entreprise. Une fois la configuration testée avec succès, vous pouvez enregistrer les paramètres en cliquant sur le bouton  (

( ), ce qui les applique effectivement à l’Enterprise Server.

), ce qui les applique effectivement à l’Enterprise Server.

Si le SSO est ensuite désactivé, soit manuellement, soit en réponse à une modification de configuration, le bouton  devient disponible afin que le processus de test puisse être répété.

devient disponible afin que le processus de test puisse être répété.

Lorsque vous utilisez Entra ID, notez qu’il fournit deux versions d’API pour les points de terminaison OAuth :

Vous devrez obtenir l’ensemble correct de points de terminaison (token/authorize/userinfo) à partir de l’une de ces variantes. Les mélanger entraînera une erreur lors de la tentative d’établissement d’une connexion à Entra ID depuis l’Enterprise Server.