La pagina Company Dashboard Authentication consente agli Amministratori dell’Account Aziendale di configurare e abilitare le funzionalità di Single Sign-On (SSO) per il proprio Account Aziendale e include il supporto per il SCIM (System for Cross-domain Identity Management) provisioning di utenti e gruppi, che automatizza lo scambio dei dati di identità tra la tua azienda e il relativo Identity Provider (IdP).

Questo sistema di configurazione backend consente agli amministratori dell’Account Aziendale di impostare, testare, abilitare e disabilitare la funzionalità SSO per gli utenti dell’azienda. L’opzione SSO è disponibile durante l’accesso a Altium Designer, al tuo Altium account e a un Altium Workspace. Quando configurato per gli utenti dell’Account Aziendale, l’SSO offre la comodità di accedere al software e ai servizi Altium utilizzando lo stesso set di credenziali impiegato per i sistemi aziendali.

SAML Single Sign-On

Quando configurato e abilitato nella Dashboard, il sistema SSO stabilisce identità autorizzate dall’Identity Provider (IdP) designato dalla tua azienda, ad esempio Okta, OneLogin, ecc., con comunicazioni di asserzione ID basate sullo standard Security Assertion Markup Language (SAML 2.0). L’interfaccia di accesso SSO per la tua azienda, se non già presente, è solitamente basata su un modello o esempio fornito dall’IdP: questo avvia gli scambi di asserzione di autenticazione basati su SAML e fornisce l’accesso ai servizi aziendali.

Nello stato predefinito, la pagina Dashboard Authentication mostra gli URL preconfigurati per il servizio SSO AltiumLive (1. Altium metadata configuration) e l’opzione per caricare o inserire manualmente i dati di connessione all’autorizzazione del tuo IdP (2. SAML Identity Provider Configuration).

Nota che la voce Altium metadata configuration include le informazioni di identità fornite per il servizio SSO Altium della tua organizzazione:

-

Entity ID – utilizzato come URL di destinazione della risposta dell’IdP. Può includere un suffisso GUID che identifica una specifica Organizzazione (ad esempio una regione/un reparto) all’interno dell’Account Altium della tua azienda - vedi Multiple Organizations with one SSO Provider più sotto.

-

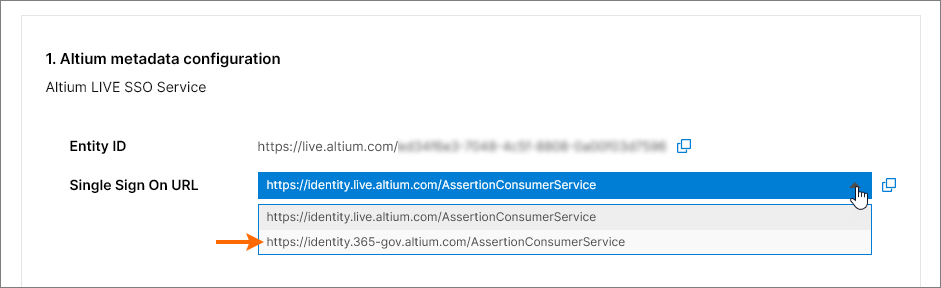

Single Sign On URL – utilizzato dall’IdP per identificare l’URL SSO Altium applicabile. Quando configuri SAML SSO per un servizio di accesso Altium GovCloud, scegli il relativo URL di asserzione SSO dal menu a discesa della voce.

Questi URL vengono copiati ( ) nell’interfaccia dell’Identity Provider per consentire la generazione dei metadati SAML per il servizio SSO della tua azienda. Questo codice di configurazione (solitamente disponibile come dati XML) viene quindi caricato o copiato nella voce SAML Identity Provider configuration. Vedi sotto per ulteriori informazioni.

) nell’interfaccia dell’Identity Provider per consentire la generazione dei metadati SAML per il servizio SSO della tua azienda. Questo codice di configurazione (solitamente disponibile come dati XML) viene quindi caricato o copiato nella voce SAML Identity Provider configuration. Vedi sotto per ulteriori informazioni.

Esempi di integrazione con Identity Provider

Espandi la sezione comprimibile sottostante per una procedura guidata di esempio del processo di integrazione per un tipico Identity Provider (OneLogin):

OneLogin Identity Provider integration example guide

Integrazione con OneLogin come identity provider

Aggiunta di un’applicazione SAML:

-

Accedi a OneLogin come amministratore.

-

Seleziona Applications e poi Add Apps.

-

Cerca 'SAML' e seleziona l’opzione applicazione IdP SAML Test Connector (Advanced).

-

Specifica un nome applicazione (Display Name). Serve solo a scopo di visualizzazione.

-

Fai clic sul pulsante Save.

-

Copia ( ) le voci Entity ID e Single Sign On URL (Assertion Consumer Service) dalla sezione Altium Sign-On Settings della pagina Authentication Company Dashboard. Nella configurazione dell’applicazione OneLogin:

) le voci Entity ID e Single Sign On URL (Assertion Consumer Service) dalla sezione Altium Sign-On Settings della pagina Authentication Company Dashboard. Nella configurazione dell’applicazione OneLogin:

-

Incolla Entity ID (nome del service provider) come URL Audience (EntityID).

-

Incolla Single Sign On URL (Assertion Consumer Service) come ACS (Consumer) URL Validator.

-

Incolla anche Single Sign On URL (Assertion Consumer Service) come ACS (Consumer) URL.

-

I campi RelayState, Recipient, Single Logout URL e Login URL possono essere lasciati vuoti.

-

Assicurati che l’opzione SAML nameID format sia impostata su Email e che SAML signature element sia impostato su Both. Fai clic sul pulsante Save per confermare le impostazioni.

-

Fai clic sul pulsante More Actions e poi sull’opzione di menu SAML Metadata per scaricare i metadati SAML dell’Identity Provider come file XML.

-

Questo file di metadati verrà caricato nella pagina Authentication del Company Dashboard per configurare il servizio SSO OneLogin – vedi sotto.

-

Se si preferisce configurare manualmente il servizio SSO OneLogin nel Company Dashboard, i parametri richiesti si possono trovare selezionando l’opzione di menu SSO nell’interfaccia dell’applicazione OneLogin.

-

I passaggi successivi saranno aggiungere utenti e assegnare l’applicazione a tali utenti.

Espandi le sezioni comprimibili sottostanti per esempi guidati del processo di integrazione e provisioning per un tipico Identity Provider (Okta):

Okta Identity Provider integration example guide

Integrazione con Okta come Identity Provider

Aggiunta di un’applicazione SAML:

-

Accedi a Okta come amministratore.

-

Fai clic sul collegamento/pulsante Admin e poi sul pulsante Add Application nella sezione aziendale Applications.

-

Fai clic sul pulsante Create New App.

-

Seleziona SAML 2.0 come Sign-on method.

-

Specifica un App name. Serve solo a scopo di visualizzazione.

-

Copia ( ) la voce Single Sign On URL (Assertion Consumer Service) dalla sezione Altium Sign-On Settings della pagina Company Dashboard Authentication e incollala nel campo Single sign on URL delle impostazioni SAML di Okta.

) la voce Single Sign On URL (Assertion Consumer Service) dalla sezione Altium Sign-On Settings della pagina Company Dashboard Authentication e incollala nel campo Single sign on URL delle impostazioni SAML di Okta.

-

Copia ( ) la voce Entity ID dalla sezione Altium Sign-On Settings della pagina Company Dashboard Authentication e incollala nel campo Audience URI delle impostazioni SAML di Okta.

) la voce Entity ID dalla sezione Altium Sign-On Settings della pagina Company Dashboard Authentication e incollala nel campo Audience URI delle impostazioni SAML di Okta.

Una voce Default RelayState non è richiesta.

-

Imposta i campi rimanenti come segue:

-

Name ID format è EmailAddress.

-

Application username è (Okta) Email.

-

Nella sezione ATTRIBUTE STATEMENTS, imposta il campo Name su: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress e Value su: user.email

-

Fai clic sul pulsante Next e seleziona l’opzione ..Okta customer adding an internal app.

-

Fai clic sul pulsante Finish.

-

Fai clic sul collegamento Identity Provider metadata e salva il file XML dei metadati sul tuo computer, oppure fai clic sul pulsante View Setup Instructions per le opzioni di configurazione manuale.

-

Nella sezione SAML Identity Provider configuration della pagina Company Dashboard Authentication, carica il file XML dei metadati salvato oppure usa il collegamento enter manually per configurare le singole sezioni – vedi sotto.

Okta SCIM Provisioning example guide

Integrazione del provisioning SCIM con Okta come IdP

Aggiunta dell’integrazione SCIM (System for Cross-domain Identity Management):

-

Nella Okta Admin Console seleziona la scheda General e imposta SCIM come metodo di provisioning.

-

Seleziona la scheda Provisioning e fai clic sul pulsante Edit.

-

Nella modalità di modifica delle impostazioni, seleziona tutte le azioni di provisioning (opzioni Import.. e Push..) e HTTP Header come modalità Authentication.

-

Copia ( ) la voce Base URL dalla sezione Provisioning della pagina Company Dashboard Authentication e incollala nel campo Okta SCIM Connector base URL.

) la voce Base URL dalla sezione Provisioning della pagina Company Dashboard Authentication e incollala nel campo Okta SCIM Connector base URL.

Copia ( ) la voce API Token dalla sezione Provisioning della pagina Company Dashboard Authentication e incollala nel campo Okta Authorization (sotto HTTP HEADER).

) la voce API Token dalla sezione Provisioning della pagina Company Dashboard Authentication e incollala nel campo Okta Authorization (sotto HTTP HEADER).

-

Specifica userName come Okta Unique identifier field for users.

-

Fai clic sul pulsante Test Connector Configuration (vedi sopra) e assicurati che la connessione funzioni. Se il test di configurazione ha esito positivo, chiudi la finestra di test e salva la configurazione ( ).

).

-

Seleziona To App nell’albero di navigazione a sinistra e poi l’opzione Edit.

Abilita le opzioni Create Users, Update User Attributes e Deactivate Users, quindi fai clic su Save.

Provisioning e deprovisioning di utenti e gruppi:

-

Seleziona la scheda Push Groups e poi fai clic sul pulsante Refresh App Groups.

-

Seleziona l’opzione di pagina Directory » Groups dal menu principale.

In Groups, dovresti vedere sia l’applicazione Groups sia Workspaces come voci di gruppo.

-

Crea gruppi Okta 'nativi' con lo stesso nome del/dei gruppo/i applicazione/workspace – in questo esempio, i gruppi importati Administrators e Workspace.

-

Seleziona un gruppo Okta creato e poi fai clic sul pulsante Manage Apps. Nella finestra Assign Applications to <group name>, assegna l’applicazione SCIM al gruppo e fai clic su  al termine.

al termine.

-

Torna alla pagina Groups e seleziona la scheda Push Groups. Seleziona Find groups by name option dal menu del pulsante Push Groups.

-

Inserisci il nome del gruppo (qui, Group Administrators) e poi scegli l’opzione Link Group per collegarlo al gruppo dell’applicazione. Salva la configurazione del collegamento ( ).

).

Gestione di utenti e gruppi

Ora dovresti essere in grado di aggiungere membri ai gruppi applicazione esistenti o rimuoverli.

-

Crea un nuovo utente Okta (Directory » People, quindi seleziona Add Person). Assicurati che l'utente abbia un indirizzo email univoco che non esista in AltiumLive.

-

Aggiungi il nuovo utente a un gruppo Okta assegnato all'applicazione SCIM (Directory » Groups, seleziona un gruppo, quindi usa Assign People).

-

Verifica che l'utente compaia nel Company Dashboard.

Per creare un nuovo gruppo di utenti tramite l'applicazione SCIM, crea un nuovo gruppo Okta nella pagina Groups ( ), quindi nella scheda Push Groups trova il nome del nuovo gruppo e scegli l'opzione Create Group (anziché 'Link Group').

), quindi nella scheda Push Groups trova il nome del nuovo gruppo e scegli l'opzione Create Group (anziché 'Link Group').

L'applicazione SCIM configurata dovrebbe consentirti di:

-

Modificare nome / cognome ed email di un utente.

-

Modificare l'appartenenza di un gruppo.

-

Modificare il nome di un gruppo.

-

Creare un gruppo.

-

Eliminare un gruppo – scollega il gruppo in Push Groups con l'opzione di eliminazione dall'app.

-

Attivare o disattivare un utente – un utente attivato riceverà un'email di attivazione.

I Workspace sono simili ai gruppi utente in Okta, ma supportano solo la gestione dell'appartenenza. Non è possibile creare un nuovo workspace o rinominare uno esistente.

Dopo aver aggiunto o rimosso un utente da un gruppo Workspace, puoi verificare il risultato tramite l'interfaccia di Altium 365 Workspace.

-

Il nuovo utente SCIM dovrebbe essere in grado di accedere usando l'SSO

-

Il nuovo utente SCIM dovrebbe essere invitato automaticamente nel Workspace.

-

Non verrà inviata un'email di invito all'utente.

Espandi la sezione comprimibile seguente per un esempio dettagliato del processo di integrazione e provisioning per Microsoft Entra ID come Identity Provider:

SAML login with Microsoft Entra ID

Integrazione con Microsoft Entra ID

Applicazione SAML:

-

Accedi a Microsoft Entra admin center.

-

Seleziona Identity e quindi l'opzione Enterprise applications.

-

Crea la tua applicazione.

-

Seleziona Users and groups e quindi Add user/group.

-

Seleziona Single sign-on, Step 1 e quindi Edit.

-

Copia ( ) le voci Entity ID e Single Sign On URL dalla sezione Altium Sign-On Settings della pagina Authentication del Company Dashboard. Incolla le stringhe copiate nei campi Entity ID e Assertion Consumer Service URL nell'area di configurazione SAML dell'app Microsoft Entra. Assicurati che le caselle Default siano selezionate per questi campi, quindi salva la configurazione.

) le voci Entity ID e Single Sign On URL dalla sezione Altium Sign-On Settings della pagina Authentication del Company Dashboard. Incolla le stringhe copiate nei campi Entity ID e Assertion Consumer Service URL nell'area di configurazione SAML dell'app Microsoft Entra. Assicurati che le caselle Default siano selezionate per questi campi, quindi salva la configurazione.

-

Scarica il file Federation Metadata XML creato.

-

Carica il file Federation Metadata XML nella pagina Authentication del Company Dashboard (nell'area 2. SAML Identity Provider configuration della sezione Altium Sign-On Settings) e quindi testa la connessione di integrazione SAML.

Provisioning:

-

Nella schermata di gestione dell'app Microsoft Entra, seleziona Provisioning nel pannello a sinistra e quindi il pulsante Get started.

-

Imposta Provision MODE su Automatic.

-

Copia ( ) le voci Base URL e API Token dalla sezione Provisioning della pagina Authentication del Company Dashboard e incollale rispettivamente nei campi Tenant URL e Secret Token.

) le voci Base URL e API Token dalla sezione Provisioning della pagina Authentication del Company Dashboard e incollale rispettivamente nei campi Tenant URL e Secret Token.

-

Fai clic sul pulsante Test Connection di provisioning di Microsoft Entra e, se le credenziali vengono autorizzate correttamente, Save la configurazione.

-

Nella sezione Mappings sono disponibili due gruppi selezionabili di mappature degli attributi: uno per gli oggetti Group e uno per gli oggetti User.

-

Seleziona ciascuna mappatura per esaminare gli attributi sincronizzati da Microsoft Entra ID alla tua app. Gli attributi selezionati come proprietà di corrispondenza vengono utilizzati per associare utenti e gruppi nella tua app durante le operazioni di aggiornamento. Seleziona Save per confermare eventuali modifiche.

Facoltativamente, puoi disabilitare la sincronizzazione degli oggetti gruppo disattivando la mappatura Groups.

-

In Settings, il campo Scope definisce quali utenti e gruppi vengono sincronizzati. Seleziona Sync only assigned users and groups (consigliato) per sincronizzare solo gli utenti e i gruppi assegnati nella pagina Users and groups.

-

Una volta completata la configurazione, imposta Provisioning Status su On.

-

Seleziona Save per avviare il servizio di provisioning Microsoft Entra.

Espandi la sezione comprimibile seguente per un esempio dettagliato del processo di integrazione per JumpCloud come Identity Provider:

SAML SSO Configuration with JumpCloud

Integrazione con JumpCloud come Identity Provider

-

Nell'interfaccia di JumpCloud, seleziona SSO dall'albero di navigazione, quindi il pulsante Add New Application nella pagina SSO.

-

Inserisci 'saml' nella finestra di configurazione Search per individuare e quindi installare Custom SAML App.

-

Assegna un nome alla tua istanza di Custom SAML App – in questo esempio, l'etichetta è 'Altium'.

-

Passa alla scheda SSO nell'interfaccia di configurazione di JumpCloud. Copia ( ) le voci Entity ID e Single Sign On URL dalla sezione Altium Sign-On Settings della pagina Authentication del Company Dashboard e incollale rispettivamente nei campi SP Entity ID e Default URL.

) le voci Entity ID e Single Sign On URL dalla sezione Altium Sign-On Settings della pagina Authentication del Company Dashboard e incollale rispettivamente nei campi SP Entity ID e Default URL.

-

Inserisci l'endpoint JumpCloud IDP URL e abilita l'opzione Declare Redirect Endpoint.

-

Passa alla scheda Identity Management nell'interfaccia JumpCloud. Copia ( ) le voci Base URL e API Token dalla sezione Provisioning della pagina Authentication del Company Dashboard e incollale rispettivamente nei campi Base URL e Token Key. Inserisci inoltre un indirizzo email di test appropriato.

) le voci Base URL e API Token dalla sezione Provisioning della pagina Authentication del Company Dashboard e incollale rispettivamente nei campi Base URL e Token Key. Inserisci inoltre un indirizzo email di test appropriato.

-

Esegui un Test Connection, che mostrerà un messaggio di conferma in alto a destra nella pagina (come mostrato di seguito).

-

Disattiva (deseleziona) l'opzione Group Management e quindi Activate la configurazione.

Nota: se ricevi un errore di connessione come 'There was a problem activating Identity Management' nella parte superiore della pagina o 'Test filter user: unable to get or create user from service' nella parte inferiore della pagina, prova a inserire un indirizzo email di test diverso e quindi a selezionare nuovamente Activate.

-

Tornando alla scheda SSO dell'interfaccia JumpCloud, usa l'opzione Export Metadata per scaricare il file XML dei metadati SAML risultante.

-

Nella pagina Authentication del Company Dashboard, importa il file XML dei metadati scaricato e quindi avvia un test di integrazione con il pulsante Test Sign On. Dovrebbe quindi essere visualizzato l'esito positivo del test di integrazione. Dopo la conferma della connessione puoi abilitare l'opzione Altium Sign-On Settings e quindi l'opzione SSO nella sezione Authentication methods.

Espandi la sezione comprimibile seguente per un esempio dettagliato del processo di integrazione per Microsoft AD FS come Identity Provider:

SSO SAML Authentication with Microsoft AD FS

Autenticazione SSO SAML con Microsoft Administrative Domain Federated Services (AD FS)

Segui i passaggi descritti di seguito per configurare l'accesso alla tua organizzazione Altium 365 in modo che utilizzi la tua istanza AD FS per l'autenticazione SSO.

Prerequisiti

Configurazione di AD FS

-

Apri l'applicazione AD FS Management (di solito Start → Windows Administrative Tools → AD FS Management).

-

Vai a Relying Party Trusts e fai clic sull'opzione Add Relying Party Trust... (1).

-

Nella finestra popup assicurati di selezionare Claims aware (2) e fai clic su Start (3).

-

Nel passaggio Select Data Source seleziona Enter data about the relying party manually (1) e fai clic su Next (2).

-

Fornisci un nome visualizzato per il trust. In questo esempio viene utilizzato AltiumLive come nome visualizzato.

-

A seconda della configurazione di sicurezza, puoi specificare un certificato facoltativo per la crittografia del token. Ai fini di questa guida non ne useremo uno.

-

Nel passaggio Configure URL assicurati di selezionare l'opzione Enable support for the SAML 2.0 WebSSO protocol (1) e inserisci https://identity.live.altium.com/AssertionConsumerService nel campo Relying party SAML 2.0 SSO service URL: (2). Fai clic su Next (3).

-

Nel passaggio Configure Identifiers fornisci un identificatore per questo trust nel campo di input (1). L'identificatore deve essere preso dalla voce Entity ID situata nell'area SAML Single Sign-On della pagina Dashboard Authentication. Assicurati di fare clic sul pulsante Add (2).

Il risultato dovrebbe apparire come segue. Fai clic su Next.

-

A seconda della configurazione di sicurezza, nel passaggio successivo puoi scegliere criteri facoltativi di controllo accessi. In questo esempio non selezioneremo criteri aggiuntivi e proseguiremo con l'opzione Permit everyone.

-

Rivedi la configurazione e seleziona Next.

-

Non tutte le impostazioni sono disponibili durante la configurazione del trust. Per consentire l'uso di SHA-1 come algoritmo hash sicuro, fai clic con il pulsante destro sul nome di Relying Party Trust che hai appena aggiunto e seleziona Properties.

-

Nella finestra delle proprietà seleziona la scheda Advanced (1) e imposta SHA-1 come algoritmo hash sicuro (2). Fai clic su OK per salvare le modifiche.

-

Tornando alla finestra di gestione AD FS, seleziona il Relaying Party Trust che hai aggiunto e seleziona l'opzione Edic Claim Issuance Policy...

-

Nella finestra Edit Claim Issuance Policy seleziona Add Rule...

-

Nel passaggio Choose Rule Type della procedura guidata assicurati che Send LDAP Attributes as Claims sia selezionato, quindi fai clic su Next.

-

Fornire un Claim rule name (1), selezionare Active Directory come Attribute store (2) e selezionare un LDAP Attribute (3) dall'ID che contiene il nome utente dell'Altium Account. Questo attributo deve essere mappato a Name ID in Outgoing Claim Type (3). Fare clic su Finish (4).

Important Note: In questo esempio abbiamo mappato Surname o Last name per contenere il valore richiesto. La configurazione potrebbe essere diversa.

-

Assicurarsi che il criterio di emissione delle attestazioni sia salvato facendo clic su OK.

Questa operazione conclude la configurazione di AD FS.

Important Note: Scaricare il file FederationMetadata.xml dal server appropriato.

Configurazione di Altium 365

-

Accedere alla pagina Authentication del Dashboard aziendale e caricare il file FederationMetadata.xml scaricato in precedenza (vedere la sezione Dashboard SSO Configuration di seguito per ulteriori informazioni). La configurazione dovrebbe essere importata e i valori di X509 Certificate, Identity Provider Issuer e IdP Single Sign-On URL dovrebbero essere visibili. Fare clic sul pulsante Test Sign On per testare la configurazione.

-

Nella schermata di accesso, inserire le credenziali utente in base ai requisiti della propria organizzazione e fare clic su Sign in.

-

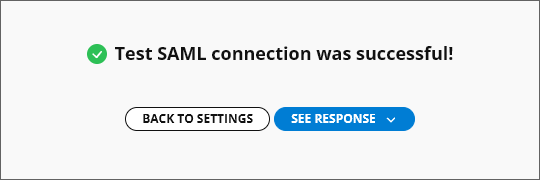

L'asserzione verrà rinviata ad Altium 365. Se sullo schermo viene visualizzato un messaggio Test SAML connection was successful!, la configurazione è stata completata correttamente. È possibile visualizzare la risposta SAML facendo clic sul pulsante See Response . Fare clic su Back to Settings per tornare alla pagina Authentication.

-

Nella pagina Authentication, abilitare le opzioni Altium Sign-On Settings e SSO .

Questa operazione conclude la configurazione. Da questo momento gli utenti della propria organizzazione dovrebbero poter accedere ad Altium 365 utilizzando AD FS della propria organizzazione come IdP SSO.

Espandere la sezione comprimibile seguente per un esempio passo-passo del processo di integrazione per AWS IAM Identity Center come provider di identità:

SSO SAML Configuration with AWS IAM Identity Center

Configurazione SSO SAML con Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center

-

Andare a IAM Identity Center e aggiungere un'applicazione SAML 2.0 personalizzata (Add Application).

-

Copiare ( ) le voci Entity ID e Single Sign On URL dalla sezione Altium Sign-On Settings della pagina Authentication del Dashboard aziendale e incollarle nelle impostazioni dell'URL dei metadati AWS. Confermare le impostazioni con Submit.

) le voci Entity ID e Single Sign On URL dalla sezione Altium Sign-On Settings della pagina Authentication del Dashboard aziendale e incollarle nelle impostazioni dell'URL dei metadati AWS. Confermare le impostazioni con Submit.

-

Scaricare il file dei metadati dall'area IAM Identity Center metadata.

-

Andare a Edit attribute mappings.

-

Aggiungere ${user:email} e Format come unspecified.

-

Creare nuovi utenti in AWS: i nomi degli utenti devono essere nel formato user@domain.com.

Assegnare l'applicazione agli utenti creati o a un gruppo.

-

L'opzione Provisioning nella pagina Authentication del Dashboard aziendale deve essere disattivata.

Attualmente, il provisioning automatico in uscita tramite SCIM non è supportato da AWS.

-

Assicurarsi che gli stessi utenti esistano sia lato Altium sia lato IAM. I nomi utente devono seguire il formato user@domain.com.

-

Nella pagina Authentication del Dashboard aziendale, caricare il file XML scaricato in precedenza (vedere la sezione Dashboard SSO Configuration di seguito per ulteriori informazioni). Fare clic sul pulsante Test Sign On per testare la configurazione.

-

Si verrà quindi reindirizzati alla pagina di accesso AWS. Inserire le credenziali utente AWS. Si dovrebbe essere reindirizzati di nuovo al Dashboard e visualizzare il messaggio Test SAML connection was successful! .

-

Dopo un test riuscito, abilitare le opzioni Altium Sign-On Settings e SSO .

Dashboard SSO Configuration

Per configurare il sistema SSO nel Dashboard (se non è già stato fatto), utilizzare il pulsante  nella pagina Authentication per individuare e caricare il file XML di configurazione SAML IdP generato dall'IdP della propria azienda; vedere gli esempi di integrazione IdP sopra. In alternativa, utilizzare il collegamento enter manually per aggiungere i singoli elementi della configurazione (certificato di sicurezza e URL).

nella pagina Authentication per individuare e caricare il file XML di configurazione SAML IdP generato dall'IdP della propria azienda; vedere gli esempi di integrazione IdP sopra. In alternativa, utilizzare il collegamento enter manually per aggiungere i singoli elementi della configurazione (certificato di sicurezza e URL).

Un file XML IdP caricato viene analizzato dal sistema per estrarre i principali campi di configurazione (X509 Certificate, URL Identity Provider Issuer e IdP Single Sign-On URL), che possono essere modificati manualmente se necessario ( ).

).

SSO non viene abilitato finché non viene eseguito un Integration Test, avviato dal pulsante  . Questo verifica il processo di identità SSO e l'accesso SSO della propria azienda, quindi fornisce un messaggio di conferma che include l'opzione per ispezionare il codice risultato dell'autorizzazione SAML (

. Questo verifica il processo di identità SSO e l'accesso SSO della propria azienda, quindi fornisce un messaggio di conferma che include l'opzione per ispezionare il codice risultato dell'autorizzazione SAML ( ).

).

Tornati alla pagina Authentication, il controllo di validità della configurazione viene riportato come riuscito e la funzionalità Single Sign-On dell'account aziendale può essere abilitata ( ). Se in seguito SSO viene disabilitato, manualmente o in risposta a una modifica della configurazione, il pulsante

). Se in seguito SSO viene disabilitato, manualmente o in risposta a una modifica della configurazione, il pulsante  diventa disponibile in modo che il processo di test possa essere ripetuto.

diventa disponibile in modo che il processo di test possa essere ripetuto.

Si noti che la sezione utente Provisioning è preconfigurata con le impostazioni SCIM di Altium per supportare il provisioning di utenti/gruppi tramite il provider di identità (IdP) della propria azienda, come Okta, OneLogin, ecc.

Important: Gli attributi richiesti del profilo utente per un provisioning corretto sono:

-

First name

-

Last name

-

Email – preferibilmente l'indirizzo email di lavoro dell'utente.

-

Username – sul lato Altium, si tratta dell'attributo Email dell'utente.

Più organizzazioni con un solo provider SSO

Se la propria azienda dispone di più di un'organizzazione Altium nell'Altium Account aziendale, ad esempio un'organizzazione per ogni area geografica globale, allora un singolo provider di identità SSO può essere utilizzato per gestire l'autenticazione SSO per l'intera azienda usando un formato Entity ID del Dashboard esteso.

Il formato Entity ID (per impostazione predefinita https://live.altium.com) viene esteso con un suffisso GUID generato per l'organizzazione corrente. Questo formato URL avanzato può quindi essere utilizzato per una specifica applicazione del provider SSO associata a quell'organizzazione Altium. Altre organizzazioni nell'Altium Account della propria azienda, con suffissi GUID Entity ID diversi, possono essere collegate a diverse applicazioni SSO sotto lo stesso provider di identità SSO. In pratica, questo significa che l'autenticazione di accesso SSO per l'intera azienda può essere gestita all'interno di un unico provider di identità SSO.

L'Entity ID esteso, associato all'organizzazione Dashboard corrente, può essere assegnato a una specifica applicazione del provider SSO.

L'Entity ID esteso, associato all'organizzazione Dashboard corrente, può essere assegnato a una specifica applicazione del provider SSO.

Per abilitare Entity ID esteso per una configurazione SAML SSO attiva:

-

Disabilitare Altium Sign-On Settings.

-

Aggiornare la pagina per attivare la rigenerazione dell'URL Entity ID nel suo formato esteso: https://live.altium.com/XXXXXXXXXX. L'organizzazione corrente ora può essere identificata in modo specifico tramite il suo Entity ID esteso.

-

Nell'interfaccia di gestione delle applicazioni del provider di identità, modificare il riferimento Entity ID dell'applicazione – generalmente chiamato con una variante di "Audience" o "Entity" – nella nuova versione estesa copiata dall'Altium Dashboard. Salvare le impostazioni.

-

Attivare Integration test del Dashboard e riabilitare Altium Sign-On Settings.

Questo processo può essere ripetuto per le altre organizzazioni Altium della propria azienda, che dovrebbero essere collegate alla propria applicazione dedicata all'interno del provider di identità SSO. Come esempio di riferimento, nella guida alla configurazione di Microsoft Entra ID inclusa qui, un'applicazione con nome viene creata al passaggio 3 e Identifier (Entity ID) viene aggiunto al passaggio 6.

Metodi di autenticazione

Oltre a fornire un'interfaccia di configurazione per impostare la connettività SSO di Altium, la pagina Authentication del Dashboard offre anche un controllo globale e individuale sull'intera gamma di opzioni di accesso utente, vale a dire: Email/Password tradizionale, Google®, Facebook® e accesso Renesas, nonché Single Sign On tramite il provider di identità della propria organizzazione. Le opzioni abilitate nella sezione Authentication methods della pagina determinano i metodi di accesso disponibili per tutti gli utenti dell'account aziendale della propria organizzazione.

Le opzioni di accesso possono essere configurate per un utente individual modificando le impostazioni nella relativa voce Dashboard Altium Account. Selezionare il pulsante  nella pagina Dashboard Users dell'utente per accedere alle relative opzioni di override dell'accesso. Queste impostazioni, se modificate con l'opzione Override Authentication methods abilitata, avranno la precedenza sulle impostazioni globali di accesso nella pagina Authentication, ma solo per questo utente.

nella pagina Dashboard Users dell'utente per accedere alle relative opzioni di override dell'accesso. Queste impostazioni, se modificate con l'opzione Override Authentication methods abilitata, avranno la precedenza sulle impostazioni globali di accesso nella pagina Authentication, ma solo per questo utente.

Le impostazioni di Override dell'autenticazione possono essere utilizzate nei casi in cui SSO sia il metodo di accesso imposto per un'organizzazione (tutte le altre opzioni sono disabilitate a livello globale), ma un singolo utente richieda un tipo specifico di accesso, ad esempio solo email/password.

I metodi di accesso dei singoli utenti specificati tramite le impostazioni Override Authentication methods (come sopra) possono essere ripristinati ai valori predefiniti con l'opzione Reset users overrides nella sezione Authentication methods della pagina Authentication. Questa operazione reimposterà le impostazioni di accesso individuali per tutti gli utenti sui metodi di autenticazione globali attualmente selezionati nella pagina Authentication.

Configurazione della verifica in 2 passaggi

Gli amministratori di gruppo di un Company Account possono configurare la verifica in 2 passaggi per fornire un ulteriore livello di sicurezza, in modo che gli utenti possano confermare la propria identità quando tentano di accedere ai propri account Altium utilizzando le credenziali email/password. Il metodo di verifica aggiuntivo può essere impostato sull'invio di una password monouso (OTP) tramite email oppure sulla generazione di un OTP in un'applicazione di autenticazione, come Google Authenticator o Okta Verify. La verifica in 2 passaggi può essere imposta per tutti gli utenti del Company Account oppure i singoli utenti possono configurarla per i propri account.

La configurazione della verifica in 2 passaggi a livello di Company Account viene eseguita da un amministratore di gruppo dell'account nell'area 2-Step Verification della pagina Dashboard Authentication. A tale scopo, abilita l'opzione Enforce 2-Step Verification e seleziona il Method richiesto, OTP via Email oppure OTP via Authenticator App. Se è selezionata l'opzione OTP via Authenticator App, scegli il App richiesto dal menu a discesa (Other, Okta oppure Google). Facoltativamente, imposta un collegamento nel campo Instructions Link (Optional) (questo collegamento verrà mostrato nella pagina 2-Step Authentication quando un utente tenterà di accedere).

Quando l'imposizione della verifica in 2 passaggi è abilitata ed è stato scelto il metodo OTP via Authenticator App , l'utente dovrà completare la configurazione finale al primo tentativo di accesso. Sarà necessario aggiungere un codice dell'autenticatore all'applicazione di autenticazione preferita eseguendo la scansione del codice QR fornito tramite l'applicazione oppure inserendo la chiave segreta. Successivamente, il codice generato dall'applicazione dovrà essere inserito nel campo Enter code. Dopo aver fatto clic su Continue, verranno forniti alcuni codici di ripristino che potranno essere utilizzati nel caso in cui si perda l'accesso al codice dell'autenticatore nell'applicazione. Questi codici devono essere conservati in un luogo sicuro. Fai clic su Done per completare l'accesso all'Altium Account.

Si noti che gli amministratori di gruppo del Company Account accederanno senza il passaggio di verifica aggiuntivo, cioè per un amministratore di gruppo sono richieste solo le credenziali email/password per accedere.

In alternativa, se l'imposizione della verifica in 2 passaggi non è abilitata a livello di Company Account (l'opzione Enforce 2-Step Verification è disabilitata nella pagina Dashboard Authentication), la verifica in 2 passaggi può essere configurata a livello di Altium Account. Dopo aver effettuato l'accesso al tuo Altium Account, accedi al tuo profilo (facendo clic sul tuo avatar/immagine utente in alto a destra nella finestra del browser e selezionando My Profile nel menu a discesa) e apri la pagina Authentication. Nell'area 2-Step Verification della pagina, abilita l'opzione Enable 2-Step Verification e seleziona il Method richiesto, OTP via Email oppure OTP via Authenticator App.

-

Se è stato scelto il metodo OTP via Email , le email di verifica del codice saranno inviate all'indirizzo email del tuo profilo.

-

Se è stato scelto il metodo OTP via Authenticator App , seleziona il App richiesto dal menu a discesa (Other, Okta oppure Google). Nella finestra visualizzata, completa la configurazione dell'applicazione come descritto sopra.

-

Se l'imposizione della verifica in 2 passaggi è abilitata a livello di Company Account, le impostazioni del profilo rifletteranno le impostazioni del Company Account in modalità di sola lettura.

-

Un amministratore di gruppo dell'Altium Account dell'azienda può reimpostare le impostazioni della verifica in 2 passaggi di un utente (scopri di più).

Se l'Altium Account di un utente fa parte dell'Altium Account di un'azienda e la verifica in 2 passaggi non è ancora configurata per l'Altium Account, all'utente verrà suggerito di configurare la verifica in 2 passaggi per il proprio Altium Account quando accede con email e password, anche se l'imposizione della verifica in 2 passaggi non è abilitata a livello di Company Account. Seleziona il Method preferito e segui i passaggi successivi per configurare la verifica in 2 passaggi (la configurazione viene eseguita in modo analogo a quanto descritto sopra). In alternativa, fai clic su Remind me in a week per rimandare la configurazione della verifica in 2 passaggi.

Si noti che se un utente che non ha configurato la verifica in 2 passaggi è un amministratore di gruppo di un Company Account oppure un amministratore di uno Workspace ospitato sulla Altium Platform (ossia l'utente è membro del gruppo Administrator in uno Workspace – scopri di più), dovrà configurare la verifica in 2 passaggi entro un mese dal primo tentativo di accesso ( ). Dopo un mese, il controllo Remind me in a week non sarà più disponibile.

). Dopo un mese, il controllo Remind me in a week non sarà più disponibile.

Autenticazione basata sul dispositivo

Gli utenti possono configurare il metodo di autenticazione basato sul dispositivo supportato dal proprio dispositivo (come Windows Hello o Face ID) durante l'accesso all'Altium Account.

Per configurare l'autenticazione basata sul dispositivo, fai clic sul pulsante con l'impronta digitale quando utilizzi la pagina di accesso di Altium (https://auth.altium.com/).

Nel passaggio successivo, completa l'accesso utilizzando la tua password e fai clic su Continue.

A seconda del tuo dispositivo, ti verranno mostrati i passaggi per completare la configurazione del metodo di autenticazione applicabile. Una volta completata, inserisci il Device Name desiderato e fai clic su Done.

La volta successiva che sceglierai di accedere utilizzando l'autenticazione basata sul dispositivo (facendo clic sul pulsante con l'impronta digitale nella pagina di accesso di Altium), ti verrà proposto di utilizzare il metodo configurato per accedere.

I metodi di autenticazione basati sul dispositivo configurati possono essere trovati nel tuo profilo. Accedi al tuo profilo (facendo clic sul tuo avatar/immagine utente in alto a destra nella finestra del browser e selezionando My Profile nel menu a discesa) e apri la pagina Authentication. I metodi configurati saranno elencati nell'area Authentication methods della pagina. Per rimuovere un metodo configurato, utilizza il controllo Unlink account nella relativa voce.

Collegamento di un account Renesas

Puoi anche collegare il tuo account Altium al tuo account Renesas per utilizzare quest'ultimo durante l'accesso all'account Altium. Per farlo, accedi al tuo profilo (facendo clic sul tuo avatar/immagine utente in alto a destra nella finestra del browser e selezionando My Profile nel menu a discesa) e apri la pagina Authentication. Nell'area Authentication methods della pagina, fai clic sul controllo Link account nel riquadro Renesas.

Utilizza le pagine successive per accedere al tuo account Renesas e collegarlo al tuo account Altium. Una volta collegato l'account Renesas, il relativo riquadro apparirà nella pagina Authentication con il controllo Unlink account, che può essere utilizzato per rimuovere il collegamento tra gli account.

Se consentito dalle impostazioni globali e individuali dei metodi di autenticazione (scopri di più), l'account Renesas collegato può essere utilizzato durante l'accesso al tuo account Altium.