A página Company Dashboard Authentication permite aos Administradores da Conta da Empresa configurar e ativar capacidades de Single Sign-On (SSO) para a sua Conta da Empresa, e inclui suporte para SCIM (System for Cross-domain Identity Management) provisioning de utilizadores e grupos, o que automatiza a troca de dados de identidade entre a sua empresa e o respetivo Identity Provider (IdP).

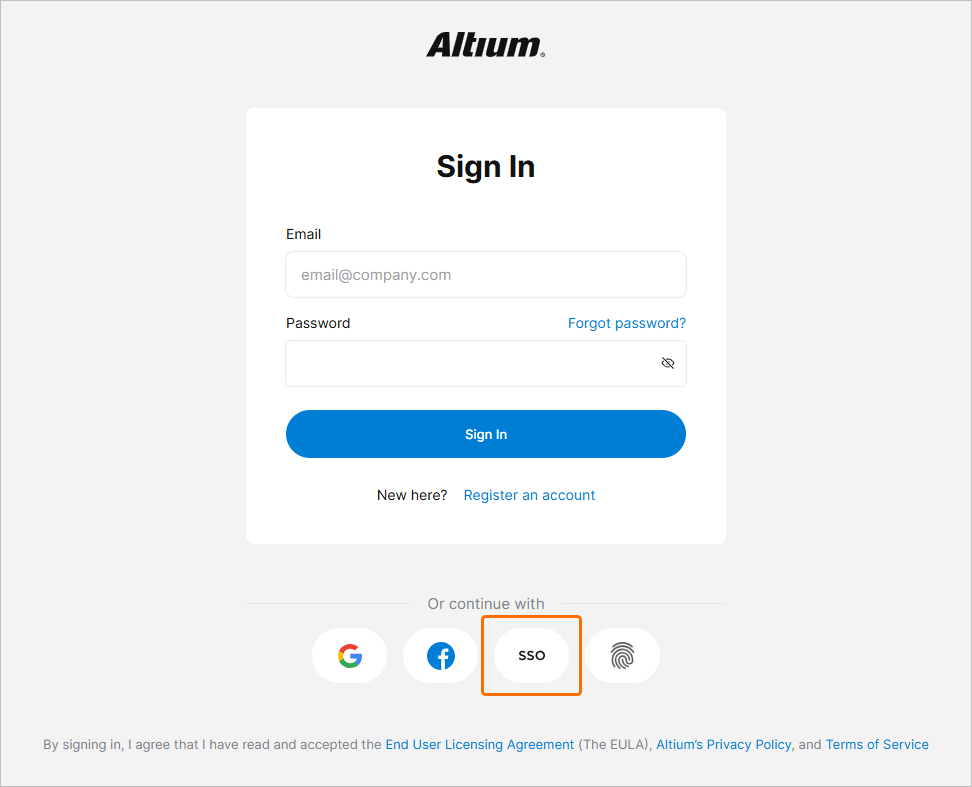

Este sistema de configuração de back-end permite aos administradores da Conta da Empresa estabelecer, testar, ativar e desativar a capacidade de SSO para os utilizadores da empresa. A opção SSO está disponível ao iniciar sessão no Altium Designer, na sua conta Altium e num Altium Workspace. Quando configurado para os utilizadores da Conta da Empresa, o SSO oferece a conveniência de iniciar sessão no software e nos serviços Altium utilizando o mesmo conjunto de credenciais aplicável aos sistemas da sua empresa.

SAML Single Sign-On

Quando configurado e ativado em Dashboard, o sistema SSO estabelece identidades autorizadas a partir do Identity Provider (IdP) designado pela sua empresa, por exemplo Okta, OneLogin, etc., com as comunicações de asserção de identidade baseadas na norma Security Assertion Markup Language (SAML 2.0). A interface de início de sessão SSO da sua empresa, caso ainda não exista, baseia-se normalmente num modelo ou exemplo fornecido pelo IdP — isto inicia as trocas de asserção de autenticação baseadas em SAML e fornece acesso aos serviços da empresa.

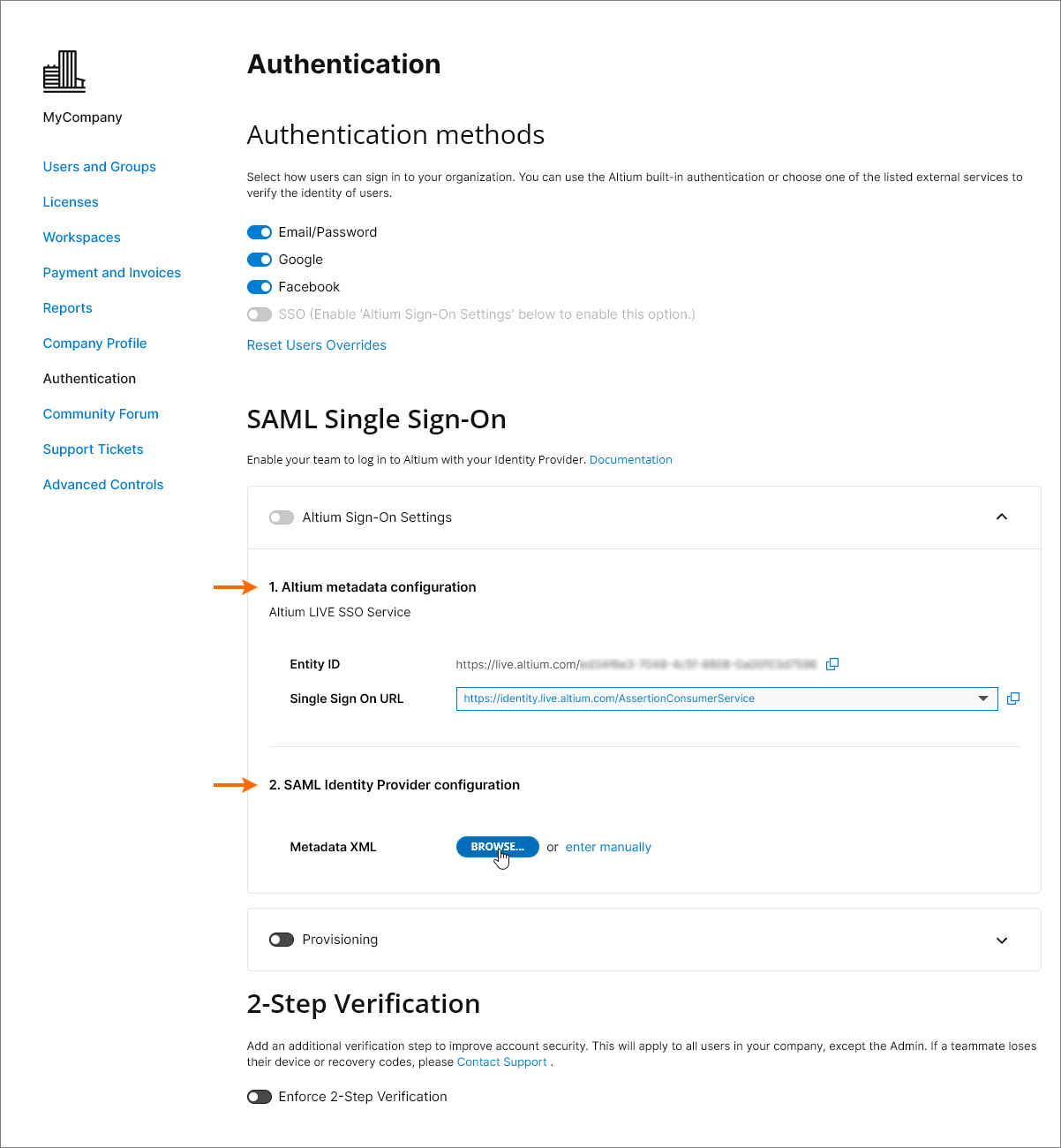

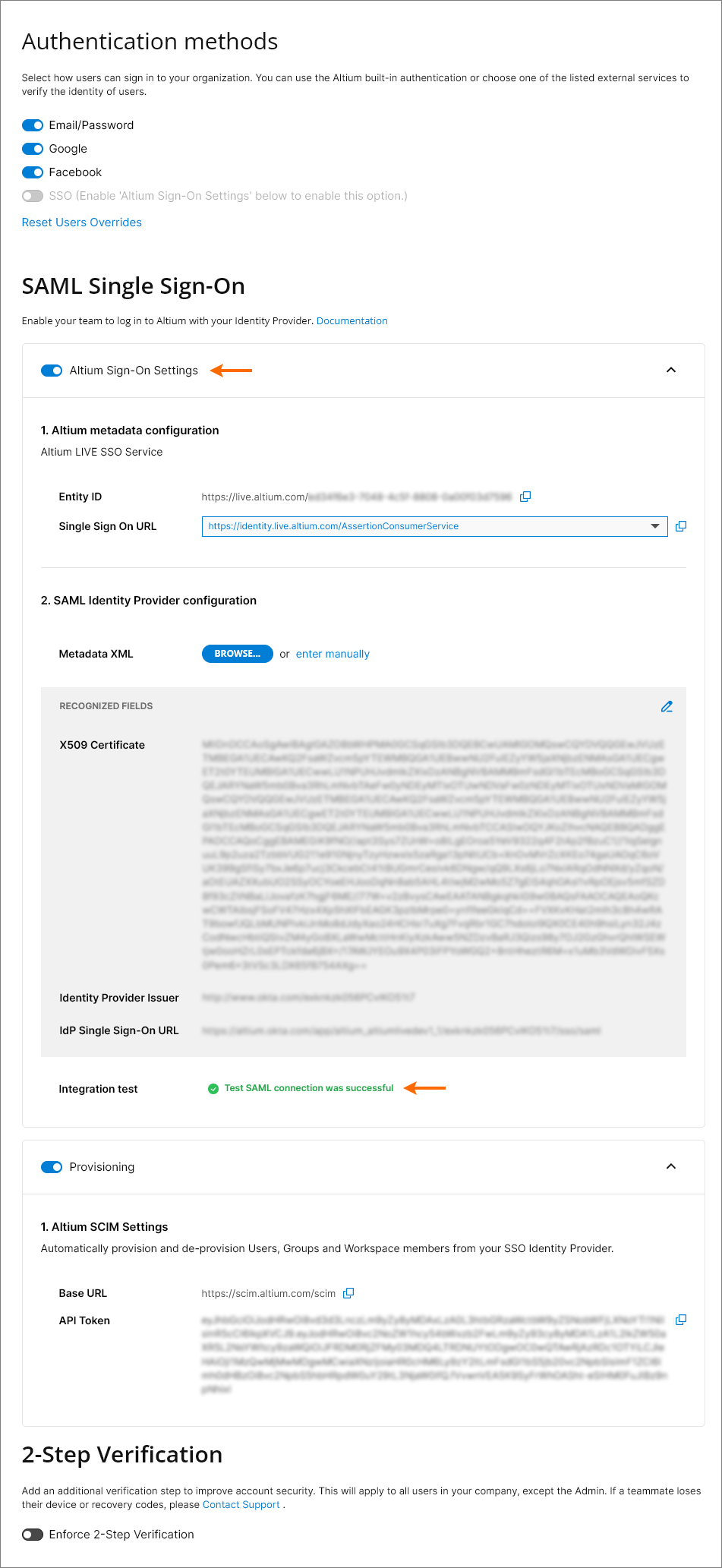

No seu estado predefinido, a página Dashboard Authentication mostra os URLs pré-configurados para o serviço SSO AltiumLive (1. Altium metadata configuration) e a opção para carregar ou introduzir manualmente os dados de ligação de autorização do seu IdP (2. SAML Identity Provider Configuration).

Tenha em atenção que a entrada Altium metadata configuration inclui as informações de identidade fornecidas para o serviço SSO Altium da sua organização:

-

Entity ID – utilizada como URL de destino da resposta do IdP. Pode incluir um sufixo GUID que identifica uma Organização específica (como uma região/departamento) na Conta Altium da sua empresa - consulte Multiple Organizations with one SSO Provider abaixo.

-

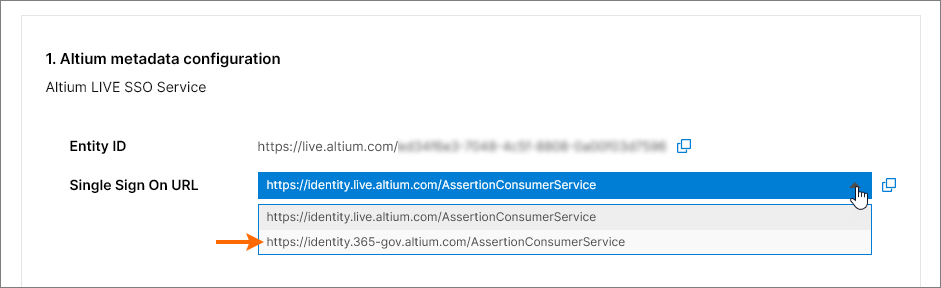

Single Sign On URL – utilizada pelo IdP para identificar o URL SSO Altium aplicável. Ao configurar SAML SSO para um serviço de início de sessão Altium GovCloud, escolha o respetivo URL de asserção SSO no menu pendente da entrada.

Estes URLs são copiados ( ) para a interface do Identity Provider para permitir a geração de metadados SAML para o serviço SSO da sua empresa. Este código de configuração (normalmente disponível como dados XML) é depois carregado ou copiado para a entrada SAML Identity Provider configuration. Consulte abaixo para mais informações.

) para a interface do Identity Provider para permitir a geração de metadados SAML para o serviço SSO da sua empresa. Este código de configuração (normalmente disponível como dados XML) é depois carregado ou copiado para a entrada SAML Identity Provider configuration. Consulte abaixo para mais informações.

Exemplos de integração com Identity Provider

Expanda a secção recolhível abaixo para um exemplo passo a passo do processo de integração para um Identity Provider típico (OneLogin):

OneLogin Identity Provider integration example guide

Integração com o OneLogin como Identity Provider

Adicionar uma aplicação SAML:

-

Inicie sessão no OneLogin como administrador.

-

Selecione Applications e depois Add Apps.

-

Procure por 'SAML' e selecione a opção de aplicação IdP SAML Test Connector (Advanced).

-

Especifique um nome de aplicação (Display Name). Isto serve apenas para fins de apresentação.

-

Clique no botão Save.

-

Copie ( ) as entradas Entity ID e Single Sign On URL (Assertion Consumer Service) da secção Altium Sign-On Settings da página Authentication do Company Dashboard. Na configuração da aplicação OneLogin:

) as entradas Entity ID e Single Sign On URL (Assertion Consumer Service) da secção Altium Sign-On Settings da página Authentication do Company Dashboard. Na configuração da aplicação OneLogin:

-

Cole Entity ID (nome do fornecedor de serviço) como URL Audience (EntityID).

-

Cole Single Sign On URL (Assertion Consumer Service) como ACS (Consumer) URL Validator.

-

Cole também Single Sign On URL (Assertion Consumer Service) como ACS (Consumer) URL.

-

Os campos RelayState, Recipient, Single Logout URL e Login URL podem ser deixados em branco.

-

Certifique-se de que a opção SAML nameID format está definida como Email e que SAML signature element está definido como Both. Clique no botão Save para confirmar as definições.

-

Clique no botão More Actions e depois na opção de menu SAML Metadata para transferir os metadados SAML do Identity Provider como ficheiro XML.

-

Este ficheiro de metadados será carregado na página Authentication do Company Dashboard para configurar o serviço SSO OneLogin – consulte abaixo.

-

Se a preferência for configurar manualmente o serviço SSO OneLogin no Company Dashboard, os parâmetros necessários podem ser encontrados selecionando a opção de menu SSO na interface da aplicação OneLogin.

-

Os passos seguintes serão adicionar utilizadores e atribuir a aplicação a esses utilizadores.

Expanda as secções recolhíveis abaixo para exemplos passo a passo do processo de integração e provisioning para um Identity Provider típico (Okta):

Okta Identity Provider integration example guide

Integração com o Okta como Identity Provider

Adicionar uma aplicação SAML:

-

Inicie sessão no Okta como administrador.

-

Clique na ligação/botão Admin e depois no botão Add Application em Applications da empresa.

-

Clique no botão Create New App.

-

Selecione SAML 2.0 como Sign-on method.

-

Especifique um App name. Isto serve apenas para fins de apresentação.

-

Copie ( ) a entrada Single Sign On URL (Assertion Consumer Service) da secção Altium Sign-On Settings da página Authentication do Company Dashboard e cole-a no campo Single sign on URL das Definições SAML do Okta.

) a entrada Single Sign On URL (Assertion Consumer Service) da secção Altium Sign-On Settings da página Authentication do Company Dashboard e cole-a no campo Single sign on URL das Definições SAML do Okta.

-

Copie ( ) a entrada Entity ID da secção Altium Sign-On Settings da página Authentication do Company Dashboard e cole-a no campo Audience URI das Definições SAML do Okta.

) a entrada Entity ID da secção Altium Sign-On Settings da página Authentication do Company Dashboard e cole-a no campo Audience URI das Definições SAML do Okta.

Não é necessária uma entrada Default RelayState.

-

Defina os restantes campos da seguinte forma:

-

Name ID format é EmailAddress.

-

Application username é (Okta) Email.

-

Na secção ATTRIBUTE STATEMENTS, defina o campo Name para: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress e Value para: user.email

-

Clique no botão Next e selecione a opção ..Okta customer adding an internal app.

-

Clique no botão Finish.

-

Clique na ligação Identity Provider metadata e guarde o XML de metadados no seu computador, ou clique no botão View Setup Instructions para opções de configuração manual.

-

Na secção SAML Identity Provider configuration da página Authentication do Company Dashboard, carregue o ficheiro XML de metadados guardado ou utilize a ligação enter manually para configurar as secções individuais – consulte abaixo.

Okta SCIM Provisioning example guide

Integração de provisioning SCIM com o Okta como IdP

Adicionar integração SCIM (System for Cross-domain Identity Management):

-

Em Okta Admin Console selecione o separador General e defina SCIM como método de provisioning.

-

Selecione o separador Provisioning e clique no botão Edit.

-

No modo de edição das definições, selecione todas as ações de provisioning (opções Import.. e Push..) e HTTP Header como modo Authentication.

-

Copie ( ) a entrada Base URL da secção Provisioning da página Authentication do Company Dashboard e cole-a no campo SCIM Connector base URL do Okta.

) a entrada Base URL da secção Provisioning da página Authentication do Company Dashboard e cole-a no campo SCIM Connector base URL do Okta.

Copie ( ) a entrada API Token da secção Provisioning da página Authentication do Company Dashboard e cole-a no campo Authorization do Okta (em HTTP HEADER).

) a entrada API Token da secção Provisioning da página Authentication do Company Dashboard e cole-a no campo Authorization do Okta (em HTTP HEADER).

-

Especifique userName como Unique identifier field for users do Okta.

-

Clique no botão Test Connector Configuration (ver acima) e certifique-se de que a ligação está a funcionar. Se o teste de configuração for bem-sucedido, feche a janela Test e depois guarde a configuração ( ).

).

-

Selecione To App na árvore de navegação à esquerda e depois a opção Edit.

Ative as opções Create Users, Update User Attributes e Deactivate Users e depois clique em Save.

Provisioning e desprovisioning de utilizadores e grupos:

-

Selecione o separador Push Groups e depois clique no botão Refresh App Groups.

-

Selecione a opção de página Directory » Groups no menu principal.

Em Groups, deverá ver tanto a aplicação Groups como Workspaces como entradas de grupo.

-

Crie grupos Okta 'nativos' com o mesmo nome que o(s) grupo(s) de aplicação/workspace(s) — neste exemplo, os grupos Administrators e Workspace importados.

-

Selecione um grupo Okta criado e depois clique no botão Manage Apps. Na janela Assign Applications to <group name>, atribua a aplicação SCIM ao grupo e clique em  quando terminar.

quando terminar.

-

Volte à página Groups e selecione o separador Push Groups. Selecione Find groups by name option no menu do botão Push Groups.

-

Introduza o nome do grupo (aqui, Group Administrators) e depois escolha a opção Link Group para o associar ao grupo da aplicação. Guarde essa configuração de associação ( ).

).

Gerir utilizadores e grupos

Agora já deverá conseguir adicionar membros aos grupos de aplicação existentes ou remover membros dos mesmos.

-

Crie um novo utilizador Okta (Directory » People, depois selecione Add Person). Certifique-se de que o utilizador tem um endereço de e-mail único que não exista no AltiumLive.

-

Adicione o novo utilizador a um Grupo do Okta que esteja atribuído à aplicação SCIM (Directory » Groups, selecione um grupo e, em seguida, utilize Assign People).

-

Verifique se o utilizador aparece no Company Dashboard.

Para criar um novo grupo de utilizadores através da aplicação SCIM, crie um novo grupo Okta na página Groups ( ) e, depois, no separador Push Groups, localize o nome do novo grupo e escolha a opção Create Group (em vez de 'Link Group').

) e, depois, no separador Push Groups, localize o nome do novo grupo e escolha a opção Create Group (em vez de 'Link Group').

A aplicação SCIM configurada deve permitir-lhe:

-

Alterar o primeiro nome / apelido e o e-mail de um utilizador.

-

Alterar a associação de um Grupo.

-

Alterar o nome de um Grupo.

-

Criar um grupo.

-

Eliminar um grupo – desvincule o grupo em Push Groups com a opção delete from app.

-

Ativar ou desativar um utilizador – um utilizador ativado receberá um e-mail de ativação.

Os Workspaces são semelhantes aos Grupos de utilizadores no Okta, mas apenas suportam a gestão de membros. Não é possível criar um novo workspace nem mudar o nome de um existente.

Depois de adicionar ou remover um utilizador de um grupo Workspace, pode verificar o resultado através da interface do Workspace no Altium 365.

-

O novo utilizador SCIM deverá conseguir iniciar sessão utilizando SSO

-

O novo utilizador SCIM deverá ser automaticamente convidado para o Workspace.

-

Não será enviado um convite por e-mail ao utilizador.

Expanda a secção recolhível abaixo para ver um exemplo passo a passo do processo de integração e aprovisionamento para o Microsoft Entra ID como Fornecedor de Identidade:

SAML login with Microsoft Entra ID

Integração com a aplicação SAML do Microsoft Entra ID

:

-

Inicie sessão no Microsoft Entra admin center.

-

Selecione Identity e depois a opção Enterprise applications.

-

Crie a sua própria aplicação.

-

Selecione Users and groups e depois Add user/group.

-

Selecione Single sign-on, Step 1 e depois Edit.

-

Copie ( ) as entradas Entity ID e Single Sign On URL da secção Altium Sign-On Settings da página Authentication do Company Dashboard. Cole as cadeias copiadas nos campos Entity ID e Assertion Consumer Service URL na área de Configuração SAML da aplicação Microsoft Entra. Certifique-se de que as caixas Default estão assinaladas para estes campos e, em seguida, guarde a configuração.

) as entradas Entity ID e Single Sign On URL da secção Altium Sign-On Settings da página Authentication do Company Dashboard. Cole as cadeias copiadas nos campos Entity ID e Assertion Consumer Service URL na área de Configuração SAML da aplicação Microsoft Entra. Certifique-se de que as caixas Default estão assinaladas para estes campos e, em seguida, guarde a configuração.

-

Transfira o Federation Metadata XML criado.

-

Carregue o Federation Metadata XML na página Authentication do Company Dashboard (na área 2. SAML Identity Provider configuration da secção Altium Sign-On Settings) e depois teste a ligação de integração SAML.

Aprovisionamento:

-

No ecrã de gestão da aplicação Microsoft Entra, selecione Provisioning no painel esquerdo e depois o botão Get started.

-

Defina Provision MODE como Automatic.

-

Copie ( ) as entradas Base URL e API Token da secção Provisioning da página Authentication do Company Dashboard e cole-as nos campos Tenant URL e Secret Token , respetivamente.

) as entradas Base URL e API Token da secção Provisioning da página Authentication do Company Dashboard e cole-as nos campos Tenant URL e Secret Token , respetivamente.

-

Clique no botão Test Connection de Aprovisionamento do Microsoft Entra e, se as credenciais forem autorizadas com sucesso, Save a configuração.

-

Na secção Mappings, existem dois conjuntos selecionáveis de mapeamentos de atributos – um para objetos de Grupo e outro para objetos de Utilizador.

-

Selecione cada mapeamento para rever os atributos que são sincronizados do Microsoft Entra ID para a sua aplicação. Os atributos selecionados como propriedades de correspondência são utilizados para fazer corresponder os utilizadores e grupos na sua aplicação para operações de atualização. Selecione Save para confirmar quaisquer alterações.

Opcionalmente, pode desativar a sincronização de objetos de grupo desativando o mapeamento de Groups.

-

Em Settings, o campo Scope define quais os utilizadores e grupos sincronizados. Selecione Sync only assigned users and groups (recomendado) para sincronizar apenas os utilizadores e grupos atribuídos na página Users and groups.

-

Quando a sua configuração estiver concluída, defina Provisioning Status como On.

-

Selecione Save para iniciar o serviço de aprovisionamento do Microsoft Entra.

Expanda a secção recolhível abaixo para ver um exemplo passo a passo do processo de integração para o JumpCloud como Fornecedor de Identidade:

SAML SSO Configuration with JumpCloud

Integração com o JumpCloud como Fornecedor de Identidade

-

Na interface do JumpCloud, selecione SSO na árvore de navegação e depois o botão Add New Application na página SSO.

-

Introduza 'saml' na pesquisa da janela de configuração para localizar e depois instalar o Custom SAML App.

-

Dê um nome à sua instância do Custom SAML App – neste exemplo, a designação é 'Altium'.

-

Mude para o separador SSO na interface de configuração do JumpCloud. Copie ( ) as entradas Entity ID e Single Sign On URL da secção Altium Sign-On Settings da página Authentication do Company Dashboard e cole-as nos campos SP Entity ID e Default URL , respetivamente.

) as entradas Entity ID e Single Sign On URL da secção Altium Sign-On Settings da página Authentication do Company Dashboard e cole-as nos campos SP Entity ID e Default URL , respetivamente.

-

Introduza o endpoint do JumpCloud IDP URL e ative a opção Declare Redirect Endpoint.

-

Mude para o separador Identity Management na interface do JumpCloud. Copie ( ) as entradas Base URL e API Token da secção Provisioning da página Authentication do Company Dashboard e cole-as nos campos Base URL e Token Key , respetivamente. Introduza também um endereço de e-mail de teste adequado.

) as entradas Base URL e API Token da secção Provisioning da página Authentication do Company Dashboard e cole-as nos campos Base URL e Token Key , respetivamente. Introduza também um endereço de e-mail de teste adequado.

-

Efetue um Test Connection, que apresentará uma mensagem de confirmação no canto superior direito da página (como mostrado abaixo).

-

Desative (desmarque) a opção Group Management e depois Activate a configuração.

Nota: Se receber um erro de ligação como 'There was a problem activating Identity Management' no topo da página ou 'Test filter user: unable to get or create user from service' na parte inferior da página, tente introduzir um endereço de e-mail de teste diferente e depois selecionar Activate novamente.

-

De volta ao separador SSO na interface do JumpCloud, utilize a opção Export Metadata para transferir o ficheiro XML de metadados SAML resultante.

-

Na página Authentication do Company Dashboard, importe o ficheiro XML de metadados transferido e depois execute um teste de Integração com o botão Test Sign On. Deverá então ser apresentado um resultado de teste de integração bem-sucedido. Após a confirmação da ligação, pode ativar a opção Altium Sign-On Settings e depois a opção SSO na secção Authentication methods.

Expanda a secção recolhível abaixo para ver um exemplo passo a passo do processo de integração para o Microsoft AD FS como Fornecedor de Identidade:

SSO SAML Authentication with Microsoft AD FS

Autenticação SAML SSO com Microsoft Administrative Domain Federated Services (AD FS)

Siga os passos descritos abaixo para configurar o início de sessão da sua organização Altium 365 de modo a utilizar a sua instância AD FS para autenticação SSO.

Pré-requisitos

Configurar o AD FS

-

Abra a aplicação AD FS Management (normalmente Start → Windows Administrative Tools → AD FS Management).

-

Navegue para Relying Party Trusts e clique na opção Add Relying Party Trust... (1).

-

Na janela pop-up, certifique-se de que seleciona Claims aware (2) e clique em Start (3).

-

No passo Select Data Source selecione Enter data about the relying party manually (1) e clique em Next (2).

-

Forneça um nome de apresentação para a confiança. Este exemplo utiliza AltiumLive como nome de apresentação.

-

Dependendo da sua configuração de segurança, pode especificar um certificado opcional de encriptação de token. Para os efeitos deste guia, não iremos utilizar nenhum.

-

No passo Configure URL certifique-se de que seleciona a opção Enable support for the SAML 2.0 WebSSO protocol (1) e introduza https://identity.live.altium.com/AssertionConsumerService no campo Relying party SAML 2.0 SSO service URL: (2). Clique em Next (3).

-

No passo Configure Identifiers forneça um identificador para esta confiança no campo de entrada (1). O identificador deve ser obtido a partir da entrada Entity ID localizada na área SAML Single Sign-On da página Dashboard Authentication. Certifique-se de que clica no botão Add (2).

O resultado deverá ser semelhante ao seguinte. Clique em Next.

-

Dependendo da sua configuração de segurança, pode escolher políticas opcionais de controlo de acesso no passo seguinte. Para este exemplo, não iremos selecionar quaisquer políticas adicionais e continuaremos com a opção Permit everyone.

-

Reveja a configuração e selecione Next.

-

Nem todas as definições estão disponíveis durante a configuração da confiança. Para permitir que SHA-1 seja utilizado como algoritmo de hash seguro, clique com o botão direito no nome do Relying Party Trust que acabou de adicionar e selecione Properties.

-

Na janela de propriedades, selecione o separador Advanced (1) e defina SHA-1 como algoritmo de hash seguro (2). Clique em OK para guardar as alterações.

-

De volta à janela de Gestão AD FS, selecione a Relaying Party Trust que adicionou e selecione a opção Edic Claim Issuance Policy...

-

Na janela Edit Claim Issuance Policy selecione Add Rule...

-

No passo Choose Rule Type do assistente, certifique-se de que Send LDAP Attributes as Claims está selecionado e, em seguida, clique em Next.

-

Forneça um Claim rule name (1), selecione Active Directory como o Attribute store (2) e selecione um LDAP Attribute (3) a partir do ID que contém o nome de utilizador da Altium Account. Este atributo tem de ser mapeado para Name ID no Outgoing Claim Type (3). Clique em Finish (4).

Important Note: Neste exemplo, mapeámos Surname ou Last name para conter o valor necessário. A sua configuração pode ser diferente.

-

Certifique-se de que a política de emissão de claims é guardada clicando em OK.

Isto conclui a configuração do AD FS.

Important Note: Transfira o ficheiro FederationMetadata.xml do servidor apropriado.

Configurar o Altium 365

-

Aceda à página Authentication Company Dashboard e carregue o ficheiro FederationMetadata.xml que transferiu anteriormente (consulte a secção Dashboard SSO Configuration abaixo para mais informações). A configuração deverá ser importada e os valores de X509 Certificate, Identity Provider Issuer e IdP Single Sign-On URL deverão estar visíveis. Clique no botão Test Sign On para testar a configuração.

-

No ecrã de início de sessão, introduza as credenciais do utilizador de acordo com os requisitos da sua organização e clique em Sign in.

-

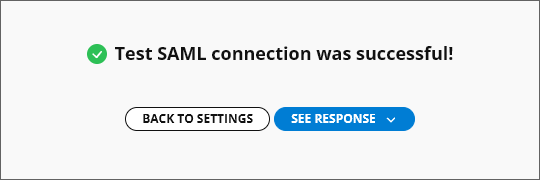

A asserção será enviada de volta para o Altium 365. Se o ecrã apresentar uma mensagem Test SAML connection was successful!, então a configuração foi concluída corretamente. Pode ver a resposta SAML clicando no botão See Response . Clique em Back to Settings para regressar à página Authentication.

-

Na página Authentication, ative as opções Altium Sign-On Settings e SSO .

Isto conclui a configuração. A partir deste momento, os utilizadores da sua organização deverão conseguir iniciar sessão no Altium 365 utilizando o AD FS da sua organização como IdP de SSO.

Expanda a secção recolhível abaixo para ver um exemplo passo a passo do processo de integração do AWS IAM Identity Center como Fornecedor de Identidade:

SSO SAML Configuration with AWS IAM Identity Center

Configuração de SSO SAML com o Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center

-

Vá a IAM Identity Center e adicione uma Aplicação SAML 2.0 Personalizada (Add Application).

-

Copie ( ) as entradas Entity ID e Single Sign On URL da secção Altium Sign-On Settings da página Authentication Company Dashboard e cole-as nas definições do URL de metadados da AWS. Confirme as definições com Submit.

) as entradas Entity ID e Single Sign On URL da secção Altium Sign-On Settings da página Authentication Company Dashboard e cole-as nas definições do URL de metadados da AWS. Confirme as definições com Submit.

-

Transfira o ficheiro de metadados da área IAM Identity Center metadata.

-

Vá a Edit attribute mappings.

-

Adicione ${user:email} e o Format como unspecified.

-

Crie novos utilizadores na AWS – os nomes dos utilizadores devem estar no formato user@domain.com.

Atribua a aplicação aos utilizadores criados ou a um grupo.

-

A opção Provisioning na página Authentication Company Dashboard deve estar desativada.

Atualmente, o aprovisionamento automático de saída através de SCIM não é suportado pela AWS.

-

Certifique-se de que os mesmos utilizadores existem tanto no lado do Altium como no lado do IAM. Os utilizadores devem ser nomeados de acordo com o formato user@domain.com.

-

Na página Authentication Company Dashboard, carregue o ficheiro XML que transferiu anteriormente (consulte a secção Dashboard SSO Configuration abaixo para mais informações). Clique no botão Test Sign On para testar a configuração.

-

Em seguida, será redirecionado para a página de início de sessão da AWS. Introduza as suas credenciais de utilizador AWS. Deverá ser redirecionado de volta para o Dashboard e ver a mensagem Test SAML connection was successful!.

-

Após um teste bem-sucedido, ative as opções Altium Sign-On Settings e SSO .

Dashboard SSO Configuration

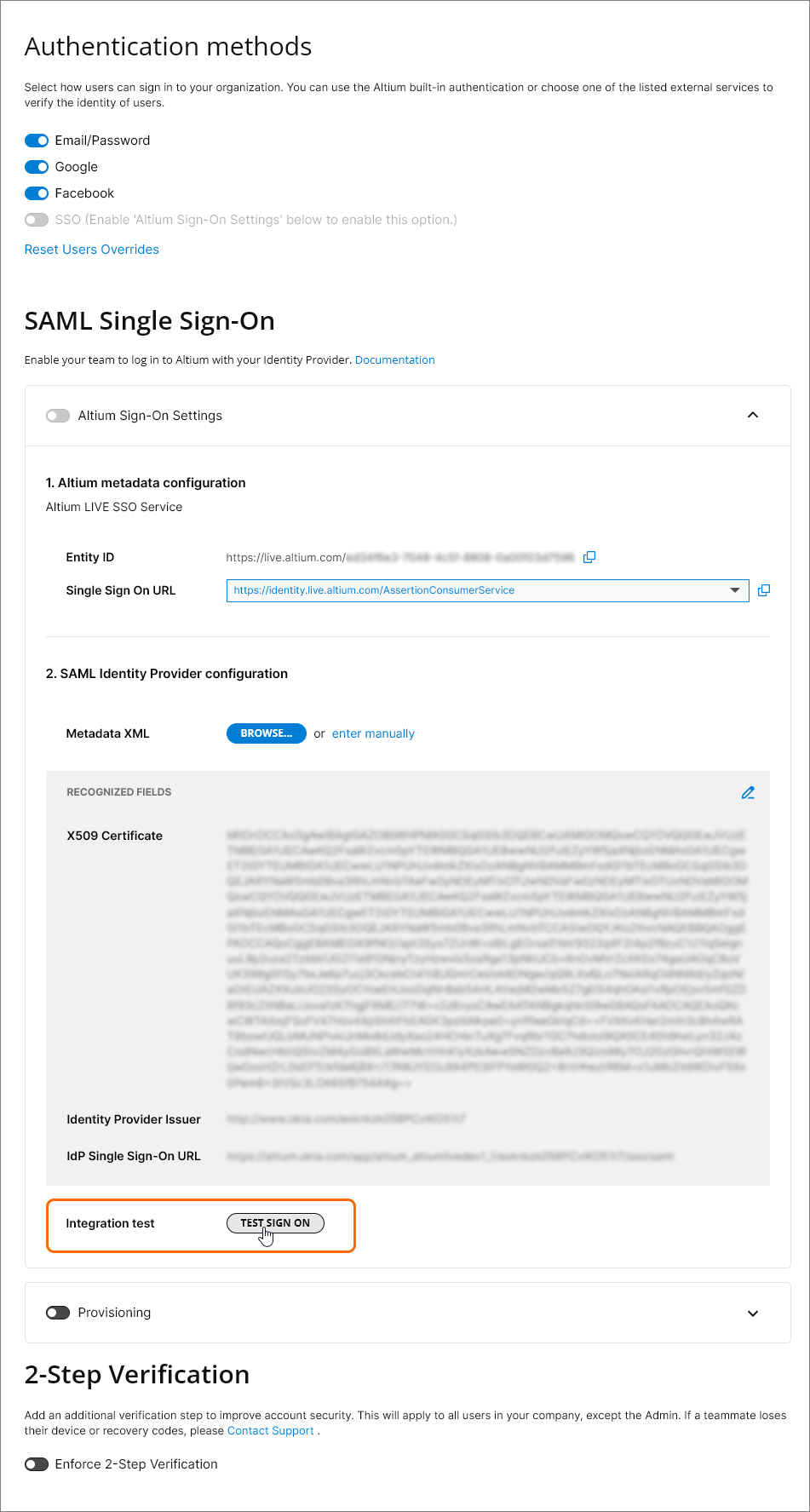

Para configurar o sistema SSO no Dashboard (caso ainda não tenha sido concluído), utilize o botão  na página Authentication para localizar e carregar o ficheiro XML de configuração SAML do IdP gerado pelo IdP da sua empresa – consulte os exemplos de integração de IdP acima. Em alternativa, utilize a ligação enter manually para adicionar os elementos individuais (certificado de segurança e URLs) da configuração.

na página Authentication para localizar e carregar o ficheiro XML de configuração SAML do IdP gerado pelo IdP da sua empresa – consulte os exemplos de integração de IdP acima. Em alternativa, utilize a ligação enter manually para adicionar os elementos individuais (certificado de segurança e URLs) da configuração.

Um ficheiro XML de IdP carregado é analisado pelo sistema para extrair os principais campos de configuração (X509 Certificate, URL Identity Provider Issuer e IdP Single Sign-On URL), que podem ser editados manualmente, se necessário ( ).

).

O SSO não é ativado até que seja executado um Integration Test, que é invocado pelo botão  . Isto verifica o processo de identidade SSO e o início de sessão SSO da sua empresa e, em seguida, apresenta uma mensagem de confirmação que inclui a opção de inspecionar o código de resultado da autorização SAML (

. Isto verifica o processo de identidade SSO e o início de sessão SSO da sua empresa e, em seguida, apresenta uma mensagem de confirmação que inclui a opção de inspecionar o código de resultado da autorização SAML ( ).

).

De volta à página Authentication, a verificação da validade da configuração é indicada como bem-sucedida e a capacidade de Single Sign-On da Company Account pode ser ativada ( ). Se o SSO for posteriormente desativado, manualmente ou em resposta a uma alteração de configuração, o botão

). Se o SSO for posteriormente desativado, manualmente ou em resposta a uma alteração de configuração, o botão  fica disponível para que o processo de teste possa ser repetido.

fica disponível para que o processo de teste possa ser repetido.

Tenha em atenção que a secção Provisioning do utilizador está pré-configurada com as definições SCIM da Altium para suportar o aprovisionamento de Utilizador/Grupo através do Fornecedor de Identidade (IdP) da sua empresa, como Okta, OneLogin, etc.

Important: Os atributos de Perfil de Utilizador necessários para um aprovisionamento bem-sucedido são:

-

First name

-

Last name

-

Email – de preferência o endereço de email profissional de um utilizador.

-

Username – no lado do Altium, este é o atributo Email do utilizador.

Múltiplas Organizações com um único Fornecedor SSO

Se a sua empresa tiver mais do que uma Organização Altium na Altium Account da empresa – por exemplo, uma Organização para cada região global – então pode ser utilizado um único Fornecedor de Identidade SSO para gerir a Autenticação SSO de toda a empresa utilizando um formato Entity ID Dashboard alargado.

O formato Entity ID (por predefinição https://live.altium.com) é alargado com um sufixo GUID gerado para a Organização atual. Este formato de URL melhorado pode então ser utilizado para uma Aplicação de Fornecedor SSO específica associada a essa Organização Altium. Outras Organizações na Altium Account da sua empresa, com sufixos GUID Entity ID diferentes, podem ser associadas a diferentes Aplicações SSO no mesmo Fornecedor de Identidade SSO. Na prática, isto significa que a Autenticação de início de sessão SSO para toda a empresa pode ser gerida num único Fornecedor de Identidade SSO.

O Entity ID alargado, associado à Organização Dashboard atual, pode ser atribuído a uma Aplicação de Fornecedor SSO específica.

O Entity ID alargado, associado à Organização Dashboard atual, pode ser atribuído a uma Aplicação de Fornecedor SSO específica.

Para ativar o Entity ID alargado para uma configuração SAML SSO ativa:

-

Desative Altium Sign-On Settings.

-

Atualize a página para acionar a regeneração do URL Entity ID para o seu formato alargado: https://live.altium.com/XXXXXXXXXX. A Organização atual pode agora ser identificada especificamente através do seu Entity ID alargado.

-

Na interface de gestão de aplicações do Fornecedor de Identidade, altere a referência Entity ID da aplicação – normalmente designada por uma variante de “Audience” ou “Entity” – para a nova versão alargada copiada do Altium Dashboard. Guarde as definições.

-

Ative o Integration test do Dashboard e volte a ativar Altium Sign-On Settings.

Este processo pode ser repetido para as outras Organizações Altium da sua empresa, que deverão estar associadas à sua própria Aplicação dedicada no Fornecedor de Identidade SSO. Como exemplo de referência, no guia de configuração do Microsoft Entra ID aqui incluído, é criada uma Aplicação com nome no passo 3 e o Identifier (Entity ID) é adicionado no passo 6.

Métodos de Autenticação

Além de disponibilizar uma interface de configuração para a conectividade SSO do Altium, a página Authentication Dashboard também oferece controlo global e individual sobre toda a gama de opções de início de sessão de utilizador – nomeadamente: Email/Palavra-passe tradicional, início de sessão com Google® e Facebook®, e Single Sign On através do Fornecedor de Identidade da sua organização. As opções ativadas na secção Authentication methods da página determinam os métodos de início de sessão disponíveis para todos os utilizadores da Company Account da sua organização.

As opções de início de sessão podem ser configuradas para um utilizador individual editando as definições na respetiva entrada Dashboard Altium Account. Selecione o botão  na Dashboard Users page do utilizador para aceder às respetivas opções de substituição do início de sessão. Estas definições, quando editadas com a opção Override Authentication methods ativada, terão precedência sobre as definições globais de início de sessão na página Authentication apenas para este utilizador.

na Dashboard Users page do utilizador para aceder às respetivas opções de substituição do início de sessão. Estas definições, quando editadas com a opção Override Authentication methods ativada, terão precedência sobre as definições globais de início de sessão na página Authentication apenas para este utilizador.

As definições de Substituição de Autenticação podem ser usadas quando o SSO é o método de início de sessão imposto para uma organização (todas as outras opções estão desativadas, globalmente), mas um utilizador individual necessita de um tipo específico de acesso de início de sessão – apenas e-mail/palavra-passe, por exemplo.

Os métodos de início de sessão de utilizadores individuais que tenham sido especificados com as definições Override Authentication methods (como acima) podem ser repostos para os valores predefinidos com a opção Reset users overrides na secção Authentication methods da página Authentication. Isto reporá as definições individuais de início de sessão de todos os utilizadores para os métodos globais de autenticação atualmente selecionados na página Authentication.

Configuração da verificação em 2 passos

Os administradores de grupo de uma Conta da Empresa podem configurar a verificação em 2 passos para fornecer uma camada adicional de segurança, para que os utilizadores possam confirmar a sua identidade quando tentam iniciar sessão nas suas contas Altium utilizando as credenciais de e-mail/palavra-passe. O método de verificação adicional pode ser definido para enviar uma palavra-passe de utilização única (OTP) para um e-mail ou para gerar uma OTP numa aplicação autenticadora, como o Google Authenticator ou o Okta Verify. A verificação em 2 passos pode ser imposta a todos os utilizadores da Conta da Empresa, ou os utilizadores individuais podem configurar a verificação em 2 passos para as suas contas.

A configuração da verificação em 2 passos ao nível da Conta da Empresa é efetuada por um Administrador de Grupo da conta na região 2-Step Verification da página Dashboard Authentication. Para o fazer, ative a opção Enforce 2-Step Verification e selecione o Method necessário, OTP via Email ou OTP via Authenticator App. Se a opção OTP via Authenticator App estiver selecionada, escolha o App necessário na lista pendente (Other, Okta ou Google). Opcionalmente, defina uma ligação no campo Instructions Link (Optional) (esta ligação será apresentada na página 2-Step Authentication quando um utilizador tentar iniciar sessão).

Quando a imposição da verificação em 2 passos estiver ativada e tiver sido escolhido o método OTP via Authenticator App, o utilizador terá de efetuar a configuração final quando tentar iniciar sessão pela primeira vez. Será necessário adicionar um código autenticador à aplicação autenticadora preferida, digitalizando o código QR fornecido com a aplicação ou introduzindo a chave secreta. Depois disso, o código gerado pela aplicação terá de ser introduzido no campo Enter code. Depois de clicar em Continue, serão fornecidos vários códigos de recuperação que podem ser utilizados caso se perca o acesso ao código autenticador na aplicação. Estes códigos devem ser guardados num local seguro. Clique em Done para concluir o início de sessão na Conta Altium.

Tenha em atenção que os Administradores de Grupo da Conta da Empresa iniciarão sessão sem o passo adicional de verificação, ou seja, apenas são necessárias credenciais de e-mail/palavra-passe para um Administrador de Grupo iniciar sessão.

Em alternativa, se a imposição da verificação em 2 passos não estiver ativada ao nível da Conta da Empresa (a opção Enforce 2-Step Verification está desativada na página Dashboard Authentication), a verificação em 2 passos pode ser configurada ao nível da Conta Altium. Depois de iniciar sessão na sua Conta Altium, aceda ao seu perfil (clicando no seu avatar/imagem de utilizador no canto superior direito da janela do navegador e selecionando My Profile no menu pendente) e abra a página Authentication. Na região 2-Step Verification da página, ative a opção Enable 2-Step Verification e selecione o Method necessário, OTP via Email ou OTP via Authenticator App.

-

Se tiver sido escolhido o método OTP via Email, os e-mails de verificação de código serão enviados para o e-mail do seu perfil.

-

Se tiver sido escolhido o método OTP via Authenticator App, selecione o App necessário na lista pendente (Other, Okta ou Google). Na janela que aparece, conclua a configuração da aplicação conforme descrito acima.

Se a imposição da verificação em 2 passos estiver ativada ao nível da Conta da Empresa, as definições do perfil refletirão as definições da Conta da Empresa em modo só de leitura.

Autenticação baseada em dispositivo

Os utilizadores podem configurar um método de autenticação baseada em dispositivo suportado pelo seu dispositivo (como o Windows Hello ou o Face ID) ao iniciar sessão na Conta Altium.

Para configurar a autenticação baseada em dispositivo, clique no botão de impressão digital ao utilizar a página Altium Sign In (https://auth.altium.com/).

No passo seguinte, conclua o início de sessão utilizando a sua palavra-passe e clique em Continue.

Dependendo do seu dispositivo, ser-lhe-ão apresentados os passos para concluir a configuração do método de autenticação aplicável. Quando terminar, introduza o Device Name pretendido e clique em Done.

Da próxima vez que optar por iniciar sessão utilizando a autenticação baseada em dispositivo (clicando no botão de impressão digital na página Altium Sign In), ser-lhe-á sugerido utilizar o método configurado para iniciar sessão.

Os métodos de autenticação baseada em dispositivo configurados podem ser encontrados no seu perfil. Aceda ao seu perfil (clicando no seu avatar/imagem de utilizador no canto superior direito da janela do navegador e selecionando My Profile no menu pendente) e abra a página Authentication. Os métodos configurados serão listados na região Authentication methods da página. Para remover um método configurado, utilize o controlo Unlink account na respetiva entrada.