Страница Company Dashboard Authentication позволяет администраторам корпоративной учетной записи настраивать и включать возможности Single Sign-On (SSO) для вашей корпоративной учетной записи, а также поддерживает SCIM (System for Cross-domain Identity Management) автоматическое предоставление доступа пользователям и группам, что автоматизирует обмен данными об идентификации между вашей компанией и ее Identity Provider (IdP).

Эта серверная система конфигурации позволяет администраторам корпоративной учетной записи настраивать, тестировать, включать и отключать возможность SSO для пользователей компании. Параметр SSO доступен при входе в Altium Designer, вашу учетную запись Altium и Altium Workspace. При настройке для пользователей корпоративной учетной записи SSO обеспечивает удобство входа в программное обеспечение и сервисы Altium с использованием того же набора учетных данных, который применяется в корпоративных системах вашей компании.

SAML Single Sign-On

После настройки и включения в Dashboard, система SSO устанавливает авторизованные идентификаторы из назначенного вашей компанией Identity Provider (IdP), например Okta, OneLogin и т. д., при этом обмен утверждениями идентификации основан на стандартизированном языке Security Assertion Markup Language (SAML 2.0). Интерфейс входа SSO для вашей компании, если он еще не создан, обычно основывается на шаблоне или примере, предоставленном IdP — он инициирует обмен утверждениями аутентификации на базе SAML и предоставляет доступ к корпоративным сервисам.

В состоянии по умолчанию страница Dashboard Authentication показывает предварительно настроенные URL-адреса для службы AltiumLive SSO (1. Altium metadata configuration), а также возможность загрузить или вручную ввести данные подключения авторизации вашего IdP (2. SAML Identity Provider Configuration).

Обратите внимание, что запись Altium metadata configuration включает предоставленную информацию об идентификации для службы Altium SSO вашей организации:

-

Entity ID – используется как целевой URL-адрес ответа IdP. Он может включать суффикс GUID, идентифицирующий конкретную организацию (например, регион/отдел) в рамках учетной записи Altium вашей компании — см. Multiple Organizations with one SSO Provider ниже.

-

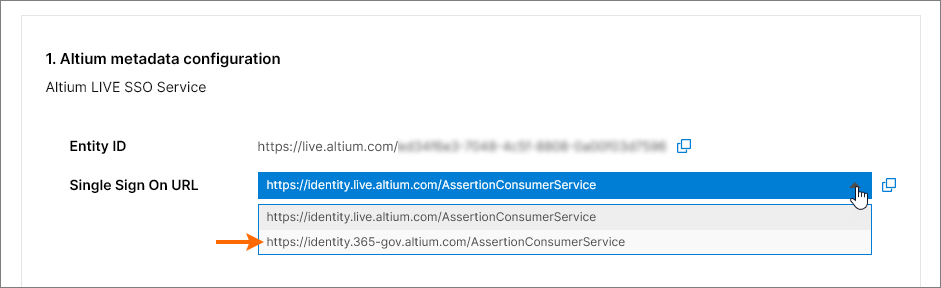

Single Sign On URL – используется IdP для идентификации соответствующего URL-адреса Altium SSO. При настройке SAML SSO для службы входа Altium GovCloud выберите связанный с ней URL утверждения SSO в раскрывающемся меню этой записи.

Эти URL-адреса копируются ( ) в интерфейс Identity Provider, чтобы обеспечить генерацию метаданных SAML для службы SSO вашей компании. Затем этот конфигурационный код (обычно доступный в виде XML-данных) загружается или копируется в запись SAML Identity Provider configuration. Ниже приведена дополнительная информация.

) в интерфейс Identity Provider, чтобы обеспечить генерацию метаданных SAML для службы SSO вашей компании. Затем этот конфигурационный код (обычно доступный в виде XML-данных) загружается или копируется в запись SAML Identity Provider configuration. Ниже приведена дополнительная информация.

Примеры интеграции с Identity Provider

Разверните сворачиваемый раздел ниже, чтобы просмотреть пошаговый пример процесса интеграции для типового Identity Provider (OneLogin):

OneLogin Identity Provider integration example guide

Интеграция с OneLogin в качестве identity provider

Добавление приложения SAML:

-

Войдите в OneLogin как администратор.

-

Выберите Applications, затем Add Apps.

-

Найдите 'SAML' и выберите вариант приложения SAML Test Connector (Advanced) IdP.

-

Укажите имя приложения (Display Name). Оно используется только для отображения.

-

Нажмите кнопку Save.

-

Скопируйте ( ) записи Entity ID и Single Sign On URL (Assertion Consumer Service) из раздела Altium Sign-On Settings на странице Authentication Company Dashboard. В настройках приложения OneLogin:

) записи Entity ID и Single Sign On URL (Assertion Consumer Service) из раздела Altium Sign-On Settings на странице Authentication Company Dashboard. В настройках приложения OneLogin:

-

Вставьте Entity ID (имя поставщика услуг) в качестве URL Audience (EntityID).

-

Вставьте Single Sign On URL (Assertion Consumer Service) в поле ACS (Consumer) URL Validator.

-

Также вставьте Single Sign On URL (Assertion Consumer Service) в поле ACS (Consumer) URL.

-

Поля RelayState, Recipient, Single Logout URL и Login URL можно оставить пустыми.

-

Убедитесь, что для параметра SAML nameID format установлено значение Email, а для SAML signature element — значение Both. Нажмите кнопку Save, чтобы подтвердить настройки.

-

Нажмите кнопку More Actions, затем выберите пункт меню SAML Metadata, чтобы загрузить метаданные SAML Identity Provider в виде XML-файла.

-

Этот файл метаданных будет загружен на странице Authentication Company Dashboard для настройки службы OneLogin SSO — см. ниже.

-

Если предпочтительна ручная настройка службы OneLogin SSO в Company Dashboard, необходимые параметры можно найти, выбрав пункт меню SSO в интерфейсе приложения OneLogin.

-

Следующими шагами будут добавление пользователей и назначение приложения этим пользователям.

Разверните сворачиваемые разделы ниже, чтобы просмотреть пошаговые примеры процесса интеграции и provisionинга для типового Identity Provider (Okta):

Okta Identity Provider integration example guide

Интеграция с Okta в качестве Identity Provider

Добавление приложения SAML:

-

Войдите в Okta как администратор.

-

Нажмите ссылку/кнопку Admin, затем кнопку Add Application в разделе компании Applications.

-

Нажмите кнопку Create New App.

-

Выберите SAML 2.0 в качестве Sign-on method.

-

Укажите App name. Оно используется только для отображения.

-

Скопируйте ( ) запись Single Sign On URL (Assertion Consumer Service) из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте ее в поле Single sign on URL настроек Okta SAML.

) запись Single Sign On URL (Assertion Consumer Service) из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте ее в поле Single sign on URL настроек Okta SAML.

-

Скопируйте ( ) запись Entity ID из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте ее в поле Audience URI настроек Okta SAML.

) запись Entity ID из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте ее в поле Audience URI настроек Okta SAML.

Запись Default RelayState не требуется.

-

Установите остальные поля следующим образом:

-

Name ID format имеет значение EmailAddress.

-

Application username имеет значение (Okta) Email.

-

В разделе ATTRIBUTE STATEMENTS задайте для поля Name значение: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress, а для Value: user.email

-

Нажмите кнопку Next и выберите вариант ..Okta customer adding an internal app.

-

Нажмите кнопку Finish.

-

Нажмите ссылку Identity Provider metadata и сохраните XML метаданных на свой компьютер либо нажмите кнопку View Setup Instructions для параметров ручной настройки.

-

В разделе SAML Identity Provider configuration на странице Company Dashboard Authentication загрузите сохраненный XML-файл метаданных или воспользуйтесь ссылкой enter manually, чтобы настроить отдельные разделы — см. ниже.

Okta SCIM Provisioning example guide

Интеграция SCIM Provisioning с Okta в качестве IdP

Добавление интеграции SCIM (System for Cross-domain Identity Management):

-

В Okta Admin Console выберите вкладку General и установите SCIM в качестве метода provisionинга.

-

Выберите вкладку Provisioning и нажмите кнопку Edit.

-

В режиме редактирования настроек выберите все действия provisionинга (Import.. и Push..), а также HTTP Header в качестве режима Authentication.

-

Скопируйте ( ) запись Base URL из раздела Provisioning на странице Company Dashboard Authentication и вставьте ее в поле Okta SCIM Connector base URL.

) запись Base URL из раздела Provisioning на странице Company Dashboard Authentication и вставьте ее в поле Okta SCIM Connector base URL.

Скопируйте ( ) запись API Token из раздела Provisioning на странице Company Dashboard Authentication и вставьте ее в поле Okta Authorization (в разделе HTTP HEADER).

) запись API Token из раздела Provisioning на странице Company Dashboard Authentication и вставьте ее в поле Okta Authorization (в разделе HTTP HEADER).

-

Укажите userName в качестве Okta Unique identifier field for users.

-

Нажмите кнопку Test Connector Configuration (см. выше) и убедитесь, что соединение работает. Если тест конфигурации прошел успешно, закройте окно Test и затем сохраните конфигурацию ( ).

).

-

Выберите To App в дереве навигации слева, затем параметр Edit.

Включите параметры Create Users, Update User Attributes и Deactivate Users, затем нажмите Save.

Provisioning и de-provisioning пользователей и групп:

-

Выберите вкладку Push Groups, затем нажмите кнопку Refresh App Groups.

-

Выберите параметр страницы Directory » Groups в главном меню.

В разделе Groups должны отображаться и приложение Groups, и Workspaces как групповые записи.

-

Создайте "встроенные" группы Okta с тем же именем, что и группы приложения/рабочие пространства — в этом примере это импортированные группы Administrators и Workspace.

-

Выберите созданную группу Okta и нажмите кнопку Manage Apps. В окне Assign Applications to <group name> назначьте группе SCIM Application и по завершении нажмите  .

.

-

Вернитесь на страницу Groups и выберите вкладку Push Groups. Выберите Find groups by name option в меню кнопки Push Groups.

-

Введите имя группы (здесь — Group Administrators), затем выберите параметр Link Group, чтобы связать ее с группой приложения. Сохраните эту конфигурацию связи ( ).

).

Управление пользователями и группами

Теперь у вас должна быть возможность добавлять участников в существующие группы приложения или удалять их из них.

-

Создайте нового пользователя Okta (Directory » People, затем выберите Add Person). Убедитесь, что у пользователя уникальный адрес электронной почты, которого не существует в AltiumLive.

-

Добавьте нового пользователя в группу Okta, назначенную приложению SCIM (Directory » Groups, выберите группу, затем используйте Assign People).

-

Проверьте, что пользователь отображается в Company Dashboard.

Чтобы создать новую группу пользователей через приложение SCIM, создайте новую группу Okta на странице Groups ( ), а затем на вкладке Push Groups найдите имя новой группы и выберите опцию Create Group (а не 'Link Group').

), а затем на вкладке Push Groups найдите имя новой группы и выберите опцию Create Group (а не 'Link Group').

Настроенное приложение SCIM должно позволять:

-

Изменять имя / фамилию пользователя и адрес электронной почты.

-

Изменять состав участников группы.

-

Изменять имя группы.

-

Создавать группу.

-

Удалять группу — отвяжите группу в разделе Push Groups, используя опцию удаления из приложения.

-

Активировать или деактивировать пользователя — активированный пользователь получит письмо для активации.

Workspaces выглядят в Okta похоже на группы пользователей, но поддерживают только управление участниками. Вы не можете создать новый Workspace или переименовать существующий.

После добавления или удаления пользователя из группы Workspace вы можете проверить результат через интерфейс Altium 365 Workspace.

-

Новый пользователь SCIM должен иметь возможность войти с использованием SSO

-

Новый пользователь SCIM должен быть автоматически приглашен в Workspace.

-

Письмо-приглашение пользователю отправлено не будет.

Разверните сворачиваемый раздел ниже, чтобы увидеть пошаговый пример процесса интеграции и подготовки пользователей для Microsoft Entra ID в качестве поставщика удостоверений:

SAML login with Microsoft Entra ID

Интеграция с Microsoft Entra ID

Приложение SAML:

-

Войдите в Microsoft Entra admin center.

-

Выберите Identity, а затем опцию Enterprise applications.

-

Создайте собственное приложение.

-

Выберите Users and groups, а затем Add user/group.

-

Выберите Single sign-on, Step 1, а затем Edit.

-

Скопируйте ( ) значения Entity ID и Single Sign On URL из раздела Altium Sign-On Settings на странице Authentication Company Dashboard. Вставьте скопированные строки в поля Entity ID и Assertion Consumer Service URL в области настройки SAML приложения Microsoft Entra. Убедитесь, что для этих полей установлены флажки Default, затем сохраните конфигурацию.

) значения Entity ID и Single Sign On URL из раздела Altium Sign-On Settings на странице Authentication Company Dashboard. Вставьте скопированные строки в поля Entity ID и Assertion Consumer Service URL в области настройки SAML приложения Microsoft Entra. Убедитесь, что для этих полей установлены флажки Default, затем сохраните конфигурацию.

-

Скачайте созданный XML-файл Federation Metadata.

-

Загрузите XML-файл Federation Metadata на страницу Authentication Company Dashboard (в область 2. SAML Identity Provider configuration раздела Altium Sign-On Settings) и затем проверьте соединение интеграции SAML.

Подготовка пользователей:

-

На экране управления приложением Microsoft Entra выберите Provisioning на левой панели, затем кнопку Get started.

-

Установите Provision MODE в значение Automatic.

-

Скопируйте ( ) значения Base URL и API Token из раздела Provisioning на странице Company Dashboard Authentication и вставьте их соответственно в поля Tenant URL и Secret Token.

) значения Base URL и API Token из раздела Provisioning на странице Company Dashboard Authentication и вставьте их соответственно в поля Tenant URL и Secret Token.

-

Нажмите кнопку Test Connection в разделе Microsoft Entra Provisioning, и если учетные данные успешно авторизованы, Save конфигурацию.

-

В разделе Mappings доступны два набора сопоставления атрибутов — один для объектов Group и один для объектов User.

-

Выберите каждое сопоставление, чтобы просмотреть атрибуты, синхронизируемые из Microsoft Entra ID в ваше приложение. Атрибуты, выбранные как Matching properties, используются для сопоставления пользователей и групп в вашем приложении при операциях обновления. Выберите Save, чтобы применить изменения.

При необходимости вы можете отключить синхронизацию объектов групп, отключив сопоставление Groups.

-

В разделе Settings поле Scope определяет, какие пользователи и группы синхронизируются. Выберите Sync only assigned users and groups (рекомендуется), чтобы синхронизировать только пользователей и группы, назначенные на странице Users and groups.

-

После завершения настройки установите Provisioning Status в значение On.

-

Выберите Save, чтобы запустить службу подготовки пользователей Microsoft Entra.

Разверните сворачиваемый раздел ниже, чтобы увидеть пошаговый пример процесса интеграции для JumpCloud в качестве поставщика удостоверений:

SAML SSO Configuration with JumpCloud

Интеграция с JumpCloud в качестве поставщика удостоверений

-

В интерфейсе JumpCloud выберите SSO в дереве навигации, а затем кнопку Add New Application на странице SSO.

-

Введите 'saml' в поле Search окна конфигурации, чтобы найти и затем установить Custom SAML App.

-

Назовите свой экземпляр Custom SAML App — в этом примере используется метка 'Altium'.

-

Переключитесь на вкладку SSO в интерфейсе настройки JumpCloud. Скопируйте ( ) значения Entity ID и Single Sign On URL из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте их соответственно в поля SP Entity ID и Default URL.

) значения Entity ID и Single Sign On URL из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте их соответственно в поля SP Entity ID и Default URL.

-

Введите конечную точку JumpCloud IDP URL и включите опцию Declare Redirect Endpoint.

-

Переключитесь на вкладку Identity Management в интерфейсе JumpCloud. Скопируйте ( ) значения Base URL и API Token из раздела Provisioning на странице Company Dashboard Authentication и вставьте их соответственно в поля Base URL и Token Key. Также укажите подходящий тестовый адрес электронной почты.

) значения Base URL и API Token из раздела Provisioning на странице Company Dashboard Authentication и вставьте их соответственно в поля Base URL и Token Key. Также укажите подходящий тестовый адрес электронной почты.

-

Выполните Test Connection, после чего в правом верхнем углу страницы появится сообщение с подтверждением (как показано ниже).

-

Выключите (снимите флажок) опцию Group Management, а затем Activate конфигурацию.

Примечание: если в верхней части страницы появляется ошибка соединения, например 'There was a problem activating Identity Management', или в нижней части страницы — 'Test filter user: unable to get or create user from service', попробуйте ввести другой тестовый адрес электронной почты, а затем снова выбрать Activate.

-

Вернувшись на вкладку SSO интерфейса JumpCloud, используйте опцию Export Metadata, чтобы скачать полученный XML-файл метаданных SAML.

-

На странице Authentication Company Dashboard импортируйте скачанный XML-файл метаданных, затем запустите тест интеграции кнопкой Test Sign On. После этого должен отобразиться успешный результат теста интеграции. После подтверждения соединения вы можете включить опцию Altium Sign-On Settings, а затем опцию SSO в разделе Authentication methods.

Разверните сворачиваемый раздел ниже, чтобы увидеть пошаговый пример процесса интеграции для Microsoft AD FS в качестве поставщика удостоверений:

SSO SAML Authentication with Microsoft AD FS

SSO-аутентификация SAML с Microsoft Administrative Domain Federated Services (AD FS)

Следуйте приведенным ниже шагам, чтобы настроить вход в вашу организацию Altium 365 с использованием экземпляра AD FS для SSO-аутентификации.

Предварительные требования

Настройка AD FS

-

Откройте приложение AD FS Management (обычно Start → Windows Administrative Tools → AD FS Management).

-

Перейдите в Relying Party Trusts и нажмите опцию Add Relying Party Trust... (1).

-

Во всплывающем окне обязательно выберите Claims aware (2) и нажмите Start (3).

-

На шаге Select Data Source выберите Enter data about the relying party manually (1) и нажмите Next (2).

-

Укажите отображаемое имя для доверия. В этом примере в качестве отображаемого имени используется AltiumLive.

В зависимости от вашей конфигурации безопасности вы можете указать необязательный сертификат шифрования токена. Для целей этого руководства мы использовать его не будем.

-

На шаге Configure URL обязательно выберите опцию Enable support for the SAML 2.0 WebSSO protocol (1) и введите https://identity.live.altium.com/AssertionConsumerService в поле Relying party SAML 2.0 SSO service URL: (2). Нажмите Next (3).

-

На шаге Configure Identifiers укажите идентификатор для этого доверия в поле ввода (1). Идентификатор необходимо взять из записи Entity ID, расположенной в области SAML Single Sign-On страницы Dashboard Authentication. Обязательно нажмите кнопку Add (2).

Результат должен выглядеть следующим образом. Нажмите Next.

-

В зависимости от вашей конфигурации безопасности на следующем шаге можно выбрать дополнительные политики управления доступом. В этом примере мы не будем выбирать никаких дополнительных политик и продолжим с опцией Permit everyone.

-

Проверьте конфигурацию и выберите Next.

-

Не все параметры доступны во время настройки доверия. Чтобы разрешить использование SHA-1 в качестве алгоритма безопасного хеширования, щелкните правой кнопкой мыши имя Relying Party Trust, которое вы только что добавили, и выберите Properties.

-

В окне свойств выберите вкладку Advanced (1) и установите SHA-1 в качестве алгоритма безопасного хеширования (2). Нажмите OK, чтобы сохранить изменения.

-

Вернувшись в окно управления AD FS, выберите добавленный вами Relaying Party Trust и выберите опцию Edic Claim Issuance Policy...

-

В окне Edit Claim Issuance Policy выберите Add Rule...

-

На шаге Choose Rule Type мастера убедитесь, что выбрано Send LDAP Attributes as Claims, затем нажмите Next.

-

Укажите Claim rule name (1), выберите Active Directory в качестве Attribute store (2) и выберите LDAP Attribute (3) из идентификатора, который содержит имя пользователя для учетной записи Altium. Этот атрибут должен быть сопоставлен с Name ID в Outgoing Claim Type (3). Нажмите Finish (4).

Important Note: В этом примере мы настроили Surname или Last name так, чтобы они содержали требуемое значение. Ваша конфигурация может отличаться.

-

Убедитесь, что политика выдачи утверждений сохранена, нажав OK.

На этом настройка AD FS завершена.

Important Note: Загрузите файл FederationMetadata.xml с соответствующего сервера.

Настройка Altium 365

-

Откройте страницу Authentication Company Dashboard и загрузите файл FederationMetadata.xml, который вы скачали ранее (дополнительную информацию см. в разделе Dashboard SSO Configuration ниже). Конфигурация должна быть импортирована, и значения X509 Certificate, Identity Provider Issuer и IdP Single Sign-On URL должны быть видны. Нажмите кнопку Test Sign On , чтобы проверить настройку.

-

На экране входа укажите учетные данные пользователя в соответствии с требованиями вашей организации и нажмите Sign in.

-

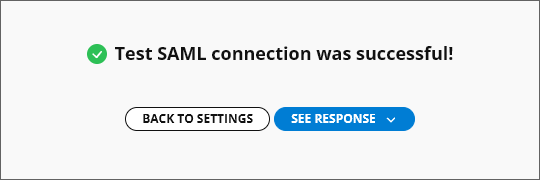

Утверждение будет отправлено обратно в Altium 365. Если на экране отображается сообщение Test SAML connection was successful!, значит конфигурация выполнена правильно. Вы можете просмотреть ответ SAML, нажав кнопку See Response . Нажмите Back to Settings , чтобы вернуться на страницу Authentication.

-

На странице Authentication включите параметры Altium Sign-On Settings и SSO .

На этом настройка завершена. С этого момента пользователи вашей организации должны иметь возможность входить в Altium 365, используя AD FS вашей организации в качестве SSO IdP.

Разверните раскрывающийся раздел ниже, чтобы просмотреть пошаговый пример процесса интеграции для AWS IAM Identity Center в качестве поставщика удостоверений:

SSO SAML Configuration with AWS IAM Identity Center

Конфигурация SSO SAML с Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center

-

Перейдите в IAM Identity Center и добавьте пользовательское приложение SAML 2.0 (Add Application).

-

Скопируйте ( ) записи Entity ID и Single Sign On URL из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте их в настройки URL метаданных AWS. Подтвердите настройки с помощью Submit.

) записи Entity ID и Single Sign On URL из раздела Altium Sign-On Settings на странице Company Dashboard Authentication и вставьте их в настройки URL метаданных AWS. Подтвердите настройки с помощью Submit.

-

Загрузите файл метаданных из области IAM Identity Center metadata.

-

Перейдите в Edit attribute mappings.

-

Добавьте ${user:email} и Format как unspecified.

-

Создайте новых пользователей в AWS — имена пользователей должны быть в формате user@domain.com.

Назначьте приложение созданным пользователям или группе.

-

Параметр Provisioning на странице Company Dashboard Authentication должен быть отключен.

В настоящее время автоматическая исходящая подготовка через SCIM в AWS не поддерживается.

-

Убедитесь, что одни и те же пользователи существуют как на стороне Altium, так и на стороне IAM. Имена пользователей должны соответствовать формату user@domain.com.

-

На странице Company Dashboard Authentication загрузите XML-файл, который вы скачали ранее (дополнительную информацию см. в разделе Dashboard SSO Configuration ниже). Нажмите кнопку Test Sign On , чтобы проверить настройку.

-

Затем вы будете перенаправлены на страницу входа AWS. Введите свои учетные данные AWS. Вы должны быть перенаправлены обратно на Dashboard и увидеть сообщение Test SAML connection was successful! .

-

После успешной проверки включите параметры Altium Sign-On Settings и SSO .

Конфигурация SSO в Dashboard

Чтобы настроить систему SSO в Dashboard (если это еще не сделано), используйте кнопку  на странице Authentication, чтобы найти и загрузить XML-файл конфигурации SAML IdP, созданный IdP вашей компании — см. примеры интеграции IdP выше. Либо используйте ссылку enter manually, чтобы добавить отдельные элементы конфигурации вручную (сертификат безопасности и URL-адреса).

на странице Authentication, чтобы найти и загрузить XML-файл конфигурации SAML IdP, созданный IdP вашей компании — см. примеры интеграции IdP выше. Либо используйте ссылку enter manually, чтобы добавить отдельные элементы конфигурации вручную (сертификат безопасности и URL-адреса).

Загруженный XML-файл IdP анализируется системой для извлечения основных полей конфигурации (X509 Certificate, URL Identity Provider Issuer и IdP Single Sign-On URL), которые при необходимости можно отредактировать вручную ( ).

).

SSO не включается до выполнения Integration Test, которое запускается кнопкой  . Это проверяет процесс удостоверения SSO и вход в систему SSO вашей компании, после чего выводится сообщение с подтверждением, включающее возможность просмотреть код результата авторизации SAML (

. Это проверяет процесс удостоверения SSO и вход в систему SSO вашей компании, после чего выводится сообщение с подтверждением, включающее возможность просмотреть код результата авторизации SAML ( ).

).

Вернувшись на страницу Authentication, вы увидите, что проверка корректности конфигурации выполнена успешно, и можно включить возможность единого входа для учетной записи компании ( ). Если впоследствии SSO будет отключен — вручную или в ответ на изменение конфигурации — станет доступна кнопка

). Если впоследствии SSO будет отключен — вручную или в ответ на изменение конфигурации — станет доступна кнопка  , чтобы можно было повторить процесс проверки.

, чтобы можно было повторить процесс проверки.

Обратите внимание, что раздел пользователя Provisioning предварительно настроен с параметрами SCIM от Altium для поддержки подготовки пользователей/групп через поставщика удостоверений (IdP) вашей компании, такого как Okta, OneLogin и т. д.

Important: Требуемые атрибуты профиля пользователя для успешной подготовки:

Несколько организаций с одним поставщиком SSO

Если у вашей компании есть более одной организации Altium в рамках учетной записи Altium компании — например, по одной организации для каждого глобального региона, — то один поставщик удостоверений SSO может использоваться для управления аутентификацией SSO для всей компании с помощью расширенного формата Dashboard Entity ID.

Формат Entity ID (по умолчанию https://live.altium.com) расширяется суффиксом GUID, сгенерированным для текущей организации. Этот расширенный формат URL затем можно использовать для конкретного приложения SSO Provider, связанного с данной организацией Altium. Другие организации в рамках учетной записи Altium вашей компании, с другими суффиксами GUID Entity ID, могут быть связаны с другими приложениями SSO в рамках того же поставщика удостоверений SSO. На практике это означает, что аутентификацией входа SSO для всей компании можно управлять в рамках одного поставщика удостоверений SSO.

Расширенный Entity ID, связанный с текущей организацией Dashboard, можно назначить конкретному приложению поставщика SSO.

Расширенный Entity ID, связанный с текущей организацией Dashboard, можно назначить конкретному приложению поставщика SSO.

Чтобы включить расширенный Entity ID для активной конфигурации SAML SSO:

-

Отключите Altium Sign-On Settings.

-

Обновите страницу, чтобы инициировать повторную генерацию URL Entity ID в его расширенном формате: https://live.altium.com/XXXXXXXXXX. Теперь текущую организацию можно однозначно идентифицировать по ее расширенному Entity ID.

-

В интерфейсе управления приложениями поставщика удостоверений измените ссылку приложения Entity ID — обычно она называется вариантом 'Audience' или 'Entity' — на новую расширенную версию, скопированную из Altium Dashboard. Сохраните настройки.

-

Активируйте Integration test в Dashboard и снова включите Altium Sign-On Settings.

Этот процесс можно повторить для других организаций Altium вашей компании, которые должны быть связаны со своим собственным выделенным приложением в рамках поставщика удостоверений SSO. В качестве примера см. включенное здесь руководство по настройке Microsoft Entra ID, где именованное приложение создается на шаге 3, а Identifier (Entity ID) добавляется на шаге 6.

Методы аутентификации

Помимо предоставления интерфейса настройки подключения Altium SSO, страница Dashboard Authentication также обеспечивает глобальное и индивидуальное управление полным набором вариантов входа пользователей — а именно: традиционные Email/Password, Google®, Facebook® и вход через Renesas, а также Single Sign On через поставщика удостоверений вашей организации. Параметры, включенные в разделе Authentication methods страницы, определяют методы входа, доступные всем пользователям учетной записи компании вашей организации.

Параметры входа можно настроить для пользователя individual, отредактировав настройки в его записи Dashboard учетной записи Altium. Нажмите кнопку  на странице пользователя Dashboard Users page, чтобы получить доступ к параметрам переопределения входа. Если эти настройки изменены при включенном параметре Override Authentication methods, они будут иметь приоритет над глобальными настройками входа на странице Authentication только для этого пользователя.

на странице пользователя Dashboard Users page, чтобы получить доступ к параметрам переопределения входа. Если эти настройки изменены при включенном параметре Override Authentication methods, они будут иметь приоритет над глобальными настройками входа на странице Authentication только для этого пользователя.

Настройки Authentication Override можно использовать в тех случаях, когда для организации принудительно включен вход через SSO (все остальные варианты глобально отключены), но отдельному пользователю требуется определенный тип доступа для входа — например, только email/password.

Индивидуальные методы входа пользователя, заданные через настройки Override Authentication methods (как выше), можно вернуть к значениям по умолчанию с помощью параметра Reset users overrides в разделе Authentication methods страницы Authentication. Это сбросит индивидуальные настройки входа для всех пользователей к глобальным методам аутентификации, которые в данный момент выбраны на странице Authentication.

Настройка двухэтапной проверки

Администраторы групп учетной записи компании могут настроить двухэтапную проверку, чтобы обеспечить дополнительный уровень безопасности и позволить пользователям подтверждать свою личность при попытке входа в свои учетные записи Altium с использованием учетных данных email/password. В качестве дополнительного метода проверки можно выбрать отправку одноразового пароля (OTP) по электронной почте или генерацию OTP в приложении-аутентификаторе, таком как Google Authenticator или Okta Verify. Двухэтапная проверка может быть принудительно включена для всех пользователей учетной записи компании, либо отдельные пользователи могут настроить двухэтапную проверку для своих учетных записей.

Настройка двухэтапной проверки на уровне учетной записи компании выполняется администратором группы этой учетной записи в разделе 2-Step Verification страницы Dashboard Authentication. Для этого включите параметр Enforce 2-Step Verification и выберите требуемый Method — OTP via Email или OTP via Authenticator App. Если выбран параметр OTP via Authenticator App, укажите необходимый App из раскрывающегося списка (Other, Okta или Google). При необходимости задайте ссылку в поле Instructions Link (Optional) (эта ссылка будет показана на странице 2-Step Authentication, когда пользователь попытается войти в систему).

Если принудительное использование двухэтапной проверки включено и был выбран метод OTP via Authenticator App , пользователю потребуется завершить окончательную настройку при первой попытке входа. Нужно будет добавить код аутентификатора в предпочитаемое приложение-аутентификатор, отсканировав предоставленный QR-код с помощью приложения или введя секретный ключ. После этого код, сгенерированный приложением, нужно ввести в поле Enter code. После нажатия Continue будет предоставлено несколько кодов восстановления, которые можно использовать в случае потери доступа к коду аутентификатора в приложении. Эти коды следует хранить в безопасном месте. Нажмите Done , чтобы завершить вход в учетную запись Altium.

Обратите внимание: администраторы групп учетной записи компании выполняют вход без дополнительного шага проверки, то есть для входа администратору группы достаточно только учетных данных email/password.

Либо, если принудительное использование двухэтапной проверки не включено на уровне учетной записи компании (параметр Enforce 2-Step Verification отключен на странице Dashboard Authentication), двухэтапную проверку можно настроить на уровне учетной записи Altium. Войдя в свою учетную запись Altium, откройте свой профиль (нажав на аватар/изображение пользователя в правом верхнем углу окна браузера и выбрав My Profile в раскрывающемся меню) и откройте страницу Authentication. В разделе страницы 2-Step Verification включите параметр Enable 2-Step Verification и выберите требуемый Method — OTP via Email или OTP via Authenticator App.

-

Если был выбран метод OTP via Email , письма с кодом подтверждения будут отправляться на адрес электронной почты, указанный в вашем профиле.

-

Если был выбран метод OTP via Authenticator App , выберите требуемый App из раскрывающегося списка (Other, Okta или Google). В появившемся окне завершите настройку приложения, как описано выше.

-

Если принудительное использование двухэтапной проверки включено на уровне учетной записи компании, настройки профиля будут отражать настройки учетной записи компании в режиме только для чтения.

-

Администратор группы учетной записи Altium компании может сбросить настройки двухэтапной проверки пользователя (подробнее).

Если учетная запись Altium пользователя является частью учетной записи Altium компании и для этой учетной записи Altium двухэтапная проверка еще не настроена, пользователю будет предложено настроить двухэтапную проверку для своей учетной записи Altium при входе с использованием email и пароля, даже если принудительное использование двухэтапной проверки не включено на уровне учетной записи компании. Выберите предпочтительный Method и следуйте дальнейшим шагам для настройки двухэтапной проверки (настройка выполняется аналогично описанному выше). Либо нажмите Remind me in a week, чтобы отложить настройку двухэтапной проверки.

Обратите внимание: если пользователь, у которого не настроена двухэтапная проверка, является администратором группы учетной записи компании или администратором Workspace, размещенного на платформе Altium (то есть пользователь является участником группы Administrator в Workspace — подробнее), он должен настроить двухэтапную проверку в течение месяца после первой попытки входа ( ). По истечении одного месяца элемент управления Remind me in a week станет недоступен.

). По истечении одного месяца элемент управления Remind me in a week станет недоступен.

Аутентификация на основе устройства

Пользователи могут настроить поддерживаемый их устройством метод аутентификации на основе устройства (например, Windows Hello или Face ID) при входе в учетную запись Altium.

Чтобы настроить аутентификацию на основе устройства, нажмите кнопку с отпечатком пальца на странице входа Altium Sign In (https://auth.altium.com/).

На следующем шаге завершите вход с использованием своего пароля и нажмите Continue.

В зависимости от вашего устройства вам будут предложены шаги для завершения настройки соответствующего метода аутентификации. После завершения введите желаемое Device Name и нажмите Done.

В следующий раз, когда вы выберете вход с использованием аутентификации на основе устройства (нажав кнопку с отпечатком пальца на странице Altium Sign In), вам будет предложено использовать настроенный метод для входа.

Настроенные методы аутентификации на основе устройства можно найти в вашем профиле. Откройте свой профиль (нажав на аватар/изображение пользователя в правом верхнем углу окна браузера и выбрав My Profile в раскрывающемся меню) и откройте страницу Authentication. Настроенные методы будут перечислены в разделе страницы Authentication methods. Чтобы удалить настроенный метод, используйте элемент управления Unlink account в соответствующей записи.

Связывание учетной записи Renesas

Вы также можете связать свою учетную запись Altium со своей учетной записью Renesas, чтобы использовать последнюю при входе в учетную запись Altium. Для этого откройте свой профиль (нажав на аватар/изображение пользователя в правом верхнем углу окна браузера и выбрав My Profile в раскрывающемся меню) и откройте страницу Authentication. В разделе страницы Authentication methods нажмите элемент управления Link account на плитке Renesas.

На следующих страницах выполните вход в свою учетную запись Renesas и свяжите ее со своей учетной записью Altium. После связывания учетной записи Renesas ее плитка появится на странице Authentication с элементом управления Unlink account, который можно использовать для удаления связи между учетными записями.

Если это разрешено глобальными и индивидуальными настройками методов аутентификации (подробнее), связанную учетную запись Renesas можно использовать при входе в вашу учетную запись Altium.