Die Seite Company Dashboard Authentication ermöglicht Company-Account-Administratoren, Single Sign-On-Funktionen (SSO) für Ihr Company Account zu konfigurieren und zu aktivieren, und unterstützt außerdem die SCIM-Bereitstellung von Benutzern und Gruppen (System for Cross-domain Identity Management), wodurch der Austausch von Identitätsdaten zwischen Ihrem Unternehmen und seinem Identity Provider (IdP) automatisiert wird.

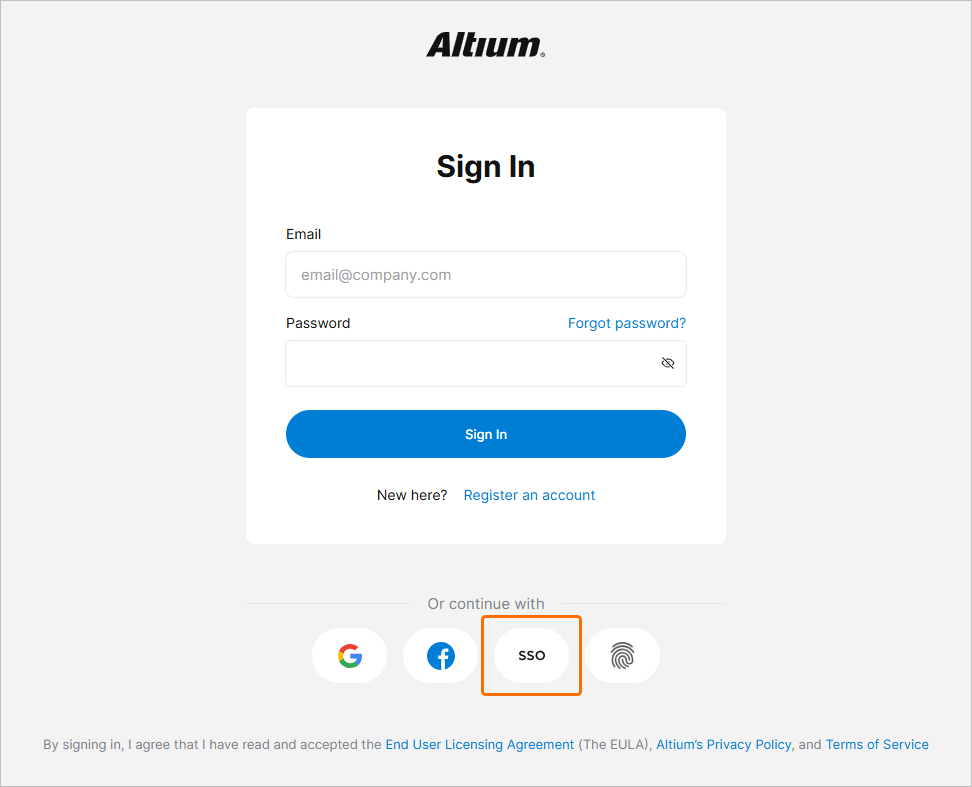

Dieses Backend-Konfigurationssystem ermöglicht Company-Account-Administratoren, die SSO-Funktion für Unternehmensbenutzer einzurichten, zu testen, zu aktivieren und zu deaktivieren. Die SSO-Option ist bei der Anmeldung bei Altium Designer, Ihrem Altium account und einem Altium Workspace verfügbar. Wenn SSO für Benutzer des Company Account eingerichtet ist, bietet es den Komfort, sich mit denselben Zugangsdaten bei Altium-Software und -Services anzumelden, die auch für Ihre unternehmensweiten Systeme gelten.

SAML Single Sign-On

Wenn das System im Dashboard konfiguriert und aktiviert ist, stellt es autorisierte Identitäten von dem von Ihrem Unternehmen benannten Identity Provider (IdP), zum Beispiel Okta, OneLogin usw., her, wobei die Kommunikation der ID-Bestätigungen auf der standardisierten Security Assertion Markup Language (SAML 2.0) basiert. Die SSO-Anmeldeoberfläche für Ihr Unternehmen basiert, falls noch nicht vorhanden, in der Regel auf einer vom IdP bereitgestellten Vorlage oder einem Beispiel – dies initiiert die SAML-basierte Authentifizierungsbestätigung und ermöglicht den Zugriff auf Unternehmensdienste.

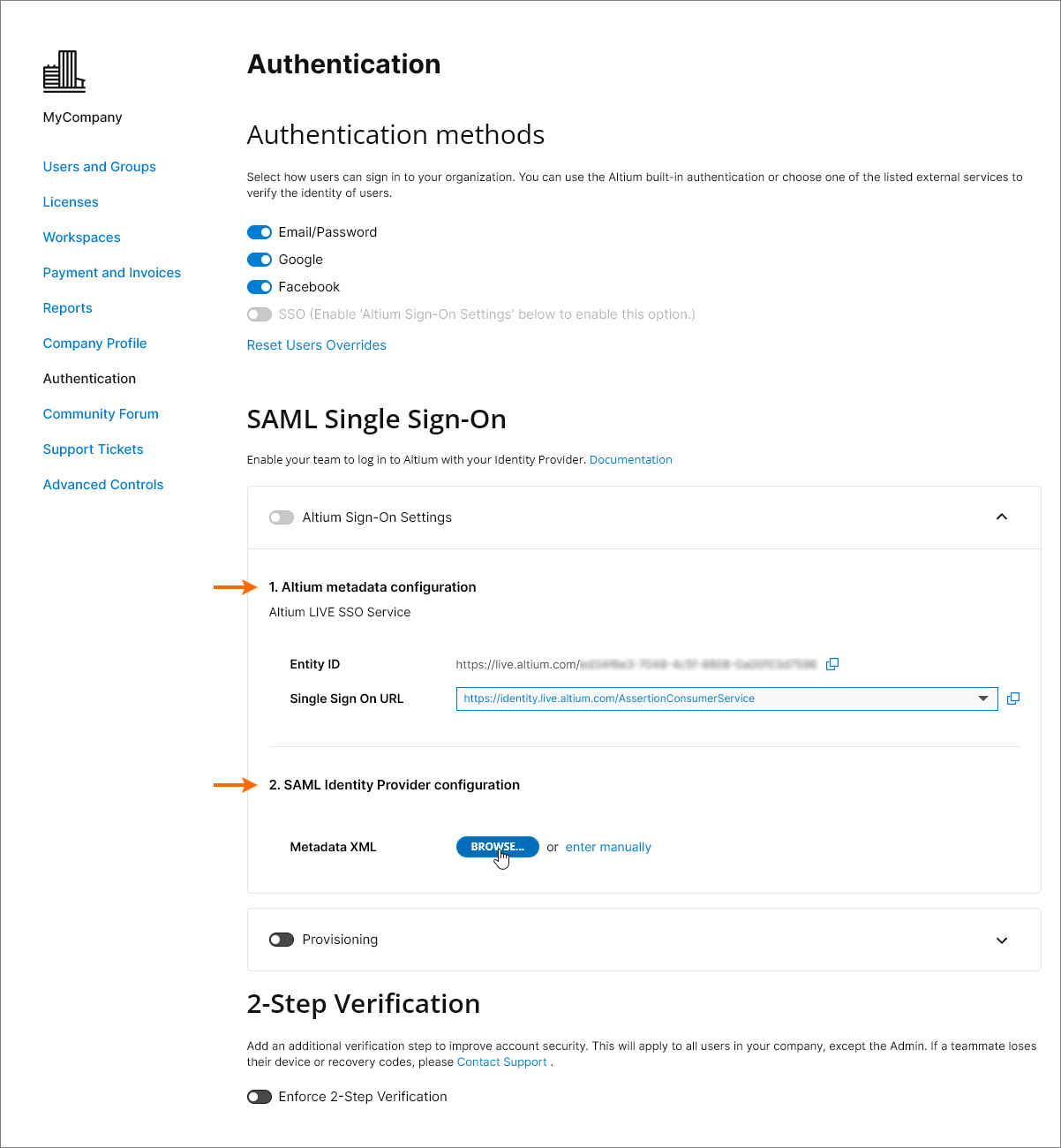

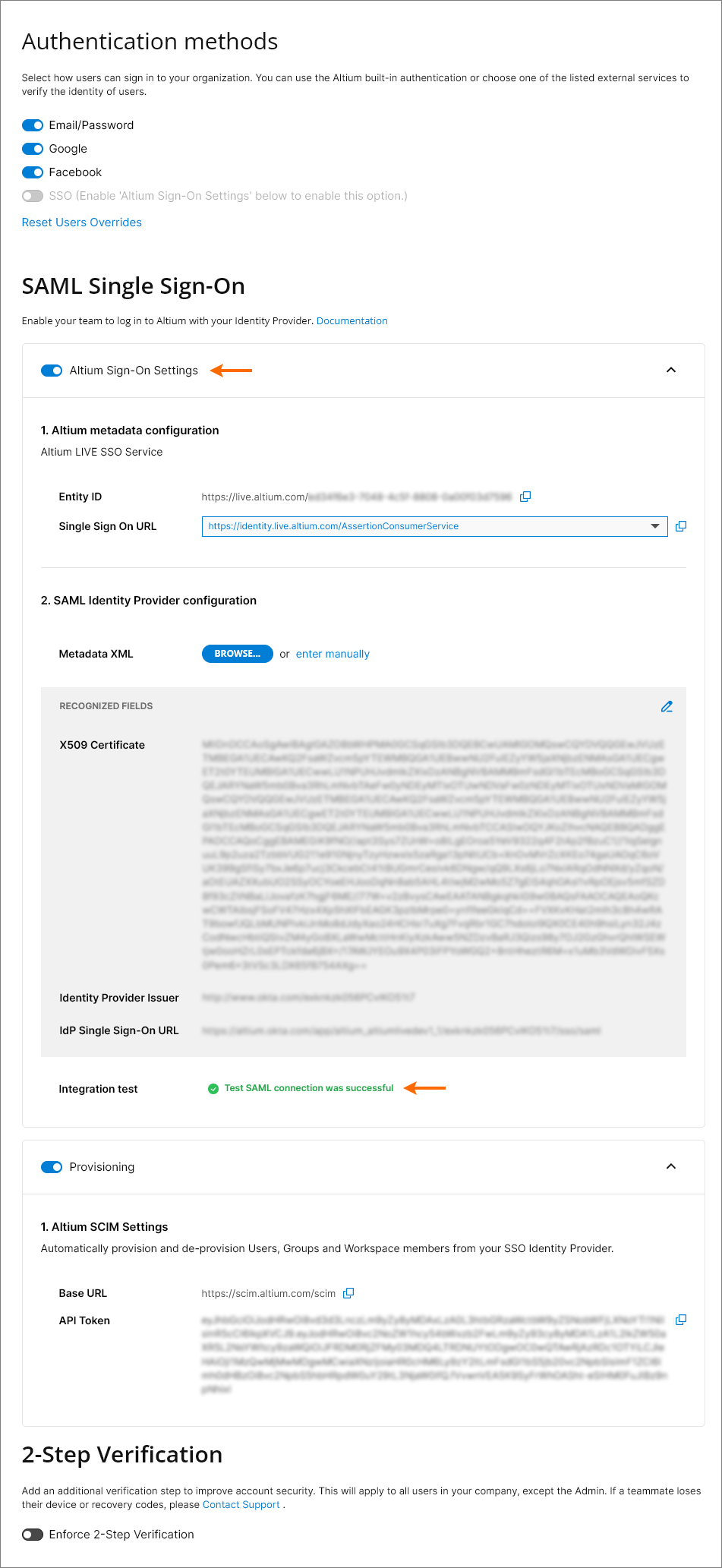

Im Standardzustand zeigt die Seite Dashboard Authentication die vorkonfigurierten URLs für den AltiumLive-SSO-Service (1. Altium metadata configuration) sowie die Option, die Autorisierungsverbindungsdaten Ihres IdP hochzuladen oder manuell einzugeben (2. SAML Identity Provider Configuration).

Beachten Sie, dass der Eintrag Altium metadata configuration die bereitgestellten Identitätsinformationen für den Altium-SSO-Service Ihrer Organisation enthält:

-

Entity ID – wird als Ziel-URL für die IdP-Antwort verwendet. Diese kann ein GUID-Suffix enthalten, das eine bestimmte Organisation (z. B. eine Region/Abteilung) unter dem Altium Account Ihres Unternehmens identifiziert – siehe unten Multiple Organizations with one SSO Provider.

-

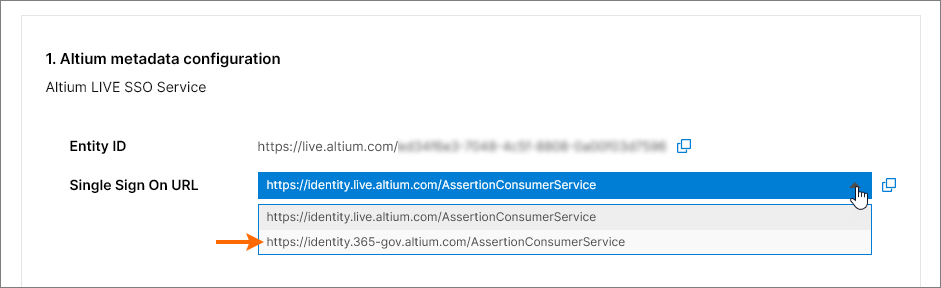

Single Sign On URL – wird vom IdP verwendet, um die zutreffende Altium-SSO-URL zu identifizieren. Wenn Sie SAML-SSO für einen Altium GovCloud-Anmeldedienst konfigurieren, wählen Sie dessen zugehörige SSO-Assertion-URL aus dem Dropdown-Menü des Eintrags aus.

Diese URLs werden kopiert ( ) und in die Oberfläche des Identity Providers eingefügt, um die Generierung von SAML-Metadaten für den SSO-Service Ihres Unternehmens zu ermöglichen. Dieser Konfigurationscode (normalerweise als XML-Daten verfügbar) wird dann in den Eintrag SAML Identity Provider configuration hochgeladen oder hineinkopiert. Weitere Informationen finden Sie unten.

) und in die Oberfläche des Identity Providers eingefügt, um die Generierung von SAML-Metadaten für den SSO-Service Ihres Unternehmens zu ermöglichen. Dieser Konfigurationscode (normalerweise als XML-Daten verfügbar) wird dann in den Eintrag SAML Identity Provider configuration hochgeladen oder hineinkopiert. Weitere Informationen finden Sie unten.

Beispiele für die Integration von Identity Providern

Erweitern Sie den unten stehenden einklappbaren Abschnitt für ein schrittweises Beispiel des Integrationsprozesses für einen typischen Identity Provider (OneLogin):

OneLogin Identity Provider integration example guide

Integration mit OneLogin als Identity Provider

Hinzufügen einer SAML-Anwendung:

-

Melden Sie sich als Administrator bei OneLogin an.

-

Wählen Sie Applications und dann Add Apps.

-

Suchen Sie nach „SAML“ und wählen Sie die IdP-Anwendungsoption SAML Test Connector (Advanced).

-

Geben Sie einen Anwendungsnamen an (Display Name). Dieser dient nur Anzeigezwecken.

-

Klicken Sie auf die Schaltfläche Save.

-

Kopieren Sie ( ) die Einträge Entity ID und Single Sign On URL (Assertion Consumer Service) aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard. In der OneLogin-Anwendungseinrichtung:

) die Einträge Entity ID und Single Sign On URL (Assertion Consumer Service) aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard. In der OneLogin-Anwendungseinrichtung:

-

Fügen Sie Entity ID (Name des Service Providers) als Audience (EntityID)-URL ein.

-

Fügen Sie Single Sign On URL (Assertion Consumer Service) als ACS (Consumer) URL Validator ein.

-

Fügen Sie außerdem Single Sign On URL (Assertion Consumer Service) als ACS (Consumer) URL ein.

-

Die Felder RelayState, Recipient, Single Logout URL und Login URL können leer bleiben.

-

Stellen Sie sicher, dass die Option SAML nameID format auf Email gesetzt ist und SAML signature element auf Both gesetzt ist. Klicken Sie auf die Schaltfläche Save, um die Einstellungen zu bestätigen.

-

Klicken Sie auf die Schaltfläche More Actions und dann auf die Menüoption SAML Metadata, um die SAML-Metadaten des Identity Providers als XML-Datei herunterzuladen.

-

Diese Metadatendatei wird auf der Seite Authentication des Company Dashboard hochgeladen, um den OneLogin-SSO-Service zu konfigurieren – siehe unten.

-

Falls der OneLogin-SSO-Service lieber manuell im Company Dashboard eingerichtet werden soll, finden Sie die erforderlichen Parameter durch Auswahl der Menüoption SSO in der OneLogin-Anwendungsoberfläche.

-

Die nächsten Schritte wären das Hinzufügen von Benutzern und das Zuweisen der Anwendung zu diesen Benutzern.

Erweitern Sie die unten stehenden einklappbaren Abschnitte für schrittweise Beispiele des Integrations- und Bereitstellungsprozesses für einen typischen Identity Provider (Okta):

Okta Identity Provider integration example guide

Integration mit Okta als Identity Provider

Hinzufügen einer SAML-Anwendung:

-

Melden Sie sich als Administrator bei Okta an.

-

Klicken Sie auf den Link/die Schaltfläche Admin und dann auf die Schaltfläche Add Application unter dem Unternehmens-Applications.

-

Klicken Sie auf die Schaltfläche Create New App.

-

Wählen Sie SAML 2.0 als Sign-on method aus.

-

Geben Sie ein App name an. Dies dient nur Anzeigezwecken.

-

Kopieren Sie ( ) den Eintrag Single Sign On URL (Assertion Consumer Service) aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie ihn in das Feld Single sign on URL der Okta-SAML-Einstellungen ein.

) den Eintrag Single Sign On URL (Assertion Consumer Service) aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie ihn in das Feld Single sign on URL der Okta-SAML-Einstellungen ein.

-

Kopieren Sie ( ) den Eintrag Entity ID aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie ihn in das Feld Audience URI der Okta-SAML-Einstellungen ein.

) den Eintrag Entity ID aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie ihn in das Feld Audience URI der Okta-SAML-Einstellungen ein.

Ein Eintrag Default RelayState ist nicht erforderlich.

-

Setzen Sie die übrigen Felder wie folgt:

-

Name ID format ist EmailAddress.

-

Application username ist (Okta) Email.

-

Im Abschnitt ATTRIBUTE STATEMENTS setzen Sie das Feld Name auf: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress und Value auf: user.email

-

Klicken Sie auf die Schaltfläche Next und wählen Sie die Option ..Okta customer adding an internal app.

-

Klicken Sie auf die Schaltfläche Finish.

-

Klicken Sie auf den Link Identity Provider metadata und speichern Sie die Metadaten-XML auf Ihrem Computer, oder klicken Sie auf die Schaltfläche View Setup Instructions für manuelle Einrichtungsoptionen.

-

Laden Sie im Abschnitt SAML Identity Provider configuration der Seite Authentication im Company Dashboard die gespeicherte Metadaten-XML-Datei hoch oder verwenden Sie den Link enter manually, um die einzelnen Abschnitte einzurichten – siehe unten.

Okta SCIM Provisioning example guide

SCIM-Bereitstellungsintegration mit Okta als IdP

Hinzufügen einer SCIM-Integration (System for Cross-domain Identity Management):

-

Wählen Sie in Okta Admin Console die Registerkarte General aus und setzen Sie SCIM als Bereitstellungsmethode.

-

Wählen Sie die Registerkarte Provisioning und klicken Sie auf die Schaltfläche Edit.

-

Wählen Sie im Bearbeitungsmodus der Einstellungen alle Bereitstellungsaktionen aus (Optionen Import.. und Push..) sowie HTTP Header als Modus Authentication.

-

Kopieren Sie ( ) den Eintrag Base URL aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie ihn in das Okta-Feld SCIM Connector base URL ein.

) den Eintrag Base URL aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie ihn in das Okta-Feld SCIM Connector base URL ein.

Kopieren Sie ( ) den Eintrag API Token aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie ihn in das Okta-Feld Authorization ein (unter HTTP HEADER).

) den Eintrag API Token aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie ihn in das Okta-Feld Authorization ein (unter HTTP HEADER).

-

Geben Sie userName als Okta-Unique identifier field for users an.

-

Klicken Sie auf die Schaltfläche Test Connector Configuration (siehe oben) und stellen Sie sicher, dass die Verbindung funktioniert. Wenn der Konfigurationstest erfolgreich ist, schließen Sie das Testfenster und speichern Sie dann die Konfiguration ( ).

).

-

Wählen Sie To App im Navigationsbaum links und dann die Option Edit.

Aktivieren Sie die Optionen Create Users, Update User Attributes und Deactivate Users und klicken Sie dann auf Save.

Benutzer-, Gruppenbereitstellung und Entzug der Bereitstellung:

-

Wählen Sie die Registerkarte Push Groups und klicken Sie dann auf die Schaltfläche Refresh App Groups.

-

Wählen Sie die Seitenoption Directory » Groups aus dem Hauptmenü.

Unter Groups sollten sowohl die Anwendungsgruppe Groups als auch Workspaces als Gruppeneinträge angezeigt werden.

-

Erstellen Sie „native“ Okta-Gruppen mit demselben Namen wie die Anwendungsgruppe(n)/Workspace(s) – in diesem Beispiel die importierten Gruppen Administrators und Workspace.

-

Wählen Sie eine erstellte Okta-Gruppe aus und klicken Sie dann auf die Schaltfläche Manage Apps. Weisen Sie im Fenster Assign Applications to <group name> der Gruppe die SCIM-Anwendung zu und klicken Sie nach Abschluss auf  .

.

-

Gehen Sie zurück zur Seite Groups und wählen Sie die Registerkarte Push Groups. Wählen Sie Find groups by name option aus dem Menü der Schaltfläche Push Groups.

-

Geben Sie den Gruppennamen ein (hier Group Administrators) und wählen Sie dann die Option Link Group, um ihn mit der Anwendungsgruppe zu verknüpfen. Speichern Sie diese Link-Konfiguration ( ).

).

Verwalten von Benutzern und Gruppen

Sie sollten nun in der Lage sein, Mitglieder zu den vorhandenen Anwendungsgruppen hinzuzufügen oder daraus zu entfernen.

-

Erstellen Sie einen neuen Okta-Benutzer (Directory » People, dann Add Person auswählen). Stellen Sie sicher, dass der Benutzer eine eindeutige E-Mail-Adresse hat, die in AltiumLive nicht vorhanden ist.

-

Fügen Sie den neuen Benutzer zu einer Okta-Gruppe hinzu, die der SCIM-Anwendung zugewiesen ist (Directory » Groups, eine Gruppe auswählen und dann Assign People verwenden).

-

Prüfen Sie, dass der Benutzer im Company Dashboard angezeigt wird.

Um über die SCIM-Anwendung eine neue Benutzergruppe zu erstellen, erstellen Sie auf der Seite Groups eine neue Okta-Gruppe ( ) und suchen Sie dann auf der Registerkarte Push Groups den neuen Gruppennamen und wählen Sie die Option Create Group (anstelle von „Link Group“).

) und suchen Sie dann auf der Registerkarte Push Groups den neuen Gruppennamen und wählen Sie die Option Create Group (anstelle von „Link Group“).

Die konfigurierte SCIM-Anwendung sollte Folgendes ermöglichen:

-

Ändern von Vorname/Nachname und E-Mail eines Benutzers.

-

Ändern der Mitgliedschaft einer Gruppe.

-

Ändern des Namens einer Gruppe.

-

Erstellen einer Gruppe.

-

Löschen einer Gruppe – heben Sie die Verknüpfung der Gruppe unter Push Groups mit der Option „delete from app“ auf.

-

Aktivieren oder Deaktivieren eines Benutzers – ein aktivierter Benutzer erhält eine Aktivierungs-E-Mail.

Workspaces ähneln Benutzergruppen in Okta, unterstützen jedoch nur die Verwaltung von Mitgliedschaften. Sie können keinen neuen Workspace erstellen oder einen vorhandenen umbenennen.

Nachdem Sie einen Benutzer zu einer Workspace-Gruppe hinzugefügt oder daraus entfernt haben, können Sie das Ergebnis über die Altium 365 Workspace-Oberfläche prüfen.

-

Der neue SCIM-Benutzer sollte sich per SSO anmelden können

-

Der neue SCIM-Benutzer sollte automatisch in den Workspace eingeladen werden.

-

Es wird keine E-Mail-Einladung an den Benutzer gesendet.

Klappen Sie den untenstehenden ausblendbaren Abschnitt auf, um ein schrittweises Beispiel für den Integrations- und Bereitstellungsprozess für Microsoft Entra ID als Identity Provider zu sehen:

SAML login with Microsoft Entra ID

Integration mit Microsoft Entra ID

SAML-Anwendung:

-

Melden Sie sich beim Microsoft Entra admin center an.

-

Wählen Sie Identity und dann die Option Enterprise applications.

-

Erstellen Sie Ihre eigene Anwendung.

-

Wählen Sie Users and groups und dann Add user/group.

-

Wählen Sie Single sign-on, Step 1 und dann Edit.

-

Kopieren Sie ( ) die Einträge Entity ID und Single Sign On URL aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard. Fügen Sie die kopierten Zeichenfolgen in die Felder Entity ID und Assertion Consumer Service URL im Bereich SAML Configuration der Microsoft Entra-App ein. Stellen Sie sicher, dass die Kontrollkästchen Default für diese Felder aktiviert sind, und speichern Sie dann die Konfiguration.

) die Einträge Entity ID und Single Sign On URL aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard. Fügen Sie die kopierten Zeichenfolgen in die Felder Entity ID und Assertion Consumer Service URL im Bereich SAML Configuration der Microsoft Entra-App ein. Stellen Sie sicher, dass die Kontrollkästchen Default für diese Felder aktiviert sind, und speichern Sie dann die Konfiguration.

-

Laden Sie die erstellte Federation Metadata XML herunter.

-

Laden Sie die Federation Metadata XML auf die Seite Authentication im Company Dashboard hoch (im Bereich 2. SAML Identity Provider configuration des Abschnitts Altium Sign-On Settings) und testen Sie dann die SAML-Integrationsverbindung.

Bereitstellung:

-

Wählen Sie im Verwaltungsbildschirm der Microsoft Entra-App im linken Bereich Provisioning und dann die Schaltfläche Get started.

-

Setzen Sie Provision MODE auf Automatic.

-

Kopieren Sie ( ) die Einträge Base URL und API Token aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie sie jeweils in die Felder Tenant URL und Secret Token ein.

) die Einträge Base URL und API Token aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie sie jeweils in die Felder Tenant URL und Secret Token ein.

-

Klicken Sie auf die Schaltfläche Test Connection für Microsoft Entra Provisioning, und wenn die Anmeldedaten erfolgreich autorisiert wurden, Save Sie die Konfiguration.

-

Im Abschnitt Mappings gibt es zwei auswählbare Sätze von Attributzuordnungen – einen für Gruppenobjekte und einen für Benutzerobjekte.

-

Wählen Sie jede Zuordnung aus, um die Attribute zu prüfen, die von Microsoft Entra ID mit Ihrer App synchronisiert werden. Die als Matching properties ausgewählten Attribute werden verwendet, um die Benutzer und Gruppen in Ihrer App für Aktualisierungsvorgänge abzugleichen. Wählen Sie Save, um Änderungen zu übernehmen.

Sie können die Synchronisierung von Gruppenobjekten optional deaktivieren, indem Sie die Gruppen-Zuordnung deaktivieren.

-

Unter Settings definiert das Feld Scope, welche Benutzer und Gruppen synchronisiert werden. Wählen Sie Sync only assigned users and groups (empfohlen), um nur Benutzer und Gruppen zu synchronisieren, die auf der Seite Users and groups zugewiesen sind.

-

Sobald Ihre Konfiguration abgeschlossen ist, setzen Sie Provisioning Status auf On.

-

Wählen Sie Save, um den Microsoft Entra-Bereitstellungsdienst zu starten.

Klappen Sie den untenstehenden ausblendbaren Abschnitt auf, um ein schrittweises Beispiel für den Integrationsprozess für JumpCloud als Identity Provider zu sehen:

SAML SSO Configuration with JumpCloud

Integration mit JumpCloud als Identity Provider

-

Wählen Sie in der JumpCloud-Oberfläche im Navigationsbaum SSO und dann auf der Seite SSO die Schaltfläche Add New Application.

-

Geben Sie im Suchfeld des Konfigurationsfensters 'saml' ein, um Custom SAML App zu finden und dann zu installieren.

-

Benennen Sie Ihre Instanz von Custom SAML App – in diesem Beispiel lautet die Bezeichnung 'Altium'.

-

Wechseln Sie in der JumpCloud-Konfigurationsoberfläche zur Registerkarte SSO. Kopieren Sie ( ) die Einträge Entity ID und Single Sign On URL aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie sie jeweils in die Felder SP Entity ID und Default URL ein.

) die Einträge Entity ID und Single Sign On URL aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie sie jeweils in die Felder SP Entity ID und Default URL ein.

-

Geben Sie den JumpCloud-Endpunkt IDP URL ein und aktivieren Sie die Option Declare Redirect Endpoint.

-

Wechseln Sie in der JumpCloud-Oberfläche zur Registerkarte Identity Management. Kopieren Sie ( ) die Einträge Base URL und API Token aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie sie jeweils in die Felder Base URL und Token Key ein. Geben Sie außerdem eine geeignete Test-E-Mail-Adresse ein.

) die Einträge Base URL und API Token aus dem Abschnitt Provisioning der Seite Authentication im Company Dashboard und fügen Sie sie jeweils in die Felder Base URL und Token Key ein. Geben Sie außerdem eine geeignete Test-E-Mail-Adresse ein.

-

Führen Sie einen Test Connection durch; daraufhin wird oben rechts auf der Seite eine Bestätigungsmeldung angezeigt (wie unten dargestellt).

-

Deaktivieren Sie die Option Group Management (Häkchen entfernen) und Activate Sie dann die Konfiguration.

Hinweis: Wenn oben auf der Seite ein Verbindungsfehler wie 'There was a problem activating Identity Management' oder unten auf der Seite 'Test filter user: unable to get or create user from service' angezeigt wird, versuchen Sie, eine andere Test-E-Mail-Adresse einzugeben, und wählen Sie dann erneut Activate.

-

Zurück in der JumpCloud-Oberfläche auf der Registerkarte SSO verwenden Sie die Option Export Metadata, um die resultierende SAML-Metadaten-XML-Datei herunterzuladen.

-

Importieren Sie auf der Seite Authentication im Company Dashboard die heruntergeladene Metadaten-XML-Datei und führen Sie dann mit der Schaltfläche Test Sign On einen Integrationstest aus. Anschließend sollte ein erfolgreiches Ergebnis des Integrationstests angezeigt werden. Nach der Verbindungsbestätigung können Sie die Option Altium Sign-On Settings und dann die Option SSO im Abschnitt Authentication methods aktivieren.

Klappen Sie den untenstehenden ausblendbaren Abschnitt auf, um ein schrittweises Beispiel für den Integrationsprozess für Microsoft AD FS als Identity Provider zu sehen:

SSO SAML Authentication with Microsoft AD FS

SSO-SAML-Authentifizierung mit Microsoft Administrative Domain Federated Services (AD FS)

Führen Sie die unten beschriebenen Schritte aus, um die Anmeldung Ihrer Altium 365-Organisation so einzurichten, dass Ihre AD FS-Instanz für die SSO-Authentifizierung verwendet wird.

Voraussetzungen

Einrichten von AD FS

-

Öffnen Sie die Anwendung AD FS Management (normalerweise Start → Windows Administrative Tools → AD FS Management).

-

Navigieren Sie zu Relying Party Trusts und klicken Sie auf die Option Add Relying Party Trust... (1).

-

Stellen Sie im Popup-Fenster sicher, dass Claims aware (2) ausgewählt ist, und klicken Sie auf Start (3).

-

Wählen Sie im Schritt Select Data Source Enter data about the relying party manually (1) aus und klicken Sie auf Next (2).

-

Geben Sie einen Anzeigenamen für die Vertrauensstellung an. In diesem Beispiel wird AltiumLive als Anzeigename verwendet.

-

Abhängig von Ihrer Sicherheitskonfiguration können Sie optional ein Zertifikat für die Tokenverschlüsselung angeben. Für die Zwecke dieses Leitfadens verwenden wir keines.

-

Stellen Sie im Schritt Configure URL sicher, dass die Option Enable support for the SAML 2.0 WebSSO protocol (1) ausgewählt ist, und geben Sie https://identity.live.altium.com/AssertionConsumerService in das Feld Relying party SAML 2.0 SSO service URL: (2) ein. Klicken Sie auf Next (3).

-

Geben Sie im Schritt Configure Identifiers im Eingabefeld (1) einen Bezeichner für diese Vertrauensstellung an. Der Bezeichner muss aus dem Eintrag Entity ID stammen, der sich im Bereich SAML Single Sign-On der Seite Dashboard Authentication befindet. Stellen Sie sicher, dass Sie auf die Schaltfläche Add (2) klicken.

Das Ergebnis sollte wie folgt aussehen. Klicken Sie auf Next.

-

Abhängig von Ihrer Sicherheitskonfiguration können Sie im nächsten Schritt optionale Zugriffssteuerungsrichtlinien auswählen. Für dieses Beispiel wählen wir keine zusätzlichen Richtlinien aus und fahren mit der Option Permit everyone fort.

-

Überprüfen Sie die Konfiguration und wählen Sie Next.

-

Nicht alle Einstellungen sind beim Einrichten der Vertrauensstellung verfügbar. Damit SHA-1 als sicherer Hash-Algorithmus verwendet werden kann, klicken Sie mit der rechten Maustaste auf den Namen von Relying Party Trust, den Sie gerade hinzugefügt haben, und wählen Sie Properties.

-

Wählen Sie im Eigenschaftenfenster die Registerkarte Advanced (1) und legen Sie SHA-1 als sicheren Hash-Algorithmus fest (2). Klicken Sie auf OK, um die Änderungen zu speichern.

-

Wählen Sie zurück im Fenster AD FS Management die von Ihnen hinzugefügte Relaying Party Trust aus und wählen Sie die Option Edic Claim Issuance Policy....

-

Im Fenster Edit Claim Issuance Policy wählen Sie Add Rule...

-

Stellen Sie im Schritt Choose Rule Type des Assistenten sicher, dass Send LDAP Attributes as Claims ausgewählt ist, und klicken Sie dann auf Next.

-

Geben Sie eine Claim rule name (1) an, wählen Sie Active Directory als Attribute store (2) aus und wählen Sie ein LDAP Attribute (3) aus der ID, die den Benutzernamen für das Altium Account enthält. Dieses Attribut muss in der Outgoing Claim Type (3) auf Name ID abgebildet werden. Klicken Sie auf Finish (4).

Important Note: Für dieses Beispiel haben wir Surname oder Last name so zugeordnet, dass sie den erforderlichen Wert enthalten. Ihre Konfiguration kann abweichen.

-

Stellen Sie sicher, dass die Richtlinie zur Anspruchsausstellung gespeichert wird, indem Sie auf OK klicken.

Damit ist die Einrichtung von AD FS abgeschlossen.

Important Note: Laden Sie die Datei FederationMetadata.xml vom entsprechenden Server herunter.

Einrichten von Altium 365

-

Rufen Sie die Seite Authentication des Company Dashboard auf und laden Sie die zuvor heruntergeladene Datei FederationMetadata.xml hoch (weitere Informationen finden Sie im Abschnitt Dashboard SSO Configuration unten). Die Konfiguration sollte importiert werden, und die Werte von X509 Certificate, Identity Provider Issuer und IdP Single Sign-On URL sollten sichtbar sein. Klicken Sie auf die Schaltfläche Test Sign On , um die Einrichtung zu testen.

-

Geben Sie im Anmeldebildschirm die Benutzeranmeldedaten gemäß den Anforderungen Ihrer Organisation ein und klicken Sie auf Sign in.

-

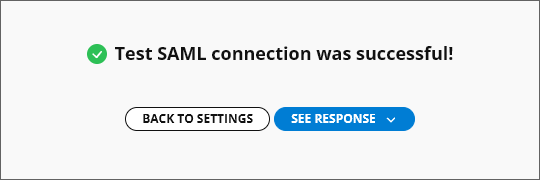

Die Assertion wird an Altium 365 zurückgesendet. Wenn auf dem Bildschirm eine Meldung Test SAML connection was successful! angezeigt wird, wurde die Konfiguration korrekt abgeschlossen. Sie können die SAML-Antwort anzeigen, indem Sie auf die Schaltfläche See Response klicken. Klicken Sie auf Back to Settings , um zur Seite Authentication zurückzukehren.

-

Aktivieren Sie auf der Seite Authentication die Optionen Altium Sign-On Settings und SSO .

Damit ist die Einrichtung abgeschlossen. Ab diesem Zeitpunkt sollten Benutzer in Ihrer Organisation sich bei Altium 365 anmelden können, indem sie AD FS Ihrer Organisation als SSO-IdP verwenden.

Klappen Sie den folgenden ausblendbaren Abschnitt auf, um ein schrittweises Beispiel des Integrationsprozesses für AWS IAM Identity Center als Identity Provider zu sehen:

SSO SAML Configuration with AWS IAM Identity Center

SSO-SAML-Konfiguration mit Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center

-

Gehen Sie zu IAM Identity Center und fügen Sie eine benutzerdefinierte SAML-2.0-Anwendung hinzu (Add Application).

-

Kopieren Sie ( ) die Einträge , Entity ID und Single Sign On URL aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie sie in die AWS-Metadaten-URL-Einstellungen ein. Bestätigen Sie die Einstellungen mit Submit.

) die Einträge , Entity ID und Single Sign On URL aus dem Abschnitt Altium Sign-On Settings der Seite Authentication im Company Dashboard und fügen Sie sie in die AWS-Metadaten-URL-Einstellungen ein. Bestätigen Sie die Einstellungen mit Submit.

-

Laden Sie die Metadatendatei aus dem Bereich IAM Identity Center metadata herunter.

-

Gehen Sie zu Edit attribute mappings.

-

Fügen Sie ${user:email} und den Format als unspecified hinzu.

-

Erstellen Sie neue Benutzer in AWS – die Namen der Benutzer sollten im Format user@domain.com vorliegen.

Weisen Sie die Anwendung den erstellten Benutzern oder einer Gruppe zu.

-

Die Option Provisioning auf der Seite Authentication des Company Dashboard sollte deaktiviert sein.

Derzeit wird die automatische ausgehende Bereitstellung über SCIM von AWS nicht unterstützt.

-

Stellen Sie sicher, dass auf der Altium- und der IAM-Seite dieselben Benutzer vorhanden sind. Die Benutzernamen sollten dem Format user@domain.com folgen.

-

Laden Sie auf der Seite Authentication des Company Dashboard die zuvor heruntergeladene XML-Datei hoch (weitere Informationen finden Sie im Abschnitt Dashboard SSO Configuration unten). Klicken Sie auf die Schaltfläche Test Sign On , um die Einrichtung zu testen.

-

Danach werden Sie zur AWS-Anmeldeseite weitergeleitet. Geben Sie Ihre AWS-Benutzeranmeldedaten ein. Sie sollten zurück zum Dashboard geleitet werden und die Meldung Test SAML connection was successful! sehen.

-

Aktivieren Sie nach einem erfolgreichen Test die Optionen Altium Sign-On Settings und SSO .

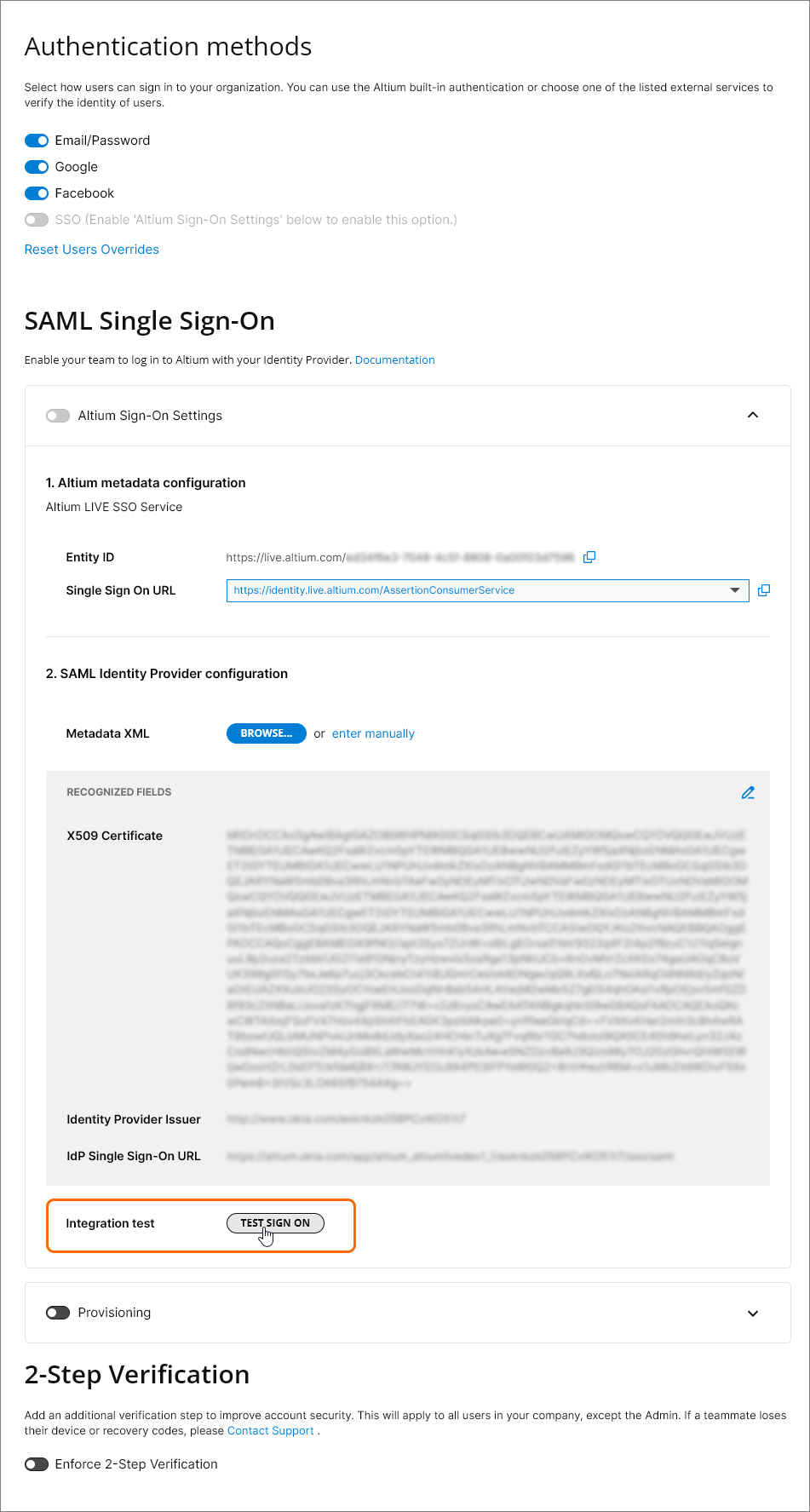

Dashboard SSO Configuration

Um das SSO-System im Dashboard zu konfigurieren (falls noch nicht geschehen), verwenden Sie auf der Seite Authentication die Schaltfläche  , um die von dem IdP Ihres Unternehmens generierte XML-Datei der SAML-IdP-Konfiguration zu suchen und hochzuladen – siehe die obigen Beispiele zur IdP-Integration. Alternativ können Sie den Link enter manually verwenden, um die einzelnen Elemente der Konfiguration (Sicherheitszertifikat und URLs) hinzuzufügen.

, um die von dem IdP Ihres Unternehmens generierte XML-Datei der SAML-IdP-Konfiguration zu suchen und hochzuladen – siehe die obigen Beispiele zur IdP-Integration. Alternativ können Sie den Link enter manually verwenden, um die einzelnen Elemente der Konfiguration (Sicherheitszertifikat und URLs) hinzuzufügen.

Eine hochgeladene IdP-XML-Datei wird vom System analysiert, um die wichtigsten Konfigurationsfelder (X509 Certificate, Identity Provider Issuer URL und IdP Single Sign-On URL) zu extrahieren, die bei Bedarf manuell bearbeitet werden können ( ).

).

SSO wird erst aktiviert, wenn ein Integration Test ausgeführt wird, das über die Schaltfläche  aufgerufen wird. Dadurch werden der SSO-Identitätsprozess und die SSO-Anmeldung Ihres Unternehmens überprüft, und anschließend wird eine Bestätigungsmeldung mit der Option bereitgestellt, den Ergebniscode der SAML-Autorisierung zu prüfen (

aufgerufen wird. Dadurch werden der SSO-Identitätsprozess und die SSO-Anmeldung Ihres Unternehmens überprüft, und anschließend wird eine Bestätigungsmeldung mit der Option bereitgestellt, den Ergebniscode der SAML-Autorisierung zu prüfen ( ).

).

Zurück auf der Seite Authentication wird die Gültigkeitsprüfung der Konfiguration als erfolgreich gemeldet und die Single-Sign-On-Funktion des Company Account kann aktiviert werden ( ). Wenn SSO anschließend entweder manuell oder als Reaktion auf eine Konfigurationsänderung deaktiviert wird, wird die Schaltfläche

). Wenn SSO anschließend entweder manuell oder als Reaktion auf eine Konfigurationsänderung deaktiviert wird, wird die Schaltfläche  verfügbar, sodass der Testvorgang wiederholt werden kann.

verfügbar, sodass der Testvorgang wiederholt werden kann.

Beachten Sie, dass der Abschnitt Benutzer-Provisioning bereits mit den SCIM-Einstellungen von Altium vorkonfiguriert ist, um die Benutzer-/Gruppenbereitstellung über den Identity Provider (IdP) Ihres Unternehmens zu unterstützen, z. B. Okta, OneLogin usw.

Important: Die erforderlichen User-Profile-Attribute für eine erfolgreiche Bereitstellung sind:

Mehrere Organisationen mit einem SSO-Provider

Wenn Ihr Unternehmen mehr als eine Altium Organization unter dem Altium Account des Unternehmens hat – beispielsweise eine Organization für jede globale Region –, dann kann ein einzelner SSO Identity Provider verwendet werden, um die SSO-Authentifizierung für das gesamte Unternehmen mithilfe eines erweiterten Dashboard-Formats Entity ID zu verwalten.

Das Format Entity ID (standardmäßig https://live.altium.com) wird um ein GUID-Suffix erweitert, das für die aktuelle Organization generiert wird. Dieses erweiterte URL-Format kann dann für eine spezifische SSO-Provider-Anwendung verwendet werden, die dieser Altium Organization zugeordnet ist. Andere Organizations unter dem Altium Account Ihres Unternehmens mit unterschiedlichen GUID-Entity ID-Suffixen können mit verschiedenen SSO-Anwendungen unter demselben SSO Identity Provider verknüpft werden. In der Praxis bedeutet dies, dass die SSO-Anmeldeauthentifizierung für das gesamte Unternehmen innerhalb eines einzigen SSO Identity Providers verwaltet werden kann.

Die erweiterte Entity ID, die der aktuellen Dashboard-Organization zugeordnet ist, kann einer bestimmten SSO-Provider-Anwendung zugewiesen werden.

Die erweiterte Entity ID, die der aktuellen Dashboard-Organization zugeordnet ist, kann einer bestimmten SSO-Provider-Anwendung zugewiesen werden.

So aktivieren Sie die erweiterte Entity ID für eine aktive SAML-SSO-Konfiguration:

-

Deaktivieren Sie Altium Sign-On Settings.

-

Aktualisieren Sie die Seite, um eine Neugenerierung der URL Entity ID in ihr erweitertes Format auszulösen: https://live.altium.com/XXXXXXXXXX. Die aktuelle Organization kann nun über ihre erweiterte Entity ID eindeutig identifiziert werden.

-

Ändern Sie in der Anwendungsverwaltungsoberfläche des Identity Providers die Referenz Entity ID der Anwendung – typischerweise als eine Variante von „Audience“ oder „Entity“ bezeichnet – auf die neue erweiterte Version, die aus dem Altium Dashboard kopiert wurde. Speichern Sie die Einstellungen.

-

Aktivieren Sie Integration test im Dashboard und aktivieren Sie Altium Sign-On Settings erneut.

Dieser Vorgang kann für die anderen Altium Organizations Ihres Unternehmens wiederholt werden, die jeweils mit ihrer eigenen dedizierten Anwendung innerhalb des SSO Identity Providers verknüpft sein sollten. Als Beispielreferenz wird im hier enthaltenen Microsoft Entra ID setup guide in Schritt 3 eine benannte Anwendung erstellt und in Schritt Identifier (Entity ID) die 6 hinzugefügt.

Authentifizierungsmethoden

Neben einer Einrichtungsoberfläche zur Konfiguration der Altium-SSO-Konnektivität bietet die Seite Authentication im Dashboard auch globale und individuelle Kontrolle über die gesamte Bandbreite der Benutzeranmeldeoptionen – nämlich traditionelle Anmeldung per E-Mail/Passwort, Google®- und Facebook®-Anmeldung sowie Single Sign-On über den Identity Provider Ihrer Organisation. Die im Abschnitt Authentication methods der Seite aktivierten Optionen bestimmen die Anmeldemethoden, die allen Benutzern des Company Account Ihrer Organisation zur Verfügung stehen.

Anmeldeoptionen können für einen Benutzer individual konfiguriert werden, indem die Einstellungen in seinem Dashboard Altium Account-Eintrag bearbeitet werden. Wählen Sie auf der Dashboard Users page des Benutzers die Schaltfläche  , um auf dessen Optionen zur Überschreibung der Anmeldung zuzugreifen. Wenn diese Einstellungen bei aktivierter Option Override Authentication methods bearbeitet werden, haben sie nur für diesen Benutzer Vorrang vor den globalen Anmeldeeinstellungen auf der Seite Authentication.

, um auf dessen Optionen zur Überschreibung der Anmeldung zuzugreifen. Wenn diese Einstellungen bei aktivierter Option Override Authentication methods bearbeitet werden, haben sie nur für diesen Benutzer Vorrang vor den globalen Anmeldeeinstellungen auf der Seite Authentication.

Die Einstellungen für die Authentifizierungsüberschreibung können verwendet werden, wenn SSO die für eine Organisation erzwungene Anmeldemethode ist (alle anderen Optionen sind global deaktiviert), ein einzelner Benutzer jedoch eine bestimmte Art des Anmeldezugriffs benötigt – zum Beispiel nur E-Mail/Passwort.

Individuelle Benutzer-Anmeldemethoden, die mit den Einstellungen Override Authentication methods festgelegt wurden (wie oben), können mit der Option Reset users overrides im Abschnitt Authentication methods der Seite Authentication auf ihre Standardwerte zurückgesetzt werden. Dadurch werden die individuellen Anmeldeeinstellungen für alle Benutzer auf die globalen Authentifizierungsmethoden zurückgesetzt, die derzeit auf der Seite Authentication ausgewählt sind.

Konfiguration der 2-Schritt-Verifizierung

Gruppenadministratoren eines Company Account können die 2-Schritt-Verifizierung konfigurieren, um eine zusätzliche Sicherheitsebene bereitzustellen, sodass Benutzer ihre Identität bestätigen können, wenn sie versuchen, sich mit ihren E-Mail-/Passwort-Anmeldedaten bei ihren Altium-Konten anzumelden. Die zusätzliche Verifizierungsmethode kann so eingestellt werden, dass ein Einmalpasswort (OTP) an eine E-Mail gesendet oder ein OTP in einer Authenticator-Anwendung wie Google Authenticator oder Okta Verify erzeugt wird. Die 2-Schritt-Verifizierung kann für alle Benutzer im Company Account erzwungen werden, oder einzelne Benutzer können die 2-Schritt-Verifizierung für ihre Konten konfigurieren.

Die Konfiguration der 2-Schritt-Verifizierung auf Ebene des Company Account wird von einem Gruppenadministrator des Kontos im 2-Step VerificationBereich der Seite Dashboard Authentication durchgeführt. Aktivieren Sie dazu die Option Enforce 2-Step Verification und wählen Sie die erforderliche Method, entweder OTP via Email oder OTP via Authenticator App. Wenn die Option OTP via Authenticator App ausgewählt ist, wählen Sie die erforderliche App aus der Dropdown-Liste (Other, Okta oder Google). Optional können Sie im Feld Instructions Link (Optional) einen Link festlegen (dieser Link wird auf der Seite 2-Step Authentication angezeigt, wenn ein Benutzer versucht, sich anzumelden).

Wenn die Erzwingung der 2-Schritt-Verifizierung aktiviert ist und die Methode OTP via Authenticator App gewählt wurde, muss der Benutzer die abschließende Konfiguration beim ersten Anmeldeversuch vornehmen. Dazu muss ein Authenticator-Code zur bevorzugten Authenticator-Anwendung hinzugefügt werden, indem der bereitgestellte QR-Code mit der Anwendung gescannt oder der geheime Schlüssel eingegeben wird. Danach muss der von der Anwendung erzeugte Code in das Feld Enter code eingegeben werden. Nach dem Klicken auf Continue werden mehrere Wiederherstellungscodes bereitgestellt, die verwendet werden können, falls der Zugriff auf den Authenticator-Code in der Anwendung verloren geht. Diese Codes sollten an einem sicheren Ort aufbewahrt werden. Klicken Sie auf Done, um die Anmeldung beim Altium Account abzuschließen.

Beachten Sie, dass sich Gruppenadministratoren des Company Account ohne den zusätzlichen Verifizierungsschritt anmelden, d. h., für die Anmeldung eines Gruppenadministrators sind nur E-Mail-/Passwort-Anmeldedaten erforderlich.

Alternativ kann die 2-Schritt-Verifizierung auf Ebene des Altium Account konfiguriert werden, wenn die Erzwingung der 2-Schritt-Verifizierung nicht auf Ebene des Company Account aktiviert ist (die Option Enforce 2-Step Verification ist auf der Seite Dashboard Authentication deaktiviert). Wenn Sie bei Ihrem Altium Account angemeldet sind, greifen Sie auf Ihr Profil zu (indem Sie oben rechts im Browserfenster auf Ihren Benutzeravatar/Ihr Benutzerbild klicken und im Dropdown-Menü My Profile auswählen) und öffnen Sie die Seite Authentication. Aktivieren Sie im 2-Step VerificationBereich der Seite die Option Enable 2-Step Verification und wählen Sie die erforderliche Method, entweder OTP via Email oder OTP via Authenticator App.

-

Wenn die Methode OTP via Email gewählt wurde, werden E-Mails zur Codeverifizierung an die E-Mail-Adresse Ihres Profils gesendet.

-

Wenn die Methode OTP via Authenticator App gewählt wurde, wählen Sie die erforderliche App aus der Dropdown-Liste (Other, Okta oder Google). Schließen Sie im angezeigten Fenster die Einrichtung der Anwendung wie oben beschrieben ab.

Wenn die Erzwingung der 2-Schritt-Verifizierung auf Ebene des Company Account aktiviert ist, spiegeln die Profileinstellungen die Einstellungen des Company Account im schreibgeschützten Modus wider.

Gerätebasierte Authentifizierung

Benutzer können beim Anmelden am Altium Account eine vom Gerät unterstützte gerätebasierte Authentifizierungsmethode konfigurieren (z. B. Windows Hello oder Face ID).

Um die gerätebasierte Authentifizierung zu konfigurieren, klicken Sie auf der Altium Sign In-Seite auf die Fingerabdruck-Schaltfläche (https://auth.altium.com/).

Schließen Sie im nächsten Schritt die Anmeldung mit Ihrem Passwort ab und klicken Sie auf Continue.

Abhängig von Ihrem Gerät werden Ihnen Schritte zum Abschließen der Konfiguration der entsprechenden Authentifizierungsmethode angezeigt. Wenn dies abgeschlossen ist, geben Sie den gewünschten Device Name ein und klicken Sie auf Done.

Wenn Sie sich das nächste Mal mit gerätebasierter Authentifizierung anmelden möchten (durch Klicken auf die Fingerabdruck-Schaltfläche auf der Altium Sign In-Seite), wird Ihnen vorgeschlagen, die konfigurierte Methode für die Anmeldung zu verwenden.

Die konfigurierten gerätebasierten Authentifizierungsmethoden finden Sie in Ihrem Profil. Greifen Sie auf Ihr Profil zu (indem Sie oben rechts im Browserfenster auf Ihren Benutzeravatar/Ihr Benutzerbild klicken und im Dropdown-Menü My Profile auswählen) und öffnen Sie die Seite Authentication. Die konfigurierten Methoden werden im Authentication methodsBereich der Seite aufgelistet. Um eine konfigurierte Methode zu entfernen, verwenden Sie das Steuerelement Unlink account in ihrem Eintrag.