Gli amministratori di Enterprise Server possono configurare e abilitare le funzionalità di Single Sign-On (SSO) per il server. Il sistema di configurazione backend consente agli amministratori di impostare, testare, abilitare e disabilitare la funzionalità SSO per gli utenti del server. L'opzione SSO è disponibile durante l'accesso all'interfaccia browser di Enterprise Server. Quando configurato per gli utenti del server, l'SSO offre la comodità di accedere al server utilizzando lo stesso insieme di credenziali usato per i sistemi aziendali.

-

Se l'uso dell'SSO è imposto (l'opzione Enforce SSO (not applied to access from localhost) è abilitata nella pagina Admin – Settings – Authentication dell'interfaccia browser), agli utenti verrà presentata la pagina di accesso SSO subito dopo aver aperto l'indirizzo di Enterprise Server.

-

L'accesso SSO può essere utilizzato anche quando ci si connette al Workspace di Enterprise Server da Altium Designer. Per ulteriori informazioni, fare riferimento alla pagina Accessing Your Workspace.

Quando EDMS.UnifiedLogin è nello stato Public, aggiorna il paragrafo seguente con il codice sorgente dello snippet 'Open Beta Feature Moves to Public'.

Si noti che l'approccio di ‘unified login’ per connettersi al Workspace di Enterprise Server tramite un browser esterno deve essere utilizzato per poter sfruttare la funzionalità di accesso SSO in Altium Designer. Questa funzionalità è in Open Beta ed è disponibile quando l'opzione EDMS.UnifiedLogin è abilitata nella finestra di dialogo Advanced Settings dialog.

Per ulteriori informazioni sull'accesso all'interfaccia browser di Enterprise Server, fare riferimento alla pagina Exploring the Browser-based Interface.

Quando si utilizza un Identity Provider interno, Enterprise Server deve considerare attendibile il certificato HTTPS usato da tale Identity Provider. In caso contrario, si verificherà un errore quando si tenterà di stabilire una connessione ad esso da Enterprise Server. Gli Identity Provider dei principali fornitori (Okta, Entra ID, ecc.) dispongono per impostazione predefinita di certificati attendibili appropriati.

SAML Single Sign-On

Quando configurato e abilitato in Enterprise Server, il sistema SSO stabilisce identità autorizzate dal provider di identità (IdP) designato dalla tua azienda, ad esempio Okta, OneLogin, ecc., con comunicazioni di asserzione ID basate sullo standard Security Assertion Markup Language (SAML 2.0). L'interfaccia di accesso SSO per la tua azienda, se non già presente, è solitamente basata su un modello o esempio fornito dall'IdP: questo avvia gli scambi di asserzione di autenticazione basati su SAML e fornisce accesso ai servizi aziendali.

Quando l'opzione SAML è selezionata nel menu a discesa SSO nella pagina Admin – Settings – Authentication dell'interfaccia browser, la pagina mostra gli URL preconfigurati per il servizio SSO di Enterprise Server (Altium Metadata Configuration) e l'opzione per caricare o inserire manualmente i dati di connessione per l'autorizzazione del tuo IdP (SAML Identity Provider Configuration).

I metadati di configurazione dell'IdP dovrebbero essere disponibili presso il tuo Identity Provider una volta configurato per l'integrazione con i servizi della tua azienda; vedi gli esempi di integrazione IdP riportati di seguito. Per configurare il sistema SAML SSO in Enterprise Server (se non è già stato fatto), usa il pulsante  per individuare e caricare il file XML di configurazione SAML IdP generato dall'IdP della tua azienda. Un file XML IdP caricato viene analizzato dal sistema per estrarre i principali campi di configurazione (X509 Certificate, URL Identity Provider Issuer e IdP Single Sign-On URL). In alternativa, aggiungi manualmente i singoli elementi (certificato di sicurezza e URL) della configurazione nei campi corrispondenti.

per individuare e caricare il file XML di configurazione SAML IdP generato dall'IdP della tua azienda. Un file XML IdP caricato viene analizzato dal sistema per estrarre i principali campi di configurazione (X509 Certificate, URL Identity Provider Issuer e IdP Single Sign-On URL). In alternativa, aggiungi manualmente i singoli elementi (certificato di sicurezza e URL) della configurazione nei campi corrispondenti.

L'SSO non viene abilitato finché non viene eseguito un test di integrazione, avviato tramite il pulsante  . Questo verifica il processo di identità SSO e l'accesso SSO della tua azienda. Una volta che la configurazione è stata testata con successo, puoi salvare le impostazioni facendo clic sul pulsante

. Questo verifica il processo di identità SSO e l'accesso SSO della tua azienda. Una volta che la configurazione è stata testata con successo, puoi salvare le impostazioni facendo clic sul pulsante  (

( ), applicandole di fatto a Enterprise Server.

), applicandole di fatto a Enterprise Server.

Se l'SSO viene successivamente disabilitato, manualmente o in risposta a una modifica della configurazione, il pulsante  diventa disponibile in modo che il processo di test possa essere ripetuto.

diventa disponibile in modo che il processo di test possa essere ripetuto.

Esempi di integrazione con Identity Provider

Espandi la sezione comprimibile qui sotto per un esempio passo passo del processo di integrazione di OneLogin come Identity Provider.

Integration with OneLogin

-

Accedi a OneLogin come amministratore.

-

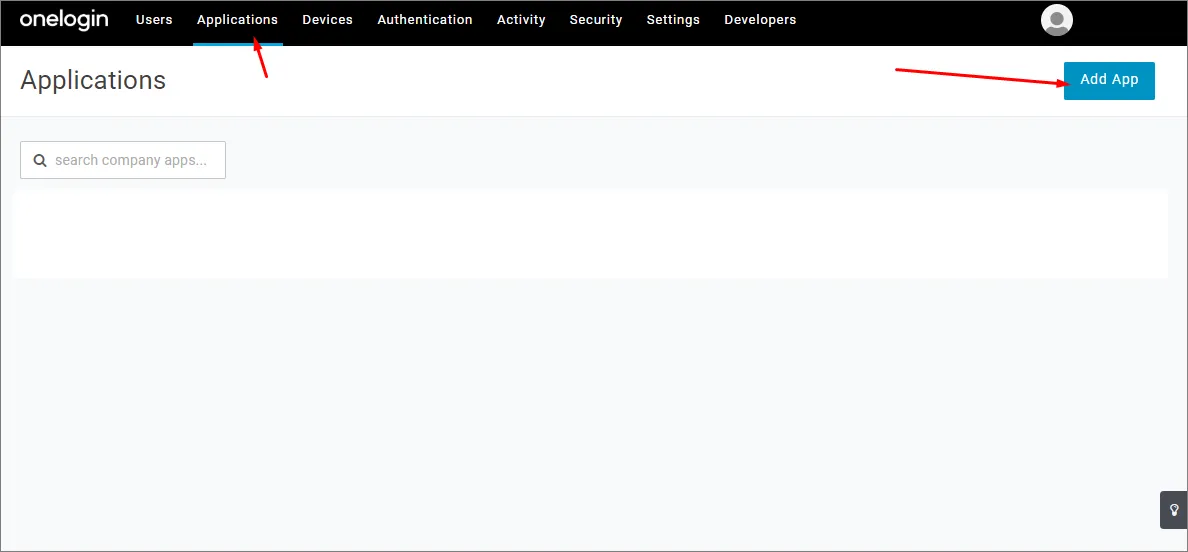

Seleziona Applications e poi Add Apps.

-

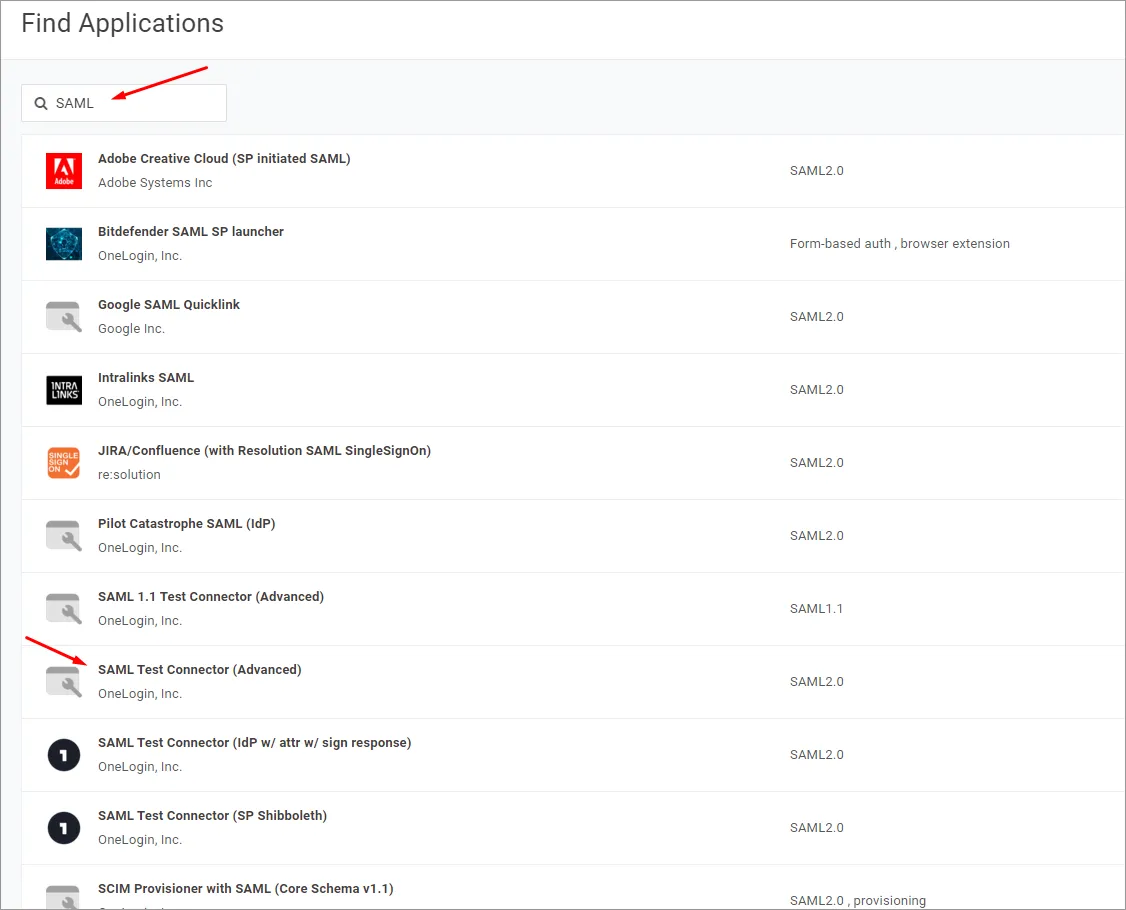

Cerca 'SAML' e seleziona l'opzione applicazione IdP SAML Test Connector (Advanced).

-

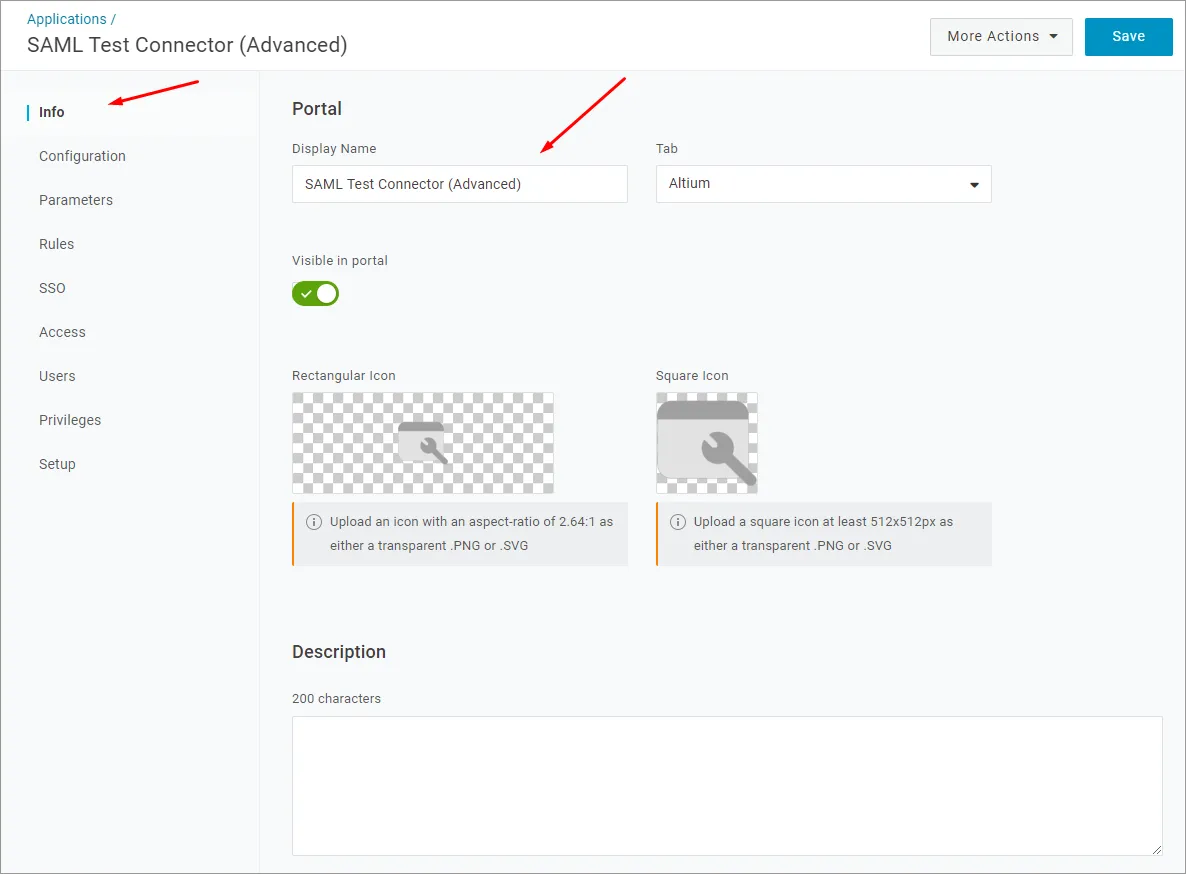

Specifica un nome applicazione (Display Name). Questo serve solo a scopo di visualizzazione.

-

Fai clic sul pulsante Save.

-

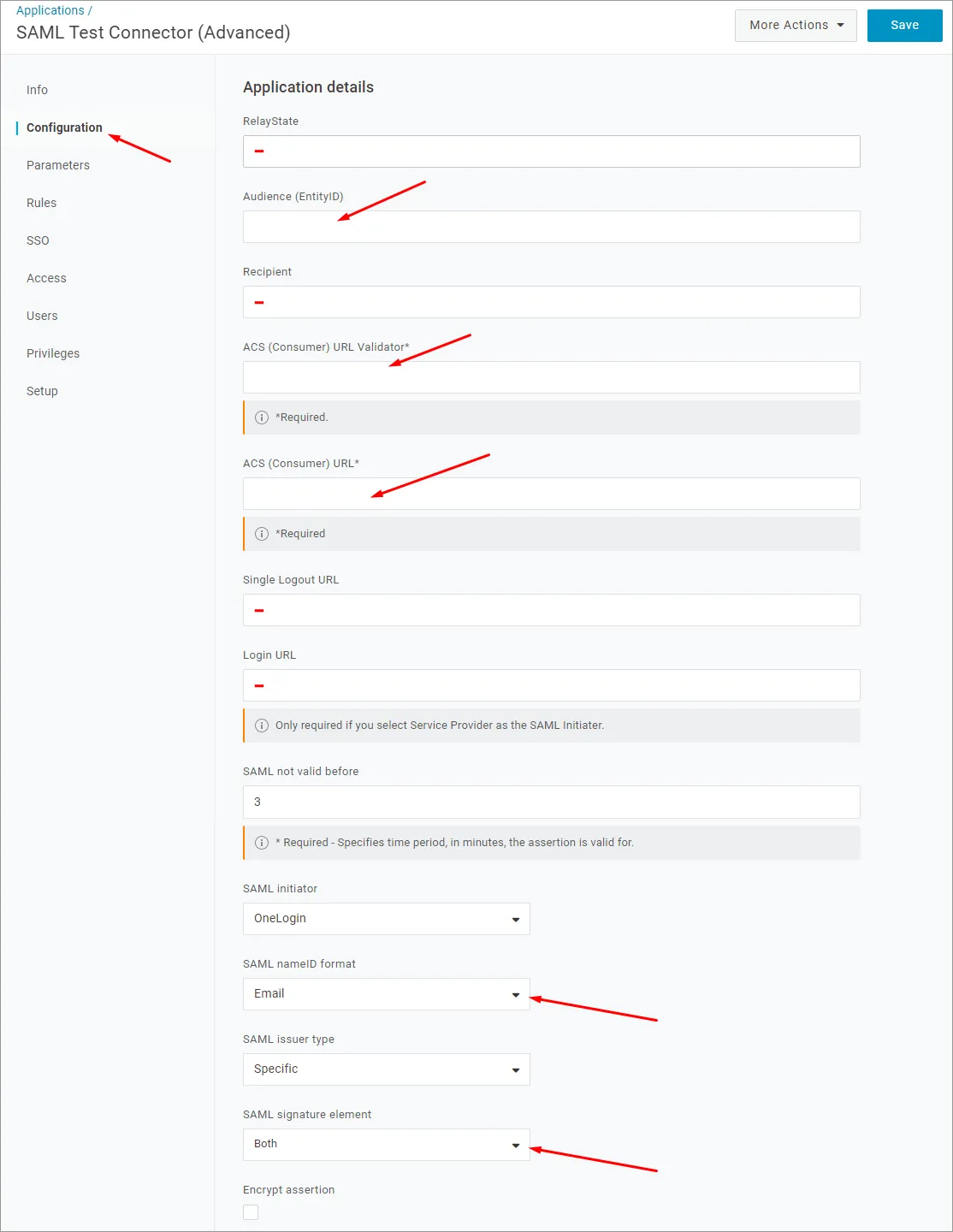

Copia ( ) le voci Entity ID e Single Sign-On URL (Assertion Consumer Service) dalla pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server nei campi come specificato di seguito.

) le voci Entity ID e Single Sign-On URL (Assertion Consumer Service) dalla pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server nei campi come specificato di seguito.

Nella configurazione dell'applicazione OneLogin:

-

Incolla il valore Entity ID (nome del service provider) indicato sopra come URL Audience (EntityID).

-

Incolla il valore Single Sign-On URL (Assertion Consumer Service) indicato sopra come ACS (Consumer) URL Validator.

-

Incolla anche il valore Single Sign-On URL (Assertion Consumer Service) come ACS (Consumer) URL.

-

I campi RelayState, Recipient, Single Logout URL e Login URL possono essere lasciati vuoti.

-

Assicurati che l'opzione SAML nameID format sia impostata su Email e che SAML signature element sia impostato su Both. Fai clic sul pulsante Save per confermare le impostazioni.

-

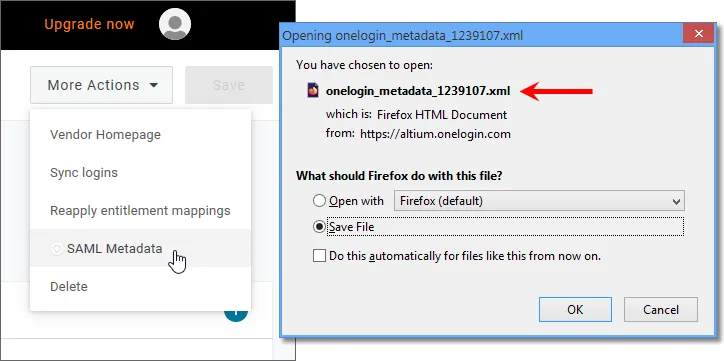

Fai clic sul pulsante More Actions e poi sull'opzione di menu SAML Metadata per scaricare i metadati SAML dell'Identity Provider come file XML.

-

Questo file di metadati verrà caricato nella pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server per configurare il servizio SSO OneLogin – vedi sotto.

-

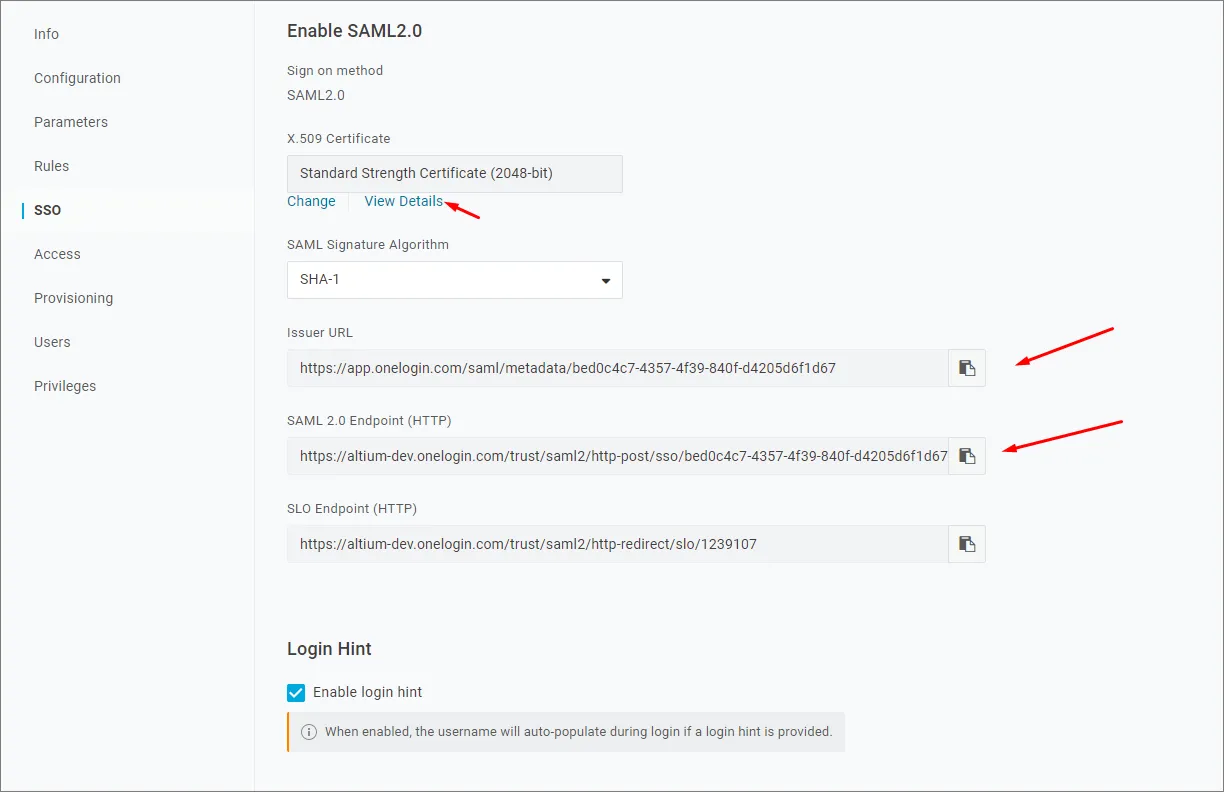

Se si preferisce configurare manualmente il servizio SSO OneLogin in Enterprise Server, i parametri richiesti possono essere trovati selezionando l'opzione di menu SSO nell'interfaccia dell'applicazione OneLogin.

-

I passaggi successivi saranno aggiungere utenti e assegnare l'applicazione a tali utenti.

Espandi la sezione comprimibile qui sotto per un esempio passo passo del processo di integrazione di Okta come Identity Provider.

Integration with Okta

-

Accedi a Okta come amministratore.

-

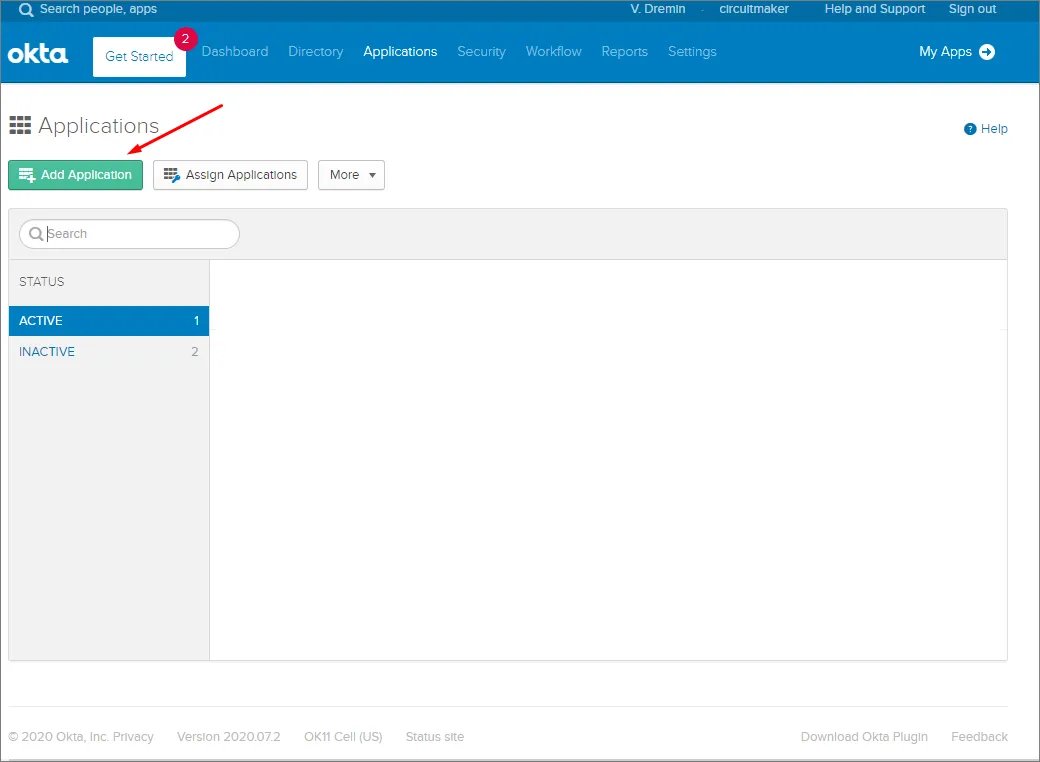

Fai clic sul link/pulsante Admin e poi sul pulsante Add Application sotto Applications dell'azienda.

-

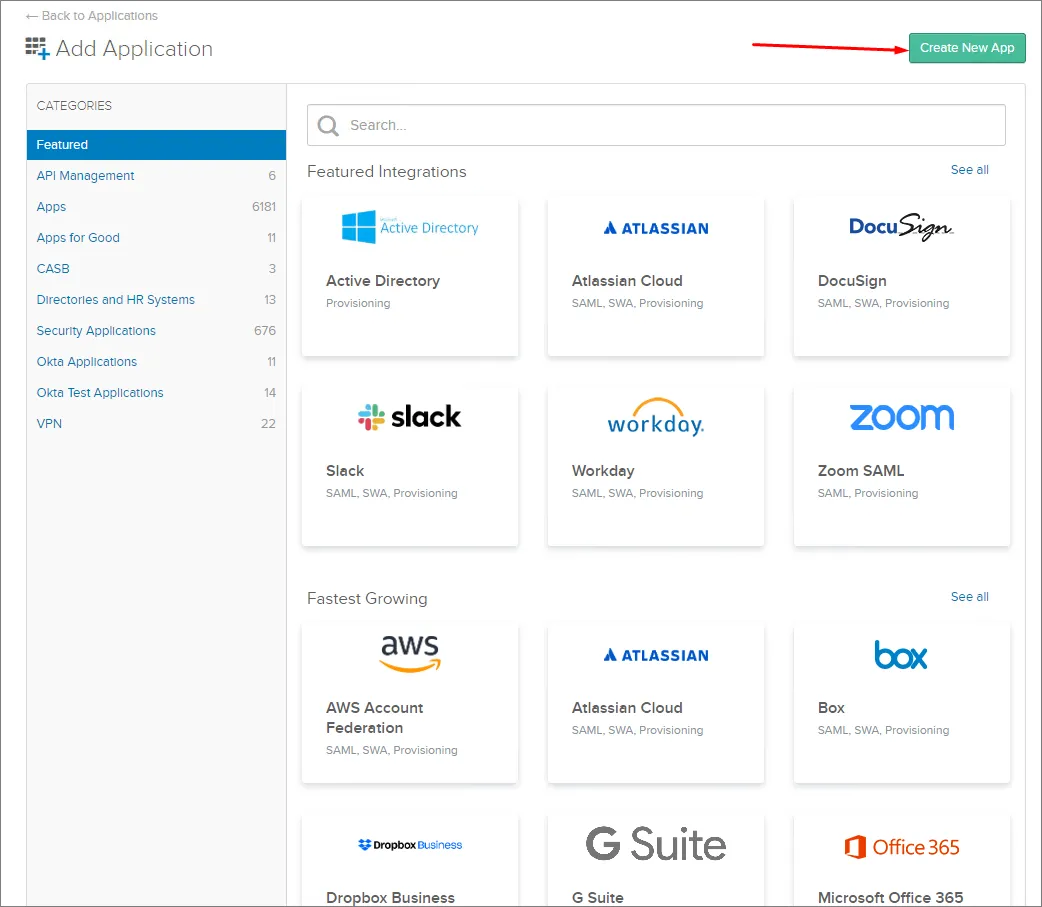

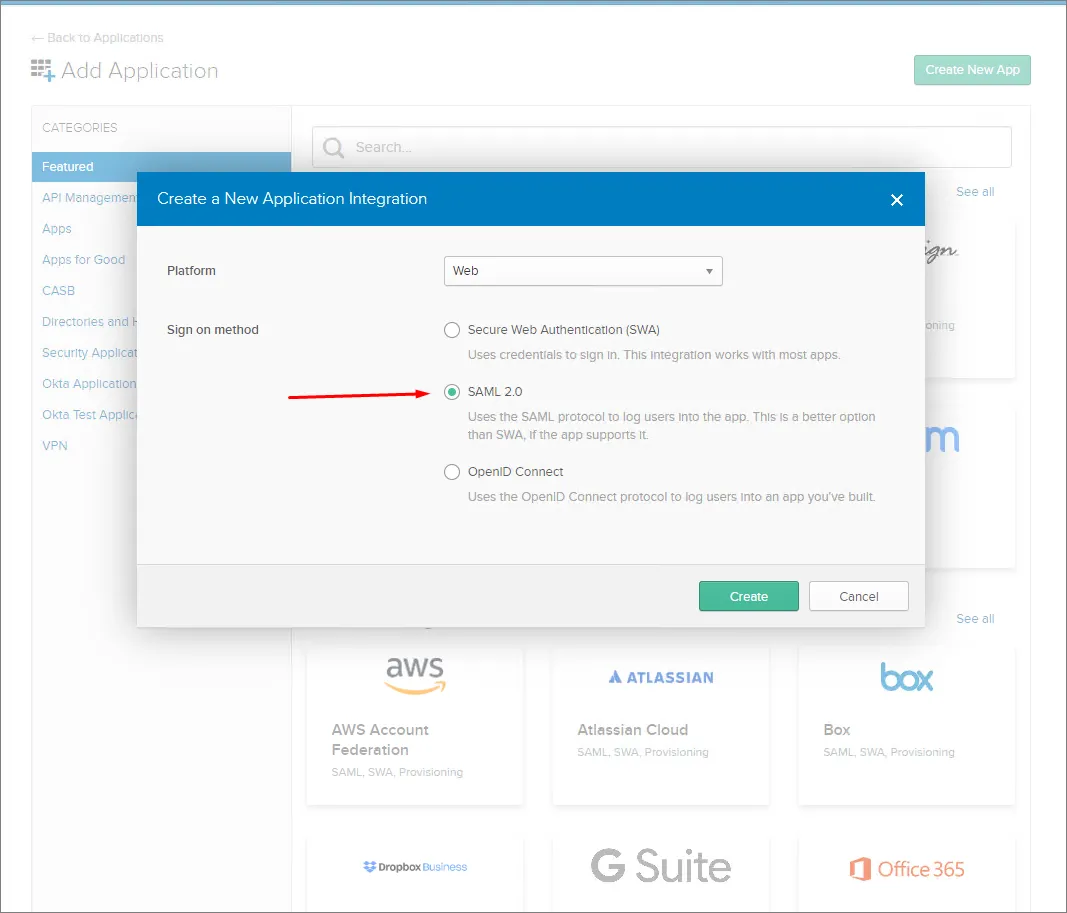

Fai clic sul pulsante Create New App.

-

Seleziona SAML 2.0 come Sign-on method.

-

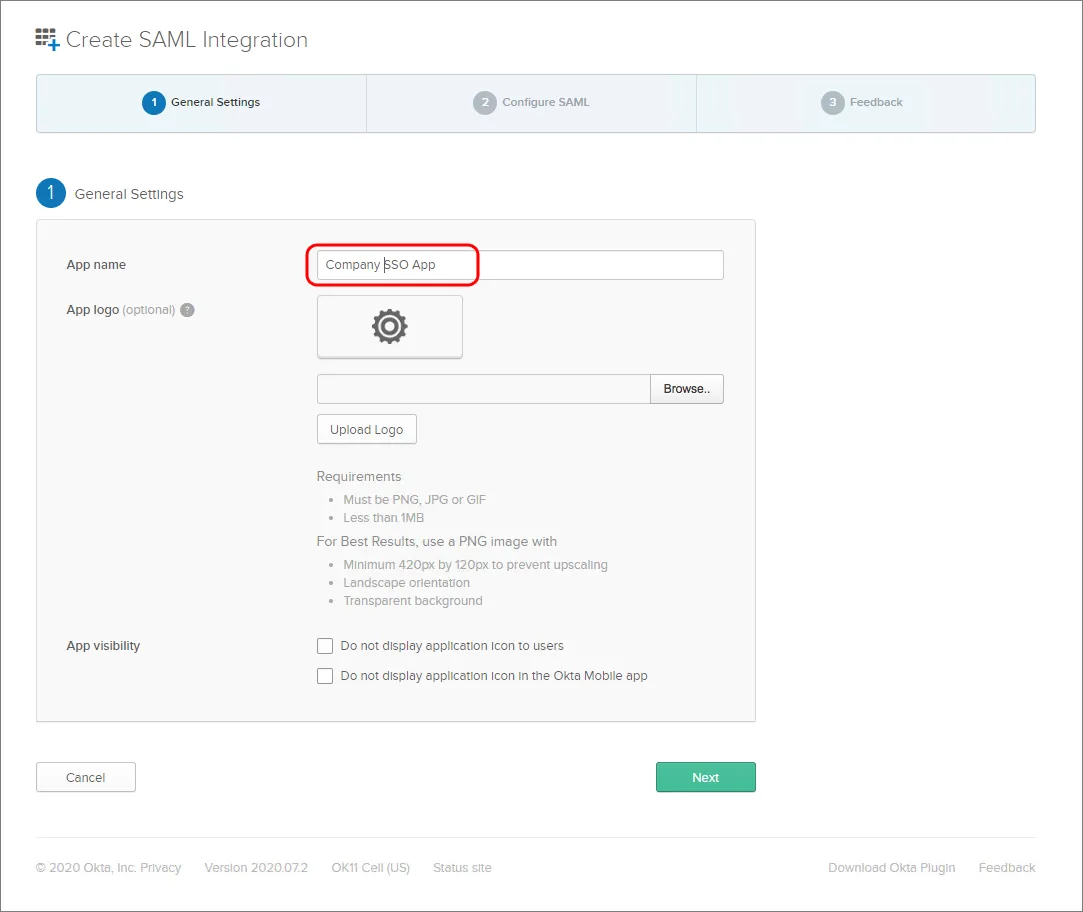

Specifica un App name. Questo serve solo a scopo di visualizzazione.

-

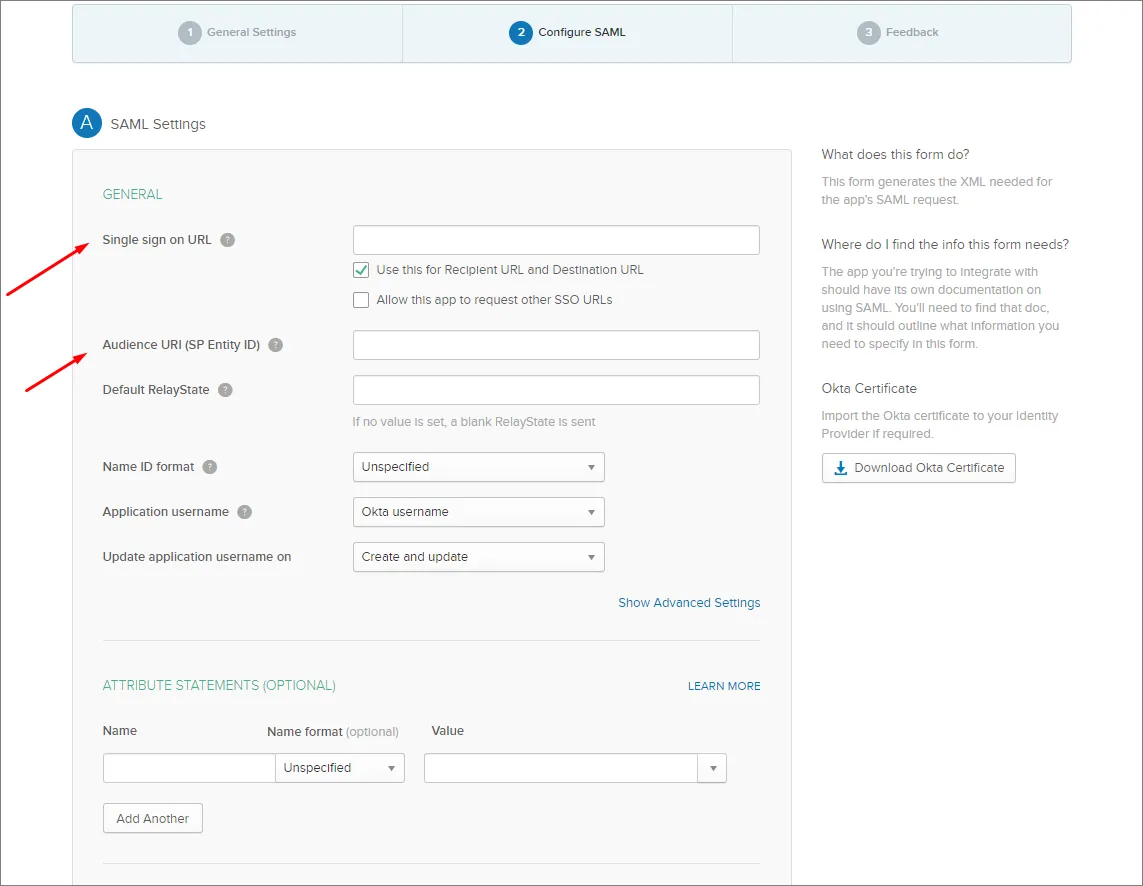

Prendi nota delle voci Single Sign On URL (Assertion Consumer Service) e Entity ID nella pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server.

-

Copia ( ) e incolla la voce Single Sign-On URL di Enterprise Server nel campo Single sign on URL delle impostazioni SAML di Okta.

) e incolla la voce Single Sign-On URL di Enterprise Server nel campo Single sign on URL delle impostazioni SAML di Okta.

-

Copia ( ) e incolla la voce Entity ID di Enterprise Server nel campo Audience URI delle impostazioni SAML di Okta.

) e incolla la voce Entity ID di Enterprise Server nel campo Audience URI delle impostazioni SAML di Okta.

Una voce Default RelayState non è richiesta.

-

Imposta i campi rimanenti come segue:

-

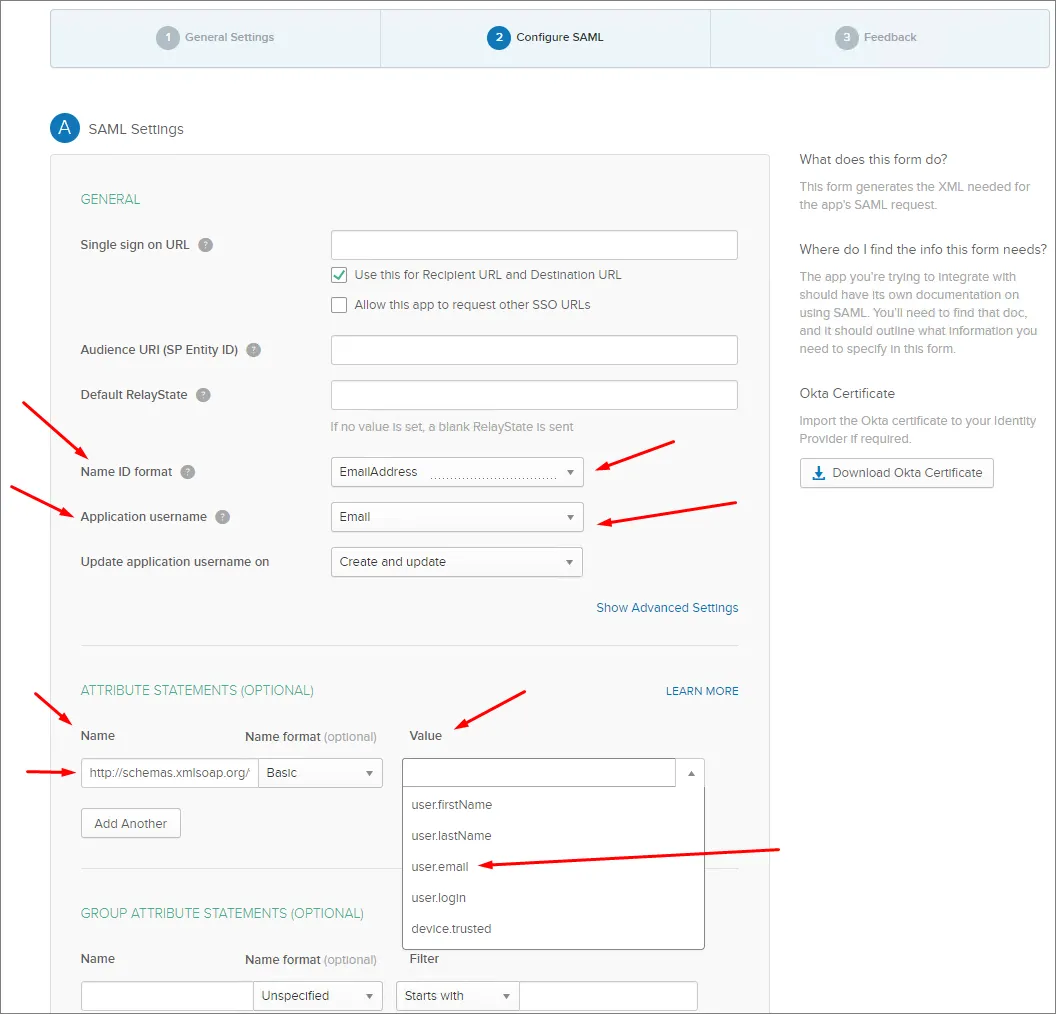

Il valore di Name ID format è EmailAddress.

-

Il valore di Application username è (Okta) Email.

-

Nella sezione ATTRIBUTE STATEMENTS, imposta il campo Name su: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress e Value su: user.email

-

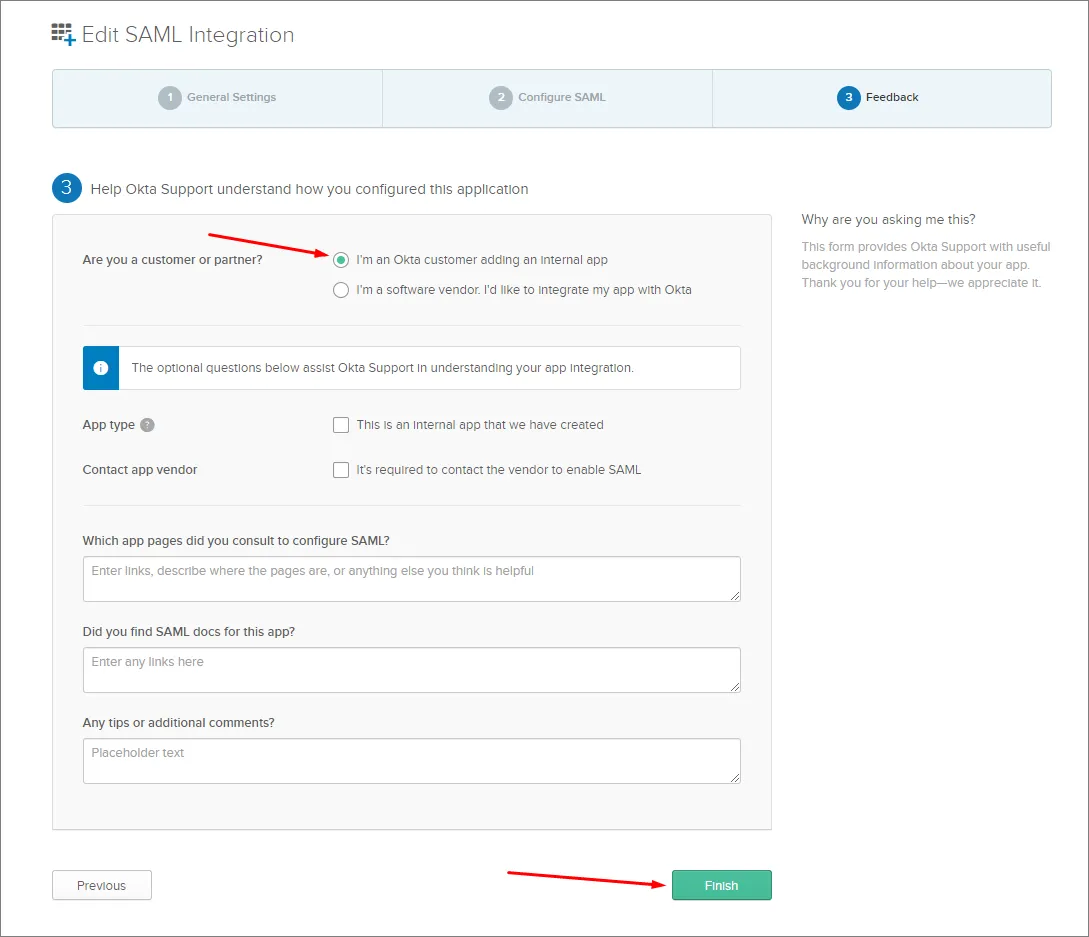

Fai clic sul pulsante Next e seleziona l'opzione ..Okta customer adding an internal app.

-

Fai clic sul pulsante Finish.

-

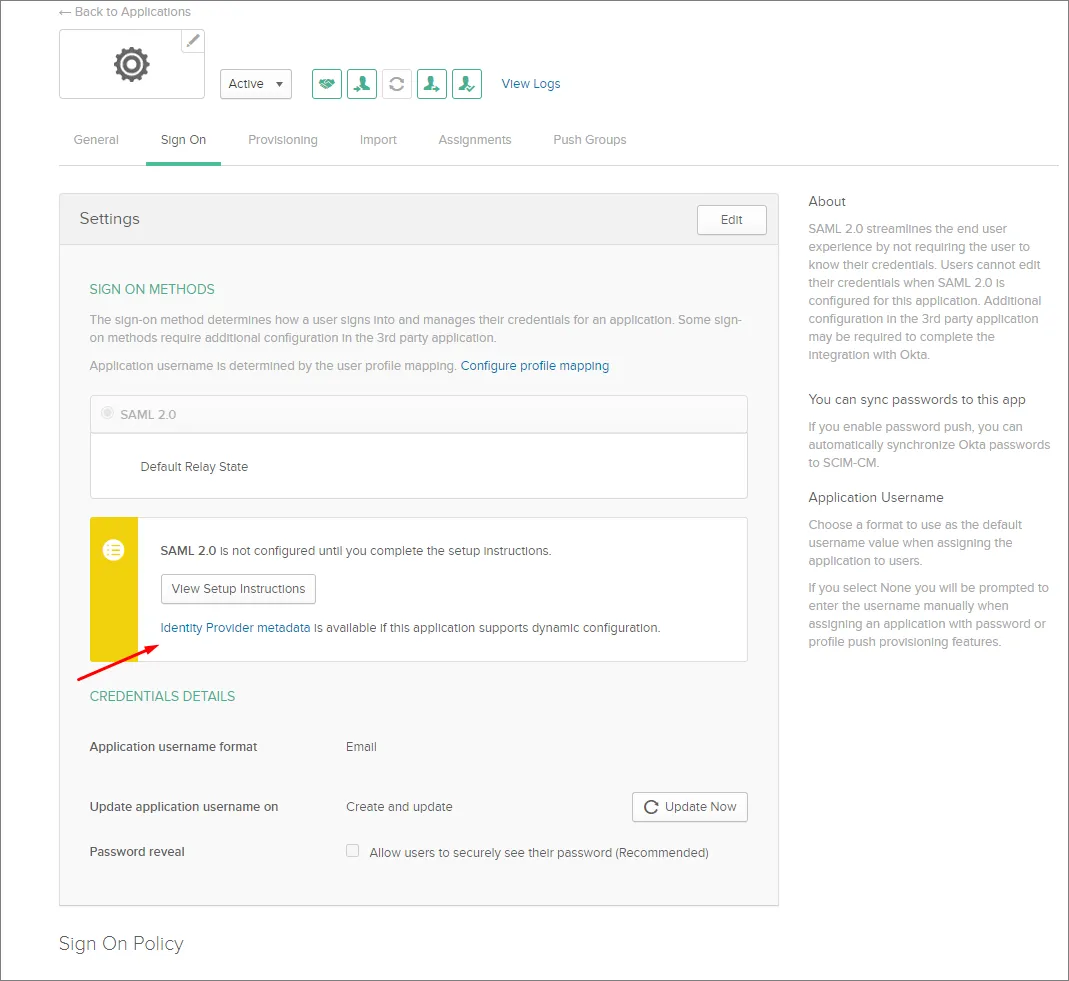

Fai clic sul link Identity Provider metadata e salva il file XML dei metadati sul computer, oppure fai clic sul pulsante View Setup Instructions per le opzioni di configurazione manuale.

-

Nella sezione SAML Identity Provider configuration della pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server, carica il file XML dei metadati salvato oppure configura manualmente le singole sezioni – vedi sopra.

Espandi la sezione comprimibile qui sotto per un esempio passo passo del processo di integrazione di Microsoft Entra ID come Identity Provider.

Integration with Microsoft Entra ID

-

Accedi a Microsoft Entra admin center.

-

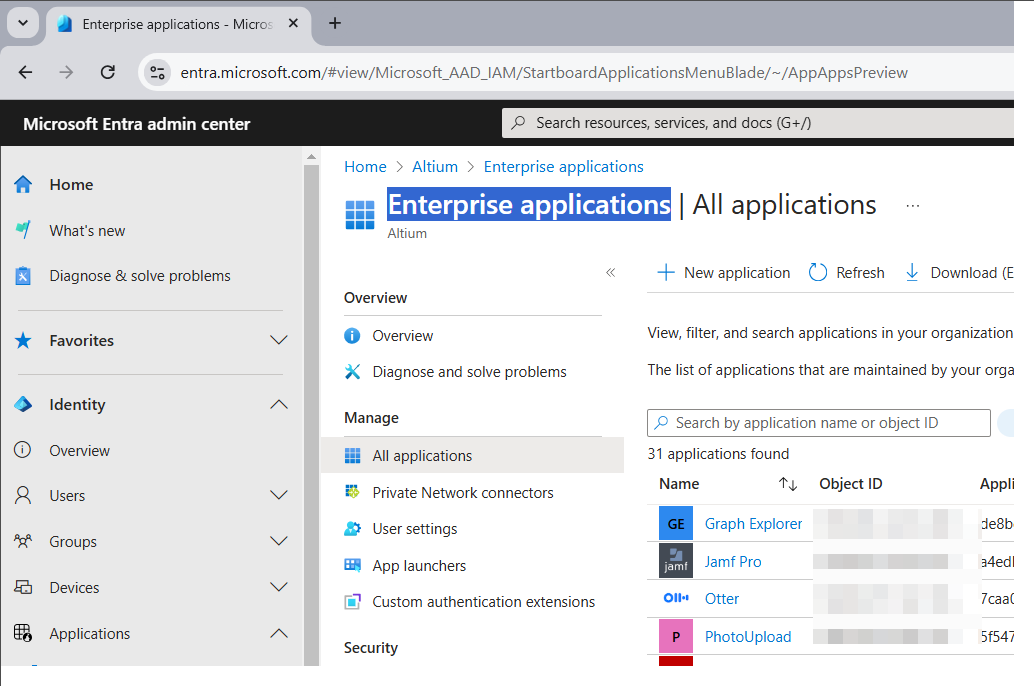

Seleziona Identity e poi l'opzione Enterprise applications.

-

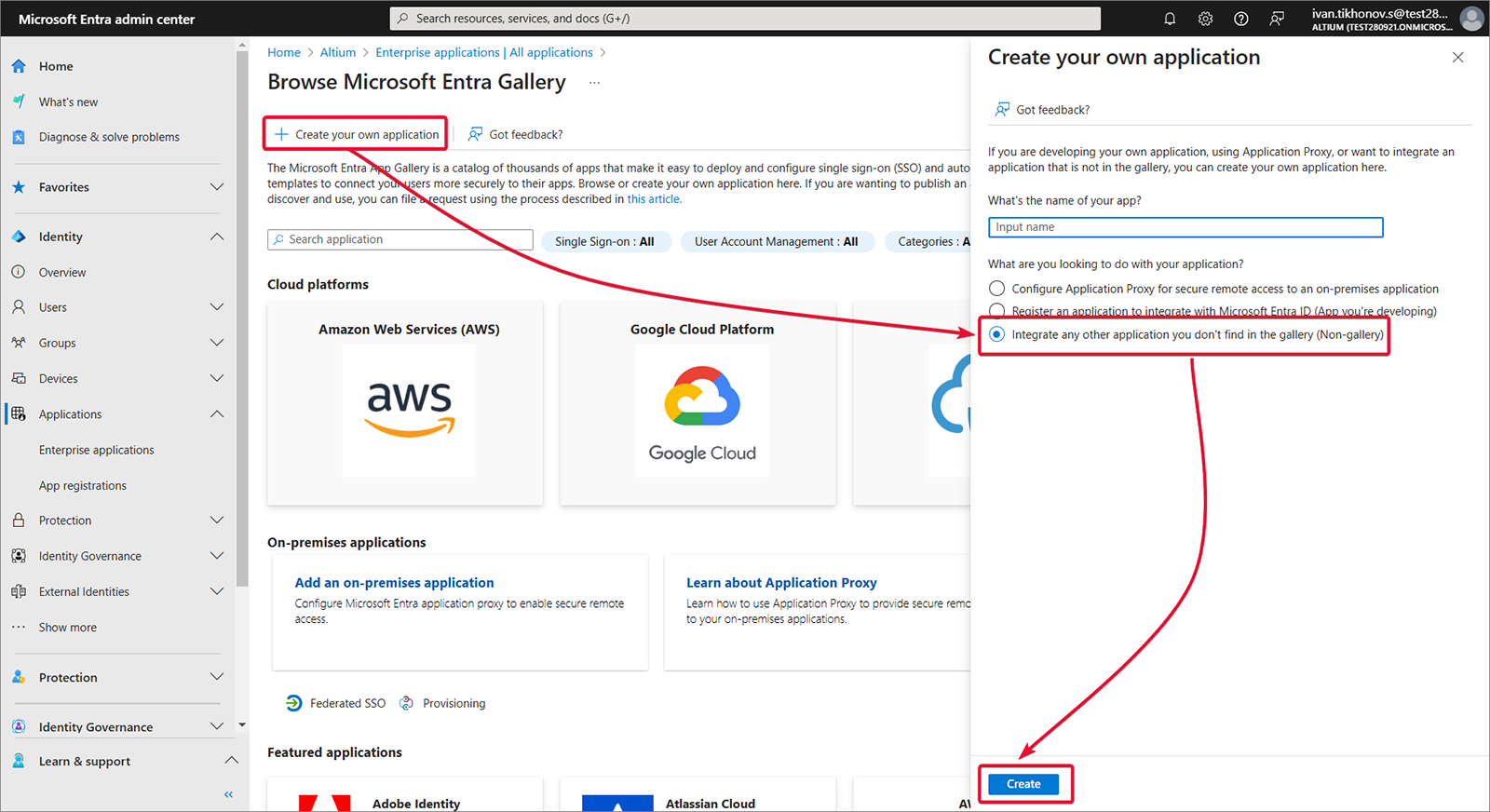

Crea la tua applicazione.

-

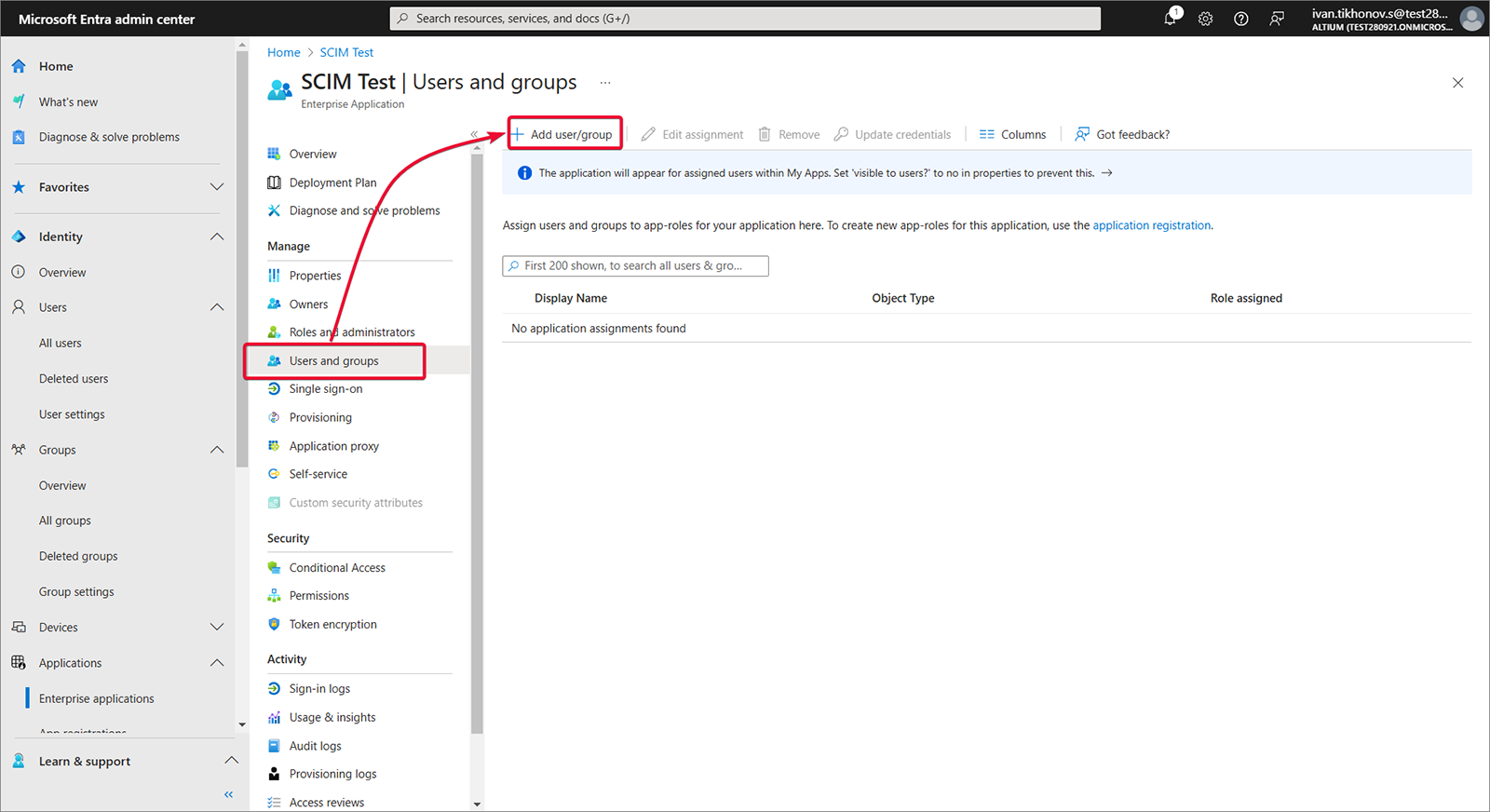

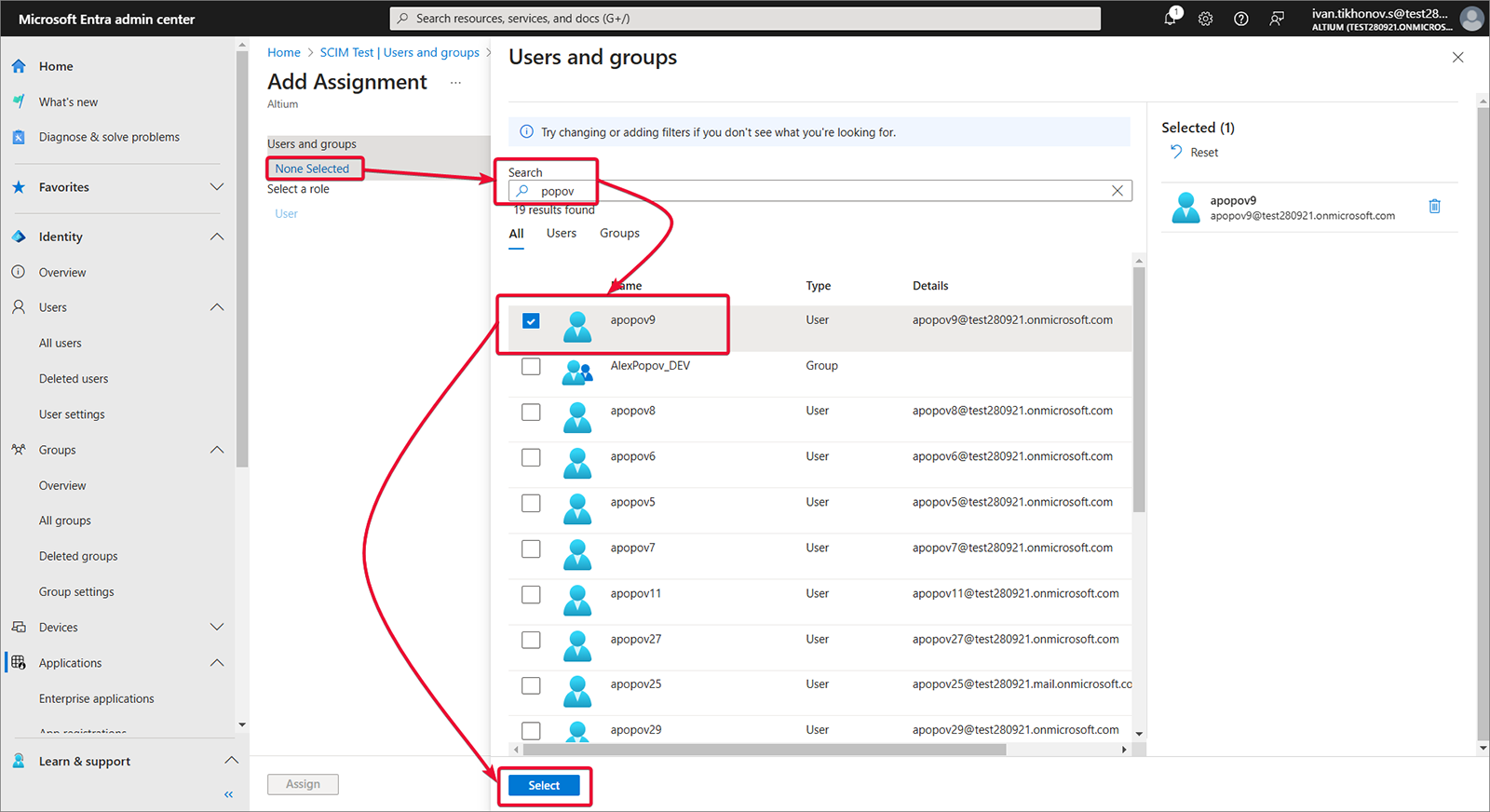

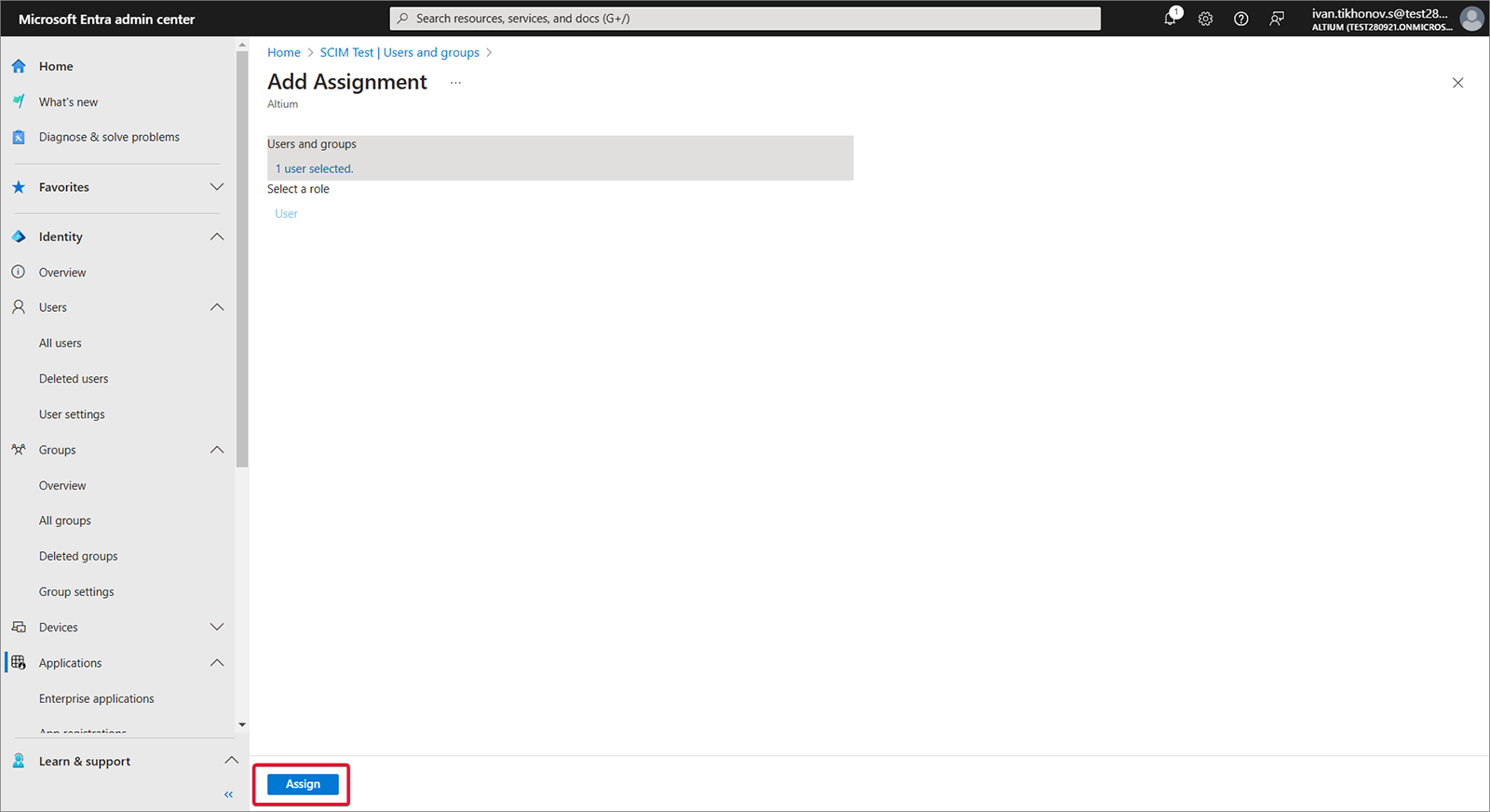

Seleziona Users and groups e poi Add user/group.

-

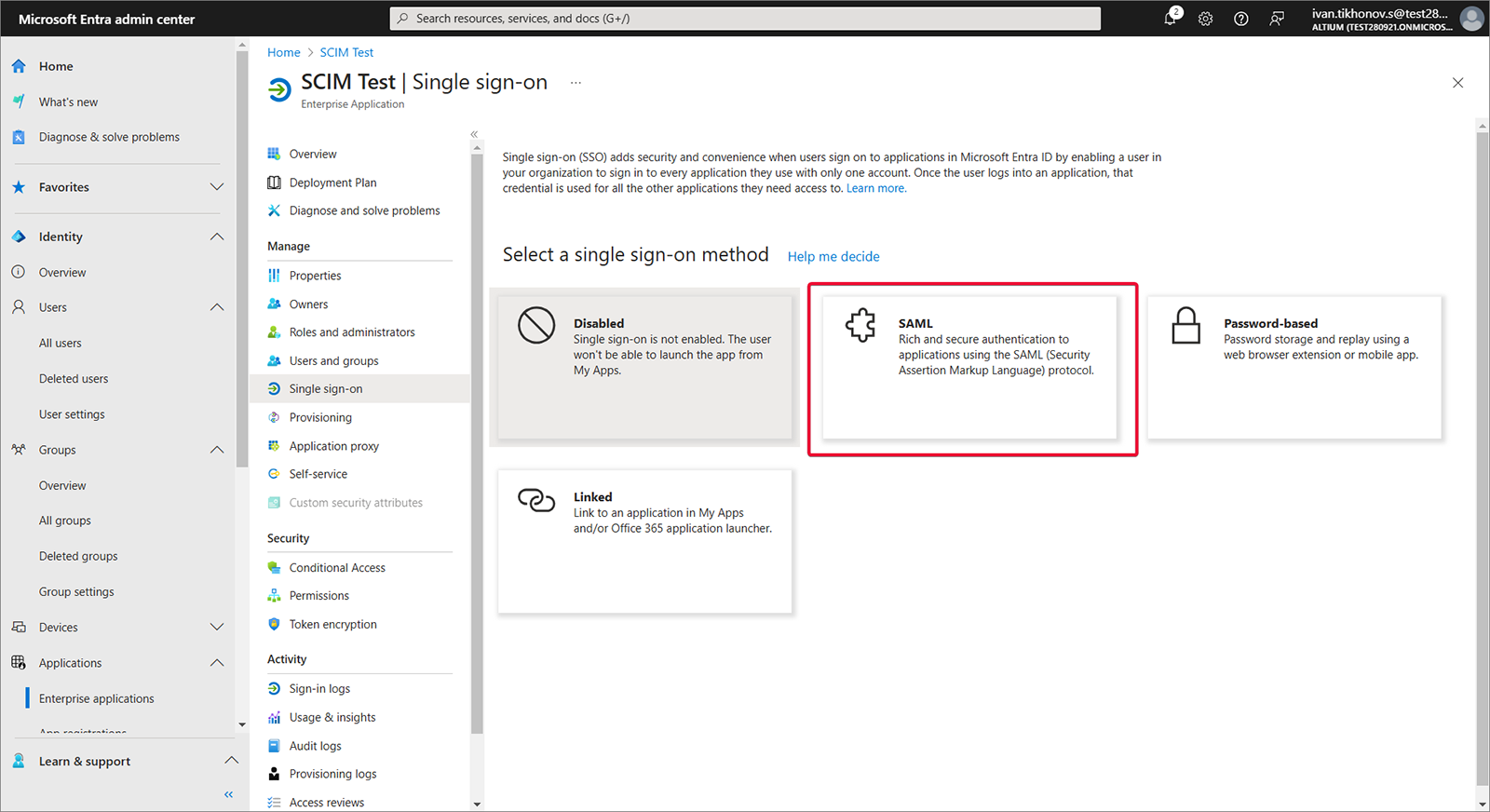

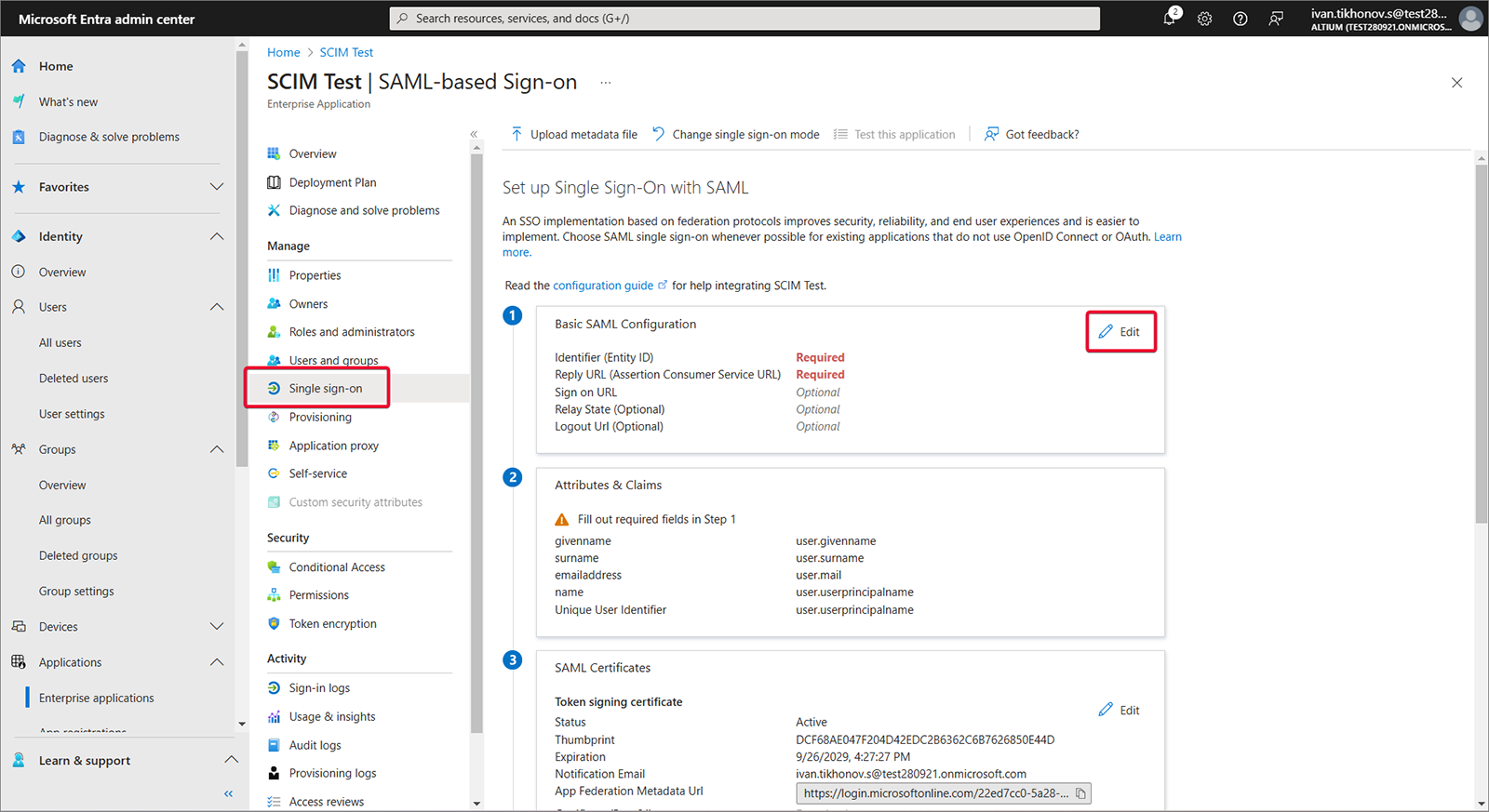

Seleziona Single sign-on, Step 1 e poi Edit.

-

Copia ( ) Entity ID e Single Sign-On URL dalla pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server. Incolla le stringhe copiate nei campi Entity ID e Assertion Consumer Service URL nell'area SAML Configuration dell'app Microsoft Entra. Assicurati che le caselle Default siano selezionate per questi campi, quindi salva la configurazione.

) Entity ID e Single Sign-On URL dalla pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server. Incolla le stringhe copiate nei campi Entity ID e Assertion Consumer Service URL nell'area SAML Configuration dell'app Microsoft Entra. Assicurati che le caselle Default siano selezionate per questi campi, quindi salva la configurazione.

-

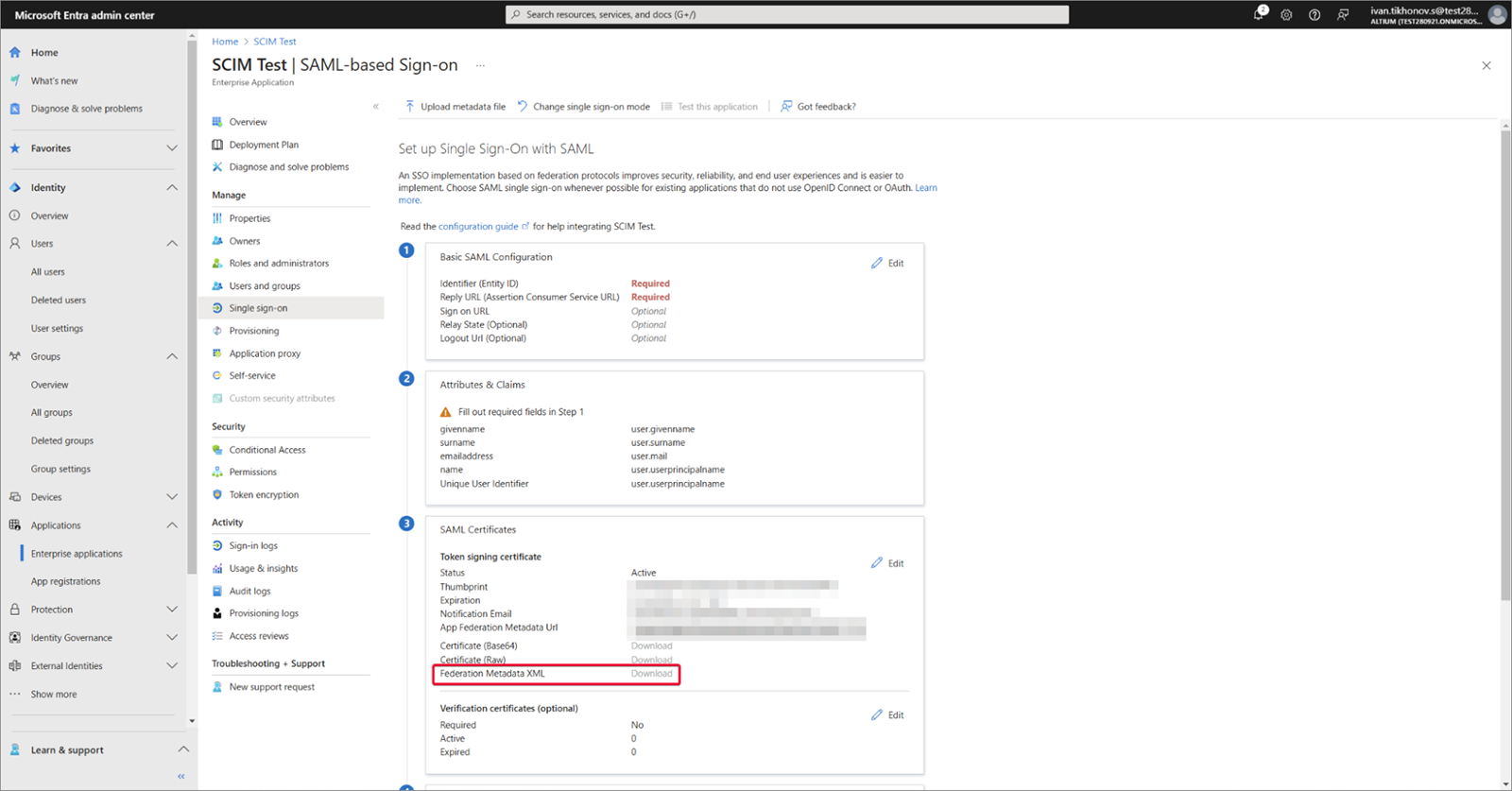

Scarica il Federation Metadata XML creato.

-

Carica il Federation Metadata XML nella pagina Admin – Settings – Authentication dell'interfaccia browser di Enterprise Server e poi testa la connessione di integrazione SAML – vedi sopra.

Espandi la sezione comprimibile qui sotto per un esempio passo passo del processo di integrazione di JumpCloud come Identity Provider.

Integrazione con JumpCloud

-

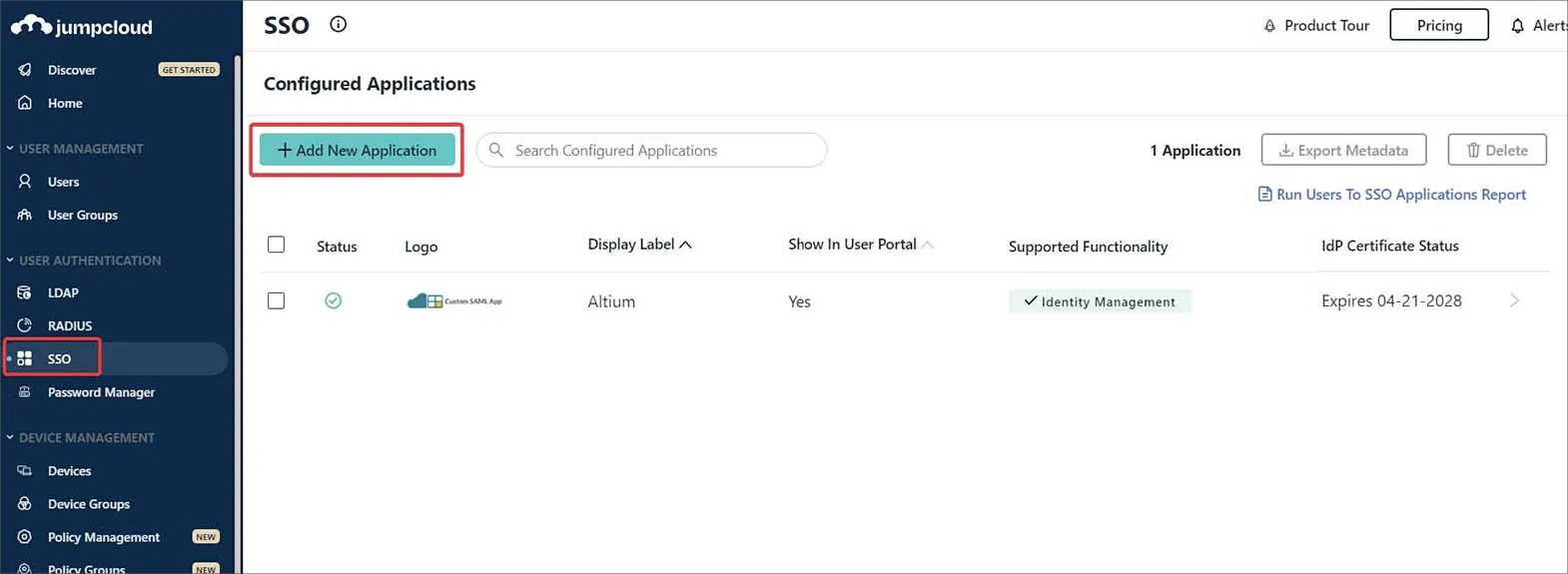

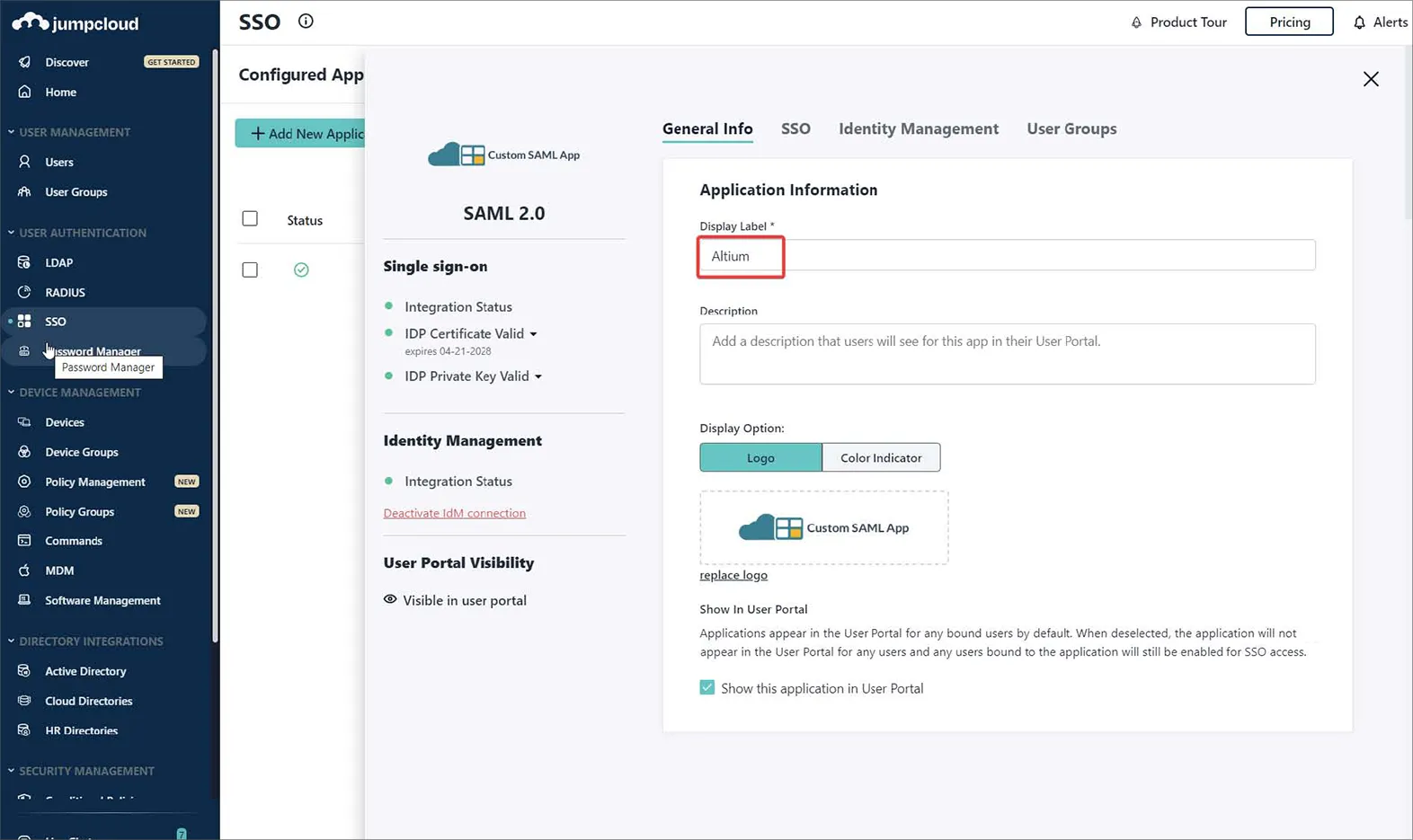

Nell'interfaccia di JumpCloud, selezionare SSO dall'albero di navigazione, quindi il pulsante Add New Application nella pagina SSO.

-

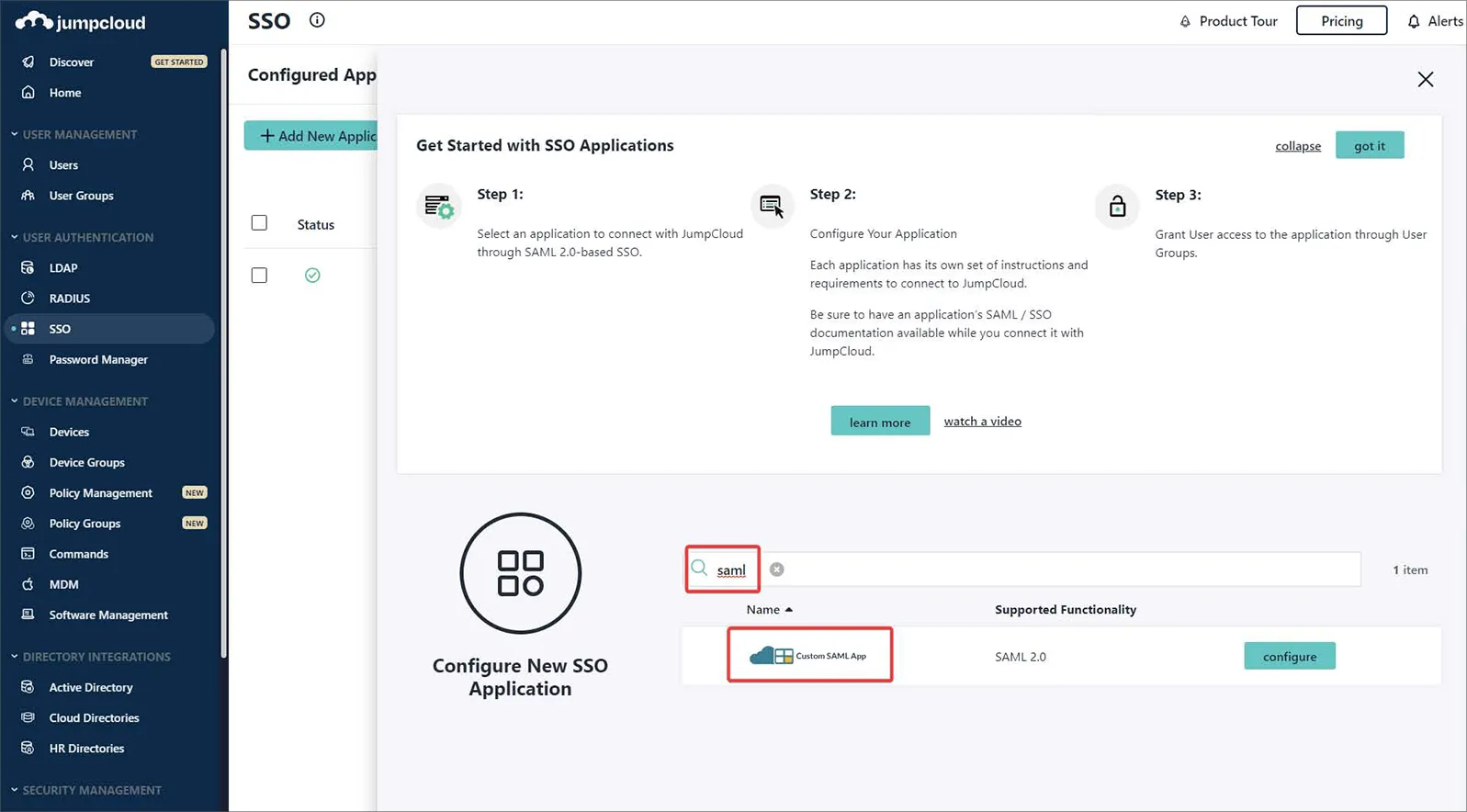

Immettere 'saml' nel campo Search della finestra di configurazione per individuare e quindi installare Custom SAML App.

-

Assegnare un nome all'istanza di Custom SAML App – in questo esempio, l'etichetta è Altium.

-

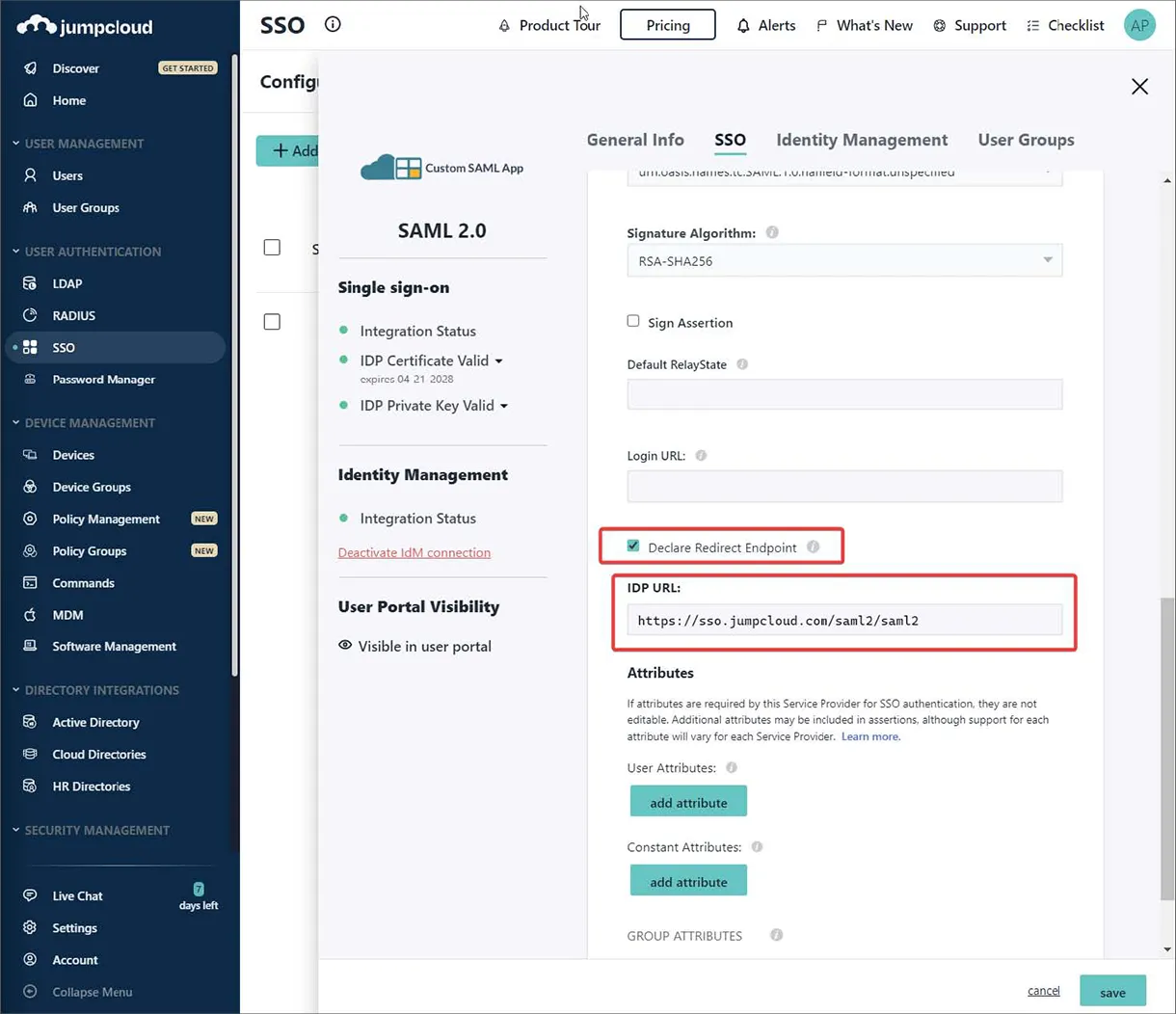

Passare alla scheda SSO nell'interfaccia di configurazione di JumpCloud e immettere le impostazioni Entity/URL dalla pagina Admin – Settings – Authentication dell'interfaccia browser dell'Enterprise Server, come mostrato.

-

Immettere l'endpoint JumpCloud IDP URL e abilitare l'opzione Declare Redirect Endpoint.

-

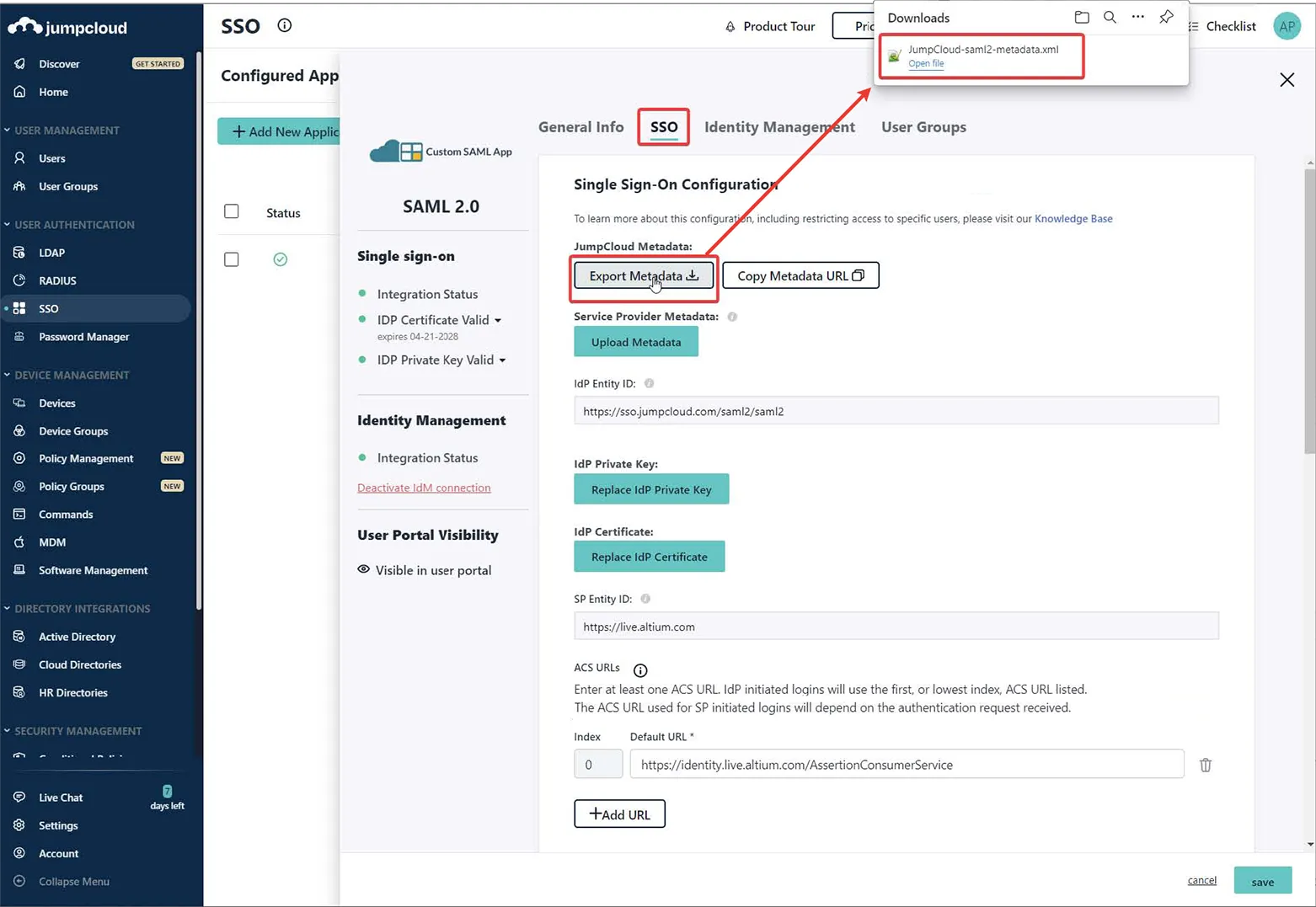

Utilizzare l'opzione Export Metadata per scaricare il file XML dei metadati SAML risultante.

-

Caricare il file XML dei metadati nella pagina Admin – Settings – Authentication dell'interfaccia browser dell'Enterprise Server, quindi testare la connessione di integrazione SAML – vedere sopra.

Espandere la sezione comprimibile seguente per un esempio passo-passo del processo di integrazione per Microsoft Administrative Domain Federated Services (AD FS) come Identity Provider.

Integrazione con Microsoft AD FS

È necessario disporre di accesso amministrativo all'istanza AD FS.

-

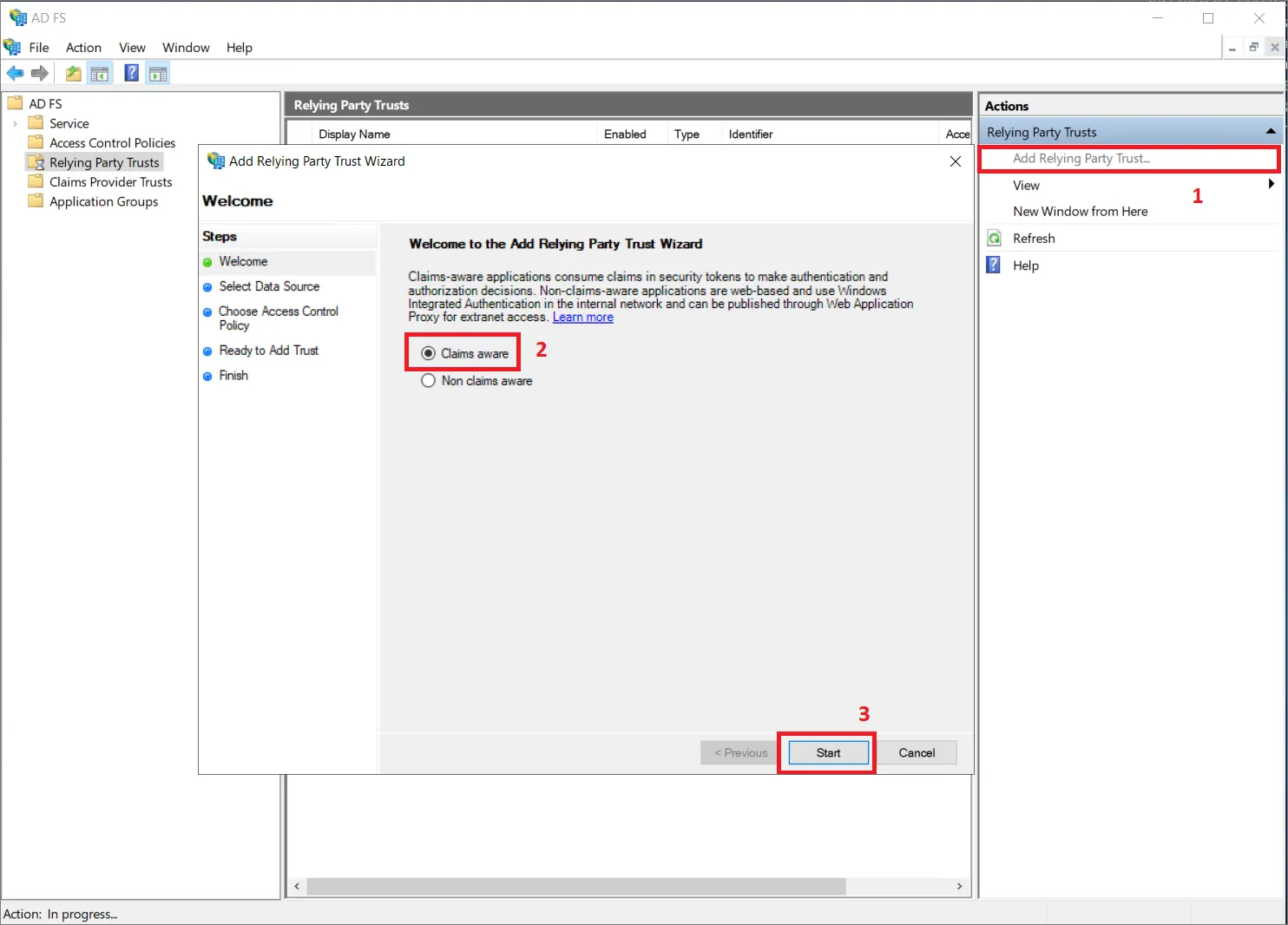

Aprire l'applicazione AD FS Management (di solito Start → Windows Administrative Tools → AD FS Management).

-

Passare a Relying Party Trusts e fare clic sull'opzione Add Relying Party Trust... (1).

-

Nella finestra popup assicurarsi di selezionare Claims aware (2) e fare clic su Start (3).

-

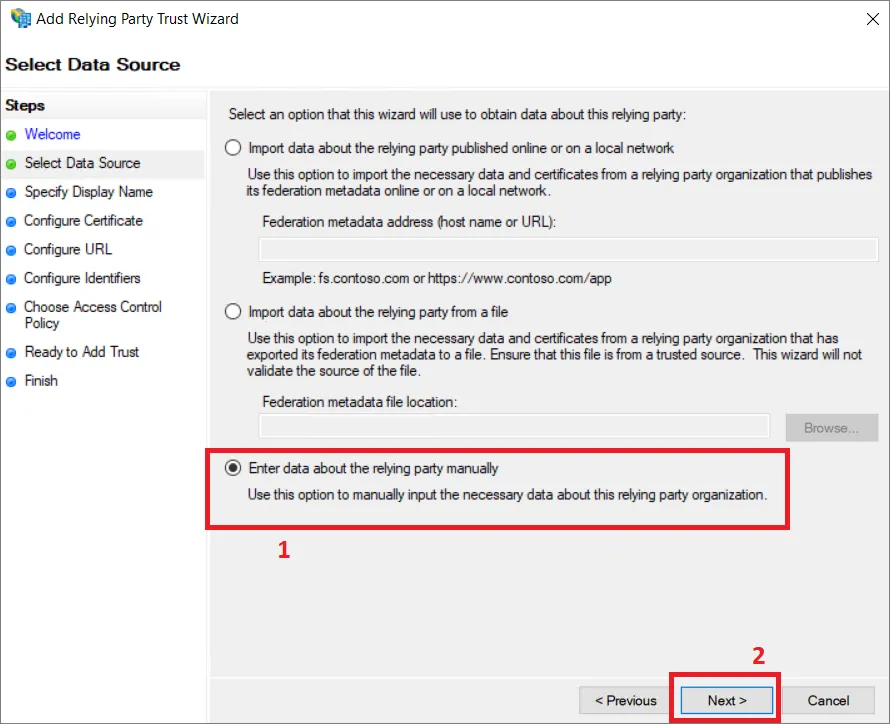

Nel passaggio Select Data Source selezionare Enter data about the relying party manually (1) e fare clic su Next (2).

-

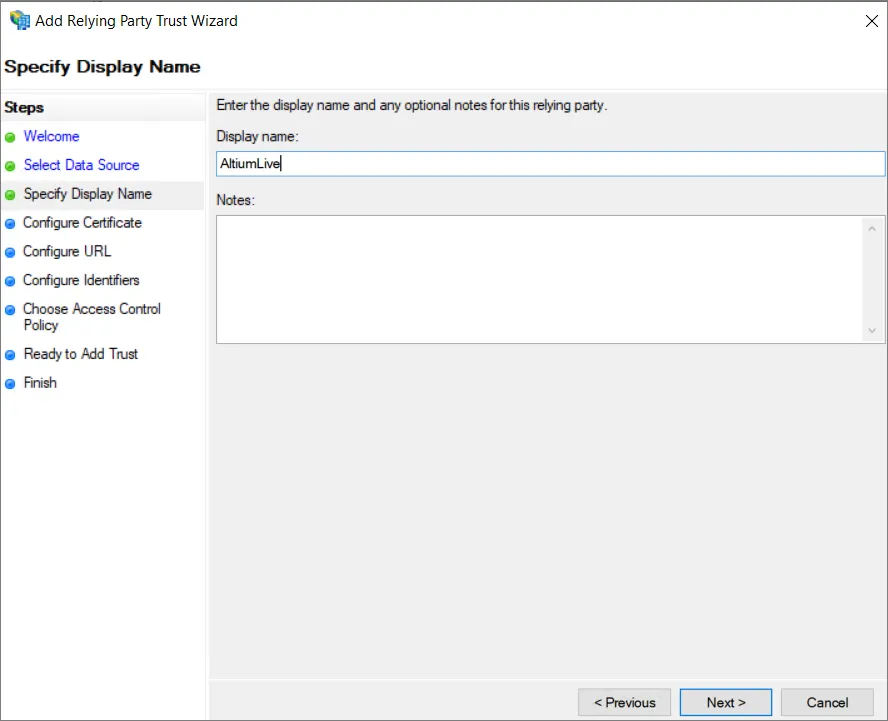

Fornire un nome visualizzato per il trust. In questo esempio viene utilizzato AltiumLive come nome visualizzato.

-

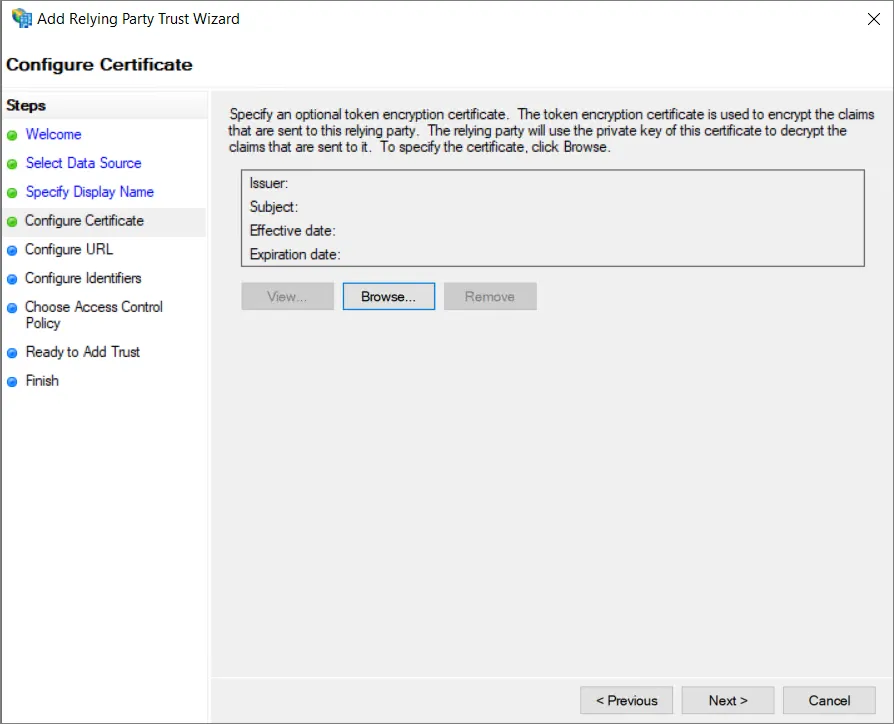

A seconda della configurazione di sicurezza, è possibile specificare un certificato facoltativo di crittografia del token. Ai fini di questa guida non ne useremo uno.

-

Nel passaggio Configure URL assicurarsi di selezionare l'opzione Enable support for the SAML 2.0 WebSSO protocol (1) e immettere Single Sign-On URL copiato dalla pagina Admin – Settings – Authentication dell'interfaccia browser dell'Enterprise Server nel campo Relying party SAML 2.0 SSO service URL: (2). Fare clic su Next (3).

-

Nel passaggio Configure Identifiers fornire un identificatore per questo trust nel campo di input (1). L'identificatore deve essere preso dalla voce Entity ID situata nella regione Altium Metadata Configuration della pagina Admin – Settings – Authentication dell'interfaccia browser dell'Enterprise Server. Assicurarsi di fare clic sul pulsante Add (2).

Il risultato dovrebbe apparire come segue. Fare clic su Next.

-

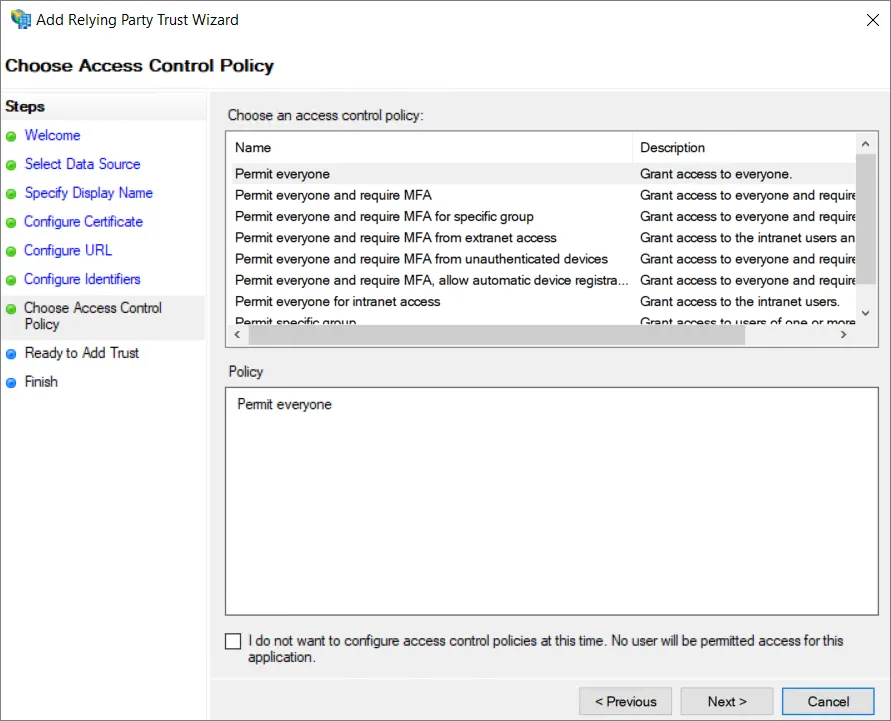

A seconda della configurazione di sicurezza, nel passaggio successivo è possibile scegliere criteri facoltativi di controllo dell'accesso. Per questo esempio non selezioneremo criteri aggiuntivi e proseguiremo con l'opzione Permit everyone.

-

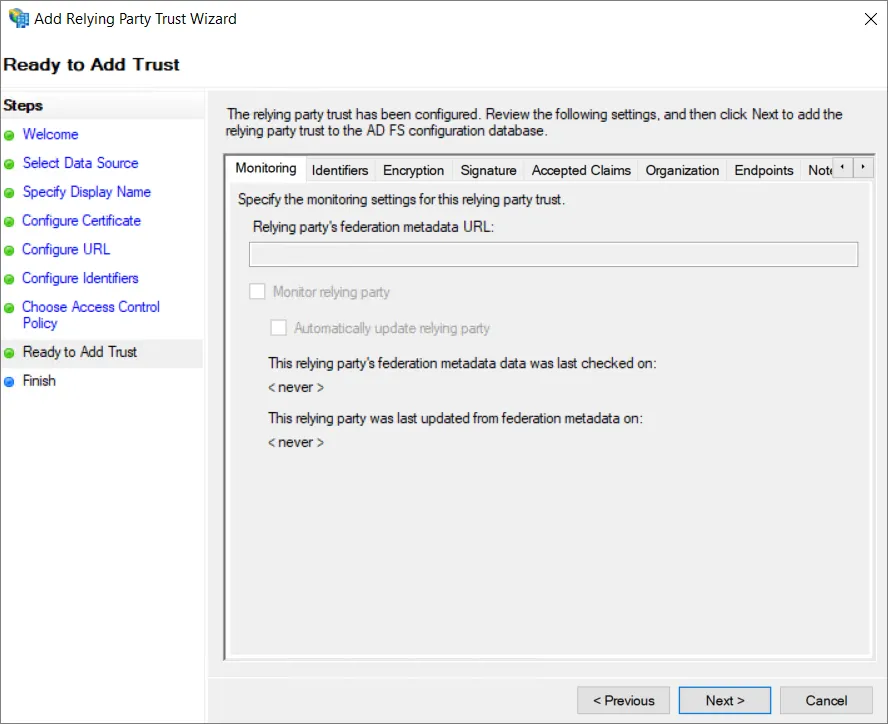

Rivedere la configurazione e selezionare Next.

-

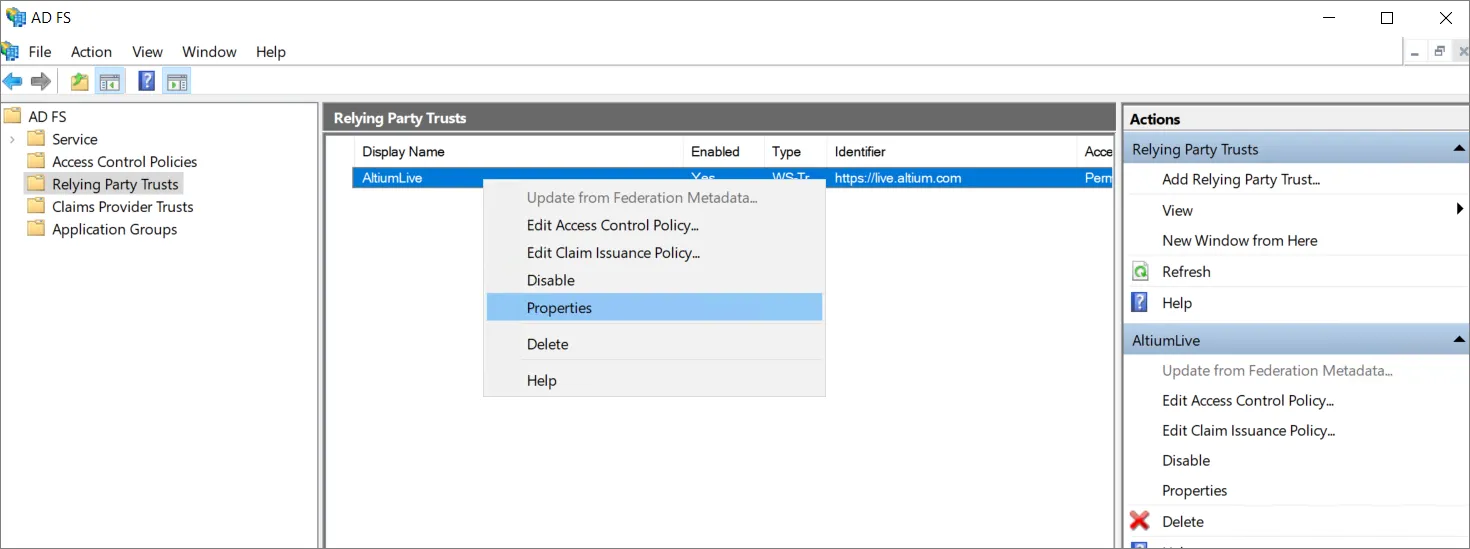

Non tutte le impostazioni sono disponibili durante la configurazione del trust. Per consentire l'uso di SHA-1 come algoritmo hash sicuro, fare clic con il pulsante destro del mouse sul nome di Relying Party Trust appena aggiunto e selezionare Properties.

-

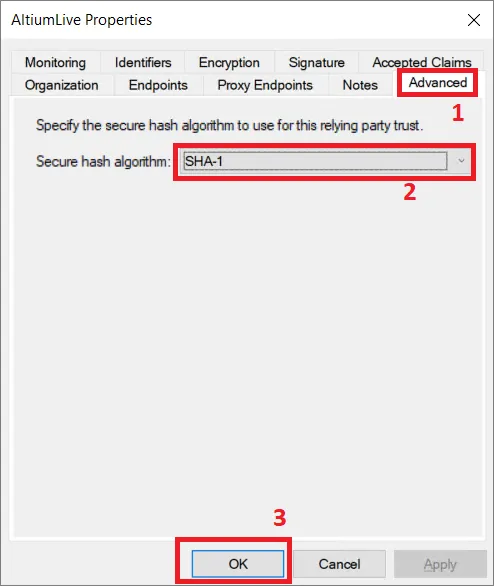

Nella finestra delle proprietà selezionare la scheda Advanced (1) e impostare SHA-1 come algoritmo hash sicuro (2). Fare clic su OK per salvare le modifiche.

-

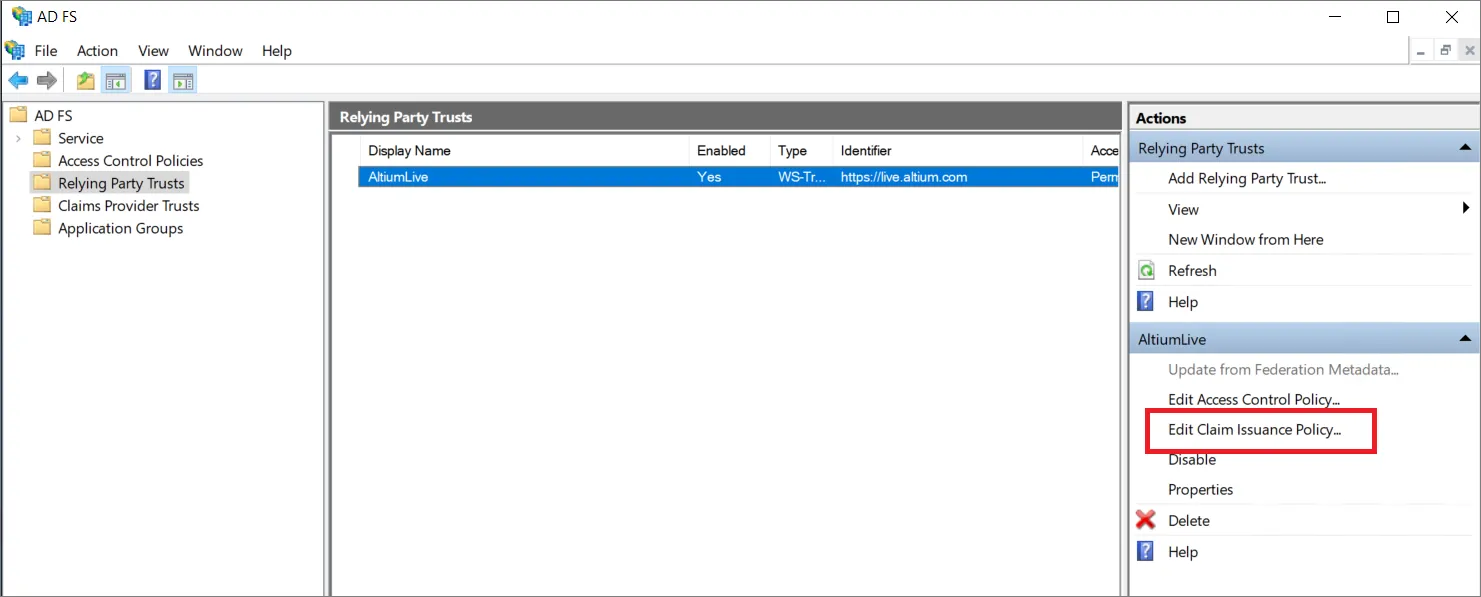

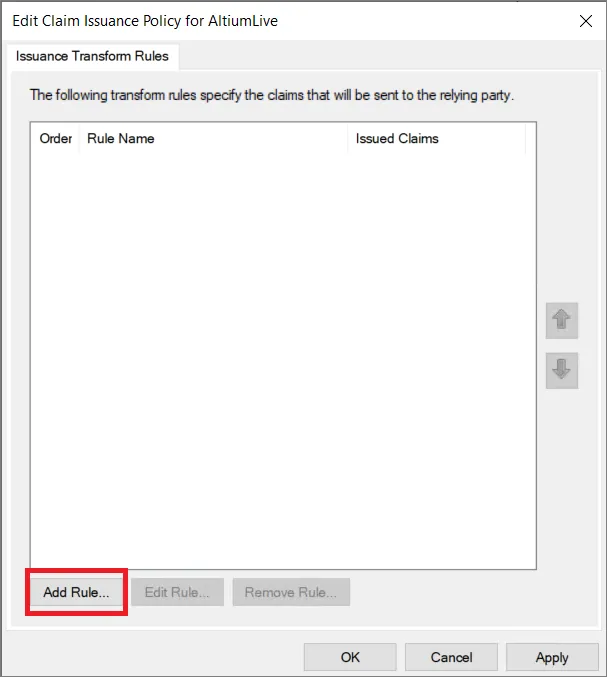

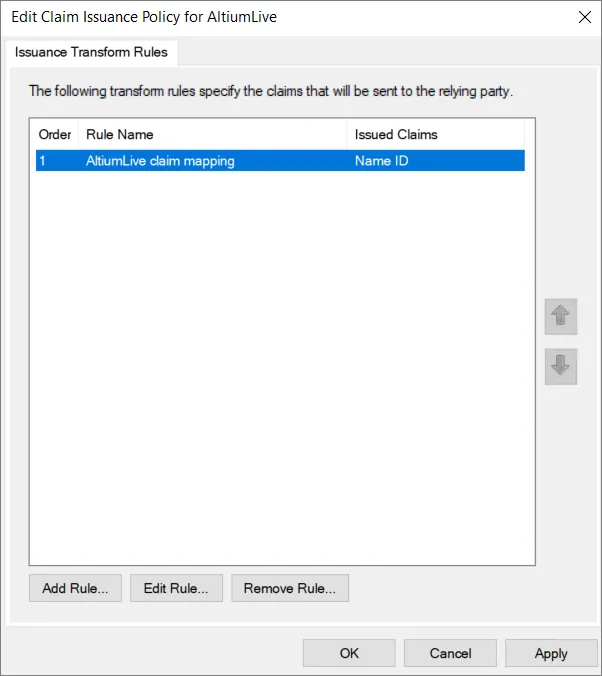

Tornati nella finestra AD FS Management, selezionare il Relaying Party Trust aggiunto e selezionare l'opzione Edit Claim Issuance Policy....

-

Nella finestra Edit Claim Issuance Policy selezionare Add Rule...

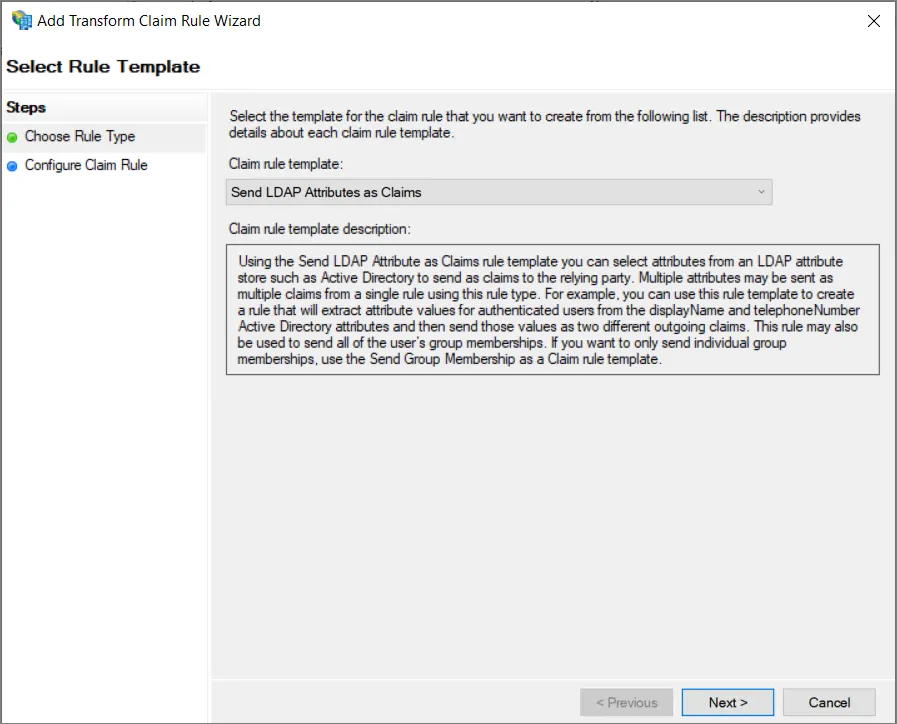

-

Nel passaggio Choose Rule Type della procedura guidata assicurarsi che sia selezionato Send LDAP Attributes as Claims, quindi fare clic su Next.

-

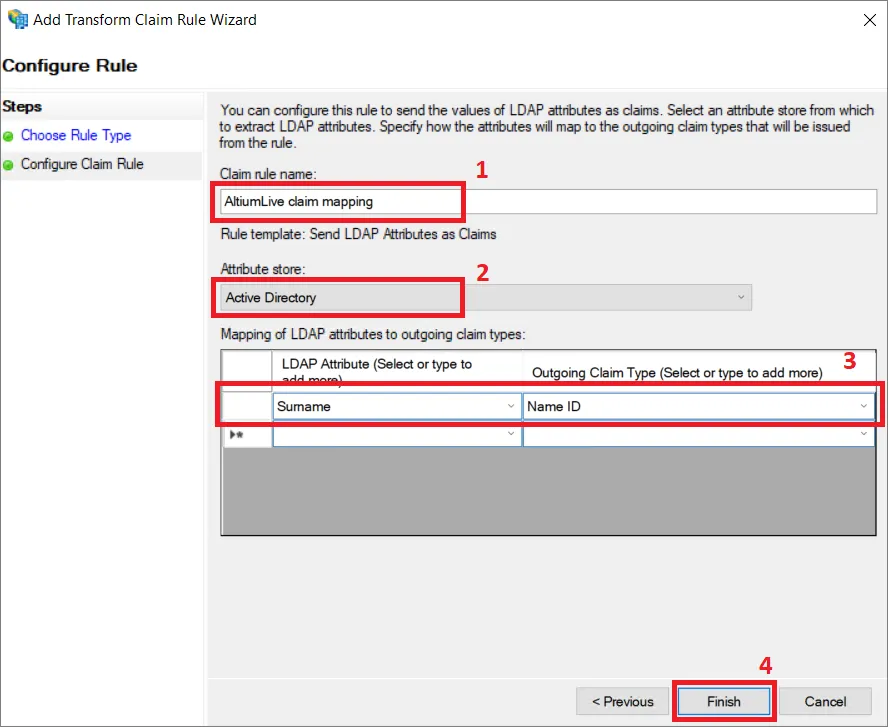

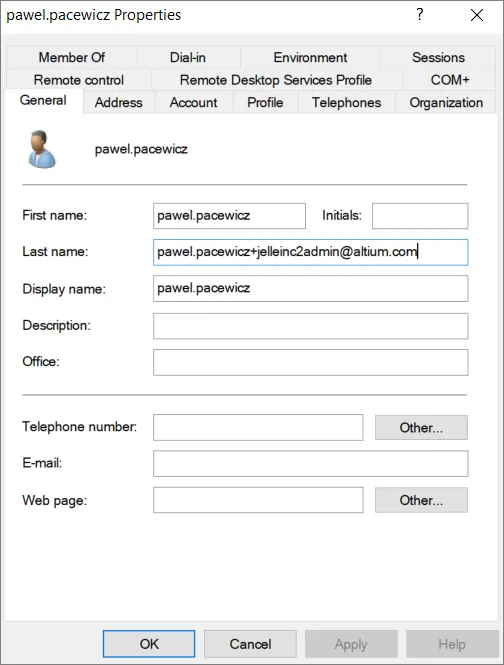

Fornire un Claim rule name (1), selezionare Active Directory come Attribute store (2) e selezionare un LDAP Attribute (3) dall'ID che contiene il nome utente per l'utente dell'Enterprise Server. Questo attributo deve essere mappato a Name ID in Outgoing Claim Type (3). Fare clic su Finish (4).

Important Note: Per questo esempio, abbiamo mappato Surname o Last name in modo che contengano il valore richiesto. La configurazione potrebbe essere diversa.

-

Assicurarsi che il criterio di emissione delle attestazioni sia salvato facendo clic su OK.

-

Scaricare il file FederationMetadata.xml dal server appropriato.

-

Caricare il file XML dei metadati nella pagina Admin – Settings – Authentication dell'interfaccia browser dell'Enterprise Server, quindi testare la connessione di integrazione SAML – vedere sopra.

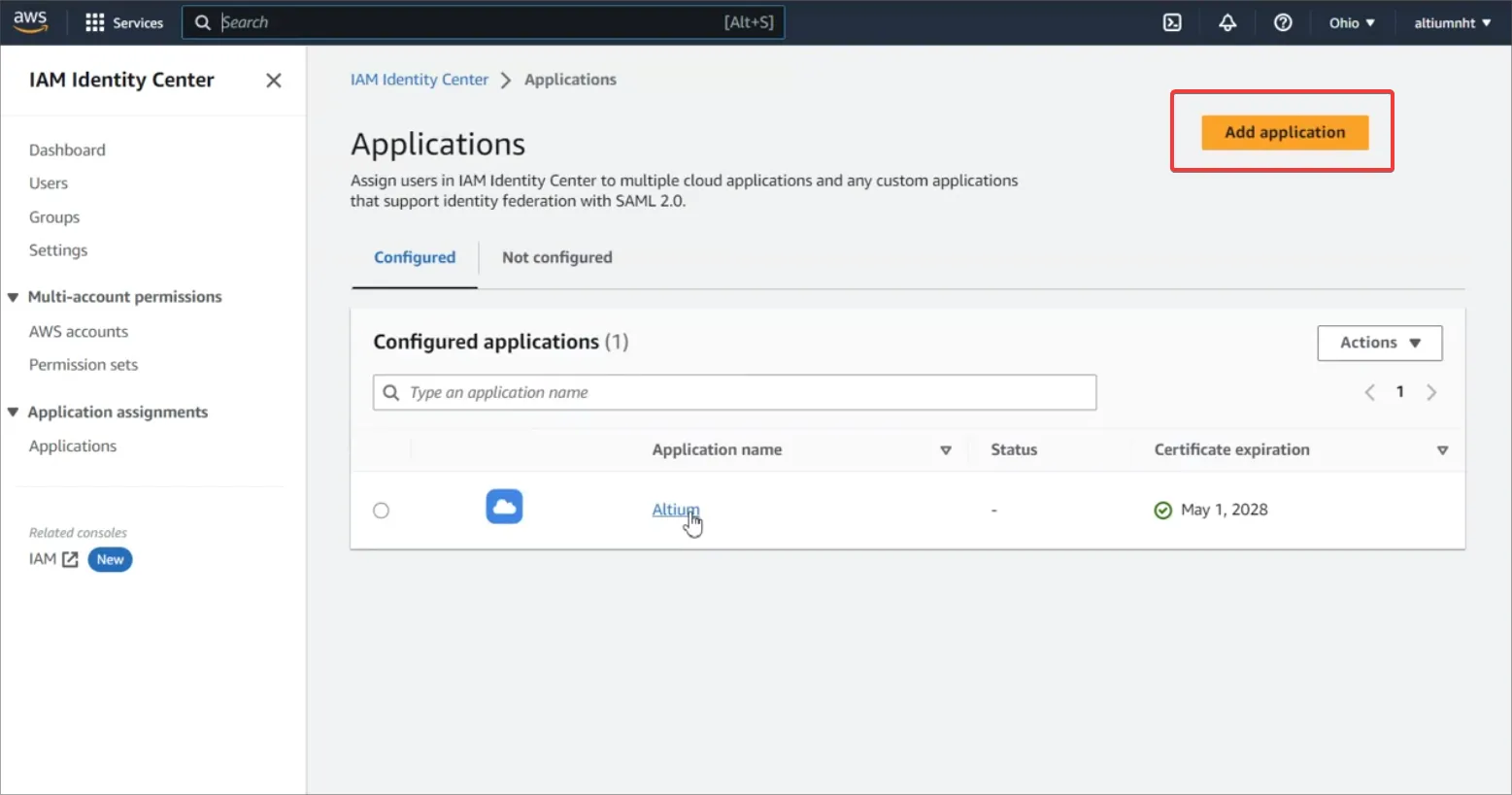

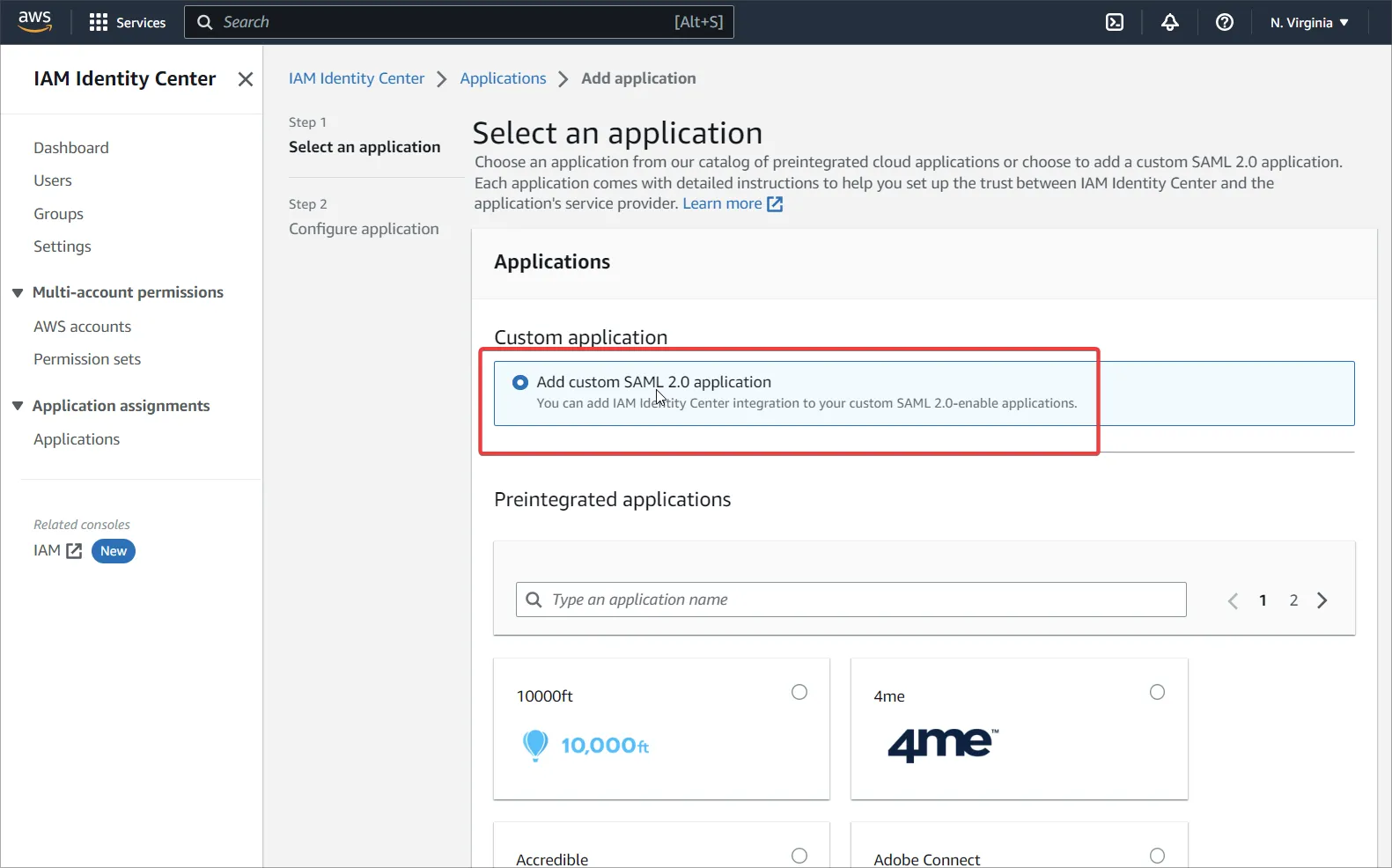

Espandere la sezione comprimibile seguente per un esempio passo-passo del processo di integrazione per AWS IAM Identity Center come Identity Provider:

Integrazione con AWS IAM Identity Center

-

Andare a IAM Identity Center e aggiungere un'applicazione SAML 2.0 personalizzata (Add Application).

-

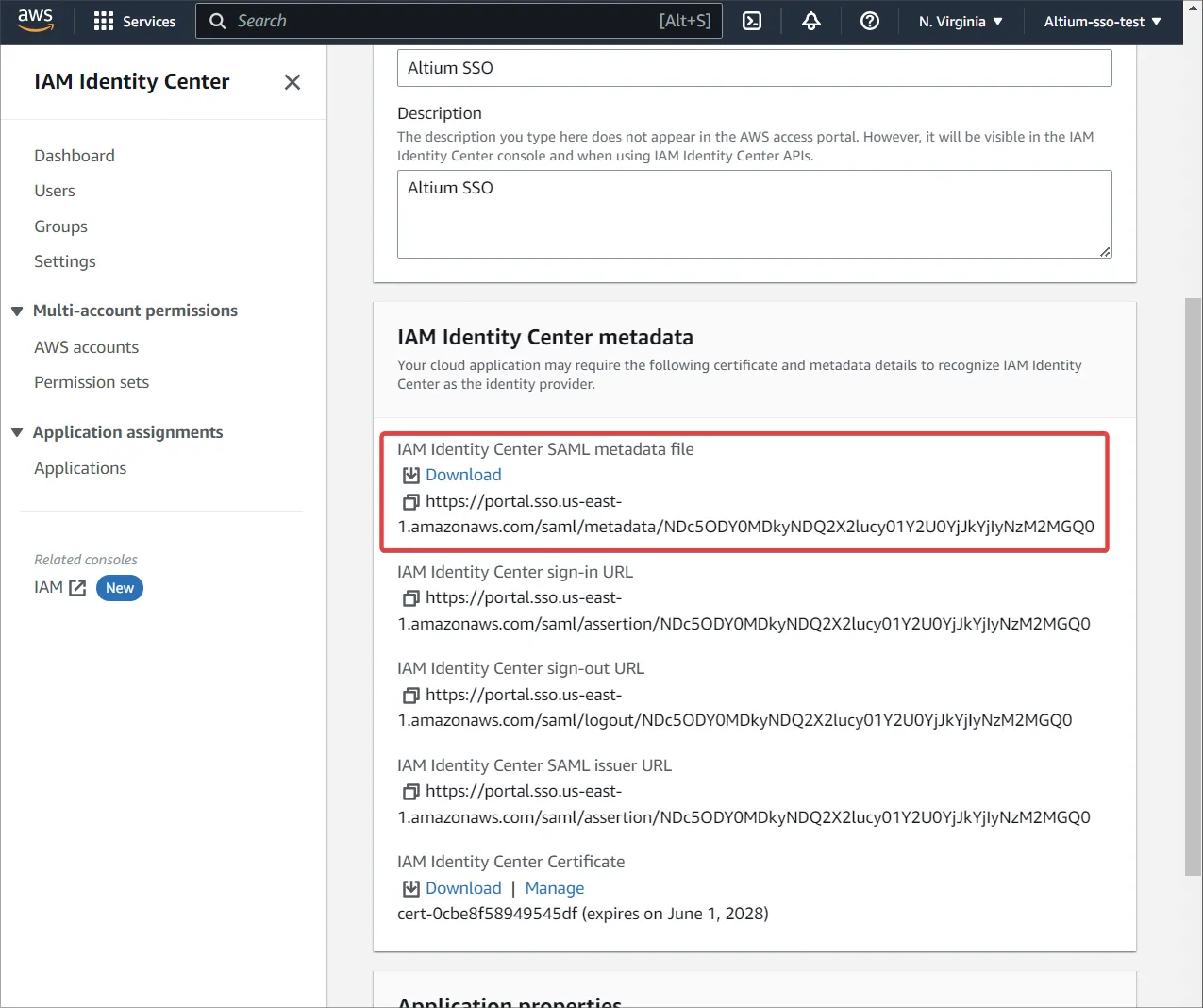

Compilare le impostazioni dell'URL dei metadati AWS dalla pagina Altium SSO. Confermare le impostazioni con Submit.

-

Scaricare il file dei metadati dall'area IAM Identity Center metadata.

-

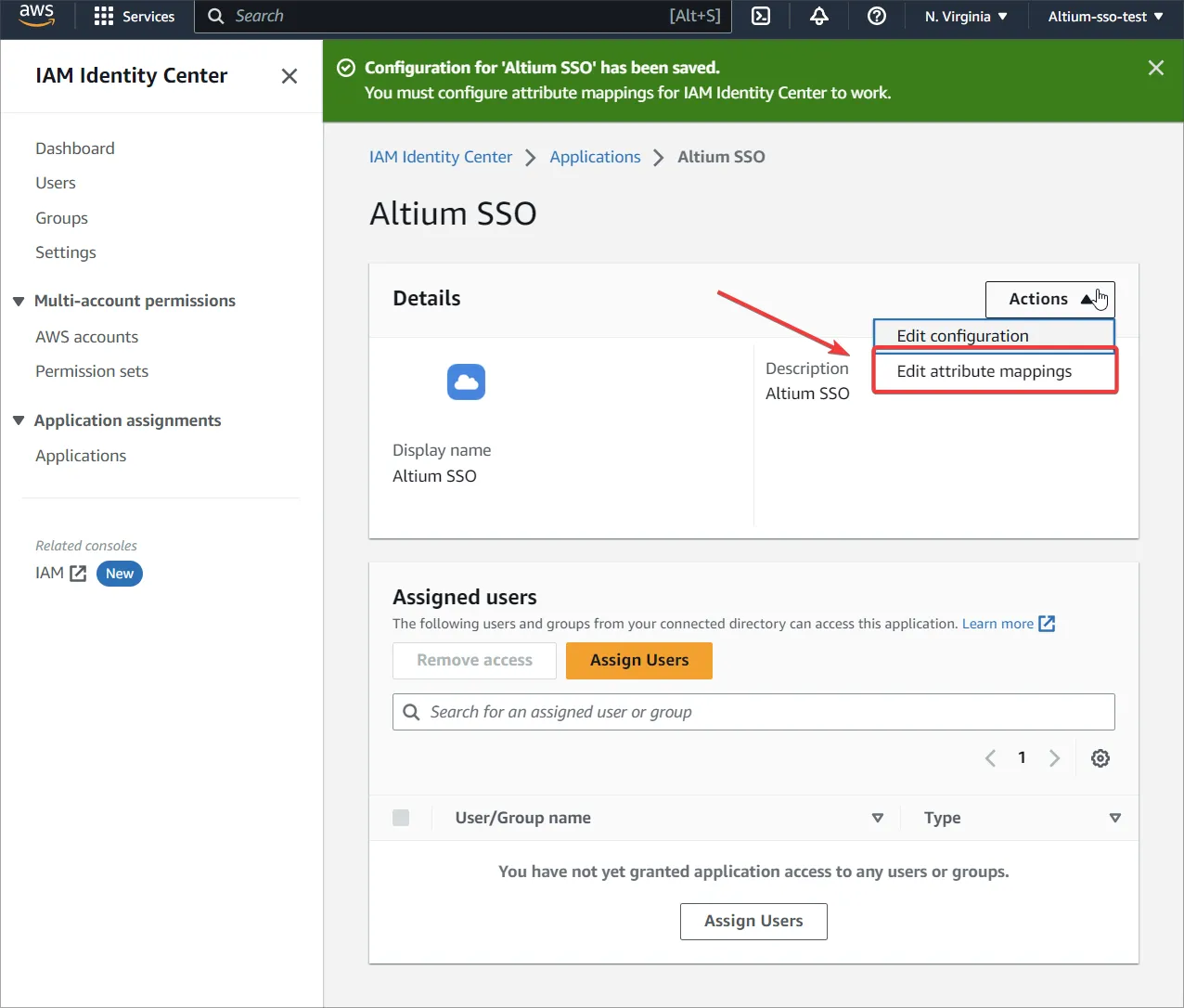

Andare a Edit attribute mappings.

-

Fornire un attributo che conterrà il nome utente per l'utente dell'Enterprise Server e selezionare unspecified per Format.

-

Creare nuovi utenti in AWS e assegnare l'applicazione agli utenti creati o a un gruppo.

-

Assicurarsi che gli stessi utenti esistano sia sul lato Altium sia sul lato IAM.

-

Caricare il file XML dei metadati nella pagina Admin – Settings – Authentication dell'interfaccia browser dell'Enterprise Server, quindi testare la connessione di integrazione SAML – vedere sopra.

Single Sign-On OAuth / OIDC

La funzionalità SSO per l'Enterprise Server può essere configurata anche utilizzando lo standard OAuth / OIDC. Quando l'opzione OAuth / OIDC è selezionata nel menu a discesa SSO nella pagina Admin – Settings – Authentication dell'interfaccia browser, la pagina consente di immettere i dati forniti dall'IdP scelto.

SSO non è abilitato finché non viene eseguito un test di integrazione, avviato tramite il pulsante  . Questo verifica il processo di identità SSO e l'accesso SSO della propria azienda. Una volta che la configurazione è stata testata con successo, è possibile salvare le impostazioni facendo clic sul pulsante

. Questo verifica il processo di identità SSO e l'accesso SSO della propria azienda. Una volta che la configurazione è stata testata con successo, è possibile salvare le impostazioni facendo clic sul pulsante  (

( ), applicandole di fatto all'Enterprise Server.

), applicandole di fatto all'Enterprise Server.

Se SSO viene successivamente disabilitato, manualmente o in risposta a una modifica della configurazione, il pulsante  diventa disponibile in modo che il processo di test possa essere ripetuto.

diventa disponibile in modo che il processo di test possa essere ripetuto.

Quando si utilizza Entra ID, tenere presente che fornisce due versioni API per gli endpoint OAuth:

Sarà necessario ottenere il set corretto di endpoint (token/authorize/userinfo) da una di queste varianti. Mescolarli comporterà un errore quando si tenterà di stabilire una connessione a Entra ID dall'Enterprise Server.