Company Dashboard Authenticationページでは、Company Account管理者がCompany Account向けのSingle Sign-On(SSO)機能を設定して有効化でき、さらにSCIM(System for Cross-domain Identity Management)によるユーザーおよびグループのprovisioning(プロビジョニング)にも対応しています。これにより、貴社とそのIdentity Provider(IdP)間でのIDデータ交換が自動化されます。

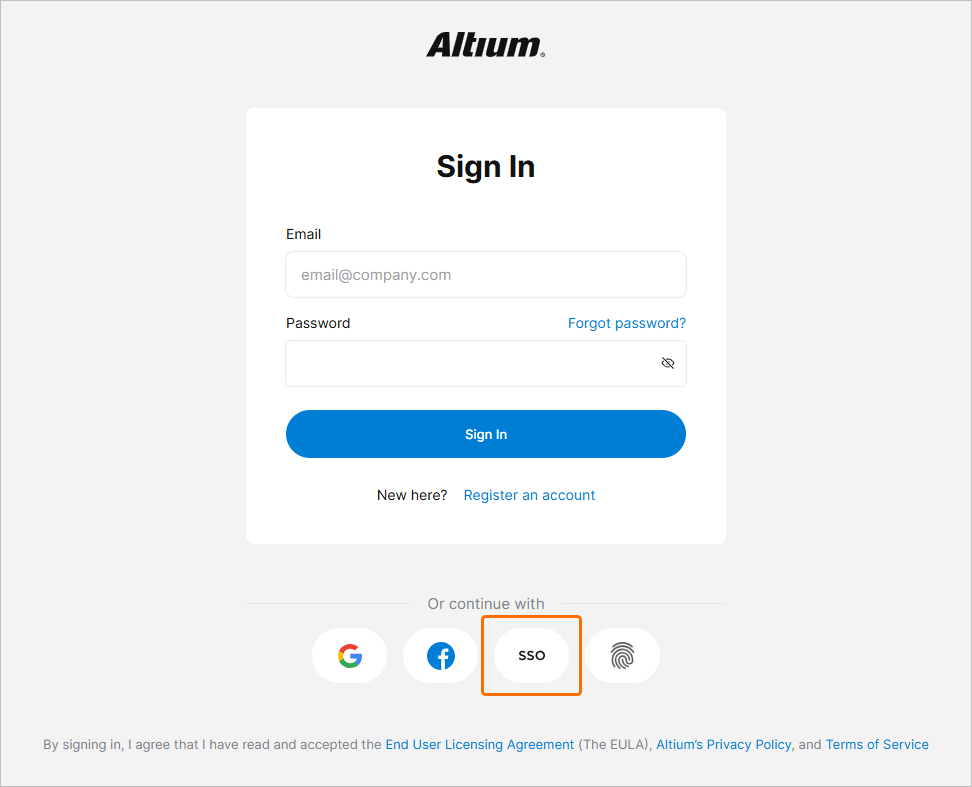

このバックエンド設定システムにより、Company Account管理者は、社内ユーザー向けのSSO機能を確立し、テストし、有効化および無効化できます。SSOオプションは、Altium Designer、お使いの Altium account、およびAltium Workspaceへのサインイン時に利用できます。Company Accountユーザー向けに設定すると、SSOにより、社内全体のシステムで使用しているのと同一の資格情報セットでAltiumのソフトウェアおよびサービスにサインインできる利便性が得られます。

SAML Single Sign-On

Dashboardで設定して有効化すると、SSOシステムは、貴社が指定したIdentity Provider(IdP)(例:Okta、OneLoginなど)から承認済みIDを確立し、IDアサーションの通信は標準化されたSecurity Assertion Markup Language(SAML 2.0)に基づいて行われます。貴社向けのSSOサインインインターフェースがまだ用意されていない場合、通常はIdPが提供するテンプレートまたは例に基づいて構成されます。これにより、SAMLベースの認証アサーション交換が開始され、社内サービスへのアクセスが提供されます。

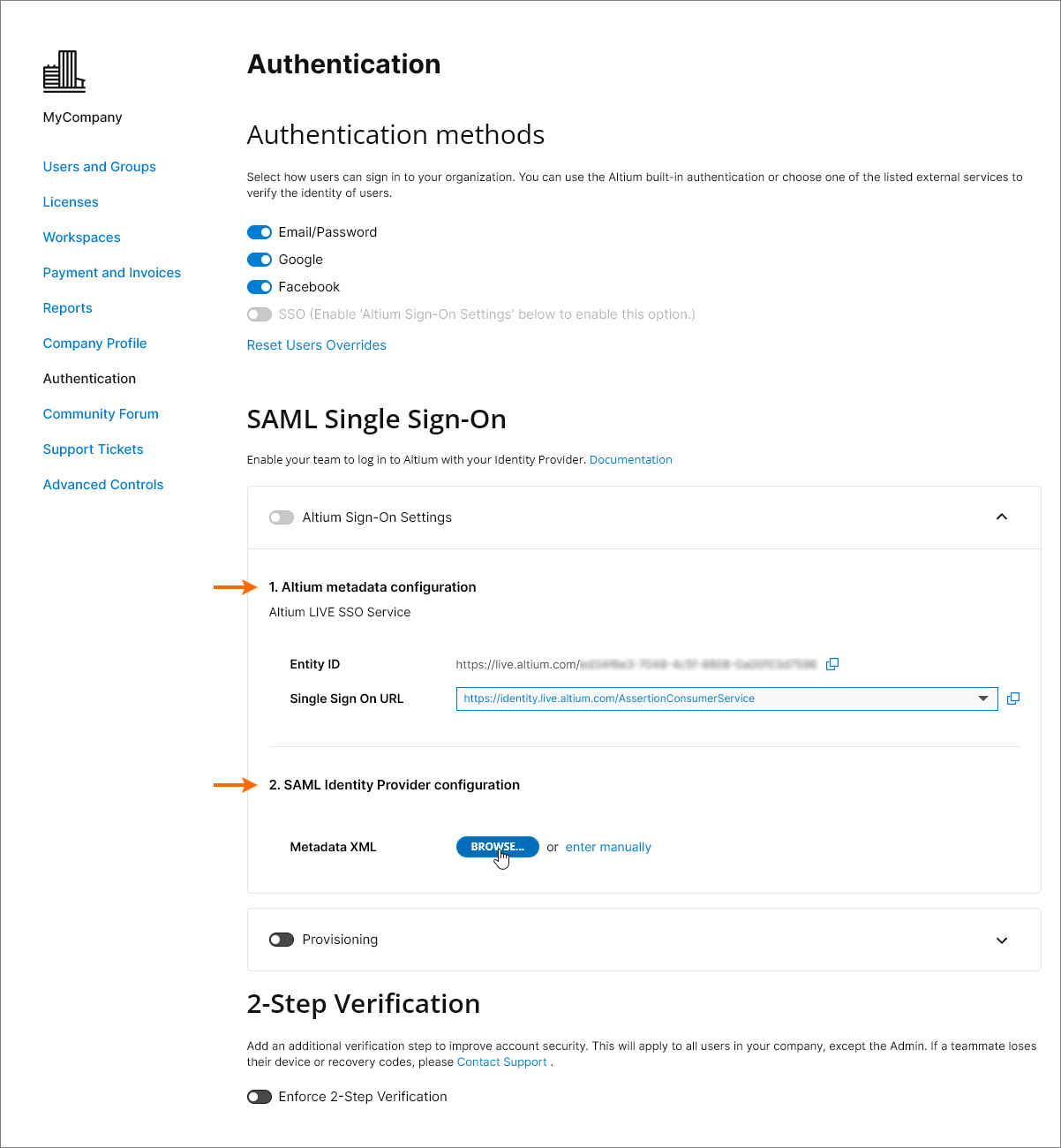

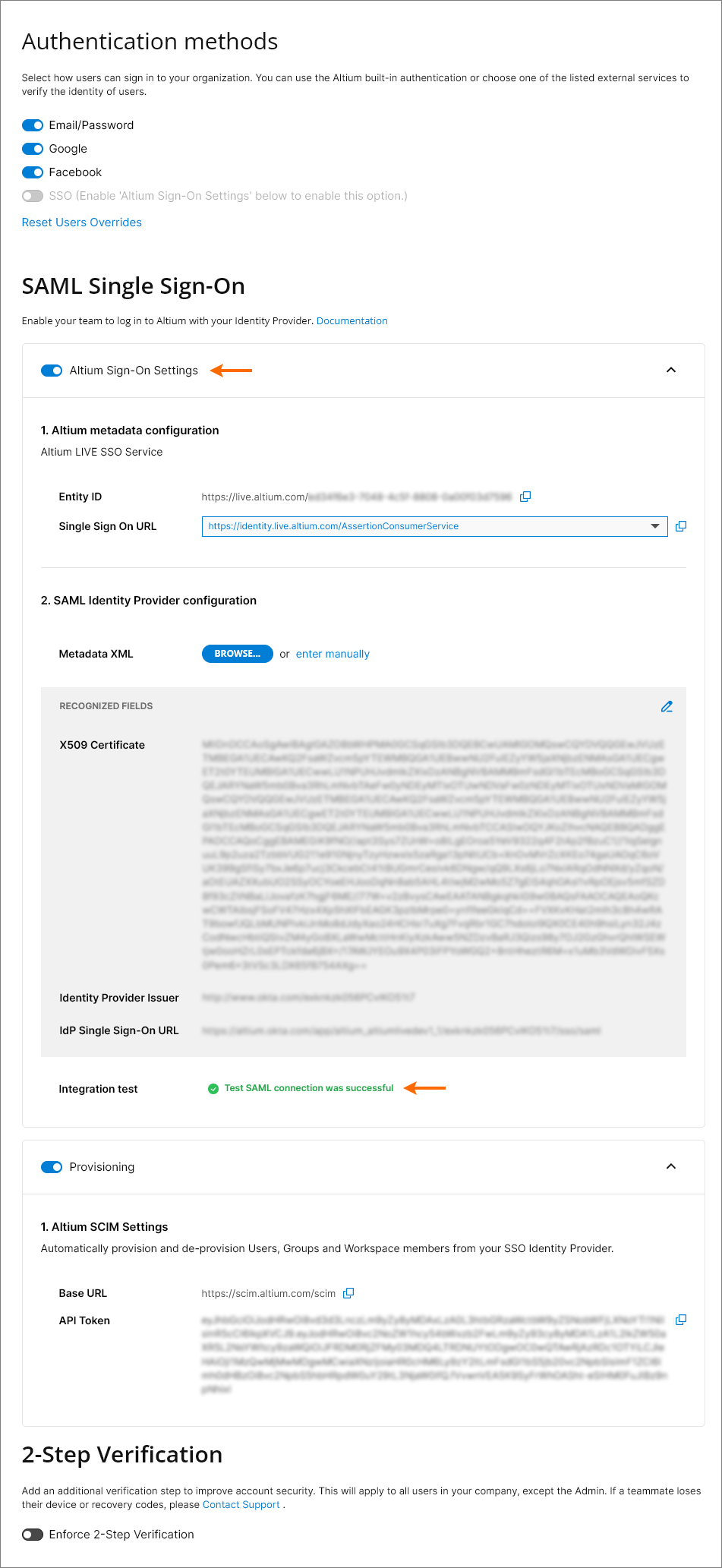

デフォルト状態では、Dashboard AuthenticationページにAltiumLive SSOサービスの事前設定URL(1. Altium metadata configuration)が表示され、IdPの認可接続データをアップロードするか手動で入力するオプション(2. SAML Identity Provider Configuration)が用意されています。

Altium metadata configuration エントリには、組織のAltium SSOサービス向けに提供されるID情報が含まれている点に注意してください。

-

Entity ID – IdPの応答ターゲットURLとして使用されます。これには、貴社のAltium Account配下の特定のOrganization(地域/部門など)を識別するGUIDサフィックスが含まれる場合があります。詳細は下記の Multiple Organizations with one SSO Providerを参照してください。

-

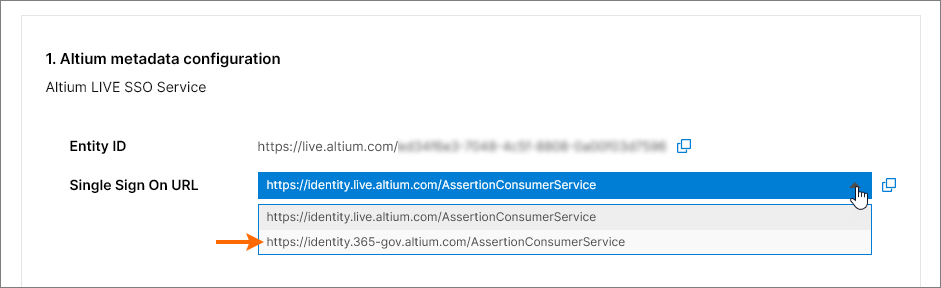

Single Sign On URL – IdPが該当するAltium SSO URLを識別するために使用します。Altium GovCloudのサインインサービス向けにSAML SSOを設定する場合は、エントリのドロップダウンメニューから関連するSSOアサーションURLを選択してください。

これらのURLは( )Identity Providerのインターフェースにコピーされ、貴社のSSOサービス向けSAMLメタデータの生成を有効にします。この設定コード(通常はXMLデータとして提供)は、その後SAML Identity Provider configurationエントリにアップロードまたはコピーされます。詳細は以下を参照してください。

)Identity Providerのインターフェースにコピーされ、貴社のSSOサービス向けSAMLメタデータの生成を有効にします。この設定コード(通常はXMLデータとして提供)は、その後SAML Identity Provider configurationエントリにアップロードまたはコピーされます。詳細は以下を参照してください。

Identity Provider Integration Examples

以下の折りたたみセクションを展開すると、一般的なIdentity Provider(OneLogin)における統合プロセスの手順例を確認できます。

OneLogin Identity Provider integration example guide

Identity ProviderとしてOneLoginを使用する統合

SAMLアプリケーションの追加:

-

管理者としてOneLoginにログインします。

-

Applicationsを選択し、次にAdd Appsを選択します。

-

「SAML」を検索し、SAML Test Connector (Advanced)IdPアプリケーションのオプションを選択します。

-

アプリケーション名(Display Name)を指定します。これは表示目的のみに使用されます。

-

Saveボタンをクリックします。

-

Company Dashboard AuthenticationページのAltium Sign-On Settingsセクションから、Entity IDおよびSingle Sign On URL(Assertion Consumer Service)エントリをコピー( )します。 OneLoginのアプリケーション設定で:

)します。 OneLoginのアプリケーション設定で:

-

Entity ID (service provider name)をAudience (EntityID) URLとして貼り付けます。

-

Single Sign On URL(Assertion Consumer Service)をACS (Consumer) URL Validatorとして貼り付けます。

-

さらに、Single Sign On URL(Assertion Consumer Service)をACS (Consumer) URLとして貼り付けます。

-

RelayState、Recipient、Single Logout URL、Login URLの各フィールドは空欄のままで構いません。

-

SAML nameID formatオプションがEmailに設定され、SAML signature elementがBothに設定されていることを確認します。Saveボタンをクリックして設定を確定します。

-

More Actionsボタンをクリックし、次にSAML Metadataメニューオプションを選択して、Identity ProviderのSAMLメタデータをXMLファイルとしてダウンロードします。

-

次の手順として、ユーザーを追加し、それらのユーザーにアプリケーションを割り当てます。

以下の折りたたみセクションを展開すると、一般的なIdentity Provider(Okta)における統合およびプロビジョニングプロセスの手順例を確認できます。

Okta Identity Provider integration example guide

Identity ProviderとしてOktaを使用する統合

SAMLアプリケーションの追加:

-

管理者としてOktaにサインインします。

-

Adminリンク/ボタンをクリックし、次に会社のApplications配下にあるAdd Applicationボタンをクリックします。

-

Create New Appボタンをクリックします。

-

SAML 2.0をSign-on methodとして選択します。

-

App nameを指定します。これは表示目的のみに使用されます。

-

Company Dashboard AuthenticationページのAltium Sign-On SettingsセクションからSingle Sign On URL (Assertion Consumer Service)エントリをコピー( )し、OktaのSAML Settings Single sign on URLフィールドに貼り付けます。

)し、OktaのSAML Settings Single sign on URLフィールドに貼り付けます。

-

Company Dashboard AuthenticationページのAltium Sign-On Settingsセクションから Entity ID エントリをコピー( )し、OktaのSAML Settings Audience URIフィールドに貼り付けます。

)し、OktaのSAML Settings Audience URIフィールドに貼り付けます。

Default RelayStateエントリは不要です。

-

残りのフィールドを次のように設定します。

-

Name ID formatはEmailAddressです。

-

Application usernameは(Okta)Emailです。

-

ATTRIBUTE STATEMENTSセクションで、Nameフィールドをhttp://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressに、Valueをuser.email

-

Nextボタンをクリックし、..Okta customer adding an internal appオプションを選択します。

-

Finishボタンをクリックします。

-

Identity Provider metadataリンクをクリックしてメタデータXMLをコンピューターに保存するか、手動設定オプションとしてView Setup Instructionsボタンをクリックします。

-

Company Dashboard AuthenticationページのSAML Identity Provider configurationセクションで、保存したメタデータXMLファイルをアップロードするか、enter manuallyリンクを使用して各セクションを個別に設定します。– 詳細は以下を参照してください。

Okta SCIM Provisioning example guide

IdPとしてOktaを使用するSCIMプロビジョニング統合

SCIM(System for Cross-domain Identity Management)統合の追加:

-

Okta Admin ConsoleでGeneralタブを選択し、プロビジョニング方法としてSCIMを設定します。

-

Provisioningタブを選択し、Editボタンをクリックします。

-

設定の編集モードで、すべてのプロビジョニングアクション(Import..およびPush..オプション)を選択し、AuthenticationモードとしてHTTP Headerを設定します。

-

Company Dashboard AuthenticationページのProvisioningセクションから Base URL エントリをコピー( )し、OktaのSCIM Connector base URLフィールドに貼り付けます。

)し、OktaのSCIM Connector base URLフィールドに貼り付けます。

Company Dashboard AuthenticationページのProvisioningセクションから API Token エントリをコピー( )し、OktaのAuthorizationフィールド(HTTP HEADER配下)に貼り付けます。

)し、OktaのAuthorizationフィールド(HTTP HEADER配下)に貼り付けます。

-

OktaのUnique identifier field for usersとしてuserNameを指定します。

-

Test Connector Configurationボタン(上記参照)をクリックし、接続が機能していることを確認します。設定テストが成功したら、Testウィンドウを閉じてから設定を保存します( )。

)。

-

左側のナビゲーションツリーでTo Appを選択し、次にEditオプションを選択します。

Create Users、Update User Attributes、Deactivate Usersオプションを有効にし、次にSaveをクリックします。

ユーザーおよびグループのプロビジョニング/プロビジョニング解除:

-

Push Groupsタブを選択し、次にRefresh App Groupsボタンをクリックします。

-

メインメニューからDirectory » Groupsページオプションを選択します。

Groupsでは、アプリケーションGroupsとWorkspacesの両方がグループエントリとして表示されるはずです。

-

アプリケーショングループ/ワークスペースと同じ名前の「ネイティブ」Oktaグループを作成します。この例では、インポートされたAdministratorsグループとWorkspaceグループです。

-

作成したOktaグループを選択し、Manage Appsボタンをクリックします。Assign Applications to <group name>ウィンドウでSCIMアプリケーションをグループに割り当て、完了したら をクリックします。

をクリックします。

-

Groupsページに戻り、Push Groupsタブを選択します。Push GroupsボタンメニューからFind groups by name optionを選択します。

-

グループ名(ここではGroup Administrators)を入力し、Link Groupオプションを選択してアプリケーショングループにリンクします。そのリンク設定を保存します( )。

)。

ユーザーとグループの管理

これで、既存のアプリケーショングループにメンバーを追加したり、メンバーを削除したりできるようになります。

-

新しい Okta ユーザーを作成します(

Directory » People、次に

Add Person を選択)。ユーザーのメールアドレスが一意であり、AltiumLive に存在しないことを確認してください。

新しいユーザーを、SCIM アプリケーションに割り当てられている Okta グループに追加します(Directory » Groups、グループを選択してから Assign People を使用)。

ユーザーが Company Dashboard に表示されることを確認します。

SCIM アプリケーションを通じて新しいユーザーグループを作成するには、Groups ページ( )で新しい Okta グループを作成し、その後 Push Groups タブで新しいグループ名を見つけ、(「Link Group」ではなく)Create Group オプションを選択します。

)で新しい Okta グループを作成し、その後 Push Groups タブで新しいグループ名を見つけ、(「Link Group」ではなく)Create Group オプションを選択します。

設定済みの SCIM アプリケーションでは、次のことが可能になります:

-

ユーザーの名/姓、およびメールアドレスを変更する。

-

グループのメンバーシップを変更する。

-

グループ名を変更する。

-

グループを作成する。

-

グループを削除する – Push Groups の下で、delete from app オプションを使用してグループのリンクを解除します。

-

ユーザーを有効化または無効化する – 有効化されたユーザーにはアクティベーションメールが送信されます。

Workspace は Okta のユーザーグループに似ていますが、メンバーシップ管理のみをサポートします。新しい workspace を作成したり、既存のものをリネームしたりすることはできません。

Workspace グループにユーザーを追加または削除した後、Altium 365 Workspace インターフェースで結果を確認できます。

以下の折りたたみセクションを展開すると、Identity Provider として Microsoft Entra ID を使用する統合およびプロビジョニング手順のステップ例を確認できます:

SAML login with Microsoft Entra ID

Microsoft Entra ID

SAML アプリケーションとの統合:

-

Microsoft Entra admin center にサインインします。

-

Identity を選択し、次に Enterprise applications オプションを選択します。

-

独自のアプリケーションを作成します。

-

Users and groups を選択し、次に Add user/group を選択します。

-

Single sign-on、Step 1、次に Edit を選択します。

-

Company Dashboard の Authentication ページにある Altium Sign-On Settings セクションから、Entity ID と Single Sign On URL のエントリをコピー( )します。コピーした文字列を Microsoft Entra アプリの SAML Configuration 領域にある Entity ID および Assertion Consumer Service URL フィールドに貼り付けます。これらのフィールドで Default のチェックボックスがオンになっていることを確認し、設定を保存します。

)します。コピーした文字列を Microsoft Entra アプリの SAML Configuration 領域にある Entity ID および Assertion Consumer Service URL フィールドに貼り付けます。これらのフィールドで Default のチェックボックスがオンになっていることを確認し、設定を保存します。

-

作成した Federation Metadata XML をダウンロードします。

-

Federation Metadata XML を Company Dashboard の Authentication ページ(Altium Sign-On Settings セクションの 2. SAML Identity Provider configuration 領域)にアップロードし、その後 SAML 統合接続をテストします。

プロビジョニング:

-

Microsoft Entra のアプリ管理画面で、左パネルの Provisioning を選択し、次に Get started ボタンを選択します。

-

Provision MODE を Automatic に設定します。

-

Company Dashboard の Authentication ページにある Provisioning セクションから、Base URL と API Token のエントリをコピー( )し、それぞれ Tenant URL および Secret Token フィールドに貼り付けます。

)し、それぞれ Tenant URL および Secret Token フィールドに貼り付けます。

-

Microsoft Entra Provisioning の Test Connection ボタンをクリックし、資格情報が正常に承認されたら、Save 設定します。

-

Mappings セクションには、選択可能な属性マッピングのセットが 2 つあります。1 つは Group オブジェクト用、もう 1 つは User オブジェクト用です。

-

各マッピングを選択して、Microsoft Entra ID からアプリへ同期される属性を確認します。Matching properties として選択された属性は、更新操作のためにアプリ内のユーザーおよびグループを照合するために使用されます。変更を確定するには Save を選択します。

必要に応じて、Groups マッピングを無効にすることでグループオブジェクトの同期を無効化できます。

-

Settings の下では、Scope フィールドで同期されるユーザーとグループを定義します。Users and groups ページで割り当てられたユーザーとグループのみを同期するには、Sync only assigned users and groups(推奨)を選択します。

-

設定が完了したら、Provisioning Status を On に設定します。

-

Save を選択して Microsoft Entra プロビジョニング サービスを開始します。

以下の折りたたみセクションを展開すると、Identity Provider として JumpCloud を使用する統合手順のステップ例を確認できます:

SAML SSO Configuration with JumpCloud

Identity Provider として JumpCloud との統合

-

JumpCloud インターフェースで、ナビゲーションツリーから SSO を選択し、SSO ページで Add New Application ボタンを選択します。

-

設定ウィンドウの Search に「saml」と入力して Custom SAML App を見つけ、インストールします。

-

Custom SAML App のインスタンスに名前を付けます。この例ではラベルは「Altium」です。

-

JumpCloud の設定インターフェースで SSO タブに切り替えます。Company Dashboard の Authentication ページにある Altium Sign-On Settings セクションから、Entity ID と Single Sign On URL のエントリをコピー( )し、それぞれ SP Entity ID および Default URL フィールドに貼り付けます。

)し、それぞれ SP Entity ID および Default URL フィールドに貼り付けます。

-

JumpCloud エンドポイント IDP URL を入力し、Declare Redirect Endpoint オプションを有効にします。

-

JumpCloud インターフェースで Identity Management タブに切り替えます。Company Dashboard の Authentication ページにある Provisioning セクションから、Base URL と API Token のエントリをコピー( )し、それぞれ Base URL および Token Key フィールドに貼り付けます。あわせて適切なテスト用メールアドレスも入力します。

)し、それぞれ Base URL および Token Key フィールドに貼り付けます。あわせて適切なテスト用メールアドレスも入力します。

-

Test Connection を実行すると、ページ右上に確認メッセージが表示されます(以下に示すとおり)。

-

Group Management オプションをオフ(チェックを外す)にしてから、設定を Activate します。

注: ページ上部に「There was a problem activating Identity Management」、またはページ下部に「Test filter user: unable to get or create user from service」のような接続エラーが表示される場合は、別のテスト用メールアドレスを入力してから、再度 Activate を選択してみてください。

-

JumpCloud インターフェースの SSO タブに戻り、Export Metadata オプションを使用して、生成された SAML メタデータ XML ファイルをダウンロードします。

-

Company Dashboard の Authentication ページで、ダウンロードしたメタデータ XML ファイルをインポートし、Test Sign On ボタンで統合テストを実行します。成功した統合テスト結果が表示されるはずです。接続確認後、Authentication methods セクションで Altium Sign-On Settings オプションを有効にし、続けて SSO オプションを有効にできます。

以下の折りたたみセクションを展開すると、Identity Provider として Microsoft AD FS を使用する統合手順のステップ例を確認できます:

SSO SAML Authentication with Microsoft AD FS

Microsoft Administrative Domain Federated Services(AD FS)による SSO SAML 認証

以下の手順に従って、Altium 365 の組織ログインで AD FS インスタンスを使用した SSO 認証を設定します。

前提条件

AD FS の設定

-

AD FS Management アプリケーション(通常は Start → Windows Administrative Tools → AD FS Management)を開きます。

-

Relying Party Trusts に移動し、Add Relying Party Trust... オプション(1)をクリックします。

-

ポップアップウィンドウで Claims aware(2)が選択されていることを確認し、Start(3)をクリックします。

-

Select Data Source ステップで Enter data about the relying party manually(1)を選択し、Next(2)をクリックします。

-

信頼(trust)の表示名を指定します。この例では表示名に AltiumLive を使用します。

-

セキュリティ構成によっては、任意のトークン暗号化証明書を指定できます。本ガイドでは使用しません。

-

Configure URL ステップで Enable support for the SAML 2.0 WebSSO protocol オプション(1)を選択し、Relying party SAML 2.0 SSO service URL: フィールド(2)に https://identity.live.altium.com/AssertionConsumerService を入力します。Next(3)をクリックします。

-

Configure Identifiers ステップで、この信頼の識別子を入力フィールド(1)に指定します。識別子は、Authentication ページの Dashboard セクションにある SAML Single Sign-On 領域内の Entity ID エントリから取得する必要があります。Add ボタン(2)をクリックすることを忘れないでください。

結果は次のようになります。Next をクリックします。

-

セキュリティ構成によっては、次のステップで任意のアクセス制御ポリシーを選択できます。この例では追加ポリシーは選択せず、Permit everyone オプションで続行します。

-

構成を確認し、Next を選択します。

-

信頼の設定中は、すべての設定が利用できるわけではありません。SHA-1 をセキュア ハッシュ アルゴリズムとして使用できるようにするには、追加したばかりの Relying Party Trust の名前を右クリックし、Properties を選択します。

-

プロパティウィンドウで Advanced タブ(1)を選択し、セキュア ハッシュ アルゴリズム(2)として SHA-1 を設定します。変更を保存するには OK をクリックします。

-

AD FS Management ウィンドウに戻り、追加した Relaying Party Trust を選択して、Edic Claim Issuance Policy... オプションを選択します。

-

Edit Claim Issuance Policy ウィンドウで Add Rule...

-

Choose Rule Type ウィザードのステップで Send LDAP Attributes as Claims が選択されていることを確認し、Next をクリックします。

-

Claim rule name を指定し (1)、

Active Directory を

Attribute store として選択し (2)、Altium Account のユーザー名を含む ID から

LDAP Attribute (3) を選択します。この属性は、

Outgoing Claim Type (3) 内の

Name ID にマッピングする必要があります。

Finish (4) をクリックします。

Important Note:この例では、必要な値を含むように Surname または Last name をマッピングしています。設定は環境によって異なる場合があります。

OK をクリックして、クレーム発行ポリシーが保存されていることを確認してください。

これで AD FS のセットアップは完了です。

Important Note:適切なサーバーから FederationMetadata.xml ファイルをダウンロードします。

Altium 365 のセットアップ

-

Company Dashboard の Authentication ページにアクセスし、先ほどダウンロードした FederationMetadata.xml ファイルをアップロードします(詳細は下記の Dashboard SSO Configuration セクションを参照)。構成がインポートされ、X509 Certificate、Identity Provider Issuer、IdP Single Sign-On URL の値が表示されるはずです。Test Sign On ボタンをクリックしてセットアップをテストします。

-

サインオン画面で、組織の要件に従ってユーザー資格情報を入力し、Sign in をクリックします。

-

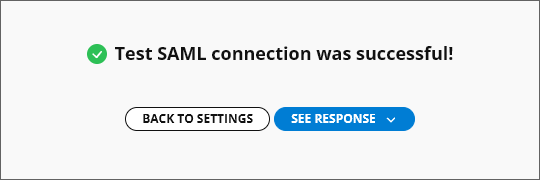

アサーションが Altium 365 に返送されます。画面に Test SAML connection was successful! メッセージが表示されれば、構成は正しく完了しています。See Response ボタンをクリックすると SAML 応答を確認できます。Back to Settings をクリックして Authentication ページに戻ります。

-

Authentication ページで、Altium Sign-On Settings および SSO オプションを有効にします。

これでセットアップは完了です。以降、組織内のユーザーは、SSO IdP として組織の AD FS を使用して Altium 365 にログインできるようになります。

以下の折りたたみセクションを展開すると、Identity Provider として AWS IAM Identity Center を統合する手順例を確認できます:

SSO SAML Configuration with AWS IAM Identity Center

Amazon Web Services (AWS) Identity Access Management (IAM) Identity Center を使用した SSO SAML 構成

-

IAM Identity Center に移動し、カスタム SAML 2.0 アプリケーション (Add Application) を追加します。

-

Company Dashboard の Authentication ページにある Altium Sign-On Settings セクションから、Entity ID および Single Sign On URL のエントリをコピー ( ) し、AWS のメタデータ URL 設定に貼り付けます。Submit で設定を確定します。

) し、AWS のメタデータ URL 設定に貼り付けます。Submit で設定を確定します。

-

IAM Identity Center metadata エリアからメタデータファイルをダウンロードします。

-

Edit attribute mappings に移動します。

-

${user:email} と Format を unspecified として追加します。

-

AWS で新規ユーザーを作成します。ユーザー名は user@domain.com の形式にしてください。

作成したユーザーまたはグループにアプリケーションを割り当てます。

-

Company Dashboard の Authentication ページにある Provisioning オプションはオフにする必要があります。

現在、AWS は SCIM による自動アウトバウンド・プロビジョニングをサポートしていません。

-

Altium 側と IAM 側の両方に同一ユーザーが存在することを確認してください。ユーザー名は user@domain.com の形式に従ってください。

-

Company Dashboard の Authentication ページで、先ほどダウンロードした XML ファイルをアップロードします(詳細は下記の Dashboard SSO Configuration セクションを参照)。Test Sign On ボタンをクリックしてセットアップをテストします。

-

その後 AWS のログインページにリダイレクトされます。AWS のユーザー資格情報を入力してください。Dashboard に戻り、Test SAML connection was successful! メッセージが表示されるはずです。

-

テストが成功したら、Altium Sign-On Settings および SSO オプションを有効にします。

Dashboard SSO Configuration

Dashboard で SSO システムを構成するには(未完了の場合)、Authentication ページの  ボタンを使用して、会社の IdP により生成された SAML IdP 構成 XML ファイルを選択してアップロードします(上記の IdP 統合例を参照)。または、enter manually リンクを使用して、構成の各要素(セキュリティ証明書および URL)を個別に追加することもできます。

ボタンを使用して、会社の IdP により生成された SAML IdP 構成 XML ファイルを選択してアップロードします(上記の IdP 統合例を参照)。または、enter manually リンクを使用して、構成の各要素(セキュリティ証明書および URL)を個別に追加することもできます。

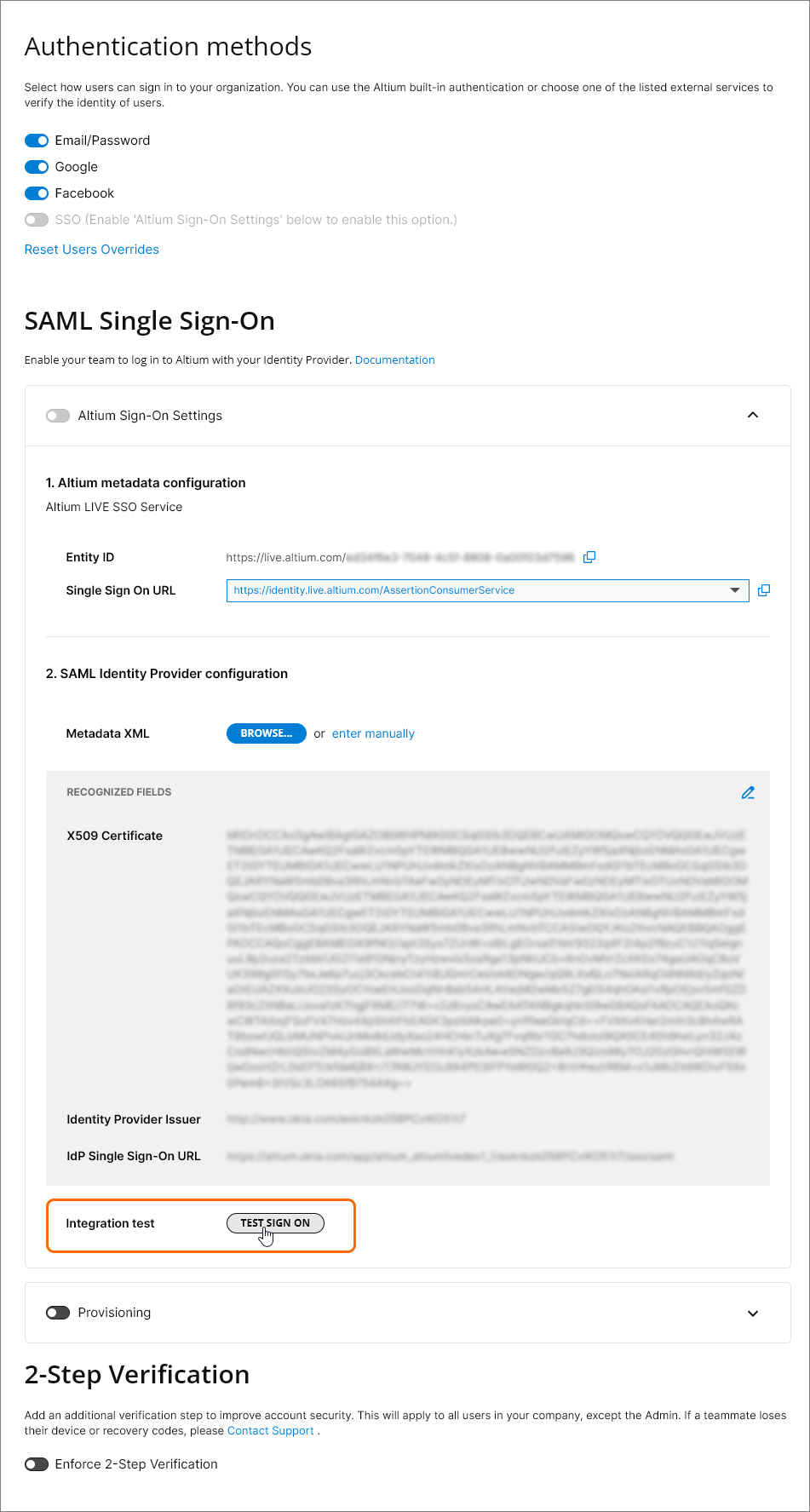

アップロードされた IdP XML ファイルはシステムによって解析され、主要な構成フィールド(X509 Certificate、Identity Provider Issuer URL、IdP Single Sign-On URL)が抽出されます。必要に応じて手動で編集できます( )。

)。

SSO は Integration Test を実行するまで有効になりません。これは  ボタンによって呼び出されます。これにより SSO のアイデンティティ処理と会社の SSO サインインが検証され、SAML 認可結果コードを確認するオプション(

ボタンによって呼び出されます。これにより SSO のアイデンティティ処理と会社の SSO サインインが検証され、SAML 認可結果コードを確認するオプション( )を含む確認メッセージが表示されます。

)を含む確認メッセージが表示されます。

Authentication ページに戻ると、構成の有効性チェックが成功として報告され、Company Account のシングルサインオン機能を有効化できます( )。その後、手動または構成変更により SSO が無効化された場合は、

)。その後、手動または構成変更により SSO が無効化された場合は、 ボタンが利用可能になり、テスト手順を再実行できます。

ボタンが利用可能になり、テスト手順を再実行できます。

ユーザー Provisioning セクションは、SCIM 設定が Altium の値で事前構成されており、Okta、OneLogin などの会社の Identity Provider (IdP) を通じたユーザー/グループのプロビジョニングをサポートします。

Important:プロビジョニングを成功させるために必要なユーザープロファイル属性は次のとおりです:

1 つの SSO プロバイダーで複数の Organization を運用

会社の Altium Account の下に複数の Altium Organization(例: グローバル地域ごとに 1 つの Organization)がある場合、拡張された Dashboard Entity ID 形式を使用することで、単一の SSO Identity Provider で会社全体の SSO 認証を管理できます。

Entity ID 形式(既定では https://live.altium.com)は、現在の Organization 用に生成された GUID サフィックスで拡張されます。この拡張 URL 形式は、その Altium Organization に関連付けられた特定の SSO プロバイダーアプリケーションで使用できます。会社の Altium Account 配下の他の Organization は、異なる GUID Entity ID サフィックスを持つため、同一の SSO Identity Provider 配下の別の SSO アプリケーションにリンクできます。実運用上は、会社全体の SSO サインイン認証を 1 つの SSO Identity Provider 内で管理できることを意味します。

現在の Dashboard Organization に関連付けられた拡張 Entity ID は、特定の SSO プロバイダーアプリケーションに割り当てることができます。

現在の Dashboard Organization に関連付けられた拡張 Entity ID は、特定の SSO プロバイダーアプリケーションに割り当てることができます。

アクティブな SAML SSO 構成で拡張 Entity ID を有効にするには:

-

Altium Sign-On Settings を無効にします。

-

ページを更新して、 Entity ID URL を拡張形式へ再生成させます: https://live.altium.com/XXXXXXXXXX。これにより、現在の Organization は拡張 Entity ID によって個別に識別できるようになります。

-

Identity Provider のアプリケーション管理インターフェースで、アプリケーションの Entity ID 参照(通常は「Audience」または「Entity」のような名称)を、Altium Dashboard からコピーした新しい拡張版に変更します。設定を保存します。

Dashboard Integration test を有効化し、Altium Sign-On Settings を再度有効にします。

この手順は、会社の他の Altium Organization に対しても繰り返せます。それぞれを SSO Identity Provider 内の専用アプリケーションにリンクする必要があります。参考例として、ここに含まれる Microsoft Entra ID setup guide では、手順 3 で名前付きアプリケーションを作成し、手順 6 で Identifier (Entity ID) を追加しています。

認証方法

Altium SSO 接続を構成するためのセットアップインターフェースを提供するだけでなく、Dashboard の Authentication ページでは、ユーザーのサインイン方法の全範囲(従来のメール/パスワード、Google® および Facebook® サインイン、ならびに組織の Identity Provider を介したシングルサインオン)を、全体および個別に制御できます。ページの Authentication methods セクションで有効化されたオプションにより、組織の Company Account ユーザー全員が利用できるサインイン方法が決まります。

サインインオプションは、individual ユーザーに対して、その Dashboard Altium Account エントリの設定を編集することで構成できます。ユーザーの Dashboard Users page で  ボタンを選択し、サインイン上書きオプションにアクセスします。これらの設定は、Override Authentication methods オプションを有効にして編集すると、このユーザーに限り Authentication ページのグローバルなサインイン設定よりも優先されます。

ボタンを選択し、サインイン上書きオプションにアクセスします。これらの設定は、Override Authentication methods オプションを有効にして編集すると、このユーザーに限り Authentication ページのグローバルなサインイン設定よりも優先されます。

認証オーバーライド(Authentication Override)の設定は、組織でSSOが強制サインイン方式として適用され(他のオプションはグローバルに無効化されている)一方で、特定のユーザーだけが特定のサインインアクセス(例:メール/パスワードのみ)を必要とする場合に使用できます。

(上記のように)Override Authentication methods 設定で指定された個別ユーザーのサインイン方法は、Authentication ページの Authentication methods セクションにある Reset users overrides オプションでデフォルトに戻せます。これにより、すべてのユーザーの個別サインイン設定が、Authentication ページで現在選択されているグローバル認証方法にリセットされます。

2段階認証の設定

Company Account のグループ管理者は、メール/パスワード資格情報で Altium アカウントにサインインしようとする際にユーザーが本人確認できるよう、追加のセキュリティ層として2段階認証を設定できます。追加の検証方法は、メールにワンタイムパスワード(OTP)を送信する方式、または Google Authenticator や Okta Verify などの認証アプリでOTPを生成する方式に設定できます。2段階認証は Company Account の全ユーザーに強制することも、個々のユーザーが自分のアカウントに対して2段階認証を設定することも可能です。

Company Account レベルでの2段階認証の設定は、アカウントのグループ管理者が Dashboard Authentication ページの 2-Step Verification 領域で行います。これを行うには、Enforce 2-Step Verification オプションを有効にし、必要な Method(OTP via Email または OTP via Authenticator App)を選択します。OTP via Authenticator App オプションを選択した場合は、ドロップダウンから必要な App(Other、Okta、または Google)を選択します。必要に応じて Instructions Link (Optional) フィールドにリンクを設定できます(このリンクは、ユーザーがサインインしようとしたときに 2-Step Authentication ページに表示されます)。

2段階認証が有効で、OTP via Authenticator App 方式が選択されている場合、ユーザーは初回サインイン時に最終設定を行う必要があります。提示されたQRコードをアプリでスキャンするか、シークレットキーを入力して、希望する認証アプリに認証コードを追加する必要があります。その後、アプリで生成されたコードを Enter code フィールドに入力します。Continue をクリックすると、アプリ内の認証コードにアクセスできなくなった場合に使用できる復旧コードが複数提供されます。これらのコードは安全な場所に保管してください。Done をクリックして Altium Account へのサインインを完了します。

Company Account のグループ管理者は追加の検証ステップなしでサインインする点に注意してください。つまり、グループ管理者がサインインするにはメール/パスワード資格情報のみが必要です。

また、Company Account レベルで2段階認証が有効になっていない場合(Dashboard Authentication ページで Enforce 2-Step Verification オプションが無効)、Altium Account レベルで2段階認証を設定できます。Altium Account にサインインしたら、プロファイルにアクセスし(ブラウザウィンドウ右上のユーザーアバター/画像をクリックし、ドロップダウンメニューで My Profile を選択)、Authentication ページを開きます。ページの 2-Step Verification 領域で Enable 2-Step Verification オプションを有効にし、必要な Method(OTP via Email または OTP via Authenticator App)を選択します。

Company Account レベルで2段階認証が有効な場合、プロファイル設定には Company Account の設定が読み取り専用モードで反映されます。

デバイスベース認証

ユーザーは、Altium Account へのログイン時に、デバイスがサポートするデバイスベース認証方式(Windows Hello や Face ID など)を設定できます。

デバイスベース認証を設定するには、Altium Sign In ページ(https://auth.altium.com/)で指紋ボタンをクリックします。

次のステップで、パスワードを使用してサインインを完了し、Continue をクリックします。

デバイスに応じて、該当する認証方式の設定を完了するための手順が表示されます。完了したら、希望する Device Name を入力し、Done をクリックします。

次回、デバイスベース認証でサインインすることを選択した場合(Altium Sign In ページで指紋ボタンをクリック)、設定済みの方式を使用してサインインするよう促されます。

設定済みのデバイスベース認証方式はプロファイルで確認できます。プロファイルにアクセスし(ブラウザウィンドウ右上のユーザーアバター/画像をクリックし、ドロップダウンメニューで My Profile を選択)、Authentication ページを開きます。設定済みの方式はページの Authentication methods 領域に一覧表示されます。設定済み方式を削除するには、そのエントリの Unlink account コントロールを使用します。