Administratoren des Enterprise Server können die Funktionen für Single Sign-On (SSO) für Ihren Server konfigurieren und aktivieren. Das Backend-Konfigurationssystem ermöglicht es Administratoren, die SSO-Funktion für Serverbenutzer einzurichten, zu testen, zu aktivieren und zu deaktivieren. Die SSO-Option ist bei der Anmeldung an der browserbasierten Oberfläche des Enterprise Server verfügbar. Wenn SSO für Serverbenutzer eingerichtet ist, bietet es den Komfort, auf den Server mit denselben Anmeldedaten zuzugreifen, die auch für Ihre unternehmensweiten Systeme gelten.

-

Wenn die Verwendung von SSO erzwungen wird (die Option Enforce SSO (not applied to access from localhost) ist auf der Seite Admin – Settings – Authentication der Browseroberfläche aktiviert), wird Benutzern direkt nach dem Aufrufen der Enterprise Server-Adresse die SSO-Anmeldeseite angezeigt.

-

Der SSO-Zugriff kann auch verwendet werden, wenn Sie sich aus Altium Designer mit dem Enterprise Server Workspace verbinden. Weitere Informationen finden Sie auf der Seite Accessing Your Workspace.

Wenn sich EDMS.UnifiedLogin im öffentlichen Status befindet, aktualisieren Sie den folgenden Absatz mit dem Quellcode des Snippets 'Open Beta Feature Moves to Public'.

Beachten Sie, dass der Ansatz des „unified login“ für die Verbindung mit Ihrem Enterprise Server Workspace über einen externen Browser verwendet werden muss, um die SSO-Zugriffsfunktion in Altium Designer nutzen zu können. Diese Funktion befindet sich in der Open Beta und ist verfügbar, wenn die Option EDMS.UnifiedLogin im Dialog Advanced Settings dialog von Altium Designer aktiviert ist.

Weitere Informationen zum Zugriff auf die browserbasierte Oberfläche des Enterprise Server finden Sie auf der Seite Exploring the Browser-based Interface.

Bei Verwendung eines internen Identity Providers muss der Enterprise Server dem von diesem Identity Provider verwendeten HTTPS-Zertifikat vertrauen. Andernfalls erhalten Sie einen Fehler, wenn Sie versuchen, vom Enterprise Server aus eine Verbindung dazu herzustellen. Identity Provider großer Anbieter (Okta, Entra ID usw.) verfügen standardmäßig über ordnungsgemäß vertrauenswürdige Zertifikate.

SAML Single Sign-On

Wenn das SSO-System im Enterprise Server konfiguriert und aktiviert ist, stellt es autorisierte Identitäten von dem von Ihrem Unternehmen benannten Identity Provider (IdP) her, zum Beispiel Okta, OneLogin usw., wobei die Kommunikation der ID-Assertions auf der standardisierten Security Assertion Markup Language (SAML 2.0) basiert. Die SSO-Anmeldeoberfläche für Ihr Unternehmen basiert, falls noch nicht vorhanden, in der Regel auf einer vom IdP bereitgestellten Vorlage oder einem Beispiel – diese initiiert die SAML-basierten Austauschvorgänge für Authentifizierungs-Assertions und ermöglicht den Zugriff auf Unternehmensdienste.

Wenn die Option SAML in der Dropdown-Liste SSO auf der Seite Admin – Settings – Authentication der Browseroberfläche ausgewählt ist, zeigt die Seite die vorkonfigurierten URLs für den Enterprise Server-SSO-Dienst (Altium Metadata Configuration) sowie die Möglichkeit, die Autorisierungsverbindungsdaten Ihres IdP hochzuladen oder manuell einzugeben (SAML Identity Provider Configuration).

Die IdP-Konfigurationsmetadaten sollten von Ihrem Identity Provider verfügbar sein, sobald dieser für die Integration mit Ihren Unternehmensdiensten eingerichtet wurde – siehe die folgenden Beispiele zur IdP-Integration. Um das SAML-SSO-System im Enterprise Server zu konfigurieren (falls noch nicht geschehen), verwenden Sie die Schaltfläche  , um die von dem IdP Ihres Unternehmens generierte XML-Konfigurationsdatei für den SAML-IdP zu suchen und hochzuladen. Eine hochgeladene IdP-XML-Datei wird vom System analysiert, um die wichtigsten Konfigurationsfelder zu extrahieren (X509 Certificate, Identity Provider Issuer URL und IdP Single Sign-On URL). Alternativ können Sie die einzelnen Elemente der Konfiguration (Sicherheitszertifikat und URLs) manuell in die entsprechenden Felder eintragen.

, um die von dem IdP Ihres Unternehmens generierte XML-Konfigurationsdatei für den SAML-IdP zu suchen und hochzuladen. Eine hochgeladene IdP-XML-Datei wird vom System analysiert, um die wichtigsten Konfigurationsfelder zu extrahieren (X509 Certificate, Identity Provider Issuer URL und IdP Single Sign-On URL). Alternativ können Sie die einzelnen Elemente der Konfiguration (Sicherheitszertifikat und URLs) manuell in die entsprechenden Felder eintragen.

SSO wird erst aktiviert, nachdem ein Integrationstest ausgeführt wurde, der über die Schaltfläche  gestartet wird. Dadurch werden der SSO-Identitätsprozess und die SSO-Anmeldung Ihres Unternehmens überprüft. Sobald die Konfiguration erfolgreich getestet wurde, können Sie die Einstellungen durch Klicken auf die Schaltfläche

gestartet wird. Dadurch werden der SSO-Identitätsprozess und die SSO-Anmeldung Ihres Unternehmens überprüft. Sobald die Konfiguration erfolgreich getestet wurde, können Sie die Einstellungen durch Klicken auf die Schaltfläche  speichern (

speichern ( ) und damit auf den Enterprise Server anwenden.

) und damit auf den Enterprise Server anwenden.

Wenn SSO anschließend deaktiviert wird, entweder manuell oder als Reaktion auf eine Konfigurationsänderung, wird die Schaltfläche  verfügbar, sodass der Testvorgang wiederholt werden kann.

verfügbar, sodass der Testvorgang wiederholt werden kann.

Beispiele für die Integration von Identity Providern

Erweitern Sie den unten stehenden ausklappbaren Abschnitt für ein schrittweises Beispiel des Integrationsprozesses für OneLogin als Identity Provider.

Integration with OneLogin

-

Melden Sie sich als Administrator bei OneLogin an.

-

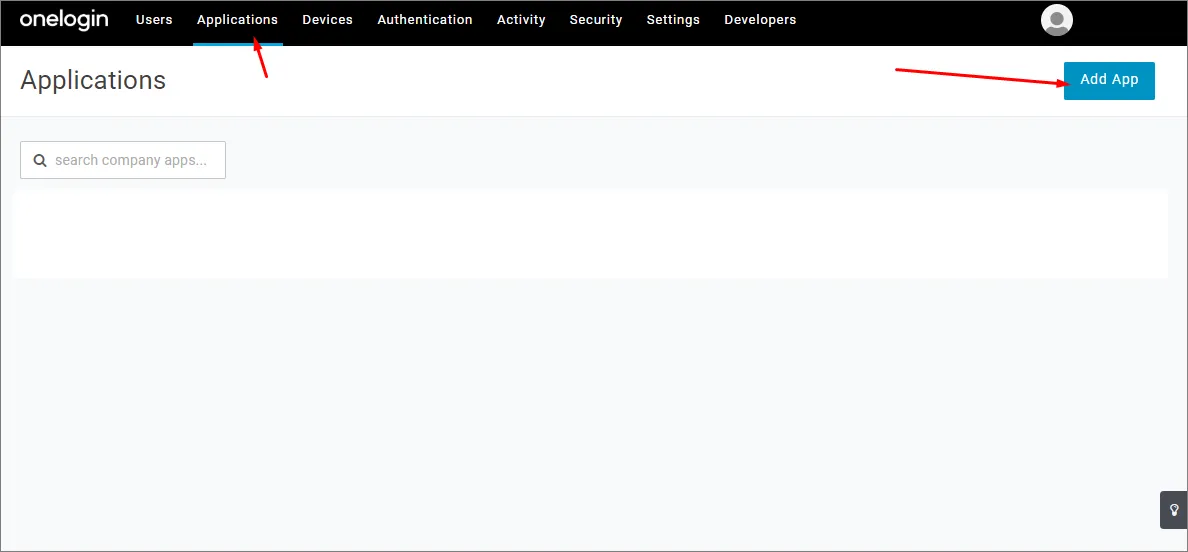

Wählen Sie Applications und dann Add Apps.

-

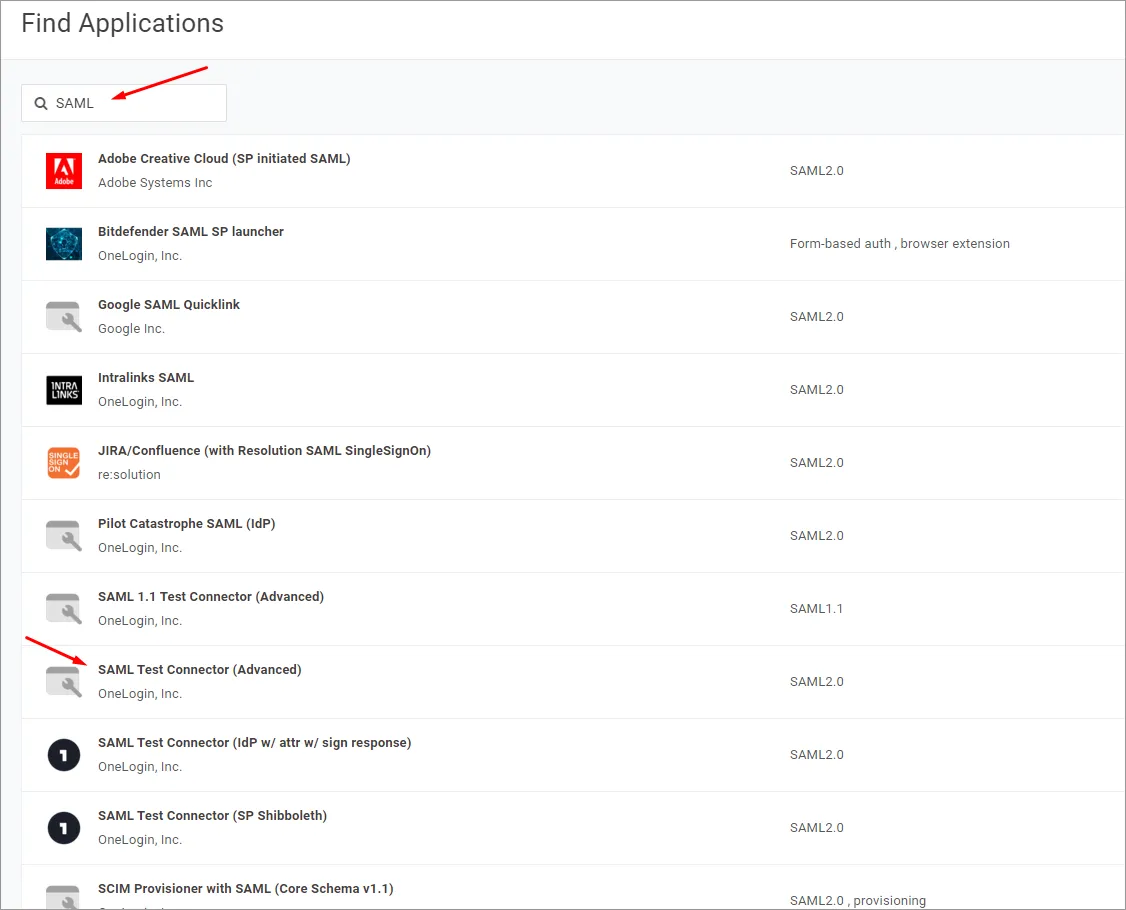

Suchen Sie nach „SAML“ und wählen Sie die IdP-Anwendungsoption SAML Test Connector (Advanced) aus.

-

Geben Sie einen Anwendungsnamen an (Display Name). Dieser dient nur Anzeigezwecken.

-

Klicken Sie auf die Schaltfläche Save.

-

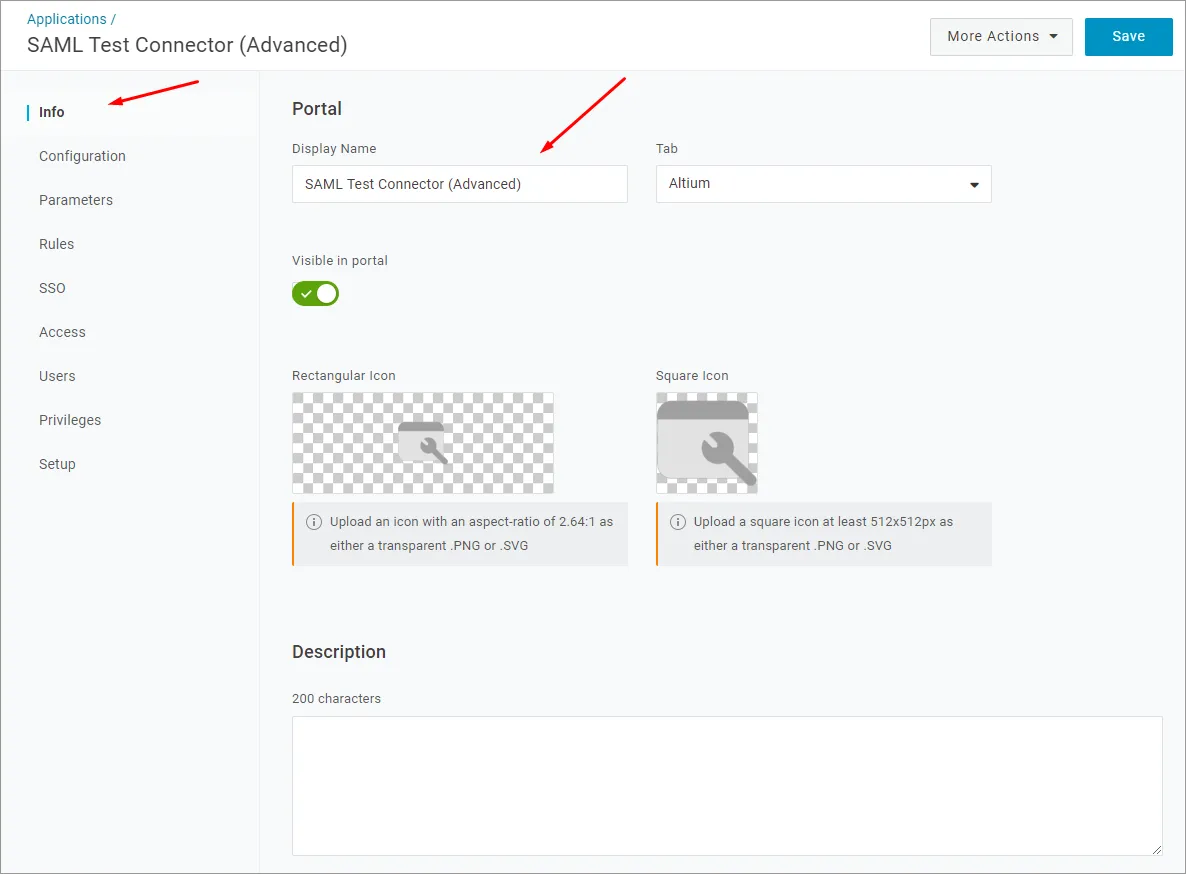

Kopieren Sie die Einträge  , Entity ID und Single Sign-On URL (Assertion Consumer Service) von der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server in die unten angegebenen Felder.

, Entity ID und Single Sign-On URL (Assertion Consumer Service) von der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server in die unten angegebenen Felder.

In der OneLogin-Anwendungseinrichtung:

-

Fügen Sie den obigen Wert Entity ID (Name des Service Providers) als Audience (EntityID) URL ein.

-

Fügen Sie den obigen Wert Single Sign-On URL (Assertion Consumer Service) als ACS (Consumer) URL Validator ein.

-

Fügen Sie außerdem den Wert Single Sign-On URL (Assertion Consumer Service) als ACS (Consumer) URL ein.

-

Die Felder RelayState, Recipient, Single Logout URL und Login URL können leer bleiben.

-

Stellen Sie sicher, dass die Option SAML nameID format auf Email gesetzt ist und SAML signature element auf Both gesetzt ist. Klicken Sie auf die Schaltfläche Save, um die Einstellungen zu bestätigen.

-

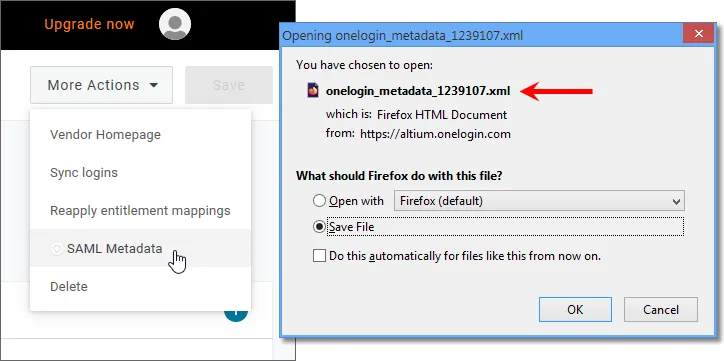

Klicken Sie auf die Schaltfläche More Actions und dann auf die Menüoption SAML Metadata, um die SAML-Metadaten des Identity Providers als XML-Datei herunterzuladen.

-

Diese Metadatendatei wird auf der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server hochgeladen, um den OneLogin-SSO-Dienst zu konfigurieren – siehe unten.

-

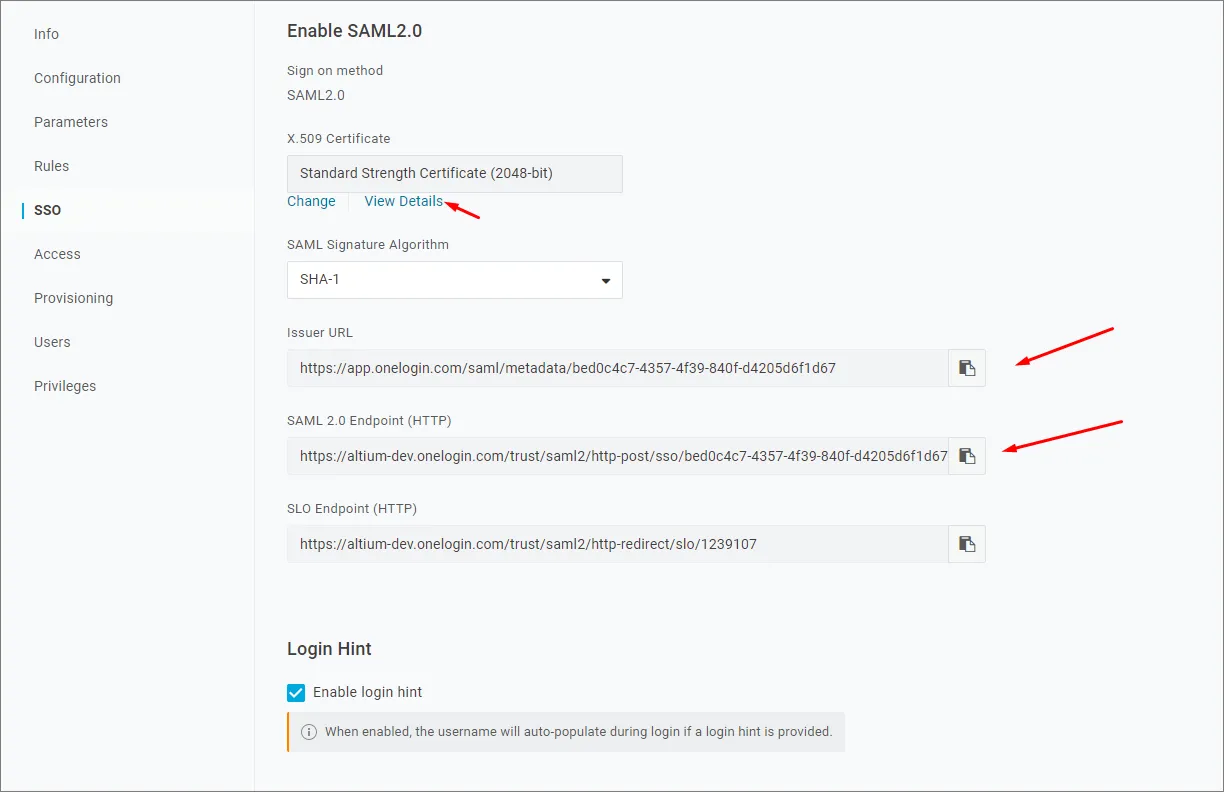

Wenn der OneLogin-SSO-Dienst im Enterprise Server lieber manuell eingerichtet werden soll, finden Sie die erforderlichen Parameter durch Auswahl der Menüoption SSO in der OneLogin-Anwendungsoberfläche.

-

Die nächsten Schritte wären, Benutzer hinzuzufügen und diesen Benutzern die Anwendung zuzuweisen.

Erweitern Sie den unten stehenden ausklappbaren Abschnitt für ein schrittweises Beispiel des Integrationsprozesses für Okta als Identity Provider.

Integration with Okta

-

Melden Sie sich als Administrator bei Okta an.

-

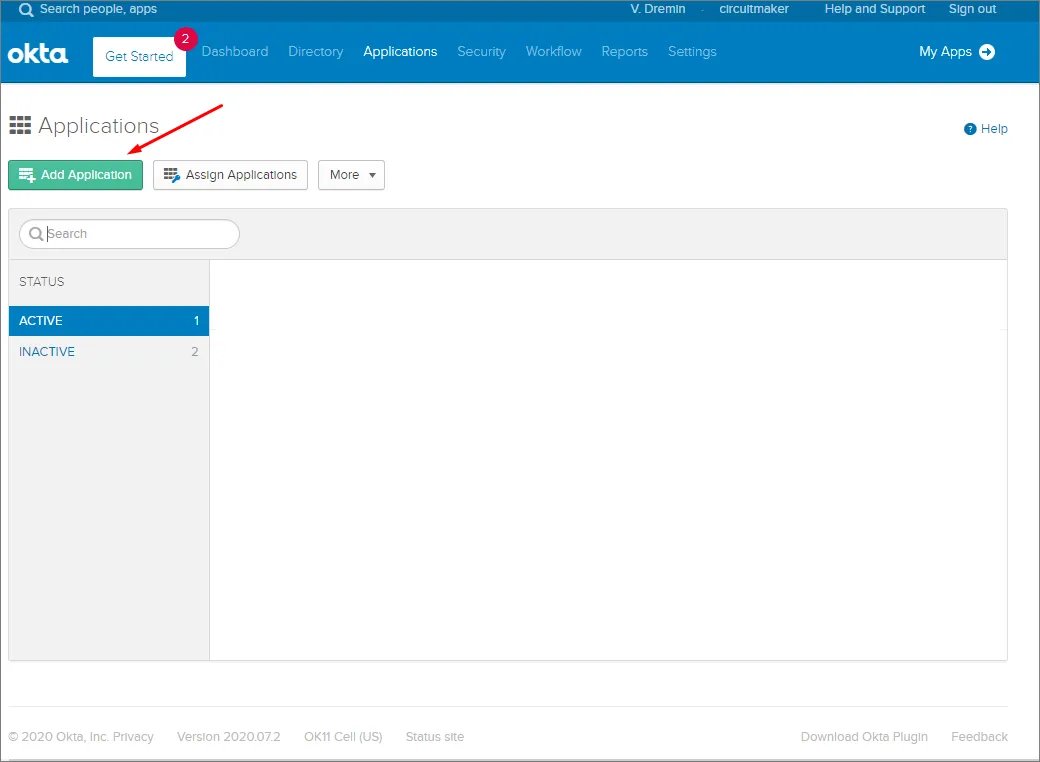

Klicken Sie auf den Link/die Schaltfläche Admin und dann auf die Schaltfläche Add Application unter dem Unternehmensbereich Applications.

-

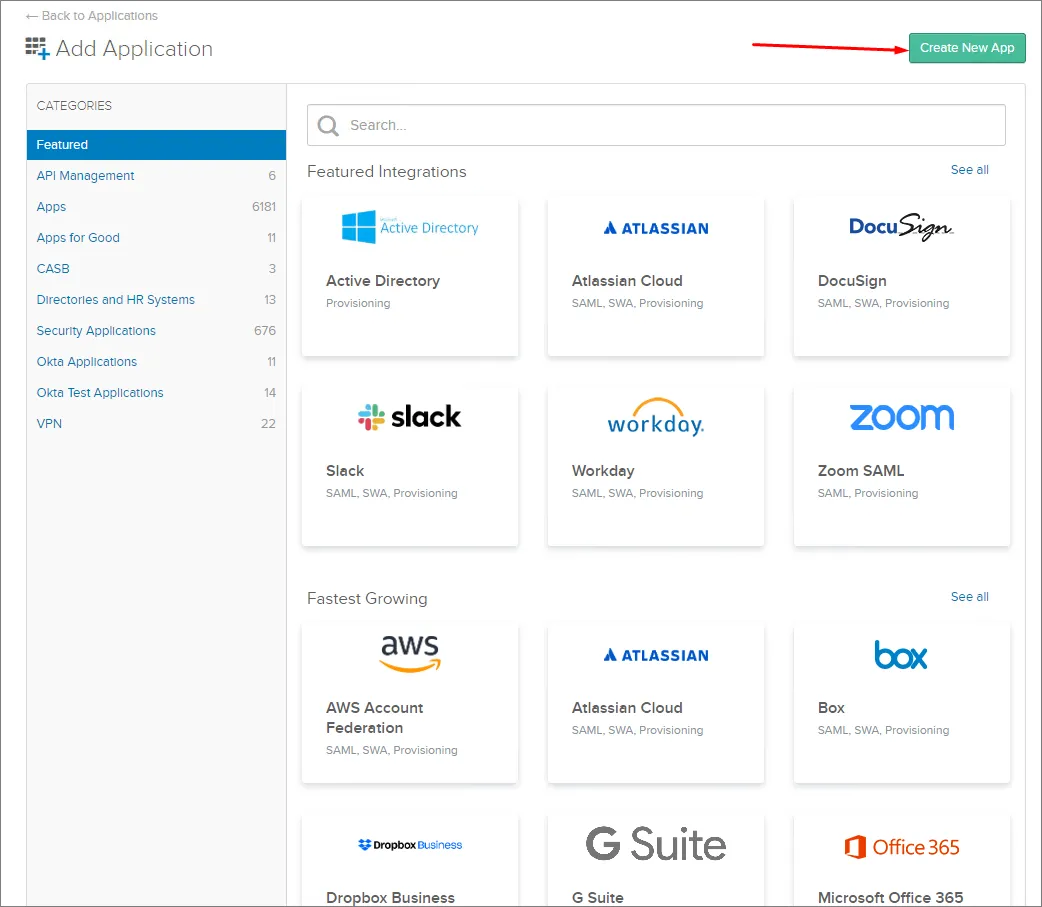

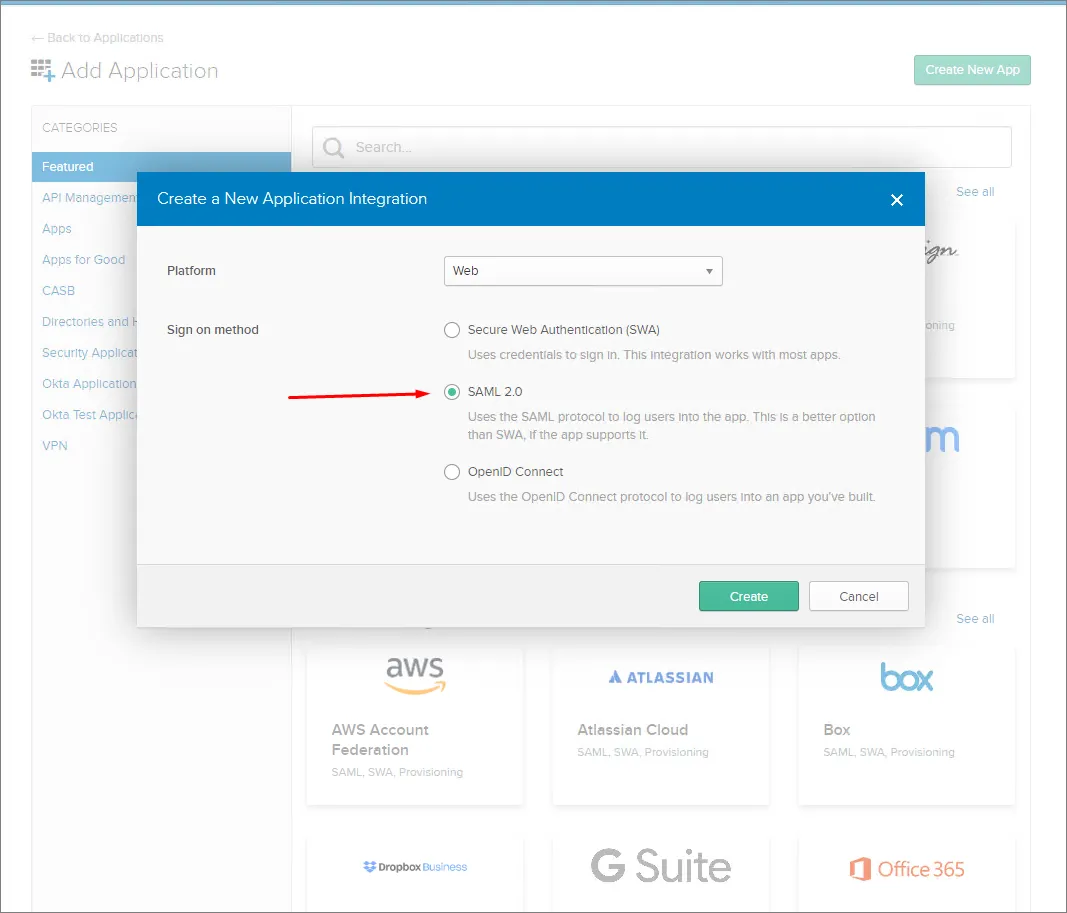

Klicken Sie auf die Schaltfläche Create New App.

-

Wählen Sie SAML 2.0 als Sign-on method aus.

-

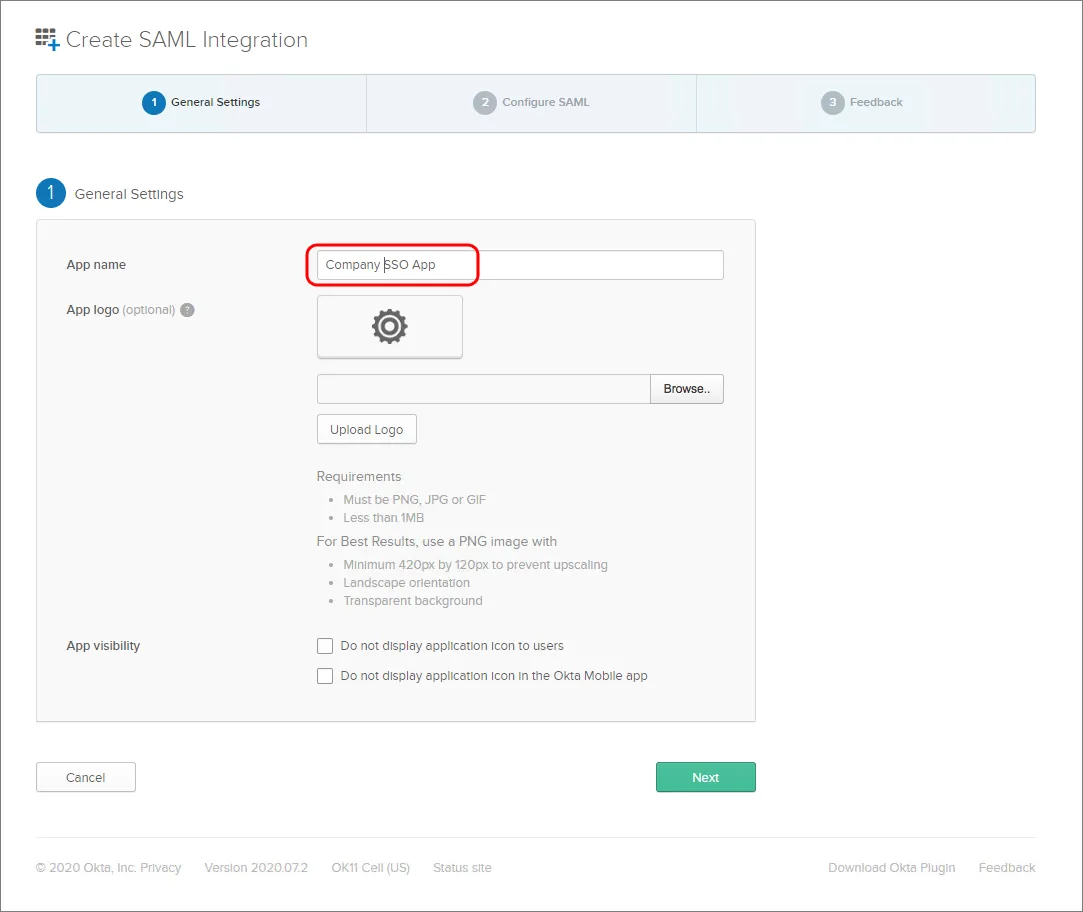

Geben Sie ein App name an. Dies dient nur Anzeigezwecken.

-

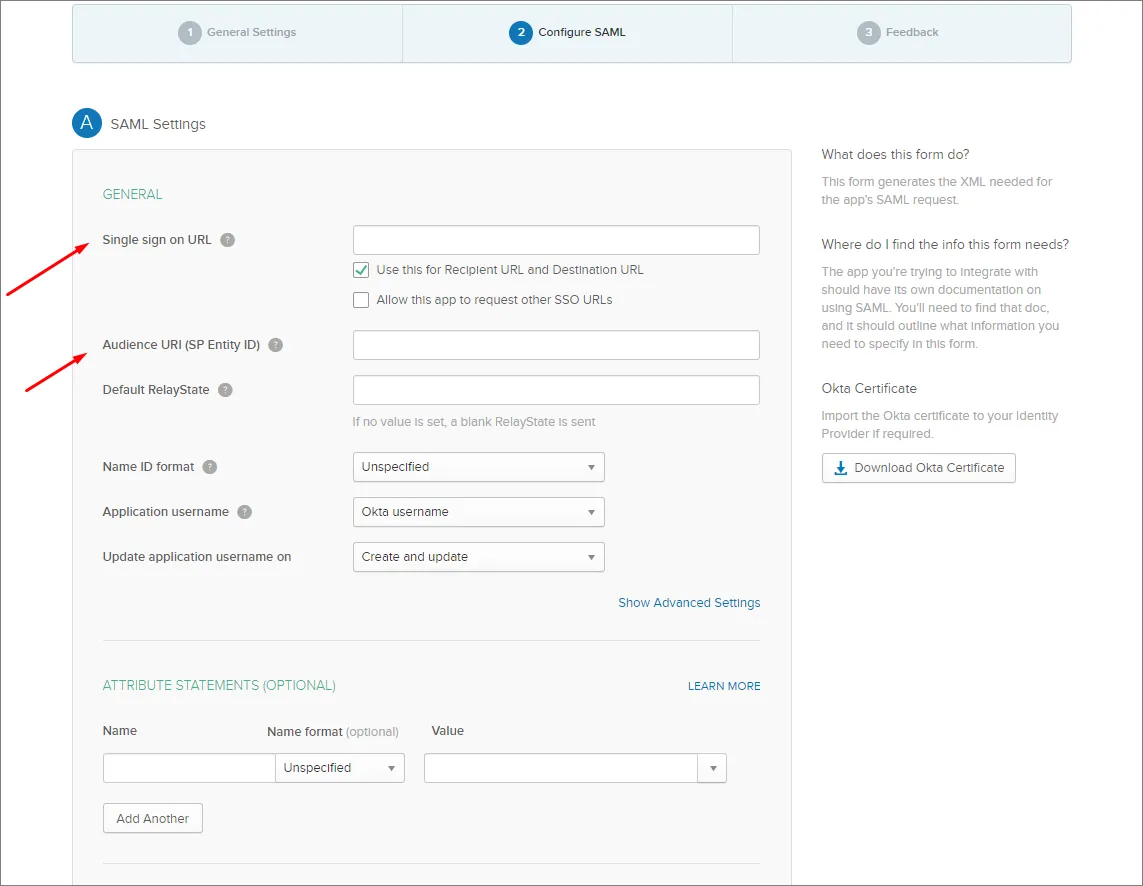

Beachten Sie die Einträge Single Sign On URL (Assertion Consumer Service) und Entity ID auf der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server.

-

Kopieren Sie den Enterprise Server-Eintrag  und fügen Sie ihn in das Feld Single sign on URL der Okta-SAML-Einstellungen ein.

und fügen Sie ihn in das Feld Single sign on URL der Okta-SAML-Einstellungen ein.

-

Kopieren Sie den Enterprise Server-Eintrag  und fügen Sie ihn in das Feld Audience URI der Okta-SAML-Einstellungen ein.

und fügen Sie ihn in das Feld Audience URI der Okta-SAML-Einstellungen ein.

Ein Eintrag Default RelayState ist nicht erforderlich.

-

Legen Sie die übrigen Felder wie folgt fest:

-

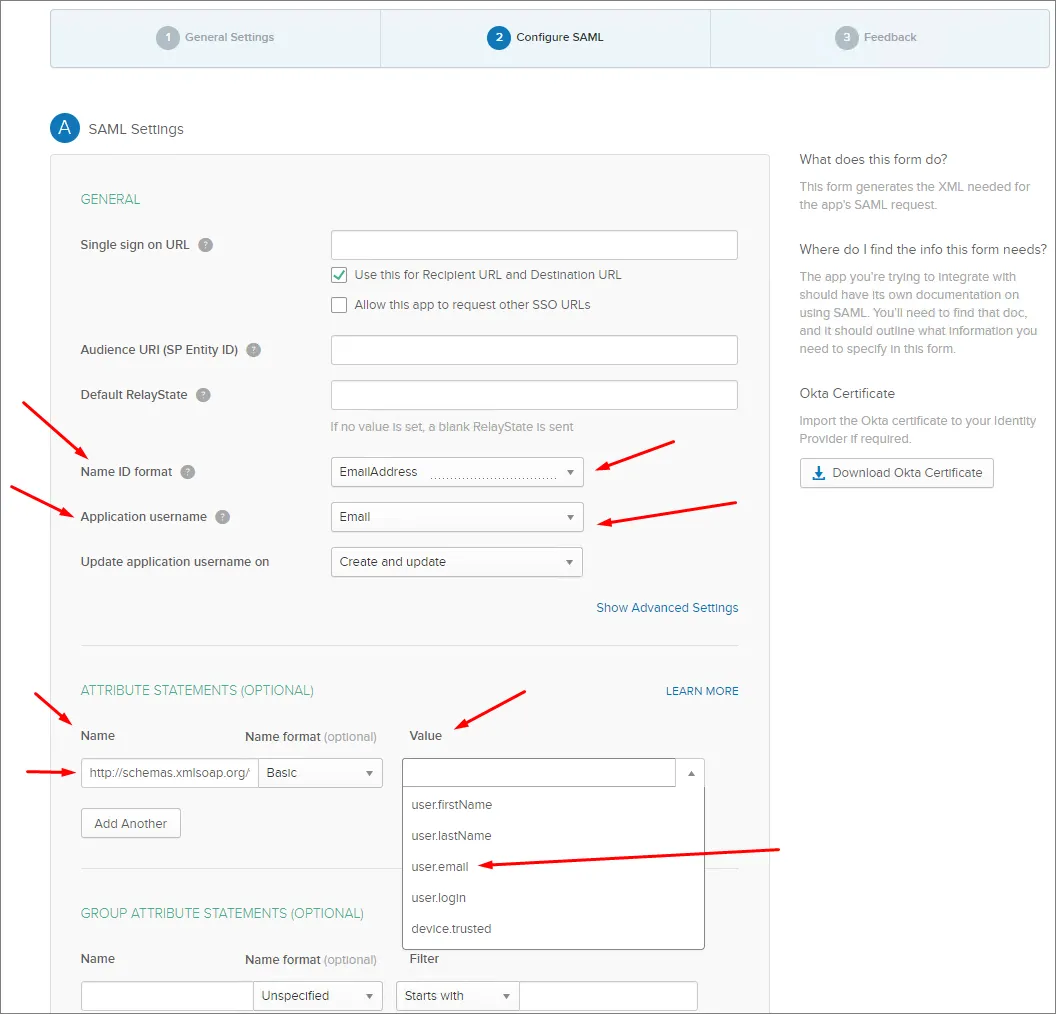

Name ID format ist EmailAddress.

-

Application username ist (Okta) Email.

-

Im Abschnitt ATTRIBUTE STATEMENTS setzen Sie das Feld Name auf: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress und Value auf: user.email

-

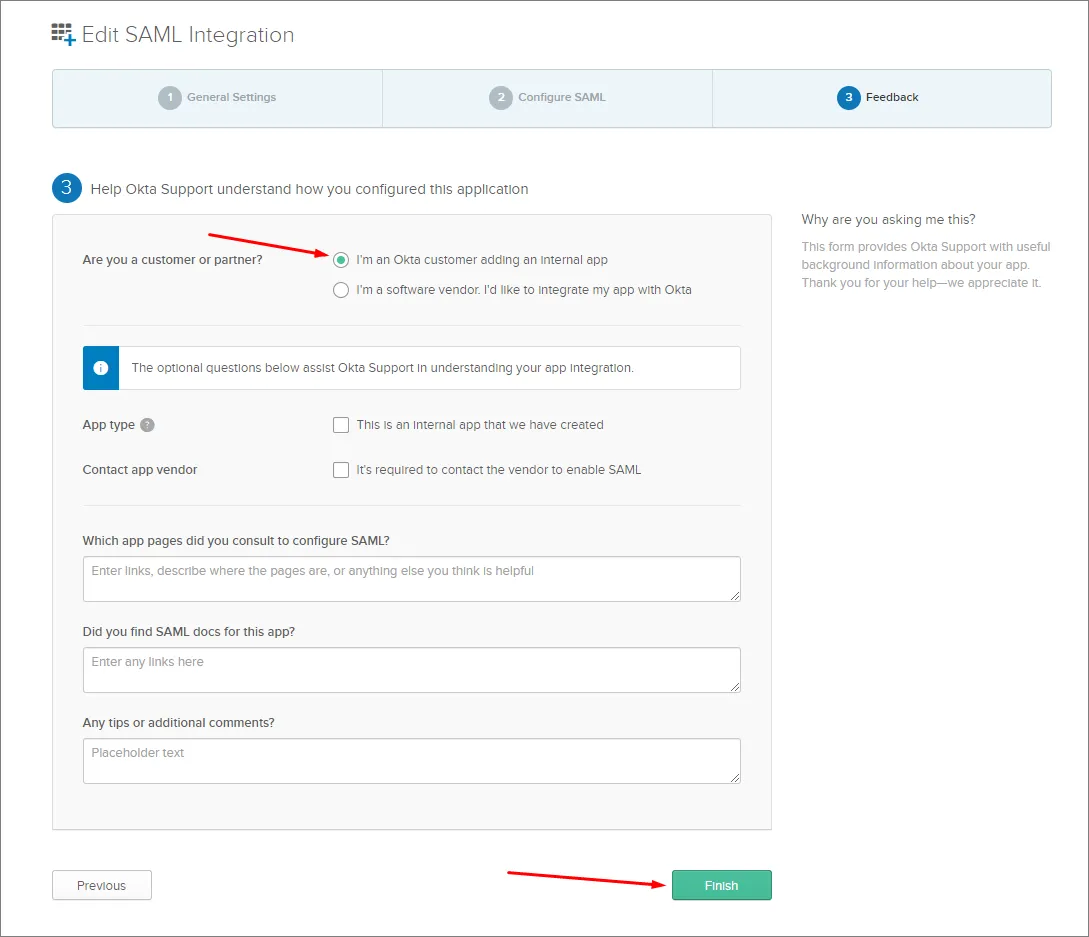

Klicken Sie auf die Schaltfläche Next und wählen Sie die Option ..Okta customer adding an internal app.

-

Klicken Sie auf die Schaltfläche Finish.

-

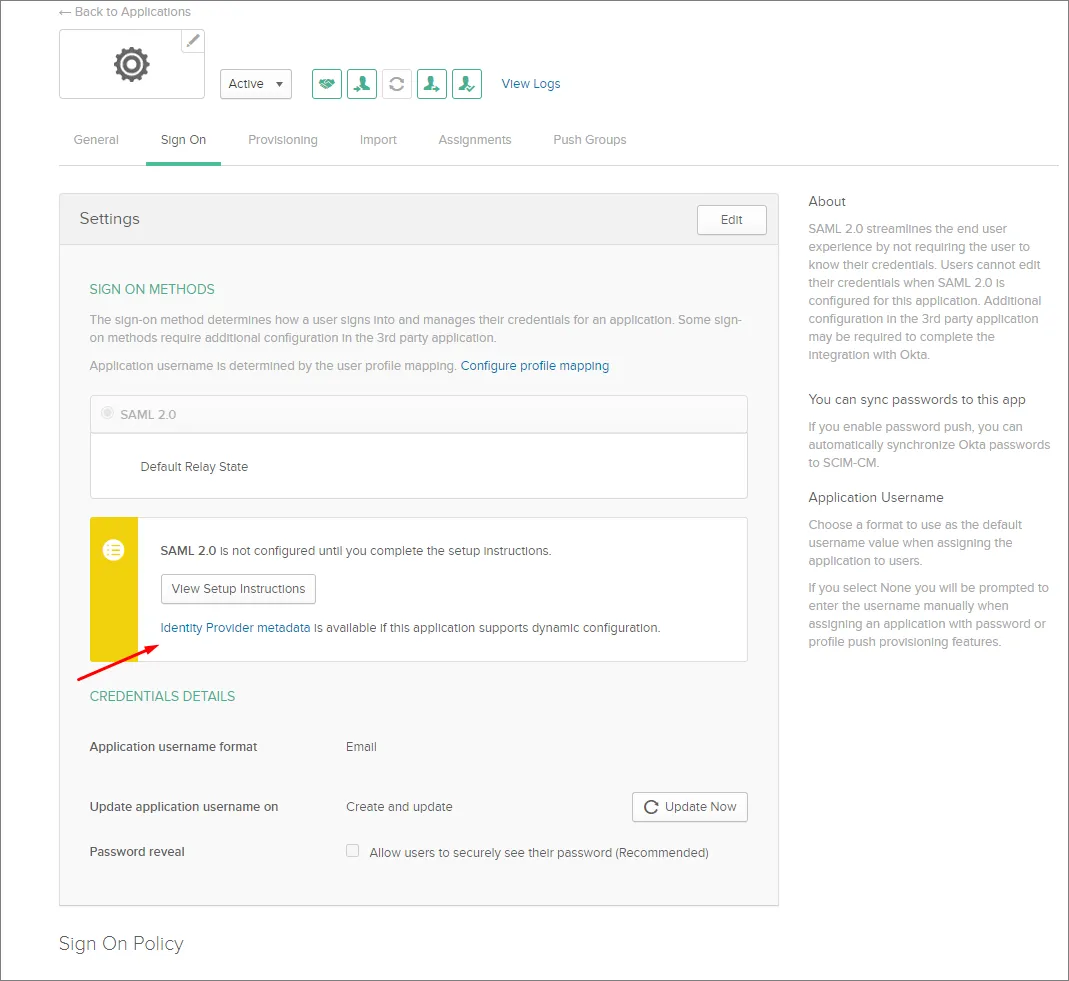

Klicken Sie auf den Link Identity Provider metadata und speichern Sie die Metadaten-XML auf Ihrem Computer, oder klicken Sie auf die Schaltfläche View Setup Instructions für Optionen zur manuellen Einrichtung.

-

Laden Sie im Abschnitt SAML Identity Provider configuration der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server die gespeicherte Metadaten-XML-Datei hoch oder richten Sie die einzelnen Abschnitte manuell ein – siehe oben.

Erweitern Sie den unten stehenden ausklappbaren Abschnitt für ein schrittweises Beispiel des Integrationsprozesses für Microsoft Entra ID als Identity Provider.

Integration with Microsoft Entra ID

-

Melden Sie sich beim Microsoft Entra admin center an.

-

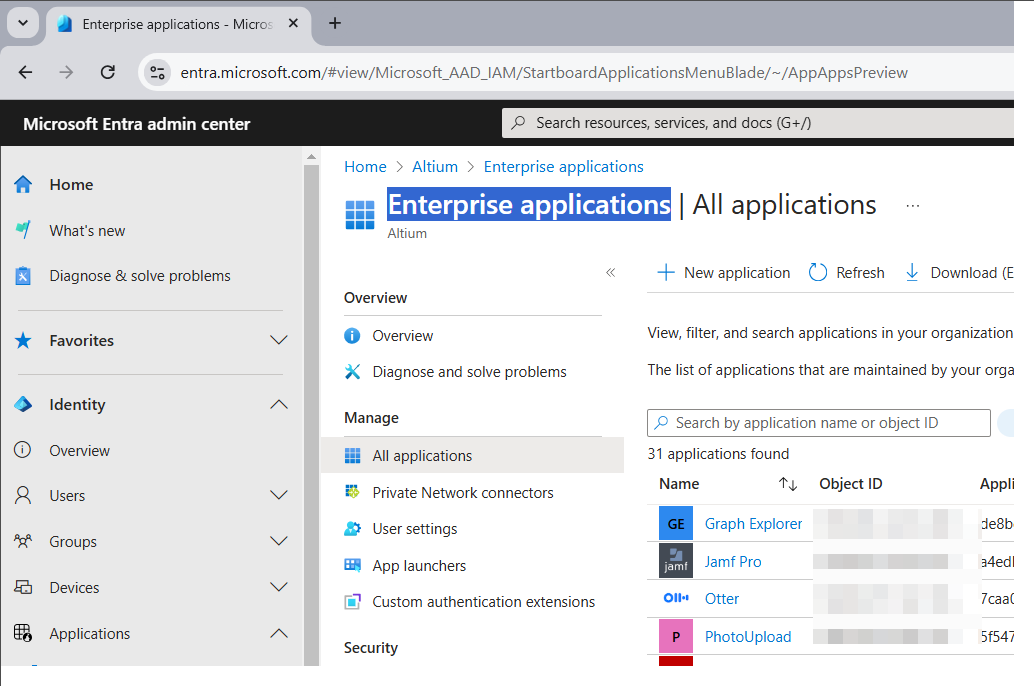

Wählen Sie Identity und dann die Option Enterprise applications.

-

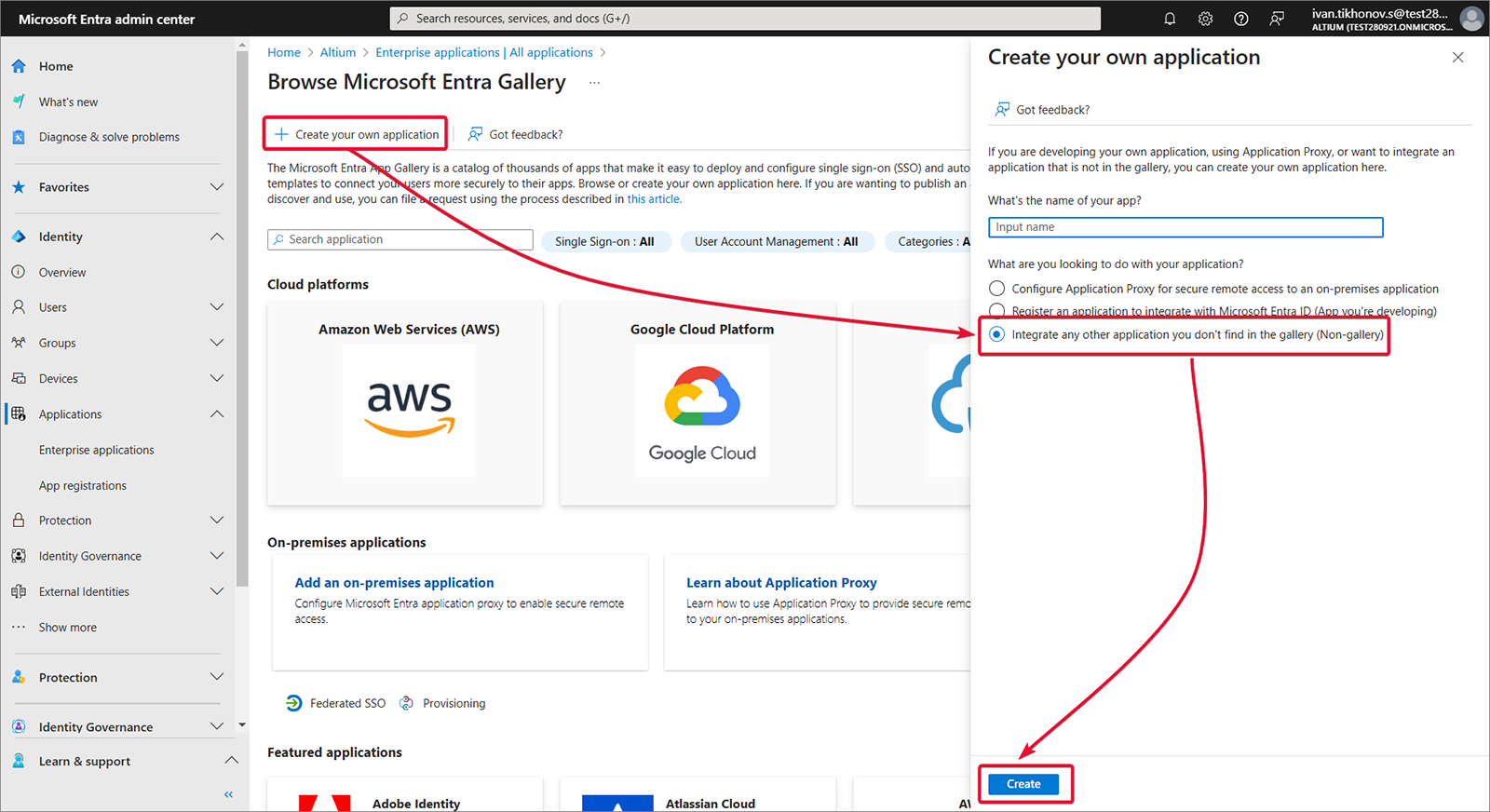

Erstellen Sie Ihre eigene Anwendung.

-

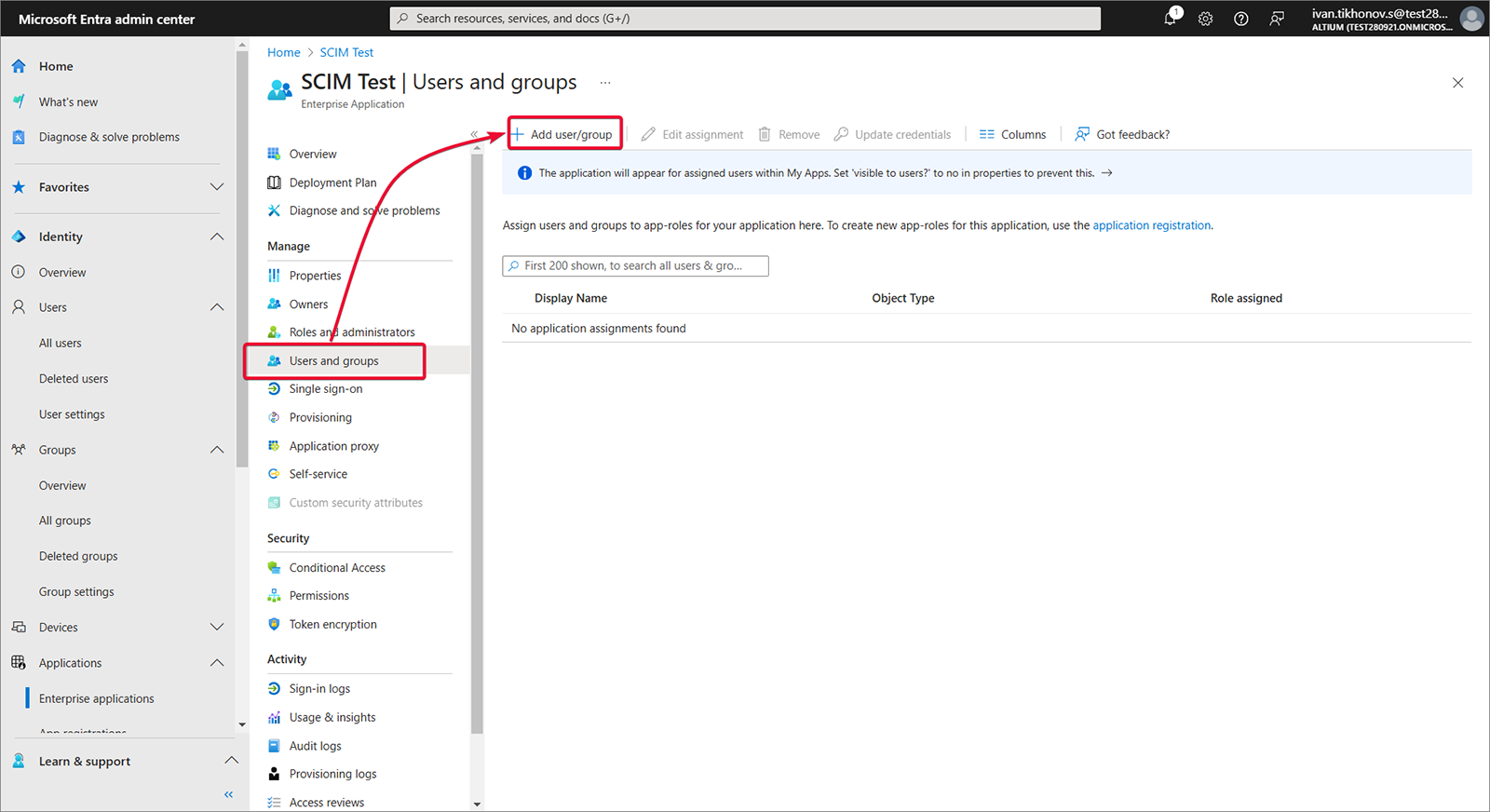

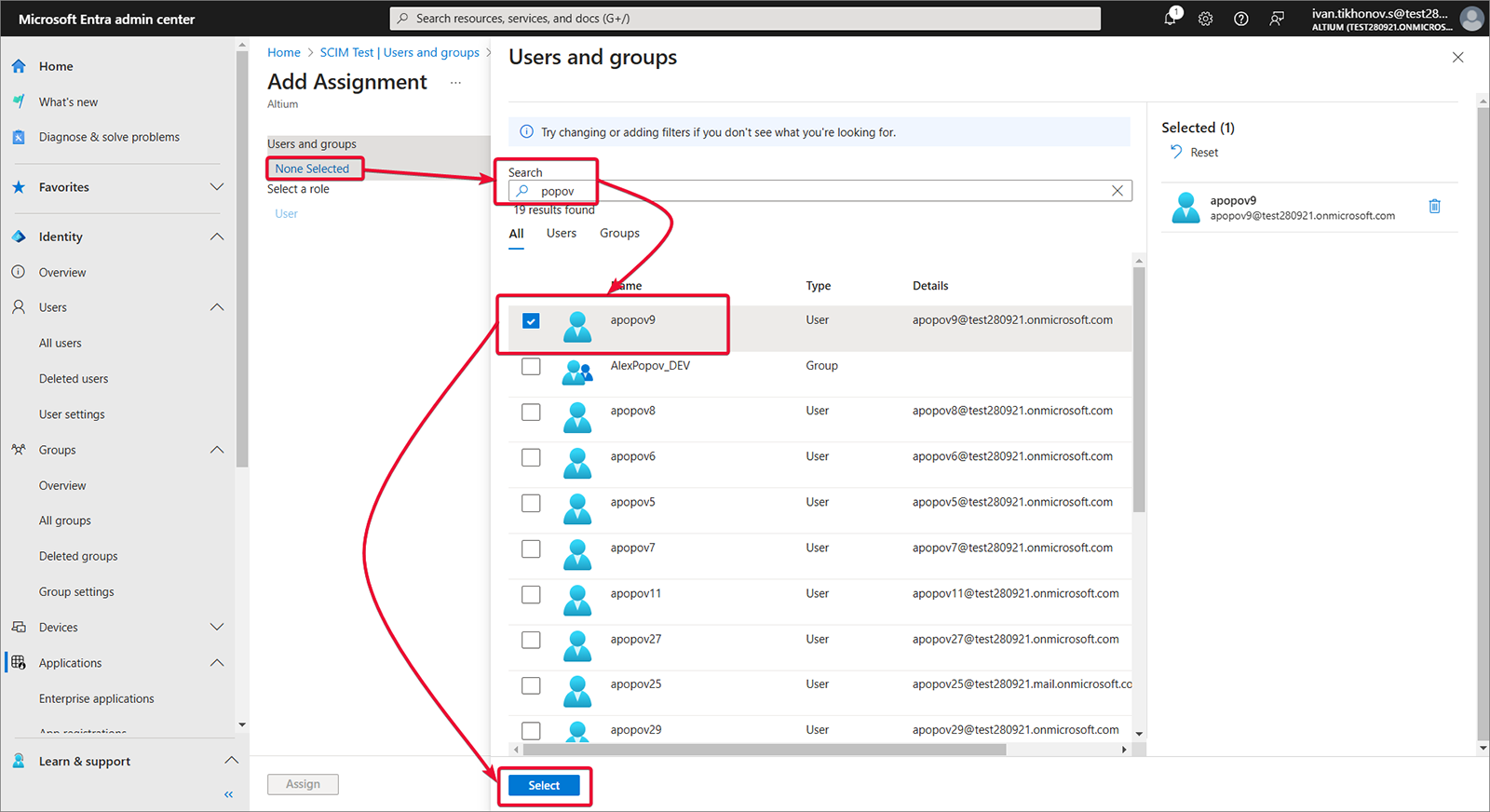

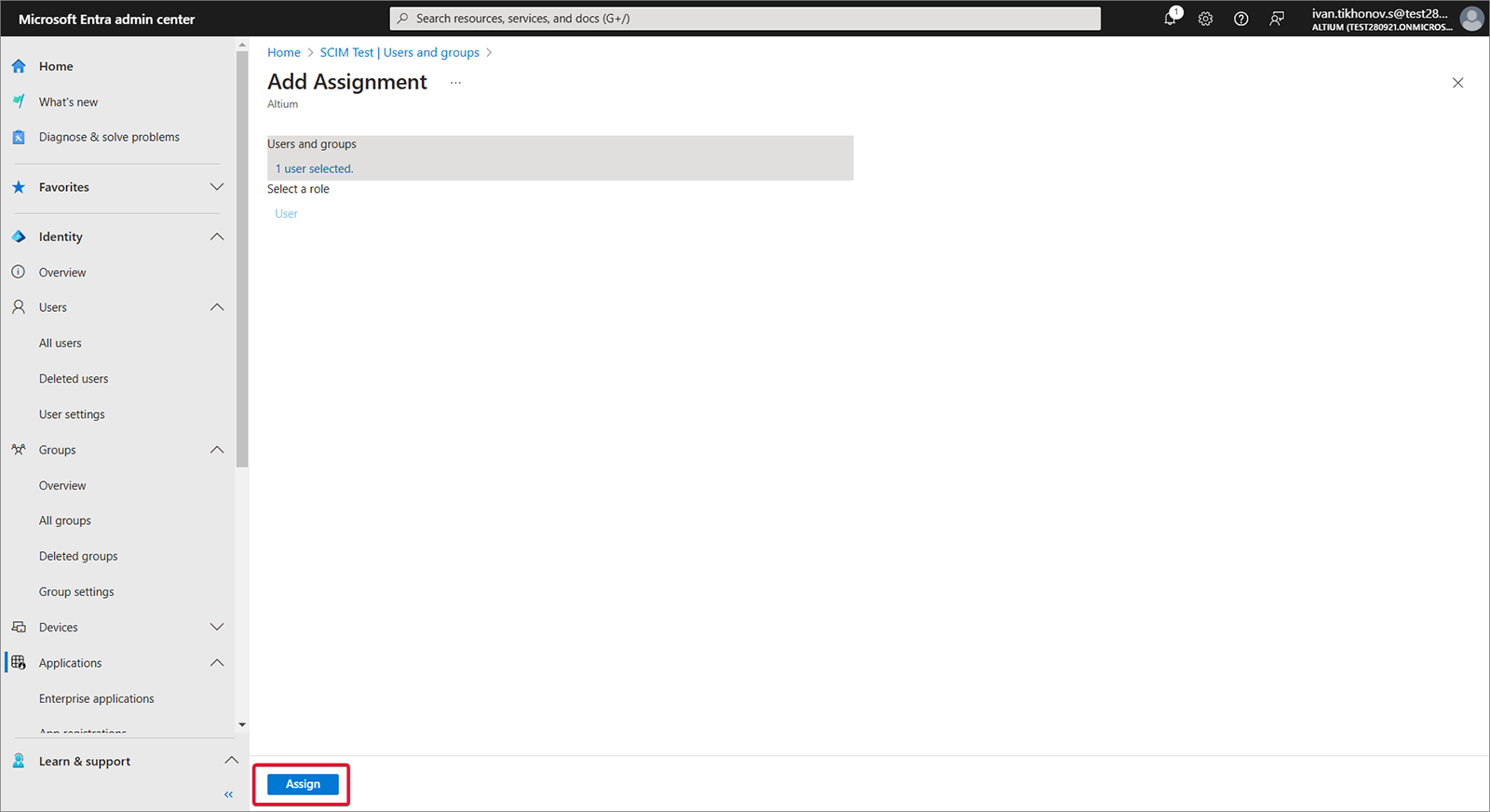

Wählen Sie Users and groups und dann Add user/group.

-

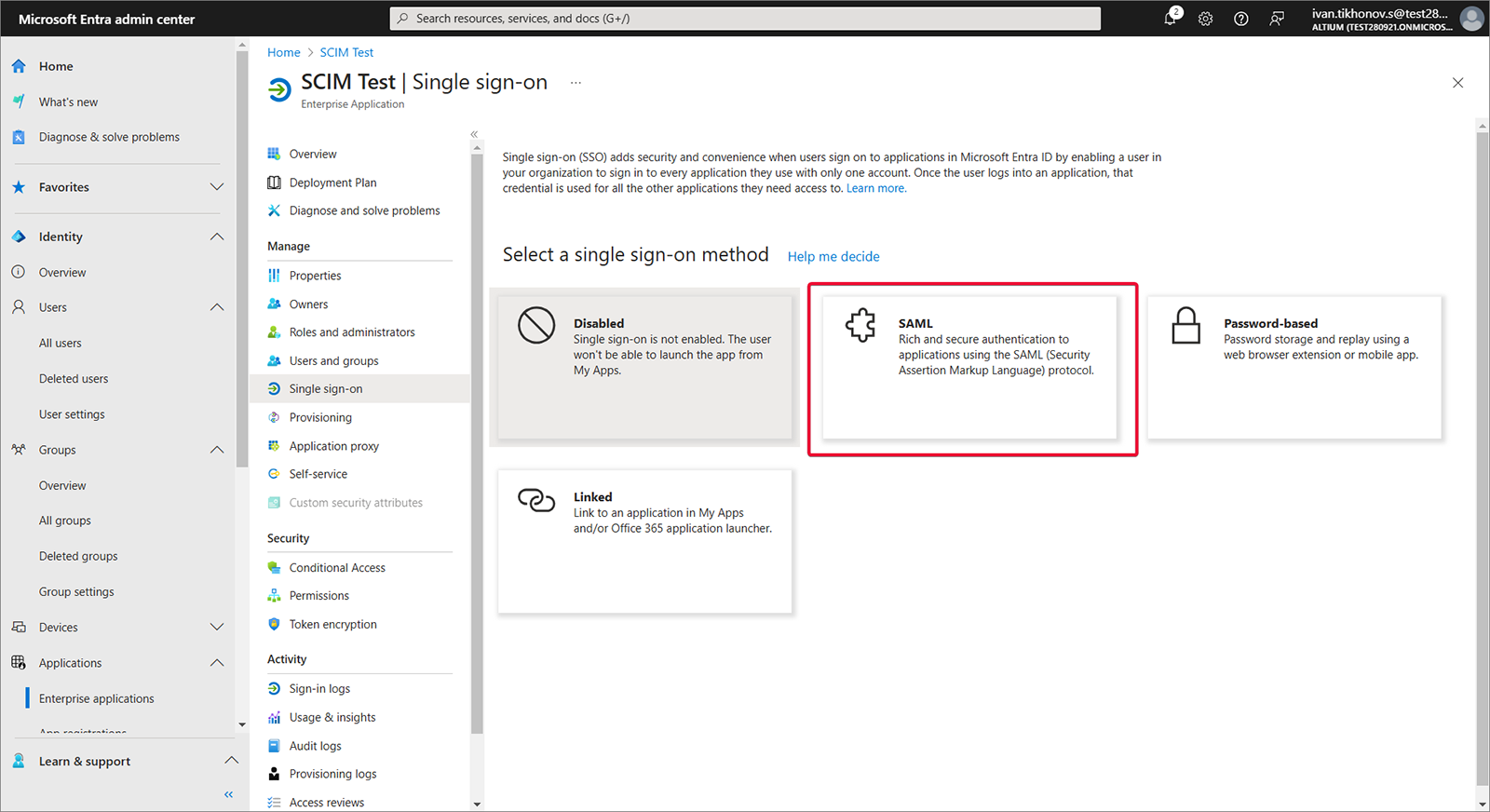

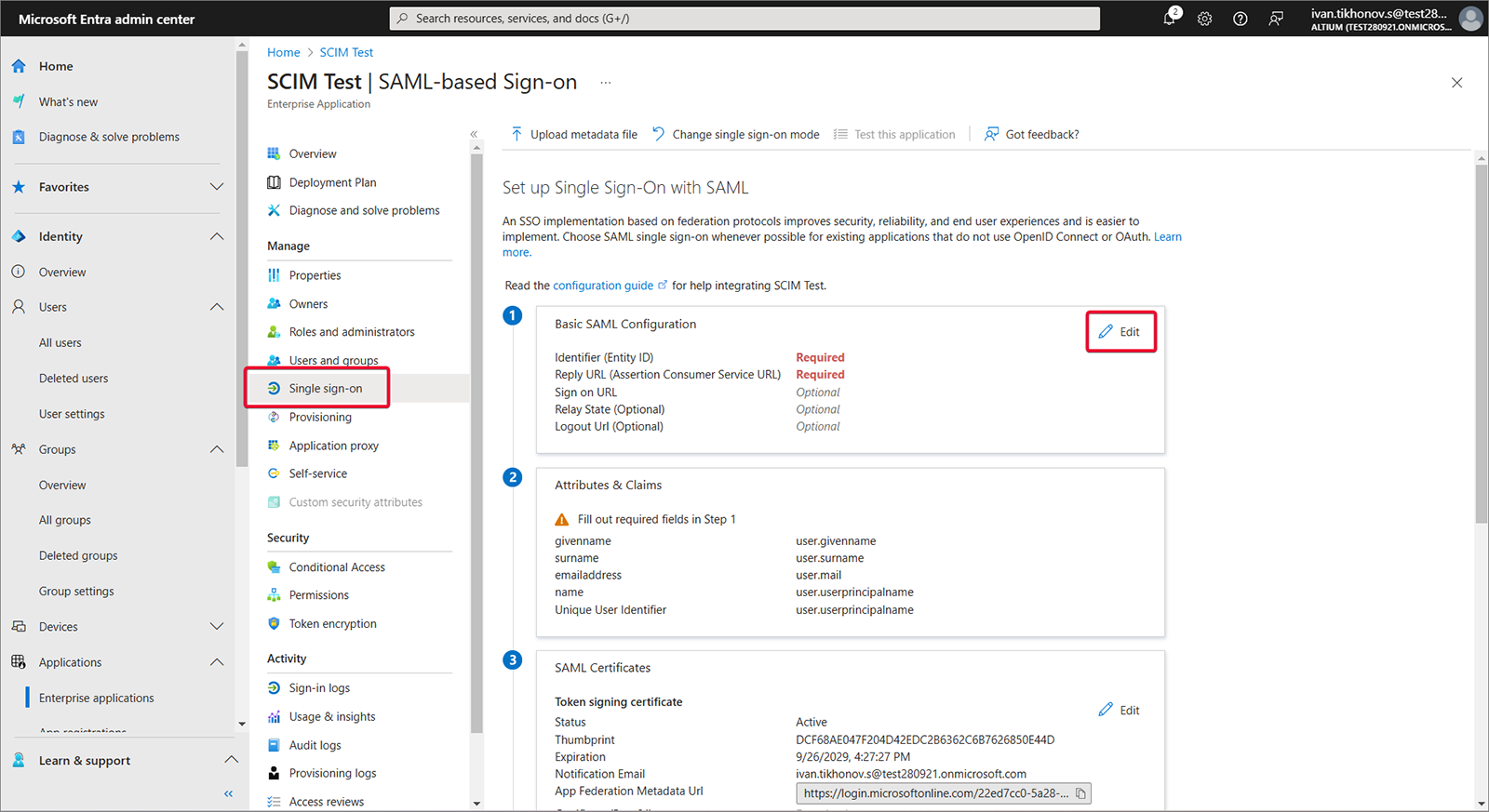

Wählen Sie Single sign-on, Step 1 und dann Edit.

-

Kopieren Sie  und Entity ID sowie Single Sign-On URL von der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server. Fügen Sie die kopierten Zeichenfolgen in die Felder Entity ID und Assertion Consumer Service URL im Bereich SAML-Konfiguration der Microsoft Entra-App ein. Stellen Sie sicher, dass die Kontrollkästchen Default für diese Felder aktiviert sind, und speichern Sie dann die Konfiguration.

und Entity ID sowie Single Sign-On URL von der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server. Fügen Sie die kopierten Zeichenfolgen in die Felder Entity ID und Assertion Consumer Service URL im Bereich SAML-Konfiguration der Microsoft Entra-App ein. Stellen Sie sicher, dass die Kontrollkästchen Default für diese Felder aktiviert sind, und speichern Sie dann die Konfiguration.

-

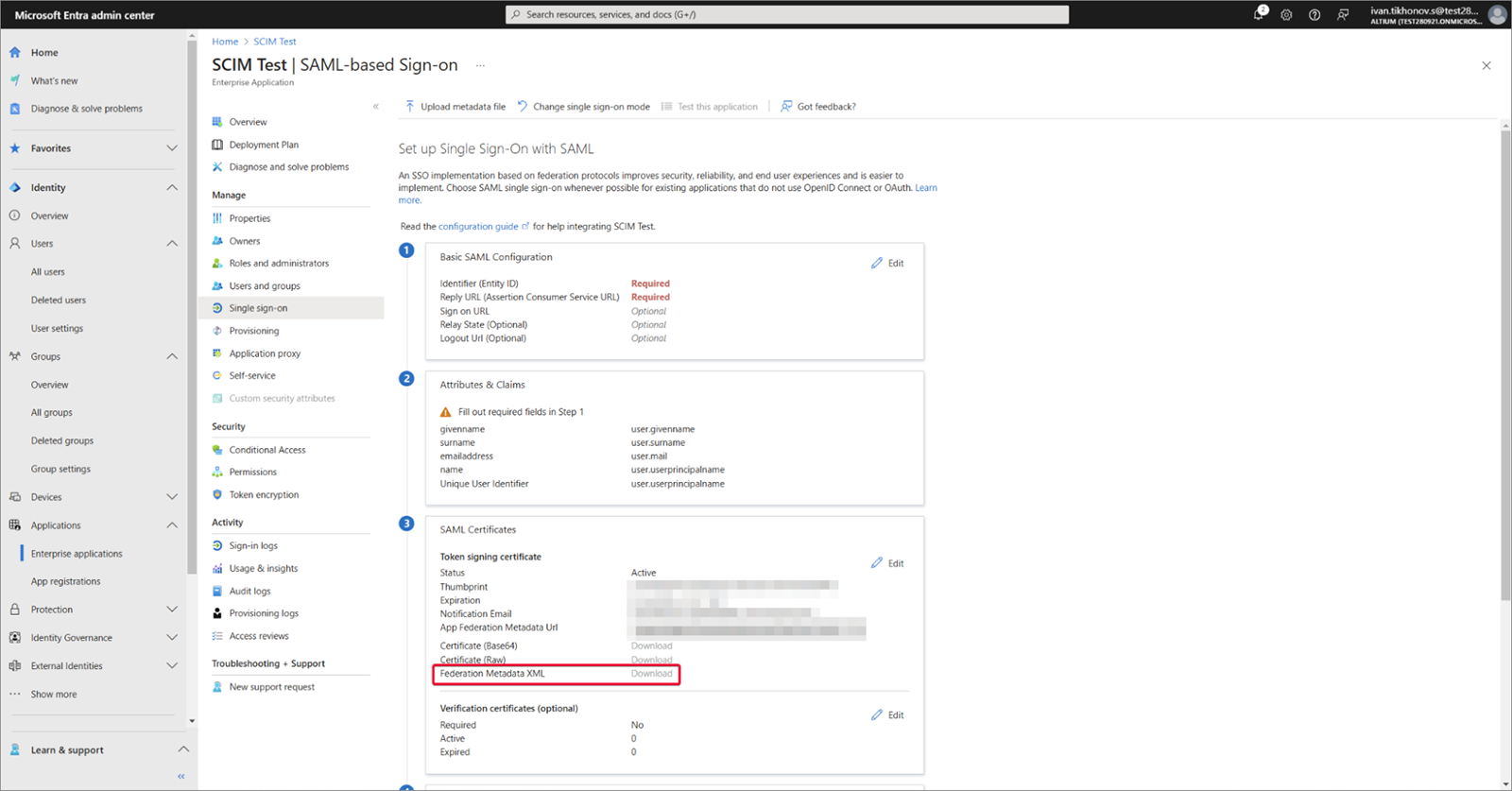

Laden Sie die erstellte Federation Metadata XML herunter.

-

Laden Sie die Federation Metadata XML auf die Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Server hoch und testen Sie dann die SAML-Integrationsverbindung – siehe oben.

Erweitern Sie den unten stehenden ausklappbaren Abschnitt für ein schrittweises Beispiel des Integrationsprozesses für JumpCloud als Identity Provider.

Integration with JumpCloud

-

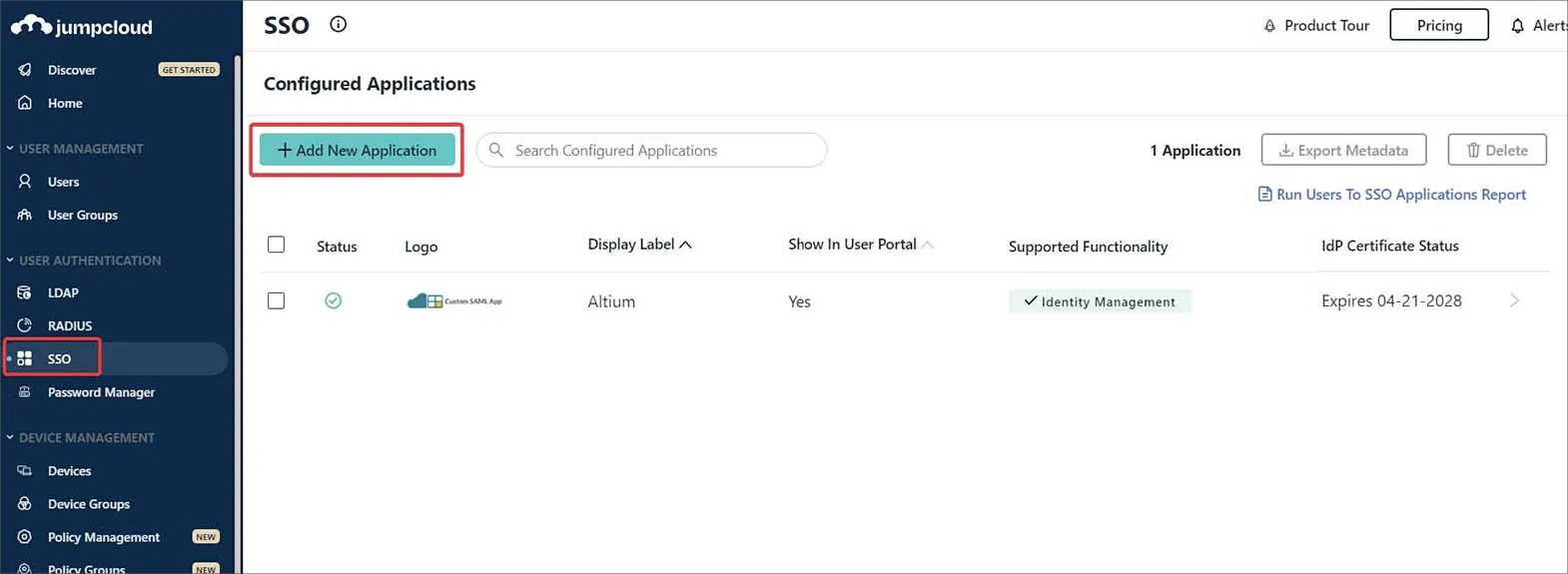

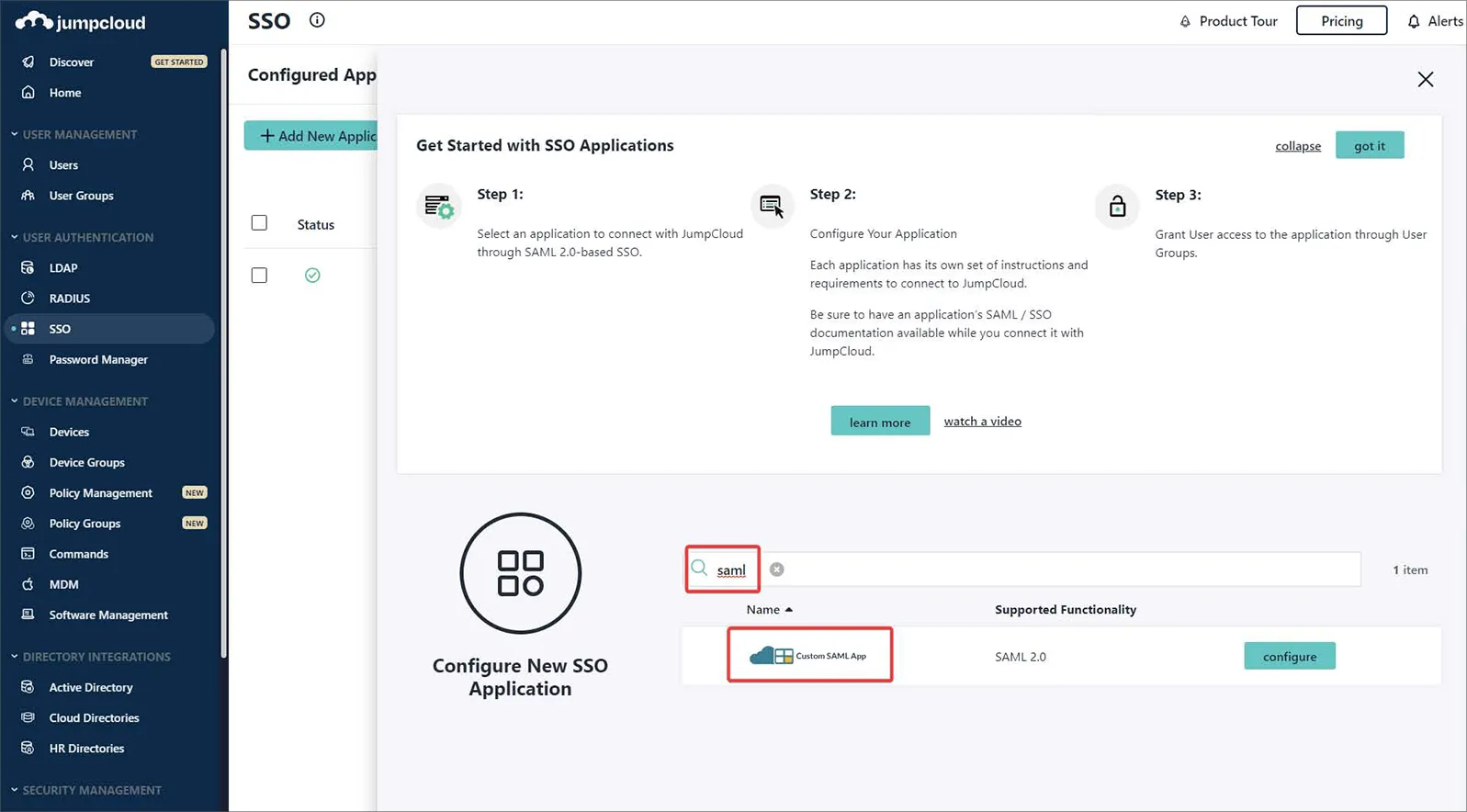

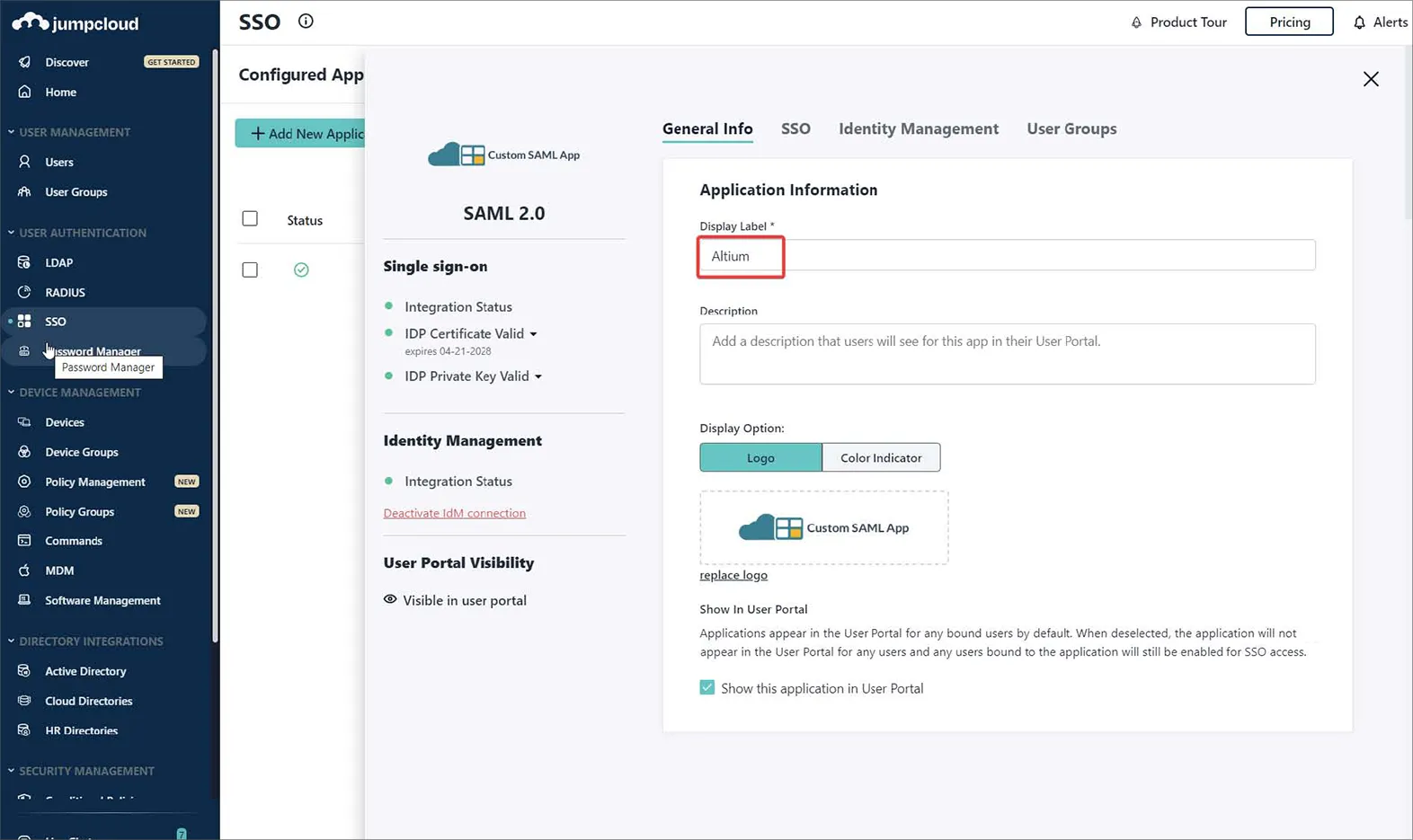

Wählen Sie in der JumpCloud-Oberfläche SSO im Navigationsbaum und anschließend auf der Seite SSO die Schaltfläche Add New Application.

-

Geben Sie im Suchfeld des Konfigurationsfensters 'saml' ein, um Custom SAML App zu finden und anschließend zu installieren.

-

Benennen Sie Ihre Instanz von Custom SAML App – in diesem Beispiel lautet die Bezeichnung Altium.

-

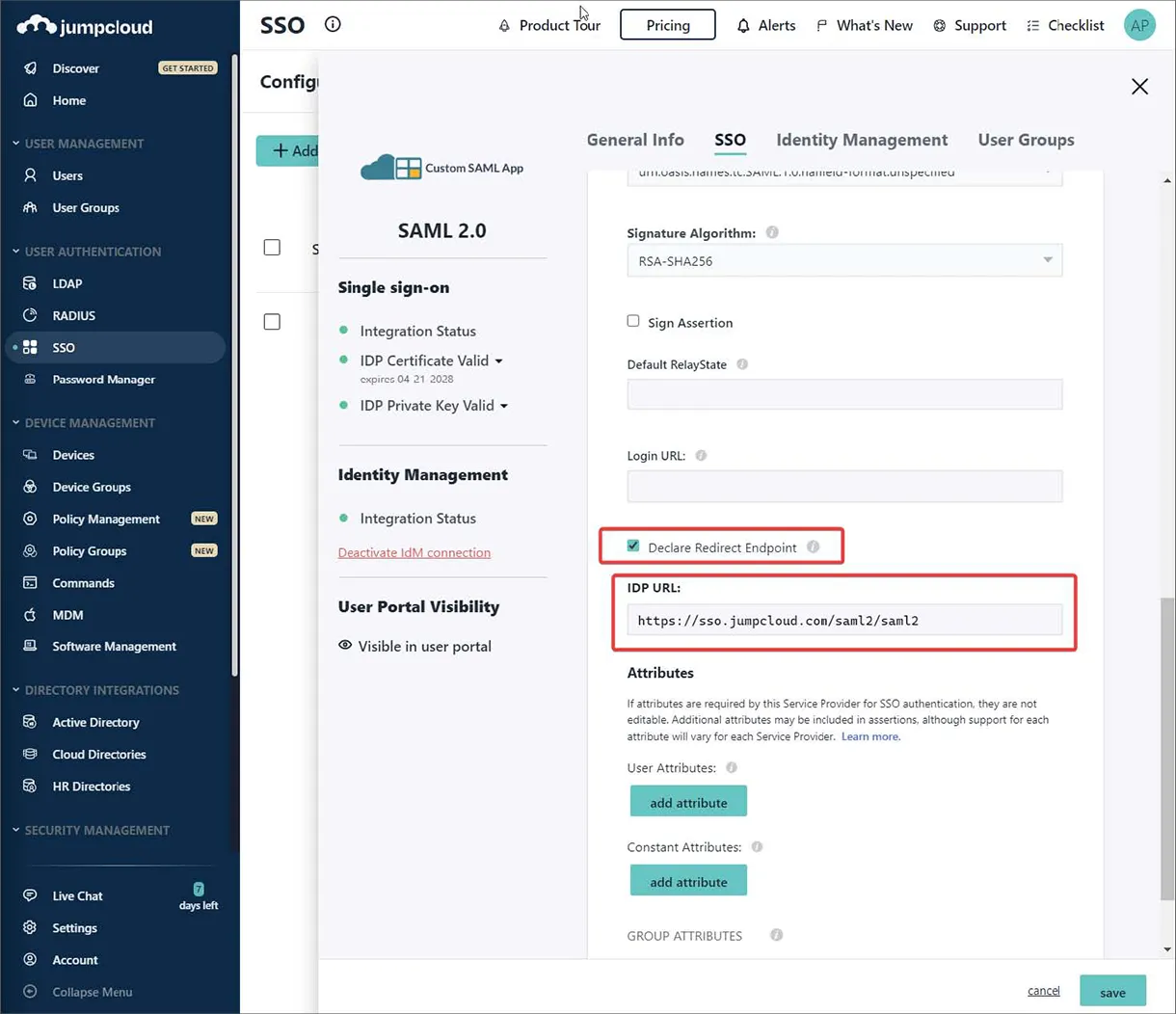

Wechseln Sie in der JumpCloud-Konfigurationsoberfläche zur Registerkarte SSO und geben Sie die Entity-/URL-Einstellungen von der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Servers wie gezeigt ein.

-

Geben Sie den JumpCloud-Endpunkt IDP URL ein und aktivieren Sie die Option Declare Redirect Endpoint.

-

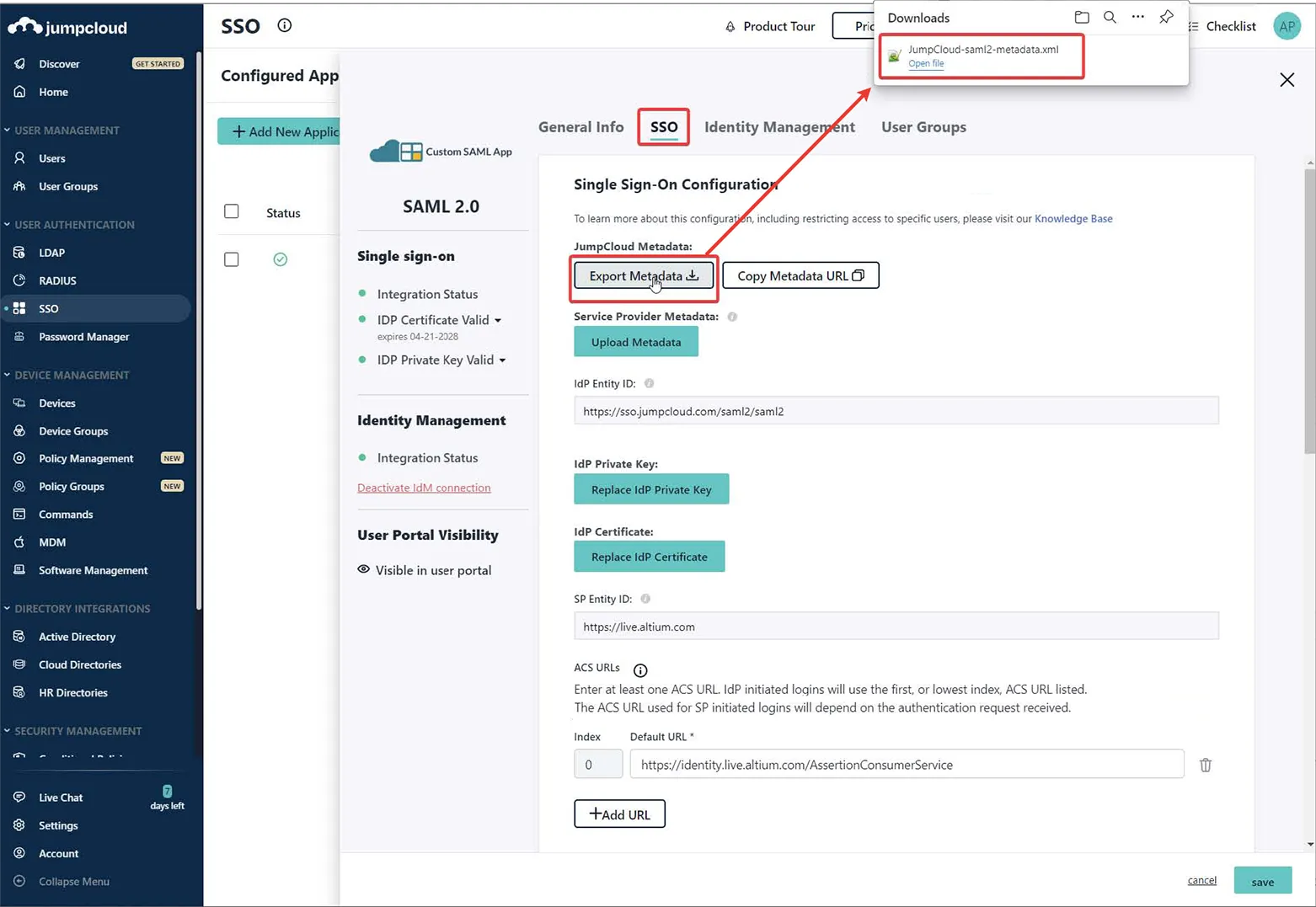

Verwenden Sie die Option Export Metadata, um die resultierende SAML-Metadaten-XML-Datei herunterzuladen.

-

Laden Sie die Metadaten-XML-Datei auf die Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Servers hoch und testen Sie anschließend die SAML-Integrationsverbindung – siehe oben.

Klappen Sie den folgenden ausblendbaren Abschnitt auf, um ein schrittweises Beispiel des Integrationsprozesses für Microsoft Administrative Domain Federated Services (AD FS) als Identity Provider zu sehen.

Integration with Microsoft AD FS

Sie müssen administrativen Zugriff auf die AD FS-Instanz haben.

-

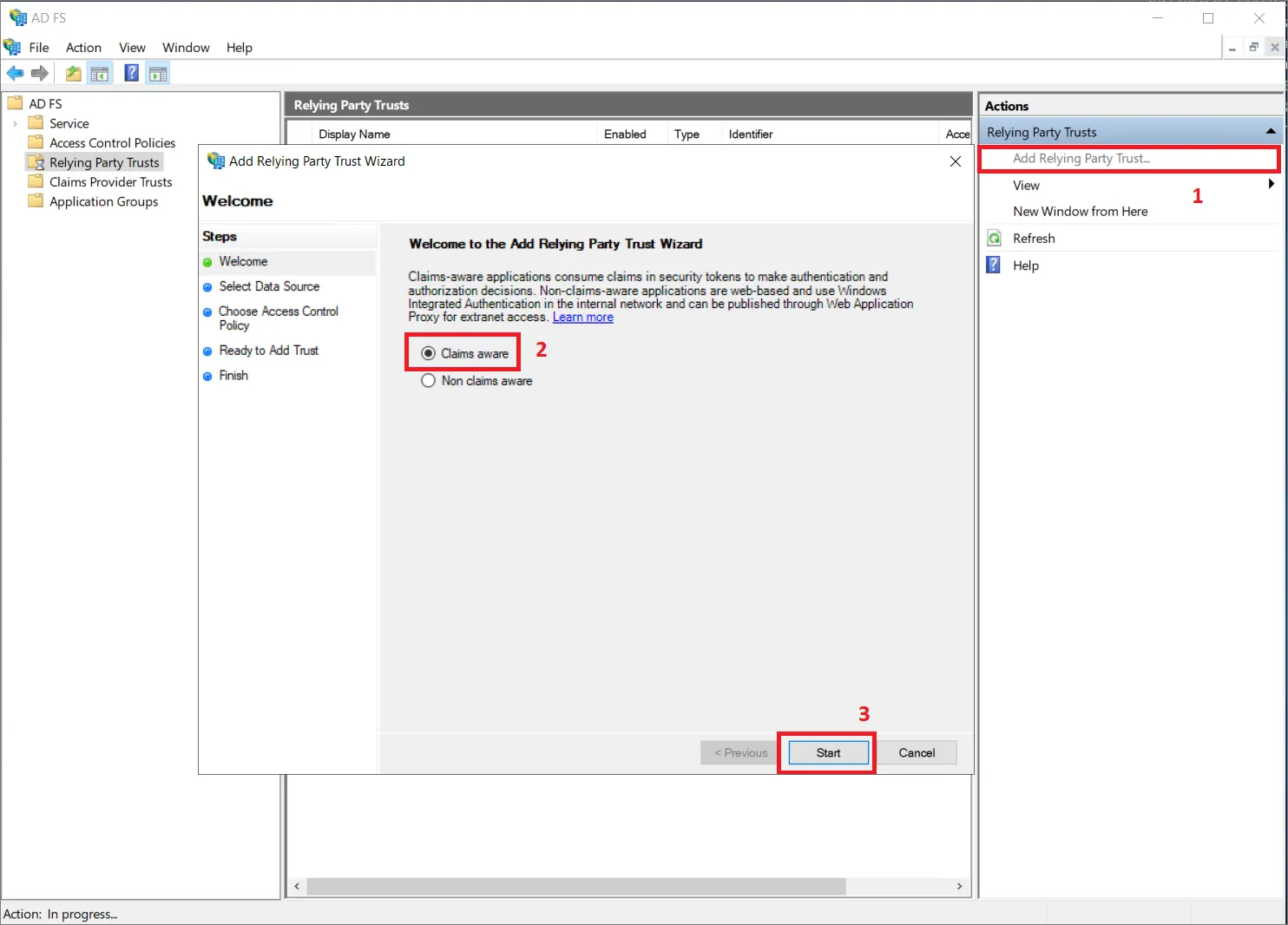

Öffnen Sie die Anwendung AD FS Management (normalerweise Start → Windows Administrative Tools → AD FS Management).

-

Navigieren Sie zu Relying Party Trusts und klicken Sie auf die Option Add Relying Party Trust... (1).

-

Stellen Sie im Pop-up-Fenster sicher, dass Claims aware (2) ausgewählt ist, und klicken Sie auf Start (3).

-

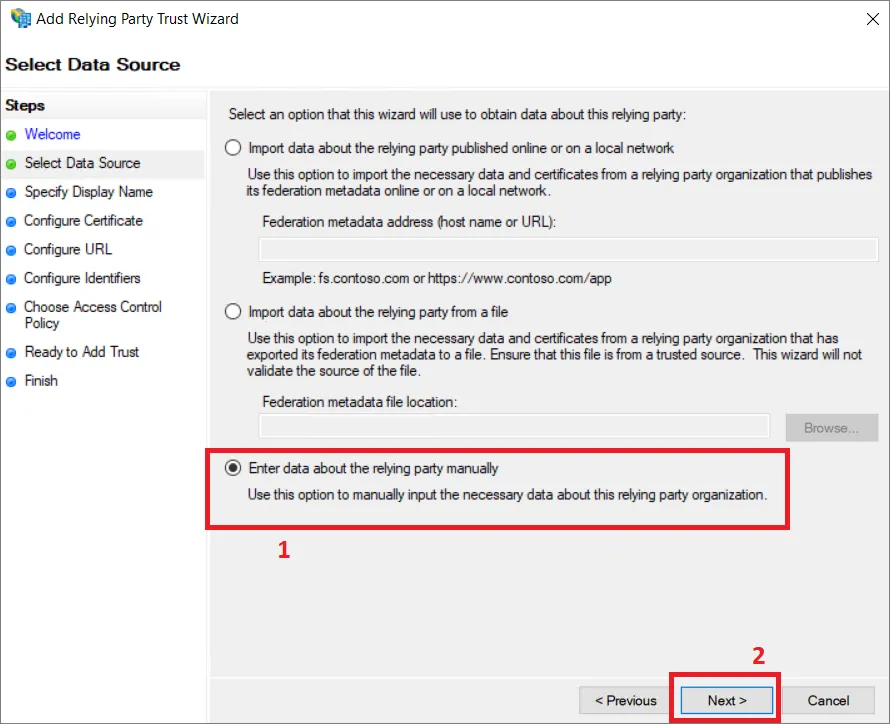

Wählen Sie im Schritt Select Data Source Enter data about the relying party manually (1) aus und klicken Sie auf Next (2).

-

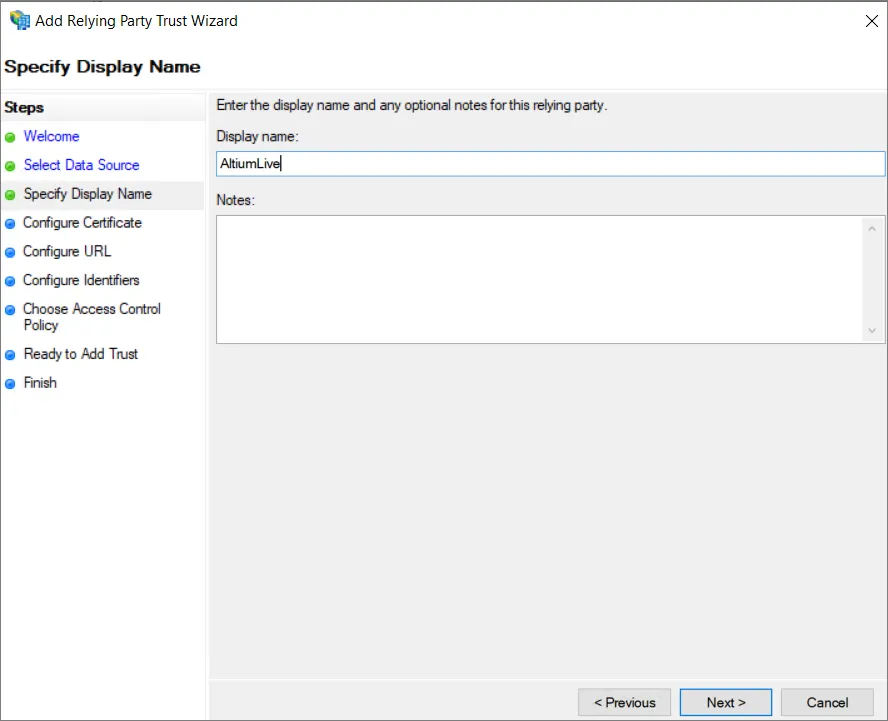

Geben Sie einen Anzeigenamen für die Vertrauensstellung an. In diesem Beispiel wird AltiumLive als Anzeigename verwendet.

-

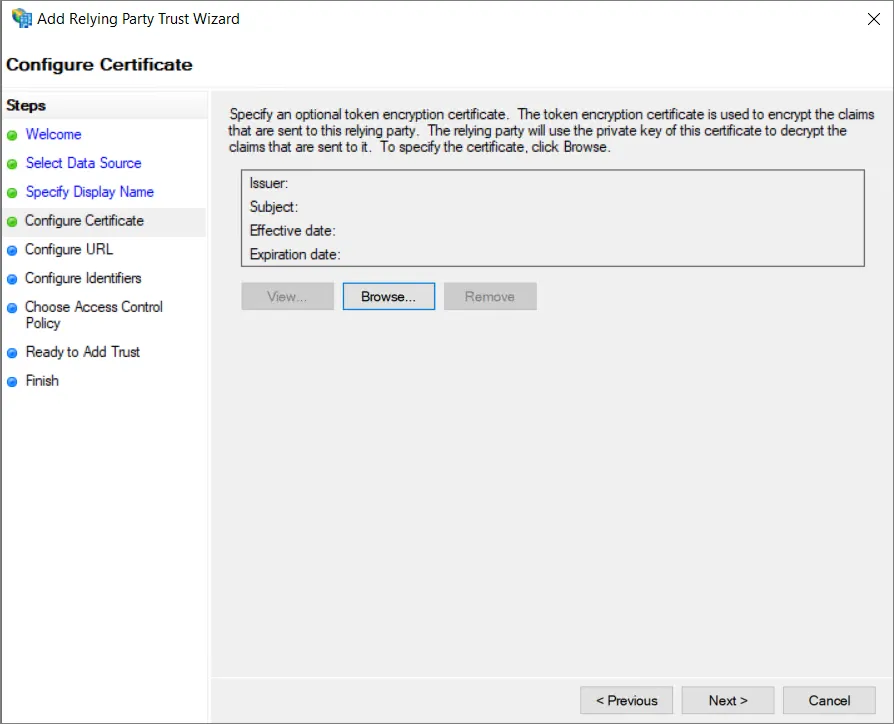

Abhängig von Ihrer Sicherheitskonfiguration können Sie optional ein Token-Verschlüsselungszertifikat angeben. Für die Zwecke dieses Leitfadens verwenden wir keines.

-

Stellen Sie im Schritt Configure URL sicher, dass die Option Enable support for the SAML 2.0 WebSSO protocol (1) ausgewählt ist, und geben Sie Single Sign-On URL, kopiert von der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Servers, in das Feld Relying party SAML 2.0 SSO service URL: (2) ein. Klicken Sie auf Next (3).

-

Geben Sie im Schritt Configure Identifiers im Eingabefeld (1) einen Bezeichner für diese Vertrauensstellung an. Der Bezeichner muss aus dem Eintrag Entity ID stammen, der sich im Bereich Altium Metadata Configuration der Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Servers befindet. Stellen Sie sicher, dass Sie auf die Schaltfläche Add (2) klicken.

Das Ergebnis sollte wie folgt aussehen. Klicken Sie auf Next.

-

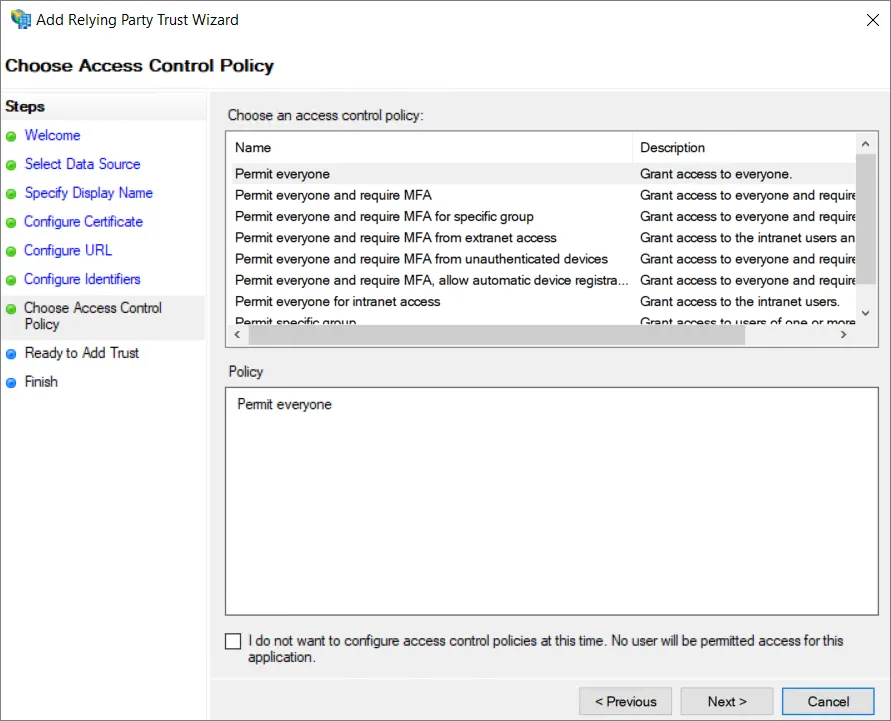

Abhängig von Ihrer Sicherheitskonfiguration können Sie im nächsten Schritt optionale Zugriffssteuerungsrichtlinien auswählen. Für dieses Beispiel wählen wir keine zusätzlichen Richtlinien aus und fahren mit der Option Permit everyone fort.

-

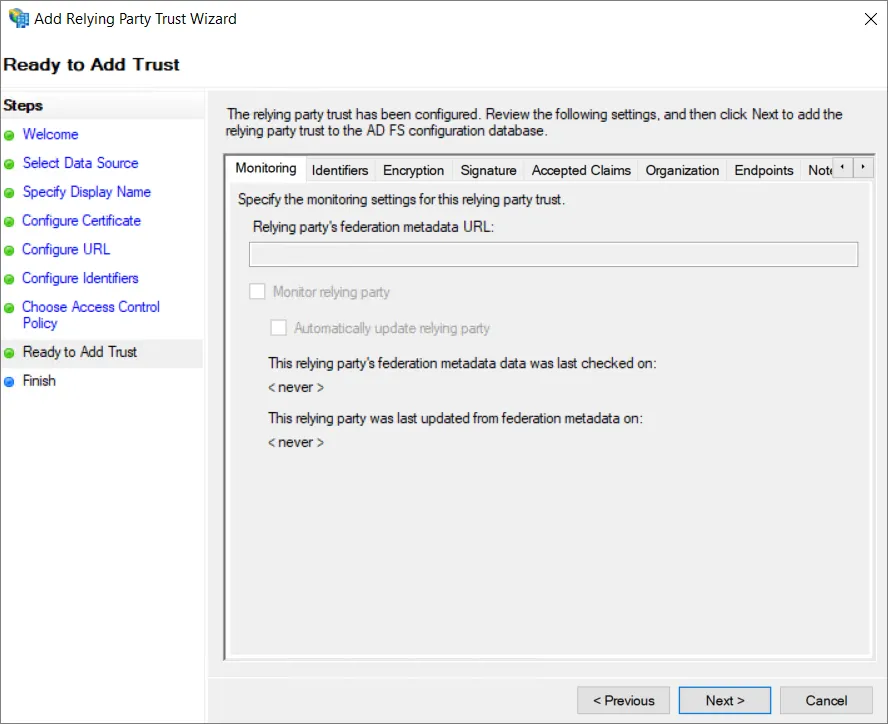

Überprüfen Sie die Konfiguration und wählen Sie Next.

-

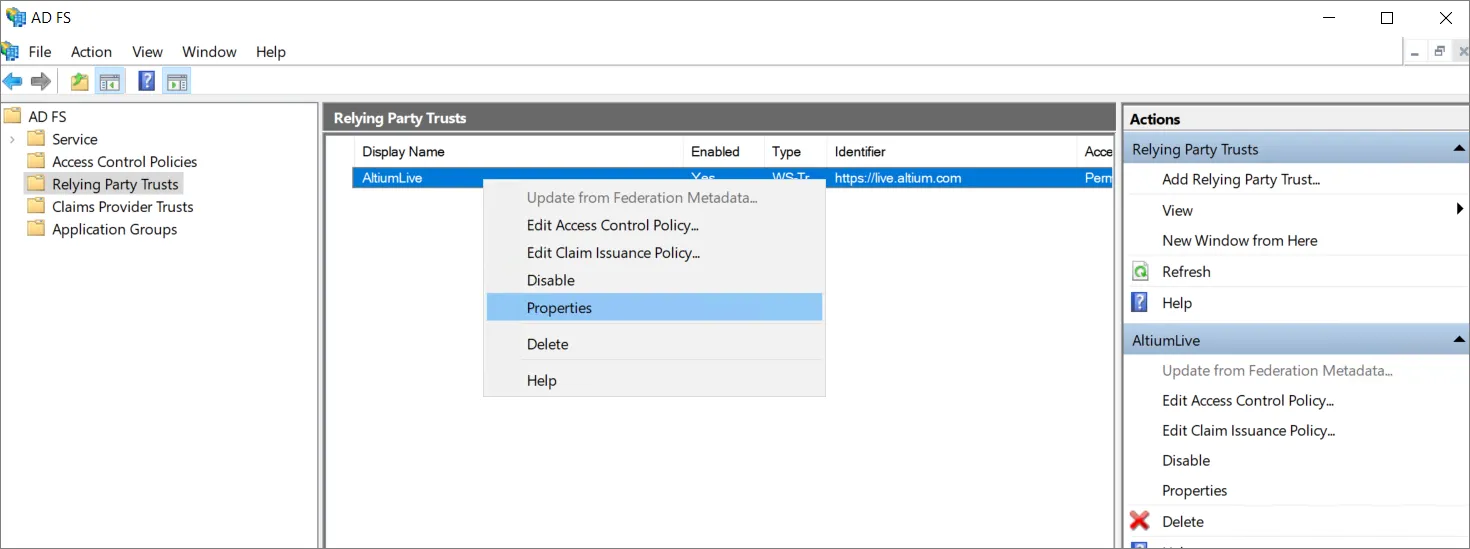

Nicht alle Einstellungen sind beim Einrichten der Vertrauensstellung verfügbar. Damit SHA-1 als sicherer Hash-Algorithmus verwendet werden kann, klicken Sie mit der rechten Maustaste auf den Namen von Relying Party Trust, den Sie gerade hinzugefügt haben, und wählen Sie Properties.

-

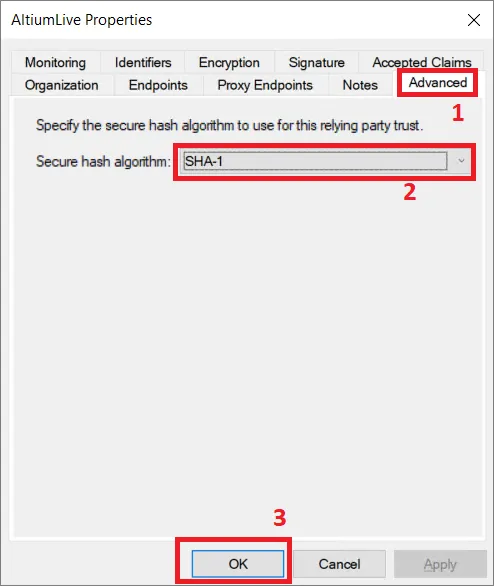

Wählen Sie im Eigenschaftenfenster die Registerkarte Advanced (1) und legen Sie SHA-1 als sicheren Hash-Algorithmus fest (2). Klicken Sie auf OK, um die Änderungen zu speichern.

-

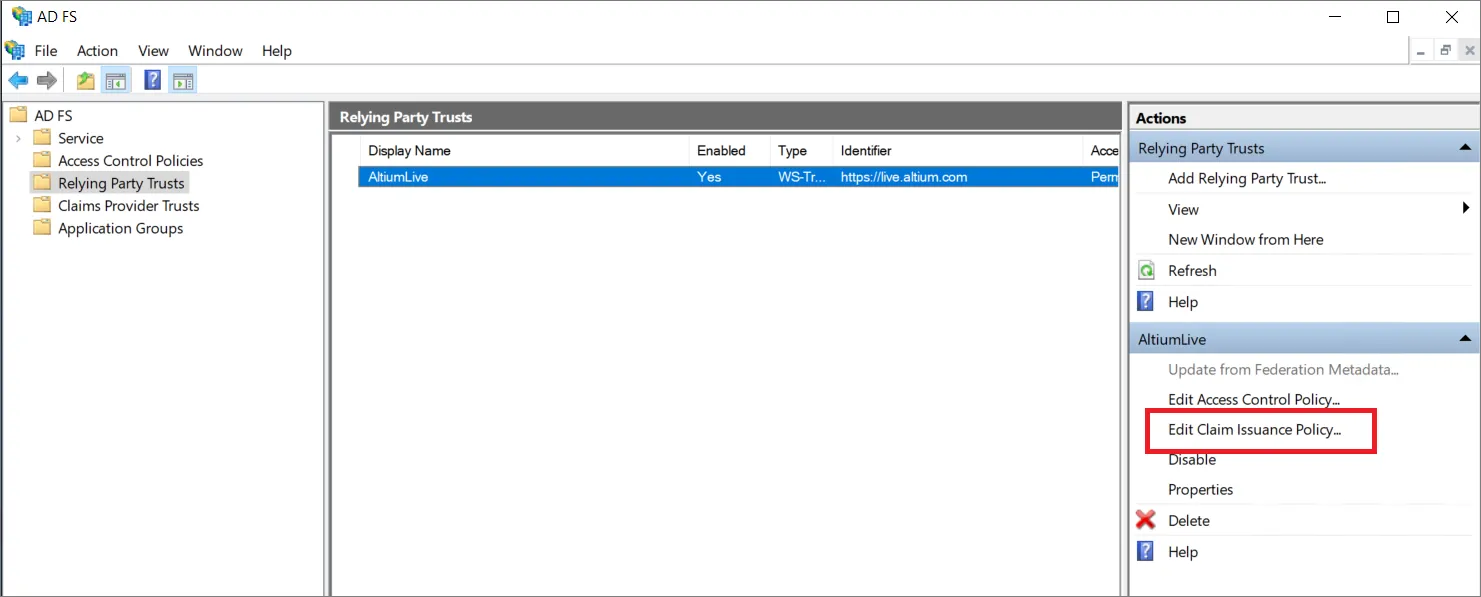

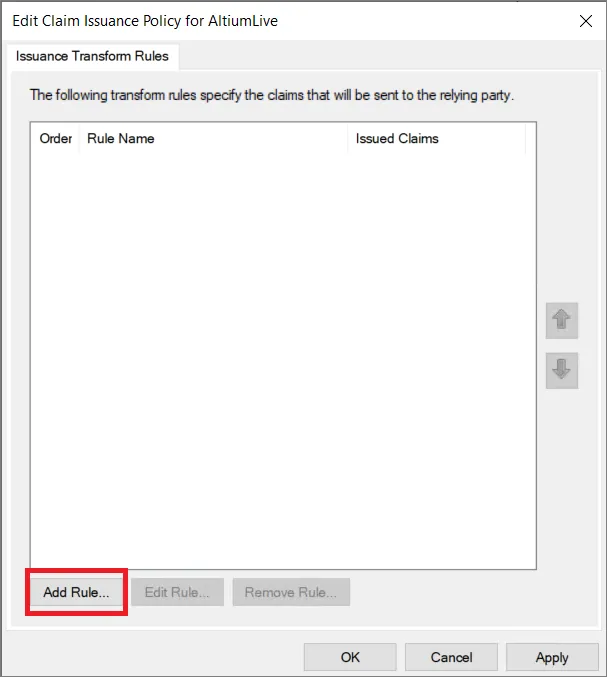

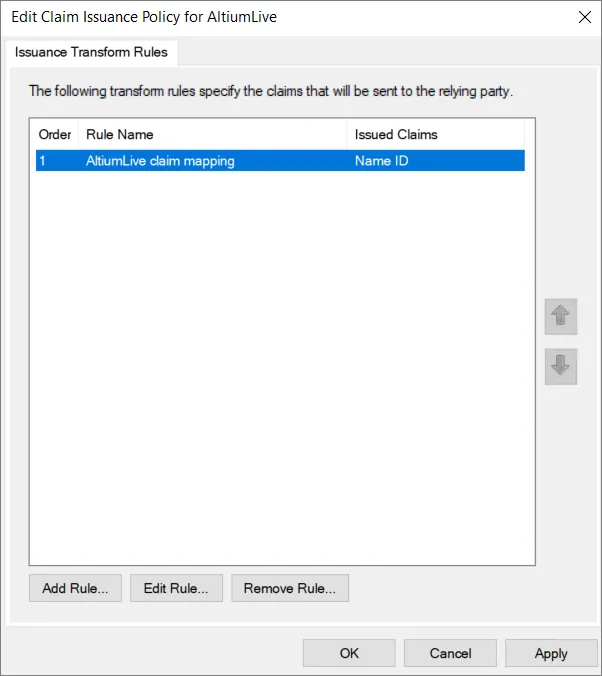

Wählen Sie zurück im Fenster AD FS Management die hinzugefügte Relaying Party Trust aus und wählen Sie die Option Edit Claim Issuance Policy....

-

Wählen Sie im Fenster Edit Claim Issuance Policy Add Rule...

-

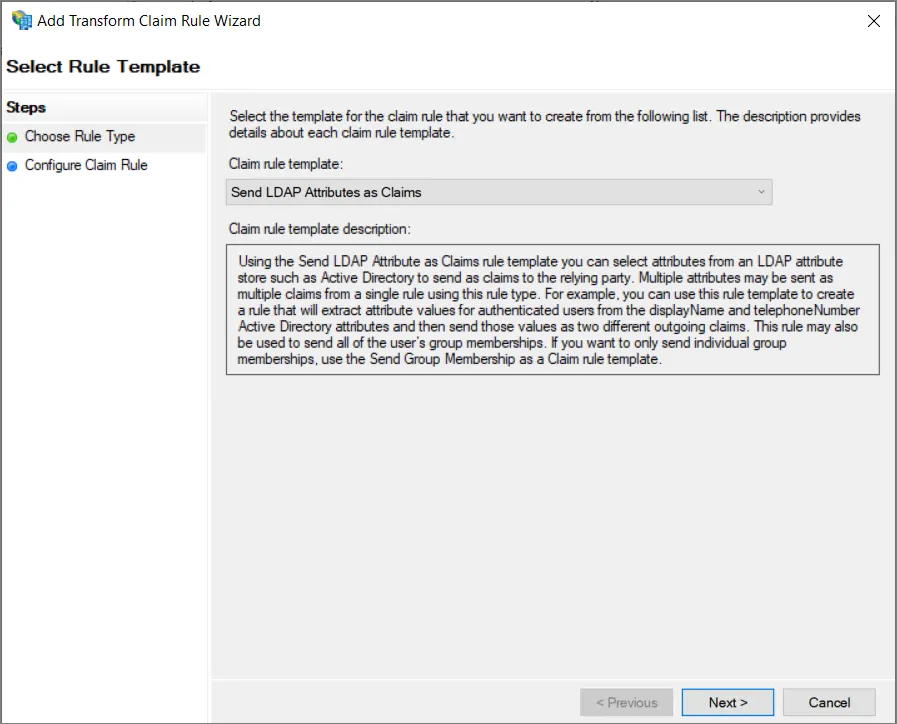

Stellen Sie im Schritt Choose Rule Type des Assistenten sicher, dass Send LDAP Attributes as Claims ausgewählt ist, und klicken Sie dann auf Next.

-

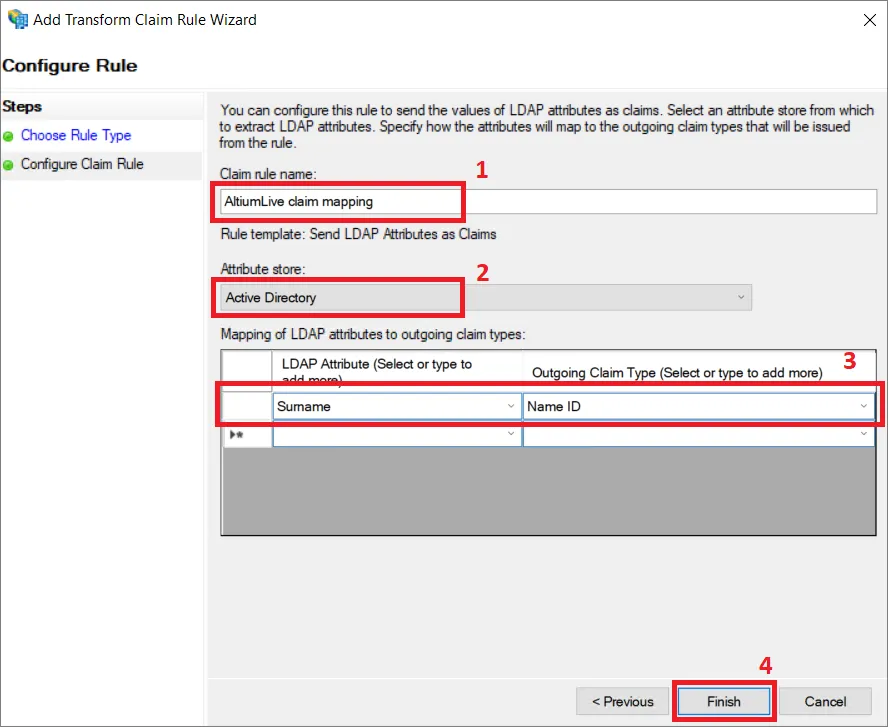

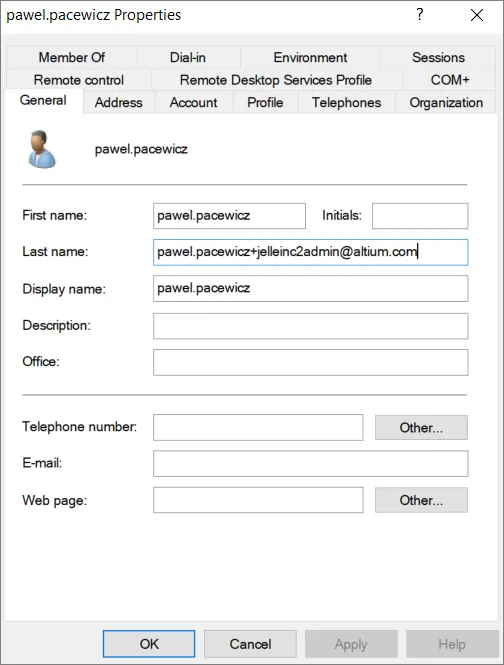

Geben Sie einen Claim rule name (1) an, wählen Sie Active Directory als Attribute store (2) und wählen Sie aus der ID ein LDAP Attribute (3), das den Benutzernamen für den Enterprise-Server-Benutzer enthält. Dieses Attribut muss in Outgoing Claim Type (3) auf Name ID abgebildet werden. Klicken Sie auf Finish (4).

Important Note: Für dieses Beispiel haben wir Surname oder Last name so zugeordnet, dass sie den erforderlichen Wert enthalten. Ihre Konfiguration kann davon abweichen.

-

Stellen Sie sicher, dass die Claim-Ausgaberichtlinie gespeichert wird, indem Sie auf OK klicken.

-

Laden Sie die Datei FederationMetadata.xml vom entsprechenden Server herunter.

-

Laden Sie die Metadaten-XML-Datei auf die Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Servers hoch und testen Sie anschließend die SAML-Integrationsverbindung – siehe oben.

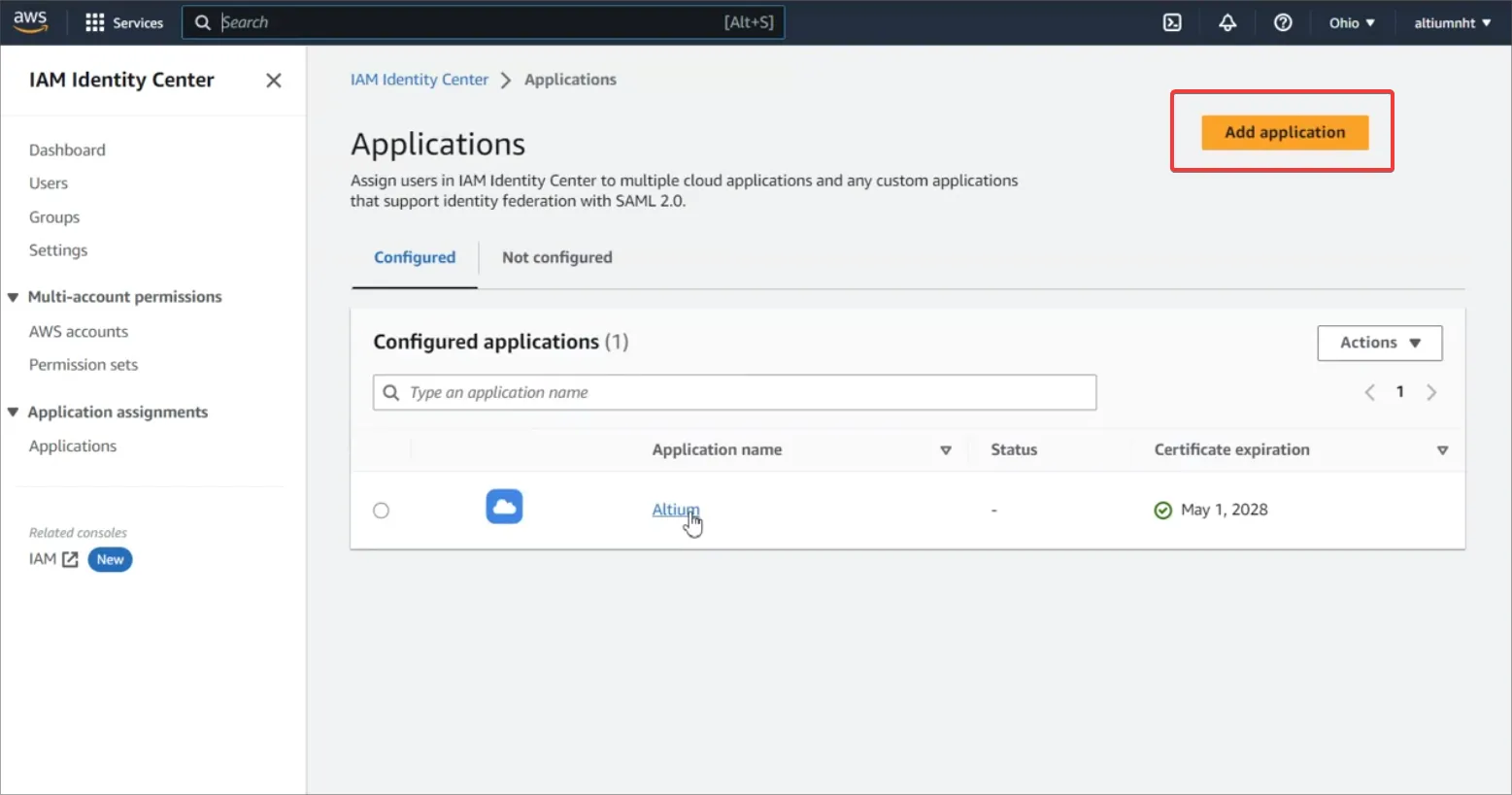

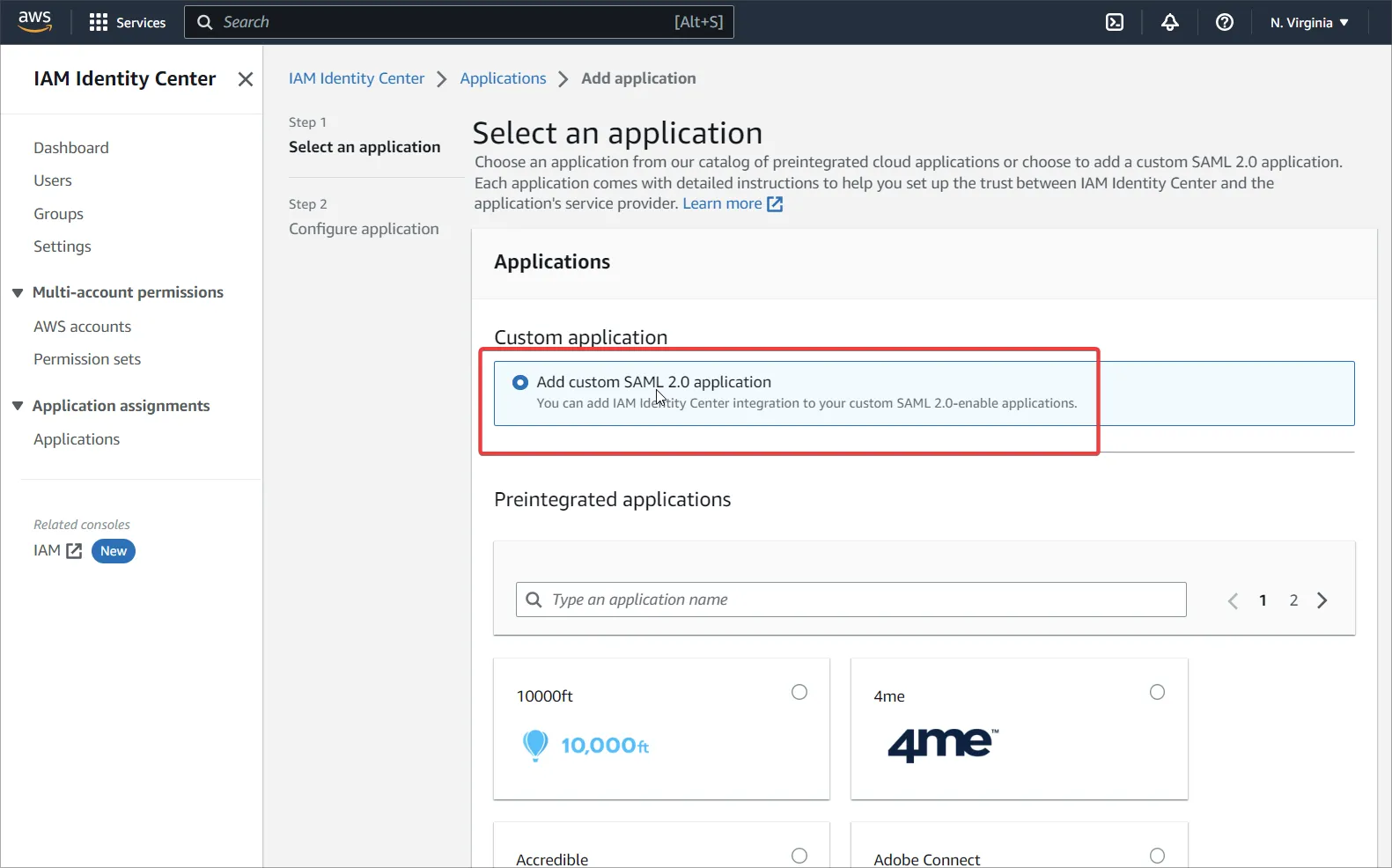

Klappen Sie den folgenden ausblendbaren Abschnitt auf, um ein schrittweises Beispiel des Integrationsprozesses für AWS IAM Identity Center als Identity Provider zu sehen:

Integration with AWS IAM Identity Center

-

Gehen Sie zu IAM Identity Center und fügen Sie eine benutzerdefinierte SAML-2.0-Anwendung hinzu (Add Application).

-

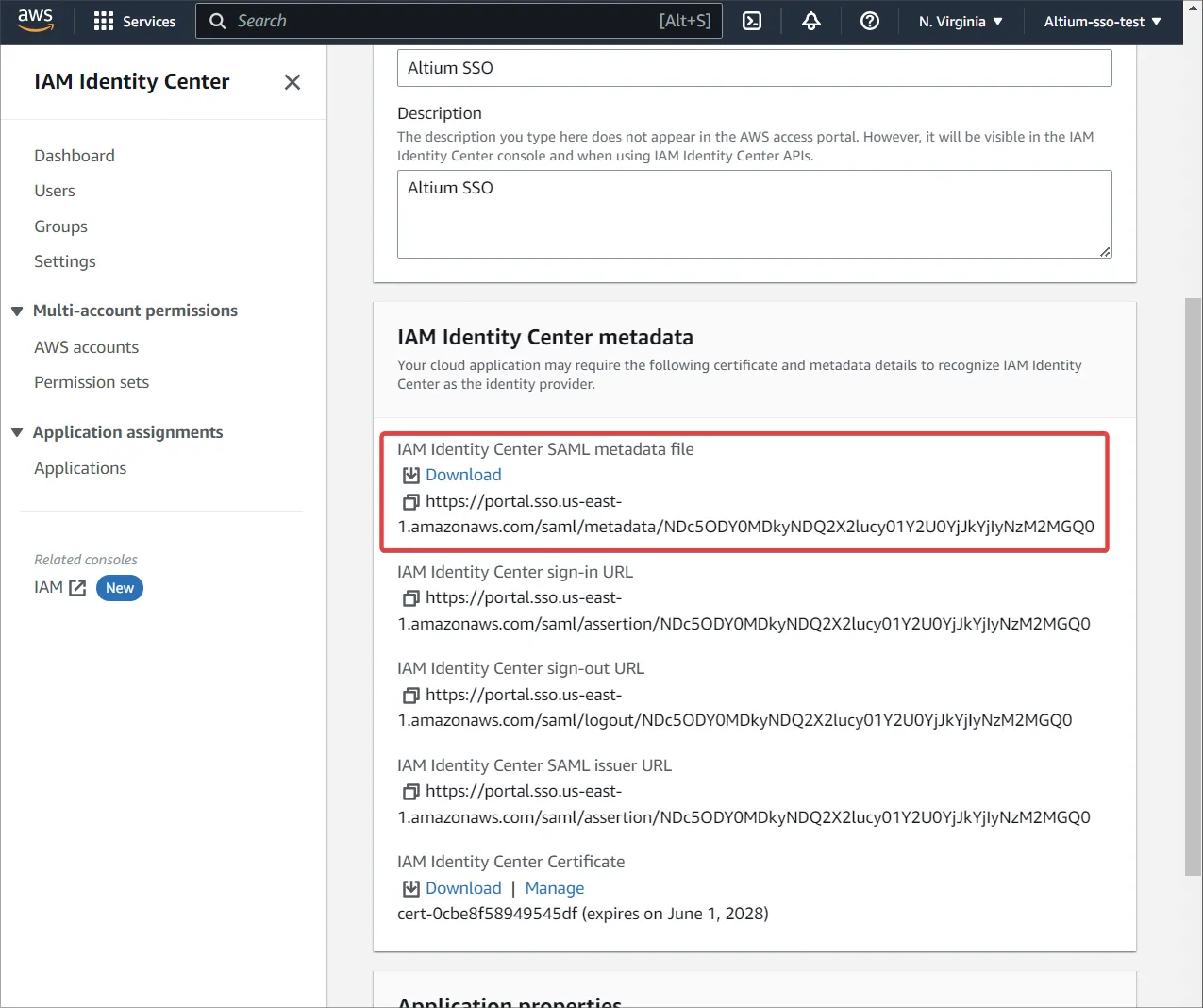

Füllen Sie die AWS-Metadaten-URL-Einstellungen mit den Daten von Ihrer Altium-SSO-Seite aus. Bestätigen Sie die Einstellungen mit Submit.

-

Laden Sie die Metadatendatei aus dem Bereich IAM Identity Center metadata herunter.

-

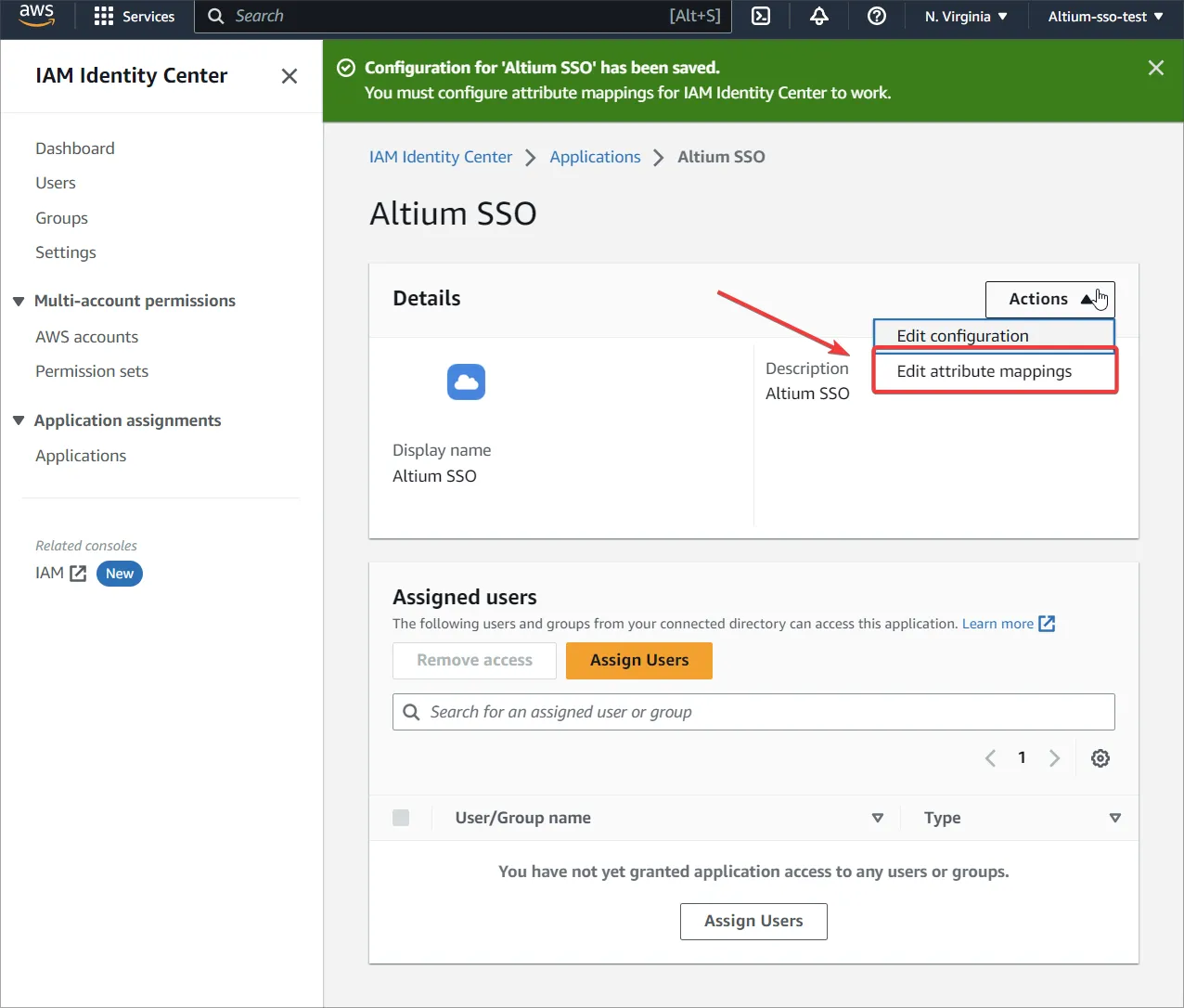

Gehen Sie zu Edit attribute mappings.

-

Geben Sie ein Attribut an, das den Benutzernamen für den Enterprise-Server-Benutzer enthält, und wählen Sie unspecified für Format.

-

Erstellen Sie neue Benutzer in AWS und weisen Sie die Anwendung den erstellten Benutzern oder einer Gruppe zu.

-

Stellen Sie sicher, dass dieselben Benutzer sowohl auf der Altium- als auch auf der IAM-Seite vorhanden sind.

-

Laden Sie die Metadaten-XML-Datei auf die Seite Admin – Settings – Authentication der Browseroberfläche des Enterprise Servers hoch und testen Sie anschließend die SAML-Integrationsverbindung – siehe oben.

OAuth / OIDC Single Sign-On

Die SSO-Funktion für Ihren Enterprise Server kann auch mithilfe des OAuth-/OIDC-Standards konfiguriert werden. Wenn die Option OAuth / OIDC in der Dropdown-Liste SSO auf der Seite Admin – Settings – Authentication der Browseroberfläche ausgewählt ist, können auf der Seite die von Ihrem gewählten IdP bereitgestellten Daten eingegeben werden.

SSO ist erst aktiviert, nachdem ein Integrationstest ausgeführt wurde, der über die Schaltfläche  aufgerufen wird. Dadurch werden der SSO-Identitätsprozess und die SSO-Anmeldung Ihres Unternehmens überprüft. Sobald die Konfiguration erfolgreich getestet wurde, können Sie die Einstellungen durch Klicken auf die Schaltfläche

aufgerufen wird. Dadurch werden der SSO-Identitätsprozess und die SSO-Anmeldung Ihres Unternehmens überprüft. Sobald die Konfiguration erfolgreich getestet wurde, können Sie die Einstellungen durch Klicken auf die Schaltfläche  speichern (

speichern ( ) und damit auf den Enterprise Server anwenden.

) und damit auf den Enterprise Server anwenden.

Wenn SSO anschließend deaktiviert wird, entweder manuell oder als Reaktion auf eine Konfigurationsänderung, wird die Schaltfläche  verfügbar, sodass der Testvorgang wiederholt werden kann.

verfügbar, sodass der Testvorgang wiederholt werden kann.

Beachten Sie bei der Verwendung von Entra ID, dass zwei API-Versionen für die OAuth-Endpunkte bereitgestellt werden:

Sie müssen den korrekten Satz von Endpunkten (token/authorize/userinfo) aus einer dieser Varianten beziehen. Wenn Sie diese mischen, führt dies zu einem Fehler beim Versuch, vom Enterprise Server aus eine Verbindung zu Entra ID herzustellen.